Authentification SAML

Remarque : L’authentification SAML est un Authentificateur avancé disponible dans le cadre de l’édition Professionnelle de ADSelfService Plus.

L’authentification SAML ajoute une couche supplémentaire de sécurité au processus de réinitialisation de mot de passe et de déblocage de compte. Si votre organisation utilise déjà des applications de fournisseur d’identité (IdP) basées sur SAML telles que OneLogin ou Okta, il est judicieux d’utiliser l’authentification SAML comme méthode de vérification des identités des utilisateurs. Lorsque l’authentification SAML est activée, les utilisateurs sont redirigés vers l’URL de connexion de leur IdP pour l’authentification lors des opérations d’auto-service de mot de passe. Après une authentification réussie, les utilisateurs sont renvoyés vers le portail ADSelfService Plus où ils peuvent réinitialiser leur mot de passe ou débloquer leur compte. Pour utiliser l’authentification SAML, les utilisateurs finaux n’ont pas besoin de s’enregistrer auprès de ADSelfService Plus.

Étapes pour l’authentification SAML

La configuration de l’authentification SAML doit être réalisée à deux endroits :

- Chez le fournisseur de services (SP).

- Chez le fournisseur d’identité (IdP).

Ici, l’IdP est l’application fournisseur d’identité basée sur SAML telle que OneLogin ou Okta. Le SP est ADSelfService Plus.

Étapes préalables

- Connectez-vous à la console web ADSelfService Plus en tant qu’administrateur. Naviguez vers l’onglet Configuration > Self-Service > Authentification multifacteur > Configuration des Authentificateurs > Authentification SAML. Cliquez sur ACS URL/ URL destinataire et sur Relay State.

- Le fournisseur d’identité basé sur SAML que vous souhaitez utiliser doit avoir ADSelfService Plus comme l’une de ses applications supportées SAML. Si ce n’est pas supporté par défaut, vous pouvez ajouter ADSelfService Plus comme nouvelle application dans votre fournisseur d’identité. Trouvez les étapes pour ajouter une nouvelle application ici : Okta, OneLogin, AD Line Works, Microsoft Entra ID, 1Kosmos et RSA Cloud. Pour d’autres fournisseurs d’identité, contactez l’équipe de support du fournisseur d’identité pour plus d’assistance.

- Connectez-vous à la console web de votre application fournisseur d’identité avec des identifiants admin et accédez à ADSelfService Plus dans la liste des applications fournies.

- Téléchargez soit les Métadonnées au format XML, soit récupérez les données nécessaires en copiant l’URL Émetteur/ID d’entité, l’URL de connexion IdP, et le certificat X509.

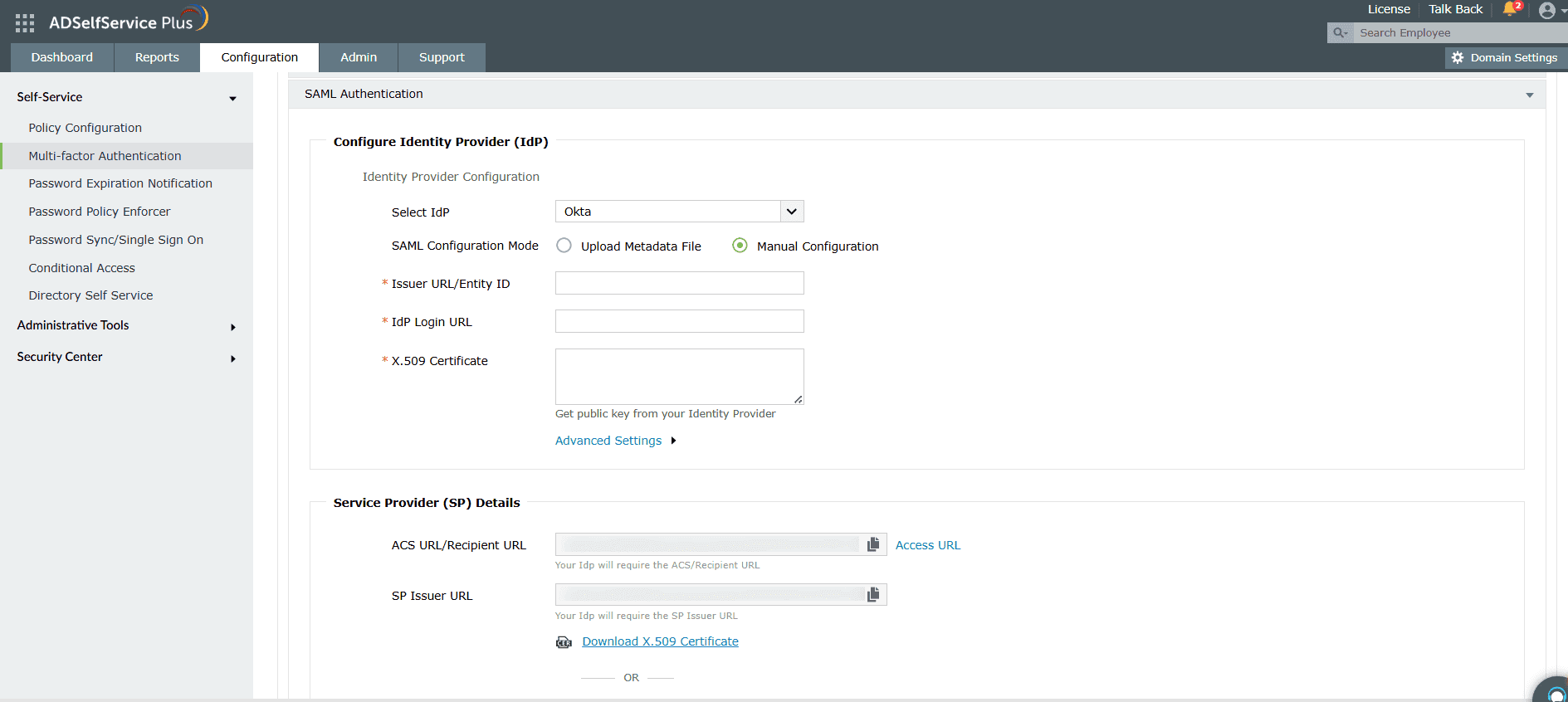

Étape 1 : Configuration du fournisseur de services (ADSelfService Plus)

- Connectez-vous à la console web ADSelfService Plus avec des identifiants admin.

- Naviguez vers Configuration > Self-Service > Authentification multifacteur > Configuration des Authentificateurs.

- Cliquez sur Authentification SAML. Cliquez sur Modifier, si vous avez déjà configuré l’authentification SAML auparavant.

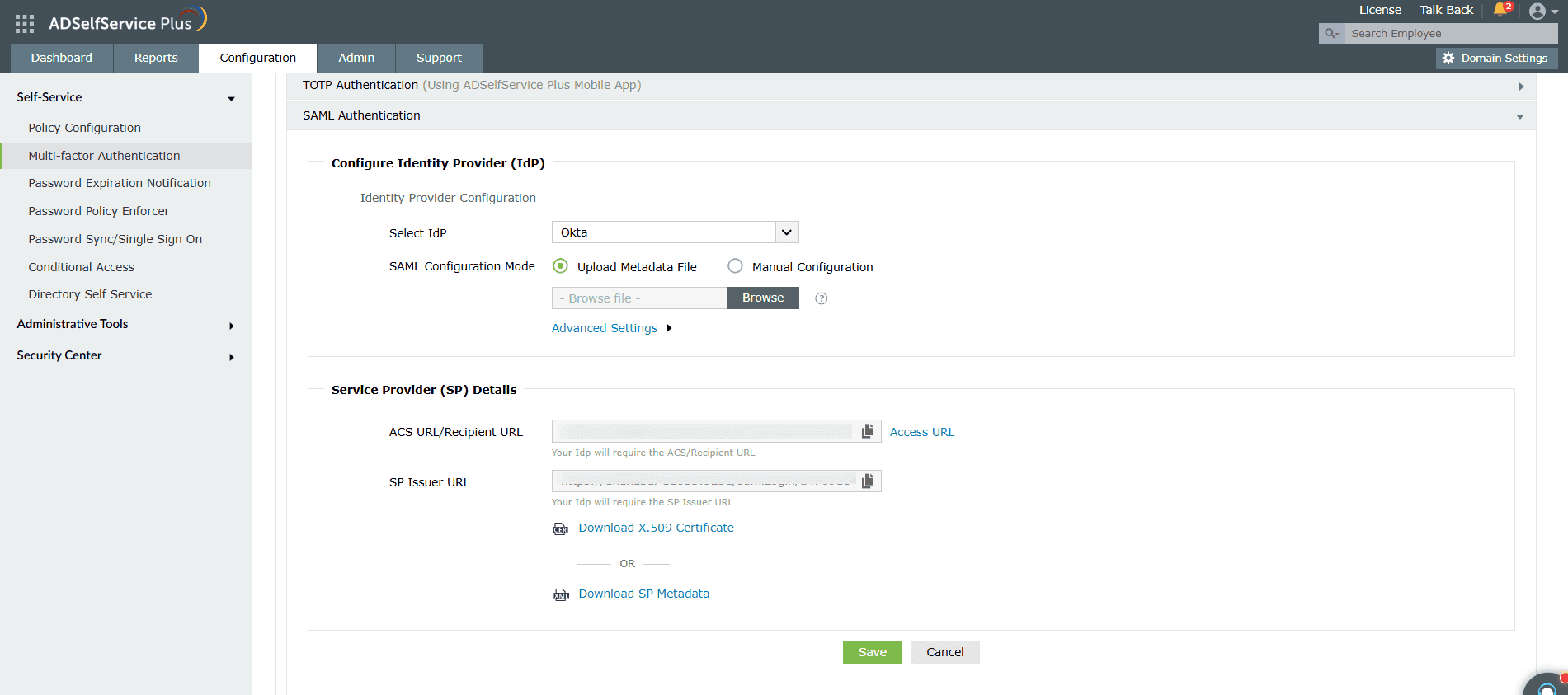

- Configurez le fournisseur d’identité (IdP): Cliquez sur la liste déroulante Sélectionner IdP, et choisissez un IdP.

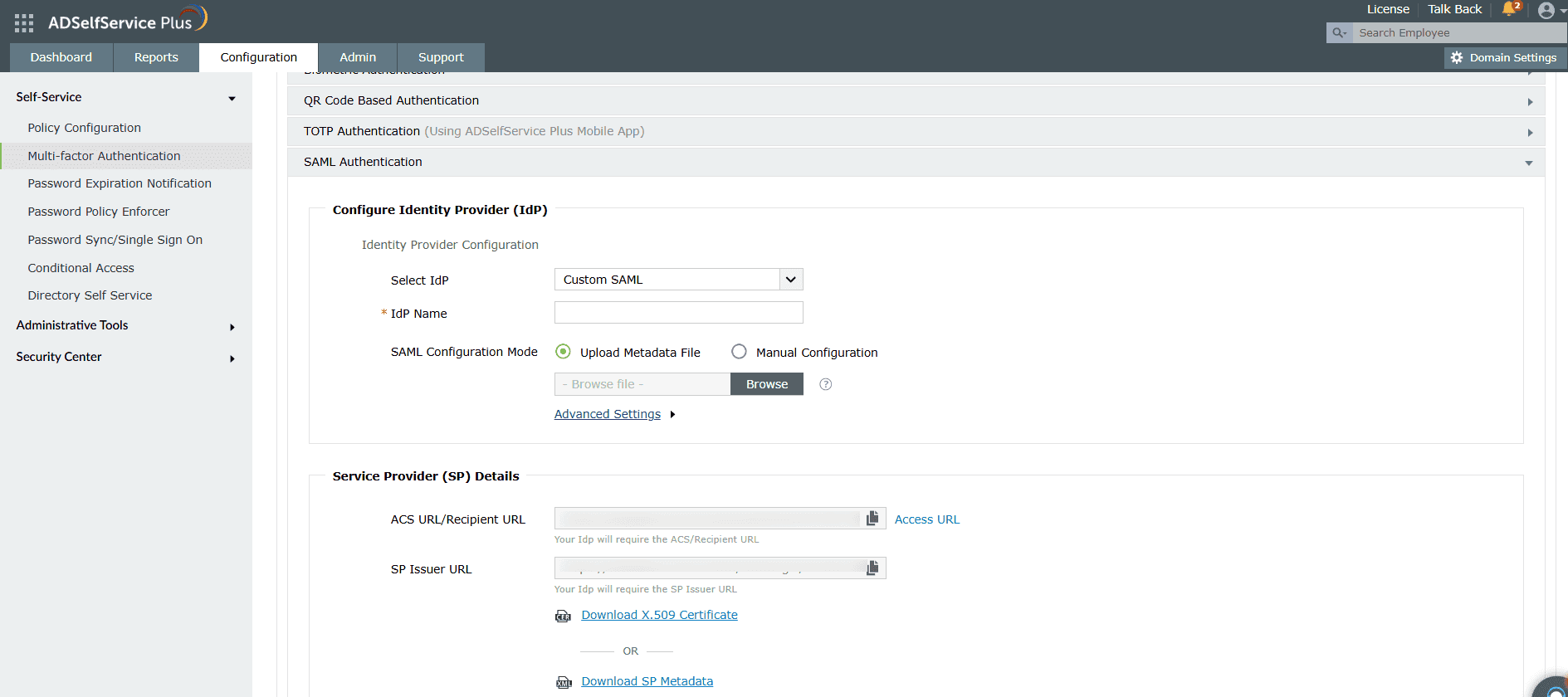

- Il existe deux modes de configuration SAML : Télécharger un fichier de métadonnées et Configuration manuelle.

- Sélectionnez Télécharger un fichier de métadonnées pour télécharger manuellement le fichier de métadonnées IdP téléchargé depuis le fournisseur d’identité (voir étape 4 des étapes préalables).

- Cliquez sur Parcourez pour télécharger le fichier de métadonnées IdP.

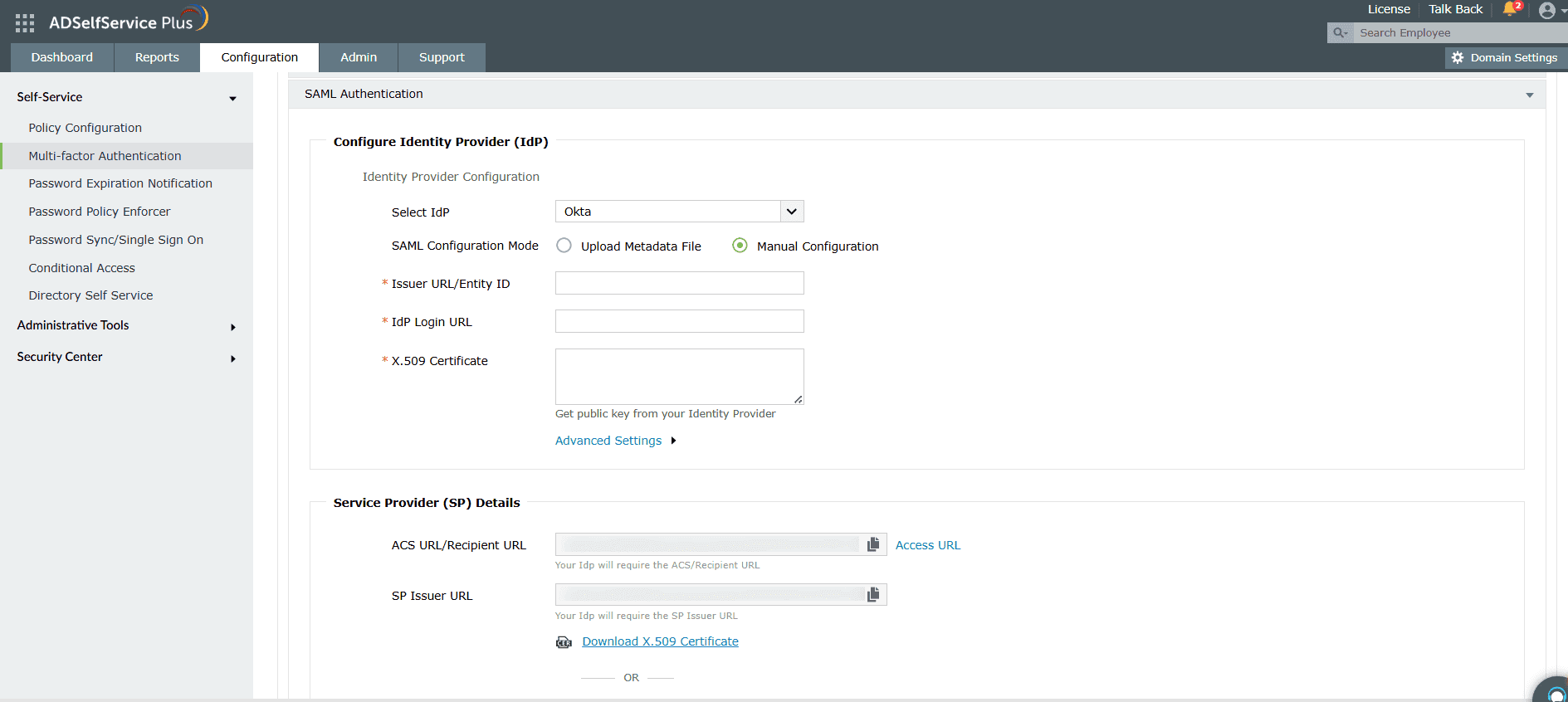

- Sélectionnez Configuration manuelle pour configurer manuellement les URL et certificats.

- Saisissez l’ URL Émetteur/ID d’entité obtenu du fournisseur d’identité dans le champ correspondant. (voir étape 4 des étapes préalables).

- Dans l’URL de connexion IdP, saisissez l’URL de connexion obtenue du fournisseur d’identité (voir étape 4 des étapes préalables).

- Dans l’espace prévu pour le certificat X.509, saisissez la clé du certificat public récupérée auprès du fournisseur d’identité (voir étape des étapes préalables).

Remarque : Le certificat X.509 commence par '-----BEGIN CERTIFICATE-----' et se termine par '-----END CERTIFICATE-----'. Ce modèle est la norme dans la plupart des cas, mais s’il est absent, vous devez l’ajouter manuellement dans le fichier.

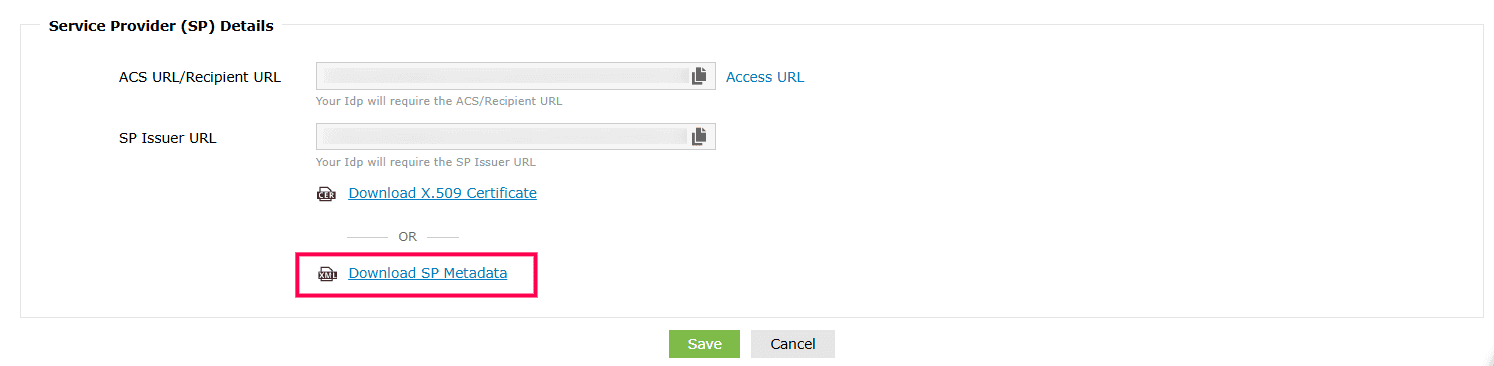

- Copiez les URL ACS/URL destinataire et et les URL Émetteur SP sous Détails du fournisseur de services (SP). Vous en aurez besoin dans une étape ultérieure.

Important :

- Par défaut, ADSelfService Plus utilise la même configuration d’authentification SAML pour l’authentification multifacteur lors de l’auto-service de mot de passe et la connexion unique (SSO) lors de la connexion. Cela signifie que les configurations MFA SAML seront automatiquement répercutées dans les paramètres de connexion SSO, si ce dernier est activé.

- Lorsque vous cochez la case Créer un nouveau SSO SAML , vous pouvez maintenir une configuration SAML séparée pour l’authentification multifacteur en générant un nouveau URL ACS/URL destinataire et fichier de métadonnées SP . Utilisez la nouvelle URL ACS/URL destinataire générée ou le fichier de métadonnées SP pour créer une nouvelle configuration SAML pour ADSelfService Plus dans votre fournisseur d’identité.

- Cliquez sur Enregistrez, et la nouvelle URL ACS/URL destinataire

sera générée.

- Copiez les Valeur Relay State .

- Si vous souhaitez utiliser un IdP SAML personnalisé, sélectionnez SAML personnalisé dans le menu déroulant Sélectionner IdP , et saisissez le nom de l’IdP dans le champ Nom IdP .

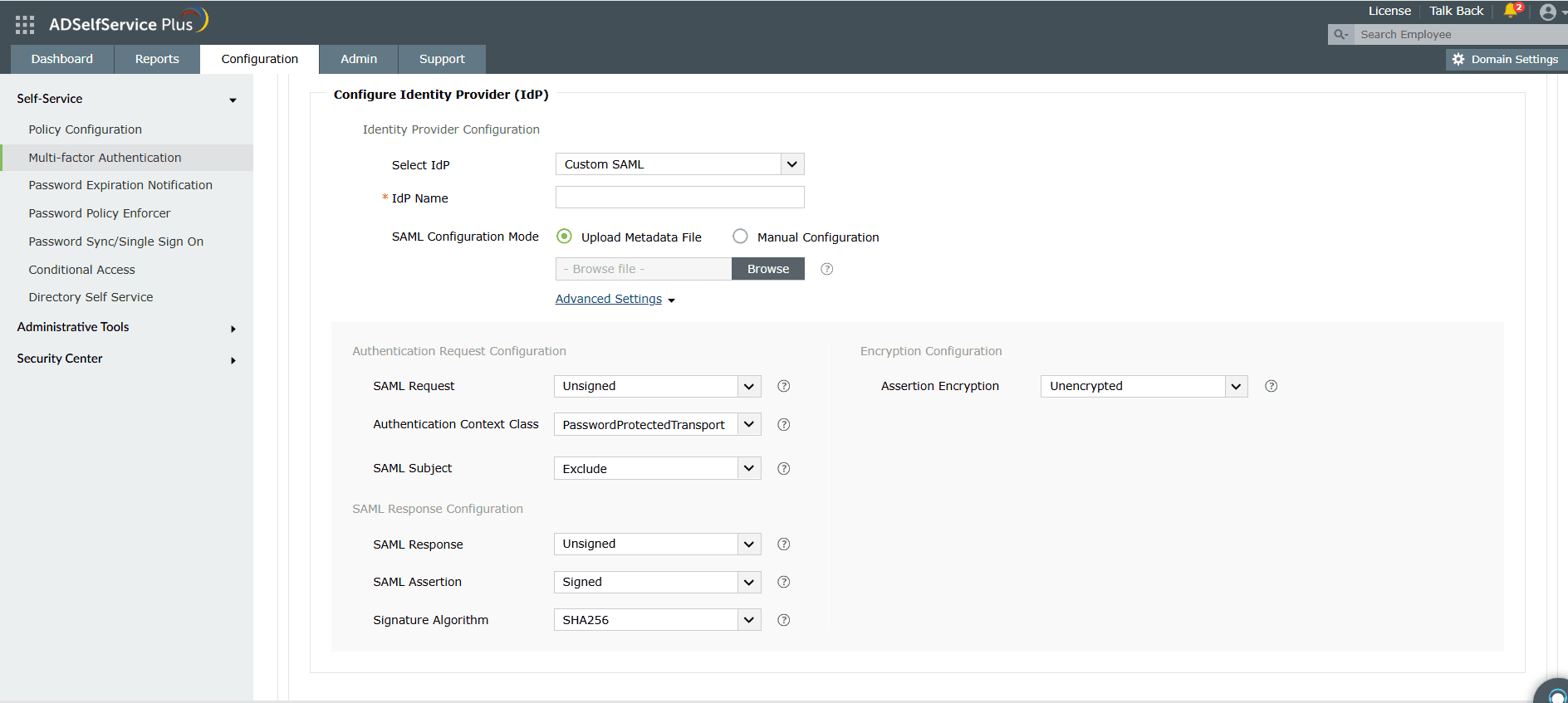

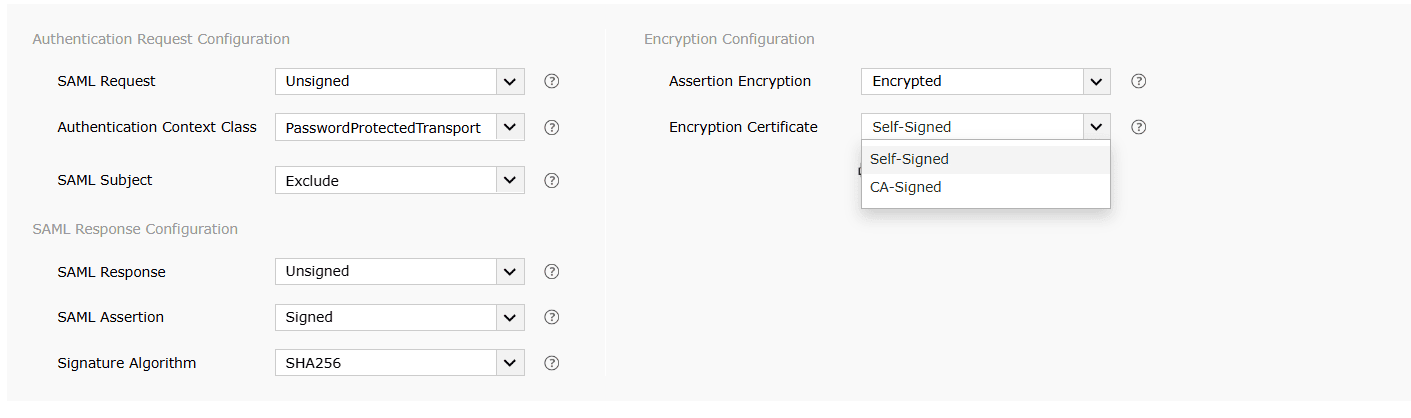

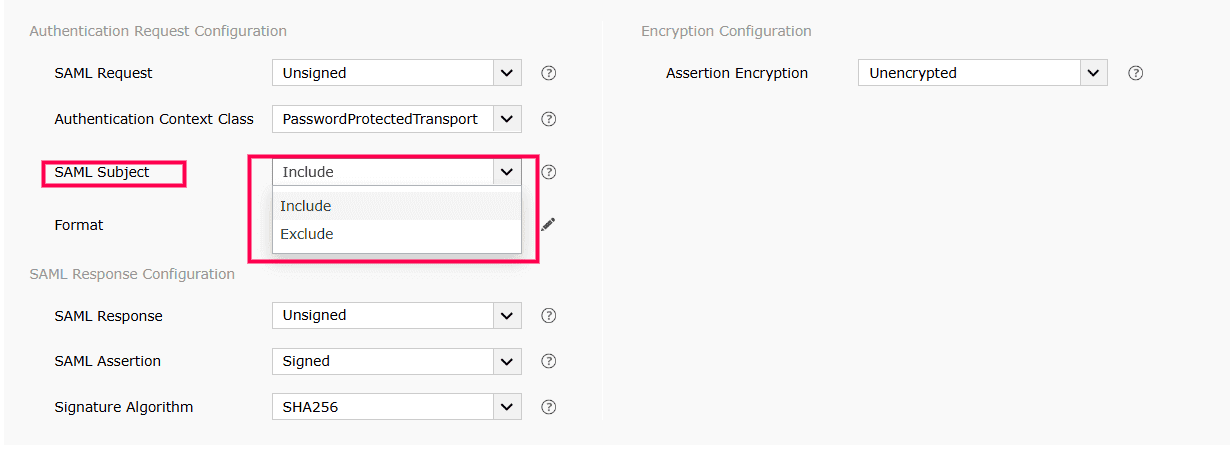

- Cliquez sur Paramètres avancés pour configurer la requête et la réponse SAML qui seront traitées.

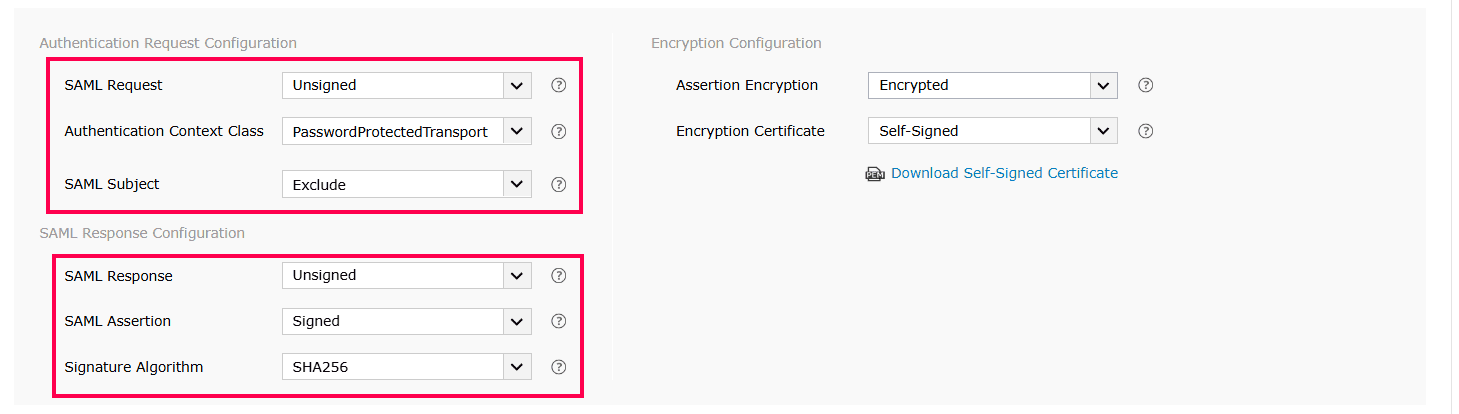

- Sélectionnez si la requête SAML envoyée à l’IdP est signée ou non depuis le menu déroulant Requête SAML .

- Cliquez sur le menu déroulant Classe de contexte d’authentification et sélectionnez la classe de contexte d’authentification envoyée dans la requête SAML dans le menu.

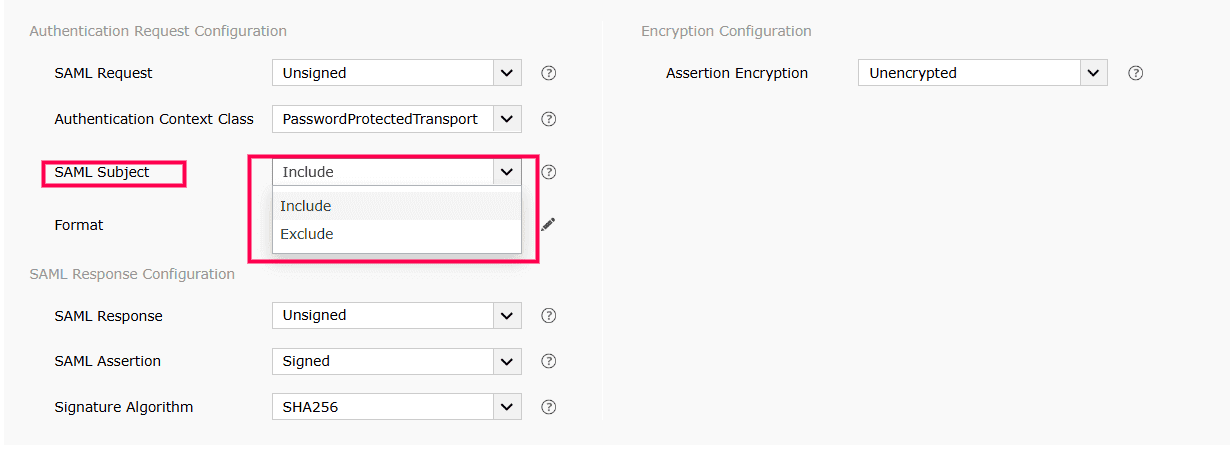

- Si votre IdP a la possibilité de contourner l’authentification du premier facteur, vous pouvez choisir de Inclure ou Exclure le Sujet SAML. Ce paramètre détermine si le nom d’utilisateur authentifié est inclus dans la requête SAML, ce qui permet à l’IdP SAML d’ignorer l’authentification du premier facteur.

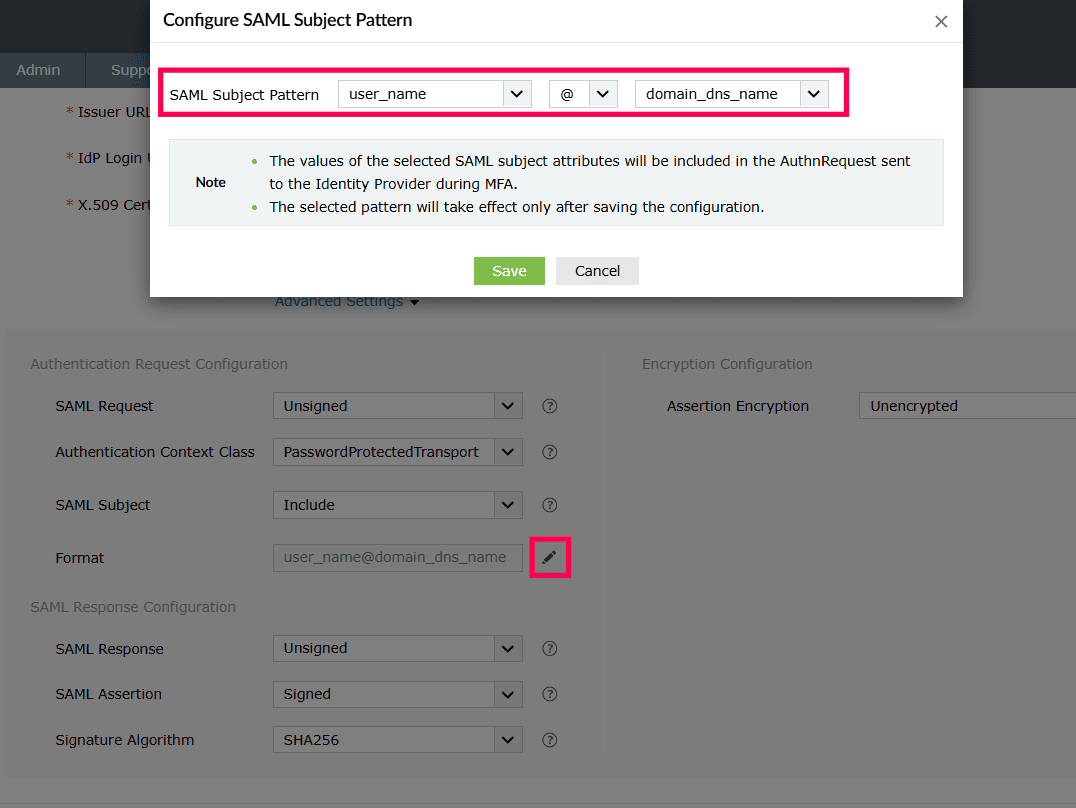

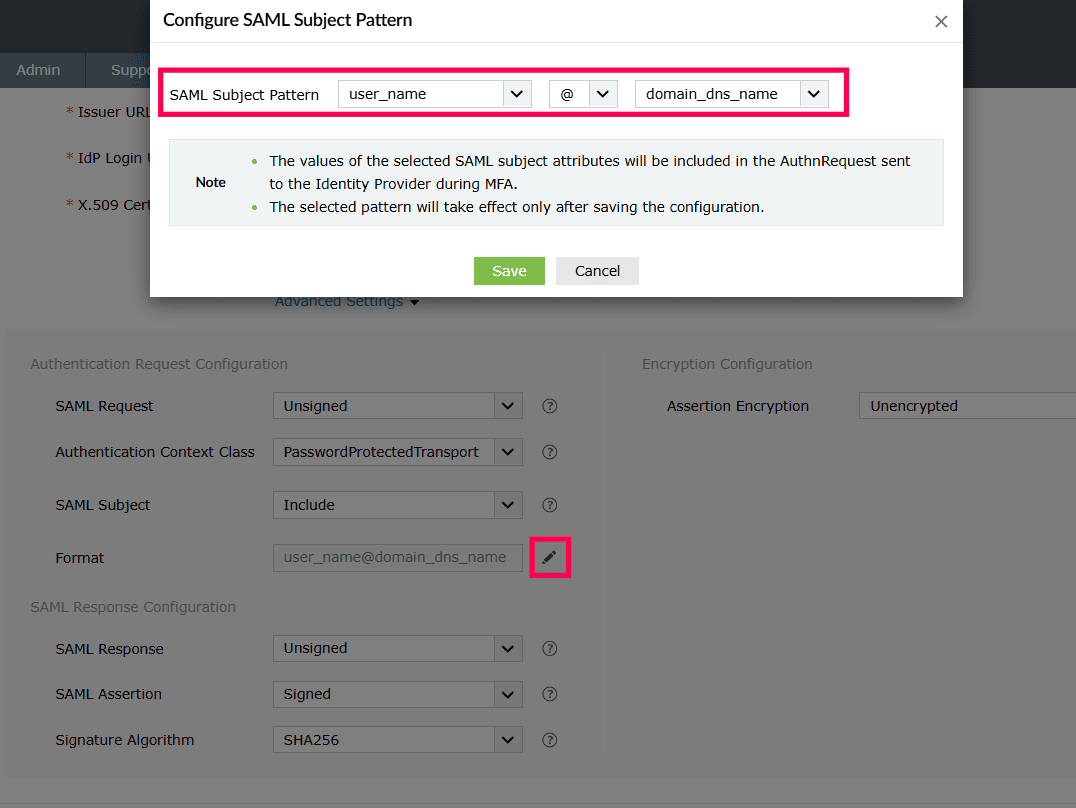

- Si vous choisissez Inclus, les utilisateurs peuvent sauter l’authentification primaire lors de la MFA. Cliquez sur le bouton Modifier [

] à côté de Format et choisissez un modèle de sujet SAML approprié. Cliquez sur Enregistrer.

] à côté de Format et choisissez un modèle de sujet SAML approprié. Cliquez sur Enregistrer.

- Si Exclu, les utilisateurs doivent compléter l’authentification principale auprès de l’IdP avant de poursuivre avec la MFA.

- Sélectionnez le SAML Response et Assertion Signature dans les menus déroulants respectifs, pour déterminer si les messages reçus de l’IdP sont signés ou non.

- Sélectionnez l’algorithme de signature que l’IdP utilise pour signer la réponse et l’assertion SAML dans le Signature Algorithm .

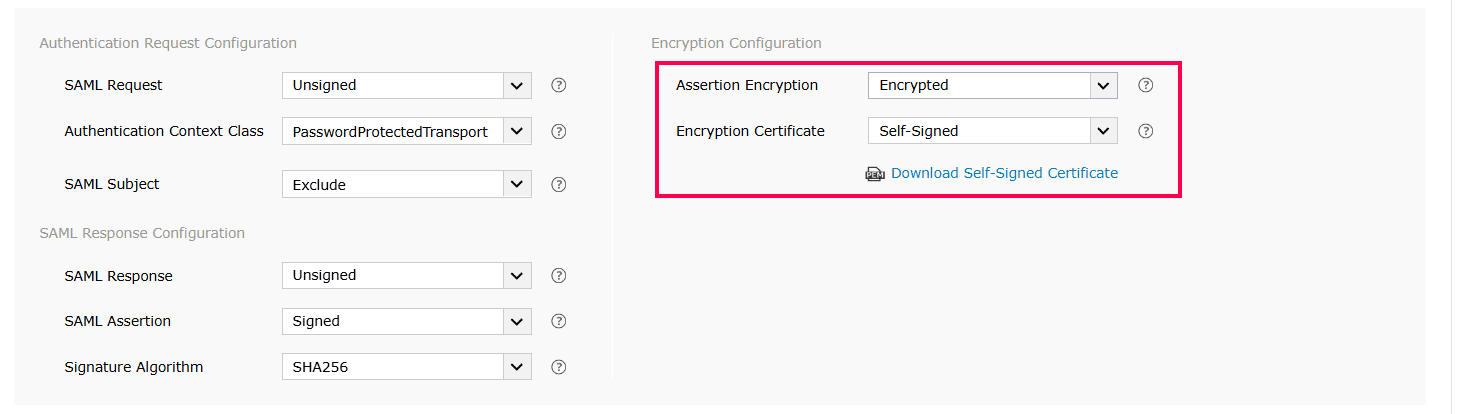

- Sélectionnez si l’assertion SAML est chiffrée ou non chiffrée dans le Assertion Encryption .

Remarque : Veuillez vérifier auprès de votre IdP si l’assertion chiffrée est prise en charge.

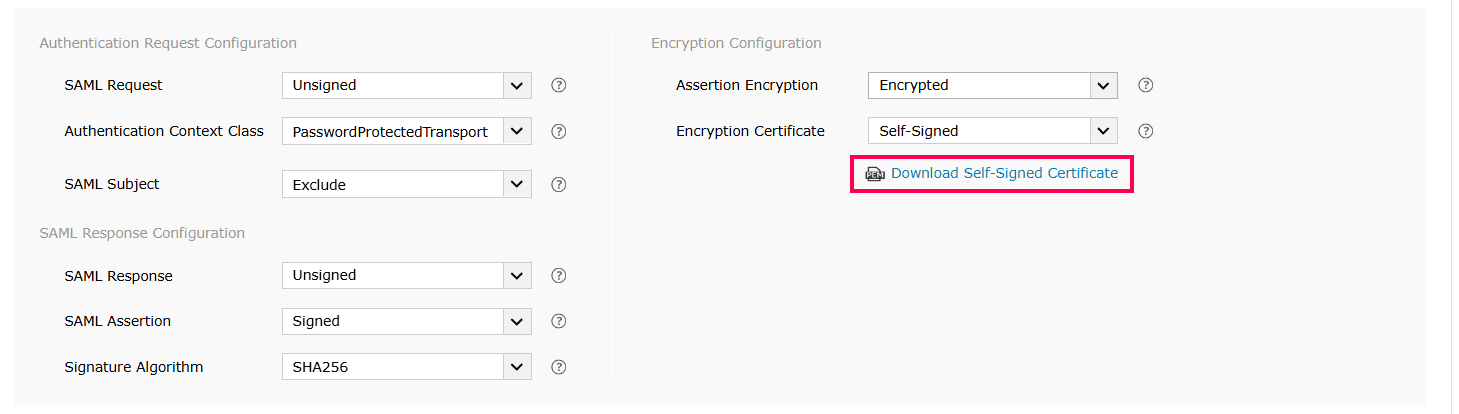

- Si l’assertion SAML est chiffrée, sélectionnez alors si le Encryption Certificate est Self-Signed ou CA-Signed parmi les options proposées dans la liste déroulante.

- Si le certificat de chiffrement est CA-Signed, alors téléchargez la CA Public Key et CA Private Key fournie par l’Autorité de Certification.

- Si le certificat de chiffrement est Self-Signed, alors vous pouvez télécharger le certificat auto-signé en cliquant sur Download Self-Signed. Vous aurez besoin de celui-ci pour configurer l’authentification SAML dans l’IdP.

Remarque : Vous pouvez choisir le certificat de chiffrement à utiliser en fonction des besoins de votre organisation. Cependant, choisir un certificat de chiffrement signé par une CA est la pratique recommandée.

- Cliquez sur Enregistrer.

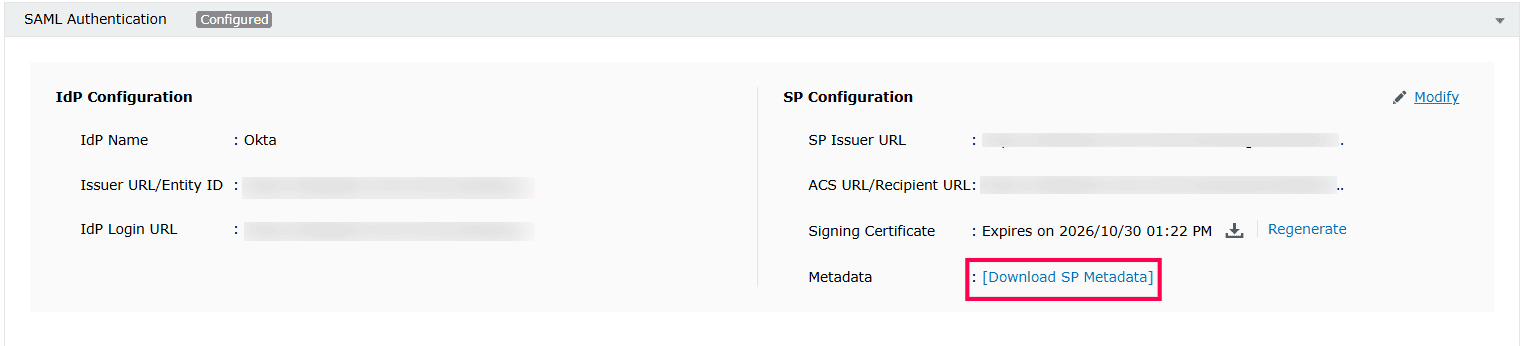

- Un résumé de la configuration du SP sera affiché une fois la configuration enregistrée. Cliquez sur Download SP Metadata pour télécharger le fichier de métadonnées et l’enregistrer dans un emplacement. Nous en aurons besoin dans une étape ultérieure.

Note: L’option Download SP Metadata est également disponible sous Détails du fournisseur de services (SP) et peut être téléchargée à tout moment pendant la configuration.

- Pour régénérer les certificats de signature SAML et de chiffrement auto-signés, cliquez sur Regenerate le bouton correspondant au(x) Signing et Encryption Certificate respectif(s). Les certificats expirent par défaut après une période d’un an.

Note: Cliquez

ici pour consulter la liste complète des codes d’erreurs d’authentification SAML et leurs descriptions.

Étape 2 : Configuration d’une application SAML dans le fournisseur d’identité

Dans cette section, nous avons couvert les étapes de configuration pour

A. Étapes pour configurer une application SAML dans Okta

- Connectez-vous à la Okta console web avec les identifiants administrateur. Assurez-vous d’être connecté au portail administrateur.

- Naviguez vers la Classic UI dans la boîte déroulante.

- Allez à l’onglet Applications > Ajouter des applications raccourci > Créer une nouvelle application bouton.

- Dans la boîte de dialogue qui s’ouvre, sélectionnez l’option SAML 2.0 puis cliquez sur Créer.

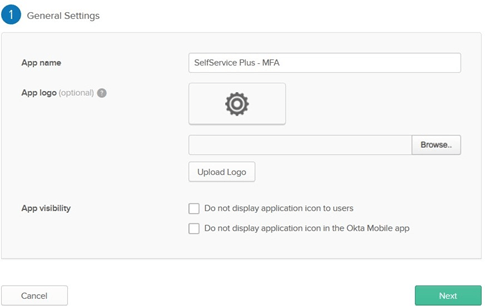

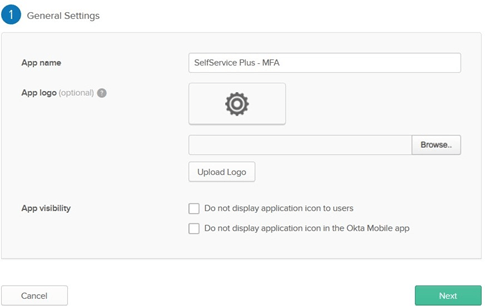

- Dans les Paramètres généraux, saisissez le nom de l’application SAML (exemple : SelfService MFA) dans le champ App name . Téléchargez un logo pour l’application si nécessaire, puis cliquez sur Suivant.

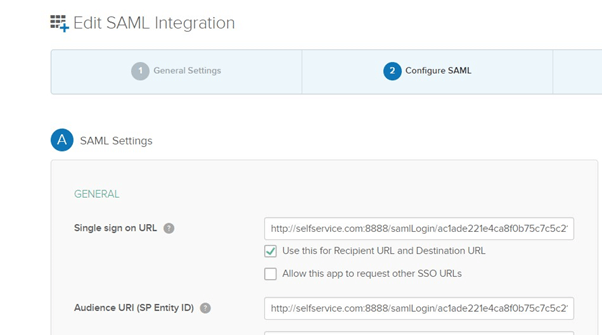

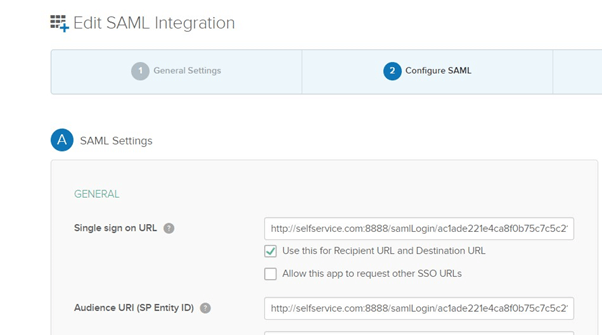

- Dans les Configurer SAML, saisissez URL ACS/URL destinataire dans le champ Single sign on URL et Audience URI (SP Entity ID) .

Remarque :

- ACS URL/Recipient URL : Connectez-vous à la console web ADSelfService Plus avec les identifiants administrateur. Naviguez vers l’onglet Configuration > Authentification multi-facteurs > Authentification SAML > ACS URL/Recipient URL. Copiez l’ ACS URL/Recipient URL

- . Si votre fournisseur d’identité a besoin des métadonnées du fournisseur de services, cliquez sur Download SP et téléchargez un fichier XML de vos configurations SAML.

- Cliquez sur Suivant.

- Dans les Feedback, sélectionnez une réponse appropriée puis cliquez sur Terminer.

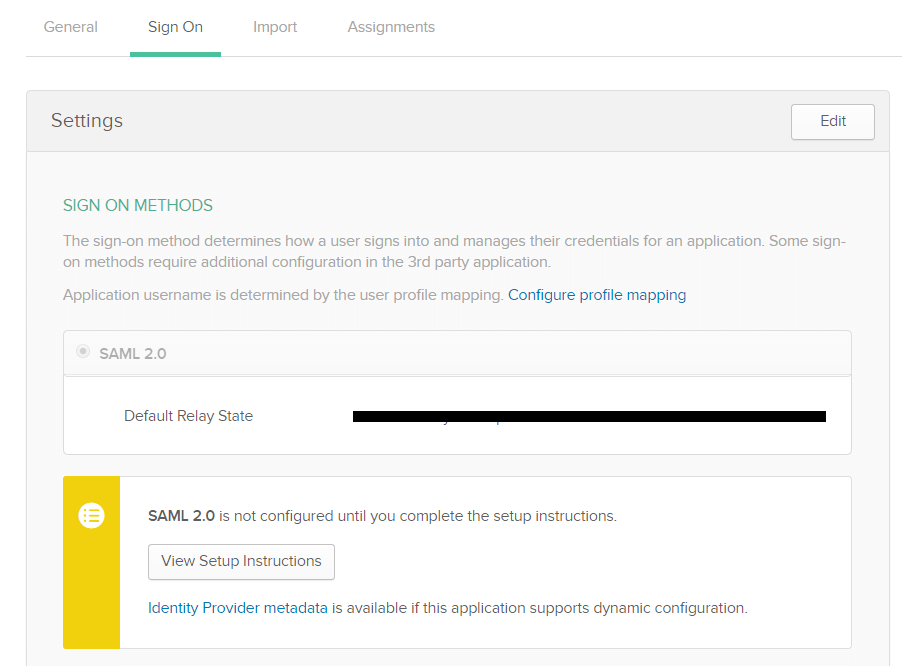

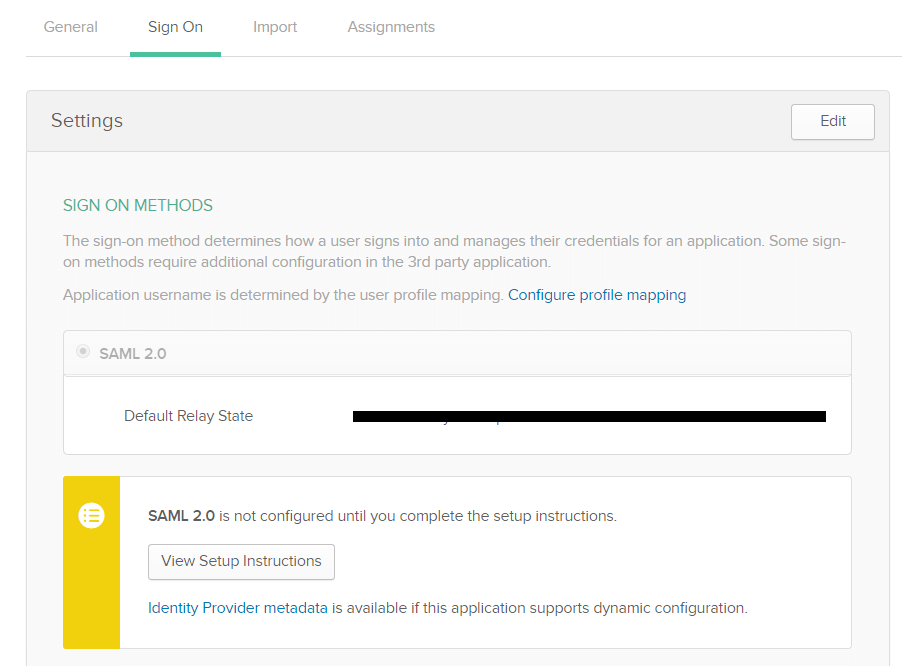

- L’onglet Connexion de la nouvelle application apparaît. Téléchargez le fichier de métadonnées en cliquant sur le lien Identity Provider metadata . Vous aurez besoin de ce fichier lors de la configuration de l’authentification SAML dans ADSelfService Plus. Enregistrez donc ce fichier et conservez-le en sécurité. Renommez le fichier de métadonnées téléchargé en ‘metadata_okta.xml'.

- ’. Cliquez sur l’onglet Assignments et naviguez versAssigner . Sélectionnez ou Assigner aux personnes Assigner aux groupes selon vos besoins. Après avoir sélectionné une option, cliquez sur bouton.

- Cliquez sur Enregistrer et revenir

Terminé.

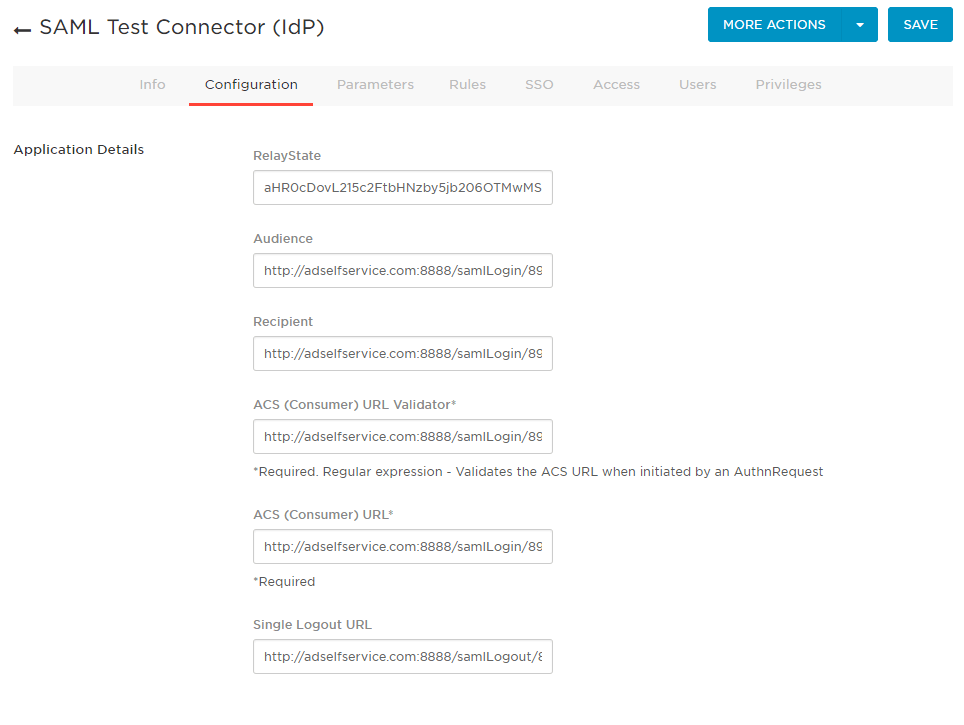

- Connectez-vous à la OneLogin avec des identifiants admin.

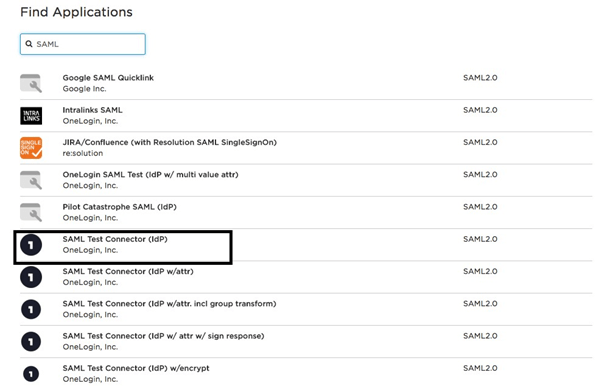

- Cliquez sur le menu déroulant B. Configuration d’une application SAML dans OneLogin : bouton.

- Naviguez vers Administration

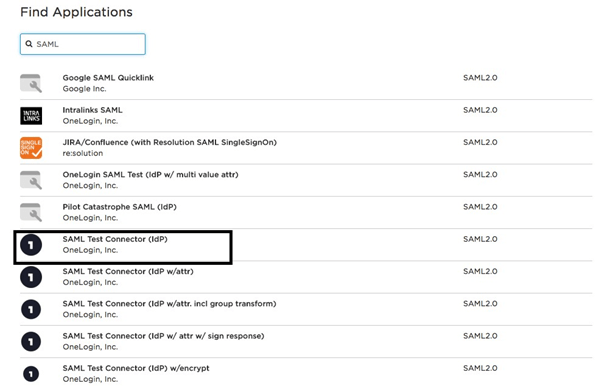

- Onglet Apps > Ajouter des Apps. Recherchez SAML dans la section Trouver des applications . Sélectionnez SAML

- dans les résultats de recherche. Mettez à jour le Display Name et le logo de l’application. Cliquez sur

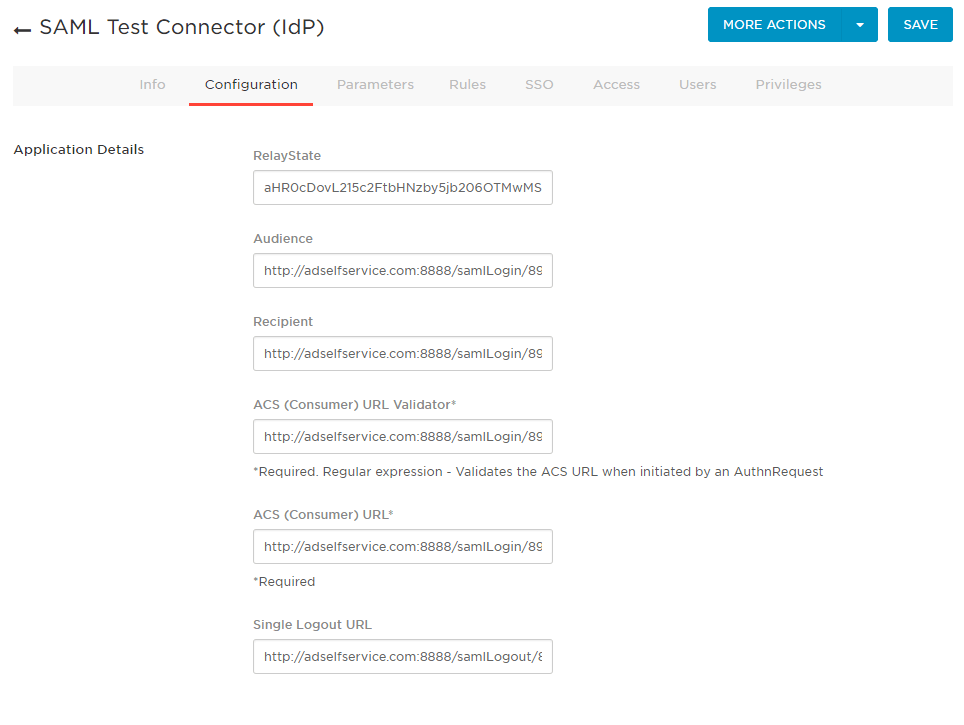

- SAUVEGARDER. Sous l’onglet Configuration URL ACS/URL destinataire dans le champ , saisissezACS (Consumer) URL Validator, ACS (Consumer) URL, Recipient , et .

Remarque :

- URL ACS/URL destinataireAudience : Connectez-vous à la console web ADSelfService Plus avec les identifiants administrateur. Naviguez vers l’onglet Configuration > Authentification multi-facteurs > Authentification SAML > ACS URL/Recipient URL.

- . Si votre fournisseur d’identité a besoin des métadonnées du fournisseur de services, cliquez sur Copiez l’ACS URL/Recipient URL. et téléchargez un fichier XML de vos configurations SAML.

- ’. Téléchargez SP Metadata

- Dans Onglet Utilisateurs et assignez l’application aux utilisateurs ou groupes selon vos besoins. BOUTON PLUS D’ACTIONS dans le panneau supérieur, sélectionnez SAML Metadata

- Cliquez sur et le logo de l’application. Cliquez sur

pour télécharger le fichier de métadonnées. Vous aurez besoin de ce fichier lors de la configuration de l’authentification SAML dans ADSelfService Plus. Enregistrez donc ce fichier et conservez-le en sécurité.

C. Configuration d’une application SAML dans AD FS :

Prérequis :

- Pour configurer AD FS pour la vérification d’identité dans ADSelfService Plus, vous avez besoin des composants suivants : Le serveur AD FS. Les étapes détaillées pour installer et configurer AD FS sont disponibles dans cet

- article Microsoft.

Un certificat SSL pour signer votre page de connexion AD FS ainsi que l’empreinte digitale de ce certificat.

Important : Étapes de configuration L’authentification basée sur formulaire est la seule méthode configurée pour les utilisateurs essayant d’accéder à ADSelfService Plus via l’authentification AD FS, que ce soit pour une utilisation intranet ou extranet. Vous pouvez consulter ce paramètre dans

Politiques d’authentification > Authentification principale > Paramètres globaux.

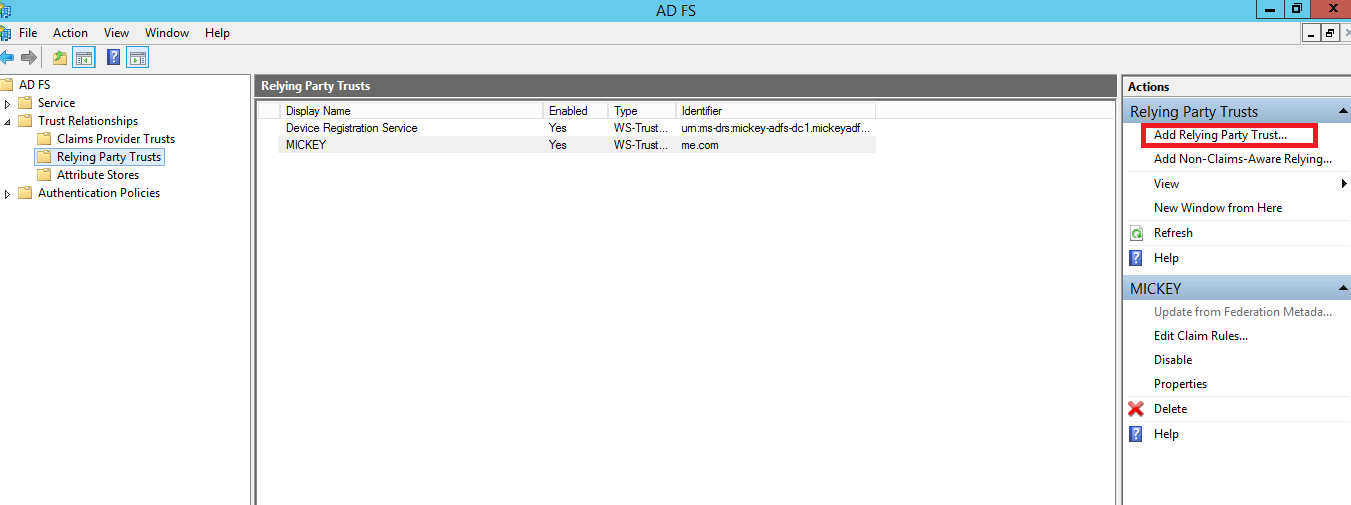

Règles de revendication et confiance pour partie dépendante

Pendant la configuration, vous devrez ajouter une Confiance pour partie dépendante et créer des règles de revendication. Une Confiance pour partie dépendante est créée pour établir la connexion entre deux applications à des fins d’authentification en vérifiant les revendications. Dans ce cas, AD FS fera confiance à la partie dépendante

(ADSelfService Plus) et authentifiera les utilisateurs en fonction des revendications générées. Les revendications sont générées à partir des règles de revendication en leur appliquant certaines conditions. Une revendication est un attribut utilisé pour identifier une entité, afin d’établir l’accès. Par exemple, l’Active Directory

sAMAccountName.

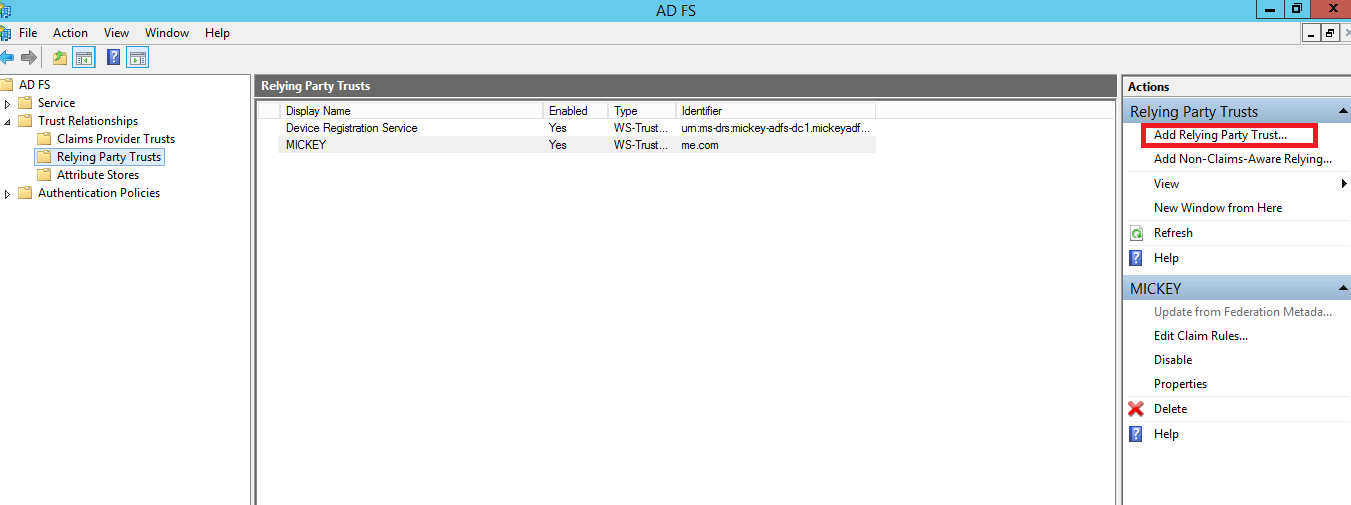

- La connexion entre AD FS et ADSelfService Plus est créée à l’aide d’un Relying Party (RPT). Sélectionnez le dossier Relying Party Trusts dans AD FS.

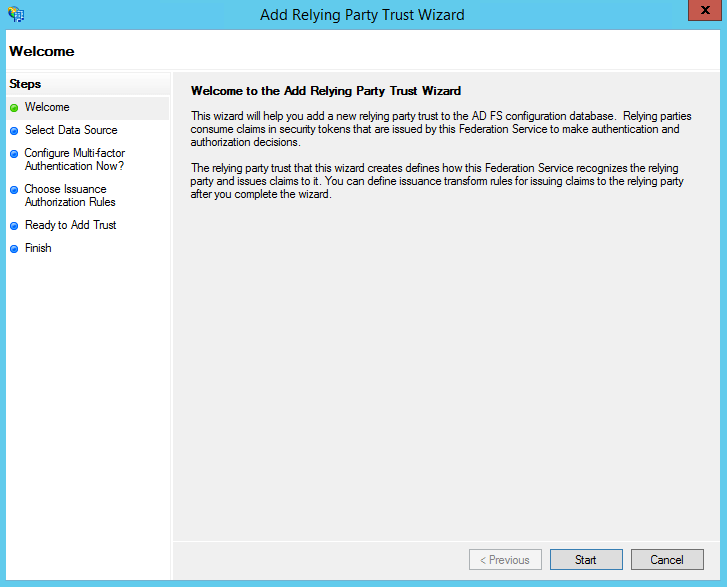

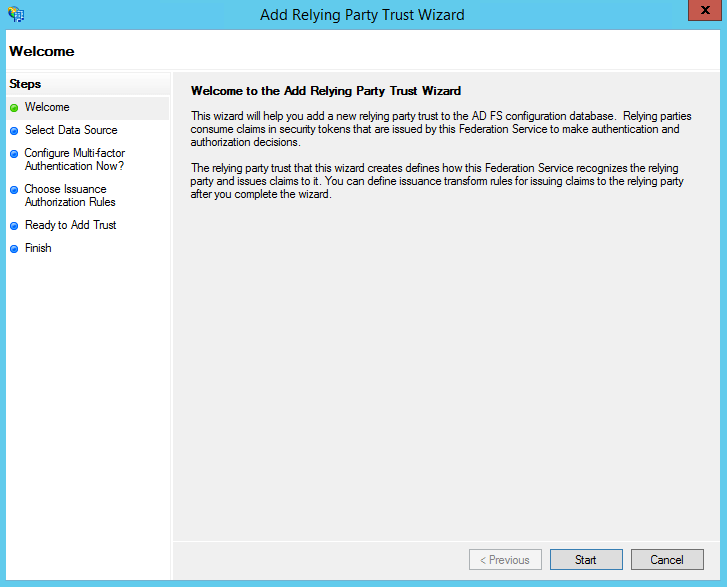

- Dans la barre latérale Actions, sélectionnez Ajouter un Relying Party Trust . L’Assistant Ajout Relying Party Trust s’ouvre. Démarrer.

- Cliquez sur Sélectionnez la page

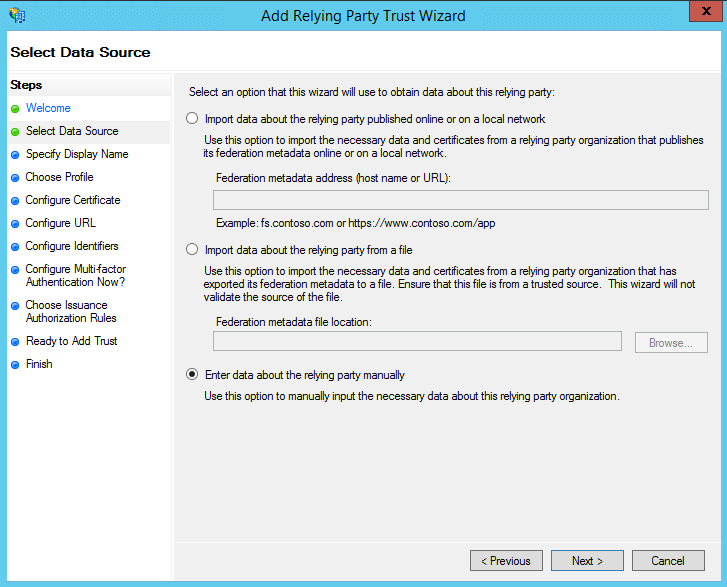

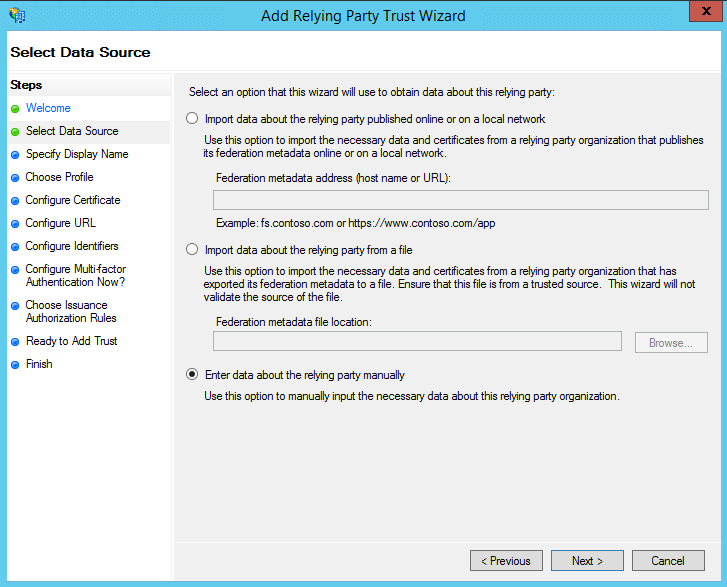

- Dans Source de données et cliquez sur l’option Saisir manuellement les données sur laParty et cliquez Suivant.

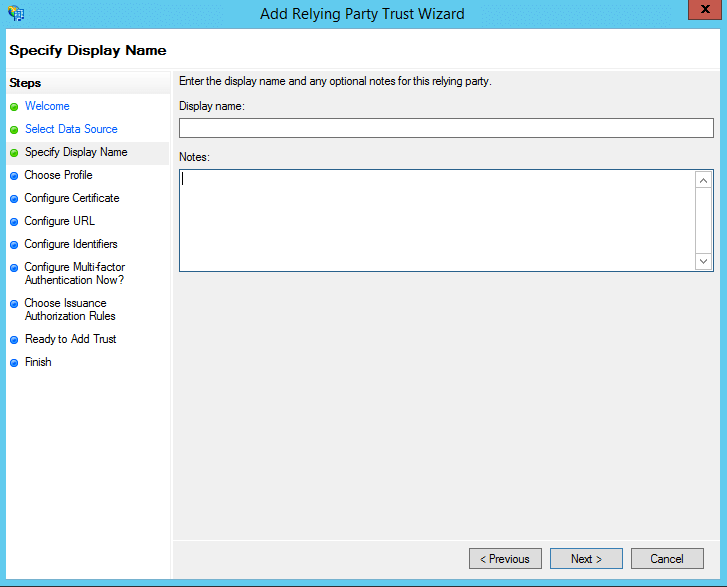

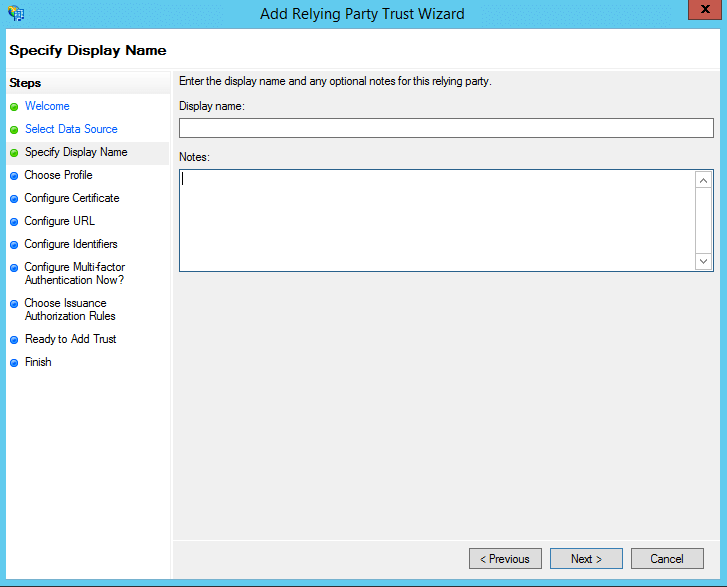

- Sur l’écran Spécifier le nom d’affichage, entrez un nom d’affichage de votre choix et des notes supplémentaires si nécessaire. Cliquez sur Écran Choisir un profil, cliquez sur le bouton Suivant.

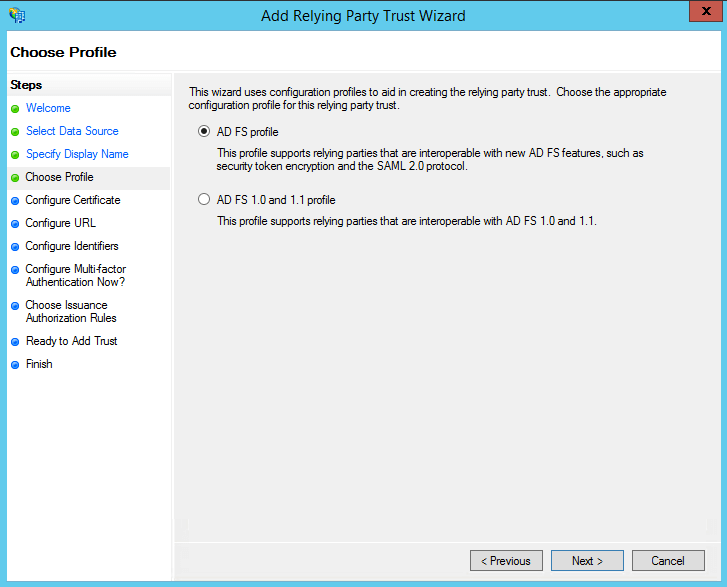

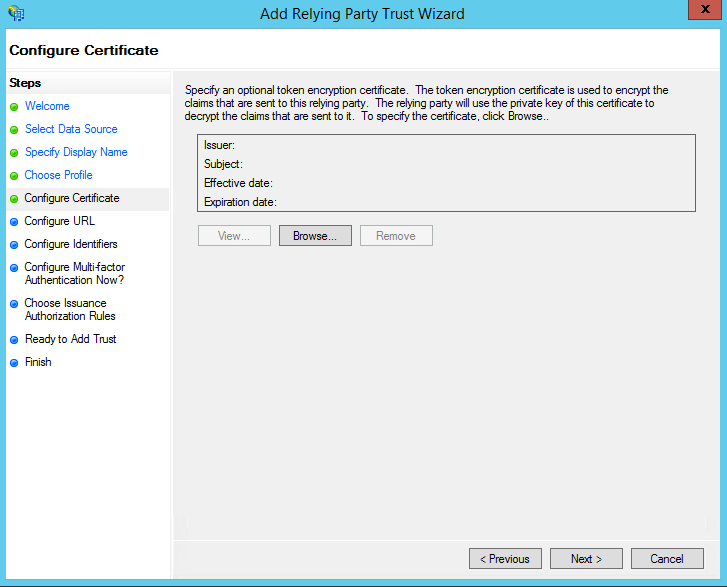

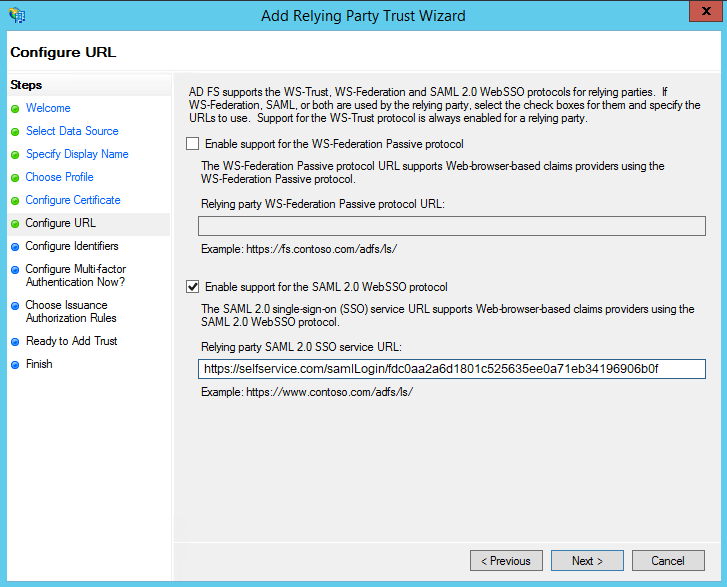

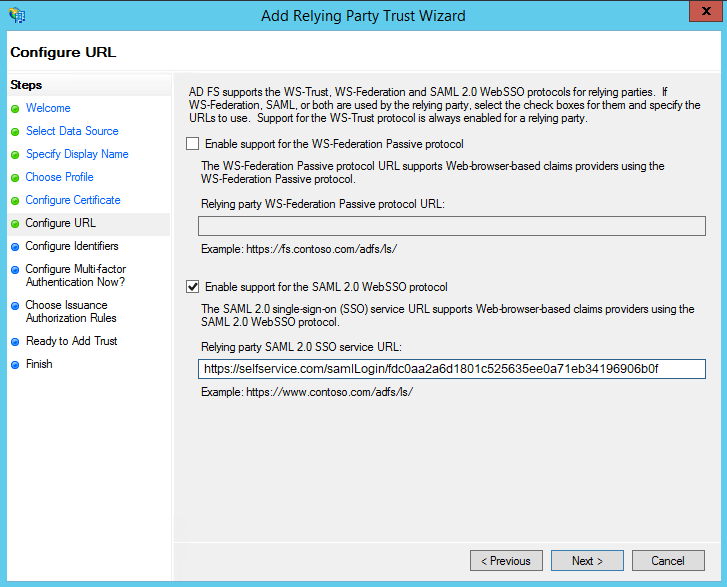

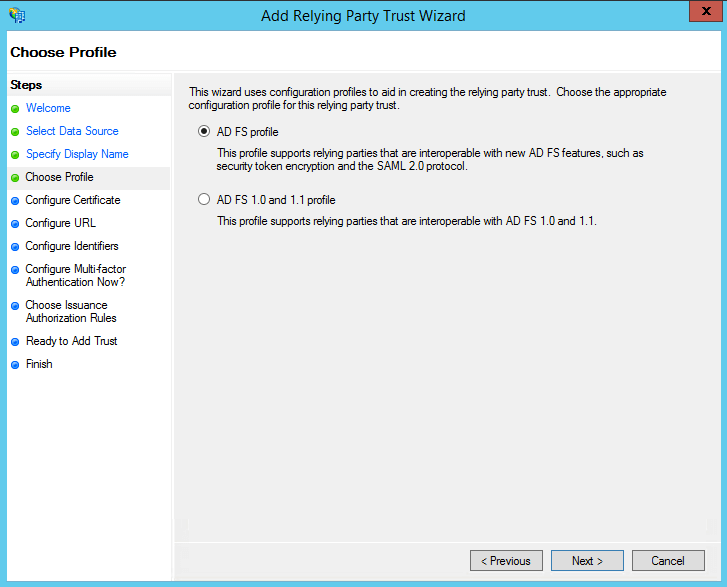

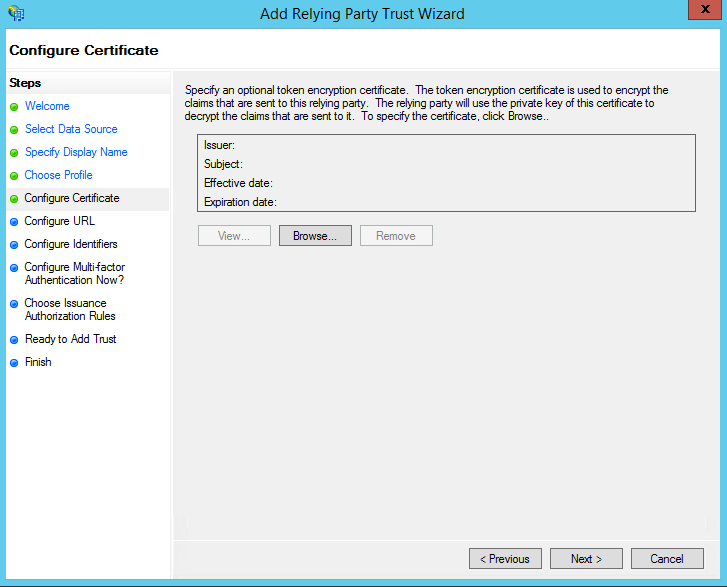

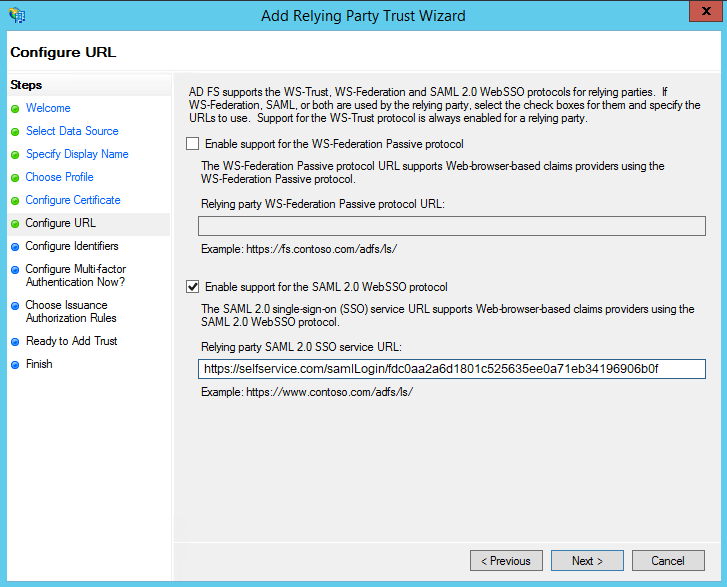

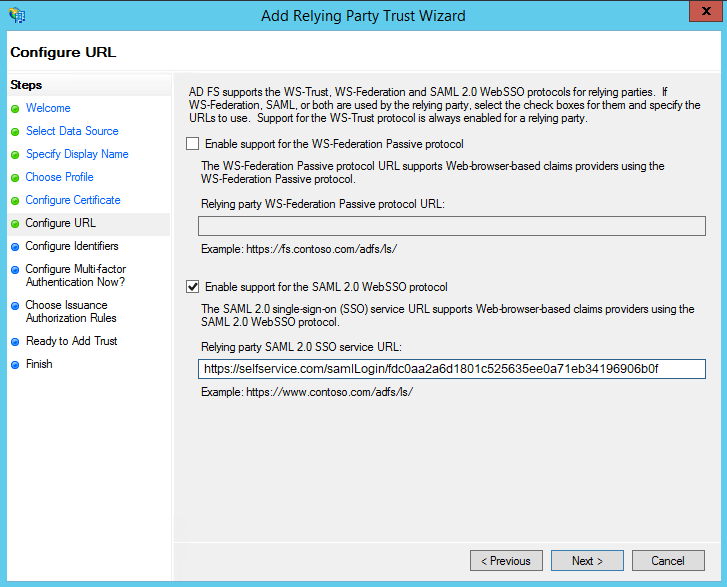

- Sur l’écran Profil ADFS FS. Cliquez sur Écran Configurer le certificat, les paramètres par défaut ont déjà été appliqués. Cliquez sur Écran Configurer l’URL, cochez la case intitulée Activer la prise en charge du protocole SAML 2.0 WebSSO Suivant.

- Sur l’écran L’URL du service SSO SAML 2.0 du relying party sera l’ URL ACS Suivant.

- Sur l’écran de votre serveur ADSSP. Notez qu’il n’y a pas de barre oblique finale à la fin de l’URL. Par exemple : https://selfservice.com/samlLogin/fdc0aa2a6d1801c525635ee0a71eb34196906b0f Remarque : URL ACS/URL du destinataire :Assistant Ajout Relying Party Trust Connectez-vous à la console web ADSelfService Plus avec des identifiants administrateur. Accédez à l’onglet Configuration > Authentification multi-facteurs > Authentification SAML > URL ACS/URL du destinataire.Sur l’écran suivant, dans l’option Identificateurs de relying party trust, ajoutez

URL de l’émetteur SP

(Ex : https://selfservice.com/samlLogin/fdc0aa2a6d1801c525635ee0a71eb34196906b0f) Sur l’écran suivant, vous pouvez choisir de configurer les paramètres d’authentification multi-facteurs pour le relying party trust. Cliquez sur Écran Choisir les règles d’autorisation d’émission, vous pouvez choisir soit l’onglet Configuration > Authentification multi-facteurs > Authentification SAML > ACS URL/Recipient URL.

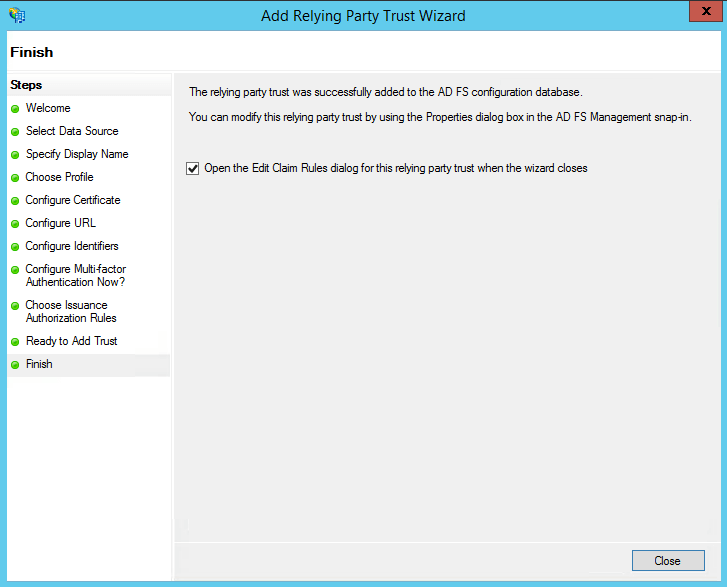

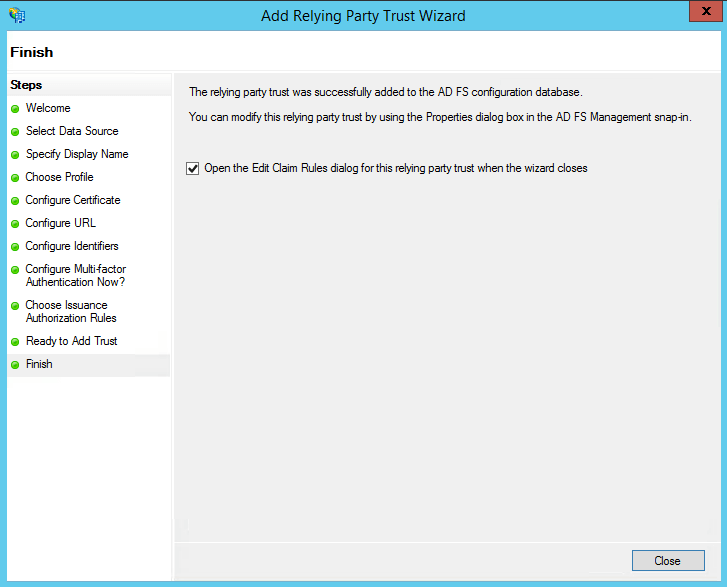

- Autoriser tous les utilisateurs à accéder à ce relying party Refuser à tous les utilisateurs l’accès à ce relying party. Cliquez sur Les deux écrans suivants afficheront un aperçu des paramètres que vous avez configurés. Sur l’écran Terminer, cliquez sur

- FermerSuivant.

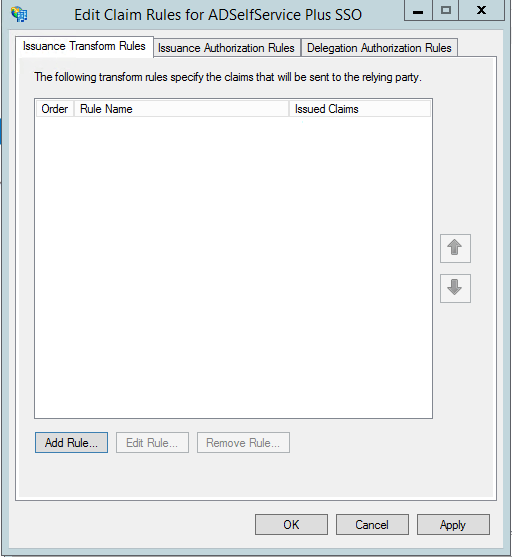

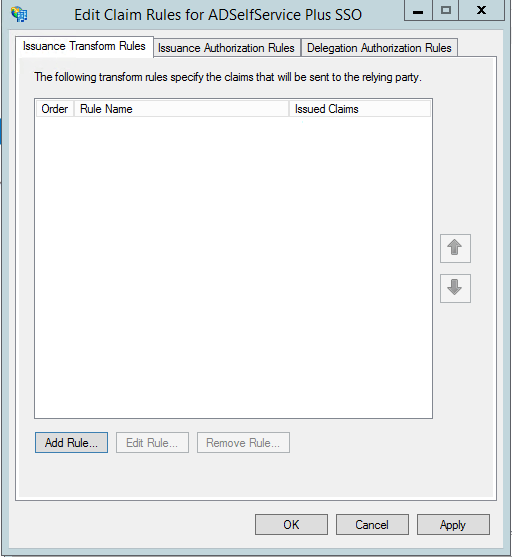

- Sur l’écran pour quitter l’assistant. Si vous avez sélectionné l’option Ouvrir la boîte de dialogue Modifier les règles d’affirmation pour ce relying party trust à la fermeture de l’assistant, l’éditeur de règles d’affirmation s’ouvrira automatiquement. ou Étape 2 : Création des règles d’affirmationUne fois que vous avez configuré le Relying Party Trust, vous pouvez créer les règles d’affirmation à l’aide de l’ Suivant.

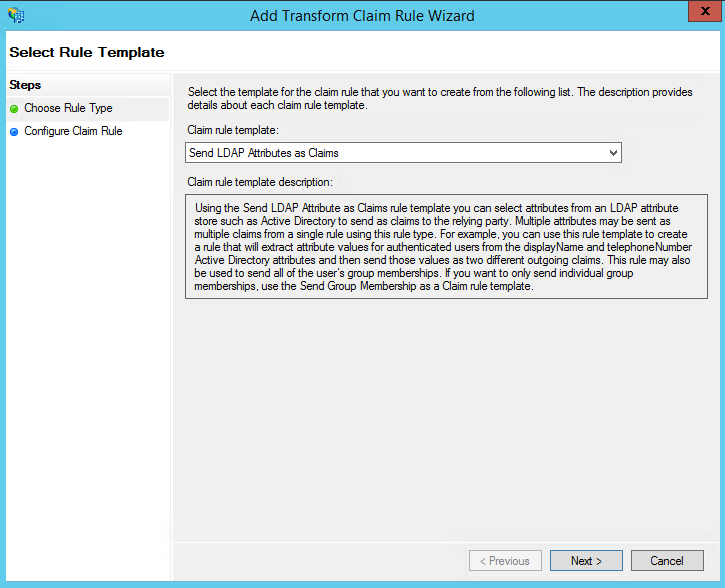

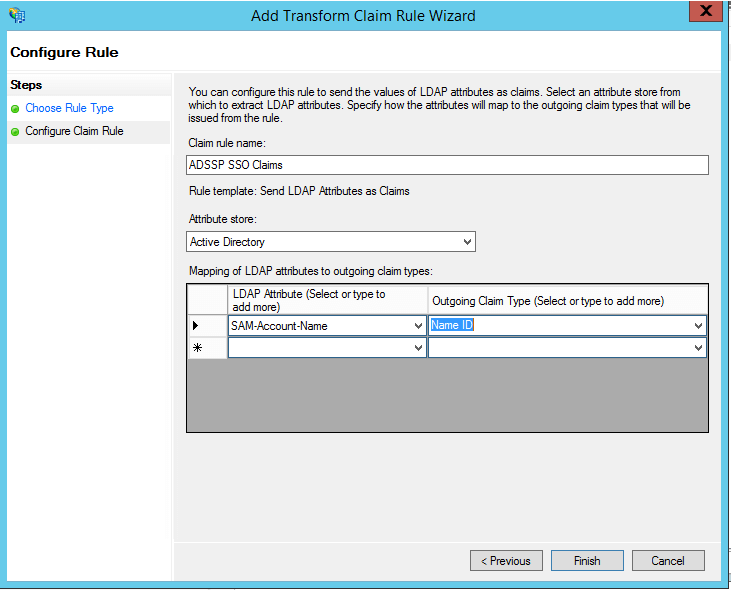

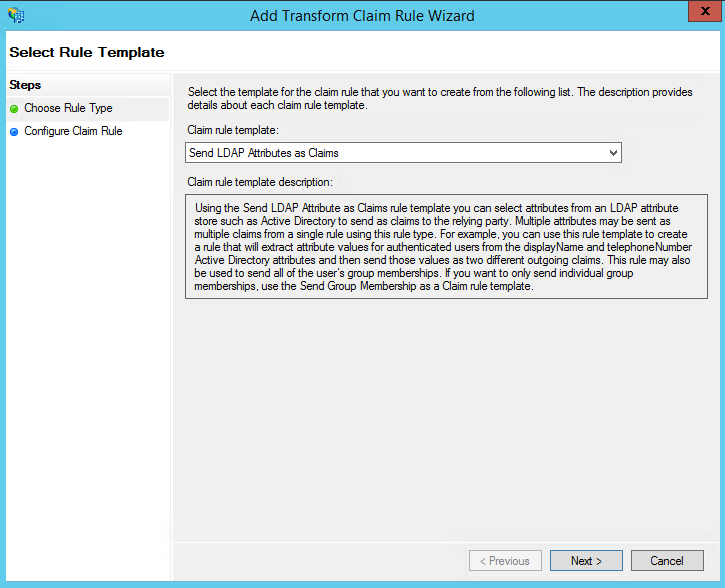

- Éditeur de règles d’affirmationqui s’ouvre par défaut à la fin de la création du trust. Pour créer une nouvelle règle, cliquez sur Ajouter une règle. Dans la liste des modèles de règles d’affirmation disponibles, sélectionnezEnvoyer des attributs LDAP en tant qu’ affirmations.

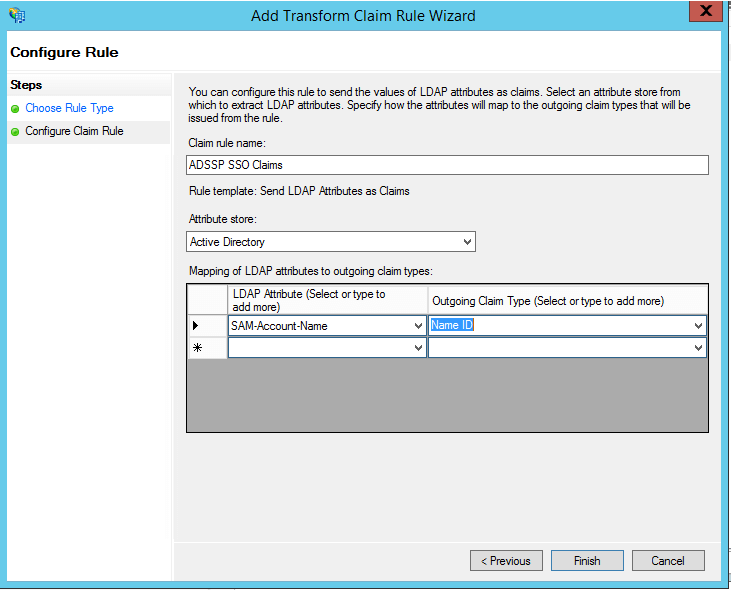

Sur la page suivante, fournissez un

Nom de la règle d’affirmation et sélectionnez Active Directory

- comme magasin d’attributs. Dans la colonne

- Attribut LDAP, sélectionnez SAMAccountName. Cliquez sur Suivant.

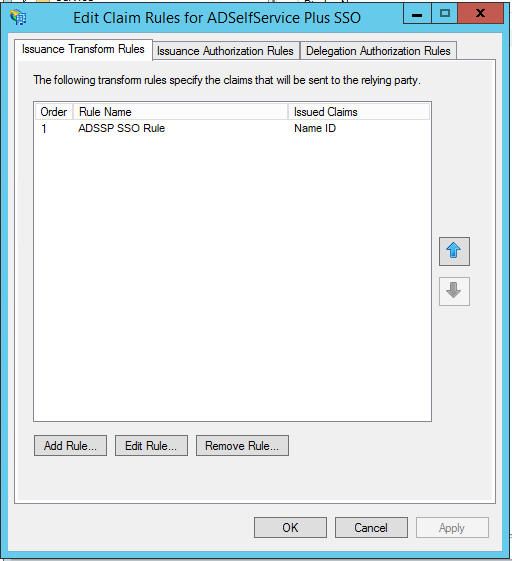

- Type d’affirmation sortant Name ID. pour enregistrer la règle. Vous pouvez choisir plusieurs attributs LDAP et les mapper à leurs types d’affirmation sortants correspondants. Par exemple, vous pouvez ajouter des attributs tels que Prénom, Nom de famille, Numéro de téléphone, etc. cliquez sur

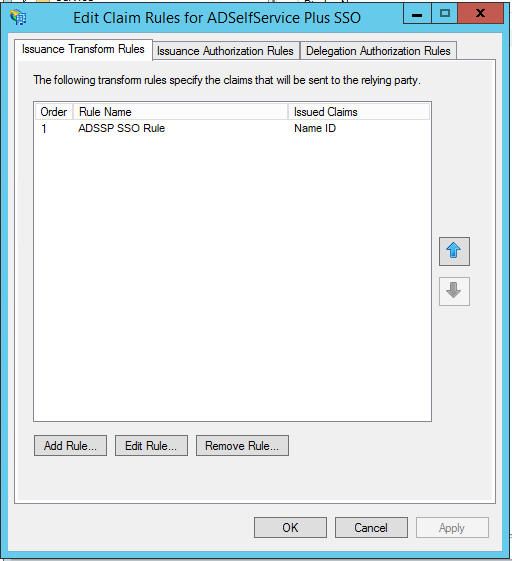

- Dans la , vous pouvez visualiser la règle créée.Après avoir terminé la configuration de AD FS, téléchargez le fichier de métadonnées en cliquant sur le lien métadonnées du fournisseur d’identité

- Dans la. Par exemple :Après avoir terminé la configuration de AD FS, téléchargez le fichier de métadonnées en cliquant sur le https://server_name/FederationMetadata/2007-06/FederationMetadata.xml.

- Cliquez sur qui s’ouvre par défaut à la fin de la création du trust. Vous aurez besoin de ce fichier lors de la configuration de l’authentification SAML dans ADSelfService Plus. Donc, sauvegardez ce fichier et conservez-le précieusement.

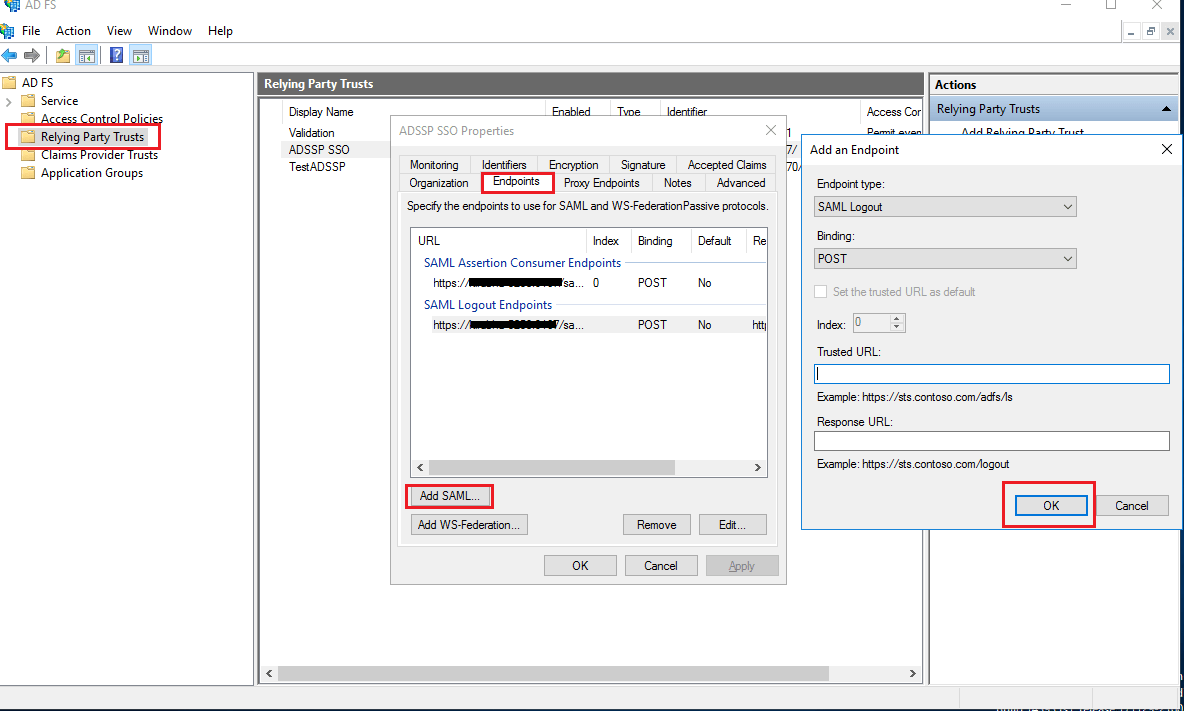

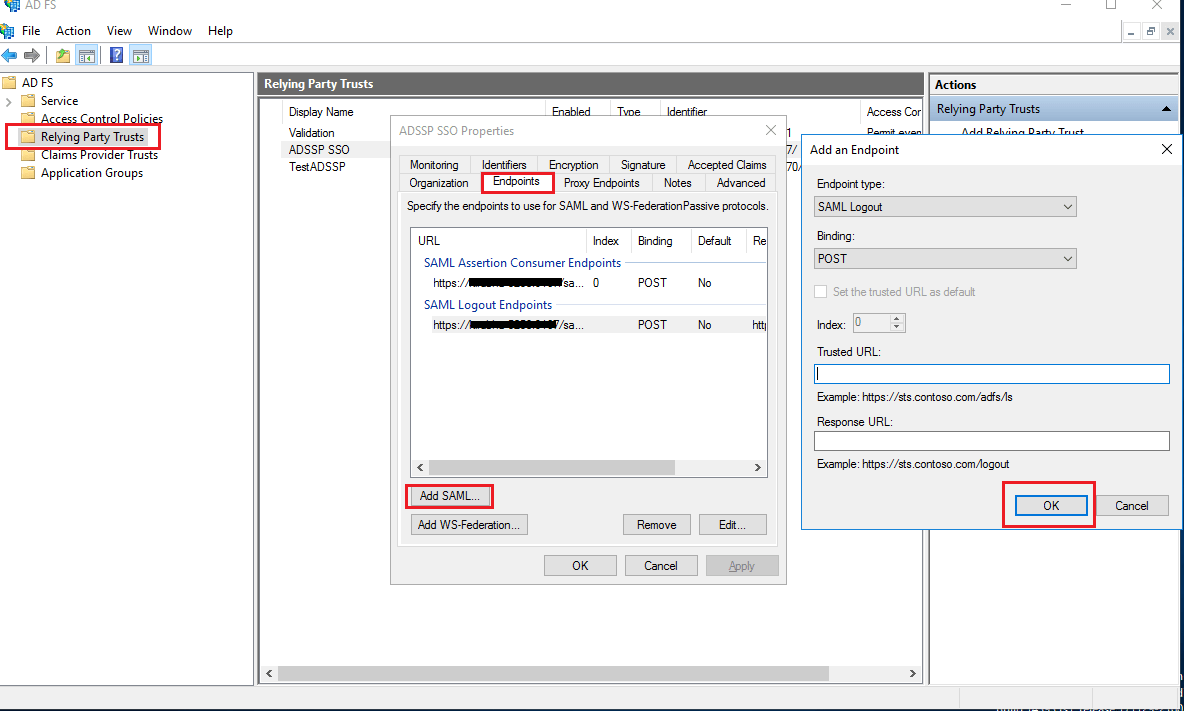

Remarque : Étape 3 : Activation de l’option de déconnexion SAML

- Relying Party Trustsqui s’ouvre par défaut à la fin de la création du trust.et trouvez la

règle que vous avez créée.Cliquez avec le bouton droit sur la règle sélectionnée et cliquez sur

Propriétés.

Dans la fenêtre qui s’ouvre, trouvez l’onglet

Points de terminaison

- Naviguez vers la et cliquez sur Ajouter une URL de confiance SAML, collez l’ URL de déconnexion SP

- copiée depuis l’étape 1

- des prérequis. Onglet Signature, téléchargez le certificat X.509 au format PEM depuis OK. SSO initié par l’IdP pour ADSelfService Plus bouton.

- Dans Suivez ces étapes pour authentifier votre compte ADSelfService Plus via AD FS.Prérequis Activez RelayStatedans AD FS. Pour Windows Server 2012 :

- Dans Fichier %systemroot%\ADFS\Microsoft.IdentityServer.Servicehost.exe.config dans votre serveur AD FS. étape 4 Pour Windows Server 2012 :

- Cliquez sur Dans la section <microsoft.identityServer.web>, entrez le code suivant :

<useRelayStateForIdpInitiatedSignOn enabled="true" />

Exemple de code :

<microsoft.identityServer.web>

….. </microsoft.identityServer.web> Redémarrez le serveur AD FS.

- Pour Windows Server 2016 :

- Connectez-vous à la console web ADSelfService Plus avec des identifiants administrateur.

- Onglet Admin > Paramètres SSO. Section Détails du fournisseur de service , copiez l’

- URL d’émetteur SP.

Ouvrez un traitement de texte et entrez la commande suivante :

- <IdP_URL_String>RelayState=RPID=<SP_Issuer_URL>&RelayState=<Relay

À la place de IdP URL String, entrez

- https://<serveurADFS>/adfs/ls/idpinitiatedsignon.aspx,

où serveurADFS est le serveur sur lequel ADFS est déployé.

- Donnez un nom au document Word et enregistrez-le. Encodez l’URL sauvegardée.

- Naviguez vers Une fois le code encodé, il ressemblera à l’URL ci-dessous :

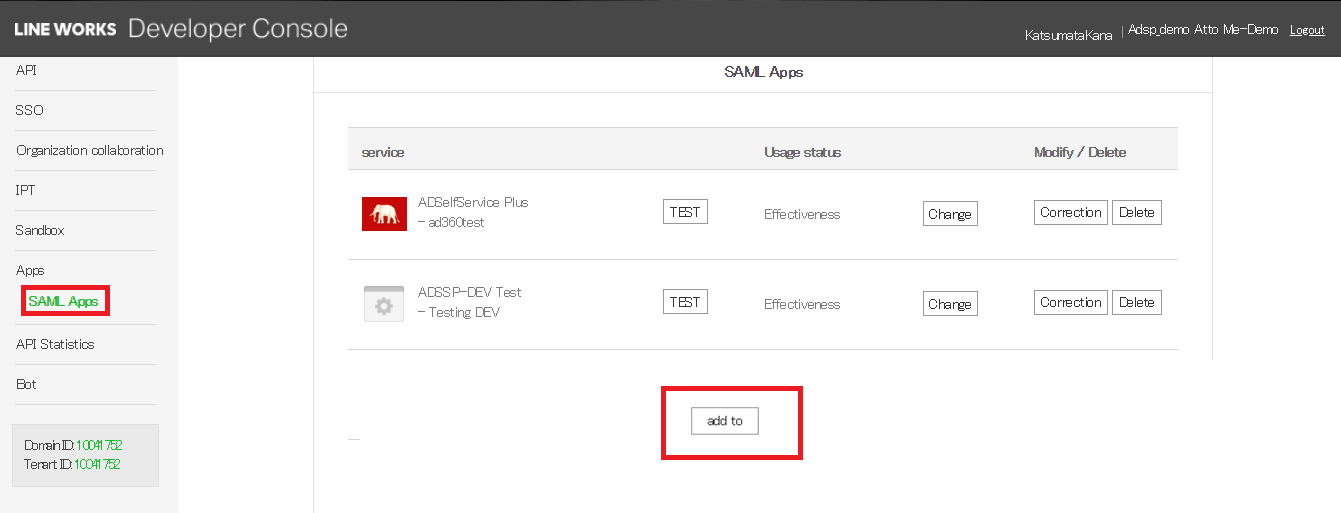

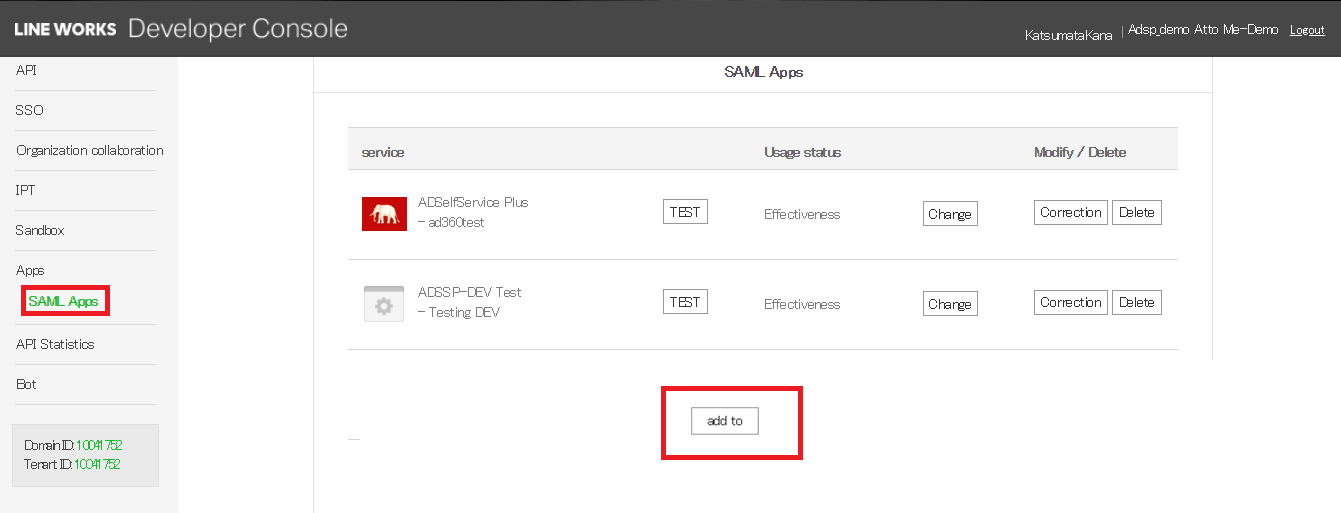

- Dans https://example.com/adfs/ls/idpinitiatedsignon.aspx?RelayState=RPID%3Dhttps%253A%252F%252Fselfservice-0001%253A9267%252FsamlLogin%252F88d9537b8c5f7376fc78fdfb7591601e85aa8ebb%26RelayState%3DaHR0cHM6Ly9raXJ1YmhhLTUyNTg6OTI2Ny9zYW1sTG9naW4vTG9naW5BdXRo D. Étapes pour configurer une application SAML dans Line Works Authentification SAMLConnectez-vous à la console développeur Line Works. Accédez à la section Valeur Relay State et sur Apps >

- Applications SAML

cliquez sur

Remarque : ajouter à Dans la fenêtre qui s’ouvre, fournissez un Nom de l’application, Description

- Give the word document a name, and save it. Encode the saved URL.

Set-ADFSProperties

Once the code is encoded, it will look like the URL below:

https://example.com/adfs/ls/idpinitiatedsignon.aspx?RelayState=RPID%3Dhttps%253A%252F%252Fselfservice-0001%253A9267%252FsamlLogin%252F88d9537b8c5f7376fc78fdfb7591601e85aa8ebb%26RelayState%3DaHR0cHM6Ly9raXJ1YmhhLTUyNTg6OTI2Ny9zYW1sTG9naW4vTG9naW5BdXRo

D. Steps to set up a SAML application in Line Works

- Log in to Line Works Developer console. Go to the Apps section > SAML

Apps click add to bouton.

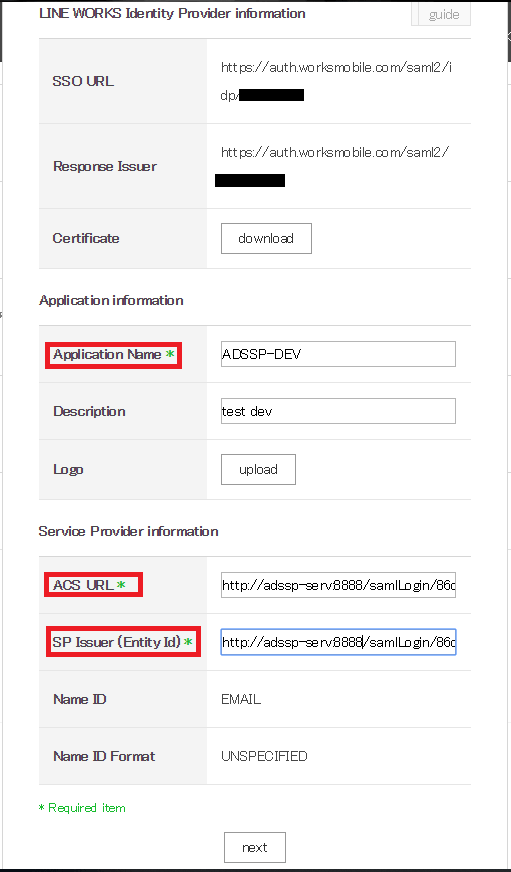

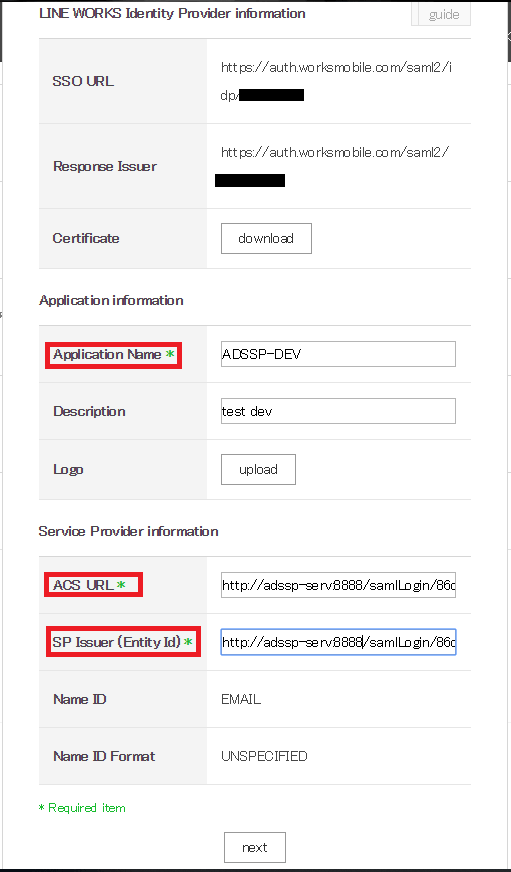

- In the window that opens, provide an appropriate Application Name, DescriptionACS (Consumer) URL Validator, ACS (Consumer) URL, Recipient Logo dans les champs respectifs.

- Dans le champ ACS URL et l'URL de l'Émetteur/ID d’entité, saisissez le URL ACS/URL destinataire de ADSelfService Plus.

(Ex : https://selfservice.com/samlLogin/fdc0aa2a6d1801c525635ee0a71eb34196906b0f) Connectez-vous à la console web ADSelfService Plus avec des identifiants admin. Naviguez vers Onglet Configuration > Authentification multi-facteurs > Authentification SAML > ACS URL/URL du destinataire. l’onglet Configuration > Authentification multi-facteurs > Authentification SAML > ACS URL/Recipient URL.

- Dans la fenêtre popup qui s'ouvre, cliquez sur OK.

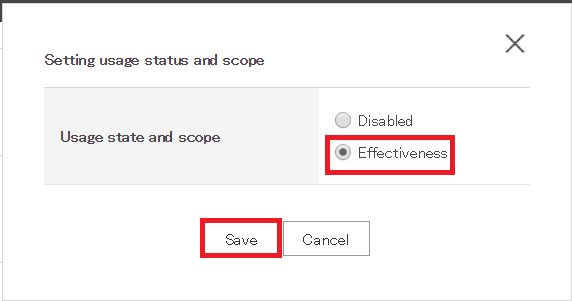

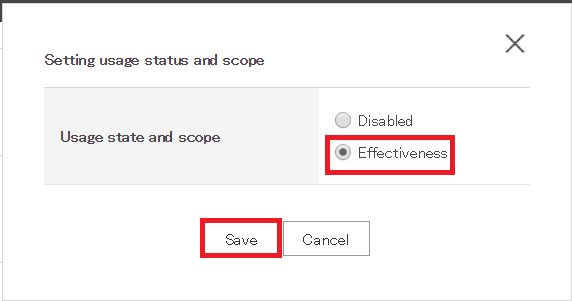

- Allez à Applications SAML section et trouvez l'application que vous venez de créer. Cliquez sur le Modifier bouton et changez le statut en 'Efficacité'. Cliquez sur Enregistrer.

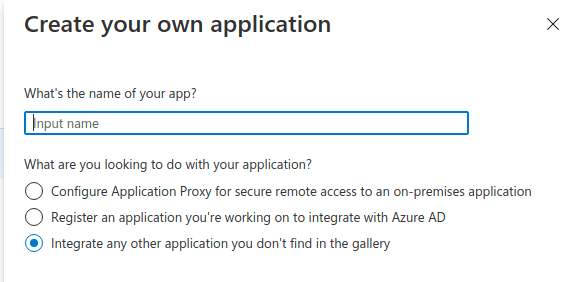

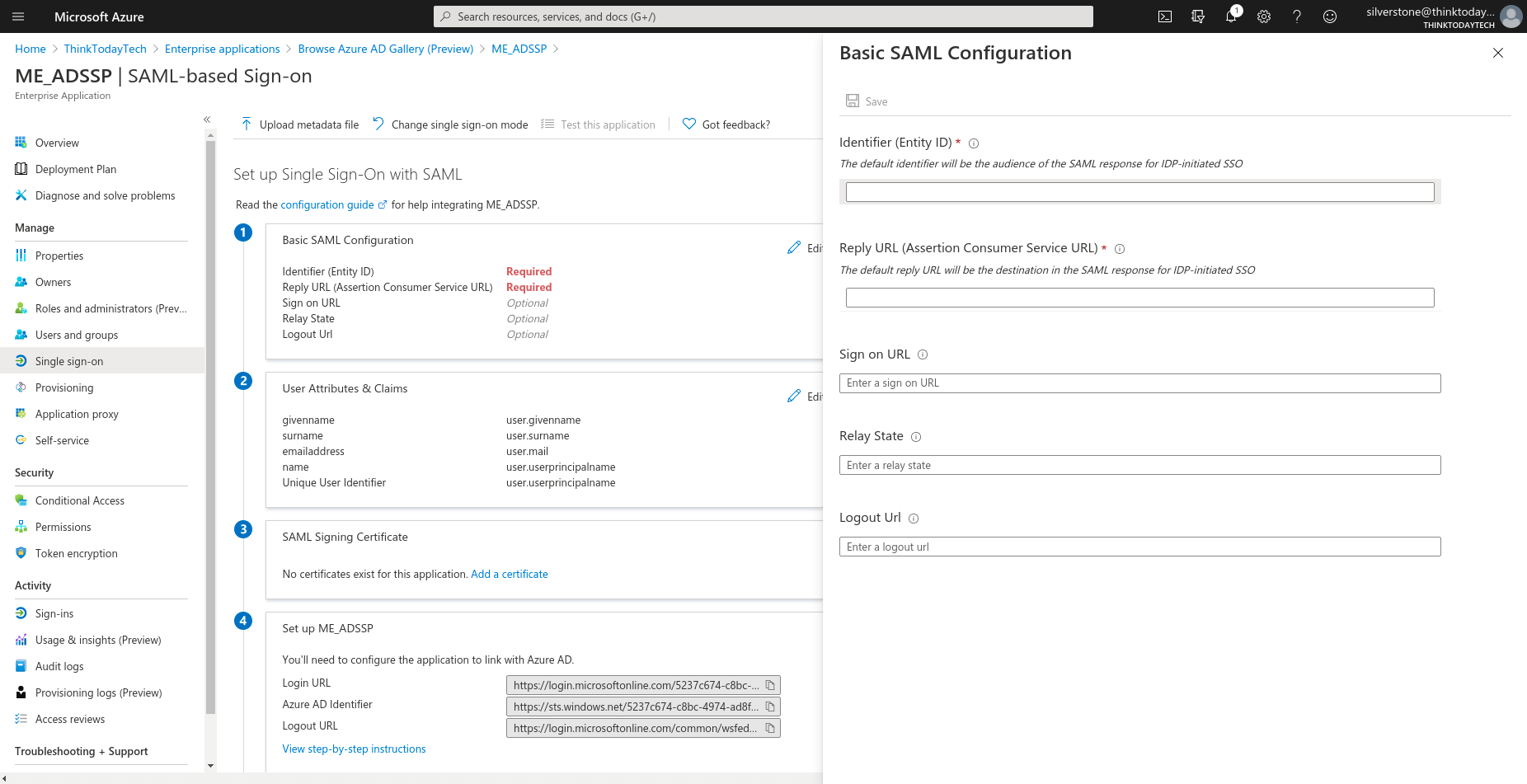

E. Étapes pour configurer une application SAML dans Microsoft Entra ID

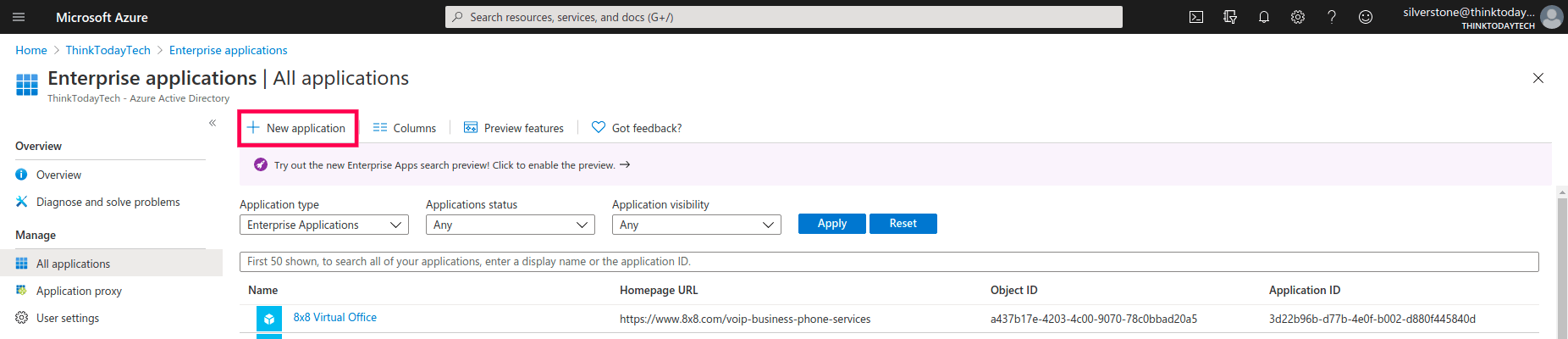

- Connectez-vous à Microsoft Entra ID avec des identifiants d'administrateur global.

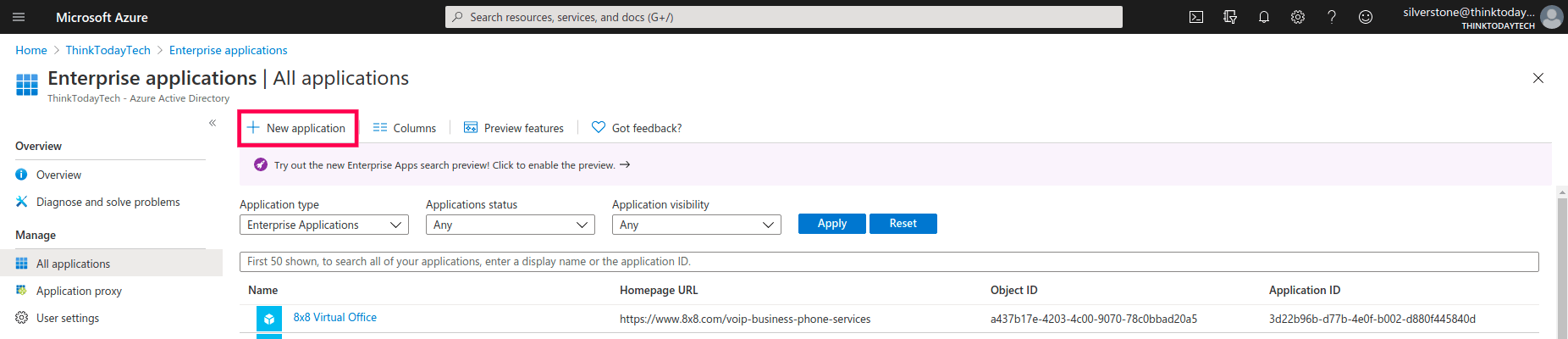

- Allez à Azure Azure Active Directory > Applications d'entreprise > Toutes les applications.

- Sélectionnez Nouvelle application.

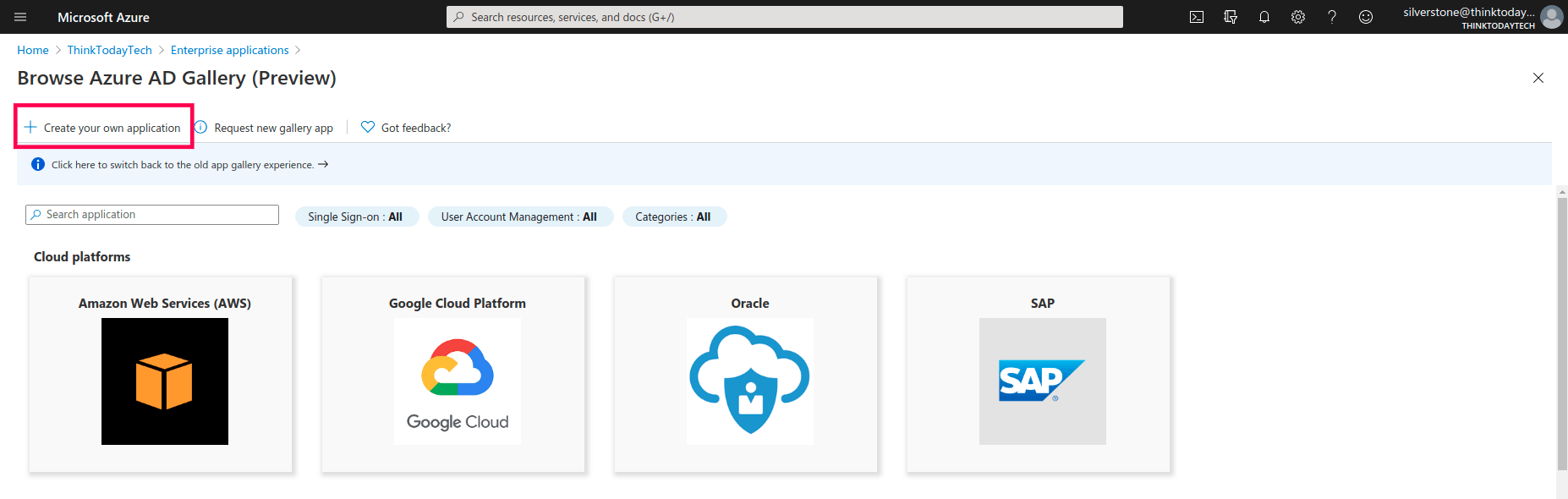

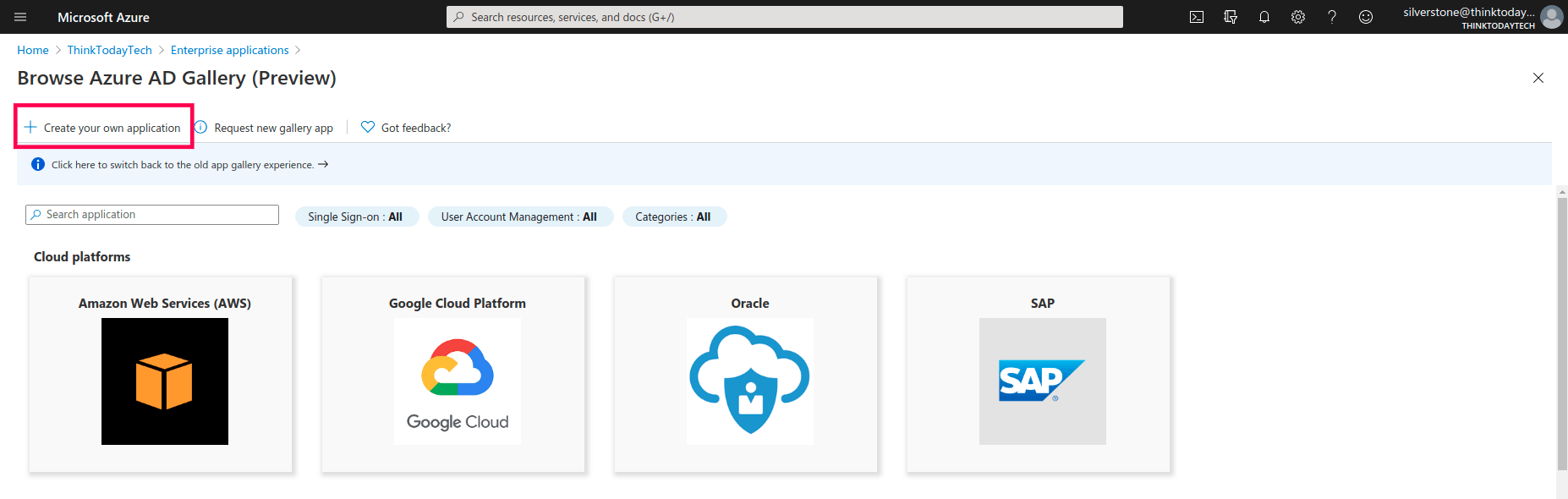

- Cliquez sur Créez votre propre application.

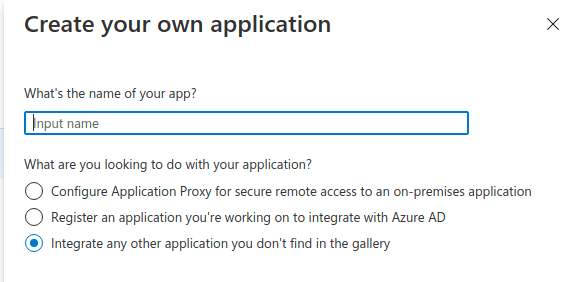

- Dans la fenêtre popup qui apparaît, entrez un nom pour ADSelfService Plus. Sélectionnez le Intégrer une autre application que vous ne trouvez pas dans la galerie bouton radio, et cliquez sur Créer.

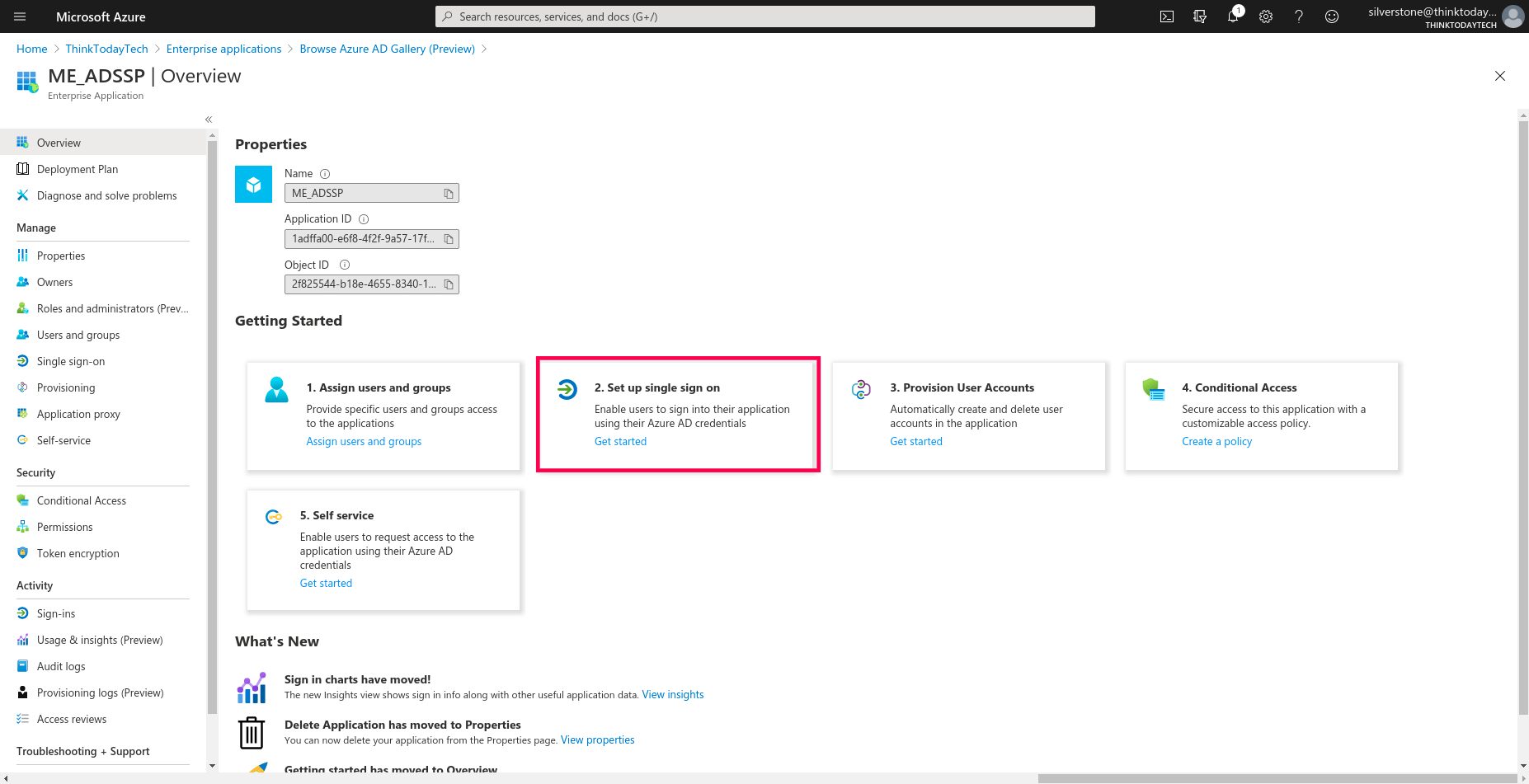

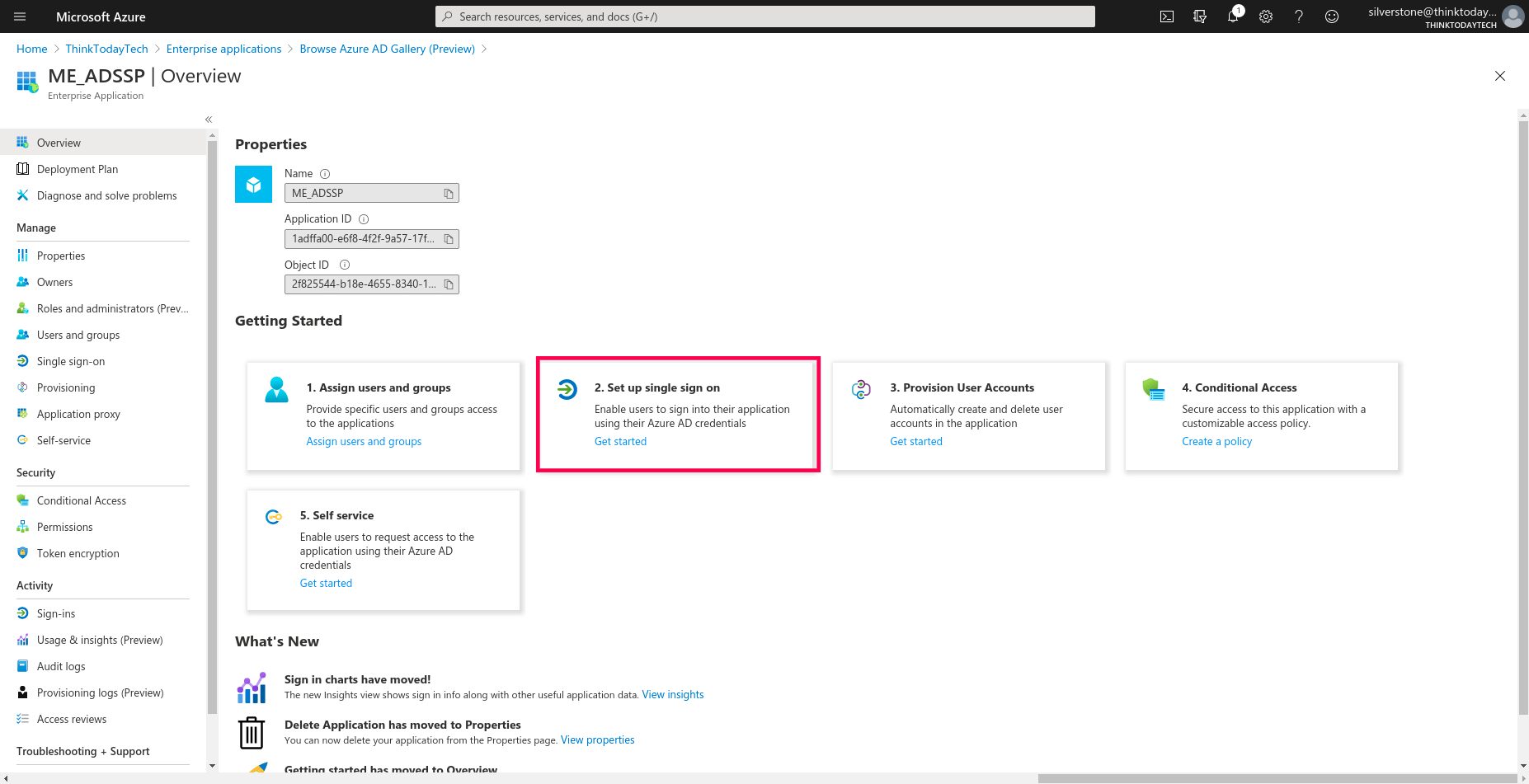

- Sur la page suivante, sélectionnez Configurer la connexion unique.

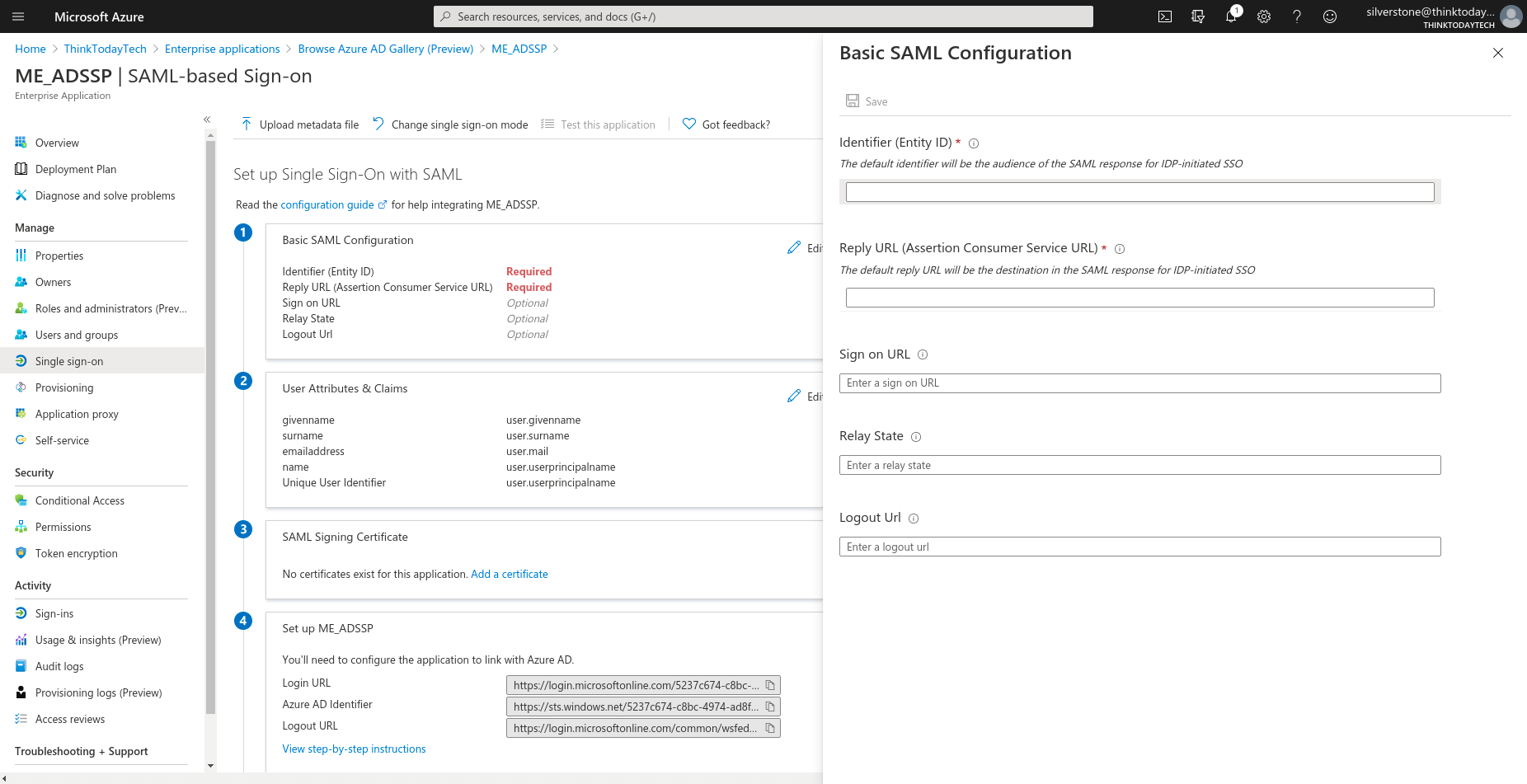

- Sélectionnez Recherchez, puis cliquez sur Modifier sous Configuration SAML de base. Remplissez les détails suivants copiés à l' Étape 4 des Prérequis:

- Identifiant: URL émetteur SP

- URL de réponse: ACS URL/URL du destinataire

- Valeur Relay State: État de relais

- URL de connexion: URL d'accès de ADSelfService Plus

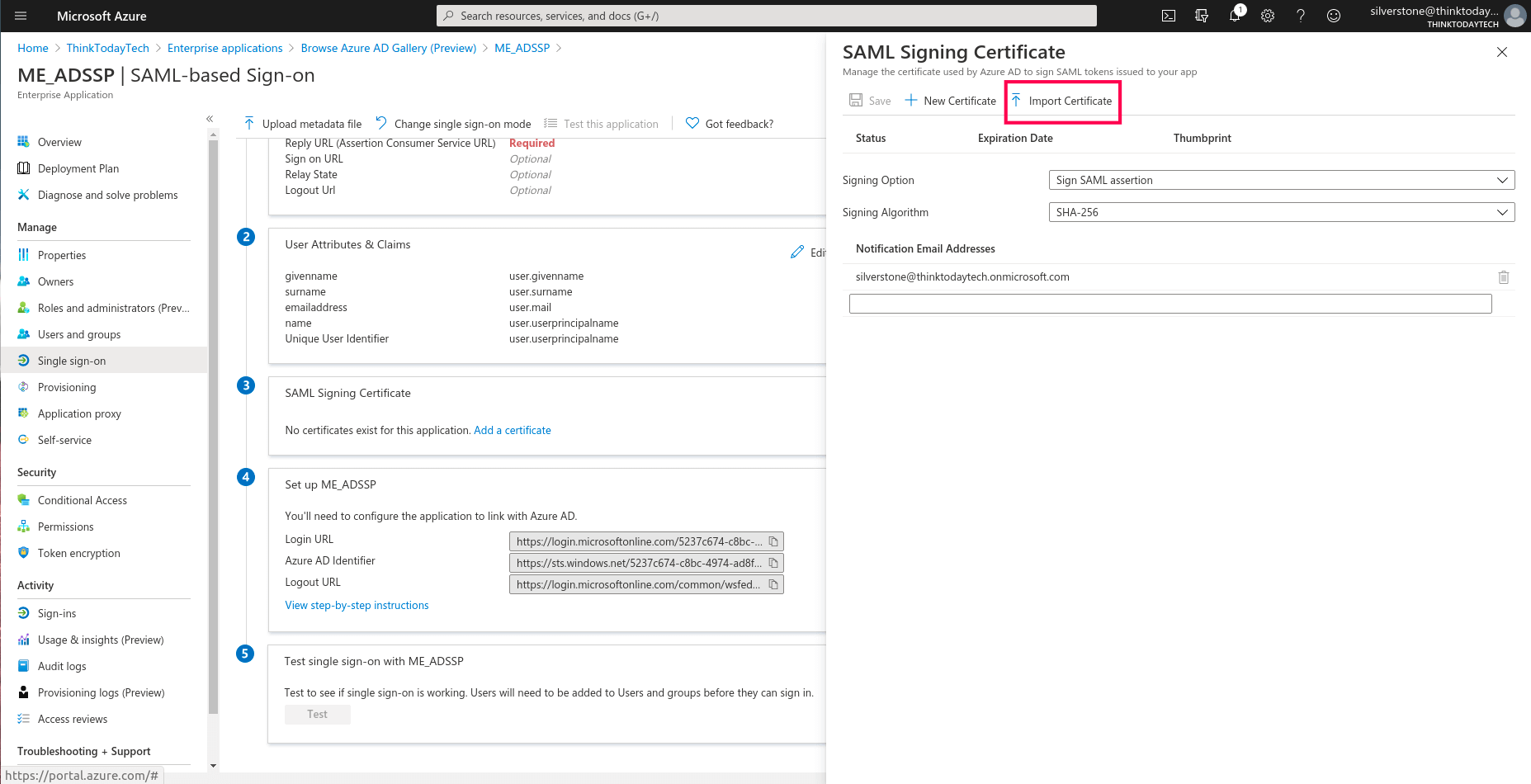

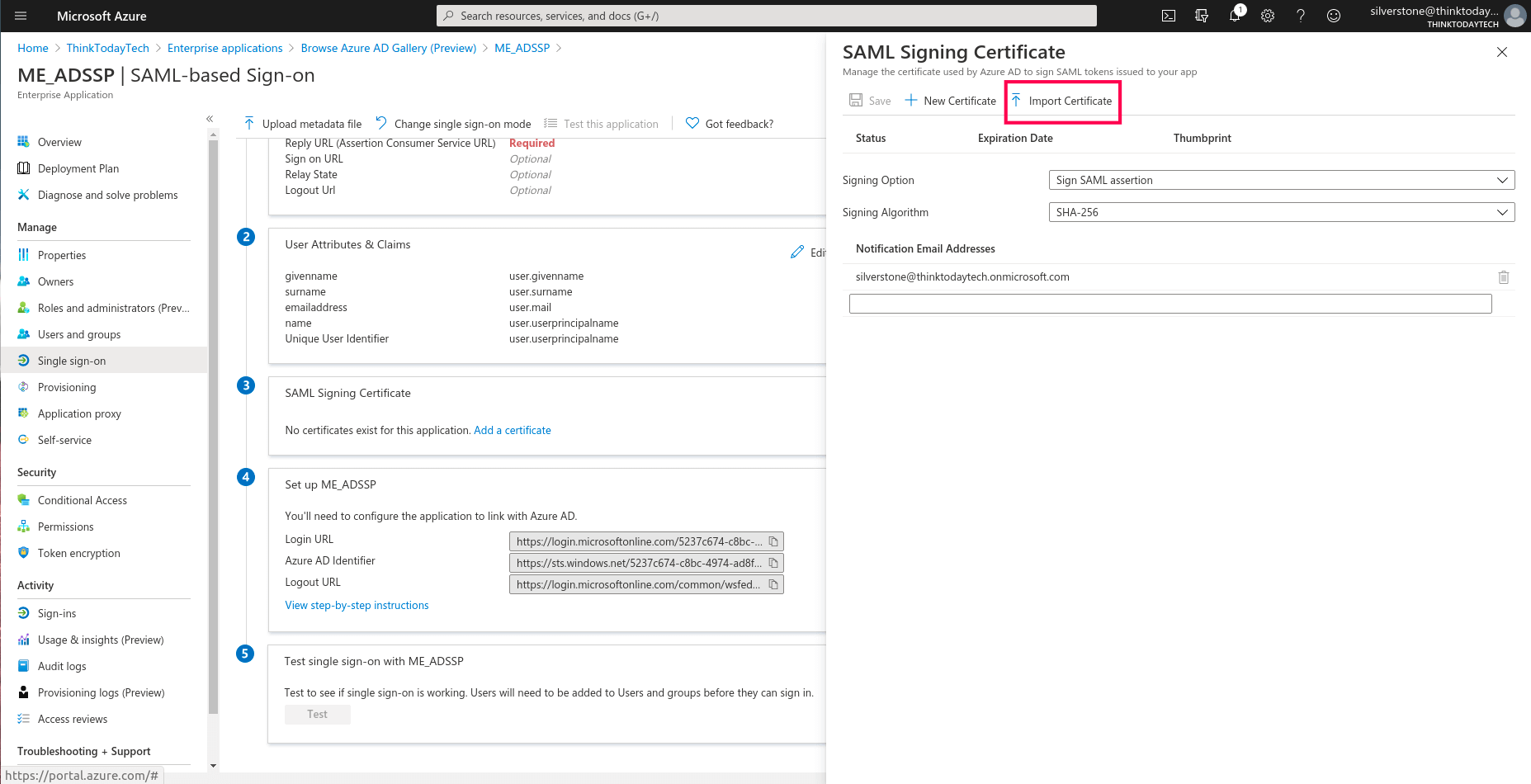

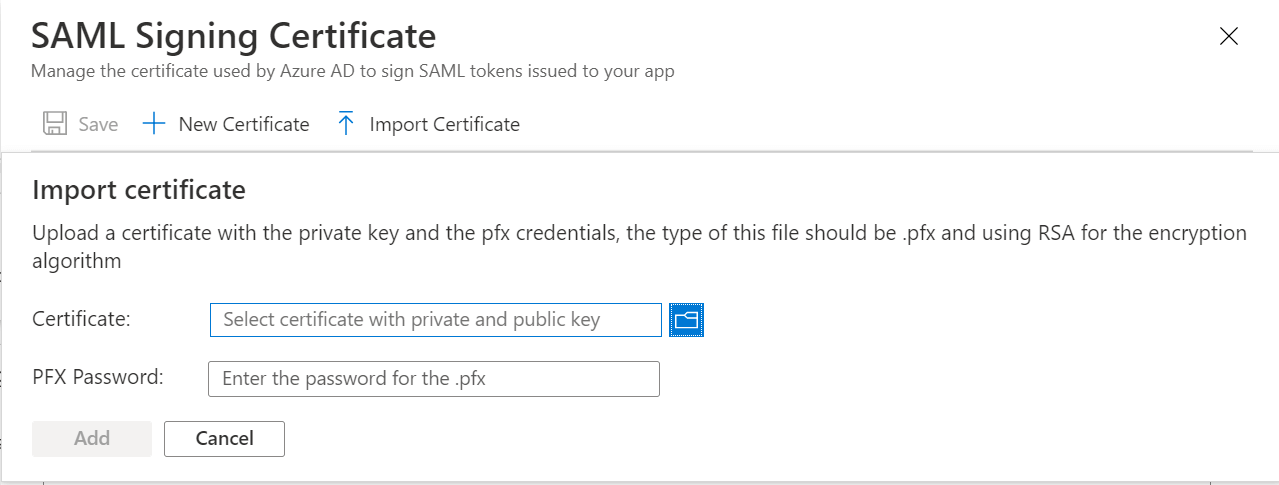

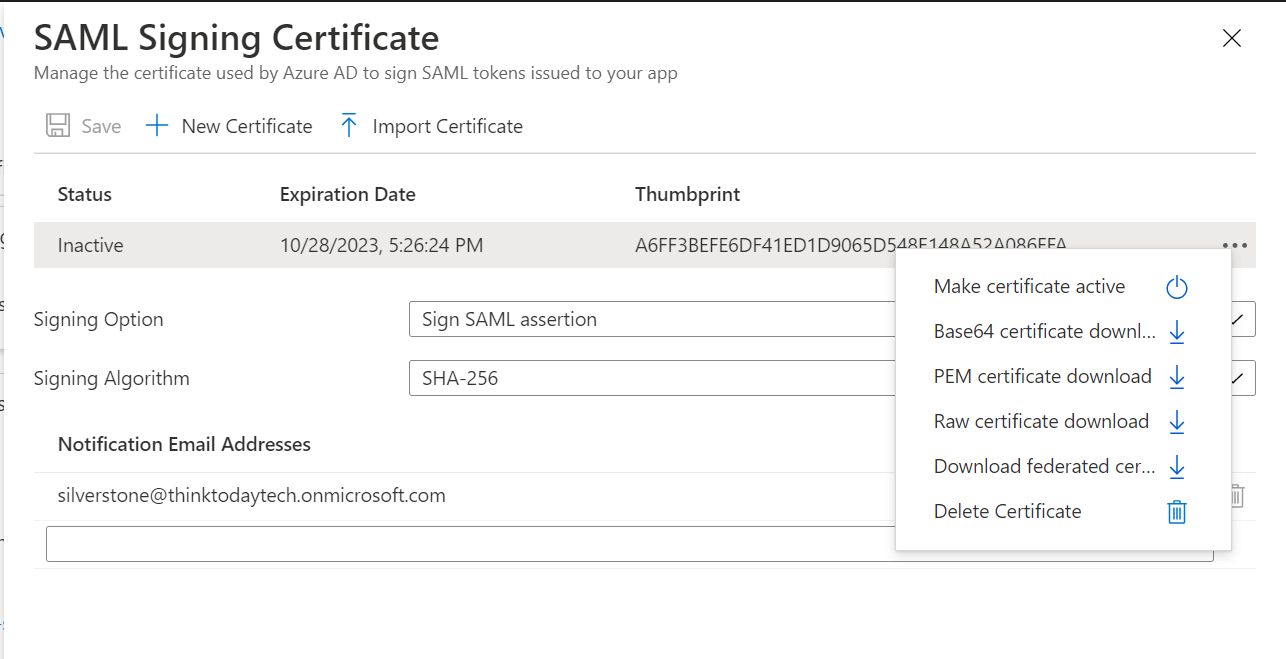

- Naviguez vers Certificat de signature SAML, puis cliquez sur Ajouter un certificat. Ici vous pouvez créer un nouveau certificat de signature SAML, télécharger un certificat auto-signé que vous avez généré, ou importer un certificat obtenu auprès d'une AC.

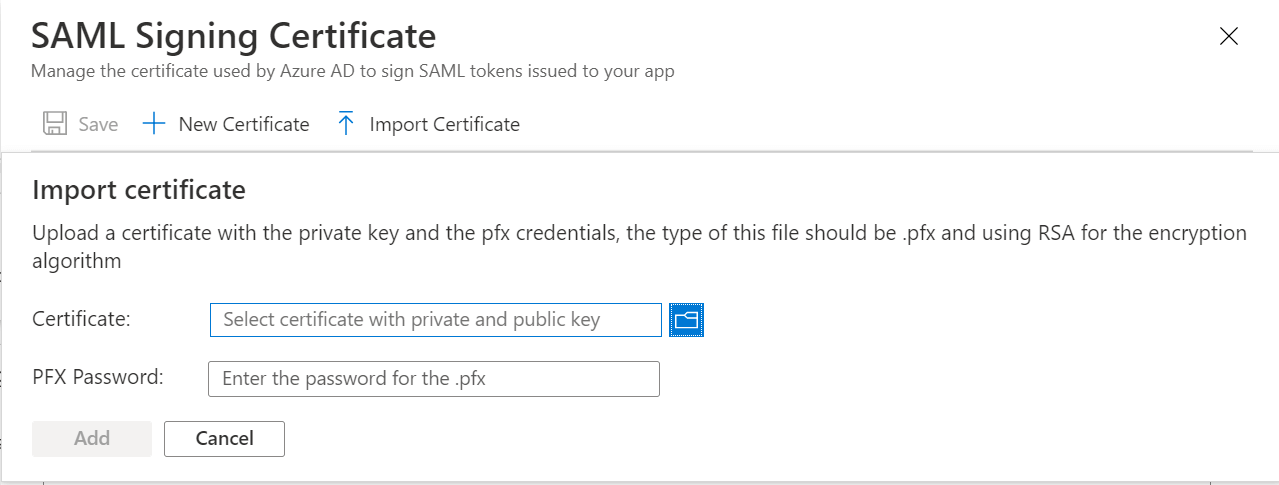

- Pour importer un certificat: Cliquez Importer le certificat.

- Téléchargez le certificat et saisissez le mot de passe PFX.

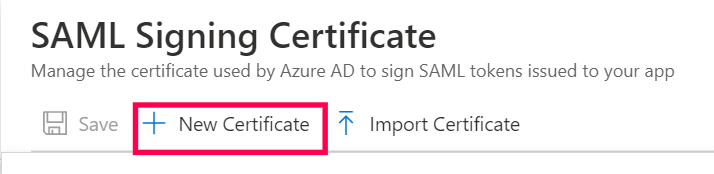

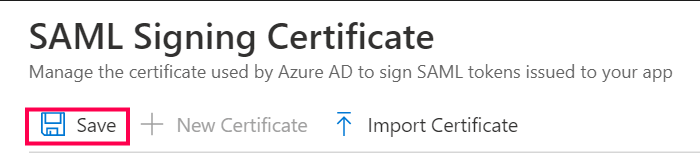

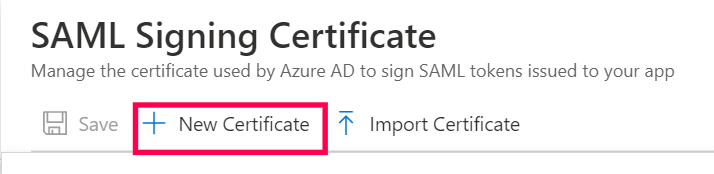

- Pour ajouter un nouveau certificat: Cliquez Nouveau certificat puis Enregistrer.

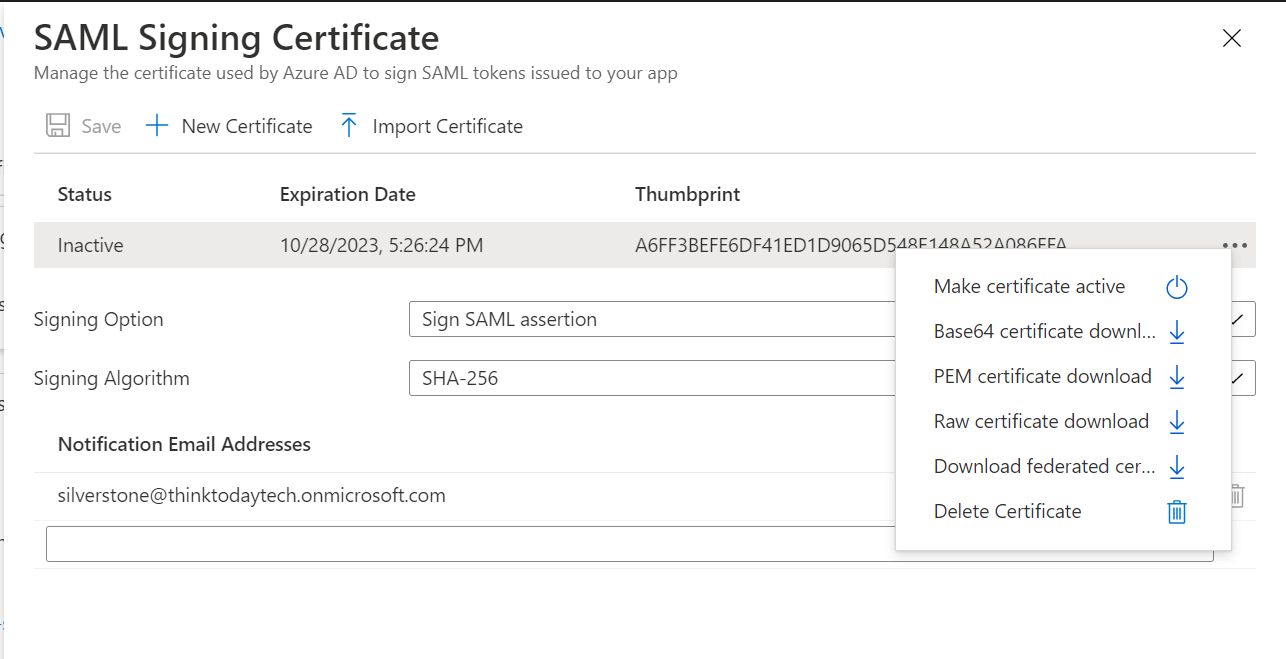

- Cliquez sur le menu déroulant

icône dans l'entrée du certificat, et sélectionnez Rendre le certificat.

icône dans l'entrée du certificat, et sélectionnez Rendre le certificat.

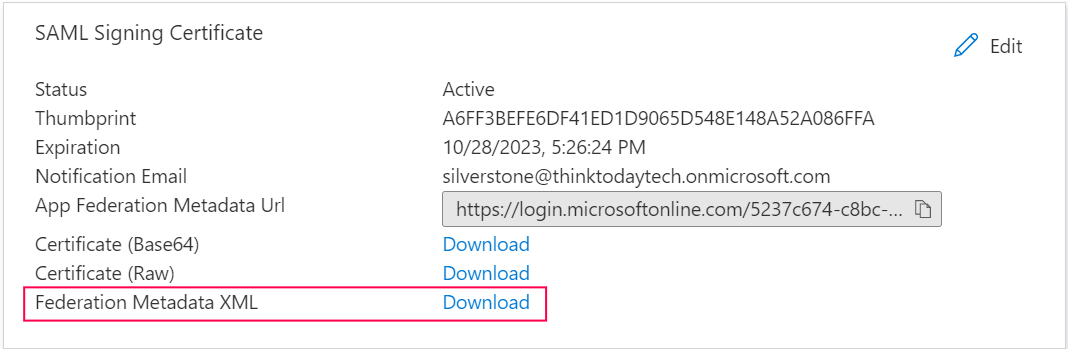

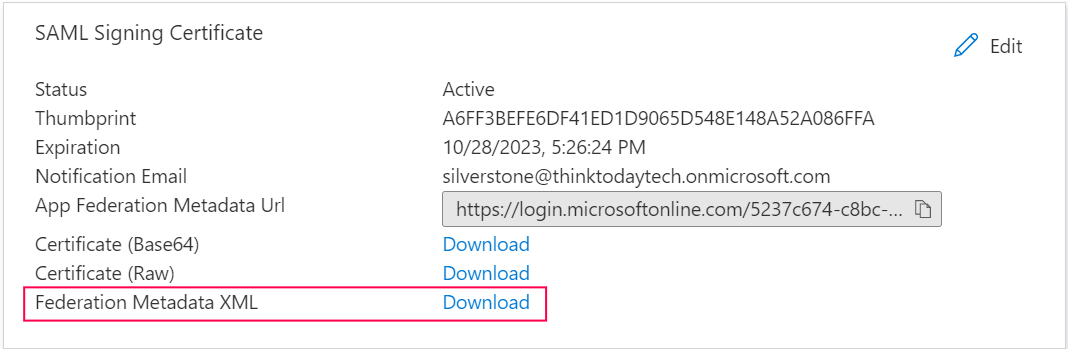

- Après avoir fermé l'écran, téléchargez le fichier de métadonnées en cliquant sur le Télécharger bouton à côté de Federation Metadata XML.

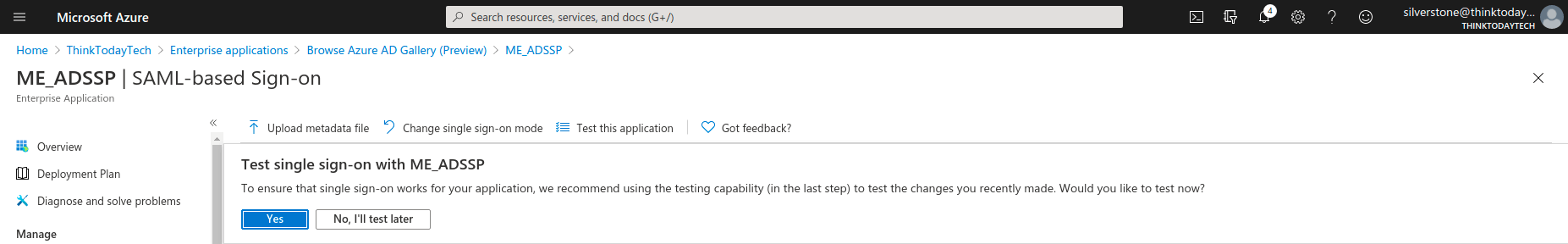

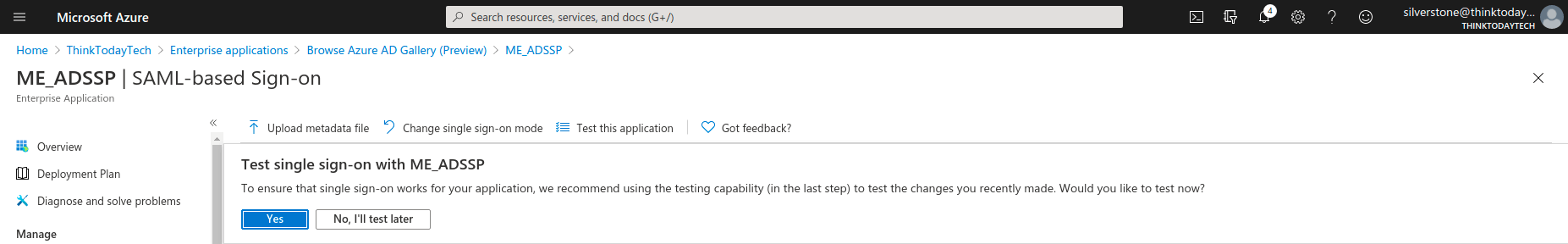

- Après avoir terminé les étapes de configuration ADSelfService Plus (SP), testez la fonctionnalité de connexion unique en cliquant sur Tester.

F. Étapes pour configurer une application SAML dans 1Kosmos

<microsoft.identityServer.web>

Tout d'abord, vous devez configurer 1Kosmos comme un IdP en suivant les étapes suivantes :

- Connectez-vous à la Portail 1Kosmos AdminX avec des identifiants administrateur.

- Naviguez vers Paramètres > Configuration IdP.

- Cliquez sur Créer un fournisseur d'identité pour ajouter un nouvel IdP.

- SAUVEGARDER. Section Configuration principale , saisissez les détails suivants :

- Nom: Fournissez un nom unique (ex. 1Kosmos).

- Demande d'authentification: Choisissez Signé pour assurer la sécurité des requêtes d'authentification SAML.

- Dans la dans le panneau supérieur, sélectionnez Section, téléchargez le fichier de métadonnées SAML à utiliser plus tard dans ADSelfService Plus.

- Cliquez sur Enregistrer.

Étapes de configuration IdP

- Connectez-vous à la Portail 1Kosmos AdminX avec des identifiants administrateur.

- Naviguez vers Applications > Gérer les applications, puis cliquez sur Ajouter une application.

- Localisez SAML 2.0 Générique sous Application personnalisée, puis cliquez sur Ajouter une intégration pour commencer la configuration de l'application SAML.

- Passez en revue les informations affichées décrivant les accès et privilèges requis pour continuer, puis cliquez sur Ajouter.

- Sous les Paramètres de base section : Saisissez un

- Nom d'application approprié (ex. ADSelfService Plus). Choisissez le

- Type d'instance désiré (Production ou Sandbox). URL d'accès

- Saisissez l’ pour ADSelfService Plus au format suivant : https://<FQDN_FOR_ADSSP>/ Par exemple

: https://adselfservice.com/Les configurations SAML peuvent être effectuées soit en téléchargeant le fichier de métadonnées, soit en saisissant manuellement les valeurs requises.

- (a) Dans la

section Paramètres SAML, vous pouvez télécharger le fichier de métadonnées téléchargé depuis ADSelfService Plus. Cela remplira automatiquement la Déclaration d'assertion sous les paramètres SAML, ainsi que l' ID d'entité sous Options avancées. (b) Alternativement, vous pouvez configurer manuellement les éléments suivants : et Sur l’écran suivant, dans l’option Déclaration d'assertion

sous les paramètres SAML

- : urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress Valeur

- Format: email (situé sous

- Attributs de session BlockIDOptions avancées : Entrez le)

- obtenu depuis ADSelfService Plus.

- (b) Alternativement, vous pouvez configurer manuellement les éléments suivants :URL du service consommateur d'assertion (ACS) et les URL Émetteur SP obtenu depuis ADSelfService Plus et définissez la

- MéthodeURL du service consommateur d'assertion (ACS) Sur l’écran suivant, dans l’option sur POST section, allez à la section Certificats.

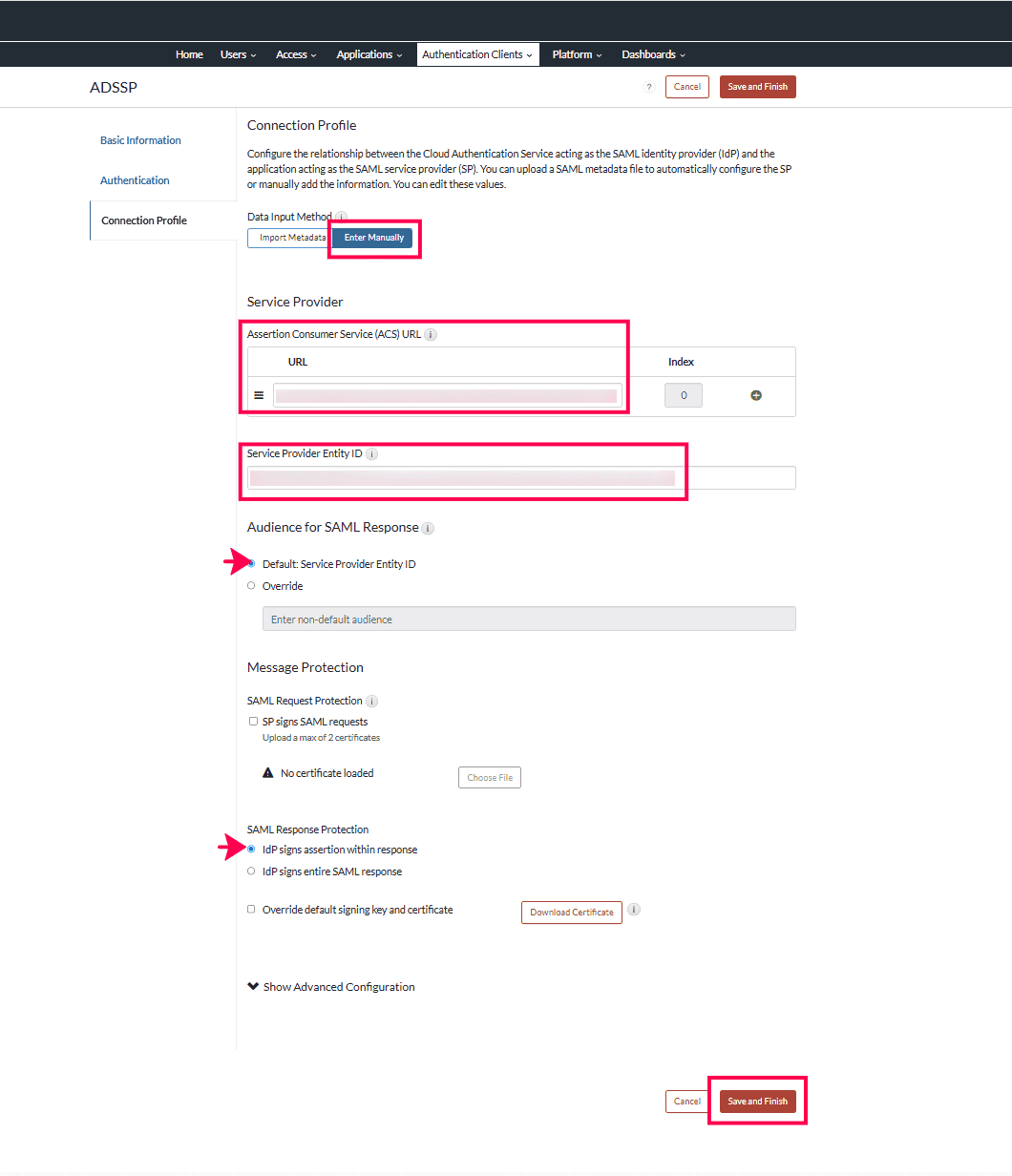

- SAUVEGARDER. obtenu depuis ADSelfService Plus. pour télécharger le certificat X.509 codé PEM téléchargé depuis ADSelfService Plus et activez la Assertion case à cocher pour assurer que l’assertion SAML soit signée. G. Étapes pour configurer une application SAML dans RSA Cloud Configurez RSA Cloud comme un IdP SAML pour ADSelfService Plus en suivant les étapes suivantes : Clients d'authentification

- Cliquez sur Enregistrer.

>

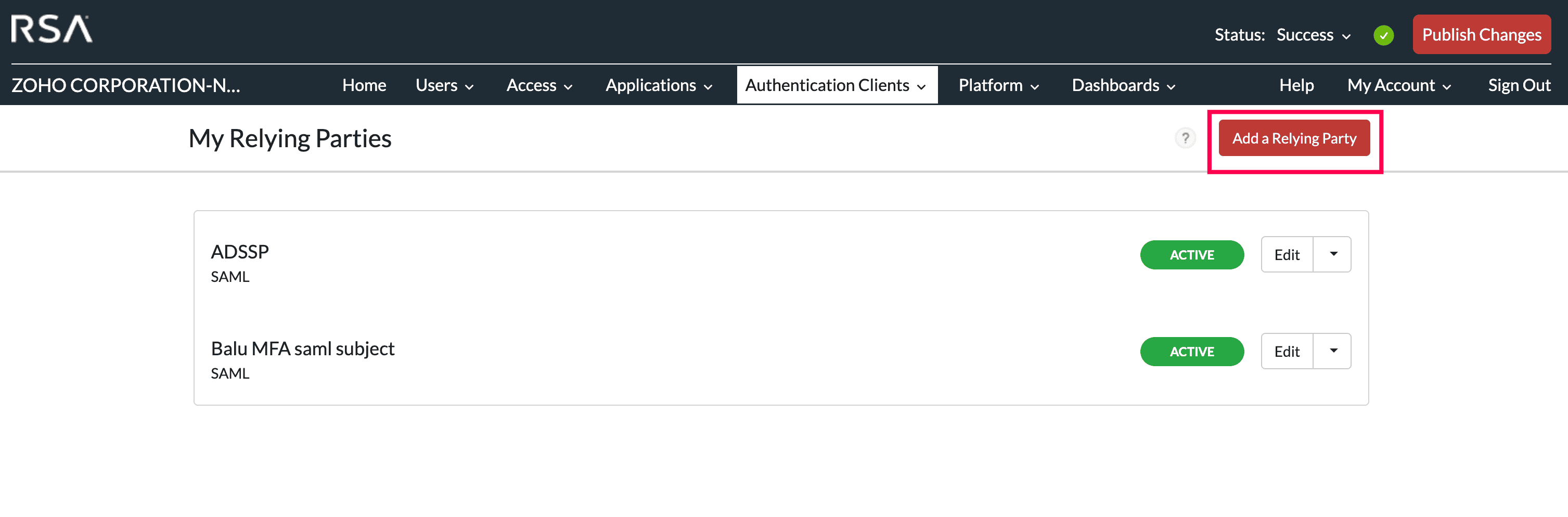

Mes parties dépendantes

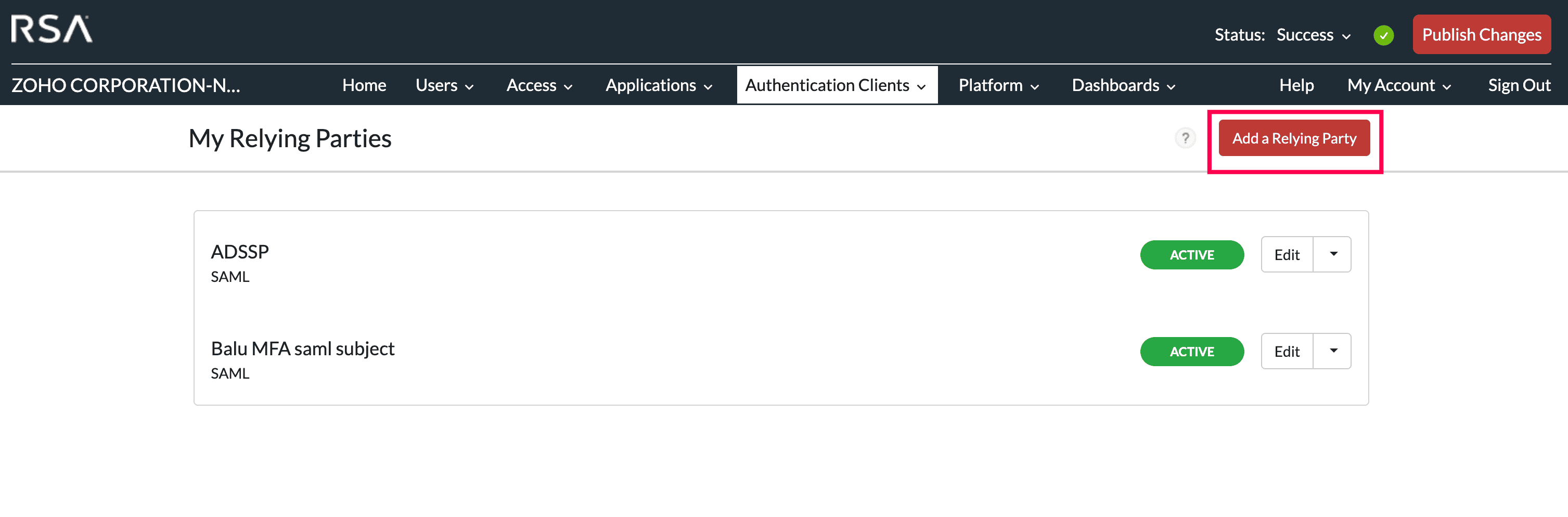

- Connectez-vous à la RSA Cloud avec des identifiants administrateur.

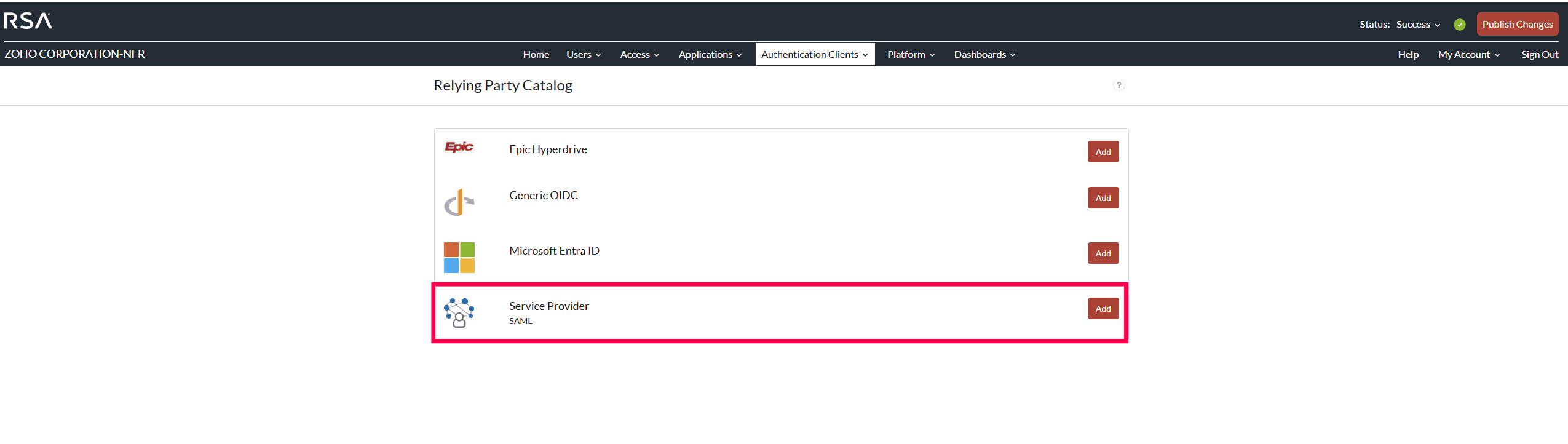

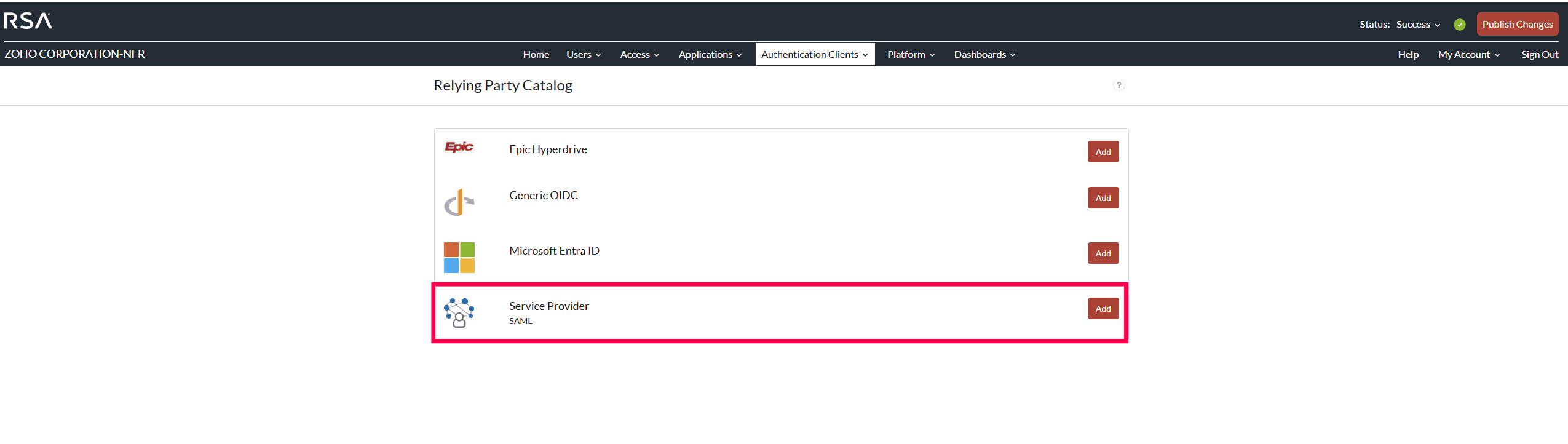

- Naviguez vers Ajouter une partie dépendante Sous Catalogue des parties dépendantes. Cliquez sur , cliquez sur.

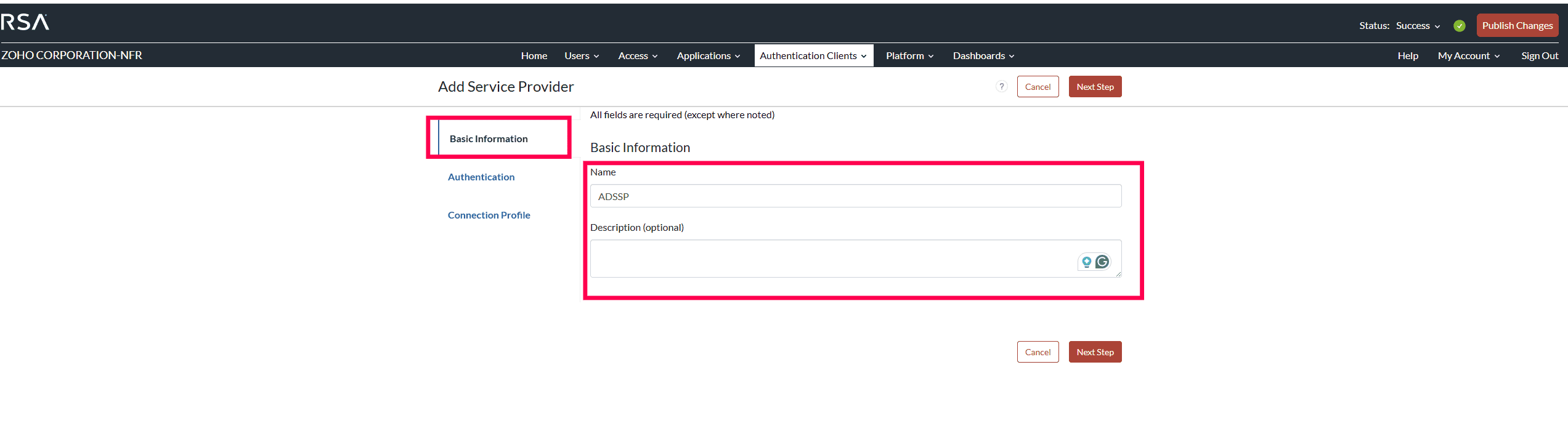

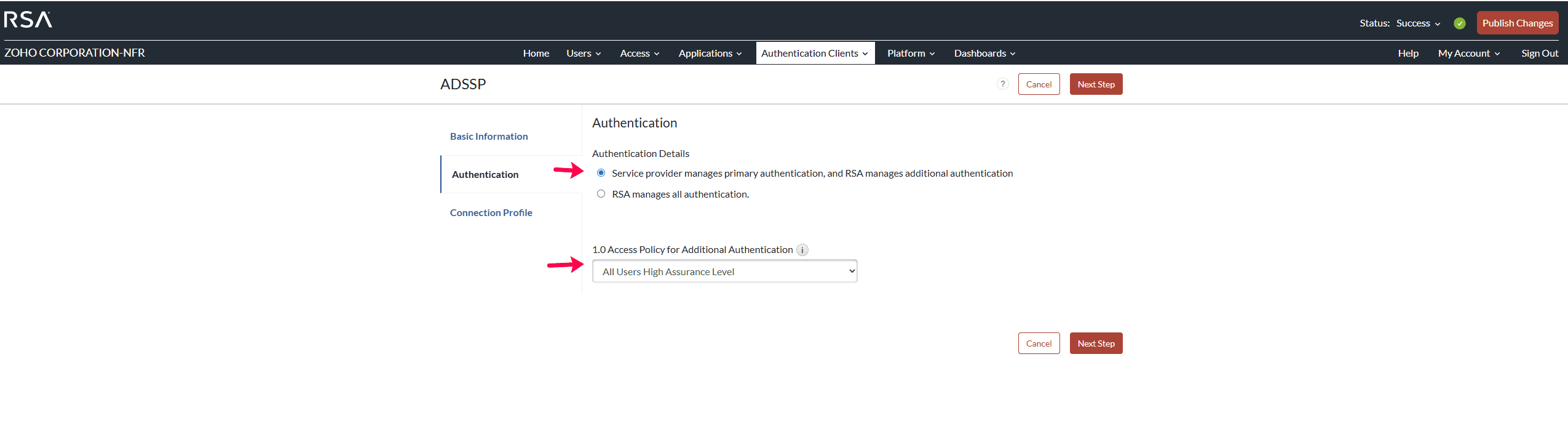

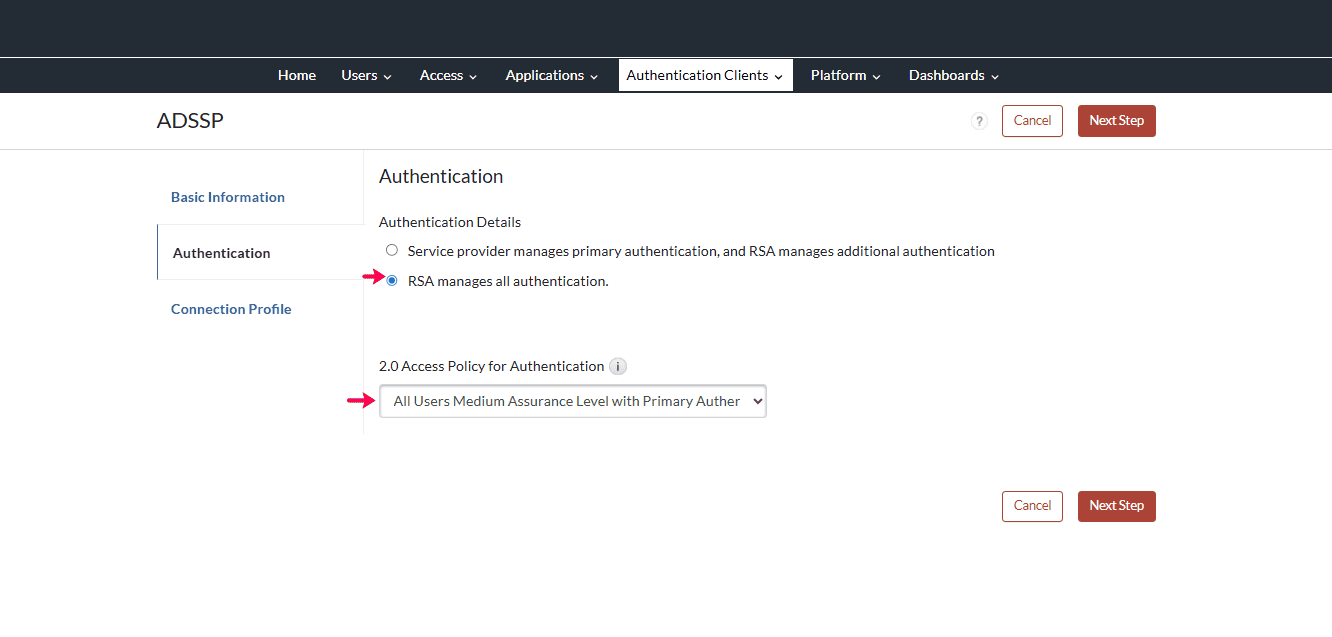

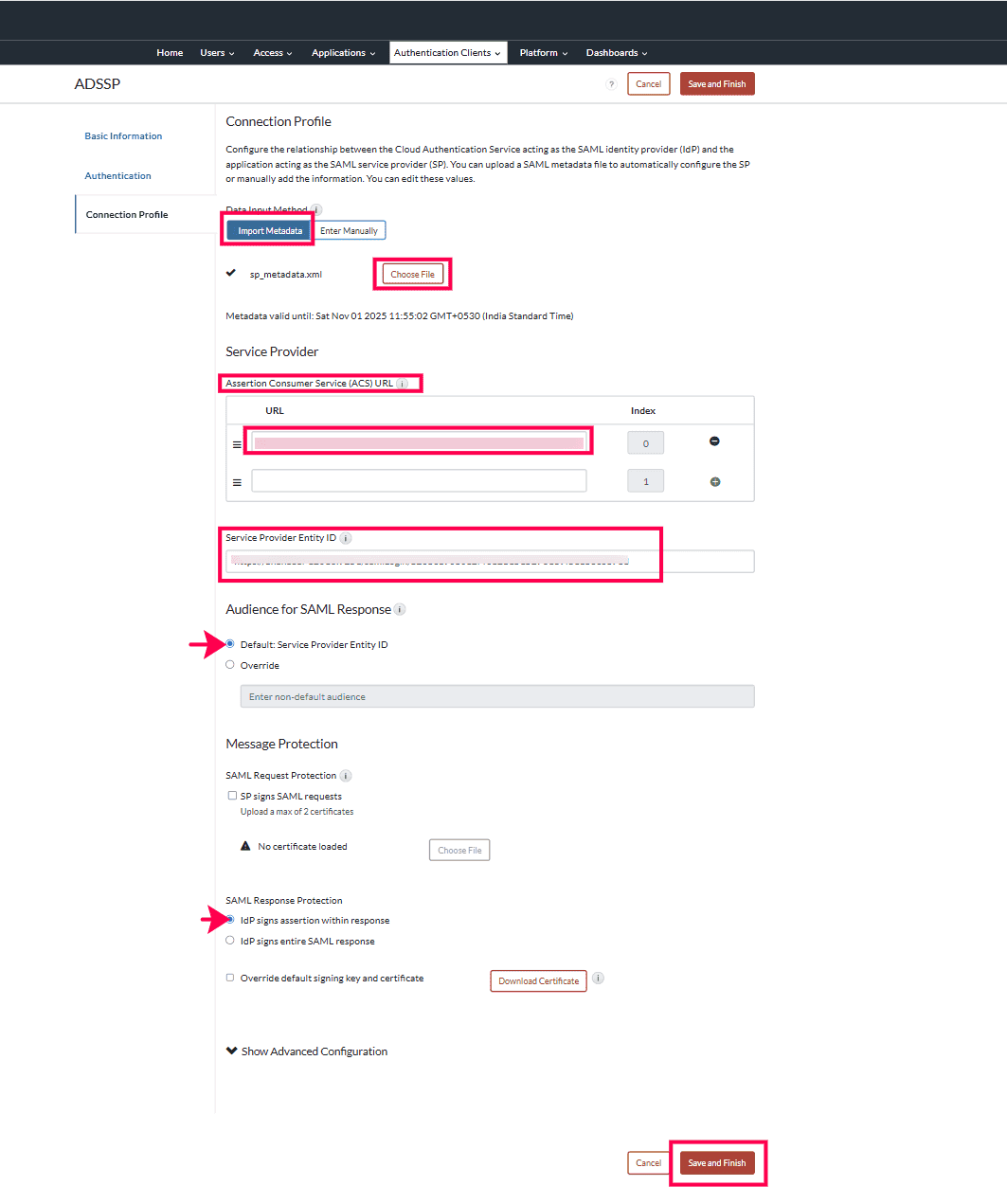

- Ajouter à côté deFournisseur de service SAML Ajouter un fournisseur de service , saisissez les détails suivants : Informations de base :.

- Ajouter : Fournissez un nom facilement reconnaissable (ex. ADSSP).Description

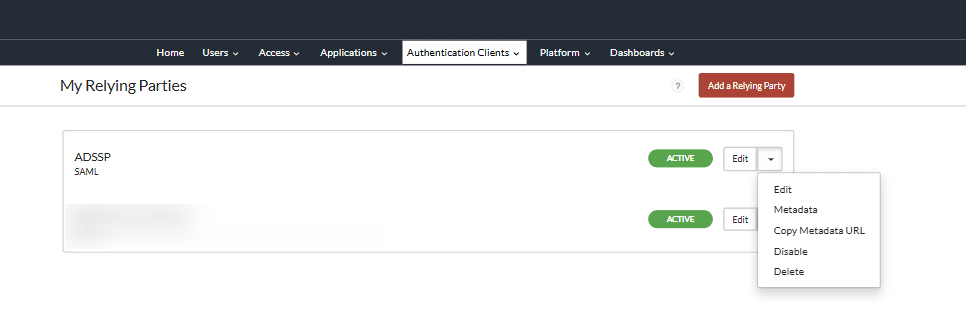

- Cliquez sur Enregistrer et terminer. Une fois terminé, cliquez sur Publier les modifications.

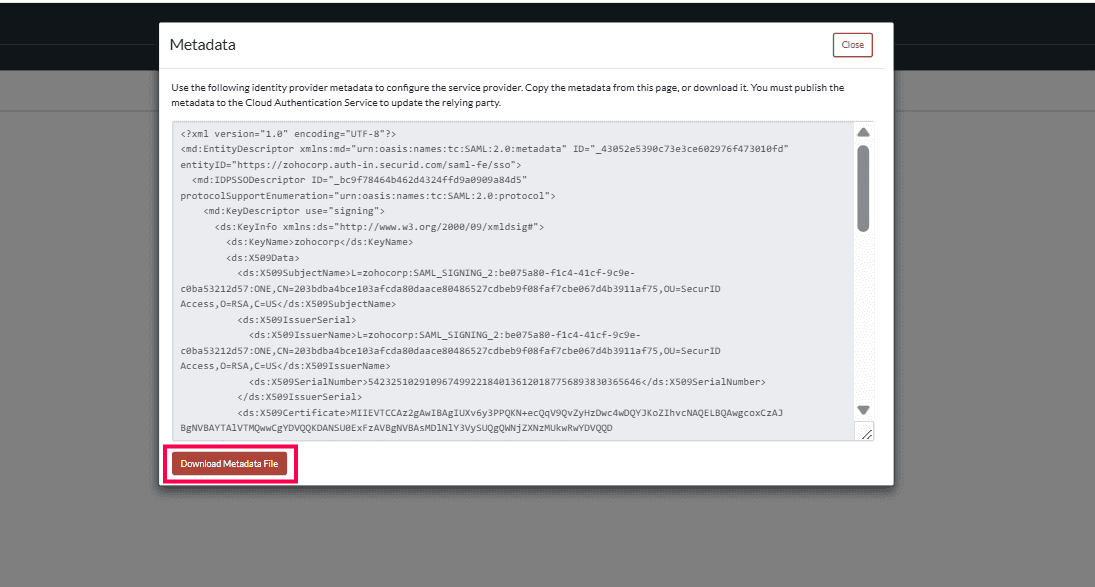

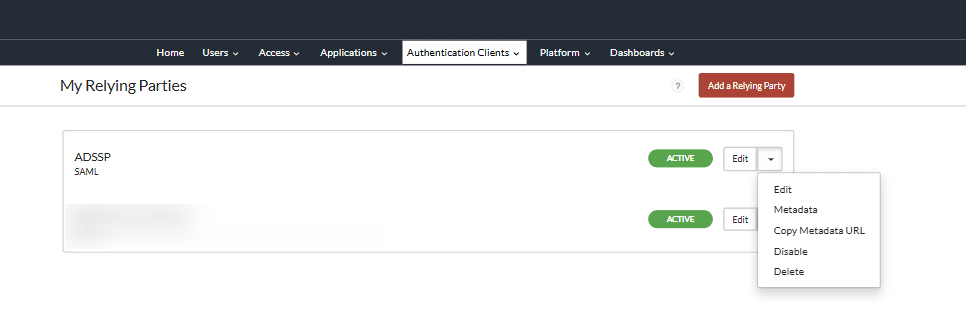

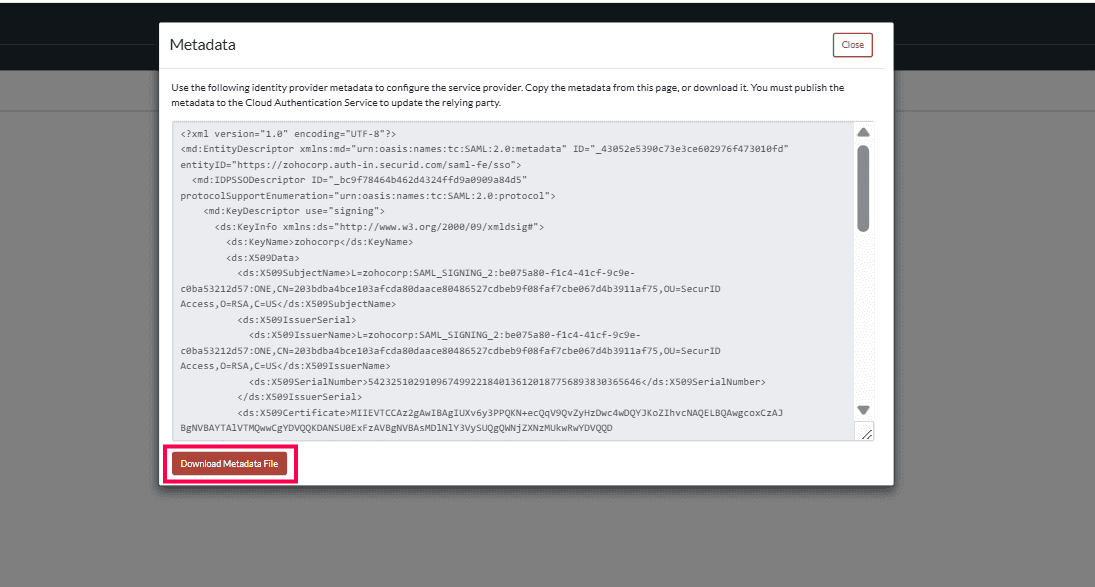

Une fois enregistré, vous pouvez consulter la configuration sous Mes parties de confiance. Cliquez sur le bouton déroulant à côté de Modifier pour enregistrer la règle. les Métadonnées.

Les métadonnées s'afficheront dans une fenêtre contextuelle. Cliquez sur Télécharger le fichier de métadonnées pour le télécharger. Ceci sera utilisé lors de la configuration d'ADSelfService Plus.

Vous ne trouvez pas ce que vous cherchez ?

-

Visitez notre communauté

Posez vos questions dans le forum.

-

Demander des ressources supplémentaires

Envoyez-nous vos besoins.

-

Besoin d'aide pour l'implémentation ?

Essayez OnboardPro