Comment activer la MFA pour les connexions VPN et les connexions d’extrémités supportant RADIUS

Note : La MFA pour les connexions VPN nécessite l’ édition Professionnelle d’ADSelfService Plus avec Endpoint MFA.

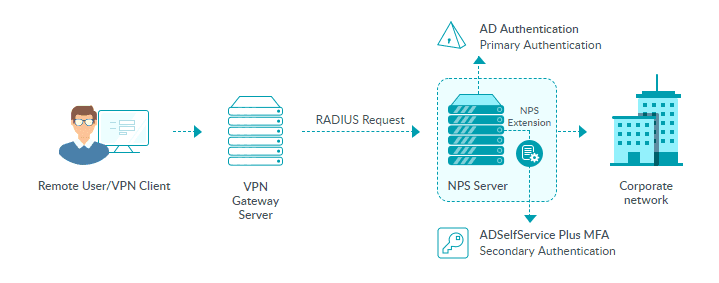

L’Endpoint MFA d’ADSelfService Plus ajoute une étape d’authentification supplémentaire pour les connexions VPN et d’extrémités utilisant l’authentification RADIUS (comme Microsoft Remote Desktop Gateway et VMware Horizon) pour une sécurité renforcée.

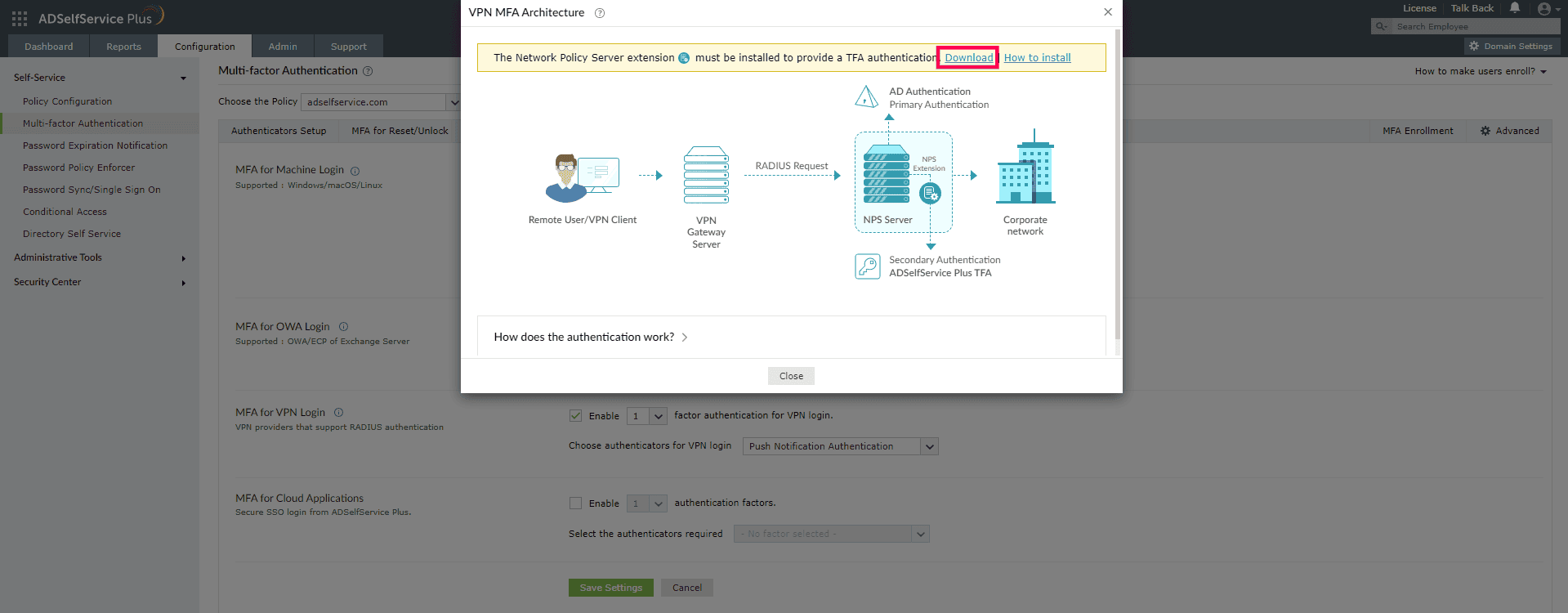

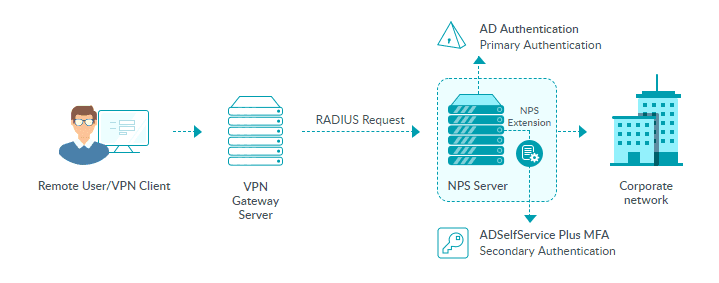

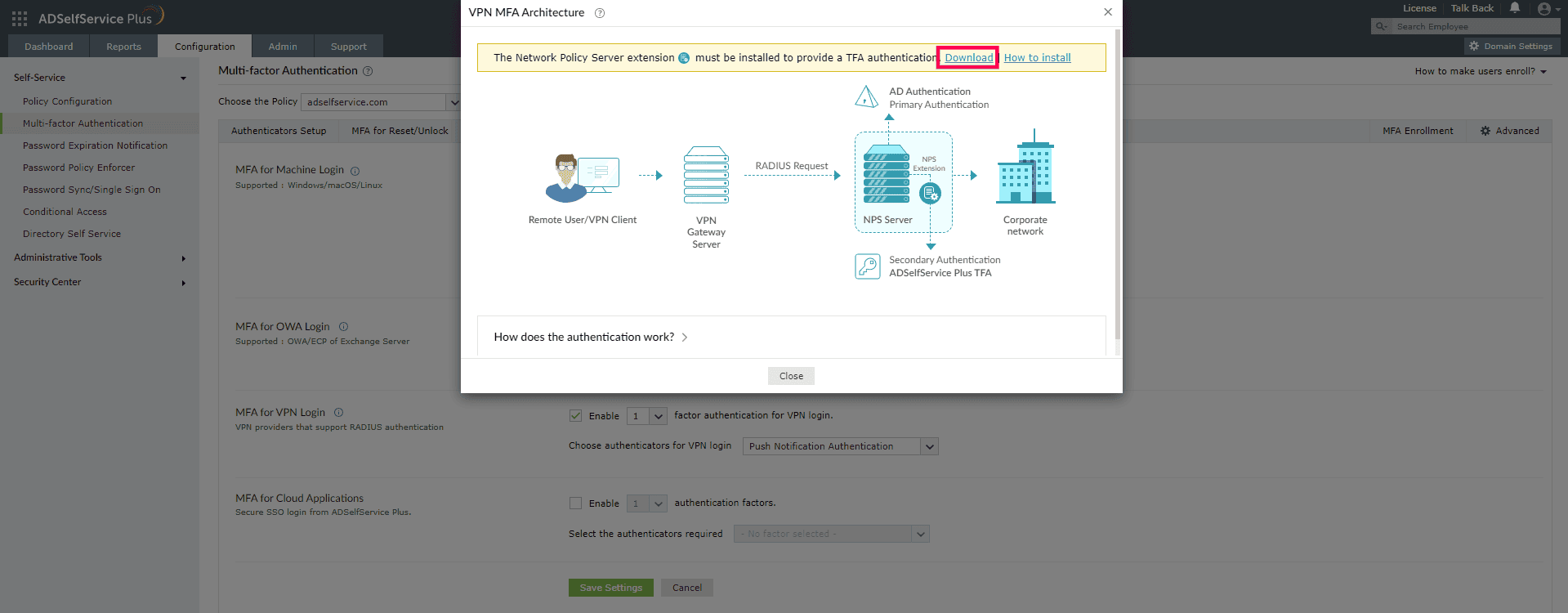

ADSelfService Plus nécessite l’utilisation d’un Windows Network Policy Server (NPS) sur les VPN et les extrémités. Il est livré avec une extension NPS qui doit être installée sur le NPS. Cette extension facilite la communication entre le NPS et ADSelfService Plus pour la MFA lors des connexions VPN et d’extrémités.

Fonctionnement :

Une fois le serveur VPN ou d’extrémité configuré pour utiliser l’authentification RADIUS, et l’extension NPS installée sur le serveur RADIUS, voici comment se déroule le processus d’authentification :

- Un utilisateur tente d’établir une connexion en fournissant son nom d’utilisateur et son mot de passe au serveur VPN ou d’extrémité.

- Le serveur convertit la requête en un message RADIUS Access-Request et l’envoie au NPS où l’extension NPS d’ADSelfService Plus est installée.

- Si la combinaison nom d’utilisateur et mot de passe est correcte, l’extension NPS déclenche une demande d’authentification secondaire auprès du serveur ADSelfService Plus.

- ADSelfService Plus effectue l’authentification secondaire et envoie le résultat à l’extension NPS sur le NPS.

- Si l’authentification est réussie, le NPS envoie un message RADIUS Access-Accept au serveur VPN ou d’extrémité.

- L’utilisateur obtient l’accès au serveur VPN ou d’extrémité, et un tunnel chiffré vers le réseau interne est établi.

Configuration de la MFA pour les VPN et les extrémités supportant RADIUS

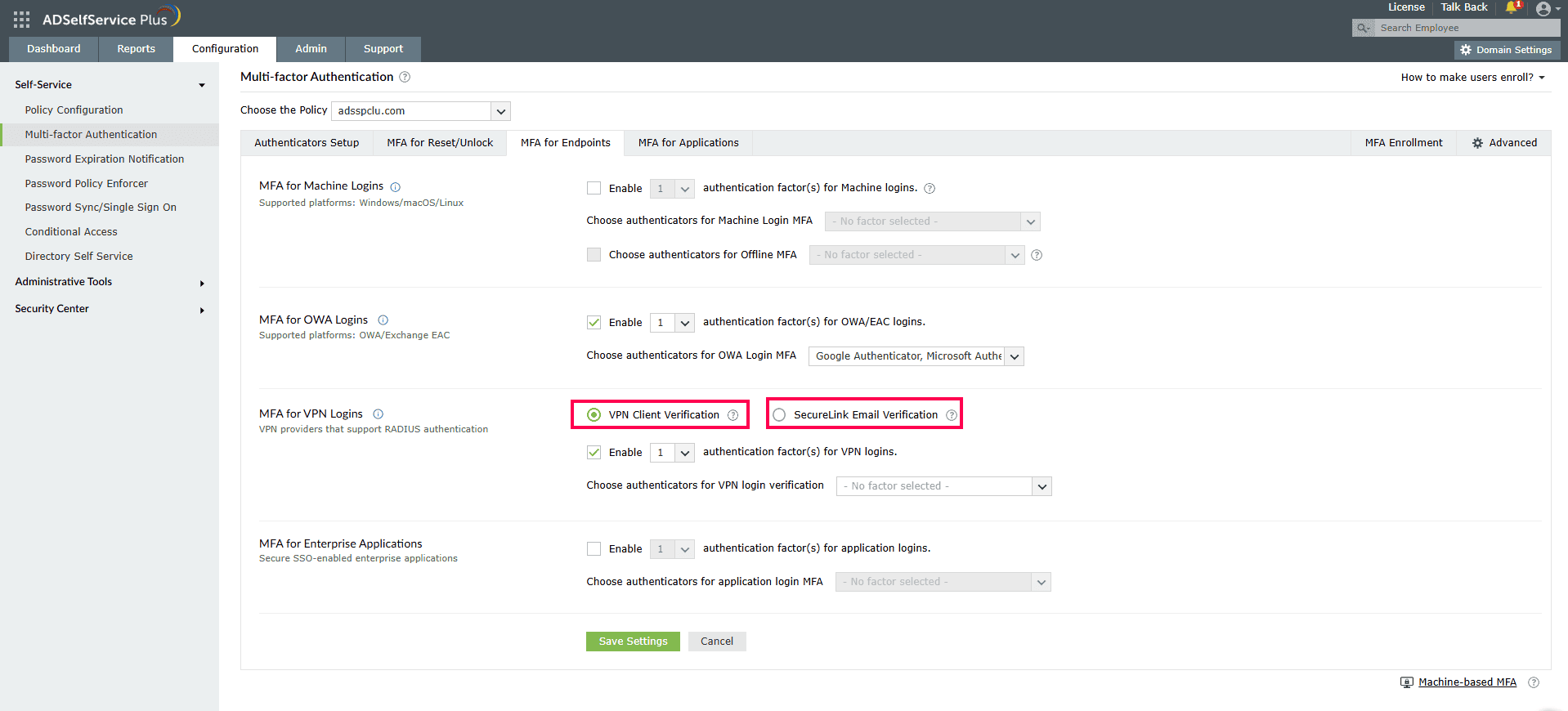

Tout d’abord, vous devez décider quel mode de MFA vous souhaitez utiliser pour configurer la MFA VPN. Vous pouvez sélectionner soit Vérification Client VPN soit Vérification Email SecureLink, selon les authenticators et le type de demandes MFA que vous souhaitez utiliser :

- Vérification Client VPN

- Sélectionnez Vérification Client VPN pour présenter aux utilisateurs les demandes MFA directement depuis le client VPN lors du processus de connexion.

- Si votre VPN supporte les demandes de défi RADIUS, alors les authenticators d’ADSelfService Plus (comme TOTP Authentication, Microsoft Authenticator, YubiKey Authenticator ou Zoho OneAuth TOTP) et les authenticators à sens unique (comme Push Notification Authentication ou Biometric Authentication) peuvent être sélectionnés pour la MFA VPN.

- Si votre VPN ne supporte pas les demandes de défi RADIUS, les authenticators à sens unique (comme Push Notification Authentication ou Biometric Authentication) peuvent être sélectionnés pour la MFA VPN.

- Vérification Email SecureLink

- Sélectionnez Vérification Email SecureLink pour sécuriser les VPN en utilisant n’importe quel authenticator supporté par ADSelfService Plus, y compris les authenticators non supportés par le client VPN (tels que FIDO Passkeys ou Smart Card Authentication).

- Lorsque cette méthode est sélectionnée, l’utilisateur recevra dans sa boîte mail un lien de vérification sur lequel il devra cliquer pour confirmer son identité.

Note: Les demandes challenge-réponse RADIUS ne sont pas supportées par certains services VPN et d’extrémités supportant RADIUS comme Cisco Meraki, Microsoft Routing and Remote Access et Microsoft Remote Desktop Gateway. Pour sécuriser ces VPN et ces extrémités, vous pouvez utiliser soit des authenticators à sens unique (comme Push Notification Authentication et Biometric Authentication) soit la Vérification Email SecureLink.

La Vérification Email SecureLink est compatible avec toutes les extrémités supportant RADIUS, quelle que soit leur prise en charge des demandes challenge-réponse RADIUS.

Si vous n’êtes pas sûr que votre client VPN supporte les demandes challenge-réponse RADIUS, consultez la documentation de votre fournisseur VPN ou contactez l’équipe de support du fournisseur pour confirmation.

Étapes de configuration

Prérequis

- Vous devez disposer de l’édition Professionnelle d’ADSelfService Plus avec Endpoint MFA.

- Votre serveur VPN ou d’extrémité doit être configuré pour utiliser l’authentification RADIUS.

- Pour le serveur RADIUS, vous devez disposer d’un serveur Windows (Windows Server 2008 R2 et supérieur) avec le rôle NPS activé.

- Vous devez activer HTTPS dans ADSelfService Plus sous Admin > Product Settings > Connection.

Note : Si vous utilisez un certificat non approuvé dans ADSelfService Plus pour activer HTTPS, vous devez désactiver l’option Restreindre l’accès utilisateur en cas de certificat SSL invalide sous Configuration > Administrative Tools > GINA/Mac/Linux (Ctrl+Alt+Del) > Personnalisation GINA/Mac/Linux > Avancé.

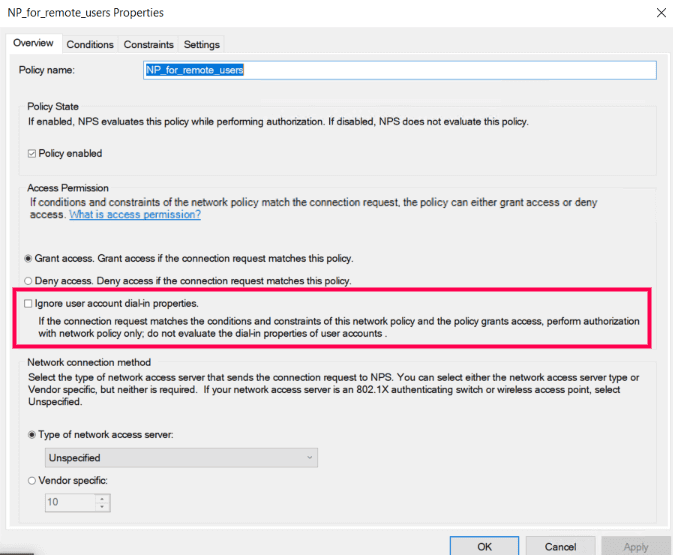

- Dans AD, définissez sur les utilisateurs leur Permission d’Accès Réseau pour Contrôler l’accès via la stratégie réseau NPS sous leurs propriétés Accès distant .

- Dans ADSelfService Plus, l’URL d’accès que vous configurez sous Admin > Product Settings > Connection > Configure Access URL est utilisée par l’extension NPS pour communiquer avec le serveur ADSelfService Plus. Assurez-vous de mettre à jour l’URL d’accès avant d’installer l’extension NPS.

- Sur le NPS où l’extension NPS sera installée :

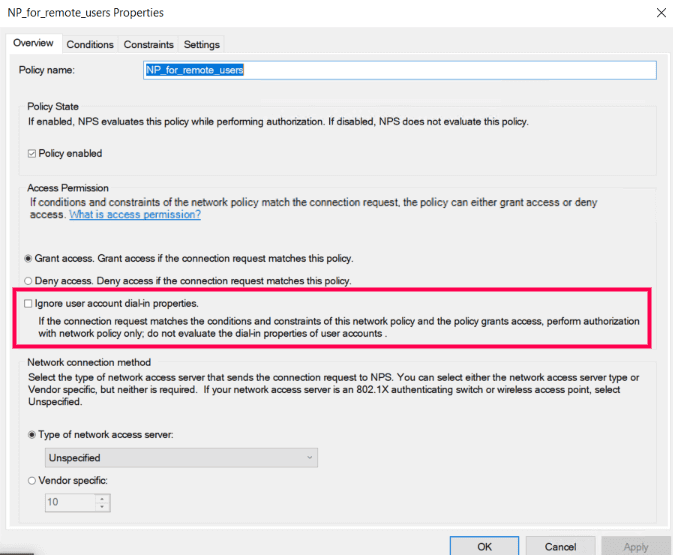

- Configurez les paramètres d’ Authentification de la Stratégie de demande de connexion sur.

- Authentifier les requêtes sur ce serveur Laissez la case Ignorer les propriétés d’accès distant du compte utilisateur Vue d’ensemble sous la section de la Stratégie réseau décochée.

Étape 1 : Activer les authenticators requis

- Connectez-vous à ADSelfService Plus en tant qu’administrateur.

- Allez dans Configuration > Self-Service > Multi-factor Authentication > Authenticators Setup.

- Activez les authenticators compatibles avec le mode MFA choisi avant de commencer la configuration.

Authenticators compatibles avec la Vérification Client VPN

Ces authenticators sont applicables par défaut à tous les terminaux fournissant une authentification RADIUS. Si vous choisissez ce mode, vous pouvez sélectionner les authenticators à sens unique ou basés sur un défi.

- Authenticators à sens unique

- Authentification par notification push

- Authentification biométrique

Note :

Lorsque vous activez l’authentification par notification push ou biométrique, assurez-vous que le serveur ADSelfService Plus soit accessible par les utilisateurs via Internet depuis leurs appareils mobiles.

Le délai d’attente d’authentification RADIUS doit être configuré à au moins 60 secondes dans les paramètres d’authentification RADIUS du serveur VPN. Le fait de ne pas configurer ce paramètre pourrait entraîner l’application du délai d’attente par défaut (souvent aussi court que cinq secondes), ce qui peut être insuffisant pour que les utilisateurs terminent la MFA, causant potentiellement des échecs d’authentification.

- Authenticators basés sur un défi

- Authentification TOTP

- Google Authenticator

- Microsoft Authenticator

- YubiKey Authenticator

- Vérification SMS

- Vérification Email

- Zoho OneAuth TOTP

Les authenticators basés sur un défi ne sont applicables que lorsque :

- Le protocole d’authentification par mot de passe (PAP) est configuré pour la méthode d’authentification RADIUS.

- Le client RADIUS (le serveur VPN ou d’extrémité) prend en charge les invites challenge-réponse, c’est-à-dire qu’il dispose d’un moyen d’inciter l’utilisateur à fournir un défi (un code de vérification) et de renvoyer ce défi saisi.

Note :

Lorsqu’on utilise des authenticators basés sur un défi, les attributs RADIUS configurés dans la stratégie réseau ne seront pas transmis au client RADIUS (le serveur VPN ou d’extrémité). En conséquence, le client VPN pourrait avoir plus d’accès que prévu, moins d’accès, voire aucun accès. Pour pallier cela, vous pouvez utiliser les

Envoyer des attributs supplémentaires en réponse au serveur VPN après une MFA réussie sous

Paramètres Avancés pour envoyer les attributs RADIUS au serveur VPN depuis ADSelfService Plus.

Authenticators compatibles avec la Vérification Email SecureLink

Si vous sélectionnez la Vérification Email SecureLink, vous pouvez sécuriser votre VPN en utilisant n’importe quel authenticator supporté par ADSelfService Plus. Vous pouvez trouver la liste des authenticators ici. Cliquez sur les liens respectifs pour apprendre à activer ces méthodes d’authentification.

Note : Évitez d’utiliser l’authentification RADIUS pour les connexions VPN via la Vérification Email SecureLink si votre serveur RADIUS est aussi le serveur sur lequel l’extension NPS d’ADSelfService Plus pour l’authentification VPN a été installée.

En savoir plus.

Le délai d’attente d’authentification RADIUS doit être configuré à au moins 10 minutes dans les paramètres d’authentification RADIUS du serveur VPN lorsque vous utilisez la Vérification Email SecureLink. Le fait de ne pas configurer ce paramètre pourrait entraîner l’application du délai d’attente par défaut (souvent aussi court que cinq secondes), ce qui peut être insuffisant pour que les utilisateurs terminent la MFA, causant potentiellement des échecs d’authentification.

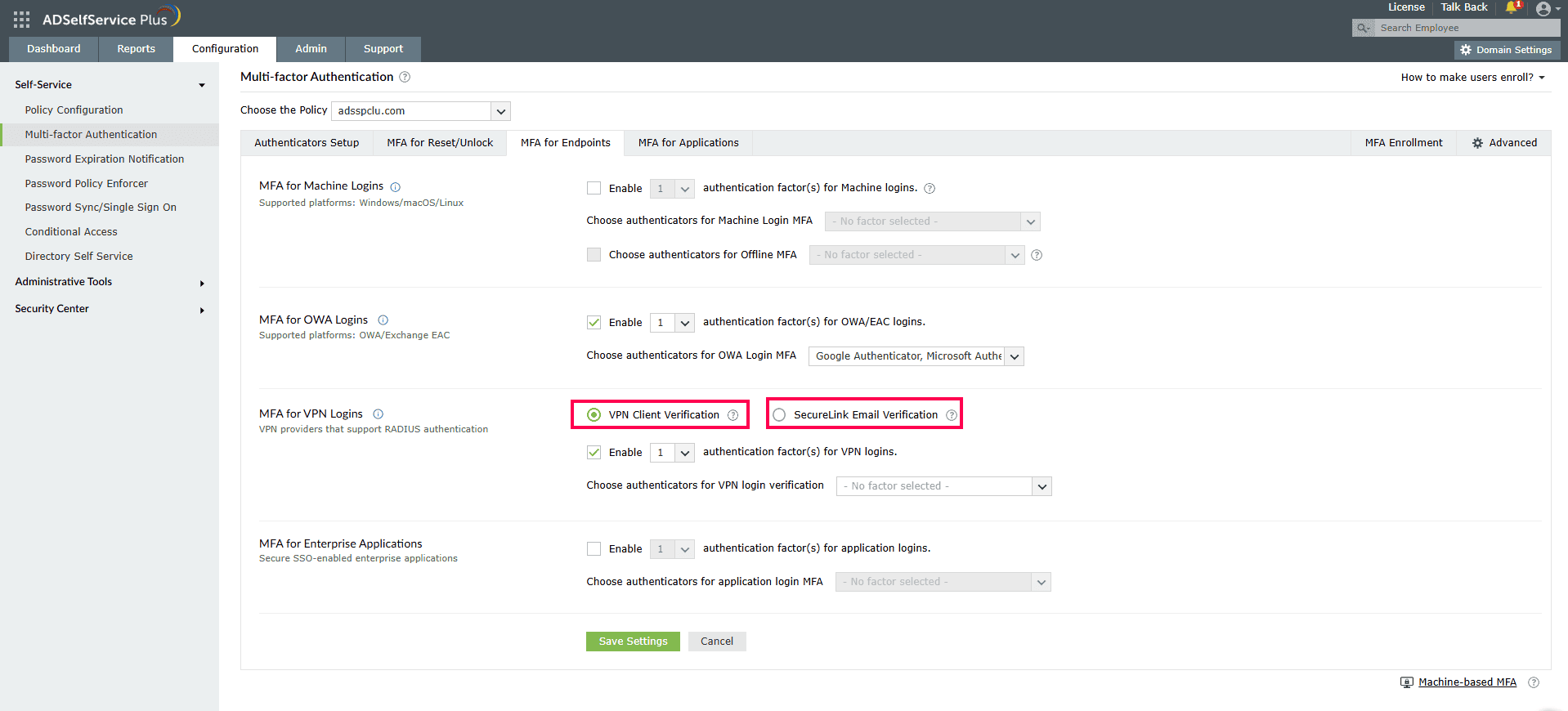

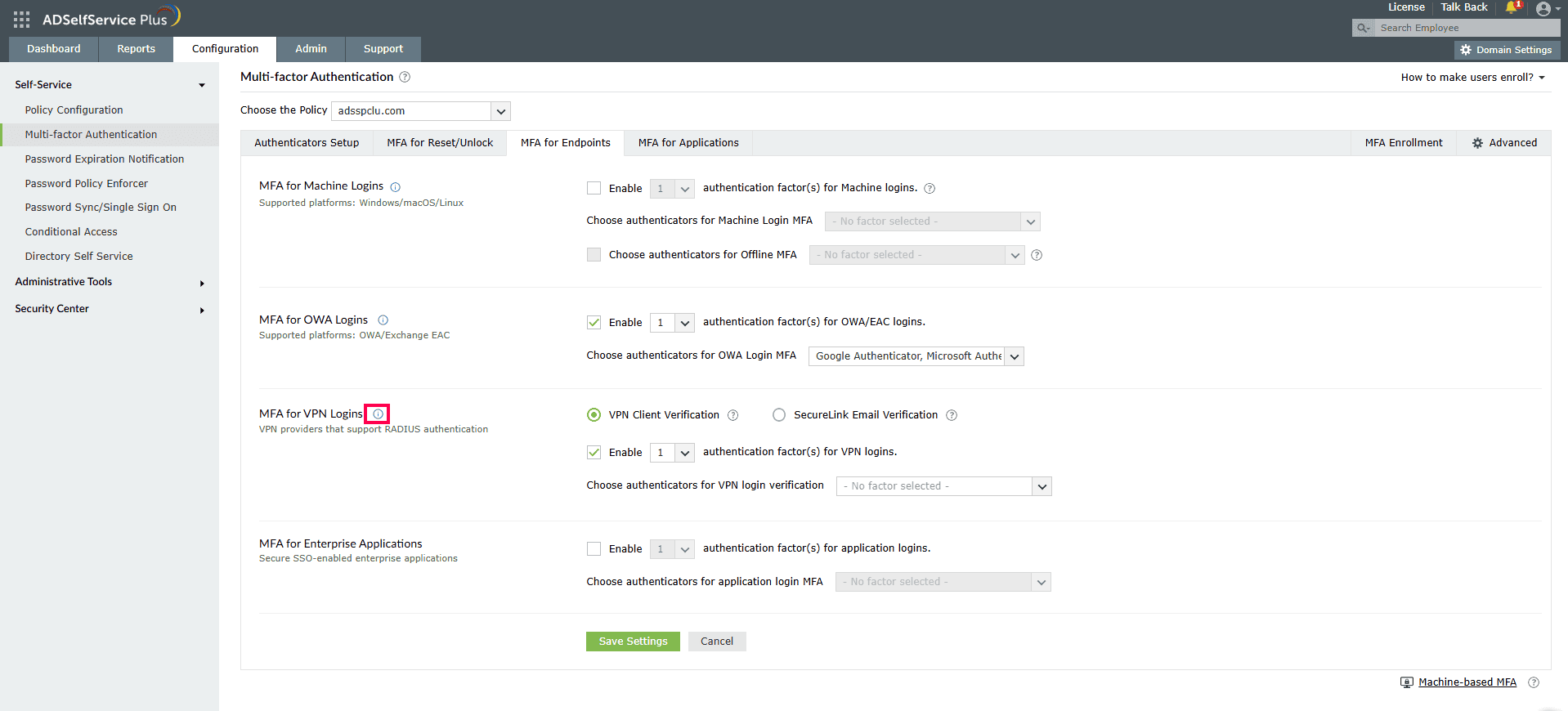

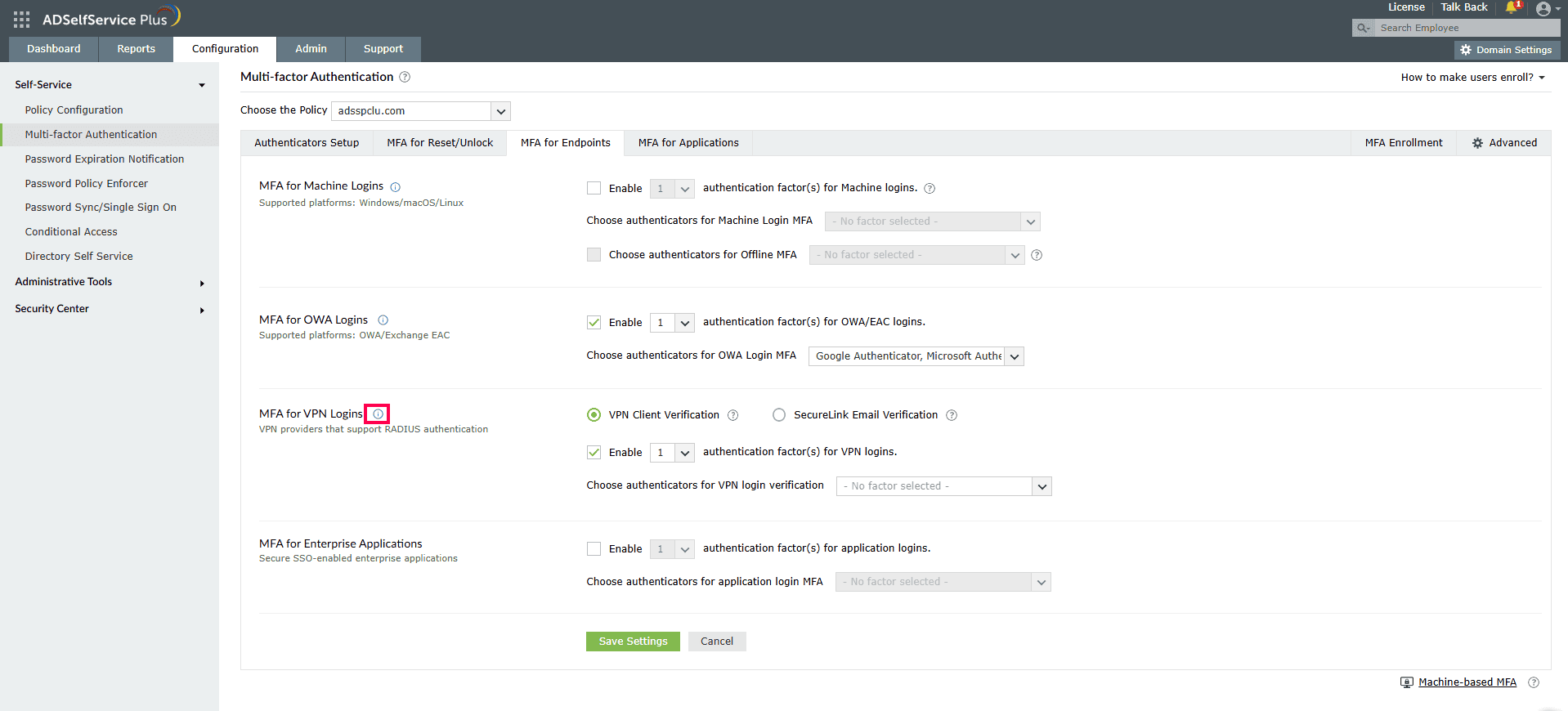

Étape 2 : Activer la MFA pour les connexions VPN dans ADSelfService Plus

- Allez dans MFA pour les extrémités.

- Sélectionnez une stratégie dans le Choisir la stratégie menu déroulant. Cette stratégie détermine les utilisateurs pour lesquels la MFA pour les connexions VPN et d’extrémités est activée. Pour en savoir plus sur la création d’une stratégie basée sur une unité d’organisation (OU) ou un groupe, cliquez ici.

- Dans la section MFA pour les connexions VPN , sélectionnez Vérification Client VPN ou Vérification Email SecureLink, selon le mode MFA décidé précédemment.

- Cochez la case à côté de Activer le(s) facteur(s) d’authentification __ pour les connexions VPN. Choisissez le nombre de facteurs d’authentification à appliquer.

- Sélectionnez les méthodes d’authentification à utiliser. Vous pouvez également réorganiser les méthodes d’authentification listées en les faisant glisser et en les déposant aux positions souhaitées.

- Cliquez sur

- Enregistrer les paramètres Paramètres avancés.

Référez-vous à la

Refer to the document d’aide des paramètres avancés pour envoyer des attributs supplémentaires au fournisseur VPN, configurer la limite de session MFA VPN et activer l’option pour ignorer la MFA si ADSelfService Plus n’est pas disponible ou si l’utilisateur n’est pas inscrit.

Vous pouvez envoyer des attributs supplémentaires au serveur VPN après une MFA réussie afin de déterminer le niveau d’accès que chaque utilisateur doit avoir ou pour d’autres objectifs. Veuillez vous référer à la documentation fournie par votre fournisseur VPN pour la liste complète des attributs que vous pouvez utiliser. Une liste des attributs les plus fréquemment utilisés pour les principaux fournisseurs VPN du marché est donnée ci-dessous :

| Fournisseur |

Type d’attribut |

ID Fournisseur |

Numéro d’attribut |

Format |

Nom de l’attribut |

Description de l’attribut |

| Fortinet |

Spécifique au fournisseur |

12356 |

1 |

Chaîne |

Fortinet-Group-Name |

Fortinet applique une restriction d’autorisation basée sur le groupe en utilisant cet attribut |

| Palo Alto Networks |

Spécifique au fournisseur |

25461 |

5 |

Chaîne |

PaloAlto-User-Group |

Palo Alto Networks fait correspondre les informations de groupe aux groupes spécifiés dans la liste d’autorisation du profil d’authentification |

| Cisco |

Spécifique au fournisseur |

3076 |

25 |

Chaîne |

Group-lock |

Cisco utilise cet attribut pour verrouiller l’accès basé sur l’identité du groupe |

| SonicWall |

Spécifique au fournisseur |

8741 |

3 |

Chaîne |

SonicWall-User-Group |

SonicWall utilise cet attribut pour déterminer le groupe auquel appartient l’utilisateur |

| WatchGuard |

Standard |

N/A |

11 |

Chaîne |

FilterID |

L’ FilterID attribut est utilisé pour identifier l’ACL RADIUS de l’utilisateur |

| Check Point |

Spécifique au fournisseur |

2620 |

229 |

Chaîne |

CP-Gaia-User-Role |

Check Point utilise cet attribut pour accorder des permissions à des utilisateurs spécifiques |

| Citrix |

Spécifique au fournisseur |

3845 |

16 |

Chaîne |

Citrix-Group-Names |

Citrix utilise cette méthode d’extraction de groupe RADIUS pour activer l’autorisation |

Étape 3 : Installer l’extension NPS

- Allez dans MFA pour les extrémités.

- Cliquez sur l’ icône d’infobulle à côté de MFA pour les connexions VPN pour afficher le diagramme d’architecture et télécharger l’extension NPS en utilisant le lien fourni dans la bannière.

- Copiez le fichier d’extension (ADSSPNPSExtension.zip) sur le serveur Windows que vous avez configuré comme serveur RADIUS. Extrayez le contenu du fichier ZIP et enregistrez-le dans un emplacement sécurisé.

- Ouvrez Windows PowerShell en tant qu’administrateur et naviguez vers le dossier où se trouve le contenu du fichier d’extension.

- Exécutez la commande suivante :

PS C:\> .\setupNpsExtension.ps1 Install

Note : Si le plug-in d’extension NPS doit être désinstallé ou mis à jour vers une version plus récente, entrez Uninstall ou Updaterespectivement, au lieu de Install.

- Après l’installation, il vous sera demandé de redémarrer le service Windows NPS. Procédez au redémarrage.

Personnaliser la configuration de la MFA pour les VPN et les points finaux supportant RADIUS

Vous pouvez personnaliser la configuration MFA en fonction des exigences de votre organisation.

Pour ce faire :

- Ouvrez l’Éditeur du Registre (tapez regedit dans la boîte de dialogue Exécuter).

- Allez dans HKEY_LOCAL_MACHINE\SOFTWARE\ZOHO Corp\ADSelfService Plus NPS Extension.

Note :

Faites une sauvegarde de la clé de registre avant de la modifier. Seul le groupe d’administrateurs intégré à l’ordinateur a le privilège de modifier cette clé.

- Vous pouvez personnaliser les propriétés mentionnées ci-dessous en fonction des exigences de votre organisation :

- ServerName : Indiquez le nom d’hôte ou l’adresse IP du serveur web ADSelfService Plus.

- ServerPortNo : Indiquez le numéro du port TCP pour le serveur web ADSelfService Plus.

- ServerContextPath : Indiquez le chemin de contexte du serveur web (si configuré).

- MfaStatus : Cela peut être défini sur true ou false selon que vous souhaitez appliquer ou non la MFA.

- ServerSSLValidation : Cela peut être défini sur true ou false. Si défini sur truetrue, cela vérifie le certificat SSL et le nom d’hôte lors de l’établissement d’une connexion HTTPS entre l’extension NPS et le serveur ADSelfService Plus. Il est recommandé que la propriété soit toujours définie sur true true

- pour des raisons de sécurité. BypassMFAOnConnectionError (optionnel) : true ou false Cette propriété peut être définie sur

- true en fonction du fait que la MFA peut être contournée en cas de problème de connexion lors de l’authentification.

- CRPolicies (optionnel) : Cette propriété peut être utilisée pour appliquer la MFA uniquement aux utilisateurs qui appartiennent à ces politiques de demande de connexion. Entrez les noms des politiques de demande de connexion, et si plusieurs doivent être mentionnées, séparez-les par des points-virgules (;).

Note : NetworkPolicies (optionnel) : Cette propriété peut être utilisée pour appliquer la MFA uniquement aux utilisateurs qui appartiennent à ces politiques réseau. Entrez les noms des politiques réseau, et si plusieurs doivent être mentionnées, séparez-les par des points-virgules (;). Lorsque les deux CRPolicies et Cette propriété peut être utilisée pour appliquer la MFA uniquement aux utilisateurs qui appartiennent à ces politiques réseau. Entrez les noms des politiques réseau, et si plusieurs doivent être mentionnées, séparez-les par des points-virgules (;). Lorsque les deux CRPolicies NetworkPolicies

- sont configurées, une demande d’authentification est considérée pour la MFA uniquement si les deux correspondent à ceux configurés. Si les politiques ne sont pas configurées, la MFA est appliquée à toutes les demandes RADIUS réussies envoyées au NPS. LogLevel (optionnel) : Cette propriété peut être utilisée pour déterminer le niveau de détail des informations enregistrées concernant le fonctionnement de la fonctionnalité. Par défaut, la propriété est définie sur Normal et peut être changée en LogLevel (optionnel) :.

- Debug pour enregistrer en plus des détails utiles au débogage. Il est recommandé de définir cette propriété sur

Normal UserIPAttribute (optionnel) : La valeur de cette propriété est un attribut de demande RADIUS, qui peut être modifié pour recevoir l’adresse IP de l’utilisateur et l’envoyer à ADSelfService Plus pour un accès conditionnel.

La valeur à définir pour la propriété

- UserIPAttribute

- varie selon les fournisseurs VPN. Veuillez vous référer à la documentation fournie par votre fournisseur VPN pour connaître la valeur de l’attribut RADIUS par laquelle l’adresse IP de l’utilisateur est envoyée. UserIPAttribute (optionnel) : Cet attribut peut être standard ou spécifique au fournisseur.

- S’il s’agit d’un attribut standard, vous pouvez définir la propriété UserIPAttribute uniquement par le numéro d’attribut.

| Fournisseur |

S’il s’agit d’un attribut spécifique au fournisseur, vous devez indiquer l’ID fournisseur suivi du numéro d’attribut attribué par le fournisseur, séparés par une virgule, comme |

valeur. |

ID Fournisseur |

Des exemples avec des fournisseurs bien connus sont donnés dans le tableau ci-dessous : |

UserIPAttribute (optionnel) : Type d’attribut |

| Nom de l’attribut |

Standard |

Numéro d’attribut |

- |

31 |

31 |

| Palo Alto Networks |

valeur |

Juniper Networks |

25461 |

7 |

25461,7 |

- Enregistrer les paramètres calling-station-id.

Spécifique au fournisseur

Entrez votre adresse email professionnelle

-

Parlez aux experts

En cliquant sur 'Parlez aux experts', vous acceptez le traitement des données personnelles conformément à la

-

Politique de confidentialité

Vous ne trouvez pas ce que vous cherchez ?

-

Visitez notre communauté

Publiez vos questions dans le forum.

Demandez des ressources supplémentaires