Paramètres de stratégie pour les utilisateurs du domaine

Paramètres de stratégie pour les utilisateurs locaux

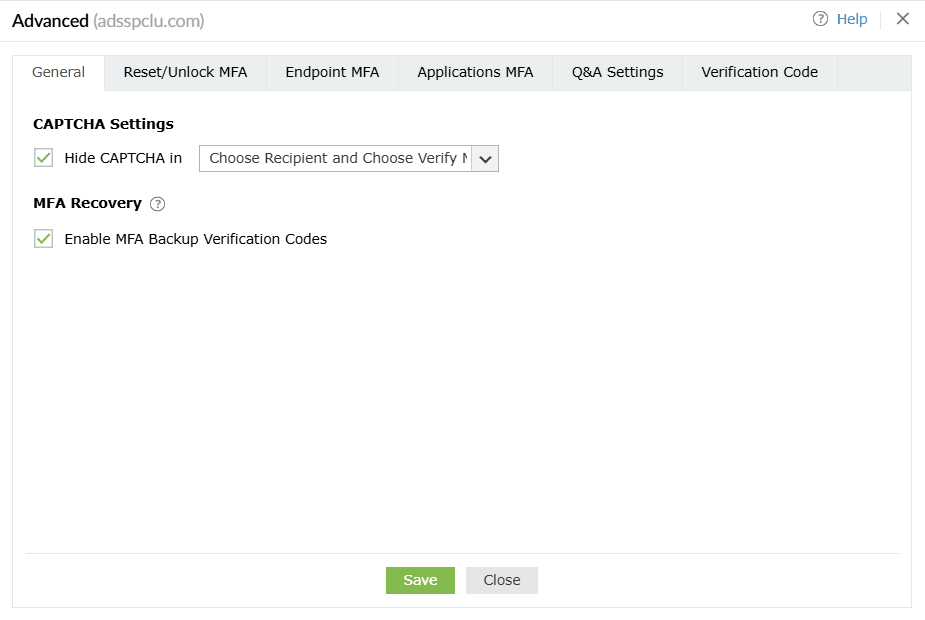

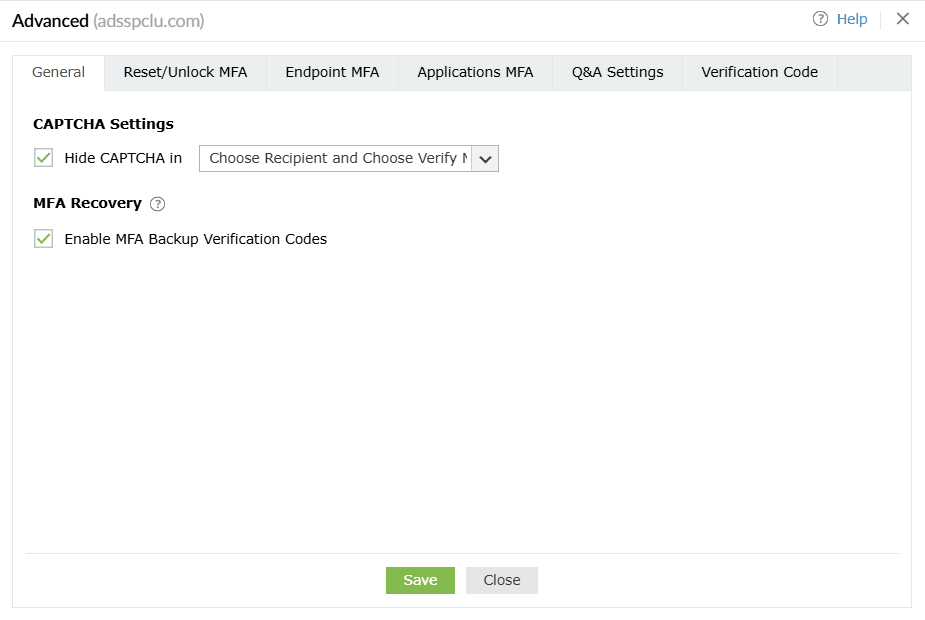

Général

Paramètres CAPTCHA

Masquer le CAPTCHA dans : Masquez le CAPTCHA sur les pages d’authentification à facteur secondaire en le sélectionnant dans le menu déroulant.

Récupération MFA

Activer les codes de vérification de secours MFA : Sélectionnez ce paramètre pour activer la génération des codes de secours MFA qui permettent aux utilisateurs finaux de prouver leur identité lorsque leur appareil ou authentificateur MFA n’est pas disponible.

À propos des codes de secours

Ces codes de secours à usage unique permettent aux utilisateurs de prouver leur identité au cas où leur appareil MFA serait inaccessible ou s’ils ne peuvent pas utiliser leurs méthodes d’authentification MFA enregistrées. Une fois le paramètre Activer les codes de vérification de secours MFA activé, les codes de secours peuvent être générés et les utilisateurs finaux peuvent les saisir pour s’authentifier lors de la connexion à une machine ou VPN, la connexion au portail ADSelfService Plus, ou lors d’actions d’auto-assistance. Les codes de secours peuvent être générés de deux manières :

- Par l’utilisateur : Les utilisateurs peuvent générer des codes de secours dans le portail utilisateur final ADSelfService Plus. Cinq codes sont générés à chaque fois que l’option est utilisée. Chaque code ne peut être utilisé qu’une seule fois.

- Par l’administrateur : Les administrateurs peuvent également générer des codes de secours pour les utilisateurs inscrits à la MFA via le rapport Utilisateurs inscrits. Cela est utile lorsque les utilisateurs n’ont pas généré leurs propres codes de secours et ne peuvent pas utiliser les méthodes MFA enregistrées. En savoir plus.

Remarque :

- Les utilisateurs ne peuvent déployer les codes de secours lors des connexions VPN que lorsque des méthodes d’authentification RADIUS basées sur le challenge-réponse sont utilisées pour la connexion MFA VPN.

- Lors de la MFA VPN, le code de secours généré peut être saisi dans le champ prévu pour les codes à usage unique dans le client VPN.

- Lorsque la vérification d’identité est effectuée à l’aide de codes de secours, les options Faire confiance à ce navigateur et Faire confiance à cette machine ne seront pas prises en compte.

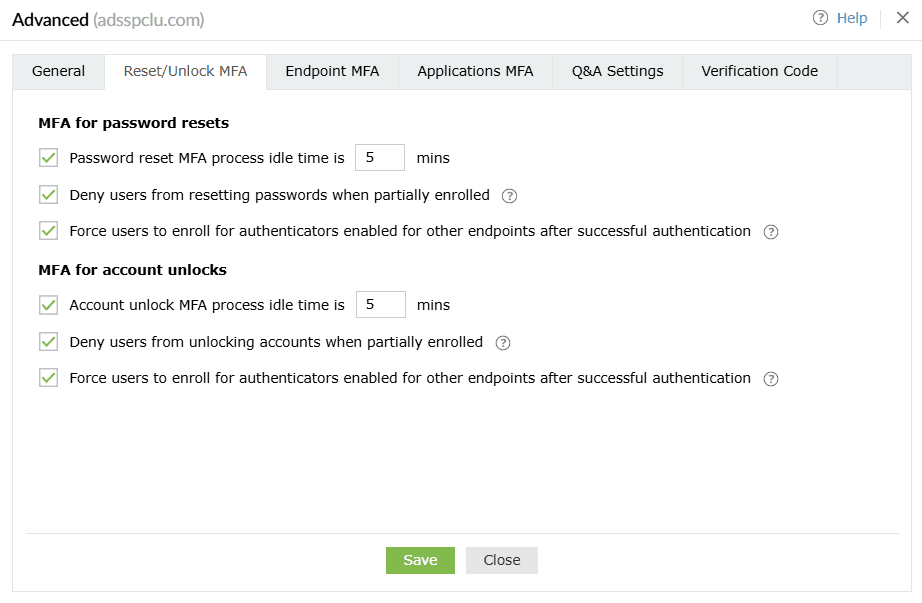

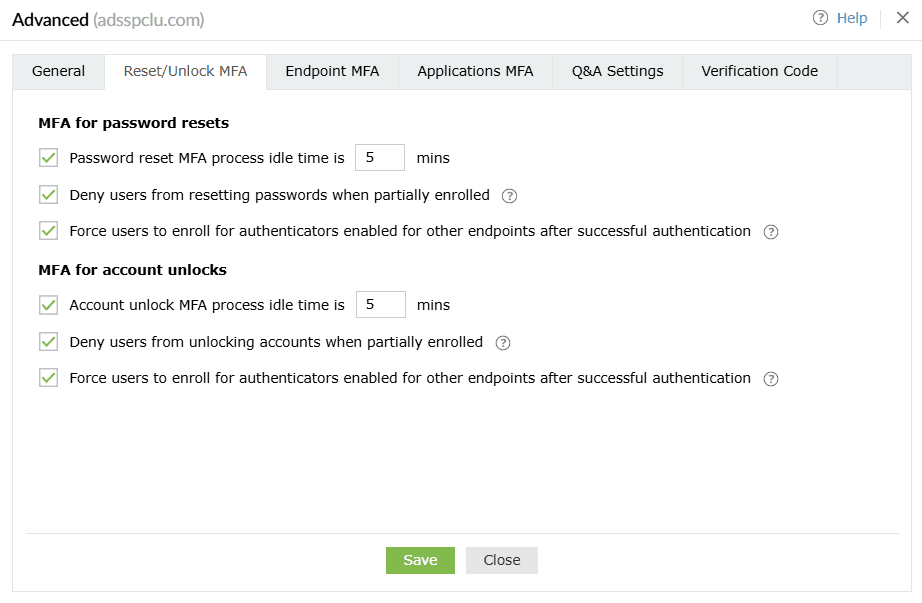

Réinitialiser/Débloquer MFA

MFA pour les réinitialisations de mot de passe

MFA pour les déblocages de compte

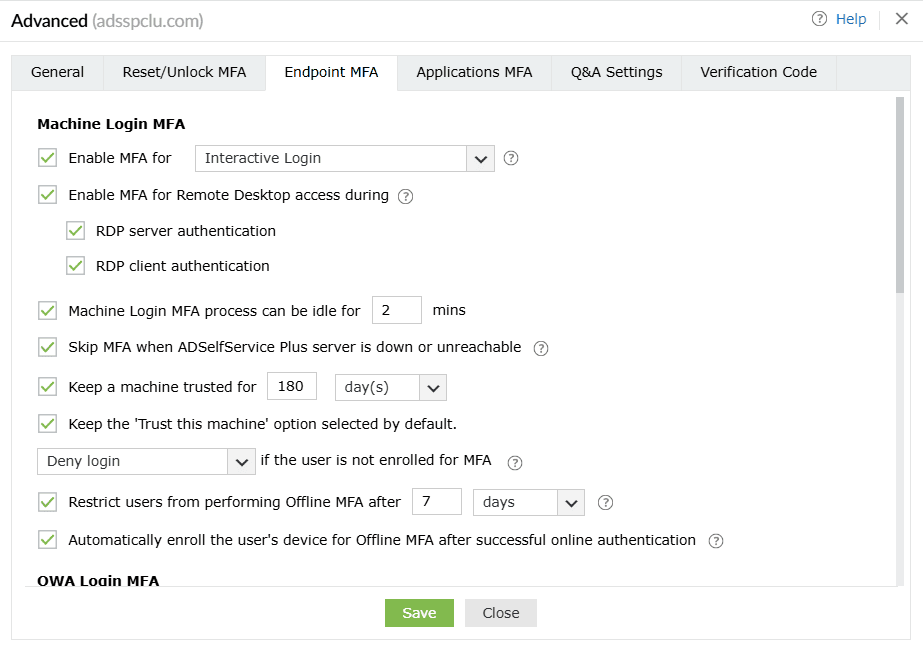

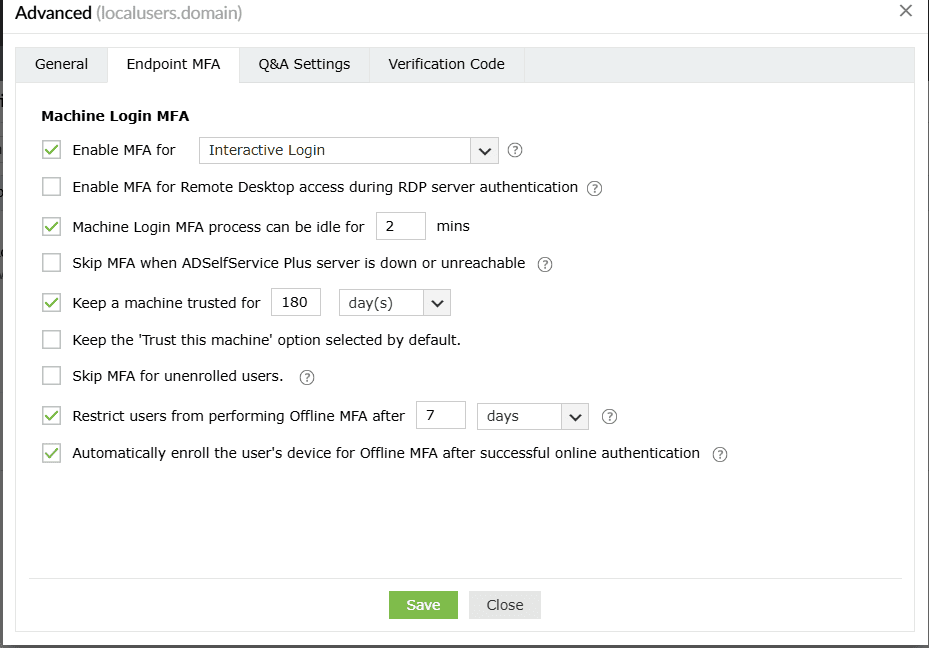

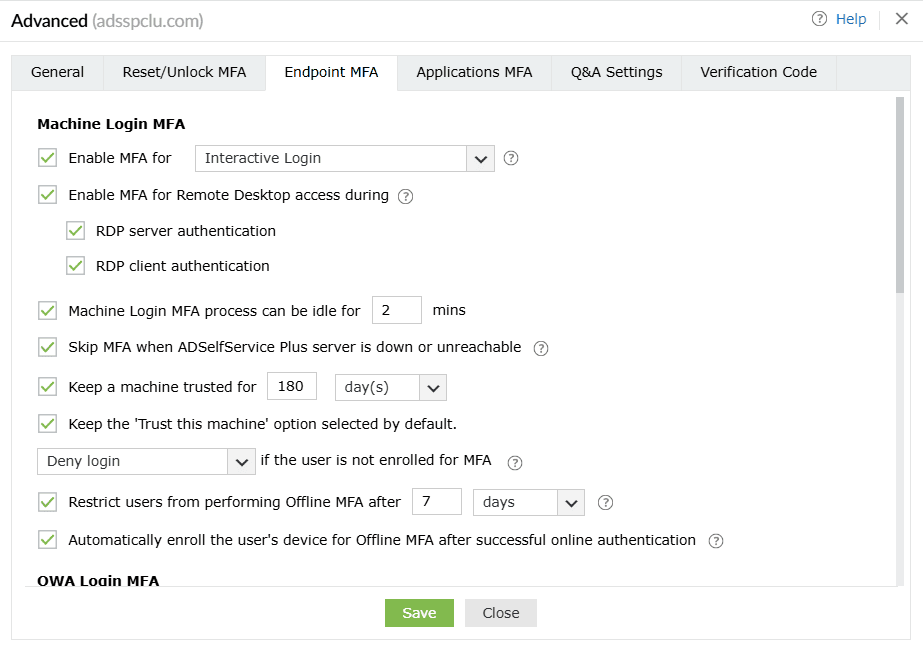

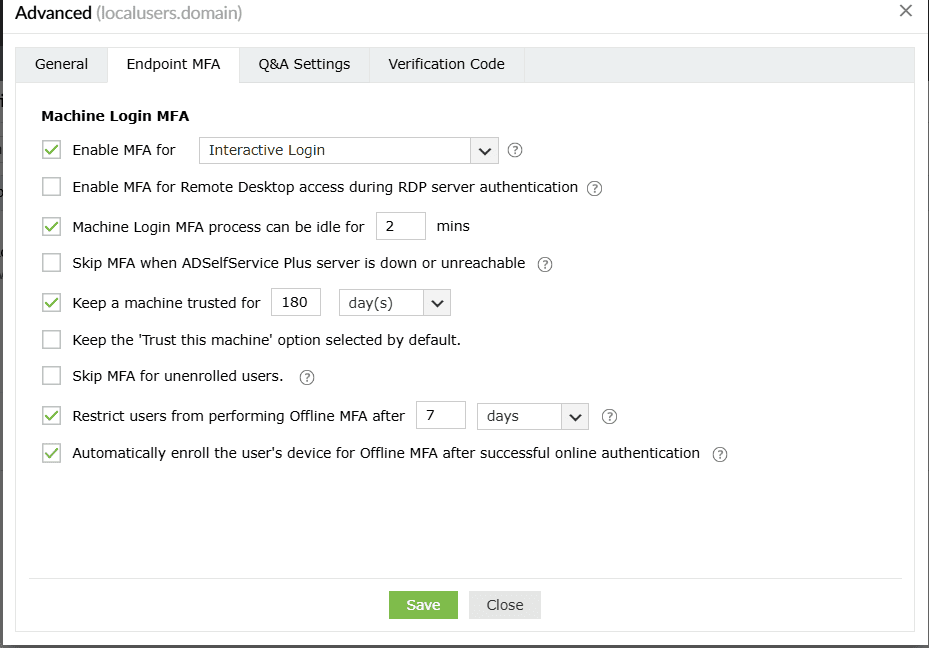

MFA sur point de terminaison

MFA de connexion machine

Remarque : La MFA pour les connexions machines nécessite l’

édition Professional avec MFA sur point de terminaison.

Ce sont des paramètres basés sur la politique et seront appliqués lorsqu’un utilisateur soumis à la politique tentera de se connecter à une machine du domaine. En fonction de cette configuration, la MFA peut être contournée sur les machines si l’utilisateur n’est pas inscrit. Pour appliquer la MFA sur les machines indépendamment du statut d’inscription de l’utilisateur, veuillez configurer

la MFA basée sur la machine.

L’ MFA de connexion machine Cette section donne aux administrateurs un contrôle précis sur les sollicitations MFA pour les machines du

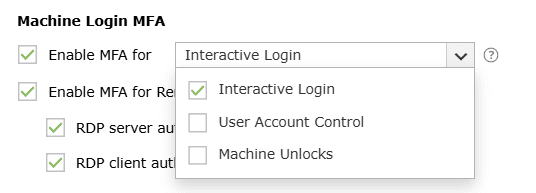

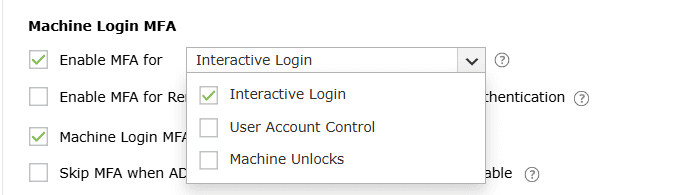

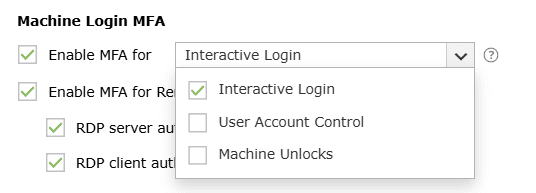

- Activer la MFA pour <menu déroulant> : Ce paramètre vous permet d’activer la MFA pour les connexions interactives, le contrôle de compte utilisateur (UAC) et les déblocages de machine.

- Connexion interactive : Lorsqu’elle est activée, la MFA sera requise lors des connexions interactives ou basées sur GUI sur les machines Windows. Les utilisateurs ne pourront effectuer les actions suivantes qu’après une vérification d’identité réussie.

- Contrôle de compte utilisateur : Lorsque ce paramètre est activé, la MFA sera requise pour toutes les invites de contrôle de compte utilisateur (UAC) nécessitant des identifiants, et l’utilisateur pourra réaliser l’action souhaitée uniquement après une vérification d’identité réussie. Ce paramètre est compatible avec Windows 7 et ultérieur ainsi que Windows Server 2008 et ultérieur. Ce paramètre est pris en charge à partir de la version 5.10 de l’agent de connexion Windows ADSelfService Plus.

- Déblocage des machines : L’activation de ce paramètre appliquera la MFA lors du déblocage des machines Windows.

Remarque : L’

Activer la MFA pour le contrôle de compte utilisateur cette option n’est disponible que pour les invites UAC Windows nécessitant des identifiants utilisateur.

La MFA pour le déblocage des machines Windows nécessite l’

édition Professional avec MFA sur point de terminaison.

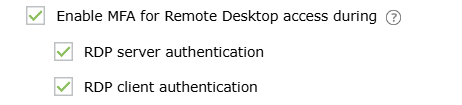

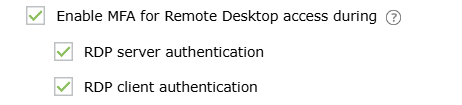

- Activer la MFA pour l’accès Bureau à distance lors de : Avec ce paramètre, l’administrateur peut configurer une obligation de MFA lors de l’établissement de connexions avec des machines via RDP, assurant ainsi que les connexions RDP aux machines soient sécurisées par une couche d’authentification supplémentaire.

- Il existe deux manières de configurer la MFA pour l’accès Bureau à distance :

- Authentification serveur RDP : Lorsque ce paramètre est activé, toutes les connexions entrantes Remote Desktop vers les machines Windows où l’agent ADSelfService Plus est installé seront authentifiées et protégées avec MFA.

- Authentification client RDP : Ce paramètre peut être activé pour requérir la MFA pour toutes les connexions sortantes Remote Desktop via l’application Windows Remote Desktop (mstsc.exe) sur les machines où l’agent ADSelfService Plus est installé. Ce paramètre est supporté à partir de la version 5.10 de l’agent de connexion Windows ADSelfService Plus. Ce paramètre s’applique pour Windows 7 et ultérieur ainsi que Windows Server 2008 R2 et ultérieur.

Pour activer la MFA pour l’authentification client RDP, les prérequis suivants doivent être

- L’authentification au niveau réseau doit être activée. Vous pouvez activer l’authentification au niveau réseau via la stratégie de groupe en naviguant vers Windows Components > Remote.

- Pour exiger la MFA pour les connexions Remote Desktop dans un environnement AD multi-forêts, ce.

Remarque : L’activation des deux options peut entraîner une double vérification MFA

Avec l’authentification client RDP, vous pouvez protéger l’accès distant par MFA uniquement pour les utilisateurs

l’accès conditionnel.

- Le processus MFA pour la connexion machine peut être inactif pendant __ min : L’activation de ce paramètre fixera une limite de temps pour que les utilisateurs complètent le processus MFA lors de la connexion à leur machine.

- Ignorer la MFA lorsque le serveur ADSelfService Plus est indisponible ou inaccessible : Cette option garantit que les utilisateurs ne restent pas bloqués sur leurs écrans de connexion machine pendant le processus MFA lorsque le serveur ADSelfService Plus est indisponible ou inaccessible. Cependant, cela signifie également renoncer à la couche de sécurité avancée de la MFA, ce qui n’est pas recommandé. Pour éviter de telles situations, déployez la MFA hors ligne. Ce paramètre ne s’applique pas lorsque :

- La MFA hors ligne est configurée et l’utilisateur est inscrit à la MFA hors ligne sur son appareil.

- La MFA basée sur la machine est appliquée dans l’appareil.

- Maintenir une machine en confiance pendant __ jour(s) : Lorsque ce paramètre est activé, les utilisateurs qui se sont connectés une fois avec MFA pour la connexion machine peuvent éviter de passer par l’authentification MFA lors des connexions suivantes. L’activation de ce paramètre aide les utilisateurs à ne pas passer par le processus MFA à chaque verrouillage ou déverrouillage de leur machine. Le statut de machine de confiance est révoqué après le nombre de jours spécifié.

- Garder l’option « Faire confiance à cette machine » sélectionnée par défaut : En activant ce paramètre, vous pouvez garder la case à côté de Faire confiance à cette machine cochée par défaut sur l’écran d’authentification MFA.

- __ si l’utilisateur n’est pas inscrit à la MFA : Ce paramètre détermine le flux d’authentification pour l’utilisateur lorsqu’il n’est inscrit à aucun des authentificateurs pour la MFA de connexion machine. L’administrateur peut configurer une des actions suivantes à appliquer :

- Autoriser les connexions : L’utilisateur pourra contourner la MFA de connexion machine et accéder à la machine.

- Refuser les connexions : L’accès de l’utilisateur sera restreint.

- Forcer l’inscription :

- L’utilisateur sera contraint de s’inscrire aux authentificateurs pour la MFA en ligne et hors ligne uniquement après une authentification primaire réussie.

- Cette option ne peut être appliquée qu’aux machines Windows et macOS. Si un utilisateur n’est pas inscrit et que cette option est sélectionnée, l’utilisateur se verra refuser l’accès à sa machine Linux.

Important :

- Les authentificateurs requis tant pour la MFA en ligne que hors ligne seront considérés collectivement, donc si l’utilisateur n’est inscrit à aucun des authentificateurs requis pour la MFA en ligne et hors ligne, il sera considéré non inscrit. Alternativement, s’il est inscrit à au moins un authentificateur requis pour l’une ou l’autre de ces méthodes de connexion, il sera considéré comme partiellement inscrit.

- Ce paramètre s’applique uniquement aux utilisateurs non inscrits. Il ne s’applique pas aux utilisateurs partiellement inscrits ; ces derniers seront forcés à s’inscrire aux authentificateurs restants après avoir complété la MFA avec les authentificateurs inscrits.

- Si des authentificateurs auxquels les utilisateurs ne peuvent pas s’inscrire eux-mêmes — tels que des tokens matériels TOTP personnalisés et des questions de sécurité AD — sont sélectionnés, ils se verront refuser l’accès même si l’inscription forcée est activée, car seul l’administrateur peut les inscrire.

- Lorsque la MFA basée sur la machine est appliquée, ce paramètre est ignoré et les utilisateurs non inscrits à aucun authentificateur se verront refuser l’accès à la machine, et les utilisateurs partiellement inscrits seront forcés à s’inscrire aux authentificateurs restants requis.

- Restreindre les utilisateurs à effectuer une MFA hors ligne après _ jours/essais : Lorsque ce paramètre est activé, la MFA hors ligne est limitée à un certain nombre de jours ou d’essais, et les utilisateurs sont obligés de se reconnecter à ADSelfService Plus une fois cette limite épuisée.

Remarque : La MFA hors ligne nécessite le

édition Professional avec MFA sur point de terminaison.

- Il est recommandé de définir une valeur appropriée à vos besoins organisationnels. Définir des valeurs inférieures à celles requises pourrait laisser les utilisateurs bloqués sans accès à la machine.

- Il est recommandé d'activer ce paramètre, car toute modification apportée à la politique d'auto-service, aux configurations MFA, aux paramètres avancés et aux modifications relatives à l'inscription MFA hors ligne ne sera reflétée sur les machines des utilisateurs inscrits qu'après qu'ils aient complété la MFA en ligne.

- Cette limite sera réinitialisée lorsque l'utilisateur particulier effectuera une authentification en ligne sur la machine spécifique.

- Forcer l'utilisateur à inscrire son appareil pour la MFA hors ligne après authentification en ligne réussie :

Lorsque ce paramètre est activé, une fois qu'un utilisateur a complété la MFA en ligne sur une machine, celle-ci est automatiquement inscrite pour la MFA hors ligne sans notification à l'utilisateur. Si non activé, l'utilisateur peut choisir d’inscrire sa machine pour la MFA hors ligne ou de passer.

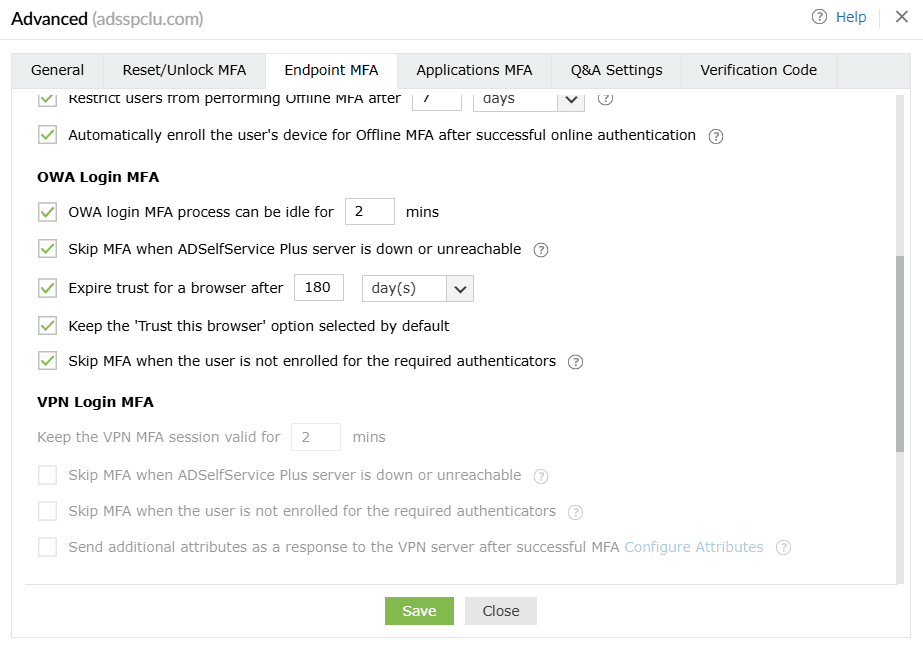

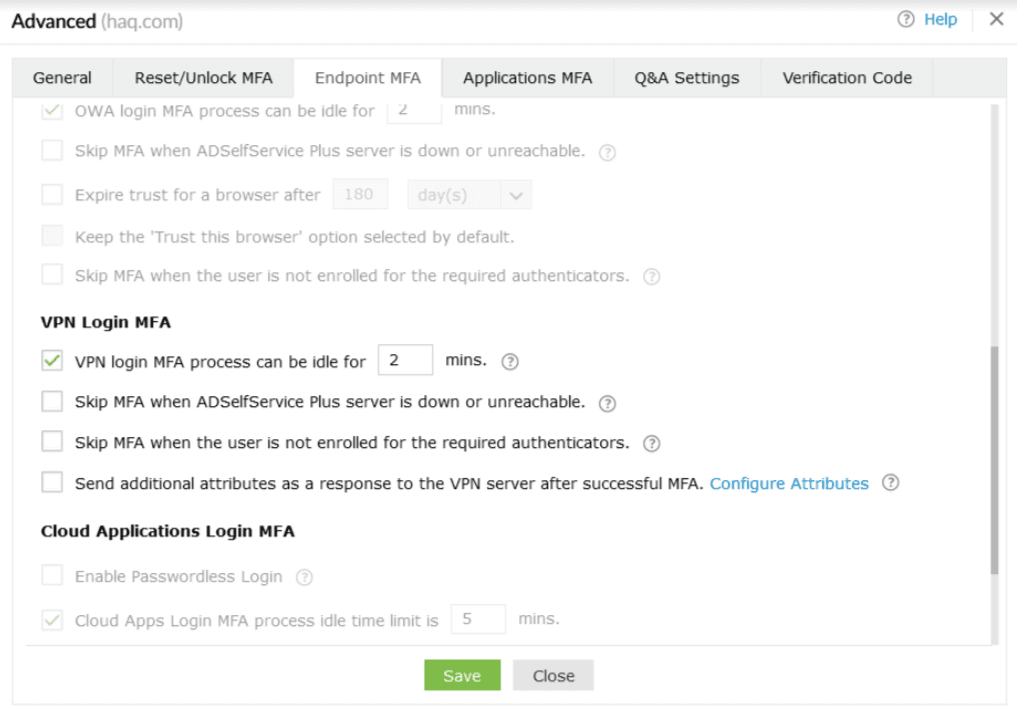

Connexion OWA MFA

Remarque : La MFA pour les connexions OWA nécessite le édition Professional avec MFA sur point de terminaison.

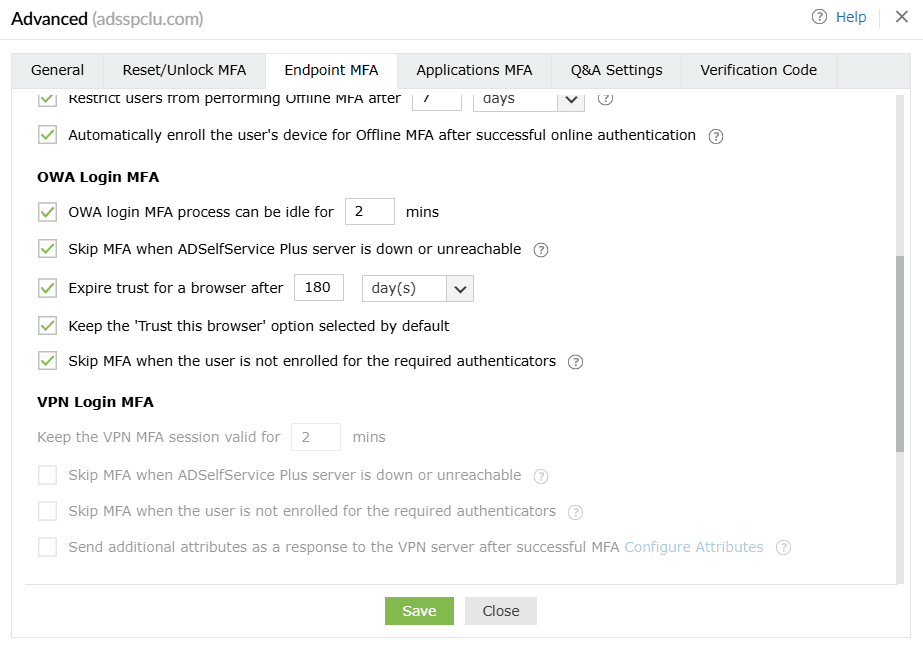

- Restreindre le temps d’inactivité MFA lors des connexions OWA à <text_field> min : Lorsque ce paramètre est activé, la session utilisateur expirera si l’utilisateur est inactif pendant l’intervalle de temps spécifié.

- Ignorer la MFA lorsque le serveur ADSelfService Plus est indisponible ou inaccessible : Activez cette option si vous souhaitez éviter les situations où les utilisateurs ne peuvent pas accéder à OWA ou au centre d'administration Exchange lorsque le serveur ADSelfService Plus est en panne ou inaccessible. Cependant, sachez qu’activer cette option signifie renoncer à la couche de sécurité avancée de la MFA lorsque le serveur ADSelfService Plus est en panne ou inaccessible, ce qui n’est pas recommandé. Pour éviter de telles circonstances, déployez ADSelfService Plus avec haute disponibilité ou équilibrage de charge.

Remarque : Lors de l’activation ou de la désactivation de

Passer la MFA lorsque le serveur ADSelfService Plus est en panne ou inaccessible pour l’option MFA OWA, vous devez également modifier la clé de registre correspondante sur la machine sur laquelle le connecteur ADSelfService Plus OWA est installé pour que les paramètres prennent effet.

Pour ce faire :

Étape 1 : Ouvrez l’éditeur de registre (tapez regedit dans la boîte de dialogue Exécuter) sur la machine où le connecteur OWA est installé.

Étape 2 : Naviguez jusqu’à Computer\HKEY_LOCAL_MACHINE\SOFTWARE\ZOHO Corp\ADSelfService Plus IIS MFA Module.

Étape 3 : Définissez la propriété BypassMFAOnConnectionError sur TRUE ou FALSE, selon que vous souhaitez que la MFA soit contournée si des problèmes de connexion surviennent lors de l’authentification.

Il est recommandé de faire une sauvegarde de la clé de registre avant de la modifier. Seuls les membres du groupe d’administrateurs locaux intégrés sur l’ordinateur peuvent modifier cette clé.

- Expirer la confiance pour un navigateur après __ jours : Lorsque ce paramètre est activé, les utilisateurs qui se sont connectés une fois avec MFA pour OWA peuvent éviter de refaire une authentification MFA lors des connexions suivantes. Activer ce paramètre aidera les utilisateurs à ne pas passer le processus MFA à chaque connexion à OWA ou au centre d’administration Exchange depuis le même navigateur. Le statut de navigateur de confiance sera révoqué après le nombre de jours spécifié.

- Garder l’option "Faire confiance à ce navigateur" sélectionnée par défaut : En activant ce paramètre, vous pouvez garder la case à cocher à côté de "Faire confiance à ce navigateur" cochée par défaut sur l’écran d’authentification MFA.

- Passer la MFA lorsque l’utilisateur n’est pas inscrit aux authenticators requis : Si cette option est désactivée, les utilisateurs non inscrits ne pourront pas se connecter à leur portail OWA. Les utilisateurs partiellement inscrits seront considérés comme non inscrits. Si cette option est activée, la MFA sera passée pour les utilisateurs non inscrits. Pour un utilisateur partiellement inscrit, la vérification MFA sera requise avec les authenticators pour lesquels ils sont inscrits, après quoi ils seront contraints de compléter l’inscription pour les authenticators à utiliser pour la MFA lors des connexions OWA.

Activez cette option si vous souhaitez éviter que les utilisateurs ne puissent pas accéder à OWA ou au centre d’administration Exchange lorsque l’utilisateur n’est pas inscrit aux authenticators requis. Cependant, sachez que l’activation de cette option permet les connexions sans satisfaire aux authenticators imposés configurés dans la politique. Il est donc recommandé de désactiver cette option une fois que tous les utilisateurs de cette politique sont inscrits pour la MFA.

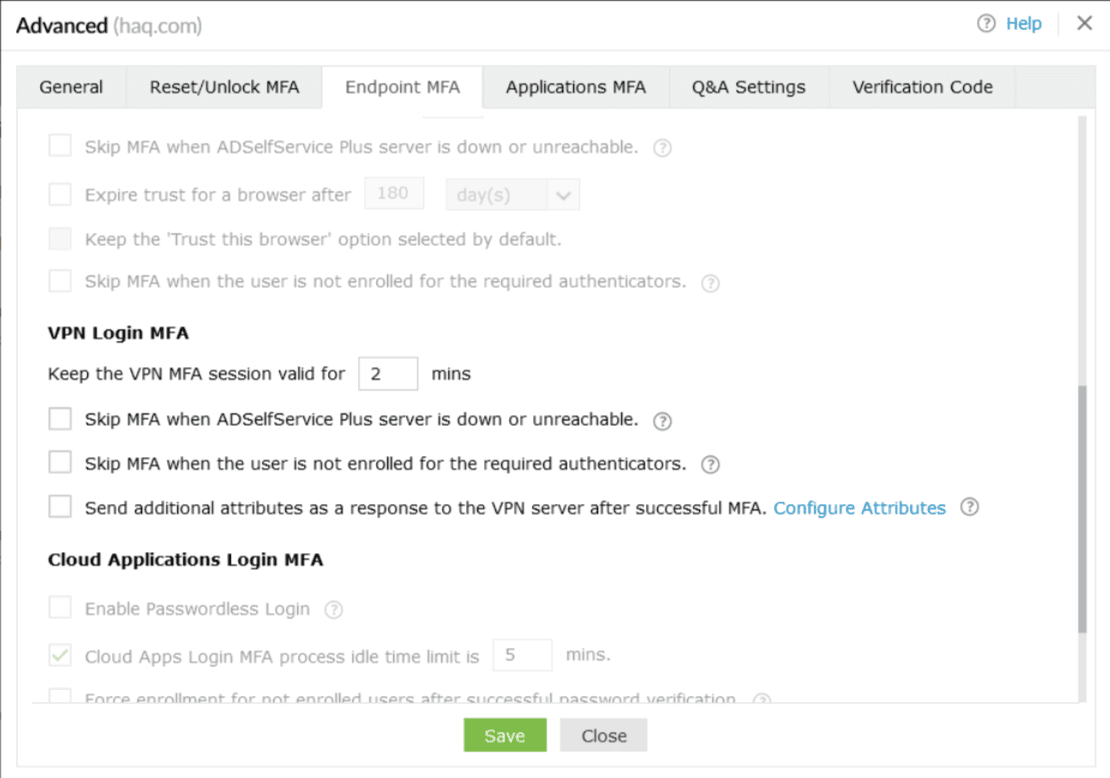

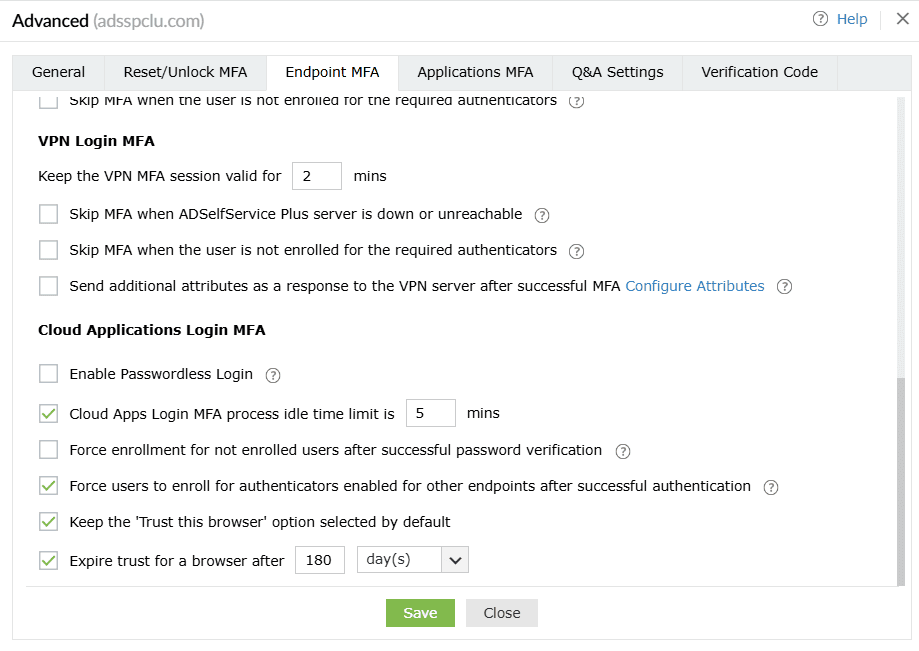

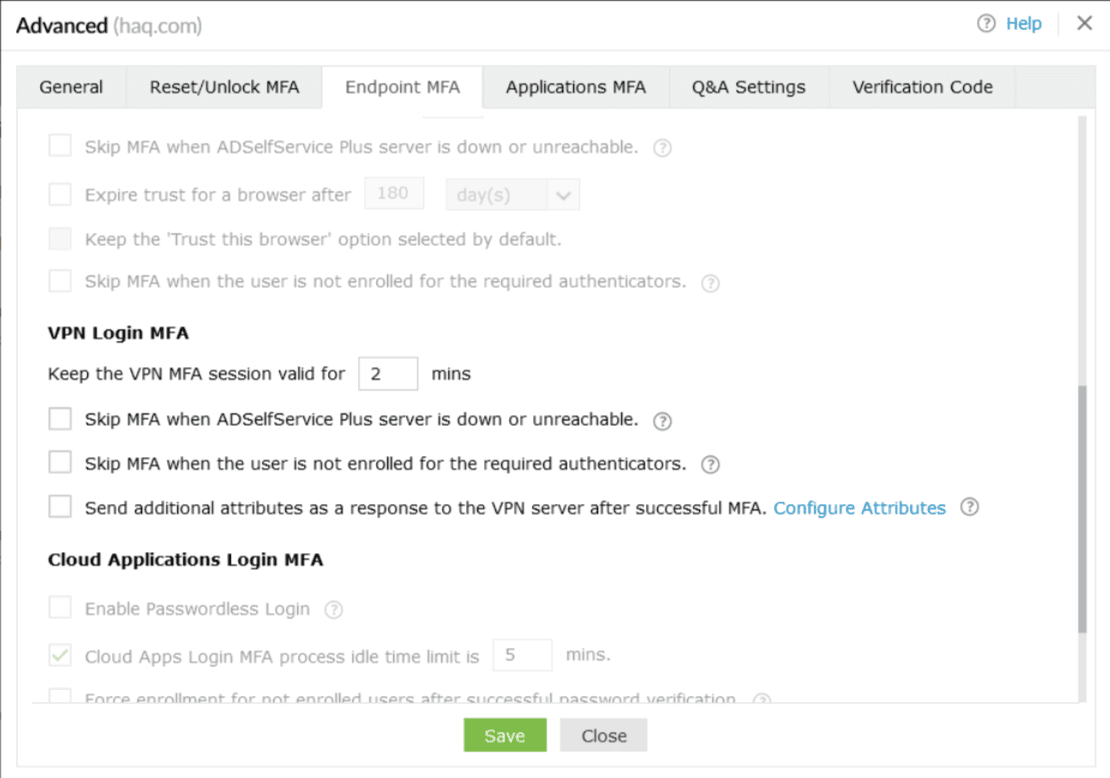

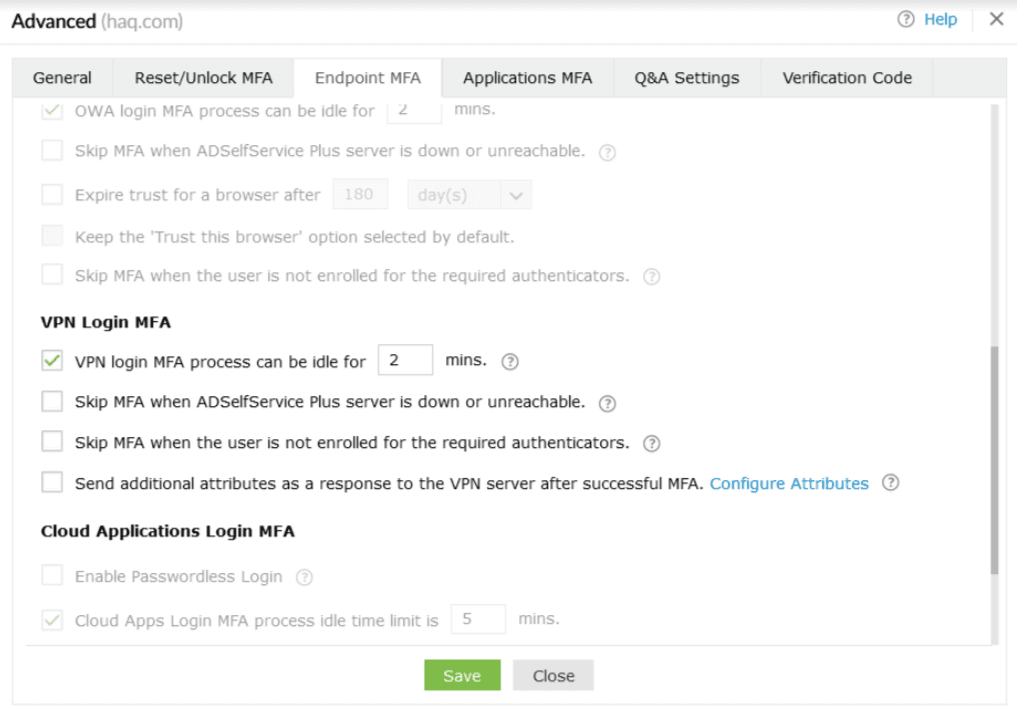

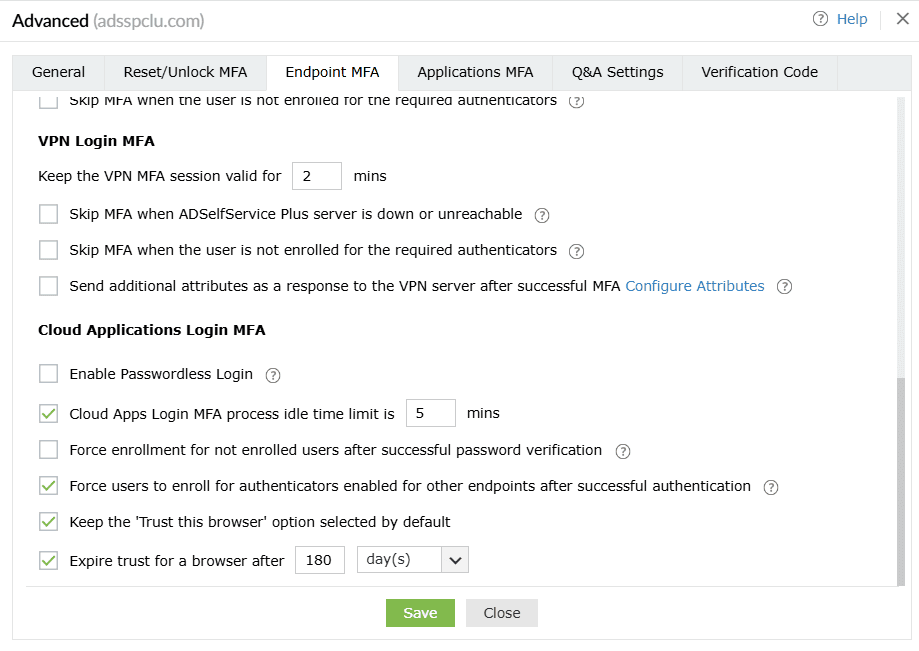

Connexion VPN MFA

Remarque : La MFA pour les connexions VPN nécessite le Professional Edition de ADSelfService Plus avec MFA sur point de terminaison.

-

Garder la session MFA VPN valide pendant <number> minutes : Activer ce paramètre définira une limite de temps pour le second facteur d’authentification lors de la connexion VPN. Par exemple, si vous définissez cela à deux minutes, les utilisateurs doivent entrer le code ou approuver la notification, selon la méthode d’authentification activée, dans un délai de deux minutes.

Remarque : Si votre serveur VPN vous permet de configurer la durée d’attente RADIUS, fixez-la à une valeur supérieure à la limite de temps de session configurée dans ce paramètre.

- Le processus MFA de connexion VPN peut être inactif pendant <number> minutes : Ce temps d’inactivité ne peut pas être supérieur au temps d’expiration du lien sécurisé, qui est de 30 minutes par défaut.

- Ignorer la MFA lorsque le serveur ADSelfService Plus est indisponible ou inaccessible : Activez cette option si vous ne voulez pas que les utilisateurs soient bloqués sur l’écran de connexion lors des connexions VPN lorsque le serveur ADSelfService Plus est hors ligne ou inaccessible. Cette configuration s’applique à toutes les politiques.

Remarque : Lors de l’activation ou de la désactivation de

Passer la MFA lorsque le serveur ADSelfService Plus est en panne ou inaccessible

Pour ce faire :

Étape 1 : Ouvrez l’éditeur de registre (tapez regedit pour la MFA VPN, vous devez également modifier la clé de registre correspondante sur la machine où l’extension ADSelfService Plus NPS est installée pour que les paramètres prennent effet.

Étape 2 : dans la boîte de dialogue Exécuter) sur la machine où l’extension NPS est installée.

Étape 3 : Définissez la propriété BypassMFAOnConnectionError sur TRUE ou FALSE, selon que vous souhaitez que la MFA soit contournée si des problèmes de connexion surviennent lors de l’authentification.

Il est recommandé de faire une sauvegarde de la clé de registre avant de la modifier. Seuls les membres du groupe d’administrateurs locaux intégrés sur l’ordinateur peuvent modifier cette clé.

- Passer la MFA lorsque l’utilisateur n’est pas inscrit aux authenticators requis :

Naviguez jusqu’à HKEY_LOCAL_MACHINE\SOFTWARE\ZOHO Corp\ADSelfService Plus NPS Extension.

- Vérification client VPN :

- Si cette option est activée, la MFA sera passée pour les utilisateurs non inscrits.

Remarque : Si cette option est désactivée, les utilisateurs non inscrits ne pourront pas se connecter à leur VPN.

Les utilisateurs partiellement inscrits sont considérés comme non inscrits et pourront passer la MFA.

- Vérification par e-mail SecureLink : Si cette option est activée, la MFA sera passée pour les utilisateurs non inscrits. Si l’utilisateur est partiellement inscrit, une vérification MFA sera requise avec les authenticators pour lesquels l’utilisateur est inscrit, et après vérification MFA réussie avec les authenticators auxquels il est inscrit, il sera obligé de compléter l’inscription pour les authenticators à utiliser pour MFA via.

Remarque : Vérification par e-mail SecureLink

Un utilisateur disposant d’une adresse e-mail principale ou secondaire valide est automatiquement considéré comme partiellement inscrit pour la MFA via Vérification par e-mail SecureLink.

- Un utilisateur sans adresse e-mail principale ou secondaire valide est considéré comme non inscrit.

- Activez cette option si vous souhaitez éviter les situations où les utilisateurs ne peuvent pas accéder à leur VPN lorsque l’utilisateur n’est pas inscrit aux authenticators requis. Cependant, sachez que l’activation de cette option autorise les connexions sans satisfaire les authenticators imposés configurés dans la politique. Il est donc recommandé de désactiver cette option une fois que tous les utilisateurs de cette politique sont inscrits pour la MFA.

- Si cette option est désactivée, les utilisateurs non inscrits ne pourront pas se connecter à leur VPN. Les utilisateurs partiellement inscrits seront considérés comme non inscrits. Envoyer des attributs supplémentaires en réponse au serveur VPN après une MFA réussie :

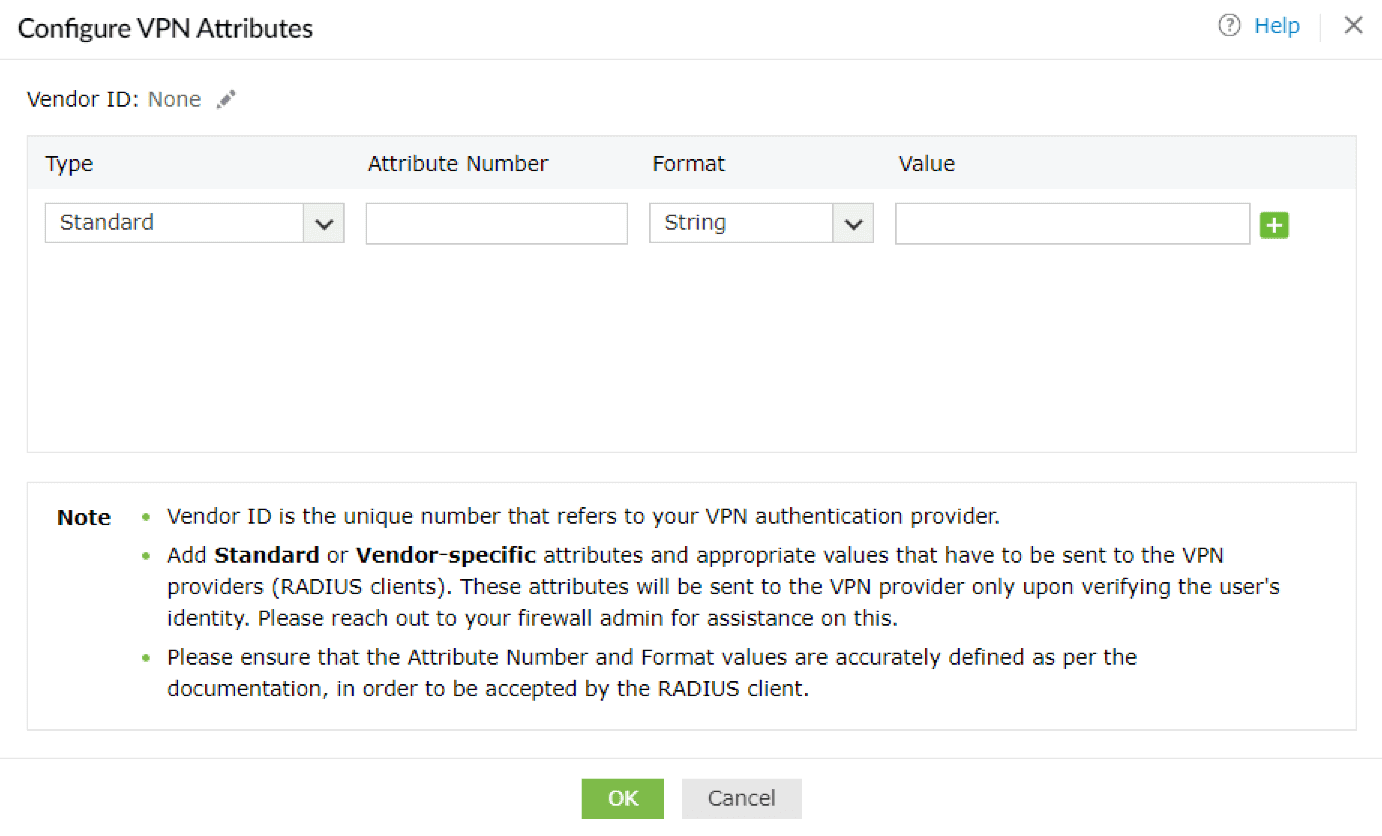

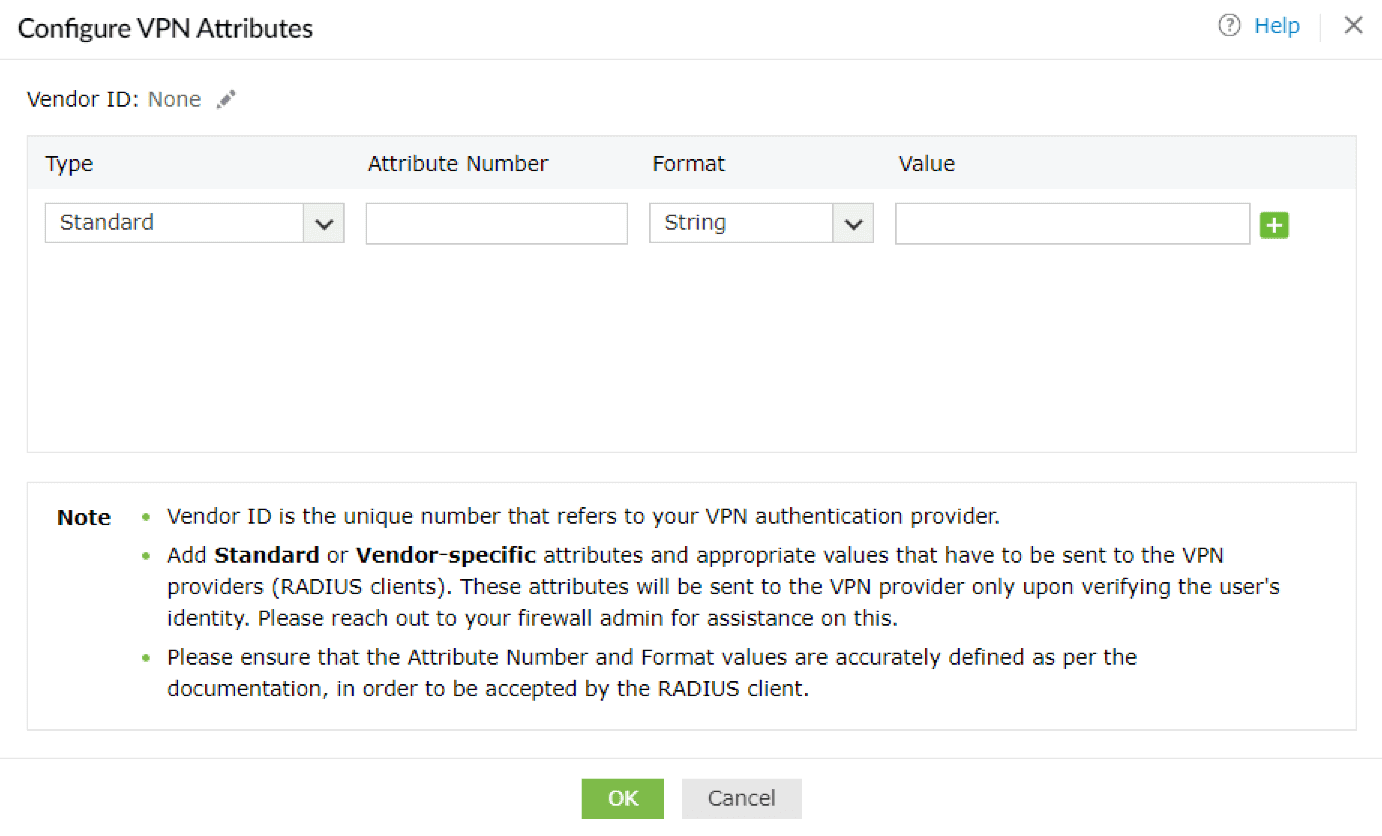

Remarque : Activez cette option si vous souhaitez envoyer des attributs supplémentaires au serveur VPN ou à d’autres points de terminaison RADIUS. Ces attributs ne seront envoyés au fournisseur VPN qu’après une MFA réussie et seront utilisés par le serveur VPN pour déterminer le niveau d’accès de chaque utilisateur à d’autres fins. Vous trouverez la liste complète des attributs supportés dans la documentation fournie par votre fournisseur VPN.

Veuillez mettre à jour l’extension NPS vers la version 2.3 ou supérieure

- pour utiliser cette fonction. Configuration des attributs supplémentairesSi vous tentez d’activer cette fonctionnalité avant de configurer les attributs, une fenêtre pop-up vous invitera à les configurer. Cliquez sur OK . Vous pouvez également cliquer sur le lien

- Configurer les attributs . Vous pouvez configurer les attributs Standard ou

- Spécifiques au fournisseur et les valeurs correspondantes à envoyer aux fournisseurs VPN (autres points de terminaison RADIUS). Entrez l’ ID fournisseur [

en cliquant sur le bouton

en cliquant sur le bouton

- Modifier ]. L’ID fournisseur est le numéro unique qui identifie votre fournisseur VPN. Par exemple, si vous utilisez Fortigate, l’ID fournisseur est 12356. Choisissez le Type, d’attribut et entrez leNuméro d’attribut

Format , et la

Valeur dans les champs affichés. Pour les attributs au format chaîne (string), les valeurs doivent être des caractères, et pour les attributs au format entier (int), les valeurs doivent être des.

entiers. Pour les attributs enum, qui contiennent plusieurs valeurs prédéfinies, fournissez la valeur désirée en termes de leurs correspondants associés. format entier (int), les valeurs doivent être desPar exemple, si vous souhaitez utiliser Login comme service-type , entrez 1 dans le champ Format .

Dans le cas où les attributs sont au format adresse IPv4 ou IPv6, veuillez fournir une adresse IP valide dans le Format .

. Par exemple, votre adresse IPv4 peut ressembler à 10.1.1.1, et votre adresse IPv6 peut ressembler à

2001:0db8:85a3::8a2e:0370:7334.

- Cliquez sur Configuration des attributs supplémentaires après avoir configuré tous les attributs nécessaires.

- Une fois configuré avec succès, le paramètre Envoyer des attributs supplémentaires en réponse au serveur VPN après la réussite de la MFA

sera activé.

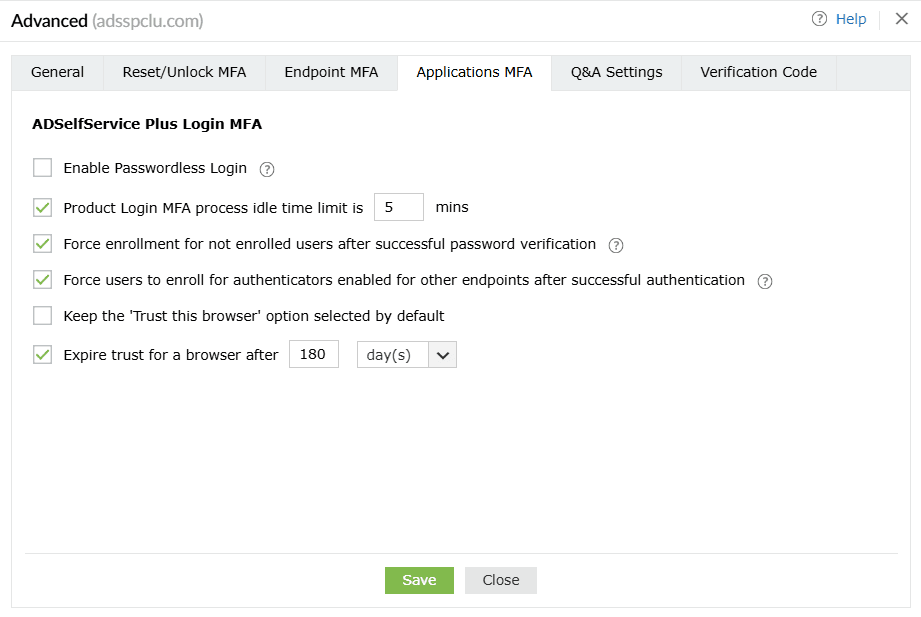

- Connexion MFA aux applications cloud Activer les connexions sans mot de passe :

Remarque : Ce paramètre permet aux utilisateurs d’accéder aux applications et au portail en libre-service sans mot de passe. Veuillez consulter cette page pour plus d’informations.

édition Professional avec MFA sur point de terminaison.

Les connexions sans mot de passe aux applications cloud nécessitent le Faire confiance à ce navigateur Veuillez noter que ce paramètre sera désactivé pour les utilisateurs pour lesquels la connexion sans mot de passe est activée afin d’éviter les failles de sécurité. Lorsqu’une connexion sans mot de passe est appliquée, l’utilisateur doit s’authentifier à chaque tentative d’accès à l’application.

- Restreindre le temps d’inactivité MFA lors des connexions aux applications cloud à <text_field> min : L’activation de ce paramètre fixera une limite de temps pour que les utilisateurs terminent le processus MFA.

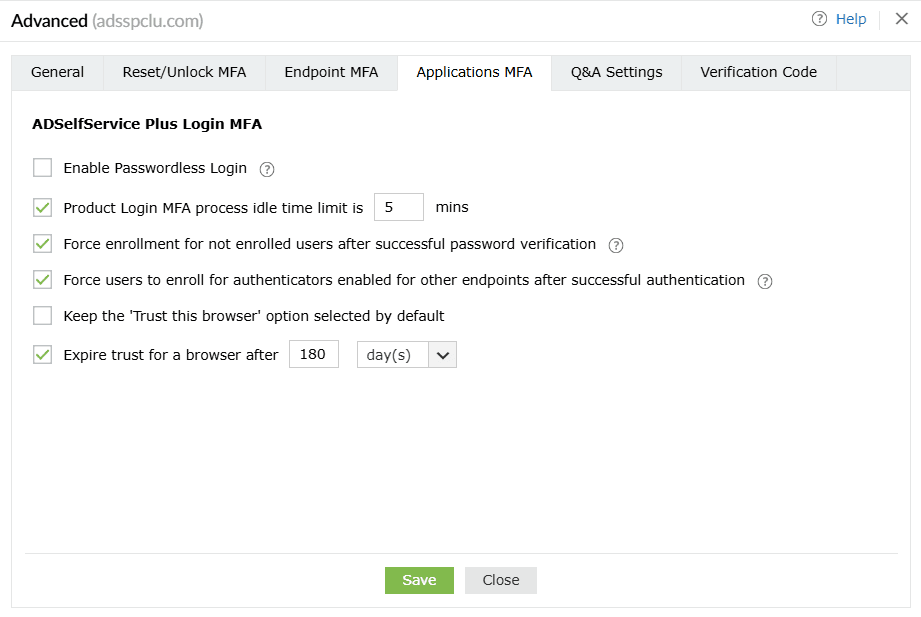

- Forcer l’inscription des utilisateurs non inscrits après la vérification réussie du mot de passe : Lorsque ce paramètre est activé, les utilisateurs ne seront pas forcés à passer la MFA lors de leur première connexion. Ils seront plutôt invités à s’inscrire après une vérification réussie du mot de passe.

- Forcer l’inscription après une MFA réussie pour les authentificateurs sélectionnés pour d’autres points de terminaison :

Activer ce paramètre garantit que les utilisateurs s’inscrivent avec tous les authenticators requis non seulement pour les connexions aux applications cloud, mais aussi pour la MFA lors de la réinitialisation du mot de passe et du déblocage de compte, ainsi que pour les connexions machines, VPN, OWA et ADSelfService Plus. L’inscription est également exigée pour les authenticators définis comme obligatoires dans l’onglet d’inscription MFA.

- Garder l’option 'Faire confiance à ce navigateur' sélectionnée par défaut : Lorsque cette option est activée, la case "Faire confiance à ce navigateur" sera cochée par défaut à l’écran de vérification MFA. Ce paramètre n’est pas applicable lorsque les connexions sans mot de passe sont activées.

- Expirer la confiance pour un navigateur après ___ jour(s) : Lorsque cette option est activée, les utilisateurs ne seront pas invités à passer par la MFA pendant le nombre de jours spécifié lorsqu’ils se connectent à ADSelfService Plus via des navigateurs de confiance. Ce paramètre n’est pas applicable lorsque les connexions sans mot de passe sont activées.

Applications MFA

Connexion ADSelfService Plus MFA

Lorsque cette option est activée, les utilisateurs ne seront pas invités à passer la MFA pendant le nombre de jours spécifié lorsqu’ils se connectent à ADSelfService Plus via des appareils de confiance.

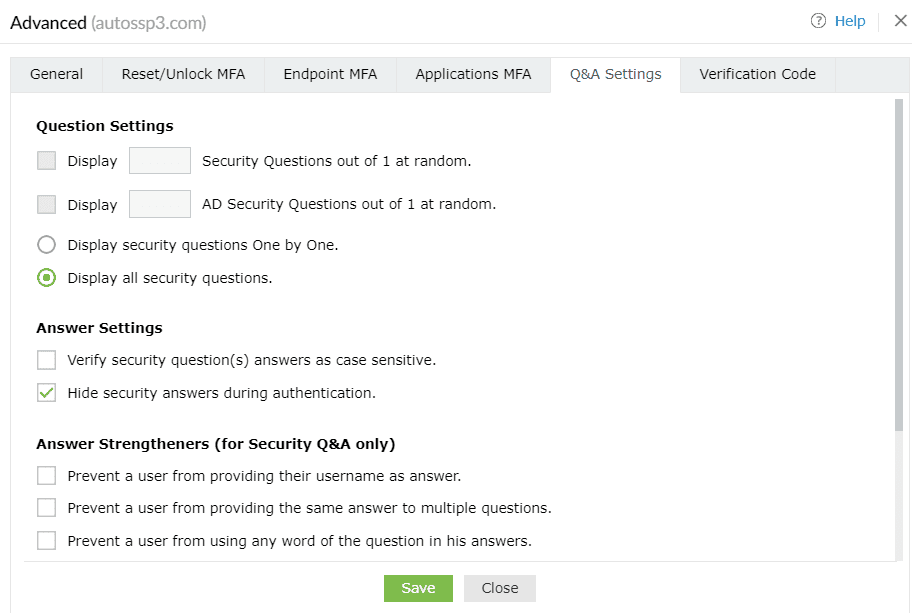

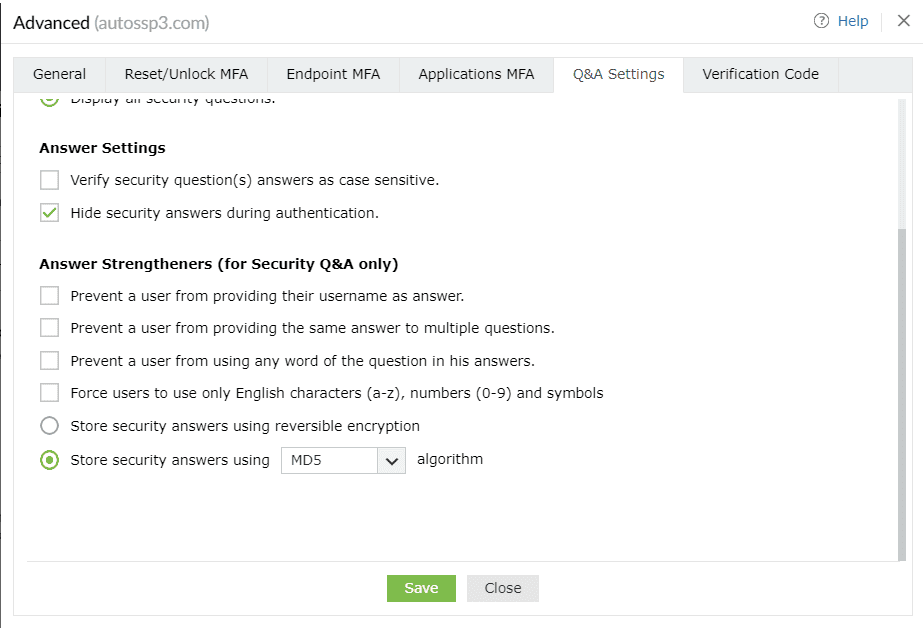

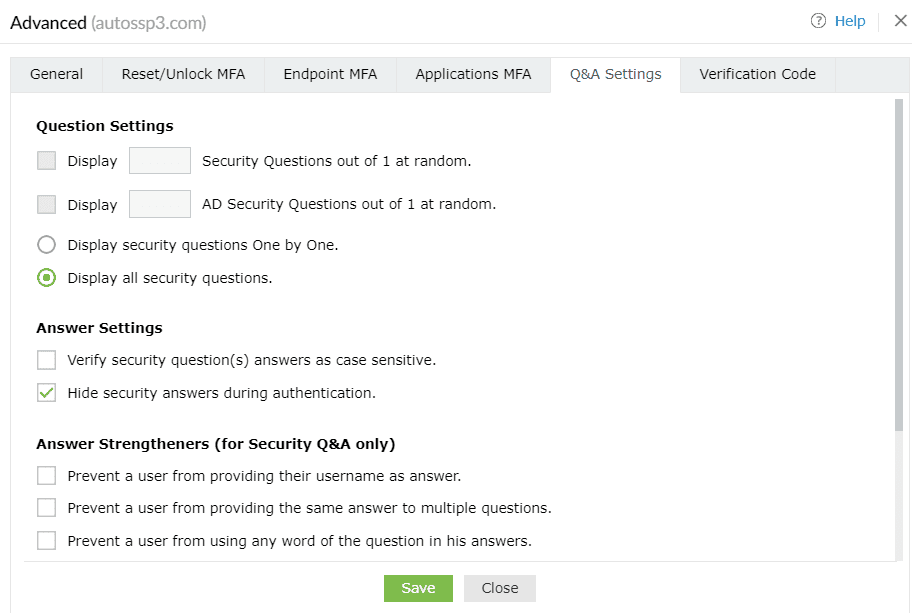

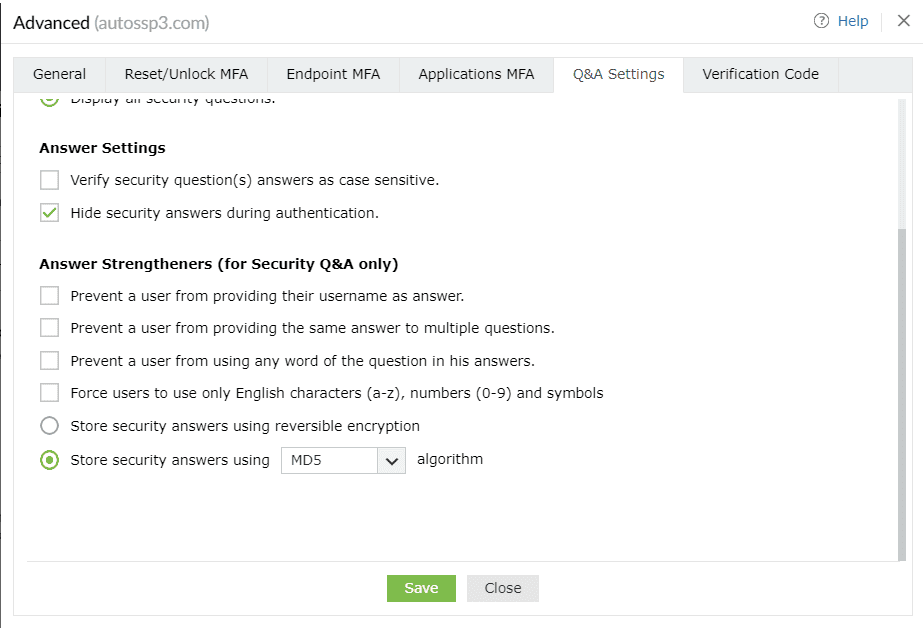

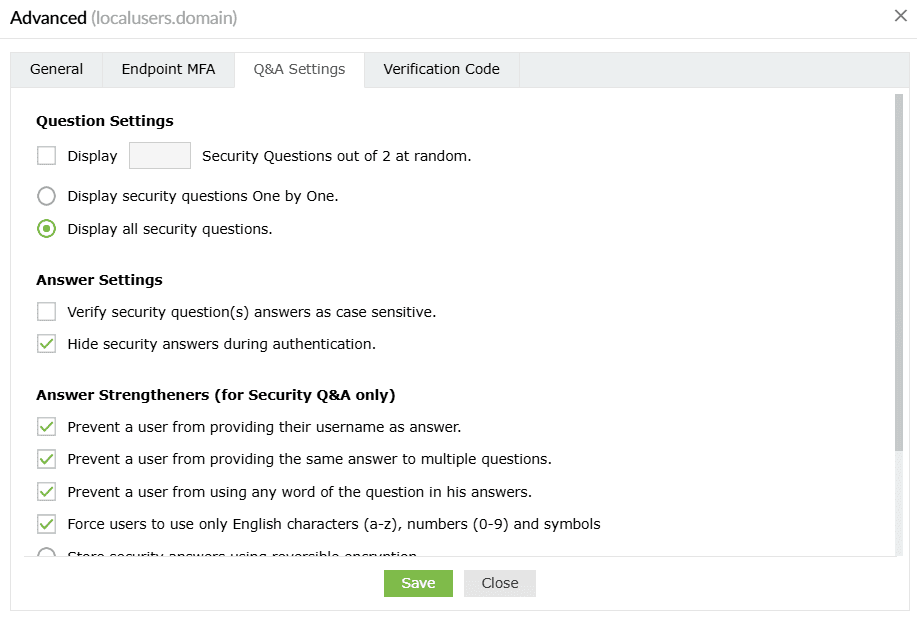

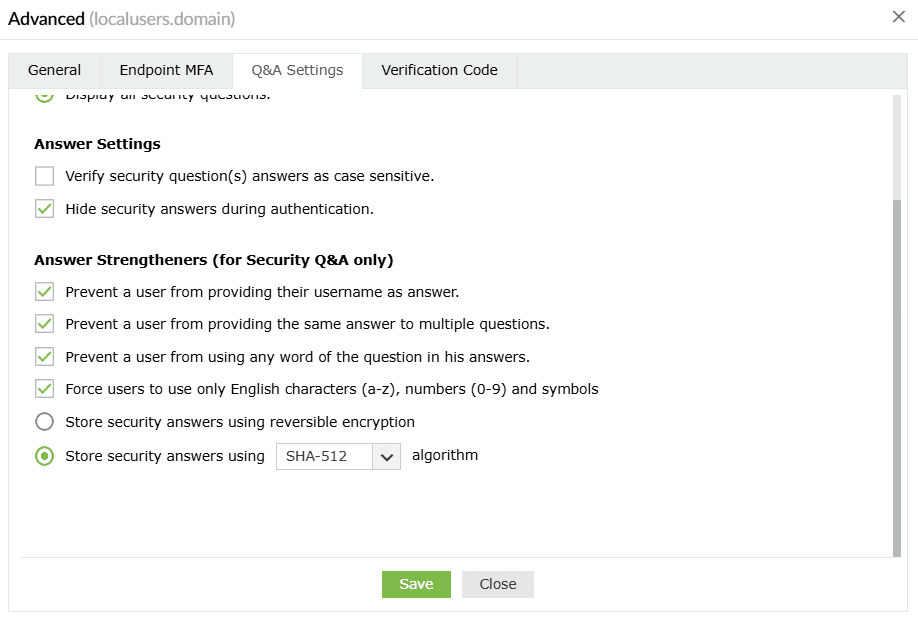

Paramètres Q&A

- Paramètres des questions Afficher __ questions de sécurité parmi <no_of_available_questions> au hasard :

- Avec cette option, vous pouvez définir le nombre de questions à afficher à l’utilisateur final. Les questions seront sélectionnées aléatoirement par ADSelfService Plus à partir de la liste disponible des questions de sécurité configurées sous Paramètres de questions et réponses de sécurité. Afficher __ questions de sécurité AD parmi <no_of_available_questions> au hasard : Sélectionnez cette option pour spécifier le nombre de questions de sécurité AD à poser lors du processus de vérification d’identité. Les questions seront sélectionnées aléatoirement par ADSelfService Plus à partir de la liste disponible des questions de sécurité configurées sous (Configuration des questions de sécurité AD).

- > Authentification multi-facteur > Configuration des authenticators > Questions de sécurité AD Afficher les questions de sécurité une par une :

- Cocher cette option affichera les questions de sécurité une par une (c’est-à-dire une question par page). Afficher toutes les questions de sécurité simultanément :

Sélectionner cette option affichera toutes les questions de sécurité sur une seule page.

- Vérifiez l’identité des utilisateurs avec des réponses sensibles à la casse aux questions de sécurité : La sélection de cette option oblige la réponse fournie par les utilisateurs à être sensible à la casse.

- Masquer les réponses de sécurité pendant l’authentification : La sélection de cette option masquera les réponses de sécurité par défaut.

Renforceurs de réponses (uniquement pour Sécurité Q&R)

- Empêcher les utilisateurs de fournir leur nom d’utilisateur comme réponse : Cela empêchera les utilisateurs d’utiliser leur nom d’utilisateur comme réponse.

- Empêcher les utilisateurs de fournir la même réponse à plusieurs questions : Cela empêchera les utilisateurs de fournir la même réponse à plusieurs questions.

- Empêcher les utilisateurs d’utiliser un mot de la question de sécurité dans leurs réponses : Cela empêchera les utilisateurs de copier des mots dans les questions comme réponses.

- Forcer les utilisateurs à utiliser uniquement des caractères anglais (a-z), des chiffres (0-9) et des symboles : Cela garantira que les utilisateurs n’utilisent que des caractères alphanumériques et des symboles dans leurs réponses.

- Stocker les réponses de sécurité en utilisant un chiffrement réversible : La sélection de cette option stockera les réponses de sécurité en texte clair dans la base de données ADSelfService Plus. Les réponses peuvent être consultées via le rapport Questions et Réponses de Sécurité.

- Stocker les réponses de sécurité en utilisant l’algorithme ___ : Sélectionnez cette option pour chiffrer et stocker les réponses aux questions de sécurité en utilisant l’algorithme MD5 ou SHA-512.

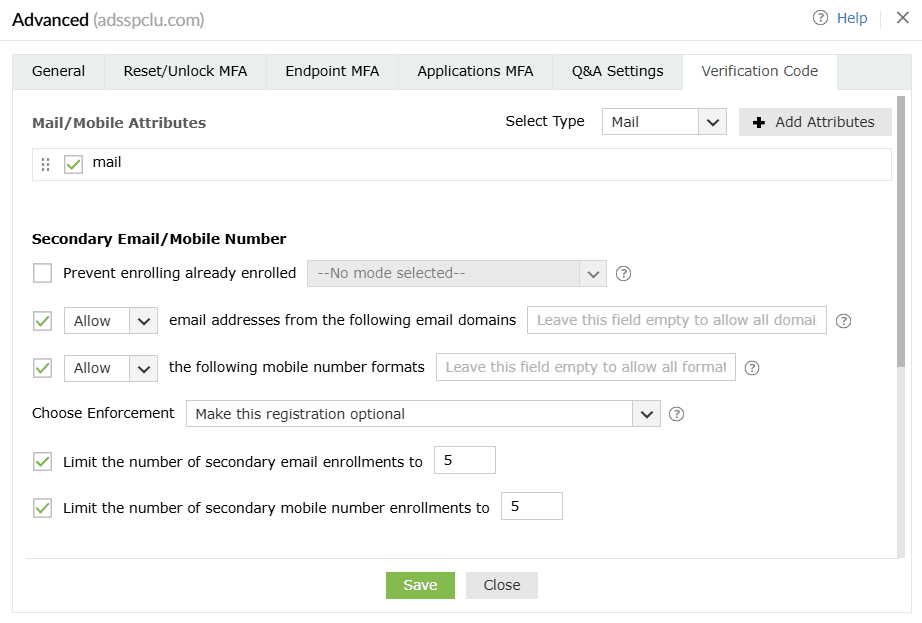

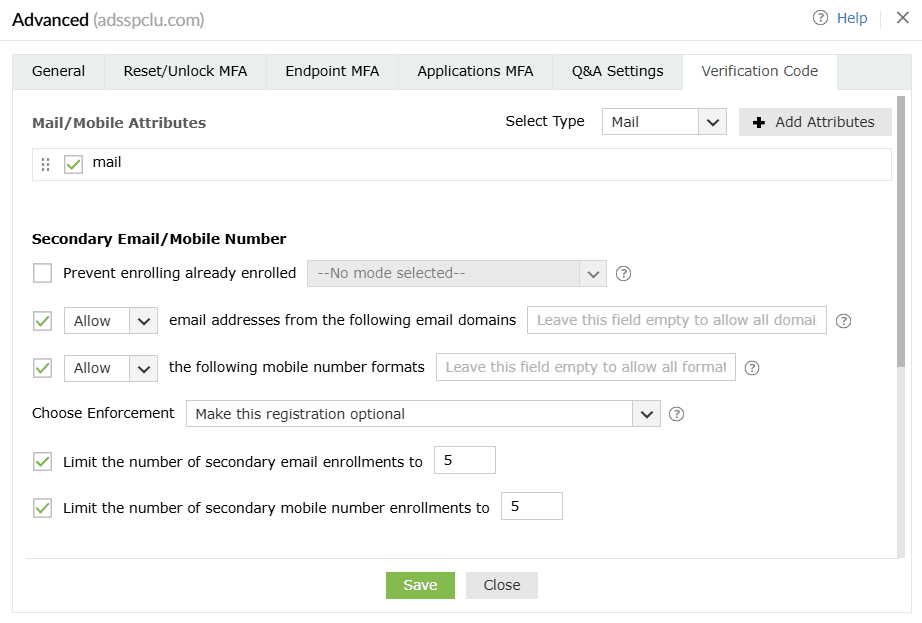

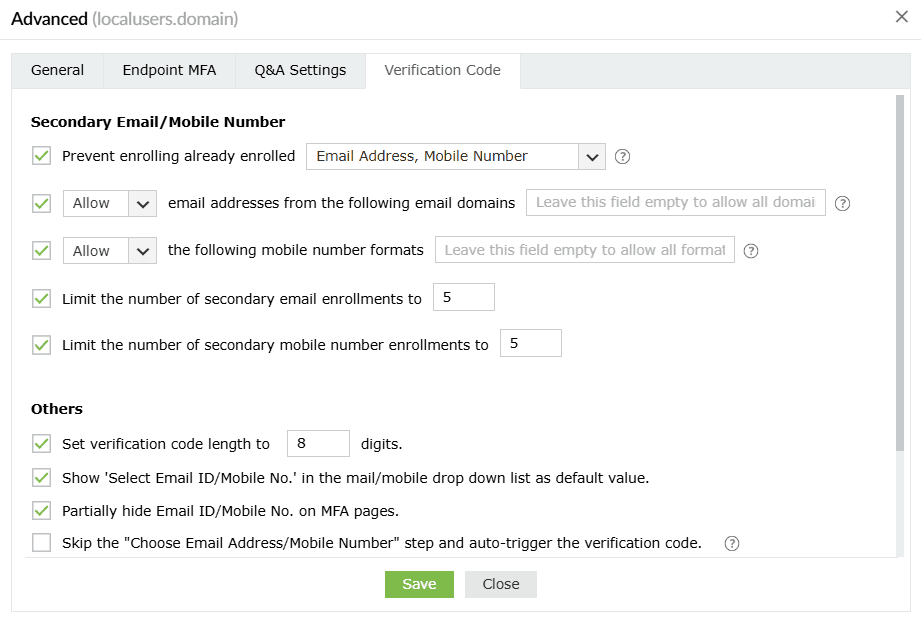

Paramètres du code de vérification

Attributs Mail/Mobile

- Sélectionnez le type de attribut (Mail Vous pouvez configurer les attributs Mobile) que vous souhaitez afficher depuis le

menu déroulant Sélectionner le type.

menu déroulant.

- Cliquez sur Ajouter un attribut pour ajouter un nouvel attribut contenant les adresses email ou les numéros de mobile des utilisateurs.

Email secondaire / Numéro mobile secondaire

- Empêcher l’enregistrement de <menu déroulant> déjà enregistré : Utilisez cette option pour empêcher plusieurs utilisateurs de s’enregistrer avec la même adresse email secondaire et/ou le même numéro mobile dans tout le produit.

- Autoriser Vous pouvez configurer les attributs Bloquer les adresses email des domaines suivants <menu_domaine> : Utilisez cette option pour bloquer ou autoriser certains domaines email. Si vous choisissez Bloquer, les utilisateurs pourront ajouter des adresses email provenant de n’importe quel domaine à l’exception du ou des domaines listés. Choisir Autoriser garantira que seuls les fournisseurs de service email de confiance seront utilisés par les utilisateurs pour recevoir les codes de vérification. Vous pouvez laisser ce champ vide pour autoriser n’importe quel domaine après avoir choisi Autoriser.

- Autoriser Vous pouvez configurer les attributs Bloquer les formats de numéros mobiles suivants __ : Utilisez cette option pour bloquer ou autoriser certains formats de numéros mobiles. Si vous choisissez Bloquer, les utilisateurs pourront ajouter des numéros mobiles dans n’importe quel format excepté ceux listés. Choisir Autoriser garantira que les utilisateurs saisissent uniquement les formats configurés. Vous pouvez laisser ce champ vide pour autoriser n’importe quel format après avoir choisi Autoriser.

Remarque : Si vous ne souhaitez pas que les utilisateurs enregistrent des emails secondaires ou des numéros mobiles, désactivez ces paramètres :

- Autoriser ou bloquer les adresses email des domaines suivants __

- Autoriser ou bloquer les formats de numéros mobiles suivants __

- Choisissez l’application : utilisez ce paramètre pour configurer si l’ajout d’adresses email secondaires et de numéros mobiles est obligatoire ou facultatif pour les utilisateurs. Les options disponibles sont :

- Rendre cet enregistrement facultatif.

- Obliger les utilisateurs à enregistrer une adresse email.

- Obliger les utilisateurs à enregistrer un numéro mobile.

- Obliger les utilisateurs à enregistrer à la fois une adresse email et un numéro mobile.

- Limiter le nombre d’enregistrements d’emails secondaires à __ : Utilisez ce paramètre pour spécifier le nombre maximal d’enregistrements d’adresses email secondaires autorisés par utilisateur. Vous pouvez autoriser entre un et 10 emails secondaires.

- Limiter le nombre d’enregistrements de numéros mobiles secondaires à __ : Utilisez ce paramètre pour spécifier le nombre maximal d’enregistrements de numéros mobiles secondaires autorisés par utilisateur. Vous pouvez autoriser entre un et 10 numéros mobiles secondaires.

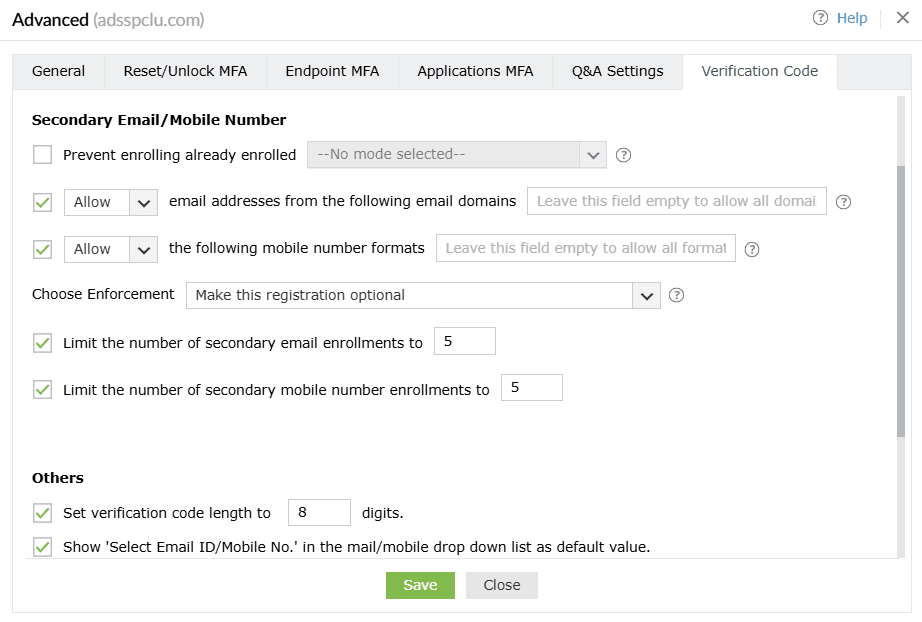

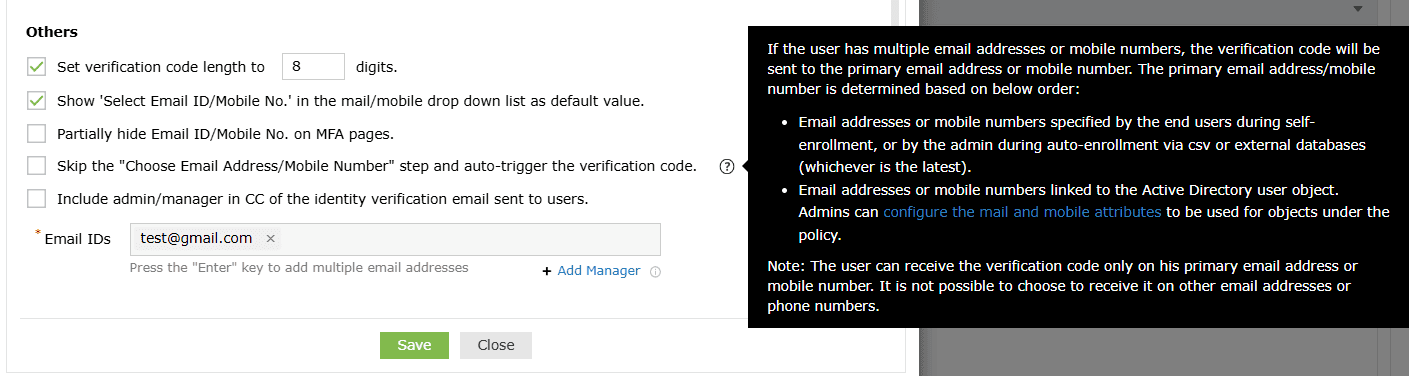

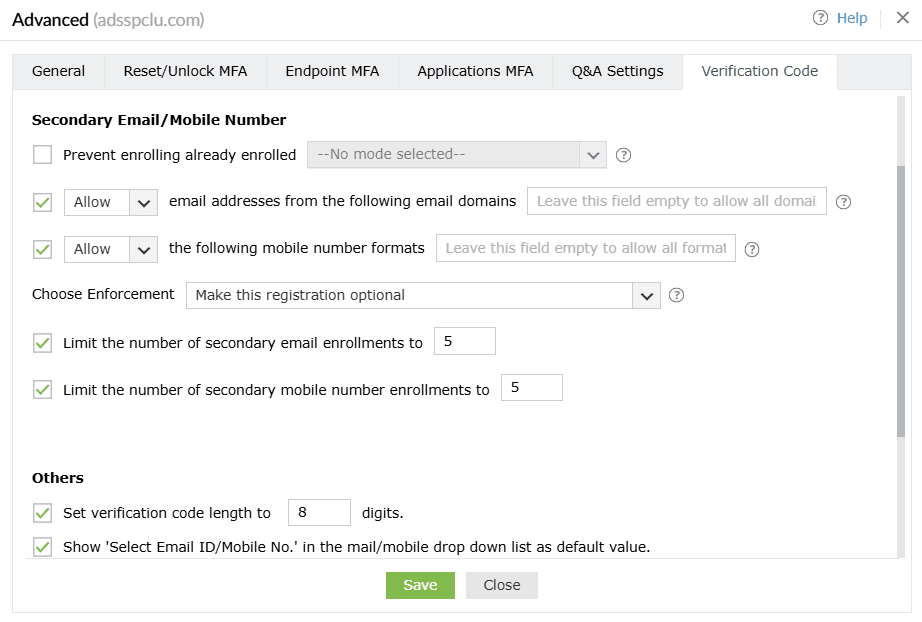

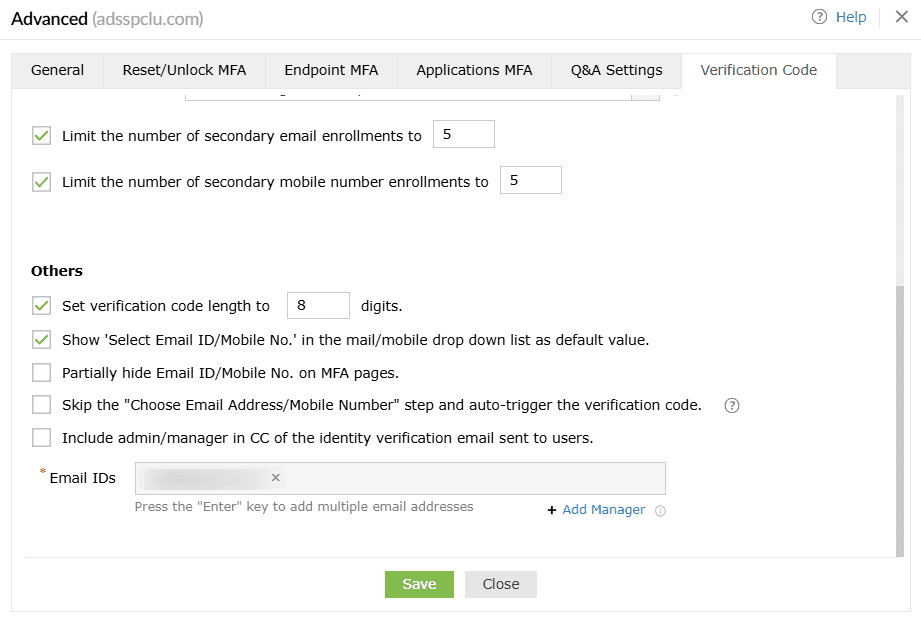

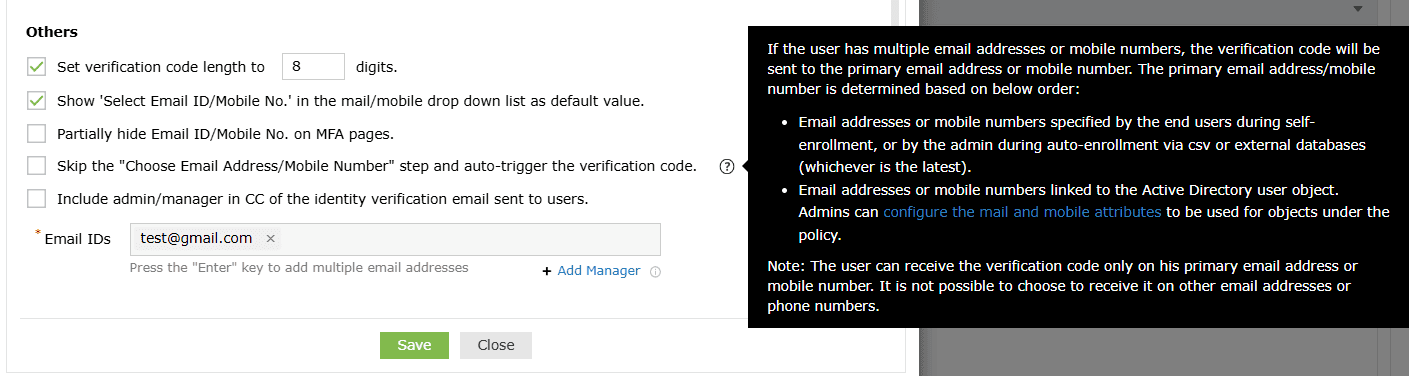

Autres

- Définir la longueur du code de vérification à ___ chiffres : Utilisez ce paramètre pour définir le nombre de chiffres du code de vérification.

- Afficher « Sélectionner Email / N° Mobile » comme valeur par défaut dans la liste déroulante mail/mobile :

Activer cette option affichera Sélectionner Email / N° Mobilecomme valeur par défaut dans la liste déroulante email/mobile lors de la vérification d’identité.

- Masquer partiellement l’email et le numéro mobile sur les pages MFA : Cette option masquera partiellement l’adresse email et le numéro mobile de l’utilisateur pendant le processus de vérification d’identité.

- Passer l’étape « Choisir une adresse email / un numéro mobile » et déclencher automatiquement le code de vérification : Dans certains cas, l’utilisateur peut s’être inscrit dans ADSelfService Plus avec plusieurs adresses email ou numéros mobiles. Par défaut, le produit affiche une liste déroulante pour sélectionner l’adresse email ou le numéro mobile à laquelle envoyer le code de vérification. Cependant, lorsque l’option Passer l’étape Choisir Email/N° Mobile et déclencher automatiquement le code est cochée, cette liste n’est pas affichée et le code est envoyé directement à l’adresse email principale de l’utilisateur, déterminée selon :

- L’adresse email ou le numéro mobile spécifié par l’utilisateur lors de l’auto-enregistrement ou par l’administrateur lors de l’enregistrement automatique via CSV ou bases de données externes (selon le plus récent).

- Les adresses email ou numéros mobiles liés à l’objet utilisateur Active Directory. Les admins peuvent configurer les attributs mail ou mobile à utiliser pour la politique via la section Avancée des paramètres MFA comme montré dans la capture d’écran ci-dessous. Pour trouver ces paramètres dans l’interface du produit, connectez-vous au portail admin ADSelfService Plus portail admin et allez à Configuration > Self-Service >.

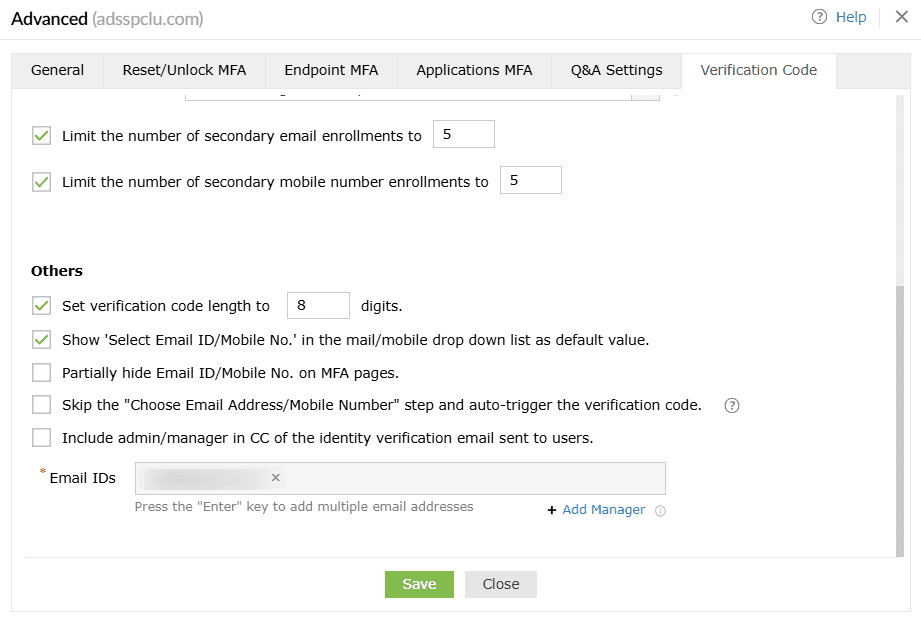

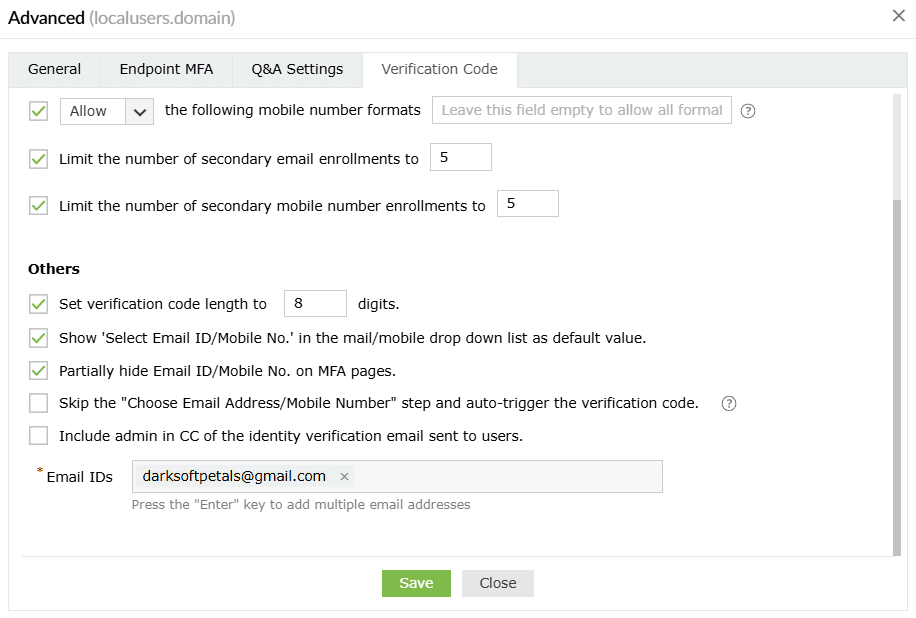

- Mettre en copie l’administrateur / manager dans l’email de vérification envoyé aux utilisateurs : Utilisez ce paramètre pour inclure l’adresse email du manager ou de l’administrateur de l’utilisateur dans la ligne CC de l’email de code de vérification envoyé à l’utilisateur. Pour ce faire :

- Cochez la case à côté de ce paramètre.

- Spécifiques au fournisseur adresse email de l’administrateur dans le Champ Email ID .

- Cliquez sur Ajouter Manager pour inclure l’adresse email du manager de l’utilisateur.

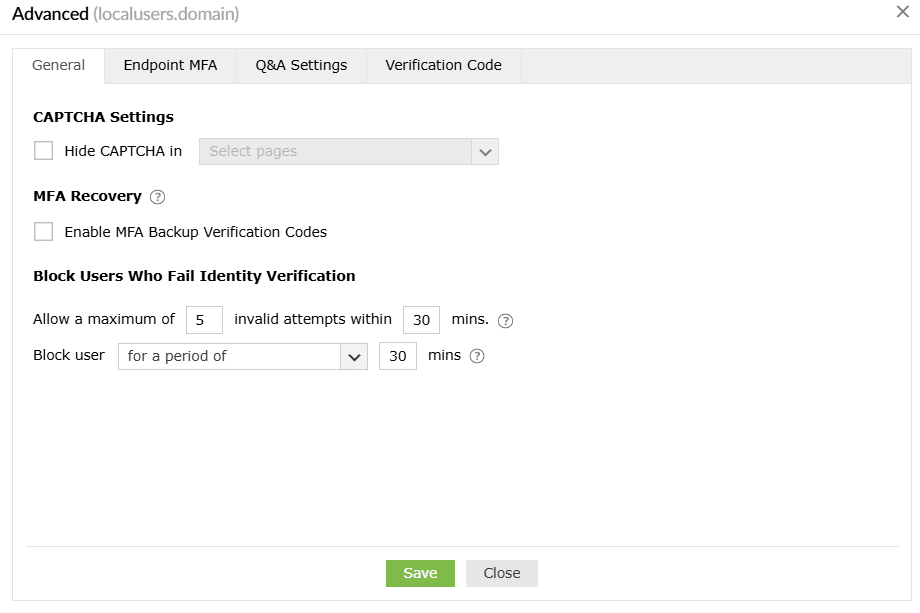

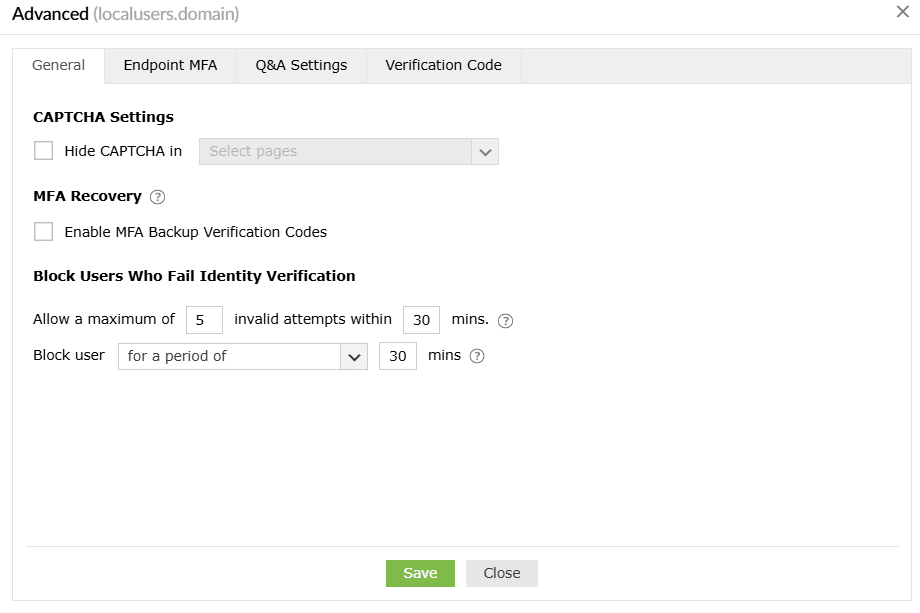

Général

Paramètres CAPTCHA

Masquer le CAPTCHA dans : Masquez le CAPTCHA sur les pages d’authentification à facteur secondaire en le sélectionnant dans le menu déroulant.

Récupération MFA

Activer les codes de vérification de secours MFA : Sélectionnez ce paramètre pour permettre aux utilisateurs locaux de prouver leur identité avec un code de secours lorsque leur dispositif ou authentificateur MFA n’est pas disponible. Les utilisateurs locaux devront contacter leur admin pour obtenir un code de secours, qui peut être généré depuis le Rapport utilisateurs inscrits MFA.

À propos des codes de secours

Ces codes de secours à usage unique permettent aux utilisateurs de prouver leur identité si leur dispositif MFA est inaccessible ou s’ils ne peuvent pas utiliser leurs méthodes d’authentification MFA enregistrées. Une fois le paramètre Activer les codes de vérification de secours MFA activé, les codes de secours peuvent être générés par l’administrateur depuis le Rapport utilisateurs inscrits MFA, et les utilisateurs finaux peuvent les saisir pour s’authentifier lors des connexions machine et des actions périphériques Windows.

Remarque : Lorsque la vérification d’identité est effectuée à l’aide de codes de secours, les options Faire confiance à cette machine les options ne seront pas prises en compte. Les codes de secours pour utilisateurs locaux ne peuvent pas être générés par eux-mêmes et doivent être fournis par l’administrateur.

Bloquer les utilisateurs en cas d’échec de la vérification d’identité

- Dans la Bloquer les utilisateurs en cas d’échec de la vérification d’identité section, spécifiez le nombre maximal de tentatives MFA invalides autorisées dans un intervalle de temps défini. Utilisez le Autoriser un maximum de __ tentatives invalides en __ minutes pour définir la limite après laquelle l’utilisateur sera bloqué.

Remarque: Chaque échec de tentative de vérification d’identité, que ce soit lors de la saisie du mot de passe, du code de secours, de la soumission d’OTP ou de la vérification MFA, comptera dans la limite maximale des tentatives avant que le compte soit bloqué. Les utilisateurs bloqués ne peuvent pas se connecter aux périphériques.

Les échecs MFA avec Duo Security ne seront pas comptabilisées comme échecs de vérification d’identité, car Duo a son propre mécanisme de blocage.

- En utilisant le Bloquer les utilisateurs pour une durée de __ min spécifiez :

- Le nombre de minutes pendant lesquelles l’utilisateur restera bloqué.

Exemple: Par exemple, si vous avez défini le maximum à cinq tentatives invalides, une intervalle de 10 minutes et une durée de blocage de 30 minutes, cela signifie que si un utilisateur échoue à vérifier son identité cinq fois en 10 minutes, son compte sera bloqué pendant 30 minutes.

- Choisir Pour toujours (jusqu’à déblocage par l’admin) pour configurer les comptes utilisateurs à rester bloqués jusqu’à déblocage manuel par un administrateur.

Un utilisateur Windows local bloqué lors de la tentative d’accès à un endpoint protégé sera empêché d’accéder à tous les autres endpoints protégés par ADSelfService Plus, jusqu’à ce que son compte soit débloqué.

MFA sur point de terminaison

MFA de connexion machine

Remarque : La MFA pour les connexions machines nécessite l’ Édition Professionnelle d’ADSelfService Plus avec MFA sur point de terminaison.

Ce sont des paramètres basés sur la politique et seront appliqués lorsqu’un utilisateur local soumis à la politique tentera de se connecter à sa machine en groupe de travail ou jointe à un domaine. Selon cette configuration, le MFA peut être contourné sur les machines si l’utilisateur n’est pas inscrit. Pour appliquer le MFA sur les machines indépendamment du statut d’inscription, merci de configurer MFA machine-based.

L’ MFA de connexion machine la section donne aux administrateurs un contrôle granulaire sur les invites MFA sur machines locales.

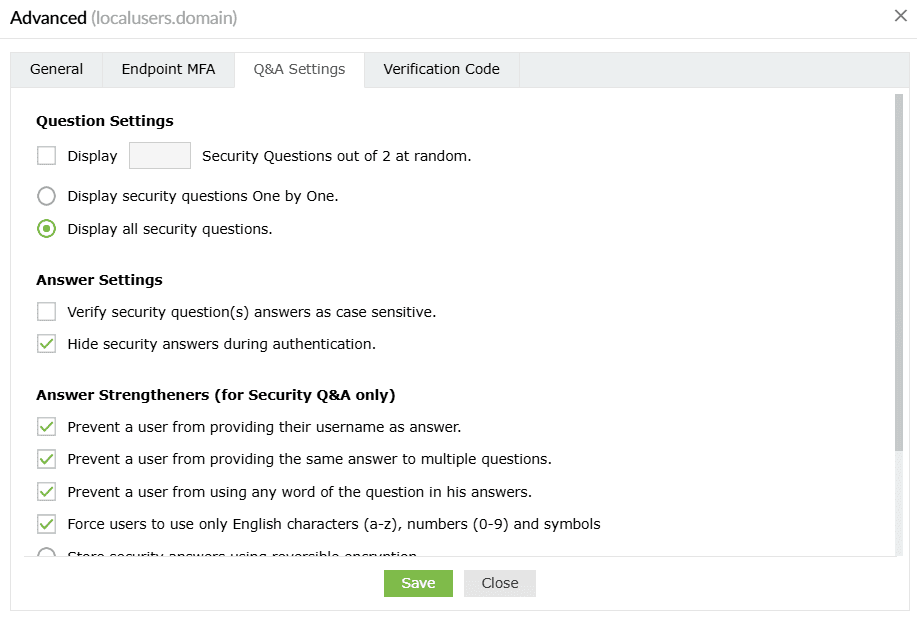

Paramètres Q&R

Paramètres Q&A

- Paramètres des questions Avec cette option, vous pouvez définir le nombre de questions à afficher à l’utilisateur final. Les questions seront sélectionnées au hasard par ADSelfService Plus parmi la liste disponible de questions de sécurité configurées dans les Paramètres Questions et Réponses de Sécurité.

- > Authentification multi-facteur > Configuration des authenticators > Questions de sécurité AD Cocher cette option affichera les questions de sécurité une par une (c’est-à-dire une question par page).

- Afficher toutes les questions de sécurité : La sélection de cette option affichera toutes les questions de sécurité simultanément sur une seule page.

Sélectionner cette option affichera toutes les questions de sécurité sur une seule page.

- Vérifiez l’identité des utilisateurs avec des réponses sensibles à la casse aux questions de sécurité : La sélection de cette option oblige la réponse fournie par les utilisateurs à être sensible à la casse.

- Masquer les réponses de sécurité pendant l’authentification : La sélection de cette option masquera les réponses de sécurité par défaut.

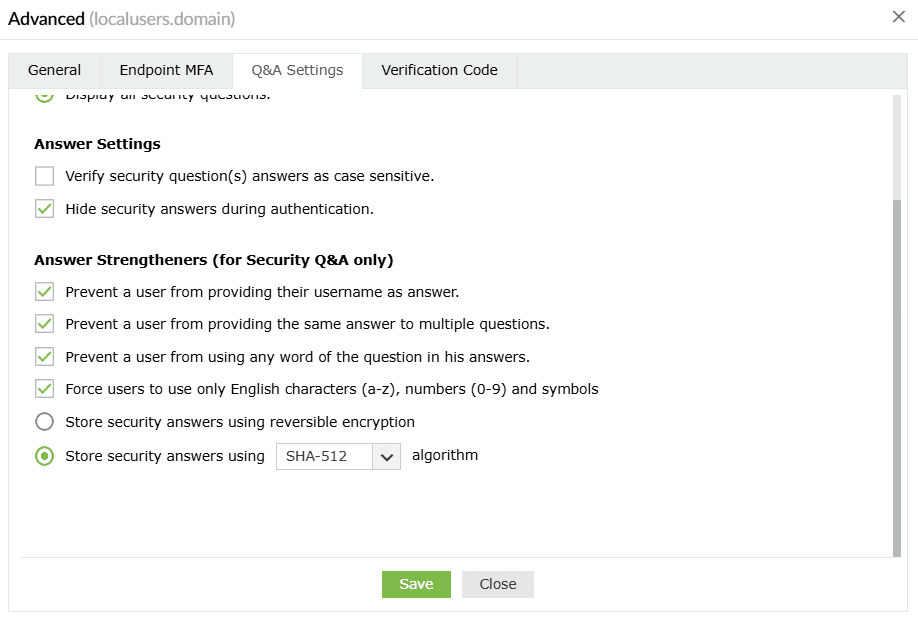

Renforceurs de réponses (uniquement pour Sécurité Q&R)

- Empêcher les utilisateurs de fournir leur nom d’utilisateur comme réponse : Cela empêchera les utilisateurs d’utiliser leur nom d’utilisateur comme réponse.

- Empêcher les utilisateurs de fournir la même réponse à plusieurs questions : Cela empêchera les utilisateurs de fournir la même réponse à plusieurs questions.

- Empêcher les utilisateurs d’utiliser un mot de la question de sécurité dans leurs réponses : Cela empêchera les utilisateurs de copier des mots dans les questions comme réponses.

- Forcer les utilisateurs à utiliser uniquement des caractères anglais (a-z), des chiffres (0-9) et des symboles : Cela garantira que les utilisateurs n’utilisent que des caractères alphanumériques et des symboles dans leurs réponses.

- Stocker les réponses de sécurité en utilisant un chiffrement réversible : La sélection de cette option stockera les réponses de sécurité en texte clair dans la base ADSelfService Plus. Les réponses peuvent être consultées via le rapport Questions et Réponses de Sécurité.

- Stocker les réponses de sécurité en utilisant l’algorithme ___ : Sélectionnez cette option pour chiffrer et stocker les réponses aux questions de sécurité en utilisant les algorithmes MD5 ou SHA-512.

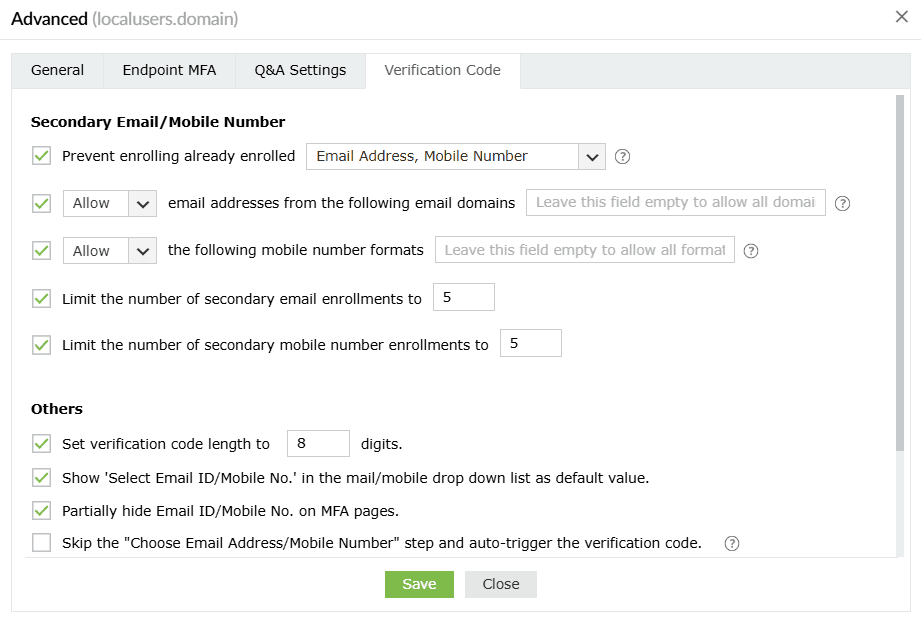

Paramètres du code de vérification

Attributs email et appareils mobiles

Email secondaire / numéro mobile secondaire

- Empêcher l’enregistrement de <menu déroulant> déjà enregistré : Utilisez cette option pour empêcher l’enregistrement de plusieurs utilisateurs avec la même adresse email secondaire et/ou numéro mobile.

- Autoriser / bloquer les adresses email des domaines email suivants <menu_domaine> : Utilisez cette option pour bloquer ou autoriser des domaines email particuliers. Si vous choisissez Bloquer, les utilisateurs pourront ajouter des adresses email de n'importe quel domaine sauf ceux listés. Choisir Autoriser garantira que seuls les fournisseurs de services email de confiance sont utilisés par les utilisateurs pour recevoir les codes de vérification. Vous pouvez laisser ce champ vide pour autoriser n'importe quel domaine après avoir choisi Autoriser.

- Autoriser/Bloquer les formats de numéro mobile suivants __ : Utilisez cette option pour bloquer ou autoriser des formats de numéro mobile particuliers. Si vous choisissez Bloquer, seuls les numéros mobiles des utilisateurs dans le(s) format(s) listé(s) peuvent être enregistrés. Vous pouvez laisser ce champ vide pour autoriser n'importe quel format après avoir choisi Autoriser.

- Limiter le nombre d’enregistrements d’emails secondaires à __ : Utilisez ce paramètre pour spécifier le nombre maximum d’adresses email secondaires pouvant être enregistrées par utilisateur. Vous pouvez autoriser entre un et 10 adresses email secondaires.

- Limiter le nombre d’enregistrements de numéros mobiles secondaires à __ : Utilisez ce paramètre pour spécifier le nombre maximum de numéros mobiles secondaires pouvant être enregistrés par utilisateur. Vous pouvez autoriser entre un et 10 numéros mobiles secondaires.

Autres

- Définir la longueur du code de vérification à ___ chiffres : Utilisez ce paramètre pour définir le nombre de chiffres dans le code de vérification.

- Afficher « Sélectionner ID Email/Numéro Mobile » comme valeur par défaut dans la liste déroulante mail/mobile : Activer cette option affichera « Sélectionner ID Email/Numéro Mobile » comme valeur par défaut dans la liste déroulante email/mobile lors de la vérification d’identité.

- Masquer partiellement l’ID Email/Numéro Mobile sur les pages MFA : Cette option masquera partiellement l’adresse email et le numéro mobile de l’utilisateur pendant le processus de vérification d’identité.

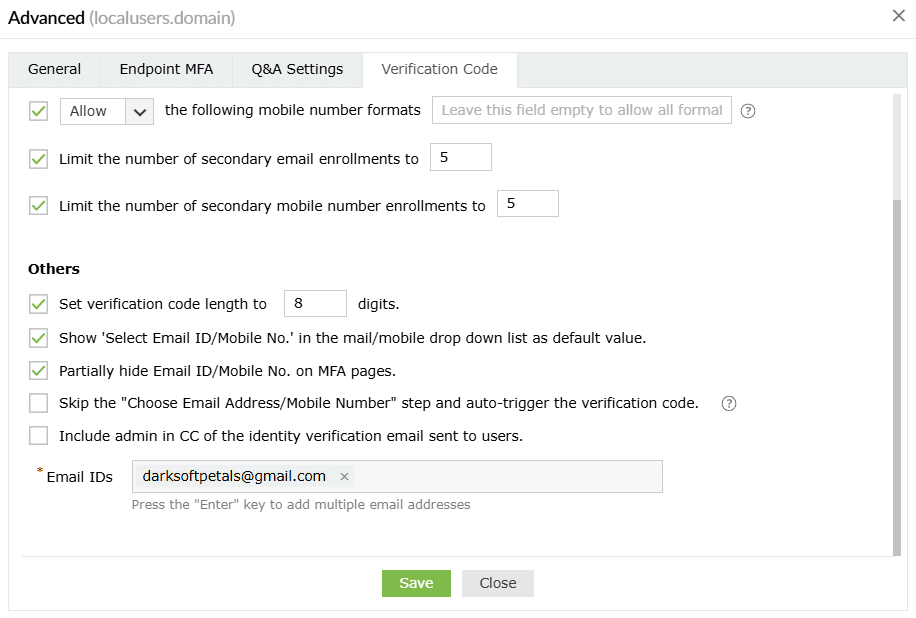

- Passer l’étape « Choisir Adresse Email/Numéro Mobile » et déclencher automatiquement le code de vérification : Dans certains cas, l’utilisateur peut s’être inscrit à ADSelfService Plus avec plusieurs adresses email ou numéros mobiles. Par défaut, le produit affiche à l’utilisateur une liste déroulante pour sélectionner l’adresse email ou le numéro mobile vers lequel envoyer le code de vérification. Cependant, lorsque l’option Passer l’étape Choisir Adresse Email/Numéro Mobile et déclencher automatiquement le code de vérification est cochée, cette liste déroulante n’est pas affichée, et le code est envoyé directement à l’adresse email secondaire de l’utilisateur.

- Inclure l’administrateur en copie dans l’email de vérification d’identité envoyé aux utilisateurs : Utilisez ce paramètre pour inclure l’adresse email de l’administrateur en copie dans l’email de code de vérification envoyé à l’utilisateur. Pour ce faire :

- Cochez la case à côté de ce paramètre.

- Saisissez l’adresse email de l’administrateur dans le champ ID Email.

Cliquez sur Enregistrer pour appliquer ces paramètres aux utilisateurs locaux inscrits dans ADSelfService Plus.