Identity Governance: Mengapa audit akses berkala penting?

Di era cloud, kerja hybrid, dan remote work, jumlah identitas dan akses dalam organisasi berkembang jauh lebih cepat dibandingkan sebelumnya. Setiap karyawan, aplikasi, hingga perangkat kini terhubung dalam ekosistem digital yang kompleks.

Akibatnya, pengelolaan akses menjadi semakin kompleks. Banyak organisasi tidak bisa menjawab pertanyaan mendasar tentang akses, seperti siapa memiliki akses ke apa dan mengapa akses tersebut diberikan.

Ketidaktahuan ini membuka berbagai risiko, mulai dari akses berlebih, potensi insider threat, hingga kegagalan memenuhi compliance saat audit. Itulah mengapa, organisasi membutuhkan peran identity governance yang memastikan setiap hak akses dikontrol, dipantau, dan diaudit secara berkala.

Apa itu identity governance?

Identity governance adalah proses yang digunakan organisasi untuk menentukan, mengelola, dan mengawasi hak akses pengguna terhadap berbagai sistem dan data.

Melalui pendekatan ini, perusahaan dapat memastikan bahwa setiap individu hanya memiliki akses yang sesuai dengan perannya. Akses tidak boleh kurang dan tidak berlebihan.

Identity governance menjawab pertanyaan penting berikut:

- Siapa yang memiliki akses?

- Akses ke apa saja?

- Mengapa akses tersebut diberikan?

Dengan menjawab pertanyaan tersebut, organisasi dapat mengelola akses dan memastikan kepatuhan terhadap regulasi keamanan IT.

Apa perbedaan identity governance dan identity access management?

Identity governance sering dianggap sama dengan Identity and Access Management (IAM), padahal keduanya memiliki fokus yang berbeda.

Identity governance fokus pada kontrol dan pengawasan akses. Fokus ini memastikan akses yang dimiliki pengguna tetap sesuai dengan kebijakan dan kebutuhan organisasi.

Sementara itu, IAM fokus melindungi sistem dari ancaman berbasis identitas dengan mengaplikasikan proses teknis seperti autentikasi dan pemberian akses.

Di sisi lain, identity governance merupakan bagian dari kerangka yang lebih luas, yaitu Identity Governance and Administration (IGA). Kemudian, IGA itu sendiri berada dalam lingkup strategi IAM secara keseluruhan.

Baik IGA dan IAM, keduanya sama-sama saling melengkapi dalam menjaga keamanan dan kepatuhan organisasi.

Mengapa identity governance penting?

Banyak organisasi sudah menerapkan sistem Identity and Access Management (IAM). Namun, IAM saja belum cukup sebab tidak ada kontrol terhadap akses yang sudah diberikan.

Tidak ada kontrol bisa menyebabkan blind spot. Di lingkungan IT modern yang kompleks, di mana jumlah akses berkembang sangat cepat, akses berlebih dan akun tidak dipakai menjadi sulit dikendalikan. Tanpa governance, risiko serangan siber pun meningkat.

Identity governance hadir untuk memastikan setiap akses tidak hanya diberikan dengan benar, tetapi juga terus dievaluasi di sepanjang siklusnya. Akses harus diaudit secara berkala untuk memastikan bahwa setiap hak akses tetap sesuai dengan kebutuhan saat ini, bukan hanya saat pertama kali diberikan.

Lebih lengkap lagi, menerapkan identity governance dapat membawa berbagai manfaat bagi organisasi, seperti:

Mengurangi risiko akses tidak sah, penyalahgunaan hak akses, dan potensi kebocoran data.

Memudahkan audit dan memenuhi regulasi seperti UU PDP, karena setiap akses terdokumentasi dengan jelas.

Mengurangi beban tim IT dengan mengotomatiskan user provisioning, deprovisioning, dan review akses.

Meningkatkan visibilitas dan pelacakan aktivitas pengguna.

Mendorong produktivitas karyawan melalui pemberian akses yang cepat dan tepat.

Apa saja komponen penting dalam identity governance?

Untuk memastikan kontrol akses berjalan efektif, identity governance didukung oleh beberapa komponen utama yang saling melengkapi. Berikut adalah komponen-komponennya.

Analitik

Analitik pada identity governance memanfaatkan user and entity behavior analytics (UEBA). UEBA memanfaatkan AI dan machine learning untuk memantau aktivitas secara berkelanjutan, sehingga pola perilaku yang tidak biasa dan potensi ancaman dapat dideteksi sejak dini.

Cara kerja UEBA dimulai dari menetapkan periode awal sebagai fase baseline. Selama fase ini, sistem mempelajari perilaku normal user dan perangkat. Setelah fase tersebut, aktivitas yang menyimpang dari pola tersebut akan dianggap sebagai anomali. Sistem pun akan memberikan notifikasi kepada tim security untuk ditindaklanjuti.

Entitlement management

Entitlement management mengelola hak akses secara detail, mulai dari pemberian, penyesuaian, penegakan kebijakan, hingga pencabutan akses. Dengan adanya entitlement management, seluruh lifecycle akses dapat diotomatisasi dan dikelola secara konsisten. Akibatnya, risiko akses berlebih yang sering terjadi dalam organisasi jadi berkurang.

Access certification

Akses tidak boleh diberikan secara sembarangan. Melalui access certification, organisasi dapat memastikan bahwa setiap akses pengguna telah melalui proses persetujuan yang jelas dan terkontrol.

Proses verifikasi tidak hanya berlangsung saat akses pertama kali diberikan. Akses juga perlu ditinjau ulang secara berkala untuk memastikan relevansinya. Inilah yang disebut sebagai audit akses berkala.

Proses audit akses umumnya mencakup beberapa tahapan berikut:

- Identifikasi akses yang dimiliki setiap pengguna

- Evaluasi relevansi akses berdasarkan peran atau fungsi kerja

- Persetujuan atau penolakan oleh pihak yang berwenang

- Penyesuaian atau pencabutan akses jika diperlukan

Dengan adanya audit akses sebagai bagian dari identity governance, organisasi dapat menjaga konsistensi antara kebijakan akses dan kondisi aktual di lapangan, sekaligus memastikan pengelolaan akses selalu terkontrol.

Segregation of duties

Segregation of duties (SoD) adalah prinsip pemisahan tanggung jawab dalam suatu proses guna mencegah konflik kepentingan dan penyalahgunaan akses.

Contohnya, setiap teknisi memiliki tugas yang berbeda-beda. Ada yang bertugas membuat identitas pengguna, ada pula yang bertugas menetapkan peran atau grup.

Pembagian tanggung jawab ini membuat organisasi mampu mencegah penyalahgunaan wewenang dan mengurangi risiko kesalahan manusia.

Laporan (Reporting)

Laporan berfungsi untuk menyajikan data aktivitas dan akses dalam bentuk yang mudah dipahami dan dapat diaudit. Semua aktivitas pengguna yang tercatat akan diolah menjadi laporan yang relevan untuk berbagai kebutuhan, seperti audit, compliance, maupun evaluasi internal.

Apa tantangan dalam implementasi identity governance?

Implementasi identity governance tidak selalu mudah. Ada beberapa tantangan yang umum dihadapi, antara lain:

Integrasi dengan sistem lama

Terkadang, sistem lama yang dimiliki organisasi tidak kompatibel dengan solusi identity governance yang baru. Hal ini dapat meyulitkan proses integrasi dan berpotensi menganggu operasional.

Itulah mengapa, penting untuk menilai kompatibilitas dan interoperabilitas sistem yang digunakan saat ini sebelum implementasi dilakukan.

Kolaborasi antartim dan pengguna

IGA bukan hanya urusan satu tim saja. Implementasinya melibatkan stakeholder dari berbagai departemen, seperti tim IT, tim HR, manajer, hingga unit bisnis lainnya.

Tantangannya, membangun kolaborasi lintas tim tidak selalu mudah. Penerapan IGA memerlukan komunikasi yang jelas, pelatihan yang komprehensif, dan dukungan berkelanjutan. Tanpa hal tersebut, pengguna bisa kesulitan memahami dan menjalankan proses IGA yang diterapkan.

Skalabilitas dan fleksibilitas

Solusi IGA harus scalable, atau mampu mengikuti pertumbuhan organisasi. Ketika jumlah pengguna, aplikasi, atau sistem bertambah, solusi IGA yang digunakan tetap harus mampu mengelolanya tanpa hambatan.

Selain itu, solusi IGA juga harus fleksibel. Pengelolaan kebijakan akses, workflow, dan peran identitas harus dapat disesuaikan dengan perubahan kebutuhan bisnis dan regulasi yang terus berkembang.

Data identitas yang tersebar

Sebelumnya, organisasi mungkin belum menerapkan sistem identitas yang terpusat. Identitas karyawan tersebar di mana-mana dan sulit untuk mengelolanya secara menyeluruh.

Data identitas yang tersebar membuat visibilitas menjadi terbatas. Proses identity governance pun menjadi lebih kompleks dan rentan terhadap kesalahan.

Apa saja best practice dalam menerapkan identity governance?

Organisasi dapat menerapkan identity governance melalui serangkaian langkah berikut.

Menentukan kebijakan akses yang jelas

Setiap implementasi identity governance harus dimulai dari kebijakan yang terdefinisi dengan baik. Kebijakan ini menjadi dasar dalam mengelola akses secara konsisten dan terukur.

Organisasi perlu menetapkan kebijakan berupa:

Proses permintaan dan persetujuan akses

Peran dan tanggung jawab stakeholder

Ruang lingkup akses yang diperbolehkan

Menerapkan prinsip least privilege

Prinsip least privilege memastikan bahwa setiap pengguna hanya memiliki akses minimum yang dibutuhkan untuk menjalankan pekerjaannya.

Dengan pendekatan ini, organisasi dapat mengurangi risiko akses berlebih dan membatasi dampak jika terjadi penyalahgunaan akses.

Meningkatkan visibilitas dan pelaporan

Visibilitas yang baik menjadi kunci dalam identity governance. Visibilitas ini dapat diperoleh dari membangun sistem yang terpusat, termasuk dalam pengumpulan data dan pelaporan.

Organisasi perlu memiliki laporan aktivitas pengguna, insight terkait risiko identitas, dan data compliance yang mudah diakses. Dengan begitu, proses audit dan pengambilan keputusan dapat menjadi lebih cepat dan akurat.

Menerapkan kolaborasi lintas fungsi

Identity governance membutuhkan kolaborasi lintas fungsi, terutama antara tim IT dan HR.

Kolaborasi ini diperlukan karena identity governance mengatur identitas karyawan, yang mana merupakan ruang lingkup HR. Identity governance diterapkan untuk mengotomatisasi provisioning serta mengubah status dan hak akses karyawan secara otomatis.

Bagaimana ManageEngine membantu penerapan identity governance?

Menerapkan identity governance secara efektif membutuhkan kombinasi antara visibilitas, kontrol akses, serta otomatisasi yang terstruktur.

ManageEngine menyediakan berbagai kapabilitas yang mendukung penerapan identity governance secara menyeluruh, terutama dalam aspek berikut.

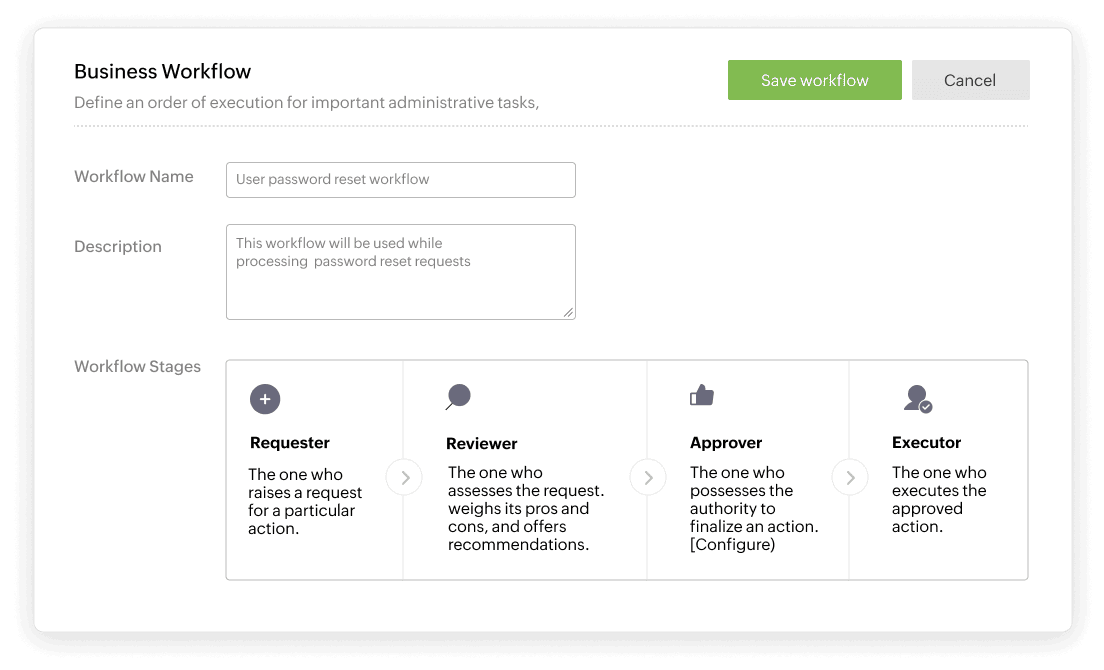

Workflow berbasis persetujuan

Untuk memastikan setiap akses diberikan dengan kontrol yang tepat, ManageEngine mendukung workflow berbasis persetujuan berlapis.

Setiap permintaan akses dapat melalui tahapan Requester, Reviewer, Approver, dan Executor. Tahapan ini memastikan setiap perubahan akses memiliki jejak persetujuan yang jelas dan dapat dipertanggungjawabkan.

Automasi dengan kontrol dan pengawasan

Automasi dalam solusi ManageEngine memungkinkan organisasi untuk mengotomatisasi tugas seperti provisioning dan pencabutan akses, menggabungkan otomatisasi dengan workflow persetujuan, dan mengurangi risiko kesalahan dalam proses manual.

Meski dilakukan secara otomatis, ManageEngine tetap melibatkan kontrol yang ketat dalam setiap aktivitasnya. Tidak ada tahap yang berlangsung secara otomatis tanpa pengawasan dan persetujuan Anda terlebih dahulu.

Audit dan evaluasi berkala

Identity governance menekankan bahwa akses harus terus dievaluasi, bukan hanya diberikan di awal. Dengan dukungan laporan terpusat dan histori aktivitas, ManageEngine membantu organisasi untuk:

Meninjau ulang akses pengguna secara berkala

Mengidentifikasi akses yang tidak lagi relevan

Menyediakan data yang dibutuhkan untuk audit dan compliance

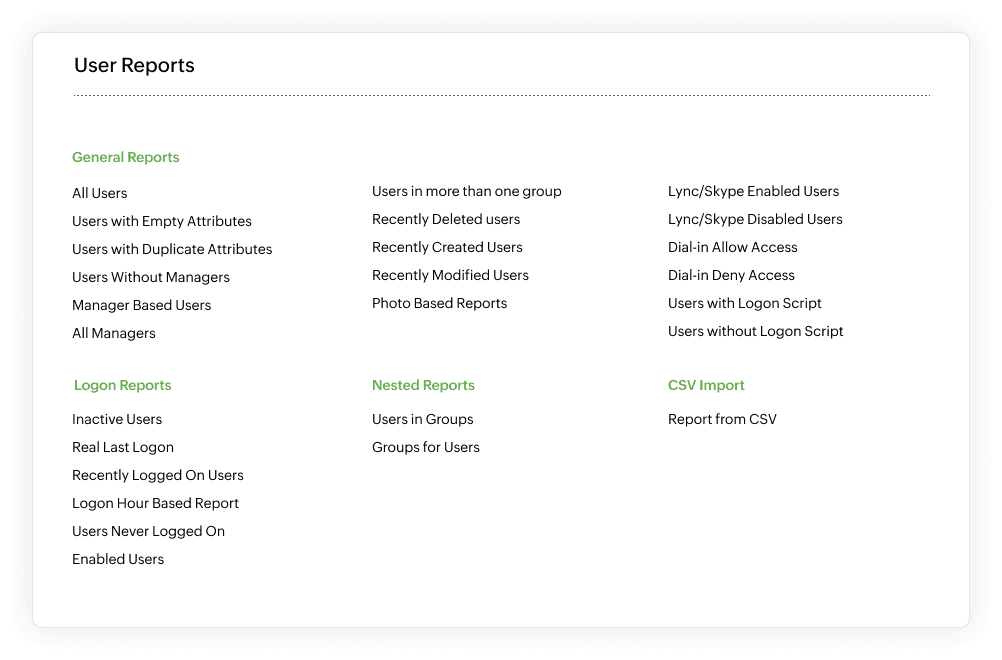

Visibilitas dan pelaporan akses

Identity governance dimulai dari kemampuan melihat siapa memiliki akses ke apa. ManageEngine menyediakan ratusan laporan siap pakai yang memberikan insight terkait aktivitas login, status akun, serta risiko identitas dan kepatuhan

Laporan ini dapat dikustomisasi, dijadwalkan, dan diekspor, sehingga memudahkan organisasi dalam melakukan audit serta memastikan transparansi akses.

Kesimpulan

Identity governance bukan sekadar tambahan dalam strategi keamanan IT, melainkan fondasi utama untuk memastikan kontrol akses yang aman, transparan, dan sesuai regulasi. Organisasi harus memastikan setiap akses yang dimiliki pengguna benar-benar diperlukan dan dapat dipertanggungjawabkan.

Untuk mulai mengadopsi identity governance yang komprehensif dan terintegrasi, organisasi dapat memanfaatkan solusi seperti ManageEngine AD360. Solusi ini mampu menyederhanakan tata kelola identitas dengan kapabilitas otomatisasi, kontrol, dan pelaporannya.

Jadwalkan demo dengan tim kami atau pelajari selengkapnya di sini!