Least Privilege 101: Cara menerapkan akses minimum untuk keamanan perusahaan

Dalam praktik operasional IT sehari-hari, hak akses privilege sering kali diberikan kepada pengguna agar mereka dapat bekerja lebih cepat. Namun tanpa disadari, akses ini bisa menjadi sulit terkontrol. Dalam banyak kasus, pengguna memiliki hak akses yang terlalu luas, seperti mampu mengubah dan menghapus data pada database maupun resource penting perusahaan.

Masalahnya, jika akun dengan akses seperti ini dicuri melalui serangan phishing, penyerang dapat masuk ke sistem secara tidak sah dan memanfaatkan hak akses yang dimiliki akun tersebut untuk mengakses data penting perusahaan.

Karena hak akses yang dimiliki cukup luas, penyerang dapat dengan mudah mengakses lebih banyak data dan sistem di dalam jaringan. Dampaknya pun bisa meluas, mulai dari data tampering, serangan ransomware, hingga data breach yang mengganggu operasional bisnis. Dalam kondisi seperti ini, perusahaan juga berisiko menghadapi audit, sanksi hukum, hingga denda akibat pelanggaran compliance.

Perusahaan perlu mulai mengontrol pemberian akses secara lebih ketat, salah satunya dengan penerapan least privilege. Pelajari selengkapnya di artikel ini.

Apa itu least privilege?

Least privilege (biasanya dikenal dengan Principle of Least Privilege atau POLP) adalah pendekatan keamanan IT yang memastikan bahwa pengguna diberikan hak akses se-minimal mungkin sesuai dengan kebutuhan untuk melakukan pekerjaannya.

Contoh sederhana:

Seorang teknisi IT perlu mengakses server file untuk melakukan troubleshooting ketika terjadi masalah pada sistem penyimpanan. Dengan least privilege, maka teknisi tersebut:

Hanya diberikan akses ke server atau folder yang sedang ditangani saja

Tidak diberikan akses ke seluruh server file lain di luar kebutuhan pekerjaannya (seperti data keuangan, HR, dan lain-lain)

Tidak memiliki izin untuk menghapus atau memindahkan data penting tanpa approval tambahan

Lewat prinsip least privilege, pengguna hanya diberikan akses yang benar-benar dibutuhkan saja. Dengan kata lain, pengguna tetap dapat mengakses sistem, aplikasi, atau data yang relevan, tetapi tidak diberikan akses tambahan yang tidak diperlukan. Hal ini membantu memastikan penggunaan hak privilege tetap terkontrol.

Least Privilege vs Zero Trust

Secara garis besar, least privilege dan Zero Trust sama-sama bertujuan untuk mengurangi risiko keamanan dengan cara memperketat kontrol akses. Perbedaannya, Zero Trust menekankan konsep “never trust, always verify" sehingga setiap akses harus diverifikasi terlebih dahulu sebelum diberikan. Sementara itu, least privilege menekankan pada pembatasan izin, sehingga pengguna dan sistem hanya memiliki akses sesuai kebutuhan pekerjaan.

Berikut detail perbedaan antara least privilege dan Zero Trust:

Perbedaan | Least Privilege | Zero Trust |

Strategi | Spesifik, berupa prinsip untuk membatasi akses minimum | Lebih luas, berupa framework keamanan yang mengatur cara organisasi memverifikasi dan mengontrol akses |

Fokus utama | Mengatur izin akses (Otorisasi) | Gabungan autentikasi dan verifikasi identitas sebelum memberi akses |

Kebutuhan organisasi | Bisa diterapkan secara bertahap, cocok untuk tim dengan resource terbatas | Biasanya membutuhkan tools, automasi, dan koordinasi lintas tim |

Cakupan implementasi | Organisasi yang fokus risiko keamanannya terkait penyalahgunaan akses dan insider threat | Organisasi yang mengelola data sensitif atau berada di sektor dengan regulasi ketat (seperti healthcare dan finance) |

Penerapan | Lebih mudah, bisa dimulai dari pengaturan akses internal | Lebih kompleks, membutuhkan integrasi menyeluruh antarsistem |

Risiko keamanan yang dapat dicegah dengan least privilege

Tujuan least privilege adalah untuk membantu mencegah berbagai ancaman dan risiko keamanan yang saat ini sering terjadi di lingkungan IT, seperti:

Privilege creep: Hak akses privilege dari pengguna terus bertambah tanpa terkontrol. Dampaknya, user bisa memiliki akses yang sebenarnya tidak lagi dibutuhkan. Hal ini terjadi karena akses lama tidak dicabut sehingga hak akses terus menumpuk.

Permission sprawl: Kondisi di mana akses-akses yang diberikan sudah terlanjur tersebar ke banyak sistem sehingga sulit untuk diawasi. Dampaknya, sulit untuk mengetahui siapa yang memiliki akses ke resource tertentu.

Lateral movement: Salah satu bentuk serangan ketika penyerang masuk ke satu sistem lalu berpindah ke sistem lain. Dampaknya, target penting seperti database atau domain controller bisa disusupi. Dengan least privilege, meskipun satu akun disusupi, penyerang sulit menjangkau sistem lain.

Blast radius: Seberapa besar dampak yang bisa terjadi jika akun atau sistem disusupi. Ketika hak akses tidak terkontrol, maka potensi blast radius semakin tinggi. Hal ini karena semakin luas akses yang dimiliki oleh akun, maka akan semakin banyak pula sistem atau resource yang berpotensi terdampak.

Untuk meminimalkan risiko keamanan tersebut, perusahaan dapat menerapkan least privilege sejak awal. Mulai dari memberikan akses minimum saat onboarding, review hak akses secara berkala, membatasi durasi akses, dan memantau aktivitas akun privileged.

Least privilege dalam manajemen privileged account (PAM)

Akun-akun privileged seperti system account, root, atau superuser pada dasarnya berfungsi sebagai "kunci akses" saja. Jadi, privileged account lebih tepatnya dapat dipahami sebagai identitas dengan hak akses yang lebih tinggi.

Oleh karena itu, privileged account tidak bisa dikelola seperti akun user biasa yang ada di IAM, melainkan perlu dikontrol khusus lewat pendekatan PAM (Privileged Account Management).

Dalam praktik least privilege, akun dengan hak privileged seperti admin atau superuser akan disimpan di dalam vault pada sistem PAM agar tidak digunakan secara bebas. Jika ingin menggunakan akun tersebut, admin perlu mengaksesnya melalui sistem PAM untuk diverifikasi terlebih dahulu. Adapun dua tipe pengguna yang perlu menjadi perhatian:

Human user (pengguna manusia): Human user sering kali memiliki hak akses administratif ke sistem penting, sehingga kredensialnya perlu dikelola dengan hati-hati untuk mencegah penyalahgunaan akses.

Automated non-human user: Automated non-human user semakin banyak digunakan untuk menjalankan proses automasi. Agar proses tersebut dapat berjalan, sistem biasanya membutuhkan kredensial sensitif seperti API key, token akses, atau password admin untuk terhubung ke sistem lain.

Cara menerapkan least privilege

Penerapan least privilege membantu membatasi akses pengguna tanpa mengganggu aktivitas kerja sehari-hari. Berikut beberapa cara yang dapat dilakukan untuk menerapkan least privilege:

1. Implementasi PBAC (Policy Based Access Control)

Berbeda dengan RBAC yang mengatur akses berdasarkan role saja, PBAC mengatur akses berdasarkan kebijakan (policy) yang ditentukan perusahaan. Outputnya, sistem akan melihat beberapa hal sebelum memberi akses, yaitu:

Atribut pengguna: Siapa pengguna yang mengakses, role dan department, serta level izinnya.

Atribut resource: Data apa yang diakses beserta tingkat sensitivitasnya.

Kondisi lingkungan: Waktu mengakses, lokasi saat data diakses, dan status keamanan jaringan.

Best practice:

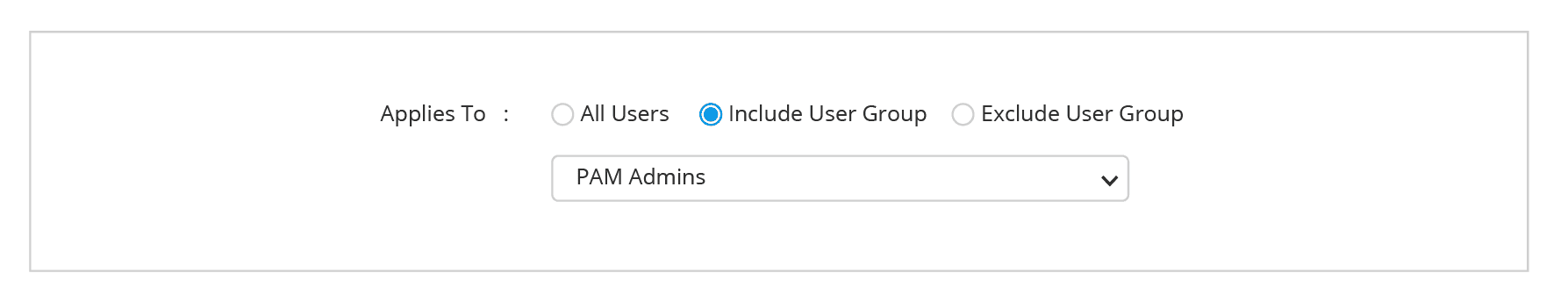

Buat kebijakan akses sehingga hanya bisa diberikan kepada pengguna yang memenuhi kriteria tertentu saja (trust score, kepatuhan terhadap password policy, atau aturan kontrol akses yang berlaku). Terapkan kebijakan secara fleksibel, misalnya mengecualikan beberapa pengguna atau grup tertentu sesuai kebutuhan operasional organisasi.

Pengaturan kebijakan akses

2. Amankan akses privileged dengan enkripsi

Kredensial dengan hak privileged harus diamankan menggunakan enkripsi yang kuat di dalam vault, sehingga tidak tersebar di berbagai sistem atau script.

Best practice:

Kunci enkripsi sebaiknya dipindahkan ke media atau sistem lain yang terpisah dari server utama. Pemisahan ini bertujuan agar jika database terekspos, kredensial tetap tidak dapat digunakan tanpa kunci yang sesuai.

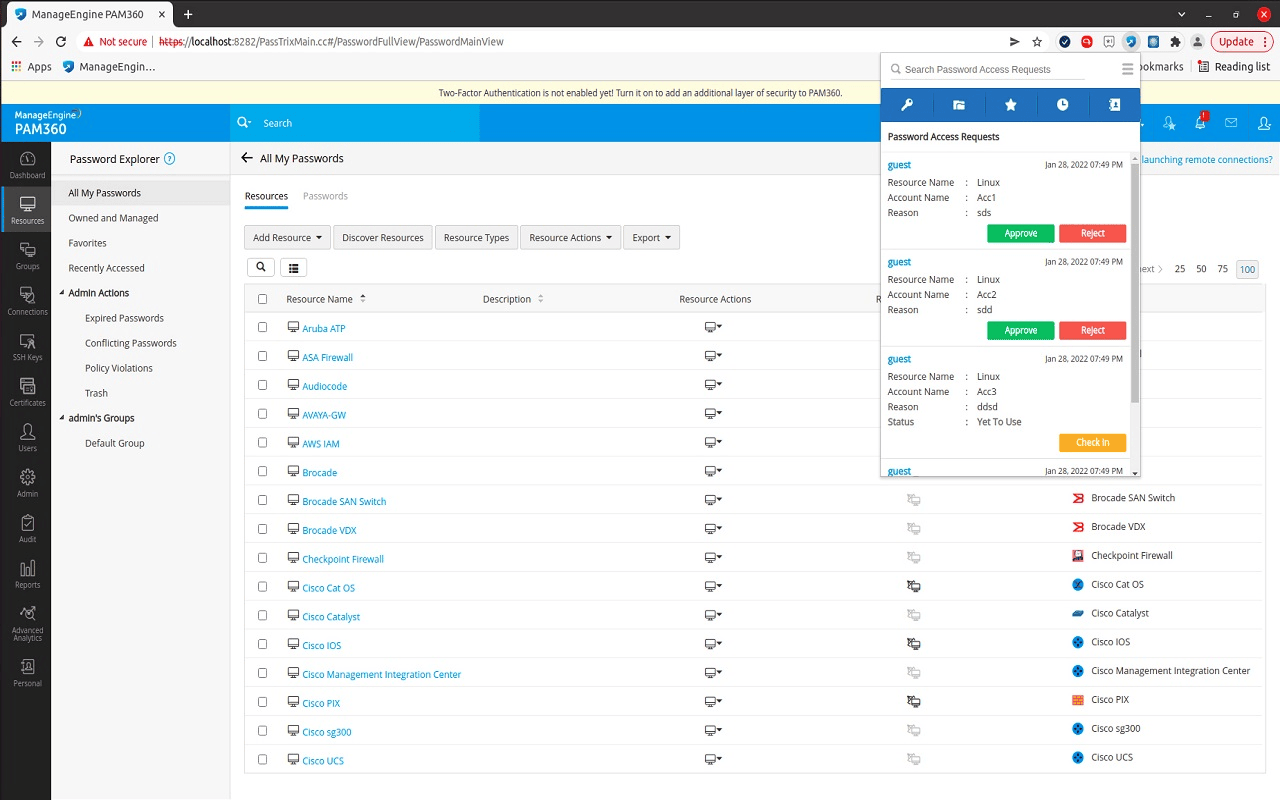

Vault dari berbagai resource

3. Gunakan akses just-in-time (JIT) untuk sistem sensitif

Perusahaan dapat melapisi kontrol least privilege dengan pendekatan just-in-time (JIT) access untuk membatasi durasi akses ke sistem penting. Setelah tugas selesai atau waktu yang ditentukan berakhir, izin akses akan otomatis dicabut sehingga tidak ada akses privilege berlebih yang tersisa di sistem.

Best practice:

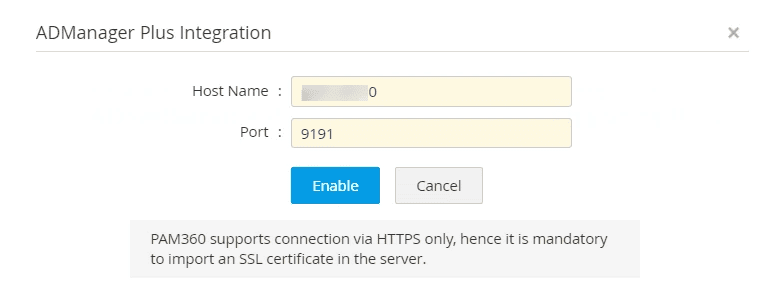

Integrasikan JIT dengan sistem approval internal. Permintaan akses sebaiknya melalui proses persetujuan dari supervisor atau tim keamanan sebelum diaktifkan. Hal ini dilakukan untuk memastikan bahwa akses privileged hanya diberikan untuk kebutuhan operasional yang sah.

Integrasi PAM360 dengan ADManager Plus

4. Cloud Infrastructure Entitlement Management (CIEM)

Salah satu tantangan dalam pengelolaan privileged access adalah hak akses di cloud yang tanpa disadari terus bertambah. Oleh karena itu, CIEM dibutuhkan untuk memiliki visibilitas yang jelas terkait "siapa" yang mengakses "apa" di lingkungan cloud.

Best practice:

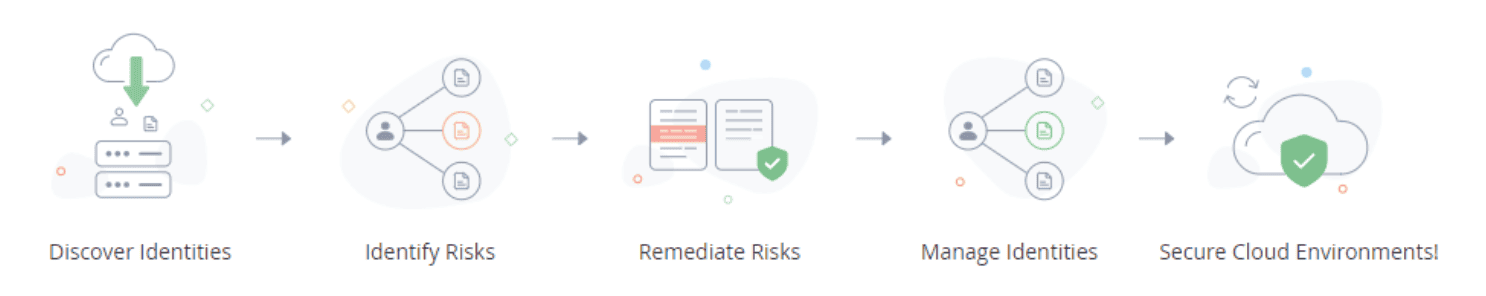

Lakukan remediasi akses secara berkala untuk memastikan hak akses tetap sesuai kebutuhan. Beberapa solusi CIEM seperti pada ManageEngine PAM360 dapat membantu dengan memberikan rekomendasi tindakan. Contohnya, mengurangi privilege yang tidak diperlukan atau menyesuaikan izin agar tetap selaras dengan prinsip least privilege.

Workflow CIEM PAM360

Saatnya menerapkan least privilege di lingkungan IT Anda

Jumlah sistem, pengguna, dan identitas yang memiliki akses ke resource perusahaan kian hari semakin meningkat. Tanpa pengelolaan yang jelas, hak akses yang berlebihan dapat meningkatkan risiko penyalahgunaan akun atau insiden keamanan. Pendekatan lama yang mengandalkan hak privilege secara permanen sudah tidak lagi efektif.

Perusahaan perlu menerapkan prinsip least privilege untuk membatasi hak akses sesuai kebutuhan pekerjaan. Namun, prinsip ini hanya efektif jika didukung dengan manajemen privileged account yang terstruktur. Sudah saatnya perusahaan mempertimbangkan penggunaan solusi Privileged Access Management (PAM) untuk mengontrol, memantau, dan mengamankan akses privileged secara lebih terukur.