Log monitoring manual vs. otomatis: Cara sysadmin mendeteksi ancaman agar lebih efektif

Ekosistem IT modern, terutama dengan adopsi hybrid-cloud dan microservices, menghasilkan volume log yang sangat besar—bahkan sekitar 22% organisasi memproduksi lebih dari 1 TB data log per hari. Bagi sysadmin, log menjadi sumber penting untuk mendeteksi error, anomali, hingga indikasi serangan sejak dini.

Namun, di tengah lonjakan volume dan kompleksitas ini, banyak tim IT masih mengandalkan monitoring manual untuk menelusuri volume data log yang besar. Padahal, hal ini bisa menghambat skalabilitas dan meningkatkan risiko keamanan infrastruktur IT.

Untuk mengatasi tantangan tersebut, organisasi perlu memahami mengapa log monitoring manual sudah tak lagi relevan, dan mengapa log monitoring otomatis menjadi suatu keharusan.

Apa itu log monitoring?

Log monitoring adalah proses mengidentifikasi berbagai masalah operasional maupun keamanan dari aktivitas (log) dalam sistem yang dihasilkan oleh server, aplikasi, dan layanan cloud. Monitoring log umumnya dilakukan melalui dua pendekatan, yaitu manual dan otomatis.

Apa perbedaan log monitoring manual dan otomatis?

Perbedaan utama antara log monitoring manual dan otomatis terletak pada konsistensi pemantauan, kecepatan deteksi ancaman, dan kemampuan analisis log. Monitoring manual sangat bergantung pada waktu serta kapasitas tim IT, sehingga konsistensinya sering dipengaruhi oleh faktor manusia seperti kelelahan atau kesalahan interpretasi. Proses deteksi juga cenderung reaktif, sementara korelasi data dari berbagai sistem masih dilakukan secara manual. Pendekatan ini umumnya hanya efektif pada ekosistem IT berskala kecil dengan volume log yang terbatas.

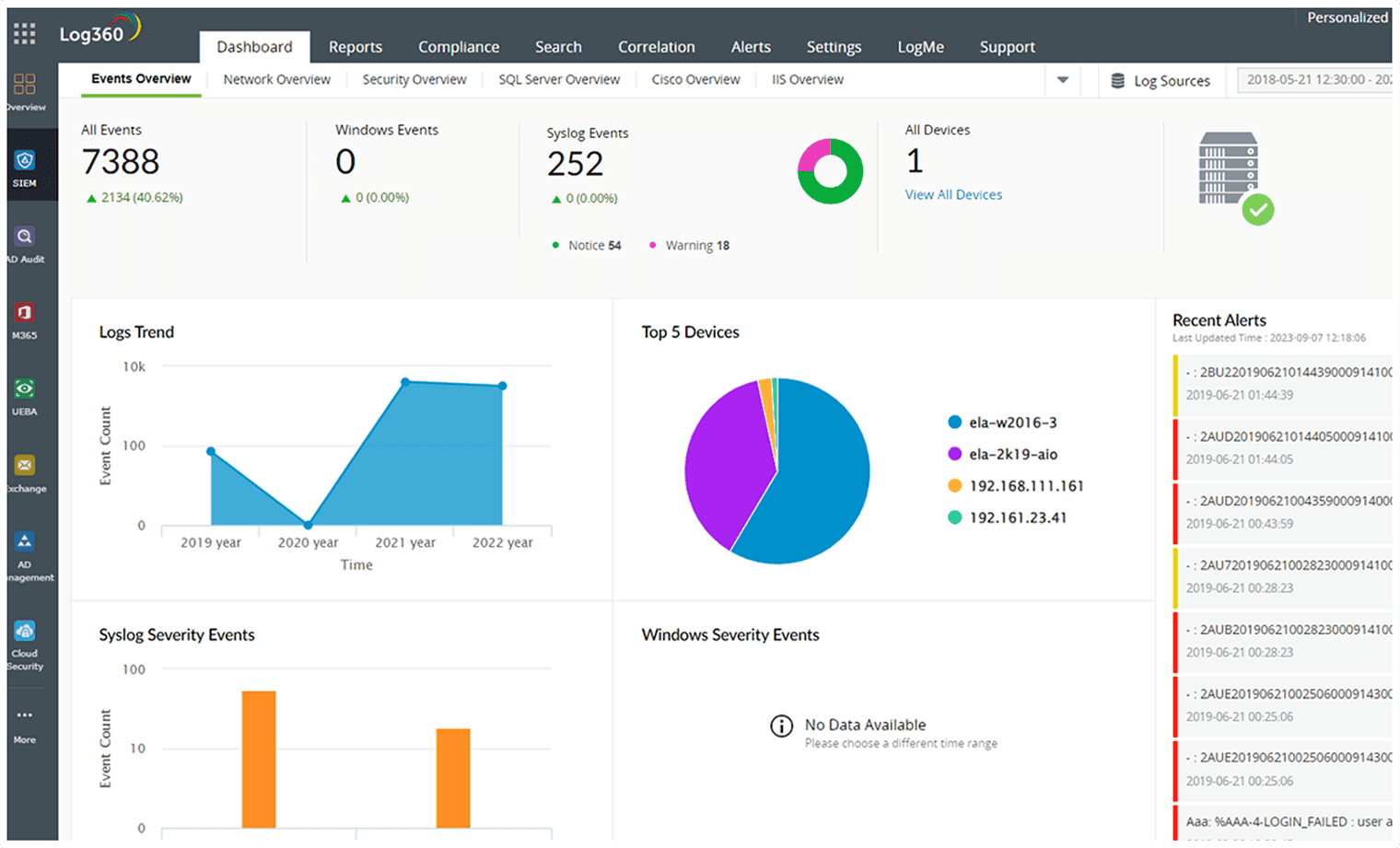

Sementara, log monitoring otomatis berjalan secara konsisten selama 24/7 tanpa bergantung pada pemeriksaan manual. Sistem ini dapat mendeteksi anomali secara real-time dan mengidentifikasi pola aktivitas mencurigakan dalam volume log yang besar. Melalui platform seperti SIEM, berbagai sumber log dapat dikorelasikan secara otomatis dalam satu konsol terpusat, sehingga mempermudah analisis keamanan, pelaporan compliance, dan proses audit.

Aspek | Monitoring manual | Monitoring otomatis |

Konsistensi monitoring | Bergantung pada availability tim IT | Berjalan otomatis 24/7 |

Deteksi ancaman | Reaktif dan lambat | Proaktif dan real-time |

Skalabilitas | Terbatas untuk ekosistem skala kecil | Mendukung infrastruktur modern/besar |

Analisis log | Manual | AI/automation |

Korelasi log | Sulit karena sumber log tersebar | Dilakukan otomatis melalui SIEM |

Risiko human error | Tinggi | Rendah |

Mengapa log monitoring manual sudah tidak lagi relevan?

Di organisasi yang masih menggunakan monitoring log manual, sysadmin biasanya harus membuka file log secara langsung atau memeriksa dashboard monitoring secara berkala untuk mencari error dan aktivitas mencurigakan. Pendekatan ini menjadi hambatan ketika infrastruktur mulai berkembang.

Beberapa limitasi dari monitoring log secara manual antara lain:

Deteksi ancaman yang terlambat

Aktivitas mencurigakan sering baru ditemukan setelah dilakukan pemeriksaan manual, sehingga memberi peluang bagi peretas untuk mengeksploitasi sistem.

Blind spot dalam visibilitas sistem

Log tersebar di berbagai sumber seperti server, aplikasi, database, dan perangkat jaringan. Tanpa monitoring terpusat, sebagian aktivitas bisa luput dari monitoring.

Human error saat analisis log

Menganalisis log secara manual dalam jumlah besar meningkatkan risiko kesalahan interpretasi atau terlewatnya pola penting.

Sulit melakukan korelasi antarlog

Banyak insiden keamanan baru terlihat jelas setelah log dari beberapa sistem dianalisis bersama. Proses ini sulit dilakukan secara manual dalam waktu singkat.

Dalam operasional harian, keterbatasan ini membuat proses troubleshooting dan investigasi keamanan menjadi lebih lambat. Karena itu, organisasi perlu menerapkan solusi log monitoring otomatis untuk membantu menganalisis log secara lebih cepat, konsisten, dan terpusat.

Apa saja kelebihan log monitoring otomatis?

Log monitoring otomatis membantu sysadmin memantau aktivitas sistem secara lebih konsisten tanpa harus memeriksa log secara manual. Dengan memanfaatkan automation, log dari berbagai sumber dapat dikumpulkan, dianalisis, dan dimonitor secara terpusat. Hal ini membuat tim IT lebih mudah mendeteksi masalah operasional maupun potensi ancaman keamanan.

Beberapa kelebihan dari log monitoring otomatis antara lain:

1. Visibilitas sistem yang terpusat tanpa blind spot

Seluruh data dari hybrid-cloud hingga perangkat jaringan terkonsolidasi dalam satu platform tanpa ada log yang tercecer. Tim IT tidak perlu lagi berpindah antar konsol karena sistem sudah melakukan parsing antarsumber untuk menjaga keamanan dan manajemen risiko secara menyeluruh.

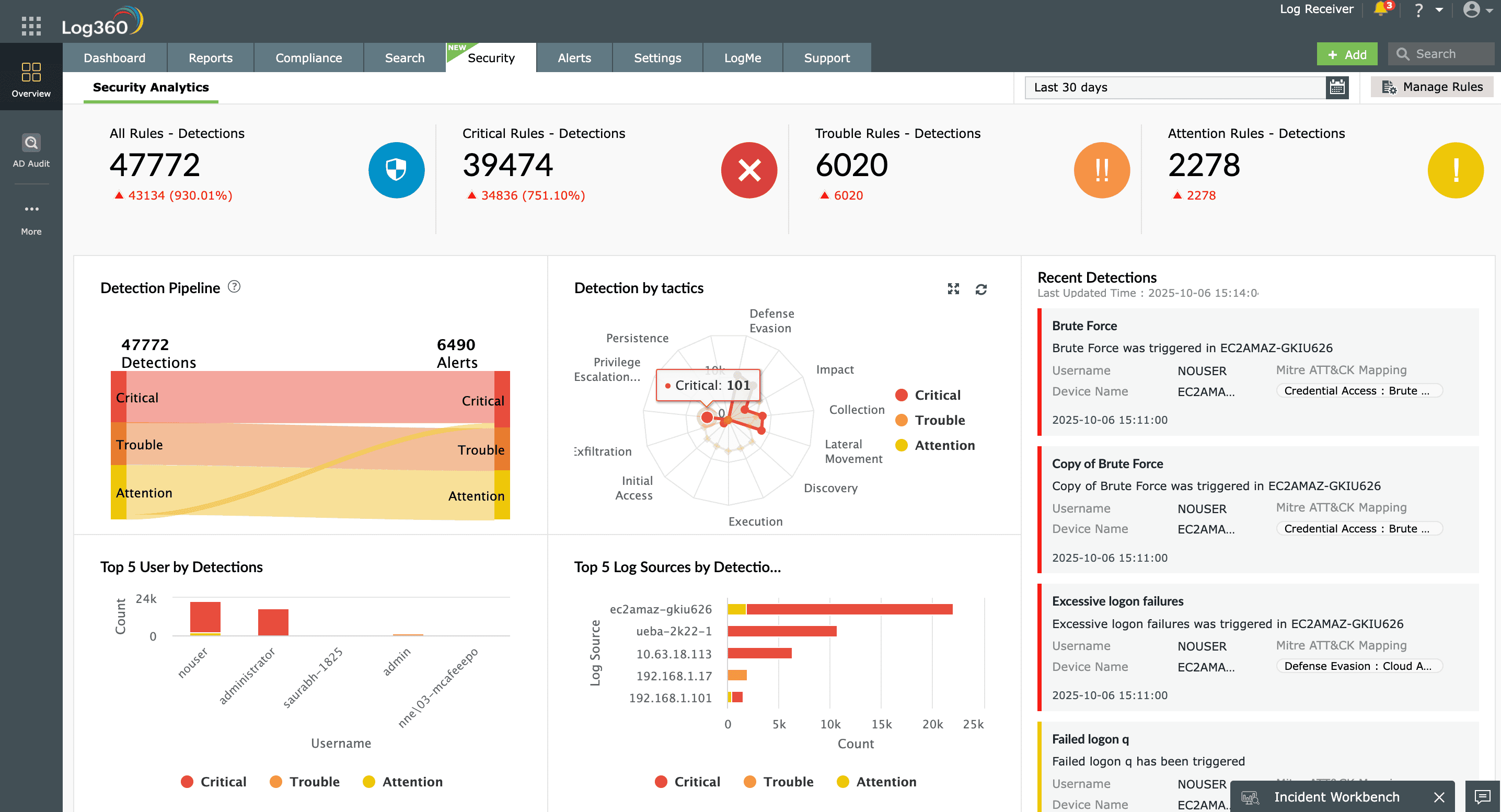

2. Deteksi anomali aktivitas mencurigakan secara real-time

Melalui User and Entity Behavior Analytics (UEBA) identifikasi perilaku pengguna dan entitas yang mencurigakan, seperti login di luar jam normal, percobaan login gagal berulang, serta aktivitas penghapusan file dari host yang tidak biasa dapat dilakukan. Solusi ini juga mendukung monitoring pengguna remote untuk analisis yang lebih menyeluruh.

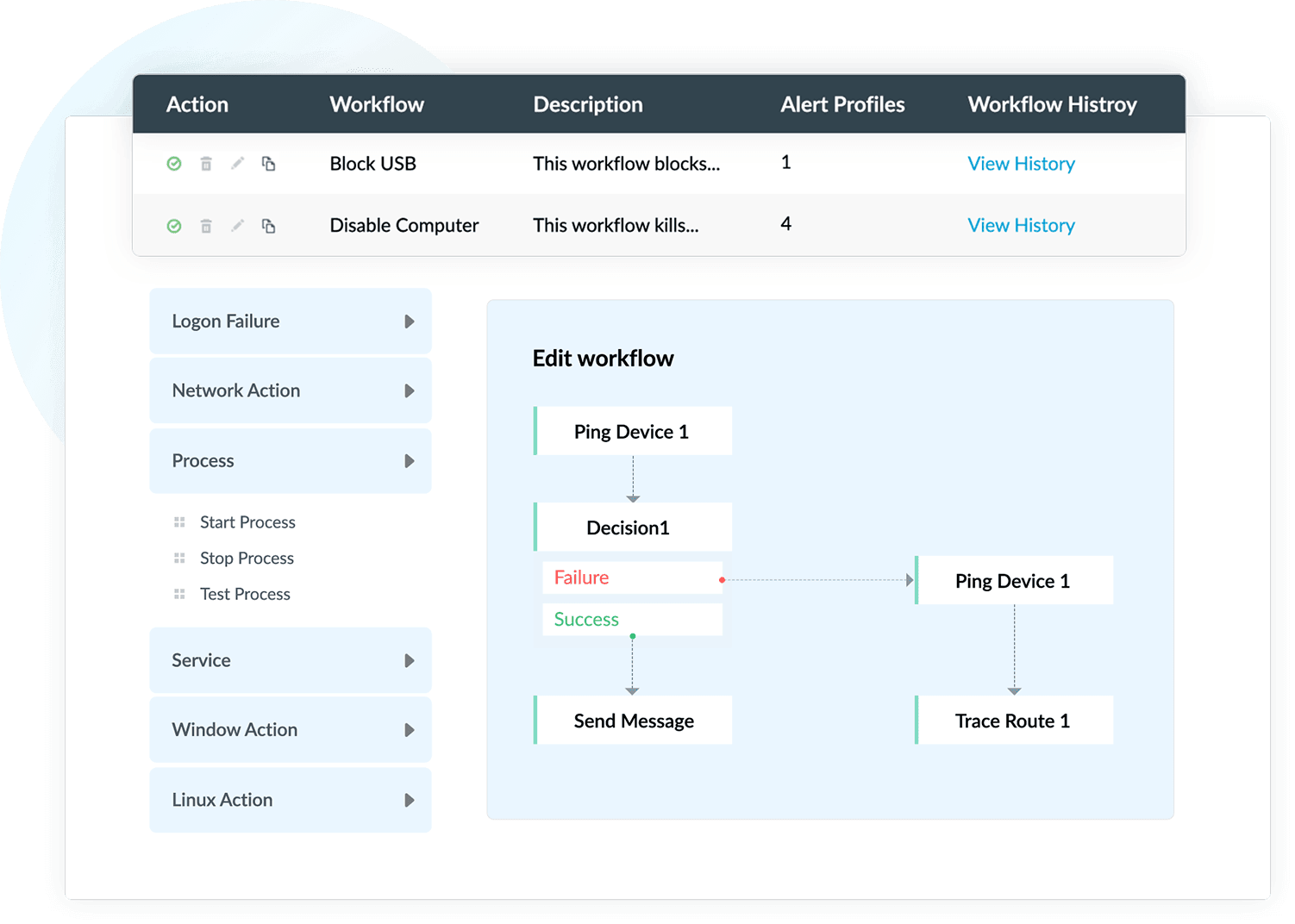

3. Respons insiden lebih cepat dengan automation

Integrasi sistem memungkinkan tim untuk mempercepat respons insiden melalui workflow yang sudah terstandarisasi. Pada praktiknya, ancaman dapat dihentikan lebih awal menggunakan workflow respons insiden otomatis tanpa harus menunggu intervensi manual di setiap tahapannya.

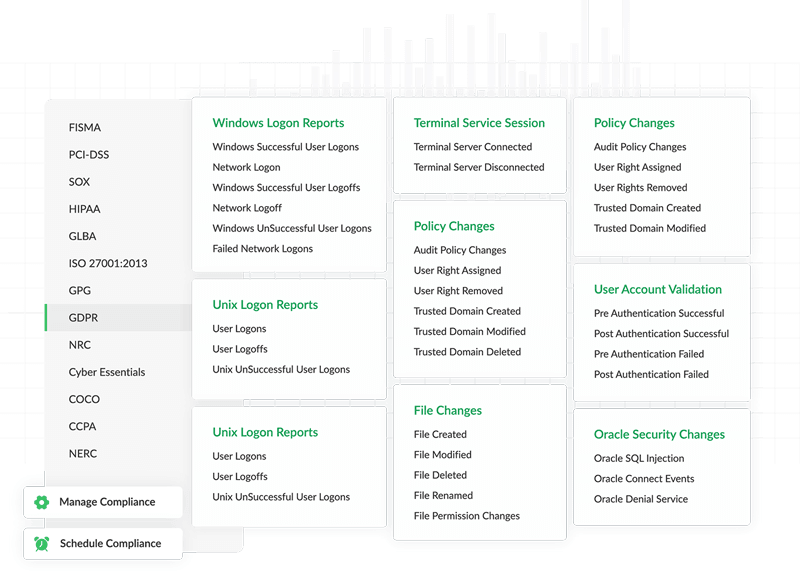

4. Compliance dan audit tanpa beban manual

Sistem monitoring otomatis menyediakan laporan kepatuhan yang dihasilkan secara instan tanpa perlu pengumpulan bukti manual yang melelahkan. Tim Anda bisa memanfaatkan fleksibilitas dalam melakukan kustomisasi laporan compliance agar tetap sesuai dengan standar regulasi yang spesifik bagi organisasi Anda.

Dengan kemampuan ini, log monitoring otomatis tidak hanya membantu meningkatkan efisiensi operasional, tetapi juga mempercepat proses deteksi dan respons terhadap potensi insiden keamanan.

Apa saja kriteria memilih solusi log management yang tepat?

Memilih solusi yang tepat harus berfokus pada sejauh mana platform tersebut mampu mendukung skalabilitas IT modern melalui percepatan mitigasi insiden. Sistem yang ideal harus menyediakan jalur penyelesaian yang jelas dan terdokumentasi sehingga setiap insiden tidak berhenti di tahap investigasi. Selagi monitoring masih tersebar di banyak tool, proses analisis akan selalu tertinggal dari kecepatan serangan itu sendiri.

Ini lima kriteria utama yang harus dipertimbangkan untuk mendukung skalabilitas IT modern:

1. Mitigasi serangan:

Solusi yang efektif wajib menyediakan workflow respons otomatis yang terhubung dengan notifikasi alert. Dengan integrasi pada proses ITIL, setiap tindakan perbaikan memiliki akuntabilitas yang jelas dan memastikan setiap insiden memiliki jalur penyelesaian yang terdokumentasi secara sistematis.

2. Monitoring keamanan real-time

Sistem harus mampu mengaudit seluruh kejadian keamanan secara real-time dari berbagai sumber, mulai dari server Windows dan Linux, aplikasi web seperti IIS/Apache, hingga database SQL dan Oracle dalam satu konsol terpusat. Visibilitas ini juga wajib mencakup perangkat perimeter seperti firewall dan sistem pencegahan intrusi (IPS) melalui dasbor interaktif serta laporan siap pakai. Tanpa integrasi menyeluruh ini, tim IT akan kesulitan mendapatkan gambaran utuh dan terjebak dalam proses penarikan data manual yang menghambat deteksi ancaman.

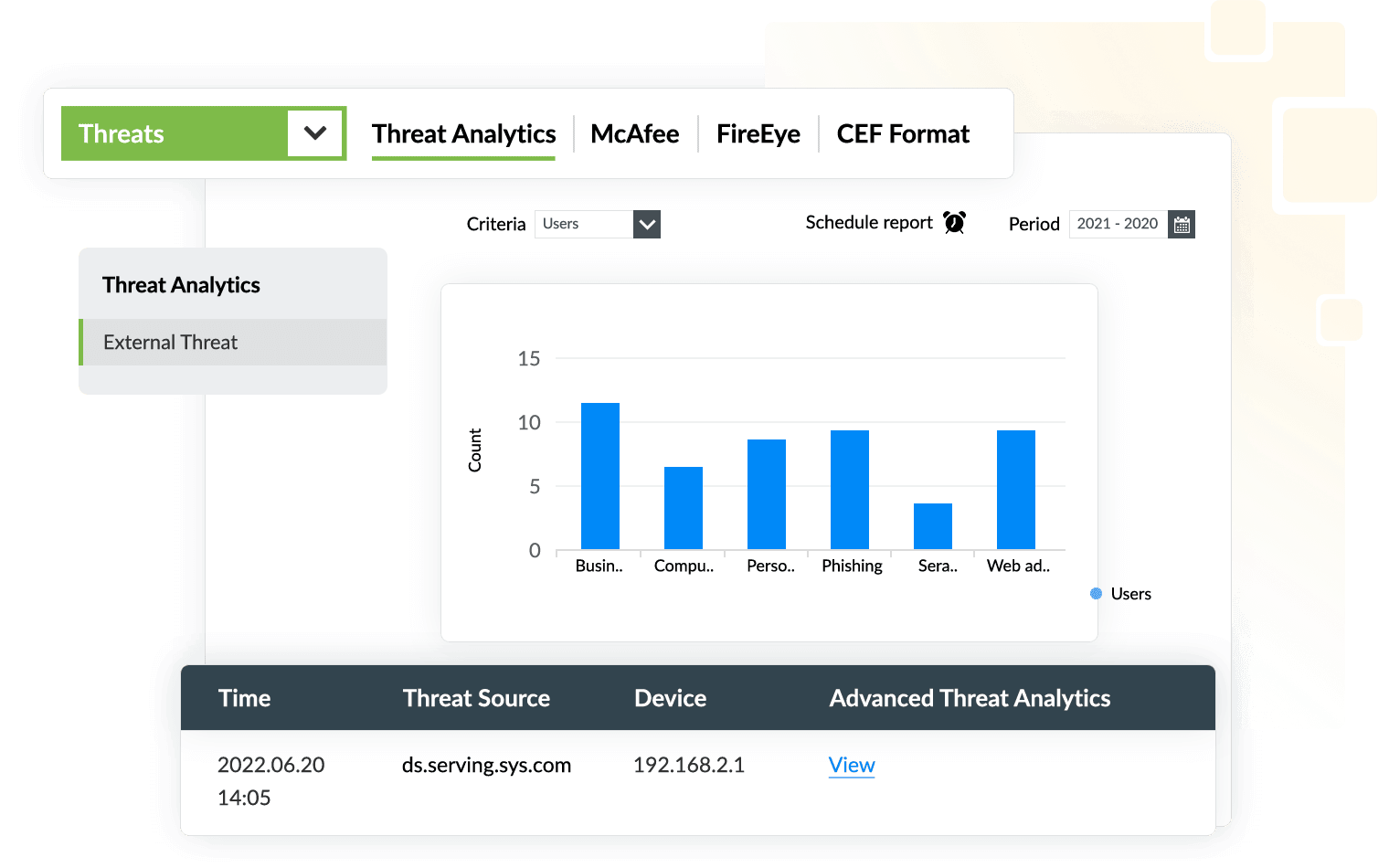

3. Deteksi ancaman instan dan mitigasi

Mekanisme korelasi event dan analisis threat feed membantu mengidentifikasi pola serangan lebih cepat sebelum menjadi eskalasi besar. Pendekatan ini memungkinkan sistem melakukan tindakan pencegahan langsung, yang secara signifikan menurunkan risiko dampak insiden akibat keterlambatan penanganan manual.

4. Manajemen kepatuhan terintegrasi

Pilih solusi yang menyediakan laporan kepatuhan bawaan untuk standar regulasi global seperti PCI DSS, ISO 27001, atau HIPAA. Fleksibilitas dalam menyesuaikan laporan menjadi nilai tambah yang mempermudah organisasi memenuhi kewajiban audit tanpa harus membangun template dari nol.

5. Threat hunting yang proaktif

Di ekosistem hybrid-cloud, kemampuan mengorelasikan log internal dengan basis data ancaman global sangat krusial. Fitur threat hunting yang proaktif membantu mengidentifikasi interaksi dengan domain berbahaya yang sering kali tidak terdeteksi oleh sistem monitoring manual.

Membangun ketangguhan IT melalui otomatisasi terintegrasi

Kompleksitas infrastruktur modern yang terus meningkat seiring adopsi hybrid-cloud dan AI menuntut tim IT untuk segera beralih dari metode monitoring manual yang reaktif dan berisiko. Organisasi yang tangguh adalah mereka yang mampu menyederhanakan monitoring serta memperkuat security posture melalui korelasi real-time dan otomatisasi berbasis analitik guna menghilangkan blind spot operasional. Menunda pembaruan strategi hanya akan memperlambat recovery saat gangguan terjadi.

Pelajari lebih lanjut bagaimana pendekatan monitoring log otomatis dari ManageEngine dapat membantu tim IT Anda dalam mempercepat respons insiden secara lebih terstruktur dan scalable!