- Beranda

- Kemampuan SIEM

- Deteksi ancaman

- Threat Intelligence

Data kontekstual untuk deteksi dan resolusi ancaman keamanan yang lebih cepat

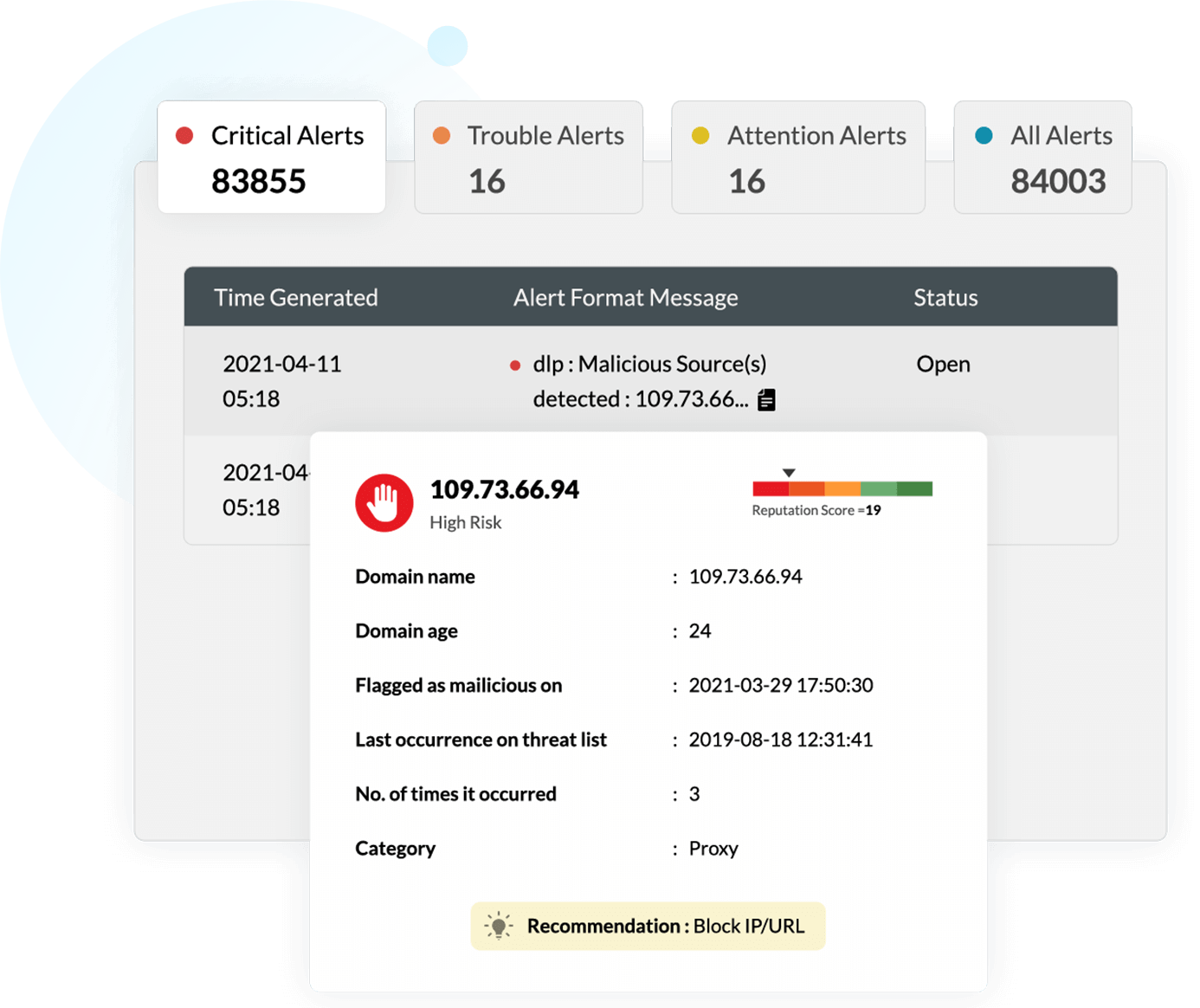

Didukung oleh modul deteksi ancaman bawaan dan add-on analitik ancaman tingkat lanjut, Anda dapat memblokir sumber berbahaya, mencegah pelanggaran data, dan menghentikan akses ke website berbahaya. Dengan menggabungkan threat feed open-source dan komersial, platform terintegrasi ini mengurangi false-positive, mempercepat deteksi ancaman, dan membantu memilah ancaman keamanan kritis.

Identifikasi dan mitigasi:

- Pengguna yang mengakses URL dan domain berisiko atau masuk daftar blacklist.

- IP berbahaya yang mencoba mengakses sumber daya kritis Anda.

Dapatkan wawasan tentang:

- Geolokasi dari attacker yang mencoba menyusup.

- Teknik serangan yang digunakan.

Kasus penggunaan keamanan yang dapat dipecahkan oleh Solusi Threat Intelligence Log360

Hentikan upaya serangan sedini mungkin

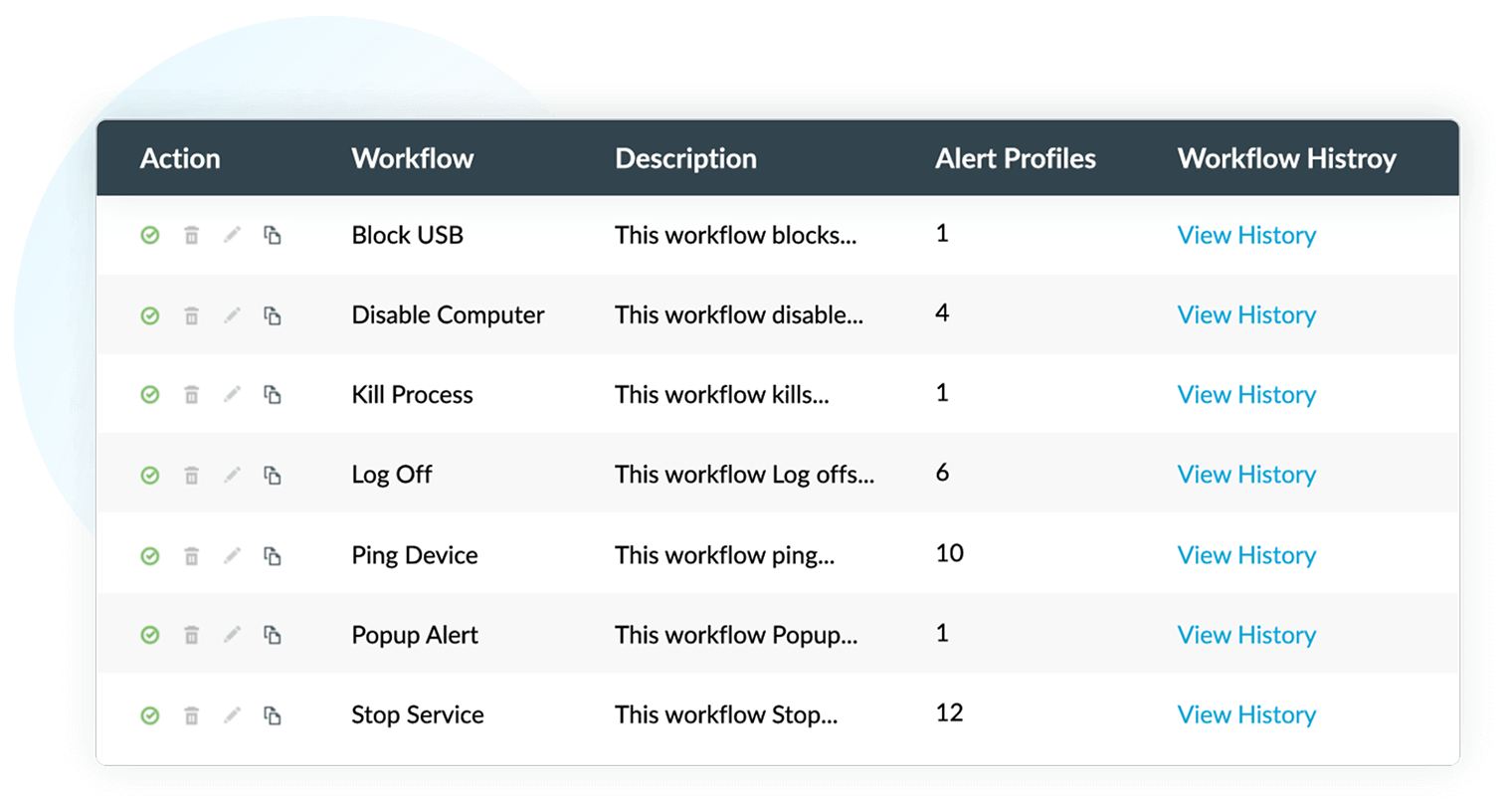

Attacker sering mengeksploitasi server publik dan kerentanan yang diketahui untuk menyusup ke jaringan. Dengan menggunakan Threat Alerts yang telah dikonfigurasi di Log360, perusahaan dapat menghentikan komunikasi dari sumber berbahaya. Selain itu, sistem secara otomatis dapat menjalankan workflow untuk menambahkan IP yang masuk daftar blacklist ke firewall dan memblokirnya secara permanen.

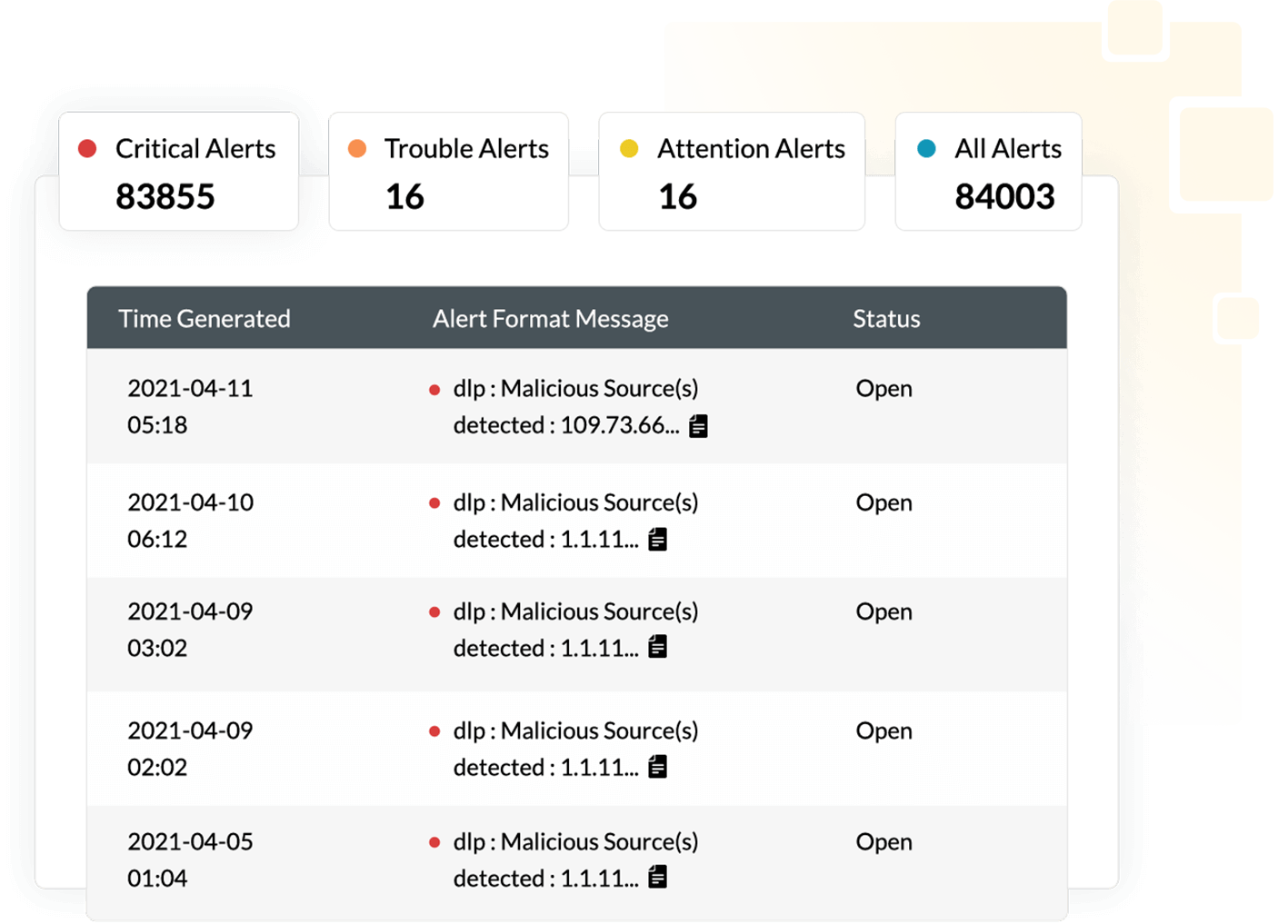

Mencegah eksfiltrasi data

Log360 akan segera mendeteksi aktivitas attacker yang menyusup ke jaringan menggunakan kredensial yang dicuri atau dengan cara lain. Jika attacker mencoba memeras data sensitif dan mengirimkannya ke server perintah kontrol mereka, Log360 dapat segera menghentikan aktivitas tersebut. Solusi Threat Intelligence Log360 memeriksa semua komunikasi keluar; memberi tahu analis terkait komunikasi terhadap IP, domain, atau URL berbahaya dan segera mengakhiri koneksi secara real time.

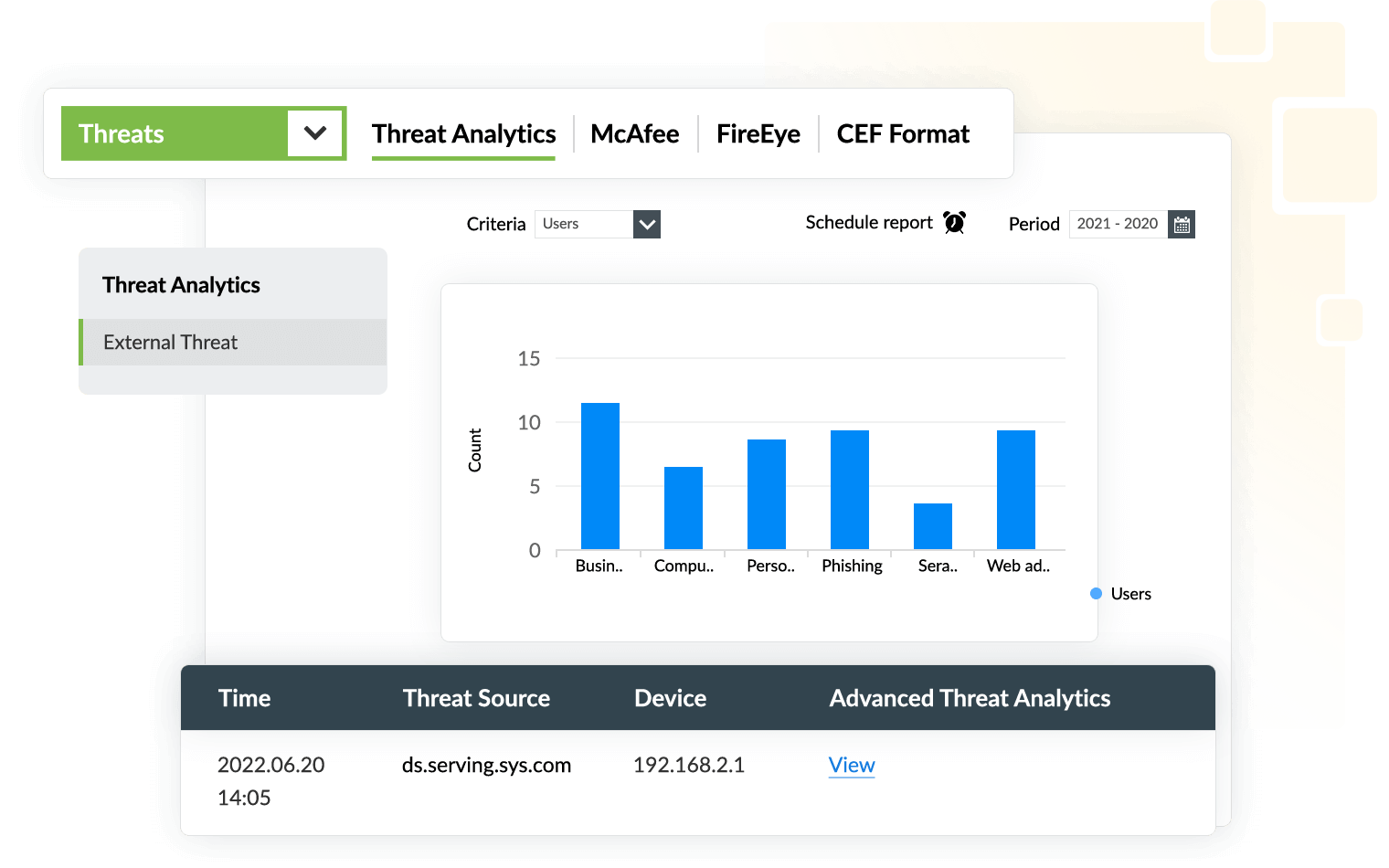

Triase peringatan keamanan

Mendeteksi peringatan keamanan mana yang menimbulkan risiko terbesar bagi perusahaan merupakan tugas yang menantang bagi setiap security professional. Modul Advanced Threat Analytics Log360 mengidentifikasi ancaman dan jenis serangan termasuk malware, phishing, dan serangan lain yang diketahui. Wawasan kontekstual ini juga dapat dimanfaatkan dalam modul investigasi insiden untuk menguatkan ancaman dengan lebih baik dan memprioritaskan penyelesaiannya.

Minimalkan false positive

Log360 meningkatkan akurasi deteksi ancaman dengan menambahkan informasi kontekstual ke sistem respons insiden secara real-time. Misalnya, dengan mengevaluasi reputasi IP yang mencoba login ke server kritis atau geolokasi IP yang berusaha terhubung ke VPN, Log360 membantu tim keamanan mendapatkan gambaran lebih jelas tentang aktivitas jaringan. Pendekatan ini memungkinkan pemisahan antara aktivitas mencurigakan dan yang sah, sehingga mengurangi false positives dan meningkatkan efisiensi deteksi ancaman.

Threat Intelligence Open Source dan Data Ancaman Komersial

Log360 mendukung berbagai open source threat intelligence feeds berikut.

Threat intelligence partners komersial

Webroot BrightCloud® Threat Intelligence Services menyediakan feed threat real-time yang akurat terkait malicious URL, IP, file dan lainnya. Dengan mengintegrasikan feed thread ini secara dinamis, modul advanced threat analytics di Log360 memberikan visibilitas terhadap aktivitas threat di jaringan Anda serta membantu memprioritaskan peringatan ancaman yang kritis.

Cara mendeteksi dan memblokir traffic inflow berbahaya menggunakan Log360Cybersecurity threat intelligence resources

Bagaimana Anda menghadapi ancaman yang belum diketahui? Menurut AV-TEST, sebuah lembaga penelitian keamanan independen, sekitar 350.000 malware baru dibuat setiap hari.

Monitoring traffic di jaringan sangat penting jika Anda ingin mencegah serangan serta memastikan organisasi berjalan lancar dan efisien.

Mendeteksi traffic berbahaya menggunakan threat intelligence dan menghubungkan workflow profile dengan peringatan

Pelajari threat landscape tahun 2022 serta strategi untuk mengamankan jaringan Anda dari serangan.