Digital Forensics 101: Panduan dasar investigasi insiden untuk tim IT

Serangan siber kini bukan lagi "kemungkinan", melainkan hal yang hampir pasti terjadi di banyak organisasi. Risiko serangan semakin meningkat, seiring dengan semakin banyaknya perangkat, sistem, dan aktivitas digital sehari-hari.

Namun, di balik itu semua, pelaku serangan siber tidak pernah benar-benar "menghilang". Selalu ada jejak digital yang tertinggal dan bisa dimanfaatkan sebagai bukti untuk mengungkap serangan. Inilah yang menjadi dasar dari digital forensics.

Memahami digital forensics akan membantu tim IT dan security dalam memiliki gambaran yang jelas tentang bagaimana proses investigasi digital dilakukan. Sehingga, ketika terjadi insiden, tim sudah punya gambaran harus mulai dari mana.

Untuk memahami lebih dalam, simak penjelasan lengkapnya berikut ini.

Apa itu digital forensics?

Digital forensics adalah proses mengidentifikasi, mengumpulkan, menganalisis, dan menjaga bukti digital untuk keperluan investigasi. Dalam serangkaian proses ini, integritas digital harus tetap terjaga dan dapat digunakan dalam proses hukum.

Secara sederhana, digital forensics membantu menjawab pertanyaan penting dalam sebuah insiden: siapa yang melakukannya, kapan terjadi, bagaimana caranya, dan apa dampaknya.

Digital forensics tidak hanya digunakan untuk menginvestigasi kejahatan siber, tetapi juga bisa untuk kasus kriminal umum. Investigasi akan dilakukan dengan mengumpulkan bukti berupa log sistem, file, email, hingga aktivitas pengguna di perangkat digital.

Dalam konteks cybersecurity, digital forensics digunakan untuk melacak pelaku serangan malware atau kebocoran data. Melalui analisis forensik, tim IT dapat mengidentifikasi titik masuk serangan, teknik yang digunakan oleh attacker, serta sistem mana saja yang terdampak. Selain itu, digital forensics juga membantu dalam proses root cause analysis, yaitu menemukan penyebab utama dari insiden.

Apa perbedaan digital forensics dan incident response?

Istilah digital forensics dan incident response sering digunakan bersamaan, terutama ketika membahas Digital Forensics and Incident Response (DFIR). Dalam DFIR, tim IT menangani insiden secara cepat tanpa mengorbankan integritas bukti, sehingga proses investigasi tetap berjalan dengan baik.

Akan tetapi, sebenarnya keduanya memiliki fokus dan tujuan yang berbeda dalam penanganan insiden keamanan.

Incident response fokus pada tindakan cepat untuk mengatasi insiden yang sedang berlangsung. Tujuannya adalah meminimalkan dampak, menghentikan serangan, dan memulihkan sistem agar dapat kembali beroperasi secepat mungkin.

Sementara itu, digital forensics lebih fokus pada investigasi mendalam setelah atau selama insiden terjadi. Tujuannya adalah mengumpulkan dan menganalisis bukti digital untuk memahami apa yang sebenarnya terjadi.

Singkatnya, incident response memiliki sifat cepat, reaktif, dan beriorientasi pada pemulihan. Di sisi lain, sifat digital forensics adalah teliti, sistematis, dan berorientasi pada bukti.

Apa tujuan dan manfaat digital forensics?

Hampir semua aktivitas yang kita lakukan sekarang melibatkan jejak digital. Mulai dari login ke sistem, mengirim email, hingga mengunggah file di cloud. Dalam berbagai kasus kebocoran data atau serangan siber, aktivitas digital tersebut dapat menjadi "sumber informasi" untuk menginvestigasi dan merespons insiden.

Tujuan utama digital forensics adalah mengungkap fakta di balik sebuah insiden secara objektif dan berbasis bukti. Selain itu, digital forensics juga memastikan bahwa semua bukti yang ada tetap utuh, tidak dimodifikasi, dan bisa dipertanggungjawabkan.

Digital forensics memiliki beberapa manfaat sebagai berikut:

Menemukan root cause (akar penyebab) dari sebuah insiden.

Mempercepat proses respons dan recovery insiden.

Menjadi bahan pembelajaran untuk meningkatkan keamanan.

Mengumpulkan dan menjaga bukti digital untuk kebutuhan hukum.

Mendukung audit dan compliance.

Menyediakan dokumentasi yang jelas untuk laporan ke stakeholder.

Apa saja jenis-jenis digital forensics?

Digital forensics memiliki beberapa cabang yang masing-masing fokus pada jenis perangkat atau sumber data tertentu. Berikut adalah penjelasannya.

Computer forensics

Computer forensics fokus pada analisis perangkat komputasi seperti komputer, laptop, dan media penyimpanan digital. Tujuannya untuk menemukan data digital yang tersimpan di file, log, atau aktivitas pengguna.

Jenis forensik ini mirip dengan data recovery, tetapi melibatkan tambahan prosedur ketat untuk memastikan adanya audit trail dan chain of custody yang jelas.

Network forensics

Network forensics menganalisis data yang ditemukan pada traffic jaringan, termasuk pada aktivitas browsing dan komunikasi antarperangkat. Proses investigasi yang dilakukan bersifat proaktif dan real-time, sebab data jaringan cepat hilang setelah ditransmisikan.

Jenis forensik ini sangat penting untuk mendeteksi serangan seperti DDoS dan data exfiltration.

Mobile forensics

Mobile forensics menginvestigasi bukti digital pada perangkat mobile seperti smartphone dan tablet. Fokus utamanya adalah pemulihan data dari perangkat, termasuk pesan, riwayat panggilan, aplikasi, hingga lokasi GPS. Proses ini dapat dilakukan dari perangkat yang rusak, terendam air, atau sengaja dihancurkan.

Cloud forensics

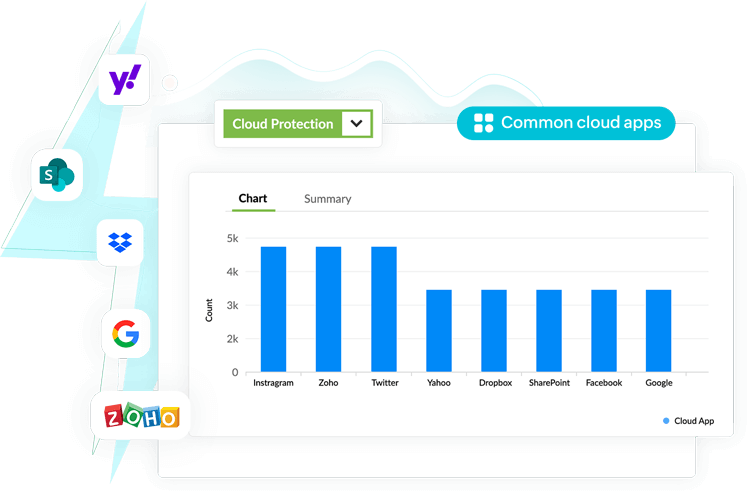

Cloud forensics menginvestigasi data dan aktivitas yang terjadi di lingkungan cloud. Cakupannya adalah analisis log, akses pengguna, konfigurasi layanan, hingga aktivitas pada platform cloud seperti storage, virtual machine, dan aplikasi berbasis cloud.

Memory forensics

Memory forensics menganalisis data digital yang ditemukan dari random access memory (RAM). Jenis forensik ini sering digunakan dalam investigasi serangan lanjutan yang tidak meninggalkan jejak di storage.

Database forensics

Database forensics menganalisis database, beserta metadata terkait dan timestamp-nya. Forensik jenis ini melibatkan pemeriksaan akses database, perubahan data, serta aktivitas pengguna untuk menemukan indikasi pelanggaran atau aktivitas mencurigakan.

Apa saja tahapan investigasi digital forensics?

Digital forensics memiliki 6 tahapan yang harus dilalui untuk memastikan bahwa bukti digital tetap valid, akurat, dan dapat dipertanggungjawabkan.

1. Identification (Identifikasi)

Tahap pertama adalah mengidentifikasi adanya insiden serta menentukan sumber bukti digital yang relevan. Pada fase ini, tim IT atau investigator akan mencari tahu di mana bukti berada, seperti pada server, endpoint, perangkat mobile, atau log sistem.

2. Preservation (Preservasi)

Setelah bukti ditemukan, langkah berikutnya adalah mengamankan dan menjaga data agar tidak berubah atau rusak. Pada tahap ini, investigator akan mengisolasi sistem atau perangkat yang terlibat untuk mencegah manipulasi, baik disengaja maupun tidak.

3. Collection (Pengumpulan)

Di tahap ini, semua bukti digital dikumpulkan dan disimpan dengan metode yang tepat. Proses ini harus dilakukan dengan hati-hati, sebab kesalahan kecil saja dapat menyebabkan data rusak, hilang, atau tidak valid sebagai bukti.

Untuk menjaga integritas, investigator umumnya membuat salinan forensik (forensic image) dari data asli. Salinan ini biasanya digunakan untuk analisis selanjutnya, sehingga data asli dapat diamankan.

4. Examination (Pemeriksaan)

Data yang sudah dikumpulkan kemudian diperiksa untuk menemukan informasi yang relevan dengan insiden. Tahap ini biasanya melibatkan tiga proses utama:

Prepare: menyiapkan data dan lingkungan analisis

Extract: mengekstrak data dari berbagai sumber

Identify: mengidentifikasi data yang relevan

Pada fase ini, investigator dapat melakukan pemeriksaan pada sistem yang masih aktif (live analysis) atau pada data yang sudah disalin (offline analysis). Berbagai artefak digital seperti riwayat browser, log aktivitas, file yang dihapus, hingga cache sistem akan ditelusuri untuk menemukan indikasi aktivitas mencurigakan.

5. Analysis (Analisis)

Setelah itu, data diinterpretasikan menggunakan berbagai metodologi dan tool digital forensics untuk menemukan insight yang lebih dalam. Tujuannya untuk mengetahui hal-hal seperti: siapa yang membuat atau mengubah data, kapan aktivitas tersebut terjadi, dan bagaimana serangan dilakukan.

Teknik-teknik analisis yang umumnya digunakan yaitu analisis metadata, live analysis, hingga reverse steganography.

6. Reporting (Pelaporan)

Tahap terakhir adalah mendokumentasikan hasil investigasi secara jelas dan sistematis dalam laporan. Dokumentasi ini perlu mencantumkan apa yang terjadi dan siapa yang bertanggung jawab. Selain itu, ada juga rekomendasi untuk mencegah serangan serupa terjadi di masa depan.

Laporan tidak hanya dibaca oleh pihak internal perusahaan, tetapi juga dapat dibutuhkan oleh auditor, regulator, pihak asuransi, hingga aparat penegak hukum jika kasus berlanjut ke proses hukum.

Apa saja teknik-teknik digital forensics?

Digital forensics melibatkan berbagai teknik untuk mengidentifikasi dan menginvestigasi insiden cybersecurity. Beberapa teknik yang dimaksud yaitu:

Reverse steganography

Deteksi informasi tersembunyi di dalam file seperti gambar atau dokumen. Reverse steganography bekerja dengan menganalisis perubahan pada struktur data, seperti hash value, untuk menemukan data tersembunyi.

Stochastic forensics

Rekonstruksi aktivitas digital berdasarkan pola dan perilaku ketika bukti langsung tidak tersedia. Biasanya dilakukan untuk menginvestigasi insider threat, sebab pelaku tidak meninggalkan jejak digital yang jelas.

Live analysis

Analisis dilakukan pada sistem yang masih berjalan (aktif). Tujuannya untuk mengumpulkan data yang volatil, seperti user yang sedang login, service aktif, atau proses yang sedang berjalan. Biasanya, analisis dilakukan pada data yang tersimpan di RAM atau cache.

Cross-drive analysis

Identifikasi dan korelasi data dari berbagai perangkat penyimpanan. Pada umumnya dilakukan untuk mencari kesamaan data anomali atau pola serta menemukan konteks investigasi.

Deleted file recovery

Pemulihan file yang sudah dihapus dari sistem dengan mencari fragmen data dan menyusunnya kembali menjadi file utuh. Teknik ini sering dipakai karena pelaku sering menghapus bukti untuk menghilangkan jejak.

Apa saja best practice digital forensics untuk tim IT?

Berikut beberapa best practice yang bisa diterapkan oleh tim IT dalam melakukan digital forensics.

Bangun visibilitas terpusat sejak awal

Langkah paling dasar adalah memastikan semua aktivitas sistem tercatat dengan baik. Aktivitas dan log dari server, endpoint, firewall, hingga aplikasi harus dikumpulkan secara terpusat agar mudah dianalisis.

Solusi seperti ManageEngine Log360 mendukung hal ini melalui centralized log management dan integrasi threat intelligence yang bisa langsung mendeteksi aktivitas mencurigakan.

Lakukan penelusuran log dengan lengkap

Log tidak hanya perlu disimpan, tetapi juga ditelusuri dan dianalisis. Penting sekali untuk memastikan logging aktif di semua sistem penting, format log konsisten, serta data mudah dicari dan dianalisis.

Log360 memiliki search engine yang kuat, memungkinkan tim IT menelusuri log secara cepat. Lewat penelusuran ini, tim dapat menemukan akar masalah, asal serangan, maupun aktivitas pengguna yang terlibat.

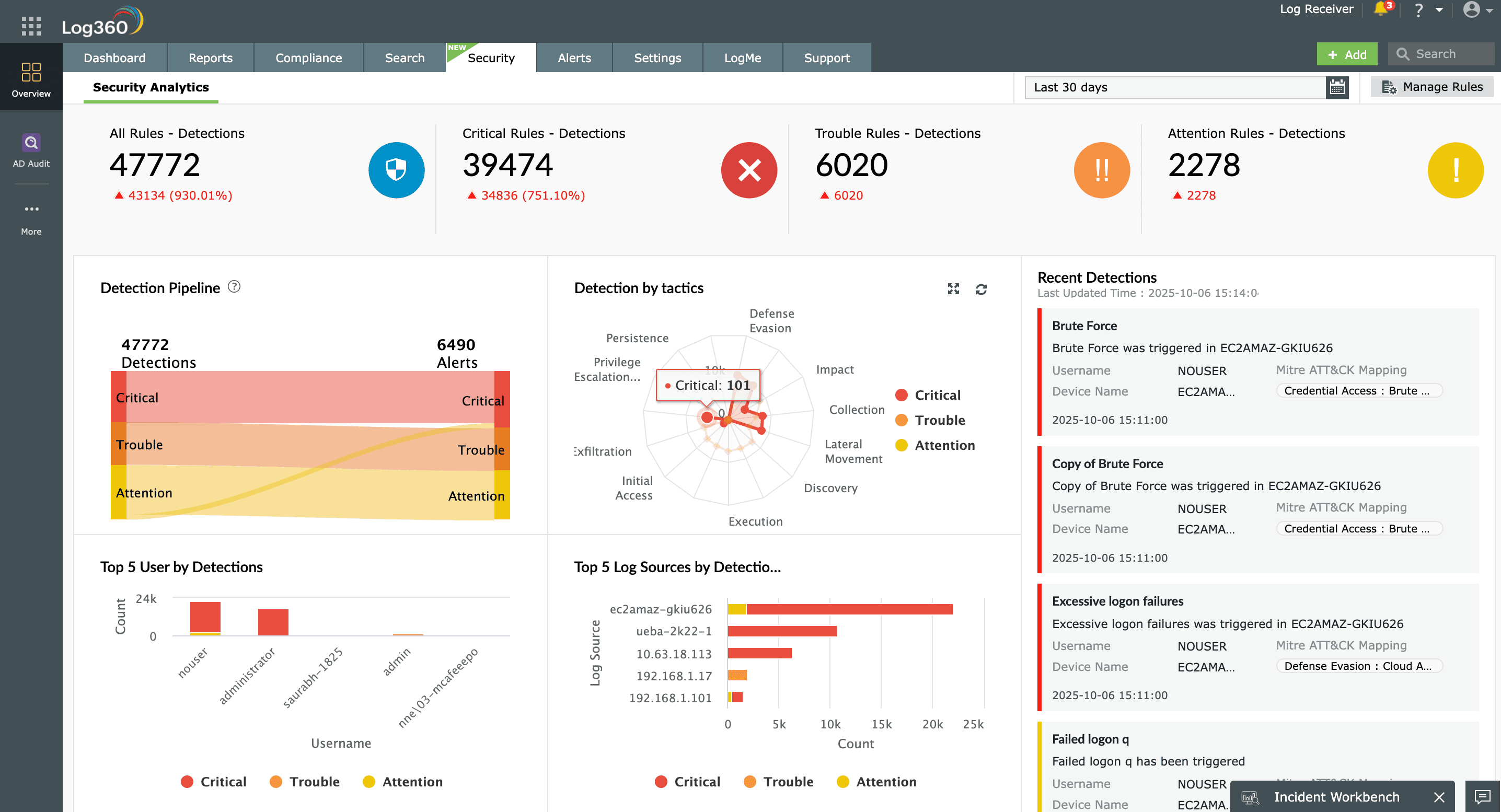

Korelasikan data untuk membentuk timeline serangan

Serangan siber biasanya terdiri dari beberapa tahap. Karena itu, tim IT perlu menghubungkan berbagai event menjadi satu alur yang utuh.

Best practice-nya adalah menggunakan pendekatan korelasi event untuk mengidentifikasi pola serangan, menyusun timeline aktivitas mencurigakan, dan memahami bagaimana serangan berkembang.

Untuk melakukannya, kapabilitas detection engine pada Log360 dapat menjadi pilihan. Kapabilitas ini mampu mengorelasikan data dari berbagai sumber dan menyajikannya dalam bentuk timeline yang mudah dipahami.

Deteksi aktivitas mencurigakan secara proaktif

Dalam proses digital forensics, tim IT perlu mampu mengenali aktivitas seperti akses tidak biasa, pergerakan lateral di dalam jaringan, serta komunikasi dengan sumber eksternal mencurigakan.

Melalui dukungan analisis forensik log dan threat detection, Log360 membantu mengidentifikasi indikator ancaman lebih awal sebelum berkembang menjadi insiden besar.

Siapkan prosedur incident response yang terintegrasi

Digital forensics biasanya terintegrasi dengan proses incident response. Proses yang berlangsung yaitu tim mengumpulkan bukti untuk investigasi sambil merespons serangan.

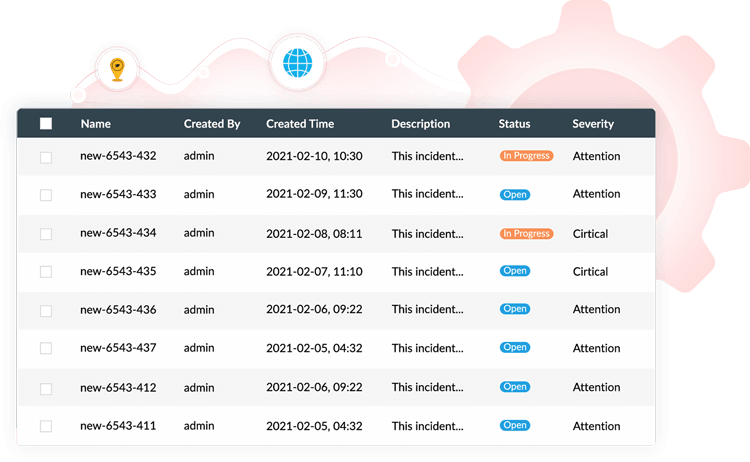

Pendekatan ini dikenal dengan DFIR (Digital Forensics and Incident Response) yang menggabungkan kecepatan respons dengan kedalaman analisis. Log360 mendukung hal ini dengan integrasi ke incident management, sehingga deteksi dan penanganan insiden bisa berjalan lebih cepat dan terstruktur.

Jaga integritas dan retensi data

Bukti digital harus tetap utuh. Oleh karena itu, tim perlu menyimpan log dalam jangka waktu tertentu dan memastikan data tidak bisa dimodifikasi.

Log360 menyediakan fitur log archival yang memungkinkan penyimpanan data secara aman dan tetap menjaga keasliannya untuk kebutuhan investigasi di masa depan. Fitur ini tidak hanya dapat dimanfaatkan untuk digital forensics, melainkan juga untuk kebutuhan audit dan compliance.

Pahami lebih dalam dengan digital forensics

Serangan siber yang semakin kompleks membuat tim IT harus mengubah cara pandang dalam menanganinya. Kini, tim harus benar-benar memahami apa yang terjadi di dalam sistem, melalui berbagai jejak digital yang ditinggalkan user.

Untuk mendukung proses ini, solusi seperti ManageEngine Log360 dapat membantu tim IT menjalankan digital forensics secara lebih terstruktur, cepat, dan efisien—mulai dari pengumpulan log hingga analisis forensik yang mendalam.

Ingin tahu selengkapnya? Jadwalkan demo dengan tim kami!