Apa Itu CIS Compliance? Panduan CIS benchmark untuk keamanan infrastruktur IT

Pada berbagai kasus, risiko keamanan tidak hanya berasal dari kerentanan software, tetapi juga dari konfigurasi sistem yang tidak tepat. Laporan dari Verizon dalam Data Breach Investigations Report sekitar 60% insiden keamanan melibatkan faktor manusia, termasuk kesalahan konfigurasi dan pengelolaan sistem yang kurang tepat

Pengaturan akses yang kurang aman, logging yang tidak aktif, atau kebijakan keamanan yang tidak konsisten dapat membuka celah bagi serangan siber.Guna membantu organisasi mengurangi risiko tersebut, banyak tim IT menggunakan CIS Benchmark, yaitu panduan konfigurasi keamanan yang dikembangkan oleh Center for Internet Security. Standar ini memberikan rekomendasi praktik terbaik untuk mengamankan berbagai sistem dan teknologi IT.

Apa itu CIS Compliance?

CIS Compliance adalah upaya organisasi untuk memastikan bahwa sistem dan infrastruktur IT yang digunakan telah dikonfigurasi sesuai dengan rekomendasi keamanan yang terdapat dalam CIS Benchmark yang diterbitkan oleh Center for Internet Security.

CIS Benchmark merupakan panduan konfigurasi keamanan berbasis praktik terbaik yang dirancang untuk membantu organisasi melindungi sistem IT dari berbagai potensi risiko keamanan. Panduan ini berisi rekomendasi teknis yang dapat digunakan oleh tim IT untuk mengatur konfigurasi sistem agar lebih aman dan sesuai dengan standar keamanan yang direkomendasikan.

Standar ini banyak digunakan oleh berbagai organisasi di seluruh dunia, mulai dari perusahaan, institusi pemerintah, hingga organisasi yang berfokus pada keamanan siber. Dengan mengikuti CIS Benchmark, organisasi dapat memastikan bahwa sistem yang mereka gunakan telah dikonfigurasi dengan lebih aman serta mengurangi risiko kesalahan konfigurasi yang dapat membuka celah bagi serangan siber. CIS Benchmark sendiri mencakup berbagai teknologi yang umum digunakan dalam lingkungan IT modern, seperti:

Sistem operasi, seperti Windows dan Linux

Platform cloud, seperti AWS, Azure, dan GCP

Database

Perangkat jaringan

Mengapa CIS Benchmark dan Compliance penting bagi organisasi?

Semakin meningkatnya kompleksitas infrastruktur IT mulai dari server, endpoint, hingga layanan cloud, menjaga konfigurasi sistem tetap aman menjadi semakin menantang. Kesalahan konfigurasi kecil, seperti pengaturan akses yang tidak tepat atau layanan yang tidak diamankan dengan baik, dapat membuka celah keamanan yang berpotensi dimanfaatkan oleh penyerang. Melalui penerapan CIS Compliance, organisasi memiliki panduan yang jelas untuk memastikan bahwa sistem yang digunakan telah dikonfigurasi sesuai dengan praktik keamanan terbaik.

Beberapa manfaat utama dari penerapan CIS Compliance antara lain:

Mengurangi risiko kesalahan konfigurasi: CIS Benchmark memberikan rekomendasi konfigurasi keamanan yang membantu organisasi menghindari pengaturan sistem yang berisiko.

Meningkatkan visibilitas terhadap konfigurasi sistem : Tim IT dapat memantau apakah sistem telah dikonfigurasi sesuai dengan standar keamanan yang direkomendasikan.

Mendukung kepatuhan terhadap berbagai standar keamanan: CIS Benchmark sering digunakan sebagai referensi untuk mendukung kepatuhan terhadap berbagai framework keamanan, seperti International Organization for Standardization ISO 27001 dan National Institute of Standards and Technology NIST Cybersecurity Framework.

Membantu menjaga stabilitas dan keamanan operasional IT: Konfigurasi sistem yang lebih terstandarisasi dapat membantu organisasi mengurangi risiko gangguan operasional akibat masalah keamanan.Bagaimana cara menerapkan CIS Compliance di infrastruktur IT?

Menerapkan CIS Compliance tidak hanya berarti memahami CIS Benchmark, tetapi juga memastikan bahwa konfigurasi sistem di seluruh lingkungan IT telah sesuai dengan rekomendasi keamanan yang ditetapkan. Dalam praktiknya, proses ini biasanya melibatkan beberapa tahap teknis, mulai dari identifikasi aset hingga monitoring konfigurasi sistem secara berkelanjutan.

1. Mengidentifikasi aset IT yang digunakan

Langkah pertama dalam menerapkan CIS Compliance adalah memahami seluruh aset IT yang ada di lingkungan organisasi. Aset ini dapat mencakup server, endpoint, perangkat jaringan, aplikasi bisnis, hingga layanan cloud yang digunakan oleh tim internal. Inventaris aset IT sangat penting karena CIS Benchmark diterapkan pada sistem tertentu. Oleh karena itu, tim IT perlu mengetahui dengan jelas perangkat dan sistem mana saja yang perlu dilakukan pemeriksaan konfigurasi keamanan. Tanpa manajemen aset IT yang memadai, beberapa perangkat berpotensi tidak terpantau dalam proses audit keamanan. Hal ini dapat menyebabkan adanya sistem yang tidak dikonfigurasi sesuai dengan standar keamanan yang direkomendasikan.

2. Melakukan penilaian konfigurasi sistem

Setelah seluruh aset IT teridentifikasi, langkah berikutnya adalah melakukan penilaian terhadap konfigurasi sistem yang digunakan. Pada tahap ini, konfigurasi sistem yang ada dibandingkan dengan rekomendasi yang terdapat dalam CIS Benchmark. Proses ini dikenal sebagai configuration assessment, yaitu pemeriksaan terhadap pengaturan keamanan sistem untuk melihat apakah konfigurasi yang digunakan telah sesuai dengan praktik keamanan terbaik. Tools keamanan dapat membantu melakukan proses assessment ini secara otomatis sehingga tim IT dapat memperoleh gambaran yang lebih jelas mengenai kondisi konfigurasi keamanan di seluruh lingkungan IT.

Beberapa konfigurasi yang biasanya diperiksa dalam proses ini antara lain:

Kebijakan password dan autentikasi

Pengaturan hak akses pengguna

Status logging dan auditing keamanan

Pengaturan firewall dan keamanan jaringan

Konfigurasi layanan sistem

3. Mengidentifikasi misconfiguration dan potensi risiko

Hasil dari proses configuration assessment akan membantu tim IT mengidentifikasi misconfiguration, yaitu konfigurasi sistem yang tidak sesuai dengan praktik keamanan yang direkomendasikan.

Kesalahan konfigurasi sering menjadi sumber risiko keamanan karena dapat membuka celah yang dapat dimanfaatkan oleh penyerang.

Beberapa contoh misconfiguration yang sering ditemukan antara lain:

Akun pengguna dengan hak akses yang terlalu luas

Layanan sistem yang terbuka tanpa pengamanan yang memadai

Logging keamanan yang tidak diaktifkan

Kebijakan password yang terlalu lemah

4. Melakukan remediation terhadap konfigurasi yang berisiko

Setelah potensi risiko teridentifikasi, langkah berikutnya adalah melakukan remediation, yaitu memperbaiki konfigurasi sistem agar sesuai dengan rekomendasi CIS Benchmark. Proses ini penting untuk memastikan bahwa sistem yang digunakan telah dikonfigurasi dengan lebih aman dan tidak membuka celah keamanan yang tidak perlu. Beberapa platform keamanan juga menyediakan rekomendasi perbaikan yang membantu tim IT mempercepat proses remediation tanpa harus melakukan pemeriksaan konfigurasi secara manual.

Remediation dapat mencakup berbagai tindakan perbaikan, seperti:

Memperketat kebijakan keamanan sistem

Menyesuaikan pengaturan hak akses pengguna

Mengaktifkan logging keamanan

Mengubah konfigurasi layanan yang berpotensi menimbulkan risiko

5. Melakukan monitoring dan audit secara berkala

Konfigurasi sistem dalam lingkungan IT dapat berubah seiring waktu karena adanya pembaruan sistem, instalasi aplikasi baru, perubahan kebijakan IT, atau penambahan perangkat baru dalam jaringan. Oleh karena itu, penerapan CIS Compliance tidak cukup dilakukan sekali saja. Tim IT perlu melakukan monitoring dan audit konfigurasi secara berkala untuk memastikan bahwa sistem tetap sesuai dengan standar keamanan yang direkomendasikan.

Monitoring keamanan yang berkelanjutan membantu organisasi mendeteksi perubahan konfigurasi yang berpotensi menimbulkan risiko keamanan serta menjaga agar sistem tetap mengikuti praktik keamanan terbaik.

Bagaimana penerapan CIS benchmark compliance menggunakan tool?

Proses penerapan CIS Compliance dapat dilakukan dengan lebih terstruktur menggunakan tools yang mendukung assessment berbasis CIS Benchmark. Sebagai contoh, solusi seperti ManageEngine Vulnerability Manager Plus mengimplementasikan proses ini melalui pendekatan berbasis compliance policies yang sudah disesuaikan dengan CIS Benchmark.

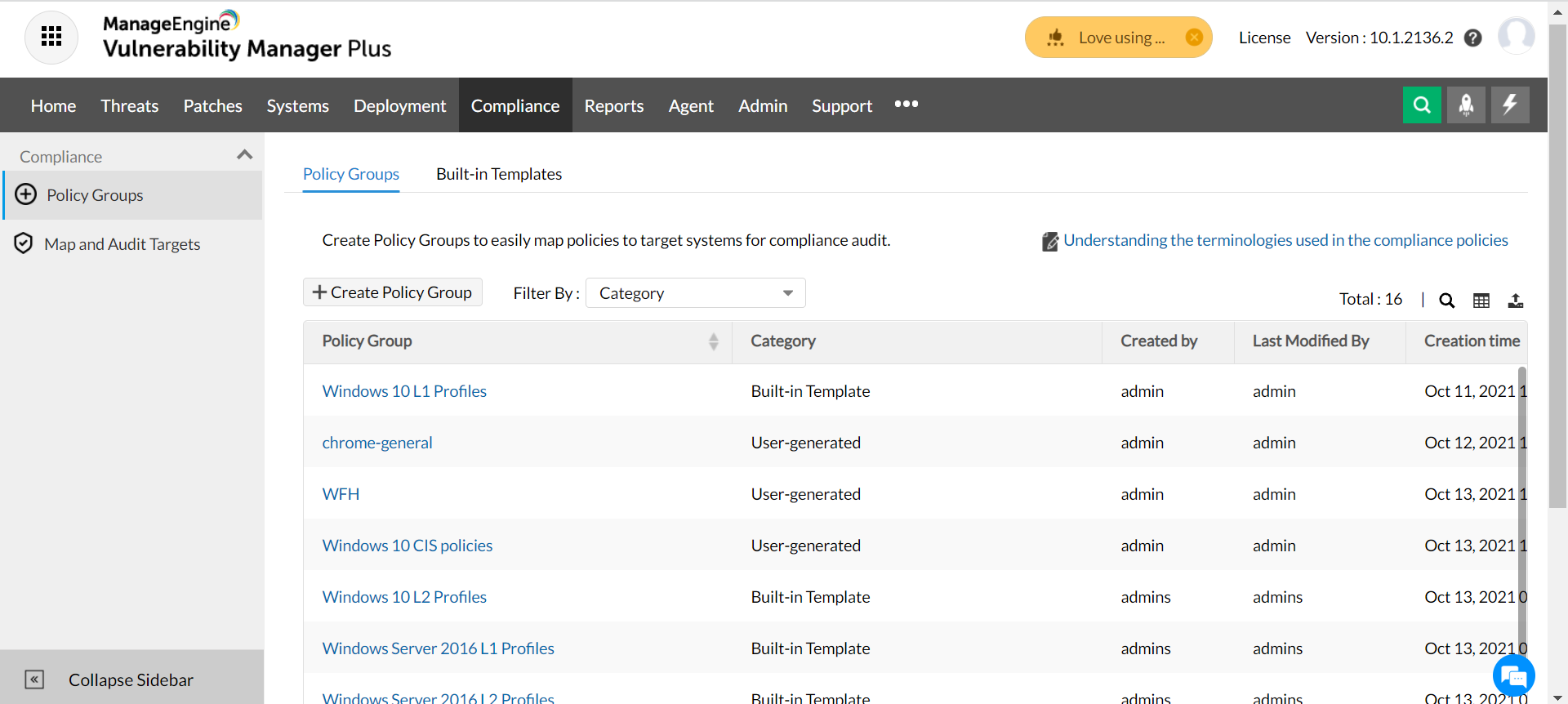

1. Mengelompokkan kebijakan compliance

Tim IT dapat menggunakan kumpulan kebijakan yang telah disesuaikan dengan CIS Benchmark untuk berbagai sistem, seperti Windows atau Linux, sehingga proses audit dapat dilakukan secara lebih efisien.

Dengan mengelompokkan kebijakan berdasarkan jenis sistem atau kebutuhan audit, tim IT tidak perlu melakukan pemeriksaan satu per satu untuk setiap konfigurasi. Hal ini membantu mengurangi kompleksitas dalam pengelolaan compliance di lingkungan IT yang besar. Selain itu, pendekatan ini juga mempermudah standarisasi audit keamanan, karena setiap sistem akan dinilai berdasarkan kebijakan yang konsisten.

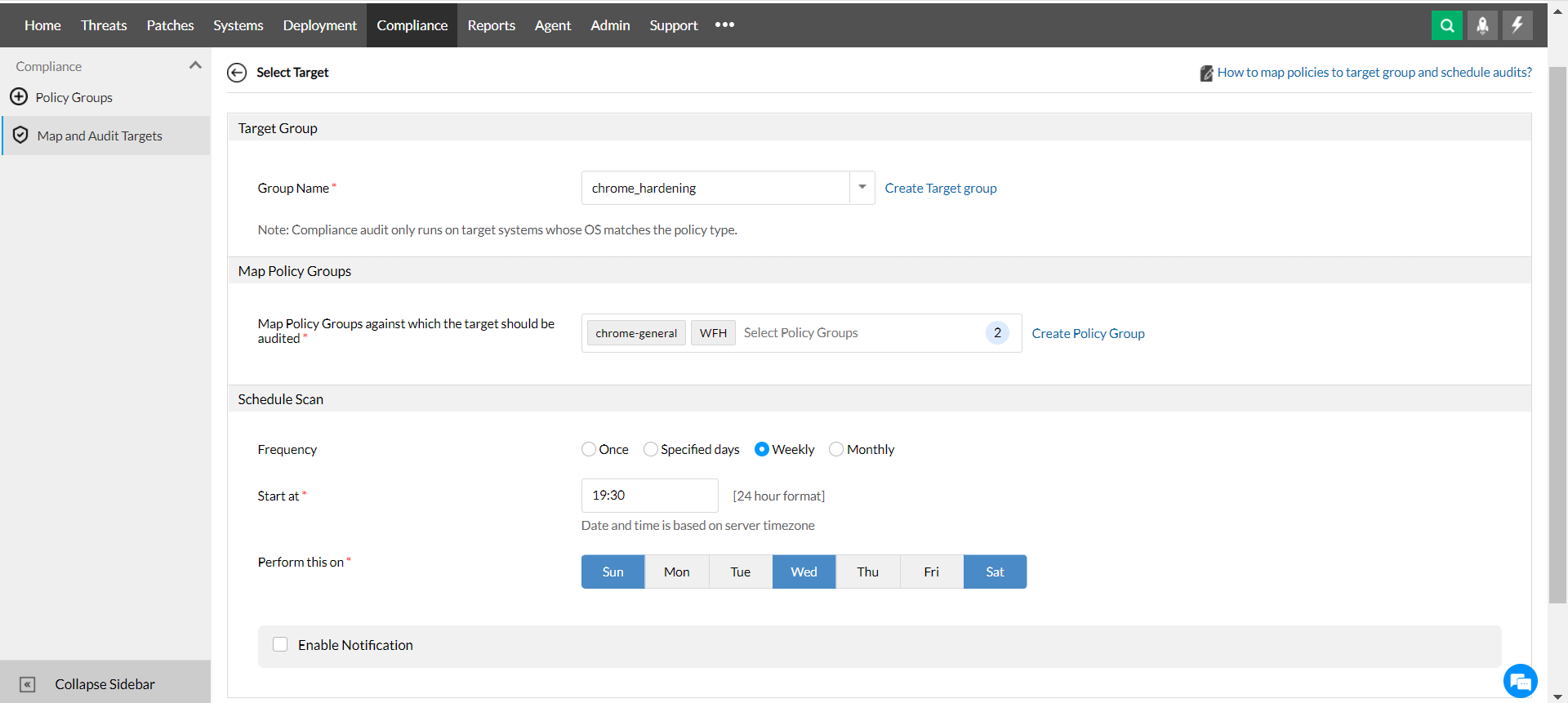

2. Menentukan target sistem dan menjadwalkan audit

Setelah kebijakan compliance ditentukan, langkah berikutnya adalah menerapkannya pada sistem atau perangkat yang ingin diaudit, seperti server, endpoint, atau grup tertentu dalam jaringan. Proses ini biasanya dilengkapi dengan kemampuan untuk menjadwalkan audit secara berkala, sehingga penilaian konfigurasi tidak hanya dilakukan sekali, tetapi berlangsung secara berkelanjutan. Menggunakan penjadwalan, tim IT dapat memastikan bahwa setiap perubahan konfigurasi sistem tetap terpantau dan tidak menyimpang dari standar keamanan yang telah ditetapkan.

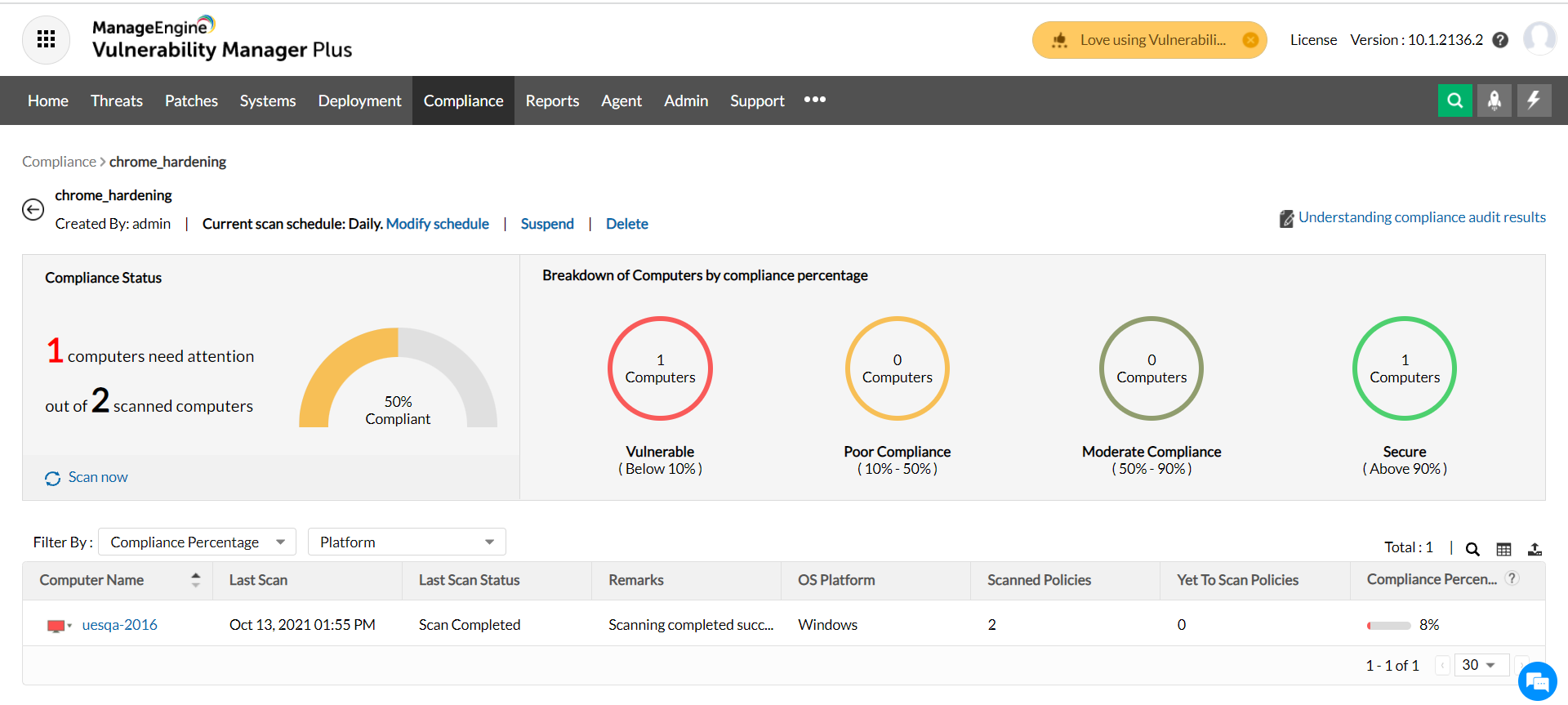

3. Melakukan audit dan meningkatkan compliance

Hasil audit memberikan visibilitas terhadap tingkat kepatuhan sistem terhadap CIS Benchmark, termasuk konfigurasi mana yang sudah sesuai dan mana yang masih perlu diperbaiki. Tim IT dapat melihat detail pelanggaran konfigurasi, memahami dampaknya terhadap keamanan, serta mendapatkan rekomendasi perbaikan yang dapat langsung diterapkan. Memiliki informasi ini, organisasi dapat meningkatkan tingkat compliance secara bertahap sekaligus memastikan bahwa konfigurasi sistem tetap selaras dengan praktik keamanan terbaik.

Peran CIS Critical Security Controls dalam menerapkan CIS Compliance

Selain CIS Benchmark yang berfokus pada konfigurasi sistem, organisasi juga dapat menggunakan CIS Critical Security Controls sebagai panduan untuk membangun keamanan IT secara lebih menyeluruh.

Framework yang dikembangkan oleh Center for Internet Security ini berisi serangkaian praktik keamanan yang dirancang untuk membantu organisasi melindungi sistem dari ancaman siber yang paling umum.

CIS Controls mencakup berbagai aspek penting dalam keamanan IT, seperti pengelolaan aset, pengamanan konfigurasi sistem, monitoring aktivitas, hingga manajemen kerentanan.

Bagaimana CIS Controls melengkapi CIS Compliance?

CIS Benchmark dan CIS Controls memiliki peran yang saling melengkapi dalam meningkatkan keamanan sistem. Menggabungkan keduanya, organisasi tidak hanya memastikan sistem dikonfigurasi dengan benar, tetapi juga memiliki pendekatan keamanan yang lebih terstruktur dan berkelanjutan.

CIS Benchmark membantu memastikan konfigurasi sistem sudah aman

CIS Controls membantu organisasi memahami langkah-langkah prioritas dalam mengelola keamanan secara keseluruhan

Sudah siap menerapkan CIS compliance di organisasi Anda?

Mengelola keamanan konfigurasi sistem bukan lagi sekadar best practice, tetapi sudah menjadi kebutuhan bagi organisasi yang ingin menjaga stabilitas operasional dan mengurangi risiko serangan siber. Dengan mengikuti CIS Benchmark dan didukung oleh pendekatan yang terstruktur, tim IT dapat memastikan bahwa sistem yang digunakan telah dikonfigurasi dengan lebih aman.

Namun, penerapan CIS Compliance di lingkungan IT yang kompleks tidak selalu mudah jika dilakukan secara manual. Dibutuhkan visibilitas yang menyeluruh serta kemampuan untuk memantau dan memperbaiki konfigurasi sistem secara berkelanjutan.

Untuk membantu proses ini, solusi seperti ManageEngine Vulnerability Manager Plus dapat memberikan kemudahan dalam melakukan assessment konfigurasi keamanan, mendeteksi misconfiguration, serta memantau kepatuhan terhadap CIS Benchmark di seluruh infrastruktur IT.

👉 Coba gratis selama 30 hari:

https://www.manageengine.com/vulnerability-management/download.html