Smishing: Cara kerja, risiko, dan cara mendeteksinya

Pernahkah Anda menerima SMS dengan mengatasnamakan organisasi tepercaya dan meminta untuk mengklik sebuah tautan yang terlihat meyakinkan? Jika Anda mengklik tautan tersebut, ini bisa menjadi pintu masuk bagi pelaku serangan siber. Tidak ada tombol undo, yang ada hanya kepanikan saat menyadari data telah diretas atau aset berharga hilang seketika.

Meski teknologi keamanan terus berkembang, penipuan melalui pesan singkat masih marak terjadi. Fokus utama serangan ini bukan pada eksploitasi celah teknis, melainkan pada psikologis pengguna. Rasa takut dan desakan waktu adalah celah keamanan yang paling sering mereka eksploitasi. Risiko yang ditimbulkan, mulai dari hilangnya aset, pencurian data penting, hingga hancurnya reputasi organisasi.

Artikel ini membahas cara kerja praktik smishing dan bagaimana cara mendeteksi serta meresponsnya sebelum insiden besar terjadi pada Anda.

Apa itu smishing?

Mungkin Anda sudah sering mendengar istilah phishing. Phishing adalah upaya pencurian identitas dengan mengatasnamakan entitas resmi yang tepercaya, dengan tujuan memperoleh akses ke informasi sensitif yang kemudian disalahgunakan untuk keuntungan pihak tertentu.

Phishing memiliki berbagai jenis berdasarkan media yang digunakan sebagai sarana penipuan. Salah satu jenis yang paling invasif yakni, smishing. Smishing adalah teknik penipuan yang menggunakan metode pengiriman pesan melalui SMS dengan memanfaatkan faktor manusia sebagai celah utama keamanan.

Pada praktiknya, sering melibatkan social engineering untuk memicu respons cepat dari korban. Kasus yang sering terjadi melibatkan industri perbankan atau instansi pemerintah. Sebab, kedua industri tersebut mengelola hal yang menjadi alasan mudah untuk memunculkan rasa takut pada diri kita jika merasa ada suatu kondisi darurat.

Bagaimana cara kerja dan motif smishing yang paling umum digunakan pelaku?

Smishing bekerja dengan pola yang relatif konsisten. Pelaku menciptakan pesan singkat yang tampak sah, lalu mengombinasikannya dengan tekanan psikologis agar korban segera mengambil tindakan tanpa melakukan verifikasi.

Dalam praktiknya, terdapat beberapa vektor serangan utama yang paling sering digunakan dalam kasus smishing. Pola-pola berikut dirancang untuk memaksimalkan tingkat keberhasilan dengan memanfaatkan keterbatasan layar, kebiasaan pengguna, dan minimnya mekanisme validasi pada komunikasi berbasis SMS.

Mengarah ke tautan palsu: Pelaku mengirimkan SMS berisi tautan yang biasanya menuju situs palsu namun menyerupai layanan resmi. Tujuannya adalah mencuri kredensial login korban. Motif ini paling dominan karena mudah dieksekusi di perangkat mobile dan sering dimanfaatkan tanpa verifikasi oleh pengguna.

Permintaan untuk mengubungi nomor telepon yang tertera: Dalam modus ini, saat korban benar-benar melakukan panggilan yang diminta, penyerang akan meminta informasi sensitif seperti kode OTP, PIN, atau data pribadi lainnya dengan dalih verifikasi akun atau kondisi darurat. Unsur urgensi sengaja diciptakan untuk menekan korban agar segera merespons tanpa berpikir kritis.

Lampiran aplikasi atau file berbahaya: Pelaku menyertakan file unduhan, umumnya berupa APK berisi trojan atau malware. Ketika file tersebut diinstal, perangkat korban dapat terinfeksi dan dikendalikan dari jarak jauh, bahkan berpotensi menjadi pintu masuk ke jaringan organisasi jika perangkat terhubung dengan sistem internal perusahaan.

Pola-pola serangan smishing tersebut menunjukkan bahwa ancaman ini tidak bersifat insidental, melainkan dijalankan secara sistematis dengan motif yang jelas. Kombinasi social engineering, karakteristik komunikasi mobile, dan kebiasaan pengguna menjadikan smishing sebagai vektor serangan yang efektif dan sulit diabaikan.

Kasus smishing di Indonesia beserta dampak yang ditimbulkan

Berbagai kasus smishing yang terjadi di Indonesia menunjukkan bahwa ancaman ini bukan sekadar potensi, melainkan telah menimbulkan dampak nyata. Mulai dari kerugian finansial, kebocoran data pribadi, hingga menurunnya kepercayaan terhadap institusi resmi dan layanan digital. Dalam skala yang lebih luas, insiden-insiden ini berisiko mengganggu keberlangsungan operasional dan reputasi organisasi.

1. Smishing e-tilang yang mengatasnamakan kejaksaan

Kasus smishing bermodus e-tilang palsu memanfaatkan otoritas institusi penegak hukum untuk menciptakan rasa takut dan urgensi. Pelaku mengirimkan SMS berisi tautan yang seolah-olah merujuk pada pelanggaran lalu lintas yang harus segera ditindaklanjuti oleh penerima pesan.

Berdasarkan hasil penyelidikan aparat, teridentifikasi sedikitnya 135 tautan phishing dan 11 MSISDN yang digunakan untuk menyebarkan pesan penipuan tersebut. Skala distribusi ini menunjukkan bahwa serangan dilakukan secara terorganisasi dan menjangkau korban dalam jumlah besar.

Ketika tautan diakses, korban diarahkan ke situs e-tilang palsu yang dirancang menyerupai layanan resmi. Selain berpotensi menimbulkan kerugian finansial, modus ini membuka peluang penyalahgunaan data pribadi yang dapat dimanfaatkan untuk serangan lanjutan, sekaligus melemahkan kepercayaan publik terhadap layanan digital pemerintah.

2. Smishing klaim poin yang mengatasnamankan bank swasta

Pada kasus ini, pelaku mengeksploitasi relasi kepercayaan antara nasabah dan organisasi perbankan dengan menyebarkan SMS berisi klaim poin atau hadiah.

Setelah korban mengklik tautan yang disertakan, mereka diarahkan untuk mengisi berbagai informasi sensitif, termasuk nomor ponsel, alamat lengkap, serta data kartu pembayaran. Informasi tersebut kemudian digunakan untuk mengambil alih akses mobile banking korban dan menguras saldo rekening.

Data dari pihak bank menunjukkan sekitar 15 ribu nomor tercatat menerima SMS palsu tersebut, dengan sejumlah korban mengalami kerugian finansial mencapai sekitar Rp200 juta. Insiden ini memperlihatkan bagaimana satu pesan SMS dapat berdampak langsung pada keamanan finansial nasabah.

3. Smishing yang mengatasnamakan bank BCA dan UOB

Kasus smishing yang mengatasnamakan bank BCA dan UOB menunjukkan eskalasi teknik serangan yang lebih kompleks. Pelaku memanfaatkan perangkat Base Transceiver Station (BTS) ilegal atau fake BTS untuk mengirimkan SMS phishing secara masif ke ponsel masyarakat. Pesan-pesan tersebut dirancang menyerupai komunikasi resmi bank, baik dari sisi format, gaya bahasa, maupun tampilan visual.

Serangan tersebut terbukti menyebabkan kerugian material bagi konsumen dari hasil informasi elektronik berisi pemberitahuan palsu yang tersebar.

Rangkaian kasus smishing tersebut menunjukkan bahwa dampaknya tidak berhenti pada kerugian finansial semata. Penurunan kepercayaan eksternal, meningkatnya risiko penyalahgunaan data, serta potensi eskalasi ke insiden keamanan yang lebih besar menjadi konsekuensi nyata yang harus dihadapi oleh organisasi dan institusi terkait.

Cara mendeteksi dan menghindari smishing

Mendeteksi smishing menjadi langkah krusial untuk mencegah kebocoran data dan kerugian yang lebih besar. Banyak serangan smishing berhasil bukan karena teknik yang canggih, melainkan karena korban merespons pesan secara spontan tanpa melakukan verifikasi. Dengan mengenali pola dan ciri umum smishing, risiko tersebut dapat ditekan secara signifikan.

Pesan tiba-tiba yang meminta tindakan segera: Smishing umumnya diawali dengan pesan mendadak yang langsung meminta penerima melakukan tindakan tertentu dalam waktu singkat. Dalam kondisi seperti ini, penting untuk tidak langsung menuruti permintaan tersebut. Luangkan waktu untuk memeriksa kebenaran informasi melalui call center resmi atau kanal komunikasi resmi lainnya, serta hindari merespons pesan dalam keadaan terburu-buru.

Nomor pengirim yang menyerupai nomor resmi: Organisasi berskala enterprise umumnya menggunakan nomor resmi yang teridentifikasi jelas. Namun, smishing sering dikirim dari nomor yang menyerupai nomor asli, terkadang hanya berbeda satu digit untuk mengecoh korban. Karena itu, meskipun nomor terlihat familiar, tetap lakukan verifikasi melalui kanal resmi sebelum mengikuti instruksi apa pun.

Bahasa pesan yang menekan dan memicu kepanikan: Dalam praktiknya, smishing kerap memanfaatkan bahasa yang menekan psikologis korban, seperti ancaman pemblokiran akun atau klaim adanya masalah darurat. Ketika menerima pesan dengan nada seperti ini, pastikan untuk mengonfirmasi langsung melalui layanan pelanggan resmi, bukan melalui tautan atau nomor yang tercantum dalam SMS.

Smishing dalam ekosistem organisasi

Smishing tidak hanya menyasar individu secara personal, tetapi juga dapat menargetkan karyawan dalam sebuah organisasi. Kurangnya kesadaran dan verifikasi dalam merespons pesan SMS dapat membuka celah bagi pelaku untuk mengakses sistem dan data internal.

Dalam konteks organisasi, pola serangan smishing umumnya dilakukan dengan menyamar sebagai pihak internal yang tepercaya, seperti HR, tim IT, atau manajemen. Pesan yang dikirim sering kali berisi permintaan pembaruan data, pengiriman dokumen, atau instruksi terkait kebutuhan internal, sehingga terlihat sah dan tidak langsung menimbulkan kecurigaan.

Ketika karyawan menuruti instruksi tersebut tanpa verifikasi, risiko yang muncul tidak hanya berupa kebocoran data pribadi, tetapi juga potensi kompromi akun, akses tidak sah ke sistem internal, dan gangguan terhadap operasional organisasi secara keseluruhan.

Cara terbaik menghadapi smishing di organisasi

Untuk menghadapi ancaman smishing yang semakin kompleks, organisasi membutuhkan pendekatan keamanan yang tidak hanya reaktif, tetapi juga preventif dan terotomatisasi.

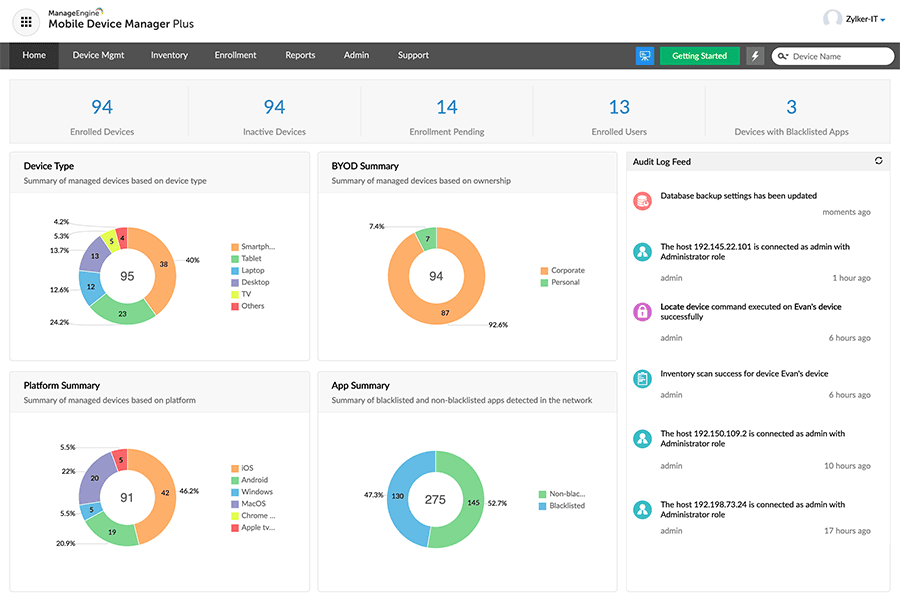

1. Mengamankan perangkat melalui MDM dan proteksi endpoint

Smishing kerap menjadi pintu masuk awal serangan melalui perangkat mobile karyawan. Dengan menerapkan Mobile Device Management (MDM), organisasi dapat memblokir tautan berbahaya, memindai malware secara real-time, serta membatasi instalasi aplikasi berisiko. Pendekatan ini sangat krusial, terutama pada skema Bring Your Own Device (BYOD), di mana perangkat pribadi karyawan tetap terhubung dengan sistem organisasi.

Selain itu, penerapan Endpoint Detection and Response (EDR) memungkinkan tim keamanan mendeteksi perilaku tidak wajar pada perangkat sejak awal. Ketika anomali terdeteksi, sistem dapat segera menandainya sebagai potensi ancaman sebelum berkembang menjadi insiden yang lebih besar.

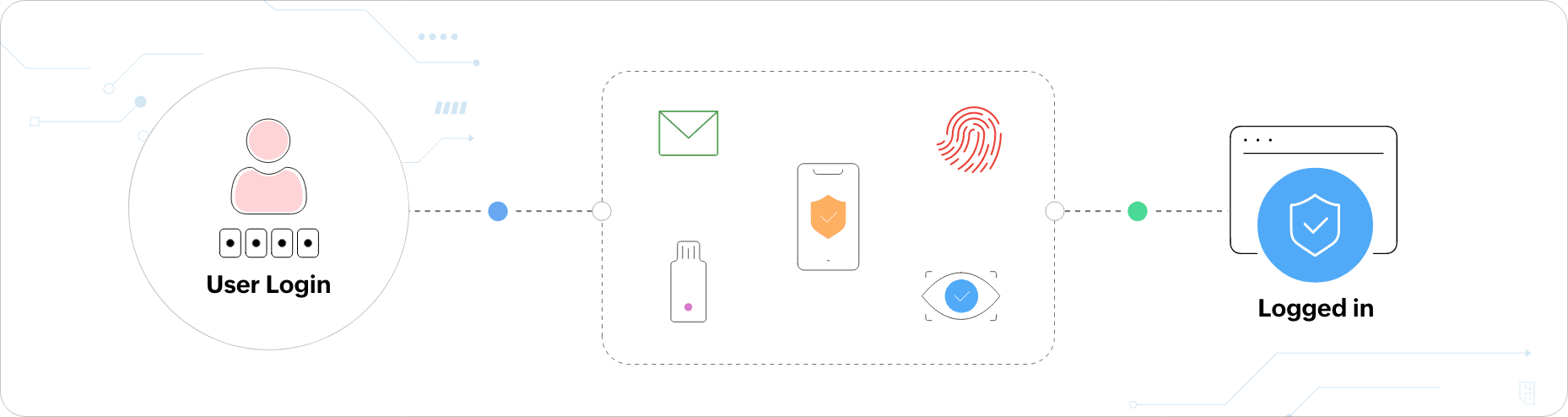

2. Memperkuat keamanan identitas dengan MFA dan kontrol akses

Sebagian besar serangan smishing bertujuan memperoleh kredensial pengguna. Ketika kredensial berhasil dicuri, akun pengguna dapat disalahgunakan untuk mengakses sistem internal organisasi.

Di sinilah kontrol identitas menjadi lapisan pertahanan yang krusial. Melalui ADSelfService Plus, organisasi dapat menerapkan Multi-Factor Authentication (MFA) untuk memastikan bahwa akses ke sistem tetap terlindungi meskipun username dan password telah diketahui pihak eksternal. Solusi ini mendukung lebih dari 20 metode MFA, termasuk metode yang lebih tahan terhadap phishing seperti FIDO passkeys, serta membantu organisasi memenuhi standar keamanan identitas seperti NIST SP 800-63.

Selain itu, mekanisme peringatan real-time memungkinkan tim IT segera mengetahui aktivitas login yang mencurigakan, sehingga potensi penyalahgunaan identitas akibat smishing dapat ditangani lebih cepat sebelum berdampak lebih luas.

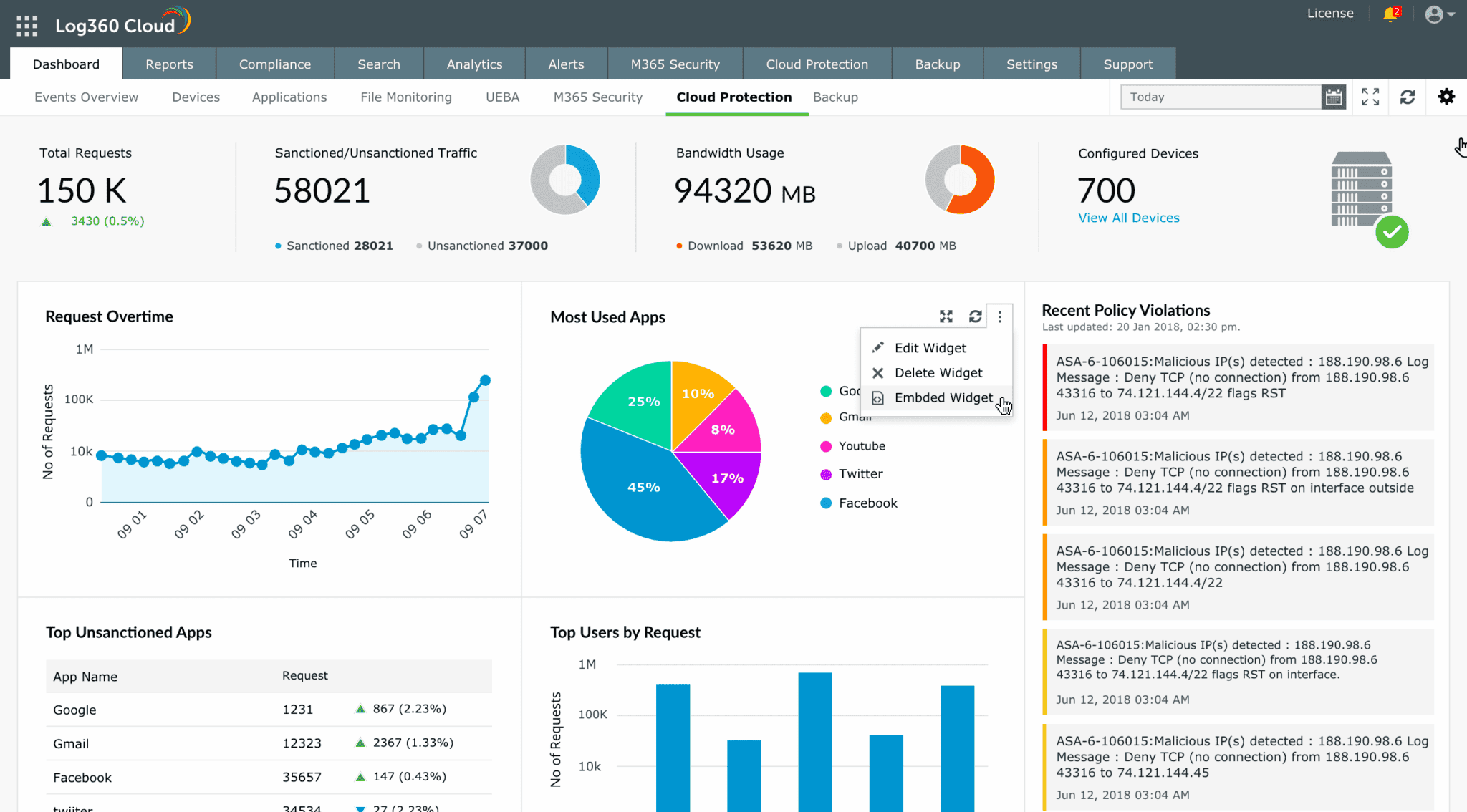

3. Respons insiden cepat melalui SOAR dan security automation

Ketika insiden smishing berhasil menembus lapisan pertahanan awal, kecepatan respons menjadi faktor penentu. Dengan kapabilitas Security Orchestration, Automation, and Response (SOAR), ManageEngine memungkinkan organisasi merespons ancaman secara otomatis dan konsisten.

Melalui otomatisasi ini, tim keamanan dapat menghentikan aktivitas mencurigakan, antara lain dengan:

Melakukan log off dan menonaktifkan akun pengguna yang terindikasi diretas

Menampilkan peringatan pop-up langsung pada perangkat terdampak

Menghentikan layanan berbahaya pada sistem yang terkompromi

Melakukan shutdown atau restart perangkat Linux yang berpotensi diretas

Pendekatan ini tidak hanya mempercepat penanganan insiden, tetapi juga secara signifikan menekan biaya akibat pelanggaran data dan mengurangi beban kerja administratif, sehingga tim keamanan dapat fokus pada aktivitas strategis.

Kesimpulan

Tanpa persiapan dan teknologi keamanan yang memadai, organisasi akan terus berada dalam kondisi rentan terhadap smishing. Ancaman ini memerlukan pendekatan keamanan terintegrasi yang mampu mendeteksi, memantau, dan merespons ancaman secara cepat.

Melalui ekosistem solusi keamanannya, ManageEngine memberikan dukungan sistem terintegrasi, sebagai upaya pencegahan terhadap teknik serangan yang terus berkembang. Solusi ini menggabungkan visibilitas menyeluruh, otomatisasi respons keamanan, serta perlindungan di setiap lapisan ekosistem IT, sehingga tim keamanan dapat bertindak lebih proaktif dan strategis.

Perkuat strategi keamanan siber organisasi Anda dengan solusi terintegrasi dari ManageEngine, untuk informasi lebih lanjut kunjungi: https://www.manageengine.com/id/cybersecurity-solutions.html