Saatnya melampaui pendekatan defensif dan beralih ke strategi proaktif.

Security breaches bukan lagi soal ‘jika’ tetapi ‘kapan’. Agar dapat meminimalkan dampaknya, organisasi harus siap mendeteksi dan merespons ancaman sedini mungkin. Dengan kemampuan threat hunting yang ekstensif, ManageEngine Log360 memberi Anda kendali untuk bergerak lebih dulu sebelum serangan terjadi.

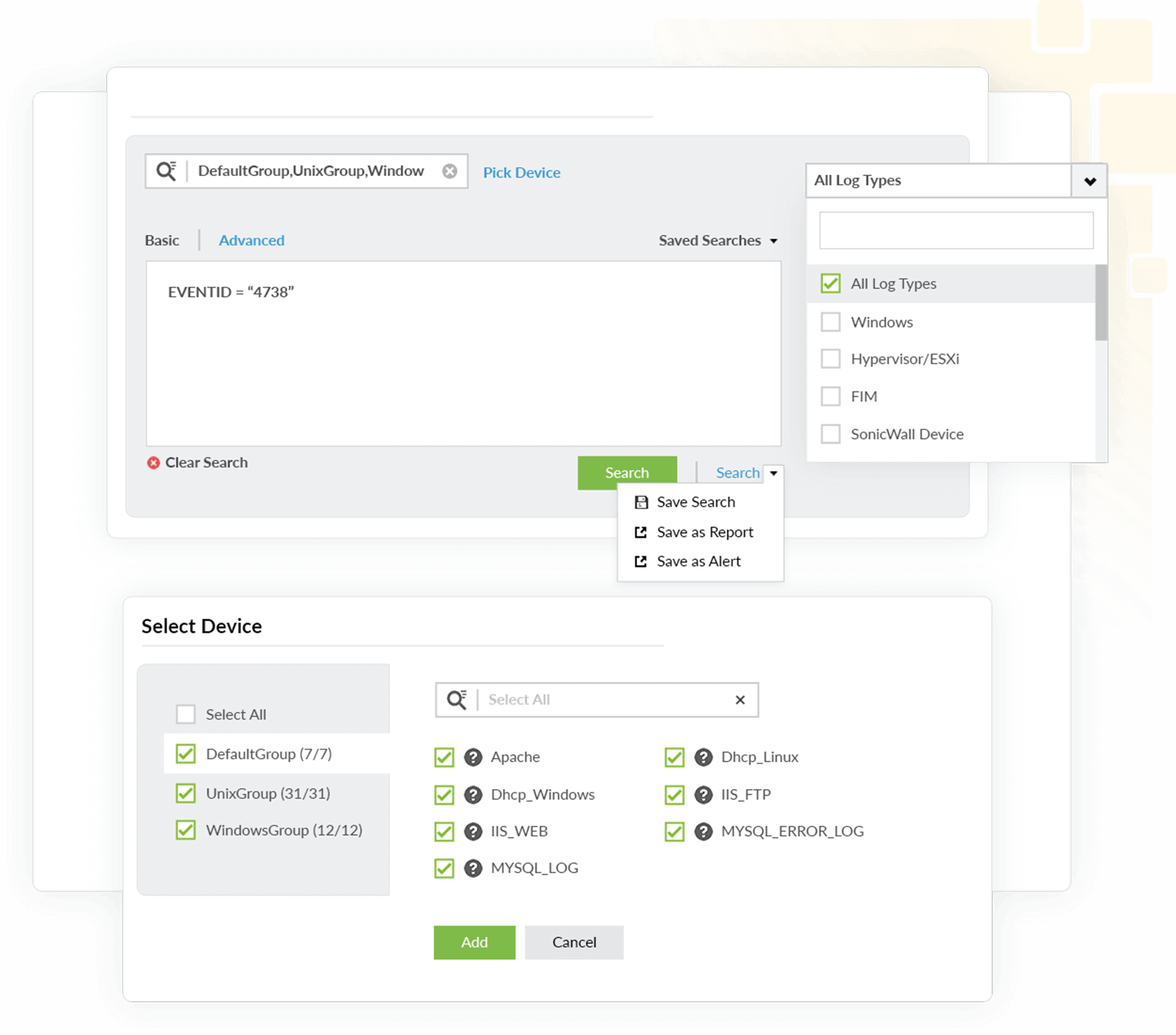

Analisis pencarian berkecepatan tinggi

Periksa log Anda secara lengkap dan menyeluruh

Tool pencarian yang cepat, fleksibel, dan mudah digunakan, memungkinkan Anda membuat kueri SQL untuk menelusuri seluruh log bucket hanya dalam hitungan detik.

- Dapatkan hasil dengan cepat: Telusuri data log Anda dengan kecepatan pemrosesan hingga 25.000 log per detik.

- Buat query secara fleksibel: Gunakan opsi dasar atau lanjutan untuk membuat query SQL. Lakukan pencarian wildcard, frasa, boolean, atau pencarian group dan temukan jawabannya dengan cepat.

- Cari apa saja: Temukan field dan value apa pun. Ekstrak field baru dan temukan dalam data log menggunakan pencocokan RegEx.

- Simpan progress Anda: Simpan parameter pencarian Anda sehingga Anda tidak perlu mengulang proses dari awal.

- Atur notifikasi real-time: Dapatkan notifikasi otomatis saat pola ancaman yang sama muncul kembali di jaringan Anda.

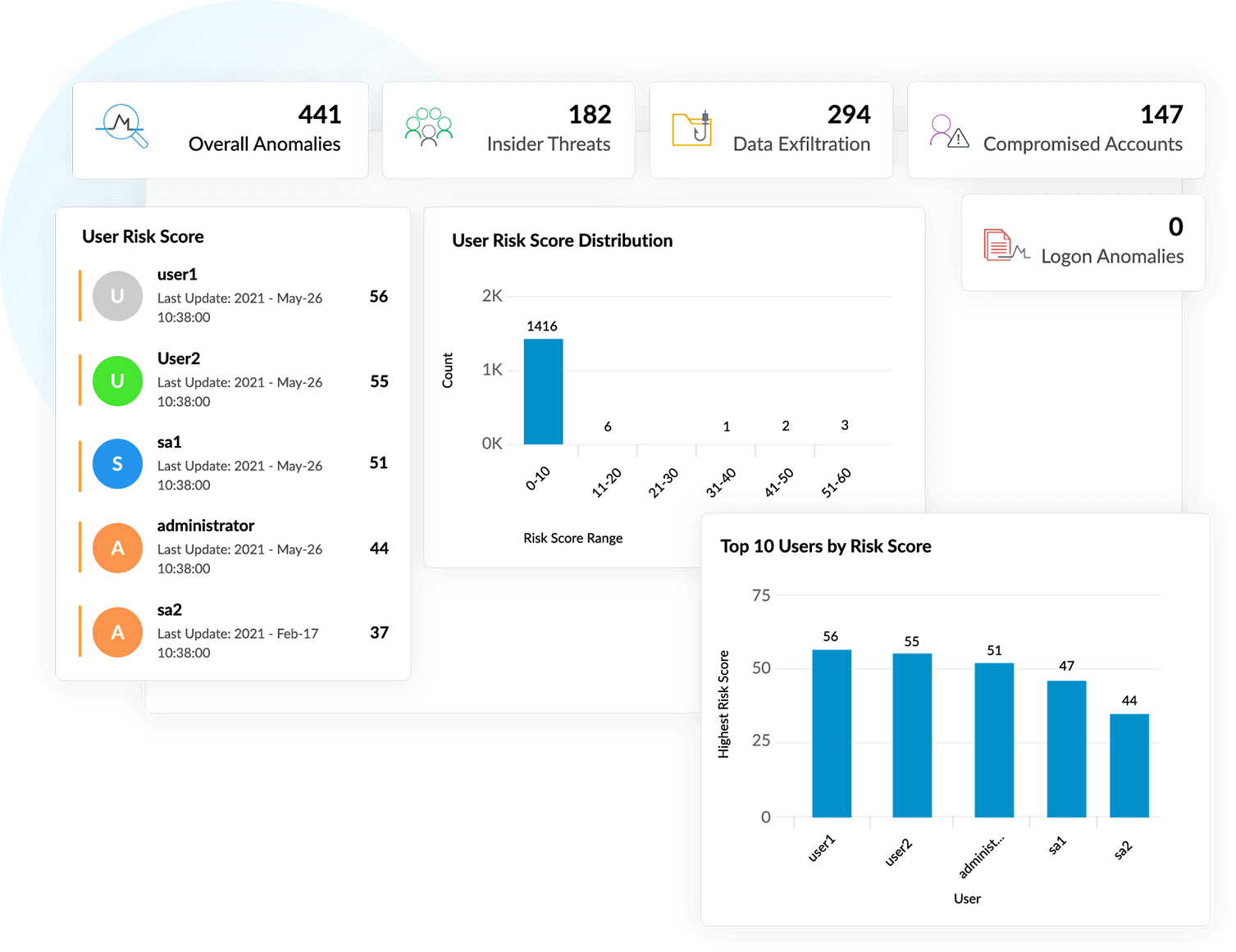

User and entity behavior analytics (UEBA)

Antisipasi aktivitas berbahaya dengan modul watch list berbasis ML, UEBA terus mempelajari pola perilaku pengguna dan menandai aktivitas yang tidak biasa serta perilaku mencurigakan sebagai anomali. Berdasarkan anomali tersebut, UEBA akan memberikan risk score pada pengguna dan entitas di jaringan. Kemudian memanfaatkan informasi ini dengan cara berikut:

- Deteksi dan buat watchlist untuk entitas berisiko tinggi: Log360 secara otomatis memasukkan entitas berisiko tinggi ke dalam watchlist berdasarkan skor risiko yang diperoleh dari aktivitas mereka secara real-time.

- Kirim peringatan real-time: Log360 memberi tahu admin keamanan melalui email atau SMS saat risk score entitas individual melewati threshold yang ditetapkan.

- Buat timeline secara detail: Log360 mengekstrak informasi dari log untuk membuat timeline secara detail yang memberikan visibilitas tentang siapa yang melakukan apa, kapan, dan di mana.

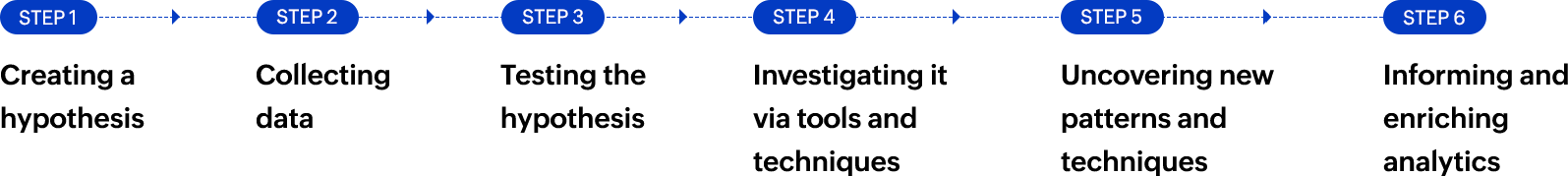

Mengapa memilih Log360 untuk threat hunting?

Bekali tim threat hunting Anda dengan semua yang mereka butuhkan.

Collect Kumpulkan log dari seluruh jaringan Anda.

Analyze Cari apa pun di log Anda dan temukan pola ancaman.

Record Simpan ancaman yang ditemukan dalam pencarian sebagai laporan untuk referensi di masa mendatang.

Respond Gunakan workflow otomatis untuk merespons ancaman dengan segera.

Detect Siapkan peringatan untuk memastikan Anda tidak melewatkan ancaman yang ditemukan di masa mendatang.

Investigate Gunakan timeline terperinci untuk mengetahui apa yang terjadi, kapan, dan di mana.

Resolve Selesaikan insiden dengan bantuan konsol bawaan.