'Evil twin': siete años de cárcel por robar material íntimo con una Wi-Fi Pineapple

Un hombre australiano, por medio de ataques de evil twin, suplantó varias redes Wi-Fi, públicas y privadas. Así capturó datos personales y hackeó diversas cuentas en línea de mujeres.

El sujeto, de 44 años, robaba material íntimo y también corporativo de su antiguo empleador. Fue condenado a siete años y cuatro meses de prisión, el 28 de noviembre de 2025, en el Tribunal de Distrito de Perth, Australia.

En este blog, encontrará detalles sobre el modus del ciberdelincuente y estrategias para prevenir posibles ataques de evil twin, tanto para personas como para compañías.

¿Cómo operaba el ciberdelincuente australiano que usó un evil twin?

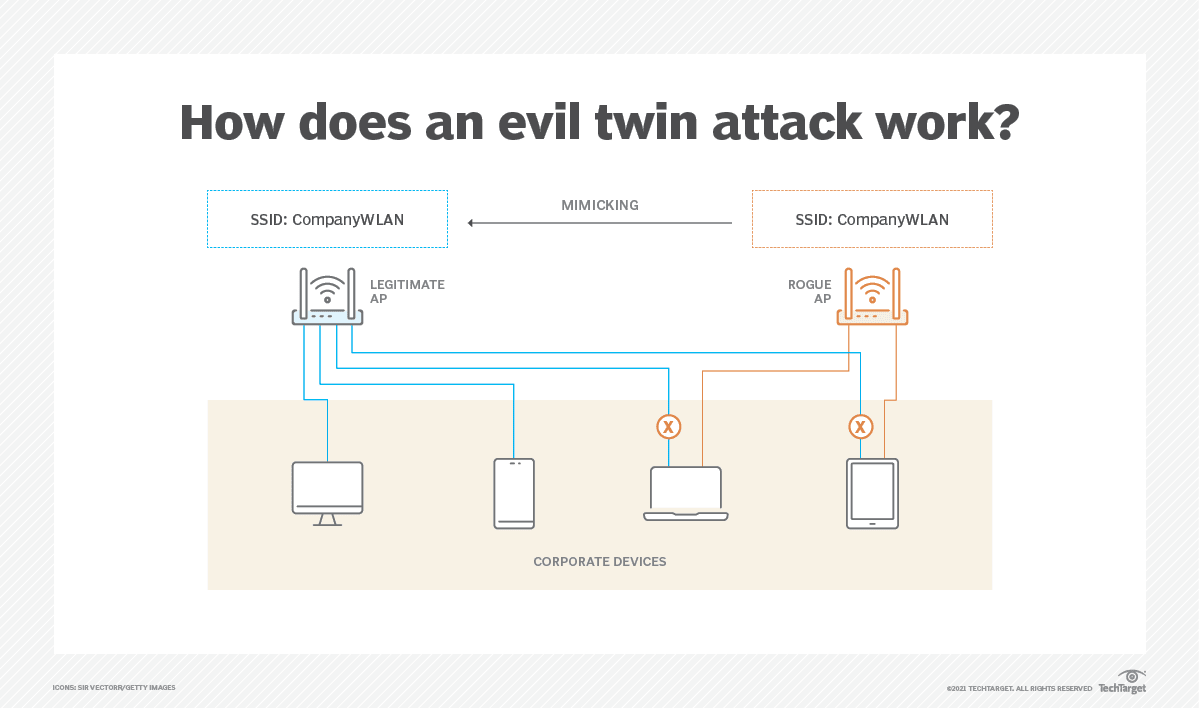

¿Cómo funciona un ataque evil twin? | Fuente: TechTarget

Ahora, ¿cuál era su modus operandi? De acuerdo con la Policía Australiana Federal (AFP), el sujeto usaba un dispositivo portátil de acceso inalámbrico: una Wi-Fi Pineapple. Este le permitía "escuchar pasivamente solicitudes de conexión (probe requests) de dispositivos cercanos".

El capturado detectaba solicitudes de conexión a redes públicas mediante el dispositivo. Creaba de manera instantánea una red con el mismo nombre (evil twin), engañando al dispositivo y al usuario de que se trataba de una red de confianza. El equipo se conectaba automáticamente.

Según la AFP, la red dirigía a los usuarios a una página web donde se les pedía iniciar sesión con una cuenta de correo electrónico o de redes sociales. La víctima ingresaba sus credenciales en ese portal falso y los datos se almacenaban en el dispositivo del delincuente para utilizarlos posteriormente.

Contenido relacionado: Ataque de ransomware a Keralty: ¿acto cibercriminal o desafío a la seguridad de las compañías?

Sin embargo, después de introducir los datos, no se otorgaba realmente acceso gratuito a la red de Wi-Fi legítima. El sujeto suplantó redes y páginas en los aeropuertos de Perth, Melbourne y Adelaida. También utilizó privilegios de TI de su empleo anterior para acceder a datos personales restringidos.

"Accedió ilegalmente a redes sociales y otras cuentas en línea vinculadas a múltiples mujeres desprevenidas para monitorear sus comunicaciones y robar imágenes y videos privados e íntimos", reveló la AFP.

En este caso, los empleados de una aerolínea fueron piezas clave. Ellos identificaron la red Wi-Fi sospechosa, evil twin, en 2024.

Tras el decomiso de sus herramientas para hackear (en el mismo aeropuerto), el análisis forense de los datos y dispositivos permitió identificar que tenía en su poder miles de imágenes y videos íntimos, credenciales personales de otras personas y registros de páginas Wi-Fi fraudulentas.

Tras una extensa investigación, el hombre se declaró culpable de:

Cinco cargos por causar acceso o modificación no autorizados de datos restringidos, conforme al artículo 478.1 del Código Penal (Cth).

Tres cargos por intento de causar acceso o modificación no autorizados de datos restringidos.

Un cargo por hurto, conforme al artículo 378 del Código Penal (WA).

Dos cargos por interferencia no autorizada en comunicaciones electrónicas.

Un cargo por posesión o control de datos con intención de cometer un delito grave.

Un cargo por incumplimiento de una orden judicial.

Dos cargos por intento de destrucción de pruebas.

“El ciberdelito es una amenaza global creciente y nuestros investigadores son implacables en la persecución de quienes intentan explotar el anonimato digital para atacar a nuestra comunidad”, dijo la comandante Colley de AFP.

Contenido relacionado: Caso Uber 2022: cómo el hacker se abrió paso fastidiando a las personas en la red (y nuestros aprendizajes)

¿Cómo prevenir ataques de hackers con Wi-Fi Pineapple?

Es posible prevenir este tipo de ataques, producto de dispositivos de pentesters que se están usando de manera fraudulenta. Existen estrategias y buenas prácticas que se deberían tener en cuenta tanto en lo personal como en lo empresarial.

Aquí le comparto varias que encontramos en Vice, AFP y las que Krasimir Vatchinsky —con conocimientos en ciberseguridad— compartió en su artículo en Medium.

Recomendaciones para evitar ataques con Wi-Fi Pineapple si es una persona

1. Esté alerta cuando se vaya a conectar a cualquier red Wi-Fi gratuita, sobre todo las de lugares públicos como aeropuertos.

2. Evite conectarse a cualquier red. Sobre todo si le solicita datos personales, como correo electrónico o cuentas de redes sociales.

3. Use una VPN confiable para cifrar sus datos y protegerlos si decide conectarse a un Wi-Fi público. AFP recomienda además desactivar el uso compartido de archivos y evitar realizar operaciones bancarias en línea mientras esté conectado a WiFi público. Al desconectarse, configure su dispositivo para olvidar la red.

4. Para mayor seguridad, desactive el WiFi en espacios públicos. De esta manera, evitará que sus dispositivos se conecten de manera automática a puntos de acceso.

5. Esta recomendación es básica: reemplace sus contraseñas simples por frases de contraseña (passphrases) y no reutilice la misma en múltiples cuentas o dispositivos.

6. Instale un gestor de contraseñas y actualice el software siempre que se le solicite.

Técnicas de ciberdefensa contra ataques de Wi-Fi Pineapple para empresas

Tome nota de las siguientes recomendaciones para mitigar ataques con Wi-Fi Pineapple a nivel organizacional:

Implemente un cifrado inalámbrico robusto

¿Cuál es el objetivo técnico? Impedir el espionaje pasivo, la suplantación de red y la captura de tráfico en texto claro. Se puede ejecutar con cifrado inalámbrico. Esta es nuestra recomendación:

Utilizar WPA3 como estándar mínimo de seguridad.

Deshabilitar protocolos obsoletos (WEP, WPA, WPA2-TKIP).

Configurar autenticación fuerte.

Desplegar IDS/IPS para redes inalámbricas

¿Cuál es el objetivo técnico? Identificar y neutralizar rápidamente los dispositivos maliciosos dentro del perímetro. Se puede lograr llevando a cabo las siguientes acciones:

Implementar sistemas de detección y prevención de intrusiones que inspeccionen el tráfico entrante y saliente.

Configurar alertas ante puntos de acceso no autorizados (rogue AP), ataques MITM y SSID duplicados.

Habilitar bloqueo automático cuando se detecte alguna actividad sospechosa.

Aplicar segmentación de red (VLAN)

¿Cuál es el objetivo técnico? Limitar el movimiento lateral y reducir el impacto de una intrusión. Esta es nuestra recomendación:

Separar redes corporativas, de invitados y sistemas críticos.

Restringir el tráfico lateral entre segmentos.

Aplicar políticas de acceso basadas en rol (RBAC).

Realizar auditorías y pruebas periódicas

¿Cuál es el objetivo técnico? Detectar debilidades antes de que lo haga un atacante. Esta es nuestra recomendación:

Ejecutar evaluaciones de vulnerabilidades.

Realizar pruebas de penetración (incluyendo simulaciones de rogue AP).

Revisar las configuraciones inalámbricas.

Validar la implementación correcta de HTTPS y HSTS.

Capacitación continua de usuarios

¿Cuál es el objetivo técnico? Reducir el factor humano como vector de ataque. Entrenar a empleados y usuarios para que:

No se conecten automáticamente a redes abiertas.

Verifiquen cuidadosamente el nombre exacto del SSID.

Desconfíen de portales cautivos que pidan credenciales de correo o redes sociales.

Identifiquen la ausencia del candado HTTPS.

Uso obligatorio de VPN en redes públicas

¿Cuál es el objetivo técnico? Una VPN enmascara el tráfico antes de salir del dispositivo, incluso si el usuario se conecta a una red maliciosa. Esta es nuestra recomendación:

Implementar VPN corporativa con cifrado fuerte.

Recomendar VPN confiables para usuarios individuales.

Forzar HTTPS y evitar HTTP

¿Cuál es el objetivo técnico? Si un atacante degrada la conexión a HTTP, todo el tráfico queda visible. Lo recomendable es:

Activar HTTP Strict Transport Security (HSTS) en servidores propios.

Configurar navegadores para bloquear HTTP cuando sea posible.

Evitar ingresar credenciales en sitios sin HTTPS.

Desactivar conexión automática a redes Wi-Fi abiertas

¿Cuál es el objetivo técnico? Este es el más básico: prevenir la exposición a una Wi-Fi Pineapple. Se aconseja aplicar en los dispositivos configuraciones como:

Olvidar la red después de usar Wi-Fi público.

Desactivar auto-join.

Apagar Wi-Fi en espacios públicos cuando no se use.

Implementar monitoreo de comportamiento anómalo

¿Cuál es el objetivo técnico? Aunque se roben las credenciales, la finalidad de ejecutar el monitoreo es la de reducir la probabilidad de acceso efectivo. Esto permitirá:

Detectar múltiples intentos de autenticación fallidos.

Alertas por accesos desde IP inusuales.

Uso de MFA (autenticación multifactor) en todos los servicios críticos.

Conclusión

Un ataque con Wi-Fi Pineapple no requiere vulnerar directamente el cifrado moderno. Lo anterior se debe a que este explota redes abiertas, configuraciones débiles, conexiones automáticas y usa la ingeniería social como arma para atacar.

La defensa efectiva combina controles técnicos (cifrado, segmentación, IDS) con controles humanos (capacitación y buenas prácticas). Recuerde que la protección no depende de una sola medida, sino de una arquitectura de seguridad en capas (defense in depth).

Fuentes consultadas:

Vice. How a Wi-Fi PineappleCan Steal Your Data (And How to Protect Yourself From It)

AFP. WA man jailed for stealing intimate material and using ‘evil twin’ WiFi networks

Medium. Wi-Fi Pineapple: A Closer Look at Its Functions and How to Safeguard Your Network