¿Qué es Kali Linux?

Si es un lector frecuente del blog de ManageEngine, sabrá que promovemos diversas estrategias de ciberseguridad para que su entorno empresarial sea ciberresiliente.

En caso de que no sea un lector frecuente, le contamos que uno de nuestros pilares para la gestión de su empresa digital es la seguridad de sus datos y sistemas.

Sin importar a qué público pertenezca, hoy estaremos hablando de una de las herramientas de seguridad más avanzadas de la industria y que se alinea con sus estrategias de seguridad.

Un aliado de ciberseguridad

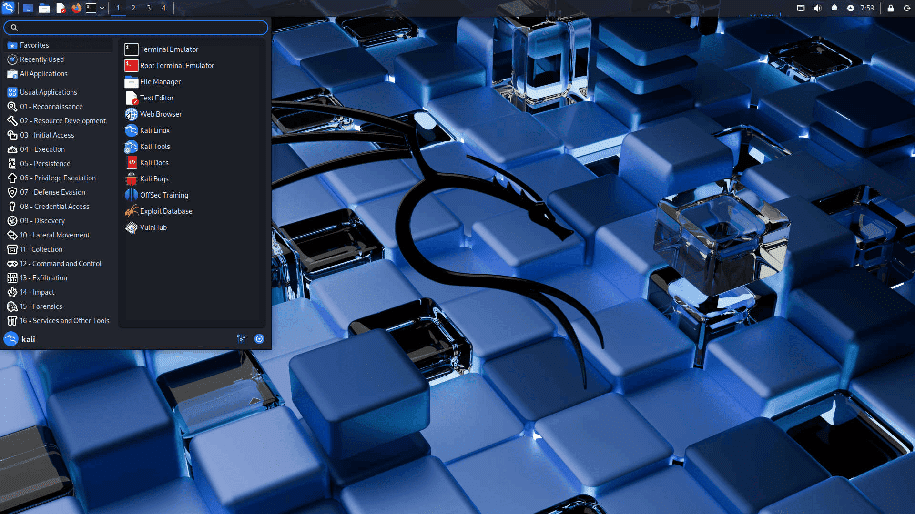

Respondamos entonces a la pregunta original: ¿qué es Kali Linux?

Hablamos de una distribución del sistema operativo de código abierto Linux basado en Debian. Se enfoca en cubrir las necesidades de expertos en ciberseguridad y auditoría. Además, está equipada con un gran número de herramientas avanzadas que permiten realizar análisis de seguridad, pruebas de penetración, análisis forense y otras tareas relacionadas con la protección de la información.

Fuente: Kali Linux

Kali Linux está basada en el modelo rolling release, lo que significa que la distribución se mantiene actualizada y no depende de lanzamientos. Así se mantiene un entorno seguro y siempre listo para enfrentar las ciberamenazas modernas. También se asegura la continuidad operativa en los entornos en que parar para implementar grandes cambios no es una opción.

Otra de sus ventajas es ser altamente personalizable, lo que permite adaptarlo a las necesidades concretas de los proyectos de seguridad y a los mismos usuarios. También permite ser ejecutada como sistema principal, modo live desde USB o dentro de máquinas virtuales.

Análisis, protección y auditoria

Kali Linux se especializa en ciberseguridad ofensiva y pruebas de penetración. Se trata de un entorno tecnológico donde puede auditar infraestructuras digitales, identificar vulnerabilidades reales y simular ataques controlados.

Hablamos entonces de una base operativa de hacking ético moderno donde se validan defensas frente a amenazas reales. Revisemos de cerca cuáles son estas amenazas y cómo se utilizan para reformar las metodologías de seguridad:

Pentesting (simulaciones): el objetivo de las pruebas de penetración es detectar y explotar posibles vulnerabilidades de la red, siempre en un entorno controlado. A través de pruebas para escanear puertos y explotar fallos de seguridad, entre otras, también entrega informes detallados de los resultados y así realizar un análisis exhaustivo.

Análisis forense digital: cuando sucede un incidente de seguridad, una de las partes más importantes del proceso es descubrir qué pasó para aprender de ello. Las herramientas de Kali Linux permiten extraer información, analizar archivos y reconstruir eventos, todo ello sin alterar las evidencias digitales.

Kali Purple: una edición especial de Kali Linux enfocada en la defensa y la seguridad proactiva. Consiste en una herramienta dentro de Kali Linux con la que podemos detectar, monitorear y responder amenazas. Esto le permite apoyar tanto en tareas de ataque controlado como en la construcción de estrategias de protección robustas.

Al tener la opción de ejecutar en un entorno en vivo desde USB, permite analizar un sistema o una red sin realizar cambios permanentes en el dispositivo host. Así se garantiza la portabilidad y su uso en distintos dispositivos.

Kali Linux para especialistas

Ya vimos un poco de las capacidades que tiene esta distribución de Linux. Sin embargo, no es de uso diario ni personal. Kali Linux requiere de un entorno técnico especializado con recursos adecuados. Ejecutarlo como sistema principal sin configuraciones adecuadas puede exponer al propio usuario a riesgos innecesarios. Por este motivo, muchos profesionales optan por máquinas virtuales o el modo live desde USB.

Kali Linux es empleada principalmente por analistas forenses, consultoras especializadas y departamentos de seguridad en entornos corporativos y/o gubernamentales. Esto es porque requiere de un exigente criterio técnico y disciplina operativa.

También hay requisitos de hardware y software específicos para su correcto funcionamiento.

¿Qué gano al hacer simulaciones de amenazas?

Las pruebas de prenetración (pentesting), de las que hablamos anteriormente, buscan identificar el nivel de reacción que tenemos al momento de tener una amenaza en nuestro entorno.

Este video muestra claramente la facilidad con la que se puede vulnerar la integridad de los archivos y el sistema. Un simulacro de ransomware puede ser un fuerte choque (aunque controlado, debemos aclarar) para los empleados o el grupo focal a quien queramos enfocarlo.

¿Qué logramos entonces con estos simulacros de ciberamenazas? Por un lado, generar concientización frente a la ciberseguridad en la empresa. Hacen entender que deben existir enfoques proactivos y no reactivos. La idea es que nuestros empleados comprendan las alertas frente a otras amenazas como la ingeniería social, el phishing o páginas sospechosas para evitar incidentes de seguridad mayores como la perdida de datos o la fuga de información confidencial.

Por otro lado, son oportunidades de capacitación para nuestro equipo (en formación o ya con experiencia) al enfrentarlos a una situación real en un ambiente controlado y así mismo reforzar los conocimientos y procesos que se trabajan.

¿Listo para ir un paso adelante?

Seguro que si quería entender qué es Kali Linux, está preparado para la exploración de diversas herramientas que le permitan conocer de cerca cómo aprovechar los pentesting para el beneficio de su organización.

¡Anímese a probar todo lo que pueda! Recuerde que uno de los pilares más importantes de la ciberseguridad, ademas del recurso tecnológico, es crear conciencia y conocimientos suficientes en las partes interesadas de la empresa para protegerla de agente externo e internos.

¿Ya conocía la utilidad de los simulacros de amenazas o estaba pensando en implementarlos en su estrategia de seguridad? Lo leemos.