¿Qué es la gestión de accesos y privilegios?

Si está buscando alinear su estrategia de ciberseguridad con sus objetivos empresariales y las mejores prácticas de la industria, uno de los factores más importantes a tener en cuenta son todos los usuarios que interactúan día a día con su red empresarial.

Debemos tener claro que los empleados en nuestra organización deben contar con identidades y accesos asignados para el cumplimiento de sus actividades diarias.

La creación de estas identidades y la asignación de sus accesos puede hacerse con varios clics en algunos minutos. ¿Qué pasa cuando no es un empleado, sino decenas o cientos de ellos?

[h2] Gestión de identidades y accesos

La IAM se trata de una disciplina que busca aprovisionar y proteger las identidades digitales y permisos de los usuarios en una infraestructura de red. Contiene dos pilares fundamentales para las estrategias de seguridad:

Gestión de identidades, que se enfoca en crear y mantener todas las identidades registradas en una red. Estas pueden ser humanas o no humanas (como endpoints, agentes de IA o dispositivos IoT).

Gestión de accesos, que busca otorgar acceso seguro a los datos, recursos, aplicaciones y activos de la red a la que pertenecen. Sin embargo, no solo se trata de que la identidad pueda entrar y modificar todo. La gestión de accesos se basa en políticas de acceso de usuarios, autenticación de identidades y autorizaciones dentro del mismo sistema.

Revisemos un poco más a fondo. Las políticas de acceso se rigen bajo marcos de control común basados en roles (RBAC) y sus privilegios en funciones laborales. Lo anterior simplifica el proceso de configuración de permisos y mitiga el riesgo de otorgar a los usuarios más privilegios de los que necesitan.

También recomendamos: Wi-Fi Pineapple: ¿una piña es la herramienta perfecta para hackear redes?

Existen otros marcos de control en los que las empresas se pueden basar. Estos incluyen el control de acceso obligatorio (MAC), que se basa en niveles de autorización. También están los sistemas de control de acceso discrecional (DAC), que dejan el control sobre los dueños de los recursos y establecen los permisos sobre los mismos.

El control de accesos basado en atributos (ABAC) analiza los atributos de los usuarios –tales como el nombre, tipo de recurso y horario– y determina si otorga el acceso.

Elija el que elija, los marcos de control de acceso siguen principios mínimos de privilegios y buscan seguir las estrategias de Zero Trust. Es decir, que la identidad no tenga permisos para nada más que lo básico en sus actividades y —si llegase a obtener algún otro acceso— que pueda revocarse después del tiempo necesario.

Gestión de accesos privilegiados

Ya que definimos un poco mejor lo que es la gestión de accesos y bajo qué marcos se rigen, debemos evolucionar esta gestión a los accesos privilegiados.

Hablamos de usuarios con accesos privilegiados cuando estas identidades pueden realizar acciones que los usuarios estándar no pueden. Algunas de estas son la modificación de la configuración del servidor, el cambio de contraseñas, la ejecución de servicios críticos, la adición de perfiles de usuario y la alteración de configuraciones de red, entre otros.

Dentro de las infraestructuras de TI, existen tres tipos de usuarios de acuerdo a su nivel de acceso a la red. El usuario estándar accede diariamente a las aplicaciones empresariales y realiza operaciones rutinarias sin información sensible. Los usuarios avanzados cuentan con ligeros accesos adicionales como el acceso remoto a estaciones de trabajo y bases de datos locales.

Lectura recomendada: ¿Qué es hardening de sistemas y para qué sirve?

Los usuarios privilegiados son limitados. Conllevan el mayor riesgo para un entorno informático y requieren una vigilancia 24/7. Aquí encontramos roles como sysadmin, arquitectos y administradores de redes, de bases de datos, de aplicaciones empresariales, ingenieros de DevOps y otros responsables de TI.

Así las cosas, la gestión de accesos privilegiados (PAM) es el conjunto de prácticas para garantizar la integridad de los recursos, cuentas, credenciales, sistemas y demás elementos críticos para la organización. Se trata de confiar en ciertos usuarios que pueden acceder y/o modificar los datos empresariales.

Para aquellos usuarios que no tienen accesos privilegiados, pero lo requieren para alguna tarea específica, se revoca una vez completado el proceso. El objetivo de PAM es controlar los accesos que pueden representar una amenaza de seguridad interna.

La plataforma digital que le dará la ventaja

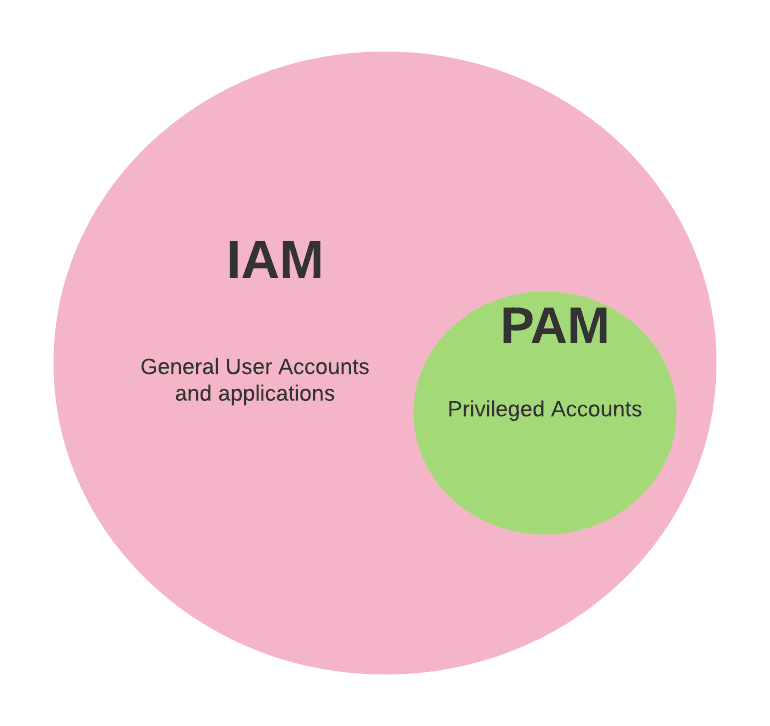

La diferencia entre IAM y PAM | Fuente: Medium

En resumidas cuentas, nos vamos de lo general a lo específico. La IAM consiste en políticas, controles y soluciones especiales para gestionar las identidades en toda una empresa. PAM va enfocada únicamente en identidades con accesos privilegiados.

Estos dos tipos de gestión deben estar dentro de los pilares de su organización y alineados con las estrategias de ciberseguridad que decidan aplicar.

¿Cómo puede hacerlo? Debe contar con herramientas especializadas, alineadas con las mejores prácticas de la industria y que sigan las normativas internacionales.

Algunas de estas herramientas son AD360 y PAM360 de ManageEngine. Estas plataformas de gestión de Active Directory cuentan con un fuerte enfoque en preservar la seguridad e integridad de sus cuentas, credenciales, archivos y demás recursos que puedan poner en peligro a los datos de su empresa.

Si quiere conocer de cerca cómo lo logran, lo invitamos a ver nuestra última masterclass de ciberseguridad e IAM. Aquí, nuestro equipo especializado muestra casos y tendencias que puede implementar en su empresa desde una sola consola.

Recuerde que todos los detalles son importantes cuando hablamos de nuestra gente y sus datos. Incluso lo más sencillo puede ser una brecha de seguridad si no está bien gestionada.

Vaya un paso más allá con la automatización, el autoservicio, las copias de seguridad, la visibilidad completa, el cumplimiento, la autenticación, las bóvedas de contraseñas y los controles para ser parte de las empresas ciberresilientes.

¡Lo leemos! Escríbanos en los comentarios: ¿ya conocía conceptos como IAM, PAM y sus componentes?