Wi-Fi Pineapple: ¿una piña es la herramienta perfecta para hackear redes?

Ahora pueden suplantar sus redes de Wi-Fi por medio de una piña, una Wi-Fi Pineapple. Este dispositivo puede usarse para reforzar la seguridad, hacer pruebas de penetración y auditoría de redes Wi-Fi públicas o privadas, o ―si desea utilizarlo de forma malintencionada― para hackear.

En este blog explicaré cómo funciona este dispositivo, para qué fue creado y por quién. En una segunda parte de este blog, que será publicada posteriormente, le contaré cómo lo usan los hackers para suplantar redes de personas, empresas u organizaciones por medio de un caso real.

Además, en esa segunda publicación le contaré qué estrategias pueden implementar tanto personas como empresas para prevenir este tipo de ataques.

¿Está listo? Empecemos por lo básico.

¿Qué es una Wi-Fi Pineapple?

Inicialmente, se debe decir que una Wi-Fi Pineapple es un dispositivo/plataforma para la auditoría de redes inalámbricas. Fue diseñado en el 2008 por una empresa llamada Hak5 para hacer pruebas de penetración y análisis o auditorías de seguridad Wi-Fi.

Tienen el aspecto de un acceso de Wi-Fi tradicional. Sin embargo, son más potentes porque usan múltiples radios en lugar de uno. Lo anterior implica que una Pineapple puede interactuar con cientos de dispositivos al mismo tiempo.

Lo usan profesionales en ciberseguridad que evalúan la robustez de redes inalámbricas por medio de simulaciones controladas de ataques. Comúnmente lo usan para simular redes Wi-Fi confiables, realizar reconocimiento de red y capturar tráfico.

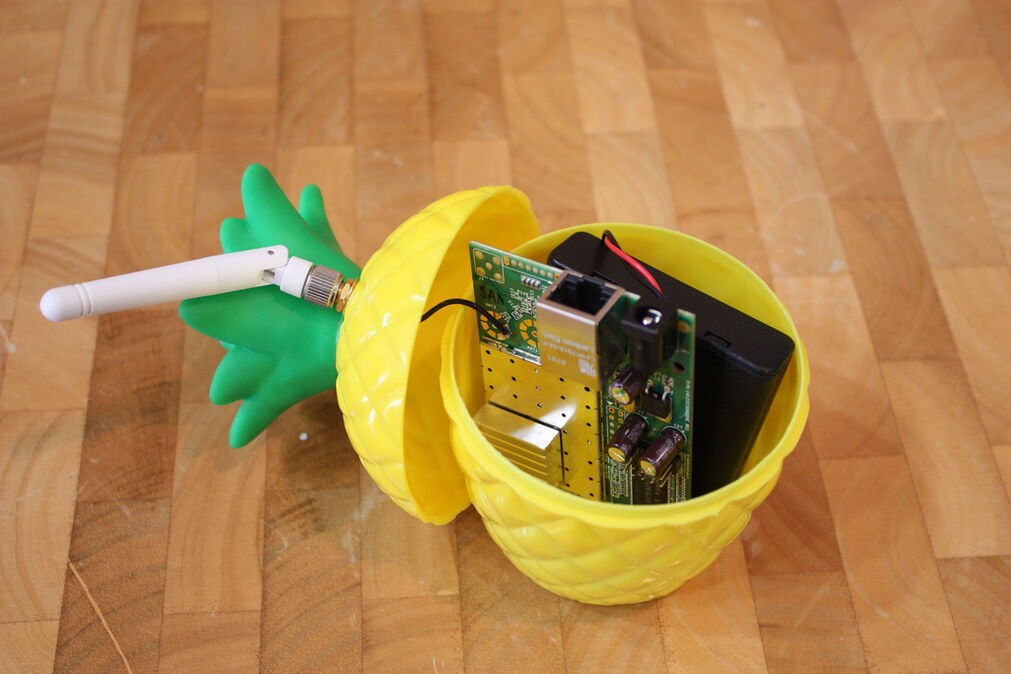

La primera Piña Wi-Fi | Fuente: Vice

Dato curioso: se le llamó piña porque el dispositivo tenía literalmente la forma de una piña amarilla cuando fue lanzado al mercado. Bastante tierna.

¿Cuáles son las funciones principales de Wi-Fi Pineapple?

Como es una herramienta potente para realizar pentesting, entre sus funciones principales se encuentran:

Crear puntos de acceso falsos (Rogue AP):

Puede emular redes Wi-Fi conocidas o preferidas para atraer dispositivos. Esto permite realizar análisis de tráfico y pruebas de interceptación.

Se usa para simular ataques de “hombre en el medio” (Man-in-the-Middle). Estos consisten en que un tercero intercepte y/o altere la comunicación entre dos partes que creen estar en comunicación de manera directa. Un ejemplo común en redes locales es el ARP spoofing. El Protocolo de Resolución de Direcciones (ARP) permite a los dispositivos identificar la dirección física del gateway dentro de una red LAN. En el ARP spoofing, el atacante envía respuestas ARP falsas para hacerse pasar por el router legítimo ante la víctima. Como consecuencia, el dispositivo comienza a enviar su tráfico al atacante, quien lo reenvía al destino real para no levantar sospechas. Así, todo el tráfico pasa primero por el atacante antes de salir a internet.

Capturar autenticaciones:

Permite capturar handshakes de WPA/WPA Enterprise, útiles para probar la fuerza de las contraseñas y configuraciones de seguridad.

Ejecutar reconocimiento y vigilancia:

Visualiza el panorama de redes inalámbricas presentes, los mapas de los dispositivos y las relaciones entre puntos de acceso y clientes.

Realiza reconocimiento pasivo (observación de tráfico sin interactuar directamente) y activo (inyección de tramas, de autenticaciones, etc.).

Contenido relacionado: Herramienta de IA puede descifrar contraseñas en menos de un segundo

¿Cómo lo usan para suplantar las redes de Wi-Fi?

Cuando se inventó la "herramienta de la piña", se logró identificar que el Wi-Fi tradicional tenía fallas inherentes que lo hacían vulnerable a la suplantación de identidad. Un buen ejemplo son los ataques de spoofing en los que suplantan el servicio o el dispositivo para ganar acceso a los datos de la víctima.

Sus usos para suplantar son los siguientes:

Suplantar los puntos de acceso o los ataques de gemelos malvados

La 'piña WiFi' puede crear puntos de acceso (PA) falsos. Estos semejan una versión de una red WiFi conocida por la persona. Se busca que el usuario elija la red falsa o evil twin (gemelo malvado) y se conecte con la Piña. De esta manera se abre la puerta para ejecutar posibles ataques a la data del usuario.

Para lograrlo, la Pineapple tiene una función nativa que permite escanear los identificadores de conjunto de servicios (SSID) —o nombres de las redes Wi-Fi— que se transmiten desde los dispositivos cercanos.

Ataques de intermediario (MITM)

La suplantación de puntos de acceso da pie para que se puedan ejecutar ataques de hombre en el medio o Man-in-the-Middle Attacks (MITM), como se les conoce en inglés.

Cuando los dispositivos se asocian con la piña Wi-Fi, ésta empieza a actuar como un intermediario entre el dispositivo de la víctima e internet. Desde el primer momento, ésta escucha y registra todo el tráfico entre ambos.

En este punto, también puede interceptar sesiones secretas e inyectar contenido malicioso por medio del tráfico. Lo peligroso es que aquellos dispositivos que tienen bluetooth van a seguir buscándola de manera automática en el futuro.

Dicha característica es explotada por las piñas, ya que estos dispositivos retransmiten los SSID para engañar a los equipos haciéndoles creer que ya se han conectado a esa red antes.

Para que se ejecute un ataque MITM, debe poder leer los datos enrutados a través de la piña. Los siguientes dos usos lo explican con mayor claridad.

Ejecutar MITM por medio de solicitudes HTTP no seguras

Una de las formas de recopilar información de los hábitos de navegación, en un ataque Man-in-the-Middle con una Wi-Fi Pineapple, es a través de los módulos de la piña. Estos se han creado para bloquear el uso forzado de HTTPS y acceder a información que normalmente estaría cifrada.

Cuando un usuario escribe una dirección web, primero se envía una solicitud HTTP que es redirigida automáticamente a HTTPS. Un módulo como SSLSplit intercepta esa solicitud inicial y la reenvía al servidor.

Al recibir la respuesta segura, elimina el cifrado y entrega al usuario una versión HTTP del sitio. Visualmente, el sitio parece igual, salvo que desaparece el candado de seguridad.

Sin protocolos cifrados como HTTPS correctamente implementados y protegidos, un atacante podría leer los datos transmitidos entre el usuario y el punto de acceso.

Contenido relacionado: Ciberseguridad en Microsoft

<iframe data-testid="embed-iframe" style="border-radius:12px" src="https://open.spotify.com/embed/episode/45YZGcrq2Klt2NfAJ6MM42/video?utm_source=generator&theme=0" width="624" height="351" frameBorder="0" allowfullscreen="" allow="autoplay; clipboard-write; encrypted-media; fullscreen; picture-in-picture" loading="lazy"></iframe>

Detección de paquetes o packet sniffing

La detección de paquetes (packet sniffing) es una técnica mediante la cual un dispositivo analiza el tráfico que circula por una red para inspeccionar su contenido.

En el contexto de Wi-Fi Pineapple, el equipo puede colocarse como punto intermedio en la comunicación (por ejemplo, en un escenario Man-in-the-Middle). Desde esa posición puede:

Capturar los paquetes de datos que viajan entre el dispositivo del usuario y el servidor.

Analizar su contenido si no están cifrados.

Extraer información legible como:

Nombres de usuario

Contraseñas

Formularios enviados

URL visitadas

Cookies de sesión

La clave técnica es esta:

Si el tráfico está en HTTP (sin cifrado), el contenido viaja en texto claro (plaintext) y puede leerse directamente.

Si está en HTTPS (cifrado TLS), el contenido no es legible sin romper o degradar ese cifrado.

En términos simples, la detección de paquetes no “hackea” la información: simplemente lee lo que ya está viajando y está expuesto. El riesgo aparece cuando los datos no están protegidos con cifrado fuerte.

Contenido relacionado: Snack Tech | Filtrado de contenido web

En resumen, una Wi-Fi Pineapple puede:

Ejecutar phishing mediante portales cautivos falsos

Un “portal maligno” (rogue captive portal o phishing portal) es una técnica en la que el atacante presenta una página web falsa para capturar credenciales u otros datos sensibles.

Crear sitios falsos

El atacante monta un servidor local que aloja una copia visual de una página legítima. Esta puede ser la pantalla de inicio de sesión de Gmail, Facebook o Twitter.

Dichas réplicas imitan a las originales casi a la perfección tomando el diseño, logotipos y estructura para parecer auténticas.

Redireccionar el tráfico

Cuando un usuario conectado a la red controlada por el atacante intenta entrar a uno de esos servicios reales, la Pineapple intercepta la solicitud y la redirige al sitio falso.

Capturar credenciales

Si la víctima introduce su usuario, contraseña o datos financieros, esa información se almacena en el servidor del atacante. El usuario puede no notar la diferencia si no verifica cuidadosamente la URL o el certificado de seguridad de esta.

De esta manera se suplanta la identidad del sitio legítimo para que la víctima entregue sus datos voluntariamente y sin percatarse.

Conclusión

Lo que puede hacer una piña Wi-Fi en las manos equivocadas representa un peligro inminente para la data de una persona y una empresa. Sí, ya ha sucedido y ha habido capturas y condenas por el uso ilegal de una Wi-Fi Pineapple.

Esté atento y revise el próximo blog sobre este tema, ya que le contaré sobre un caso real de robo de datos con una Wi-Fi Pineapple y cómo puede su empresa y sus colaboradores contribuir a prevenir un ataque de estos.

Fuentes consultadas:

Vice. How a Wi-Fi Pineapple Can Steal Your Data (And How to Protect Yourself From It)

Medium. WiFi Pineapple: A Closer Look at Its Functions and How to Safeguard Your Network