Aportes clave

Comprender la esencia de las APT: Amenazas avanzadas, persistentes y verdaderas

El acrónimo APT (amenaza persistente avanzada) describe con precisión la naturaleza de estos sofisticados ataques cibernéticos.

Avanzado: Los actores de APT emplean técnicas sofisticadas y herramientas desarrolladas a medida que van más allá del malware convencional. A menudo explotan vulnerabilidades de día cero, canales cifrados y malware sin archivos para evitar ser detectados.

Persistente: La persistencia se refiere a la capacidad del atacante para permanecer oculto en un entorno comprometido durante un largo periodo. Esto permite a los atacantes monitorear y extraer continuamente datos sensibles durante meses o años sin activar las alertas de seguridad.

Amenaza: Las APT representan una amenaza creíble y continua porque son llevadas a cabo por grupos bien financiados, altamente cualificados y con objetivos estratégicos. Estas campañas suelen estar respaldadas por naciones-estado o actores organizados que buscan realizar espionaje o robar propiedad intelectual para obtener beneficios políticos, militares o financieros.

¿Qué es APT?

Una amenaza persistente avanzada (APT) es un ataque cibernético sofisticado en el que los actores de la amenaza utilizan técnicas avanzadas de varias etapas, como malware personalizado, exploits de día cero e ingeniería social, para infiltrarse en una red. Mantienen activamente un acceso prolongado y sigiloso para exfiltrar datos sensibles, realizar espionaje o sabotear sistemas críticos. El principal objetivo de una APT suele ser la exfiltración de datos, el espionaje o la interrupción sostenida, en lugar de un ataque oportunista rápido. El marco MITRE ATT&CK ® rastrea y documenta grupos de APT como APT28 y APT29 correlacionando sus tácticas, técnicas y procedimientos (TTP) con identificadores únicos.

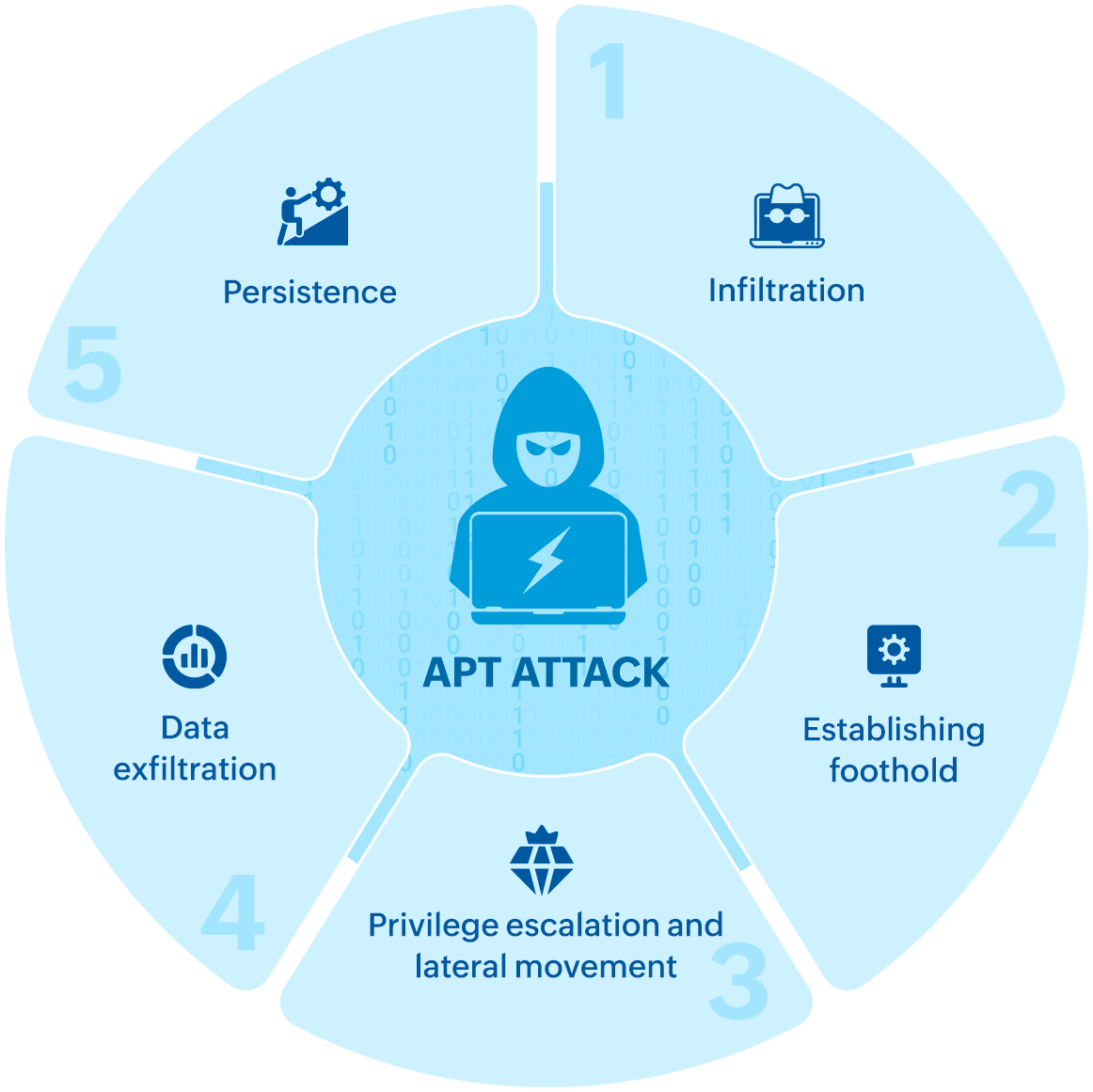

Etapas de un ataque de APT

La mayoría de las APT progresan a través de distintas etapas: inicialmente vulneran una red, después amplían su acceso internamente y, por último, logran su objetivo, que a menudo consiste en extraer discretamente datos confidenciales. La siguiente sección describe brevemente las etapas de un ataque de APT.

Etapa 1: Infiltración

Los adversarios consiguen entrar en la red del objetivo utilizando tácticas como spear-phishing, ingeniería social, explotando vulnerabilidades del sistema o aprovechando malware. Los atacantes seleccionan cuidadosamente los puntos de entrada iniciales para minimizar la detección mientras establecen una presencia a largo plazo.

Asociación con el marco MITRE ATT&CK

Algunas de las técnicas y sub técnicas que se utilizan en esta etapa del ataque de APT incluyen:

- T1566 Phishing: Utilizar correos electrónicos engañosos para inducir a las víctimas a ejecutar cargas útiles maliciosas.

- T1190 Explotar la aplicación pública: Utilizar vulnerabilidades conocidas para violar los servicios de Internet.

- T1189 Compromiso de paso: Descargas involuntarias desde sitios web comprometidos.

Etapa 2: Establecer un punto de apoyo

Una vez dentro de la red, los atacantes implementan cargas útiles maliciosas adicionales como troyanos de puerta trasera, rootkits o herramientas de acceso remoto para mantener el acceso continuo, aunque se parcheen las vulnerabilidades iniciales o se cambien las credenciales.

Asociación con el marco MITRE ATT&CK

Las técnicas y sub técnicas más comunes que se utilizan en esta etapa del ataque de amenaza persistente avanzada incluyen:

- T1055 Proceso de inyección: Los atacantes inyectan código malicioso en procesos legítimos como svchost.exe o explorer.exe para evitar ser detectados.

- T1105 Transferencia de herramienta de infiltración: Descargar herramientas maliciosas adicionales tras la infiltración.

- T1547 Ejecución automática de arranque o inicio de sesión: Configurar el malware para que se ejecute durante el arranque para mantener la persistencia.

Etapa 3: Escalamiento de privilegios y movimiento lateral

Después de lograr un punto de apoyo inicial en la red, los adversarios escalan sus privilegios para obtener un acceso de mayor nivel y luego se mueven lateralmente a través de los sistemas para identificar otras vulnerabilidades u objetivos de alto valor. Este doble enfoque garantiza que el ataque pueda persistir incluso si se descubren y corrigen algunos puntos comprometidos, lo que permite a los actores de la amenaza mantener el control y avanzar hacia sus objetivos.

Asociación con el marco MITRE ATT&CK

Técnicas de escalamiento de privilegios:

- T1068 Explotación para el escalamiento de privilegios: Leveraging OS-level flaws to increase access.

- T1059 Intérprete de comandos y scripts: Se utiliza para ejecutar scripts o comandos maliciosos que podrían ayudar a los atacantes a explotar vulnerabilidades de escalamiento de privilegios.

Técnica de movimiento lateral:

- T1021 Servicios remotos: Utilizar RDP, SMB o SSH para desplazarse lateralmente por los hosts de la red tras obtener mayores privilegios y credenciales.

Etapa 4: Exfiltración de datos

Los adversarios suelen asegurar los datos robados dentro de una ubicación de red protegida acumulando una cantidad suficiente antes de iniciar la extracción, lo que se conoce como "exfiltración". Al emplear tácticas como un ataque de denegación de servicio, los ciberdelincuentes desvían la atención del equipo de seguridad, asegurándose de que el proceso de exfiltración sea exitoso. Incluso después de la exfiltración, la red comprometida sigue siendo vulnerable, dejando la puerta abierta a futuras intrusiones.

Asociación con el marco MITRE ATT&CK

Las principales técnicas y sub técnicas que se utilizan en esta etapa del ataque de amenaza persistente avanzada incluyen:

- T1041 Exfiltración a través del canal C2: Utilizar el tráfico de comando y control para el robo de datos.

- T1030 Límites del tamaño de transferencia de datos: Enviar datos en trozos pequeños e inadvertidos.

- T1567 Exfiltración a través del servicio web: Utilizar plataformas en la nube o servicios web para exfiltrar datos.

Etapa 5: Persistencia

Incluso después de lograr su objetivo inicial, los atacantes de APT pueden dejar tras de sí puertas traseras ocultas o crear cuentas maliciosas para recuperar el acceso para futuros exploits, lo que hace que la remediación sea particularmente difícil.

Asociación con el marco MITRE ATT&CK

Las principales técnicas y sub técnicas que se utilizan en esta etapa del ataque de APT incluyen:

- T1136 Crear una cuenta: Añadir usuarios no autorizados para mantener el acceso.

- T1505 Componente de software del servidor: Incrustar módulos maliciosos en software de confianza.

- T1027 Archivos o información ofuscados: Cifrar o modificar las cargas útiles para evadir los sistemas antivirus y EDR.

Ejemplos de amenaza persistente avanzada

2020 – Ataque a la cadena de suministro de SolarWinds: Algunos actores del estado-nación comprometieron la plataforma de software Orion, distribuyendo malware a más de 18.000 clientes, incluidas agencias federales de Estados Unidos y empresas de la lista Fortune 500. Esto permitió el espionaje generalizado y el robo de datos.

2023 – Volt typhoon: Un grupo patrocinado por el Estado y vinculado a China tuvo como objetivo las infraestructuras críticas estadounidenses, incluidos los sectores de las comunicaciones, la energía, el transporte y el agua. El grupo permaneció sin ser detectado durante meses, utilizando técnicas living-off-the-land (LOTL) y routers comprometidos para mantener el acceso.

2024 – Infracción del correo electrónico de Midnight Blizzard Microsoft: APT29, un grupo vinculado a Rusia, se infiltró en los sistemas de correo electrónico corporativo de Microsoft comprometiendo una cuenta de prueba heredada. Los atacantes accedieron a buzones de correo pertenecientes a altos cargos y personal de ciberseguridad, lo que les permitió robar comunicaciones confidenciales y archivos internos. La brecha puso de relieve los riesgos de los sistemas heredados no seguros.

2025 – Compromiso de la cadena de suministro de Snow Portal: En un ataque generalizado a la cadena de suministro, los actores de la amenaza insertaron una puerta trasera en una dependencia de software ampliamente utilizada, bautizada posteriormente como "Snow Portal". La actualización comprometida se distribuyó a miles de organizaciones, lo que permitió a los atacantes obtener acceso inicial, crear mecanismos de persistencia y exfiltrar datos sin ser detectados.

2025 – Aumento de la detección de APT (RSA): La mayoría de los ataques se dirigieron contra los sectores estadounidenses de telecomunicaciones, transporte e infraestructuras críticas. Algunos grupos vinculados a China como APT40, Mustang Panda y APT41 fueron identificados como los actores de amenazas más activos, que utilizan tácticas más sigilosas y evasivas.

Combata las amenazas persistentes avanzadas con Log360 -

¡Reserve ya su demostración gratuita!

Para ayudarlo con la evaluación, Log360 ofrece:

- Prueba gratuita de 30 días totalmente funcional

- Sin límite de usuarios

- Soporte técnico gratis 24/5

Gracias por su interés en ManageEngine Log360.

Hemos recibido su solicitud de una demostración personalizada y nos pondremos en contacto con usted en breve.

Llene este formulario para programar una demostración web personalizada

Últimas tendencias en ataques APT: Actores de la amenaza, técnicas e incidentes destacados

Las APT han aumentado tanto en volumen como en sofisticación a lo largo de 2024 y a principios de 2025, con un incremento del 136% en Estados Unidos en el primer trimestre de 2025 según el último informe Trellix CyberThreat report. Si bien estos ataques cada vez se dirigen a una mayor variedad de sectores y zonas geográficas, algunos sectores han sufrido el mayor aumento de incidentes de APT. El sector de las telecomunicaciones representó el 47% de toda la actividad de APT detectada, seguido de las industrias del transporte y el transporte marítimo. Simultáneamente, las detecciones de APT en las industrias de telecomunicaciones también aumentaron un 92% en el primer trimestre de 2025, en comparación con el trimestre anterior, lo que subraya las crecientes amenazas a las infraestructuras críticas.

Principales actores detrás de las recientes campañas de APT

- APT40, Mustang Panda and APT 41: Estos grupos han liderado una oleada de sofisticadas operaciones cibernéticas, centradas tanto en el ciber espionaje como en actividades con motivación financiera. En particular, APT41 se ha dirigido a sectores como la salud, la alta tecnología, las telecomunicaciones y el transporte y la logística, a menudo aprovechando los compromisos de la cadena de suministro de software y el malware avanzado. APT41 se destaca por combinar el espionaje patrocinado por el Estado con operaciones delictivas, incluido el ransomware y el robo en la industria de los videojuegos, y es conocido por utilizar malware no público y certificados digitales comprometidos.

- APT29: Midnight Blizzard, un grupo de amenazas atribuido a los Servicios de Inteligencia Exterior de Rusia (RFIS) que suele centrarse en cuentas de usuario inactivas y otras técnicas de manipulación de cuentas para la intrusión y la persistencia, ahora se enfoca más en el transporte, el envío y las telecomunicaciones, con ataques que a menudo se alinean con conflictos geopolíticos del mundo real.

Tácticas y tecnologías emergentes en APT:

Las últimas tendencias en ataques de APT destacan un aumento de los ataques basados en IA, la explotación de la nube y las técnicas avanzadas de evasión.

- Ataques de APT impulsados por IA: Los grupos de APT ahora aprovechan la inteligencia artificial y el aprendizaje profundo para automatizar el reconocimiento, elaborar campañas de phishing muy convincentes y adaptar dinámicamente el malware para evitar ser detectados. Cuando una etapa de APT se basa en la IA, resulta cada vez más difícil detectar y contener el ataque.

- Explotación de la nube: A medida que las organizaciones migran a entornos en la nube, las APT explotan los errores de configuración de la nube cada vez más rápido.

- Ataques a la cadena de suministro: Dado que los actores de APT se dirigen cada vez más a los dispositivos IoT y a las industrias del transporte, se ha producido un notable aumento de los ataques a las cadenas de suministro. Las APT suelen inyectar código malicioso en las actualizaciones de software legítimas para amplificar el alcance y el impacto de sus campañas.

- LOTL y herramientas de código abierto: Los actores de APT utilizan cada vez más herramientas de sistemas legítimos y software de código abierto para gestionar la infraestructura de comando y control (C2), lo que dificulta aún más la detección y la atribución.

Correlacione las amenazas con las TTP de MITRE ATT&CK y descubra las APT más rápidamente.

Indicadores para detectar una APT

Es difícil determinar si su organización ha sido víctima de una APT, ya que los ciberdelincuentes toman medidas meticulosas para evitar ser detectados. Sin embargo, existen indicadores que pueden servir como mecanismo de alerta temprana ante la aparición de una APT.

Indicadores a nivel de red de la actividad de APT:

- Tráfico saliente inusual hacia direcciones IP o dominios desconocidos (Dificultad moderada): Esto podría indicar una exfiltración de datos o comunicación con servidores de comando y control (C2).ManageEngine Log360 detecta este comportamiento analizando los patrones de tráfico saliente basándose en el tráfico y utilizando modelos de machine learning para detectar anomalías. También detecta el tráfico sospechoso, como las conexiones a sitios de baja reputación, lo que ayuda a los equipos de seguridad a detectar a tiempo los posibles intentos de exfiltración.

- Comportamiento de señalización consistente a servidores externos en intervalos regulares (Dificultad alta): Este tipo de comunicación repetitiva es un sello distintivo del malware que vuelve a llamar a su servidor C2, a menudo utilizado para mantener el acceso remoto o recibir instrucciones.ManageEngine Log360 detecta el comportamiento al detectar patrones periódicos de comunicación de red utilizando técnicas de detección de anomalías y de líneas de base de tráfico. Obtenga más información sobre cómo Log360 puede ayudarle a afrontar los ataques de APT programando una llamada con nuestros expertos en la solución.

- Uso de algoritmos de generación de dominio (DGA) para la resolución dinámica de dominio (Dificultad alta): Los atacantes utilizan los DGA para generar varios nombres de dominio sobre la marcha, lo que les ayuda a eludir las defensas tradicionales de bloqueo de dominios y a mantener una infraestructura de C2 resiliente.Log360 aprovecha las fuentes contra amenazas y el análisis del tráfico de DNS para detectar conexiones a dominios sospechosos, que a menudo se asocian con los DGA. Los patrones de consulta de DNS inusuales y las solicitudes de dominio poco habituales también se pueden marcar mediante la detección de anomalías impulsada por UEBA.

- Túnel de DNS para encapsular datos en las consultas de DNS (Dificultad alta): Esta técnica oculta la exfiltración de datos o los comandos de C2 dentro de solicitudes de DNS aparentemente legítimas, eludiendo los firewalls y los controles de DLP tradicionales.Log360 monitorea anomalías como los volúmenes de consultas de DNS anormalmente altos, nombres de dominio de alta entropía o sospechosos y tipos de registros de DNS o tamaños de carga inusuales. Estos indicadores, cuando se correlacionan con el comportamiento del usuario o del host, ayudan a descubrir los intentos furtivos de tunelización de DNS que suelen utilizar los actores de APT.

Indicadores a nivel de host/endpoint de la actividad de APT:

- Inicios de sesión sospechosos desde cuentas privilegiadas en horario no comercial (Fácil de detectar): Los intentos de inicio de sesión fuera de las horas normales de trabajo, especialmente desde cuentas con privilegios elevados, podrían indicar un compromiso de las credenciales o un movimiento lateral malicioso.Log360 utiliza UEBA para construir una línea de base del comportamiento para cada usuario y dispara alertas cuando se produce un inicio de sesión fuera de la ventana de tiempo esperada, especialmente desde direcciones IP o geolocalizaciones inusuales.

- Uso de herramientas administrativas legítimas como PowerShell o PsExec para el movimiento lateral (Dificultad moderada): Los atacantes suelen abusar de las herramientas integradas para evitar ser detectados mientras se mueven lateralmente dentro de la red. Estas acciones pueden parecer legítimas si no se correlacionan con el contexto.Log360 detecta estos usos indebidos correlacionando los logs de ejecución de procesos con los roles y el contexto del usuario, destacando anomalías como que un usuario no administrador inicie comandos remotos o ejecute scripts en varios endpoints en un breve periodo de tiempo.

- Modificaciones no autorizadas de los scripts de inicio o de las entradas del registro para la persistencia (Dificultad de moderada a alta): Los atacantes podrían alterar las configuraciones del sistema para asegurarse de que el malware se ejecute en cada reinicio, manteniendo el acceso durante largos periodos incluso después de los intentos de detección.Log360 monitorea los cambios inesperados en las entradas del programador de tareas y en las claves de ejecución del registro, comparándolas con líneas de base conocidas y alertando cuando se detectan desviaciones o manipulaciones.

- Presencia de troyanos de puerta trasera o rootkits (Dificultad alta): Estos programas maliciosos pueden proporcionar a los atacantes un acceso persistente y encubierto a los sistemas comprometidos.Log360 aprovecha la inteligencia integrada sobre amenazas, el monitoreo de la integridad de los archivos y los análisis de comportamiento para detectar indicadores de puertas traseras o rootkits. Esto incluye cargas de drivers sin firmar, comportamiento anómalo de los procesos, actividad oculta de la red e intentos de acceso no autorizados, lo que ayuda a los equipos de seguridad a responder antes de que se produzca un mayor compromiso del sistema.

¿Le preocupan las APT no detectadas que acechan en su red?

¿Cómo puede prevenir un ataque de APT?

Las APT suponen un importante obstáculo para la ciberseguridad. A medida que avanza la tecnología y los ataques se vuelven cada vez más refinados, es imperativo que tanto las entidades como los particulares adopten una estrategia preventiva y polifacética para protegerse contra las APT. Al comprender los rasgos de las APT y establecer protocolos de seguridad preconfigurados, podemos navegar por el oscuro reino digital y proteger nuestros tesoros digitales de los enemigos. Estas son algunas formas de prevenir las amenazas de APT:

- Implementar un firewall de aplicaciones web (WAF)

Un WAF actúa como primera línea de defensa entre sus aplicaciones web e Internet. Inspecciona el tráfico entrante, filtra las solicitudes maliciosas y bloquea los patrones de ataque conocidos. Para ir por delante de las amenazas en evolución, es esencial actualizar y perfeccionar periódicamente las reglas de su WAF basándose en la inteligencia sobre amenazas más reciente.

- Utilizar la inteligencia sobre amenazas

Para mantenerse al tanto de los grupos de APT, sus TTP y las amenazas emergentes, consulte canales de inteligencia sobre amenazas de fuentes creíbles. Las organizaciones pueden utilizar las alertas de amenaza para restringir las comunicaciones procedentes de fuentes dañinas, así como disparar automáticamente un flujo de trabajo para añadir las IP de la lista negra en el firewall y bloquearlas permanentemente.

- Llevar a cabo la cacería de amenazas

Vaya más allá de la detección automatizada buscando proactivamente amenazas ocultas en su entorno. La cacería de amenazas ayuda a descubrir indicadores de ataque que podrían eludir las herramientas de seguridad tradicionales, permitiéndole tomar medidas rápidas antes de que los atacantes puedan escalar. Configurar alertas en tiempo real garantiza que su equipo de seguridad reciba una notificación en el momento en que se repitan los patrones de amenaza en su red.

- Detectar y evitar las puertas traseras:

Backdoors are commonly used by Los atacantes de APT suele utilizar puertas traseras para mantener un acceso persistente a un sistema. Para detectarlas a tiempo se debe monitorear continuamente el tráfico de la red, el comportamiento del usuario y los logs del sistema para identificar signos de acceso remoto no autorizado, escalamiento de privilegios o actividad encubierta de malware. Si implementa una estrategia unificada para monitorear las amenazas, podrá eliminar los puntos de apoyo de los atacantes antes de que escalen y se conviertan en infracciones.

- Aprovechar las funciones de SOAR para responder automáticamente

Las funciones de orquestación, automatización y respuesta de seguridad (SOAR) ayudan a optimizar la respuesta a las amenazas automatizando las tareas de corrección repetitivas y urgentes. Desde aislar los sistemas comprometidos hasta deshabilitar las cuentas sospechosas y bloquear el tráfico malicioso, SOAR empodera a los equipos de seguridad para que respondan de forma más rápida y consistente, minimizando el tiempo de permanencia de los atacantes y reduciendo el riesgo general.

Cómo puede ayudar Log360 a detectar y prevenir los ataques APT

Los actores de APT a menudo operan bajo el radar, utilizando técnicas sigilosas para mantener el acceso a largo plazo a su red. ManageEngine Log360, una solución de SIEM unificada, está construida para contrarrestar estas amenazas a través del monitoreo permanente, la detección basada en la correlación y los flujos de trabajo de respuesta rápida.

Detectar comportamientos de amenazas avanzadas en sistemas y redes

Log360 supervisa en tiempo real el tráfico de red y las actividades del sistema para detectar comportamientos anómalos que indiquen la presencia de APT. Ya se trate de patrones inusuales del tráfico saliente, del escalamiento de privilegios no autorizado o del movimiento lateral entre sistemas, Log360 utiliza el análisis de comportamiento y las reglas de correlación para sacar a la luz los indicadores que las soluciones tradicionales podrían pasar por alto.

Correlacionar eventos para revelar ataques en varias etapas

Log360 correlaciona logs de firewalls, endpoints, servidores y plataformas en la nube para descubrir relaciones ocultas y cadenas de ataque superficiales. Al vincular eventos aparentemente aislados, ayuda a identificar técnicas de APT como el uso indebido de credenciales, la manipulación de datos y la exfiltración.

Asociar la actividad de APT con las TTP de MITRE ATT&CK

Log360 asocia los comportamientos maliciosos detectados, como la persistencia (T1547), el uso de cuentas válidas (T1078) o la comunicación de comando y control (T1071), con las tácticas y técnicas correspondientes definidas en el marco MITRE ATT&CK. Esta asociación proporciona a los analistas de seguridad información contextual y contramedidas prescriptivas para acelerar la detección y respuesta a las amenazas.

Mejorar la detección con la inteligencia sobre amenazas

Algunas desviaciones como que un usuario inicie sesión desde un lugar inusual o acceda a sistemas sensibles fuera del horario comercial se señalan como signos potenciales de una APT. Combinado con fuentes integradas de inteligencia sobre amenazas, Log360 ayuda a distinguir las amenazas reales del ruido.

Acelerar la respuesta a incidentes con flujos de trabajo automatizados

Las funciones de TDIR en Log360 guían a los analistas desde la detección hasta la resolución. La automatización basada en manuales estratégicos ayuda a los equipos a contener la actividad de las APT con mayor rapidez, limitando el tiempo de permanencia y reduciendo el impacto del robo o la interrupción de los datos.

Preguntas frecuentes

¿Qué son las APT?

Las amenazas persistentes avanzadas (APT) son ciberataques prolongados y selectivos en los que los actores de la amenaza obtienen acceso no autorizado a una red y permanecen sin ser detectados durante un largo periodo. Estos ataques suelen ser llevados a cabo por grupos bien financiados como naciones-estado o ciberdelincuentes organizados que utilizan herramientas sofisticadas como exploits de día cero, malware personalizado e ingeniería social. A diferencia de los ataques cibernéticos típicos, las APT se centran en el espionaje, el robo de datos o el sabotaje más que en el beneficio económico inmediato, lo que los hace más peligrosos y difíciles de detectar.

¿Qué es APT en ciberseguridad?

Una APT es un ataque cibernético selectivo en el que un atacante obtiene acceso no autorizado a una red y permanece sin ser detectado durante un largo periodo. Estos ataques suelen ser llevados a cabo por grupos de amenazas bien financiados y altamente cualificados cuyo objetivo es robar datos confidenciales, realizar espionaje o interrumpir operaciones. Las APT son "avanzadas" debido a las herramientas personalizadas y a las técnicas de ocultación que se utilizan, y "persistentes" porque los atacantes mantienen el acceso al entorno objetivo a largo plazo.

¿Cómo funcionan los ataques de APT?

Los ataques de APT se desarrollan en varias etapas: compromiso inicial (a menudo a través del phishing o la explotación de vulnerabilidades), establecimiento de un punto de apoyo, escalamiento de privilegios, reconocimiento interno, movimiento lateral, exfiltración de datos y mantenimiento de la persistencia. Los atacantes utilizan técnicas avanzadas y evaden la detección imitando la actividad legítima y utilizando herramientas ya presentes en el entorno.

¿Cuál es la diferencia entre APT y otros ataques cibernéticos?

A diferencia de los típicos ataques cibernéticos que son rápidos y oportunistas, las APT son a largo plazo, selectivas e implican múltiples etapas. A menudo son llevadas a cabo por estados-nación o grupos organizados con objetivos estratégicos específicos, lo que las hace más peligrosas y difíciles de detectar.

Proteja los activos críticos de su organización de las amenazas persistentes avanzadas y refuerce su postura de ciberseguridad contra las amenazas conocidas y emergentes con ManageEngine Log360.

- ¿Qué es APT?

- Etapas de un ataque de APT

- Ejemplos de amenaza persistente avanzada

- Últimas tendencias en ataques APT: Actores de la amenaza, técnicas e incidentes destacados

- Indicadores para detectar una APT

- ¿Cómo puede prevenir un ataque de APT?

- Cómo puede ayudar Log360 a detectar y prevenir los ataques APT

- Preguntas frecuentes