Related content

¿Qué es la detección de amenazas?

Los ataques cibernéticos han evolucionado mucho más allá de los virus obvios y las intrusiones ruidosas. Ahora, las amenazas suelen desarrollarse silenciosamente durante días o incluso meses. Los atacantes se mezclan en la actividad normal, esperan el momento oportuno y atacan cuando nadie les observa. Por eso la detección de amenazas es fundamental.

Según las estadísticas sobre infracciones del 2025 de Secureframe, las organizaciones tardan en promedio 204 días en identificar una violación de los datos y 73 días en contenerla. Eso supone más de medio año de exposición potencial, lo cual evidencia lo vital que se ha vuelto detectar amenazas efectivamente.

La detección de amenazas consiste en identificar actividades maliciosas o sospechosas antes de que causen daños reales. Es la atalaya de sus defensas de ciberseguridad que escanea su red, endpoints y entornos en la nube en busca de cualquier señal de que algo va mal. Sin ella, ni siquiera los firewalls o el cifrado más potentes pueden ayudarle si un atacante ya está dentro de su red.

Comprender la detección de amenazas

La detección de amenazas es el proceso de monitorear los sistemas, las redes y la actividad de los usuarios para detectar indicadores de compromiso (IoC) o comportamientos que se desvían de la actividad normal. Piense en ello como el sistema de alerta temprana de su organización.

En los entornos modernos, la detección de amenazas de ciberseguridad no se limita a un solo lugar. La detección de amenazas a la ciberseguridad abarca lo siguiente:

Detección de amenazas en la red: Las herramientas de detección de amenazas en la red monitorean los flujos de datos en busca de patrones de tráfico inusuales, conexiones sospechosas o violaciones de las directivas. Esto incluye analizar los datos de los paquetes, monitorear el uso del ancho de banda e identificar la comunicación con IP maliciosas conocidas.

Monitoreo del endpoint: Detecte malware, escalamientos de privilegios y procesos no autorizados en los dispositivos. La detección moderna del endpoint va más allá de los antivirus tradicionales, ya que utiliza el análisis del comportamiento para detectar exploits de día cero y malware sin archivos.

Detección de amenazas en la nube: Controle los cambios, los patrones de acceso y la actividad en las plataformas de SaaS y la infraestructura en la nube. Dado que un 94% de empresas utilizan servicios en la nube, la detección de amenazas nativas de la nube es esencial para identificar errores de configuración, accesos no autorizados e intentos de exfiltración de datos.

Monitoreo de accesos e identidades: Analice el comportamiento de los usuarios para detectar credenciales comprometidas, amenazas internas y abuso de privilegios tanto en entornos on-premises como en la nube.

Dado que los ataques pueden moverse a través de estas capas, una detección efectiva requiere visibilidad en todas partes.

El ciclo de vida de la detección

La detección efectiva de las amenazas a la ciberseguridad es un ciclo continuo que evoluciona a medida que los atacantes se adaptan y surgen nuevas amenazas. Esto garantiza que cada actividad sospechosa no sólo se detecte, sino que también se analice, se actúe al respecto y se utilice para reforzar futuras defensas.

1. Monitoreo

El ciclo comienza monitoreando constantemente su entorno, el tráfico de la red, la actividad del endpoint, el comportamiento del usuario y las cargas de trabajo en la nube. Esto crea visibilidad en todos los activos. Los sistemas avanzados de detección de amenazas, como las herramientas de SIEM o de detección de amenazas en la red, recopilan y normalizan los logs de múltiples fuentes para poder identificar patrones en tiempo real. Sin esta visibilidad, el resto del ciclo de vida no puede funcionar.

2. Alertas

Cuando la actividad se desvía de la norma (una ubicación de inicio de sesión inusual, una transferencia de archivos sospechosa o una infracción de las directivas) el sistema de detección dispara una alerta. Un software eficiente para la detección de amenazas prioriza estas alertas según la gravedad y el contexto, ayudando a los equipos de seguridad a centrarse en lo que más importa. Para evitar abrumar a los analistas con ruido, las soluciones modernas utilizan la correlación, el machine learning y el enriquecimiento contextual para reducir los falsos positivos. Esto garantiza que los equipos se concentren en las amenazas reales en lugar de en las anomalías benignas. Sigue siendo fundamental configurar y utilizar eficazmente las reglas de detección para que las alertas sean útiles.

3. Investigación y análisis forense

Una vez generada la alerta, los analistas pasan a la fase de investigación. Esto implica reunir pruebas, correlacionar eventos y determinar si la actividad es una verdadera amenaza o una anomalía benigna. Por ejemplo, una transferencia de datos marcada podría ser un intento malicioso de exfiltración o simplemente un respaldo automatizado. La investigación suele seguir el marco MITRE ATT&CK, asignando los comportamientos observados a las tácticas conocidas del adversario. Las plataformas modernas de detección de amenazas ofrecen módulos de trabajo de investigación que combinan la recopilación automatizada de pruebas (como comprobar la reputación de la IP), el enriquecimiento de datos y la reconstrucción de la línea temporal con la experiencia humana para reducir los falsos positivos.

4. Respuesta

Si se confirma la amenaza, el equipo inicia una respuesta. Esto implica aislar un endpoint comprometido, bloquear una dirección IP maliciosa, revocar el acceso de un usuario o aplicar una regla de firewall. La rapidez es fundamental en este caso; cuanto más tiempo persista una amenaza, más daño puede causar. La integración entre las herramientas de detección y los mecanismos de respuesta (como en las plataformas de EDR o XDR) puede automatizar algunas acciones para reducir el tiempo de espera.

5. Bucle de retroalimentación

El último paso consiste en devolver la información detallada del incidente al sistema de detección. Esto podría significar refinar las reglas de detección, actualizar las fuentes de información sobre amenazas o mejorar los manuales estratégicos para futuros incidentes. Este bucle de retroalimentación es lo que hace que la detección moderna de ciberamenazas sea adaptativa. Con el tiempo, reduce los falsos positivos, refuerza las defensas y garantiza que el mismo método de ataque no volverá a eludir la detección.

Principales técnicas de detección

Detección basada en firmas

Este método compara la actividad observada con una base de datos de patrones maliciosos conocidos; por ejemplo, un hash de archivo vinculado a un ransomware. Es rápido y preciso para las amenazas conocidas, pero puede pasar por alto ataques nuevos o modificados.

Detección basada en el comportamiento y anomalías

En lugar de buscar coincidencias exactas, este enfoque establece una línea de base de la actividad normal y señala las desviaciones. Por ejemplo, si un usuario se conecta desde otro país a las tres de la madrugada y descarga gigabytes de datos, merece la pena investigarlo. Esto es esencial para la detección de amenazas avanzadas, en las que los atacantes utilizan métodos novedosos que no se corresponden con las firmas conocidas.

Integración de la inteligencia sobre amenazas

Los sistemas modernos utilizan fuentes de indicadores de compromiso (direcciones IP, dominios, firmas de malware) y marcos como MITRE ATT&CK para hacer que la detección sea más precisa. Esto enriquece las alertas con contexto para que los analistas puedan priorizar las más peligrosas.

Tecnologías modernas de detección

Los atacantes se adaptan con rapidez, por lo que la detección de amenazas avanzadas ha evolucionado para usar:

- AI y machine learning para detectar patrones sutiles que los humanos podrían pasar por alto.

- Análisis en tiempo real para reducir el tiempo de detección de horas a segundos.

- Categorización automatizada de alertas para priorizar los casos más urgentes.

Estas funciones suelen estar integradas en software de detección de amenazas como las plataformas de detección y respuesta ampliada (XDR), detección y respuesta de red (NDR) y detección y respuesta de endpoint (EDR). El objetivo es dar a los analistas menos alertas, pero más significativas, sin perder cobertura.

Herramientas de detección de amenazas y su integración con la SIEM

| Herramientas | Enfoque principal | Funciones clave | Ventajas de la integración con la SIEM |

|---|---|---|---|

| Detección y respuesta ampliada (XDR) | Detección unificada en endpoints, redes y la nube | Correlaciona alertas de múltiples fuentes, automatiza la respuesta y enriquece la inteligencia sobre amenazas | Centraliza las alertas para facilitar su correlación, reduce la fatiga por alertas y mejora los tiempos de respuesta |

| Detección y respuesta de endpoint (EDR) | Actividad del endpoint (PC, servidores, dispositivos móviles) | Monitoreo de archivos/procesos, análisis de comportamiento, aislamiento/cuarentena | Suministra alertas del endpoint a la SIEM para correlacionarlas con eventos de red y de la nube |

| Plataformas de inteligencia sobre amenazas | Contexto de la amenaza externa | Fuentes de IOC, mapeo con MITRE ATT&CK, puntuación de la reputación | Enriquece las alertas de SIEM con contexto, mejora la priorización, reduce los falsos positivos |

Medir la efectividad de la detección

La detección rápida no es suficiente. La efectividad depende de la precisión, la consistencia y la adaptabilidad. La medición ayuda a los equipos a comprender lo bien que funciona su detección de ciberamenazas y dónde se necesitan mejoras.

Métricas clave

1. Tiempo medio para detectar (MTTD)

Es el tiempo medio que transcurre entre la aparición inicial de una actividad maliciosa y el momento en que la detecta su software de detección de amenazas o su equipo de seguridad. Un MTTD más bajo significa que sus sistemas de monitoreo y sus analistas detectan las amenazas con rapidez, reduciendo el tiempo que tienen los atacantes para causar daños.

2. Tiempo medio de permanencia

También conocido como tiempo de permanencia del atacante, mide el tiempo que una amenaza permanece en el entorno antes de ser contenida o eliminada. Los tiempos de permanencia prolongados suelen indicar que existen puntos ciegos en la detección de amenazas en la red, sobre todo si los atacantes utilizan técnicas sigilosas como living-off-the-land o canales de C2 cifrados.

3. Tasa de falsos positivos (FPR)

Una tasa elevada de falsos positivos hace perder tiempo a los analistas y puede causar fatiga por las alertas, lo que facilita que las amenazas reales pasen desapercibidas. Medir la FPR ayuda a perfeccionar las reglas de detección, los umbrales de anomalía y las fuentes contra amenazas para que sus esfuerzos de detección de amenazas a la ciberseguridad sigan siendo precisos y eficaces.

4. Cobertura de detección

Esta métrica evalúa qué parte de su superficie de ataque está realmente monitoreada. La cobertura debe abarcar endpoints, servidores, tráfico de la red, cargas de trabajo en la nube y plataformas de SaaS. Incluso el sistema de detección de amenazas más avanzado puede fallar si grandes partes de su infraestructura quedan fuera de su alcance.

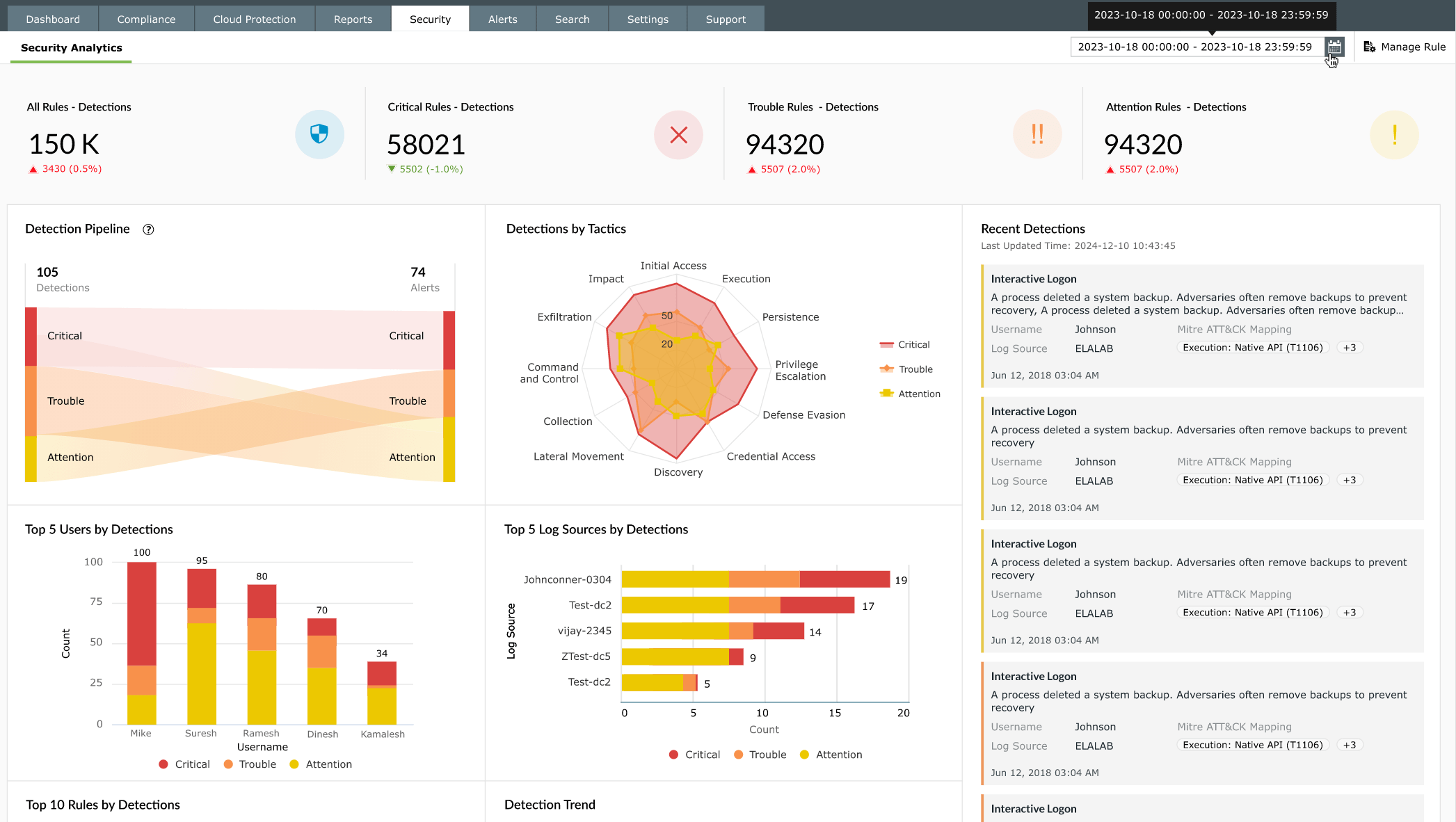

Cómo ayuda Log360 en la detección de amenazas

Correlación de eventos en tiempo real

Log360 recopila y correlaciona eventos de firewalls, endpoints, plataformas en la nube y bases de datos, ofreciendo a los equipos de seguridad una visión unificada de la actividad en todo el entorno. Esta correlación ayuda a identificar patrones de ataque que de otro modo podrían pasar desapercibidos, lo que permite una detección temprana y una respuesta más

Integración de inteligencia sobre amenazas

La plataforma se integra con fuentes contra amenazas de confianza como Webroot, STIX/TAXII y otras redes de amenazas globales. Compara automáticamente la telemetría con IP, dominios y URL maliciosos conocidos. Log360 genera alertas de alta fidelidad con detalles contextuales cuando se encuentra una coincidencia, lo que ayuda a los equipos a priorizar las acciones de acuerdo con la gravedad y el impacto potencial.

Análisis del comportamiento y detección de anomalías

Al usar el UEBA impulsado por machine learning, Log360 monitorea continuamente el comportamiento de los usuarios y las entidades en endpoints, servidores y cargas de trabajo en la nube. Esto permite identificar actividades inusuales que podrían indicar la existencia de cuentas comprometidas, amenazas internas o patrones de ataque sutiles.

Ajuste de la precisión y reducción de falsos positivos

Log360 permite a las organizaciones perfeccionar las reglas de detección de acuerdo con su entorno y sus prioridades operativas. Al aplicar la correlación consciente del contexto, la puntuación automatizada de anomalías y la personalización de reglas, reduce significativamente los falsos positivos, garantizando que los analistas se centren en las amenazas genuinas y no en las anomalías benignas. Este perfeccionamiento ayuda a mantener la eficiencia del SOC en entornos complejos.

Reglas en la nube para una cobertura completa

Log360 proporciona más de 2.000 reglas de correlación que se actualizan continuamente, las cuales cubren endpoints, redes, cargas de trabajo en la nube y aplicaciones. Estas reglas se pueden ajustar a las necesidades organizacionales, proporcionando una amplia cobertura y minimizando al mismo tiempo la fatiga por alertas.

Alineación e información contextual de MITRE ATT&CK

Las detecciones están alineadas con las técnicas de MITRE ATT&CK, lo que proporciona a los equipos visibilidad sobre las tácticas de ataque activas. Al correlacionar múltiples eventos en distintos dispositivos y plataformas proporciona información procesable, permite una respuesta más rápida e informada.

Alerta y respuesta rápidas

Las alertas en tiempo real que se priorizan según el riesgo permiten a los equipos realizar un triaje y responder con rapidez. La configuración flexible de las reglas y las respuestas automatizadas reducen el tiempo de espera y mejoran la eficiencia operativa

¿Qué sigue?

¿Está preparado para reforzar su estrategia de detección de amenazas? Inicie su prueba gratis por 30 días con la orientación de expertos y experimente usted mismo todas sus funciones.

Preguntas frecuentes

1. ¿Cómo gestiona la detección de amenazas el tráfico cifrado?

Las herramientas de detección de amenazas de red analizan los metadatos, los patrones de flujo y las características del tráfico TLS/SSL para detectar anomalías sin descifrar todo el contenido, lo que garantiza la visibilidad al tiempo que se mantiene el rendimiento.

2. ¿Qué rol juega la inteligencia sobre amenazas en la detección automatizada?

El software de detección de amenazas aprovecha las fuentes externas, los indicadores de compromiso (IOC) y los datos de reputación de los atacantes para enriquecer las alertas. Esto mejora la precisión de la detección de amenazas a la ciberseguridad y ayuda a priorizar las acciones de respuesta.

3. ¿Cómo se aplican los marcos de MITRE ATT&CK en los sistemas de detección?

Muchas herramientas avanzadas para la detección de amenazas asignan las actividades observadas a las tácticas de MITRE ATT&CK. Este enfoque proporciona información estructurada sobre el comportamiento de los atacantes y ayuda a los analistas a comprender la secuencia de los ataques.

- ¿Qué es la detección de amenazas?

- Comprender la detección de amenazas

- El ciclo de vida de la detección

- Principales técnicas de detección

- Herramientas de detección de amenazas y su integración con la SIEM

- Medir la efectividad de la detección

- Cómo ayuda Log360 en la detección de amenazas