-

Met systeemeigen AD Audit

-

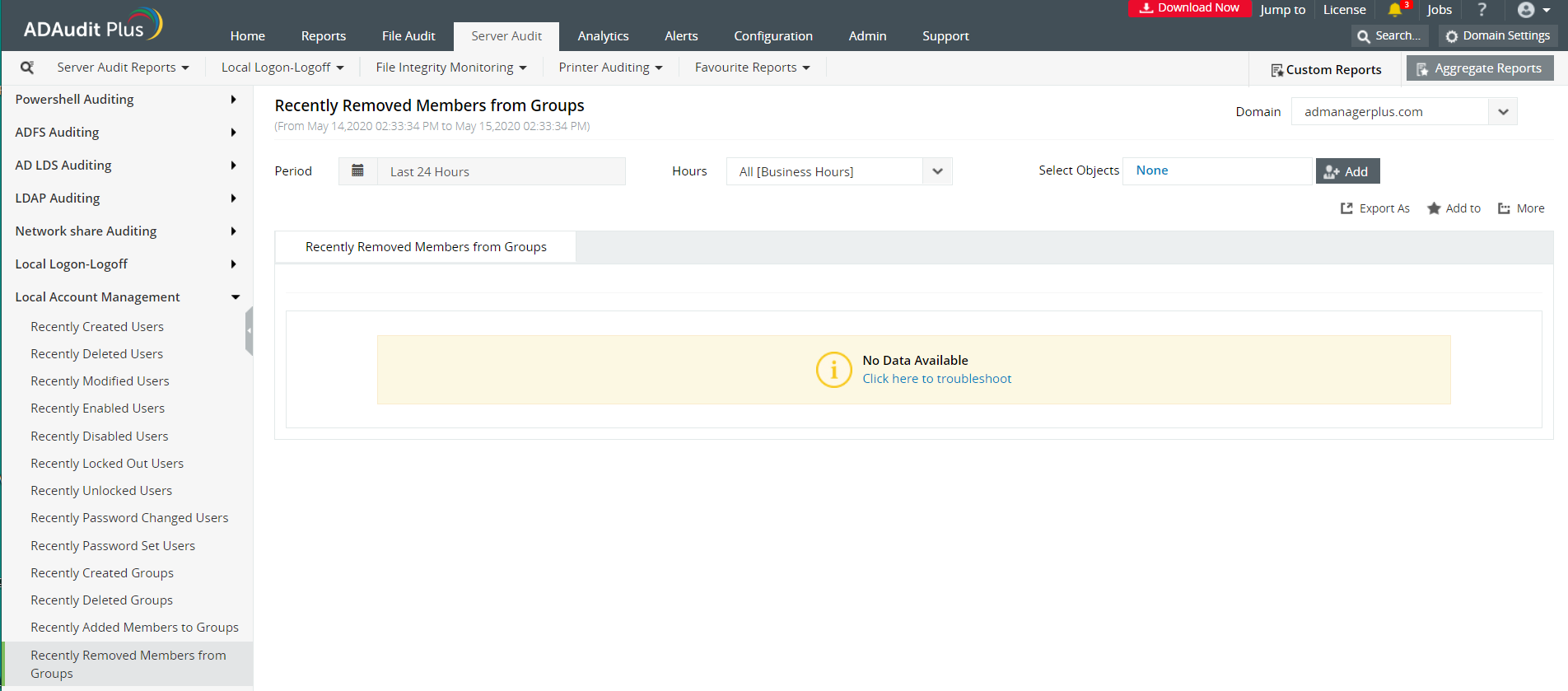

Met ADAudit Plus

-

Hoe u ADAudit Plus kunt gebruiken om te controleren wanneer een gebruiker uit een lokale beheerdersgroep is verwijderd.

-

Navigeer naar het tabblad Audit van server.

-

Kies het tabblad Beheer van lokale accounts. Navigeer vervolgens naar het vooraf geconfigureerde rapport met de naam Recent verwijderde leden uit groepen.

-

Dit geeft u een rapport van de leden die uit uw AD-groepen zijn verwijderd.

-

Pas de Periode aan naar het gewenste tijdsbereik. U kunt ook een aangepaste periode definiëren en opslaan voor snelle referentie.

-

Er wordt een gedetailleerd rapport met auditinformatie gegenereerd voor de geselecteerde periode.

-

Als u op een gebeurtenis in de staafgrafiek klikt, wordt het rapport gefilterd en wordt alleen de geselecteerde gebeurtenis gemarkeerd.

-

Geavanceerde filteropties helpen u bij het vinden van het specifieke evenement waarnaar u op zoek bent.

-

Opmerking: Om de vereiste controle mogelijk te maken, bekijk Stap 1 op het tabblad systeemeigen AD-auditing. Hierna kunt u de onderstaande stappen volgen om de relevante gebeurtenissen te bekijken.

-

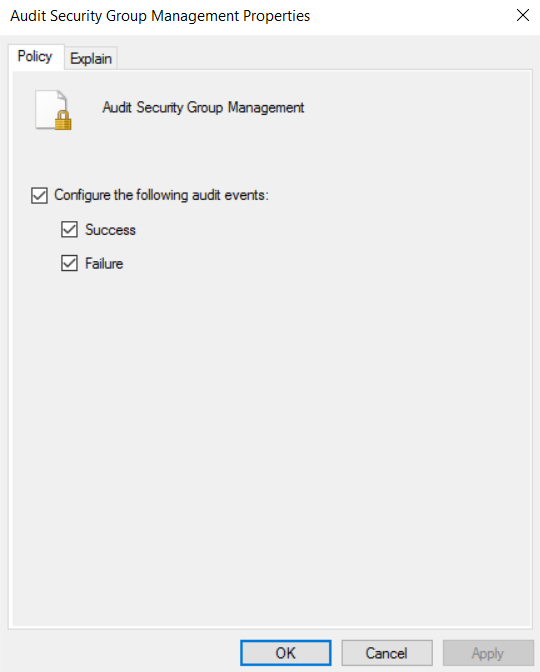

Stap 1: Controle van groepsbeleid inschakelen

-

Start Serverbeheeren open de Console Groepsbeleidsbeheer(GPMC).

-

Vouw in het linkerdeelvenster de knooppunten Foresten Domeinen open om het opgegeven domein weer te geven waarvoor u de wijzigingen wilt bijhouden.

-

Vouw het domein uit en klik met de rechtermuisknop op Standaard domeinbeleid. U kunt ook een domeinbeleid kiezen dat universeel is in het hele domein of een nieuw groepsbeleidsobject maken en dit koppelen aan het standaarddomeinbeleid.

-

Klik op de knopBewerken van het gewenste groepsbeleid om de Groepsbeleidsbeheer-editor te openen.

-

Uitvouwen

Computerconfiguratie --> Beleid --> Windows-instellingen --> Beveiligingsinstellingen --> Geavanceerd auditbeleid --> Auditbeleid --> Accountbeheer --> Beheer van beveiligingsgroepen. Schakel slagen en mislukken hiervoor in. -

Selecteer de Verlaat de Groepsbeleidsbeheer-editor.

-

Kies in de GPMC het gewijzigde GPO en klik op Toevoegen in de sectie Beveiliging in het rechterdeelvenster. Typ 'Iedereen' in het tekstvak en klik op Namen controleren om de wijzigingen bij te houden die zijn aangebracht door iedereen die zich heeft aangemeld bij het domein. Verlaat de GPMC.

- Om deze wijzigingen in het hele domein door te voeren, voert u de opdracht gpupdate /force uit in Uitvoeren.

-

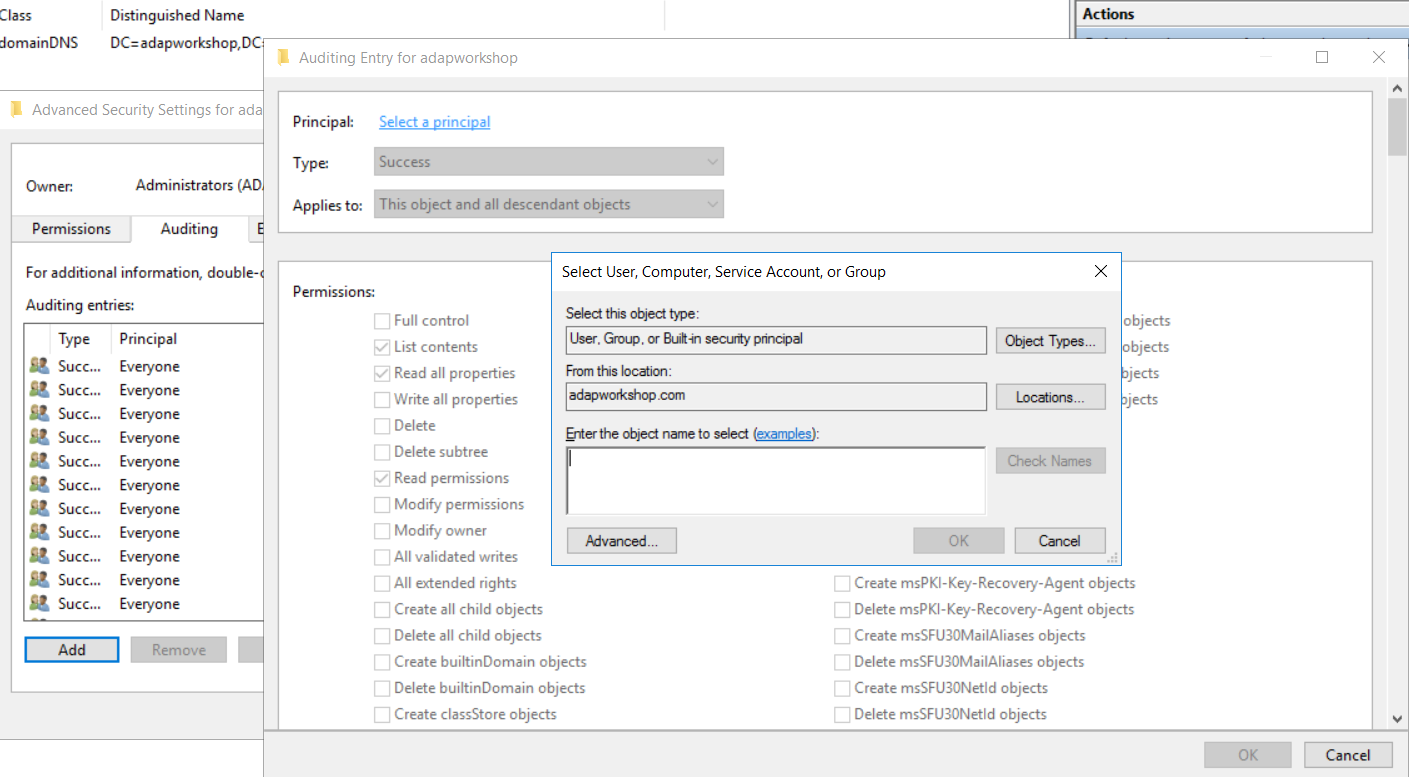

Stap 2: AD audit toestaan via ADSI bewerken

-

Vanuit uw Serverbeheer gaat u naar Hulpprogramma's en selecteert u ADSI bewerken.

-

Klik met de rechtermuisknop op het ADSI bewerken knooppunt in het linkerdeelvenster en selecteer de optie Verbinden met. Hierdoor wordt het Verbindingsinstellingen venster geopend.

-

Selecteer de optie Standaard naamgevingscontext uit de Selecteer een bekende naamgevingscontext vervolgkeuzelijst.

-

Klik op OK en keer terug naar het ADSI-bewerkingsvenster. Vouw Standaard naamgevingscontext uit en selecteer het gekoppelde DC-subknooppunt. Klik met de rechtermuisknop op dit subknooppunt en klik op Eigenschappen.

-

In het Eigenschappen venster gaat u naar het Beveiliging tabblad en selecteert u Geavanceerd. Selecteer daarna het Audit tabblad en klik op Toevoegen.

-

Klik op Selecteer een principal. Hierdoor wordt een venster Selecteer Gebruiker, Computer of Groep geopend. Typ Iedereen in het tekstvak en verifieer het met Namen controleren.

-

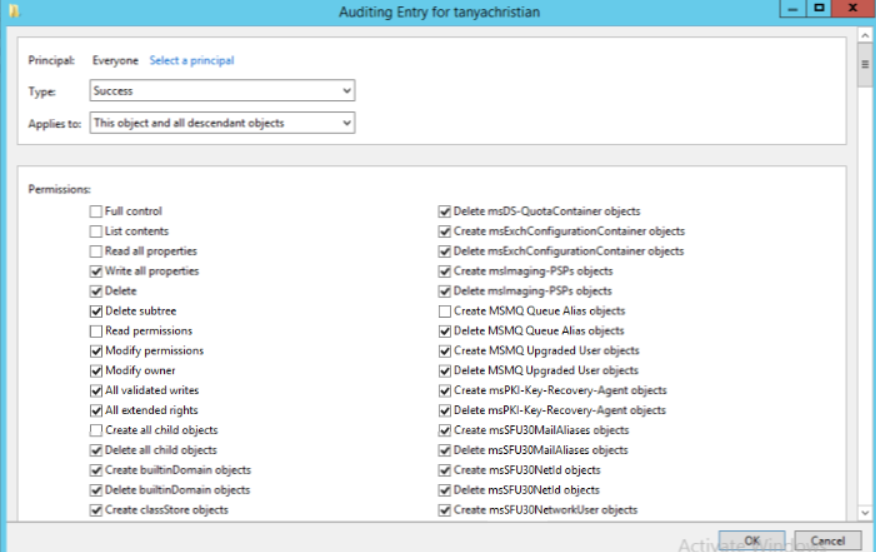

De principal in het venster Invoer auditen toont nu Iedereen. Selecteer in de vervolgkeuzelijst Type Alle om te auditen voor zowel geslaagde en mislukte gebeurtenissen.

-

Klik in de vervolgkeuzelijst Selecteren op Dit object en alle onderliggende objecten. Selecteer Volledige controle in de sectie Machtigingen.

-

Hiermee worden alle beschikbare selectievakjes ingeschakeld. Schakel de volgende selectievakjes uit:

- Volledige controle

- Inhoud van de lijst

- Alle eigenschappen lezen

- Machtigingen lezen

-

Stap 3: Gebeurtenissen bekijken in Logboeken

-

U kunt gebeurtenissen bekijken in het logboek door de logboeken te filteren op de specifieke ID.

Gebeurtenis-ID 4733 geeft aan dat er een gebruiker is verwijderd uit een groep met ingeschakelde beveiliging.

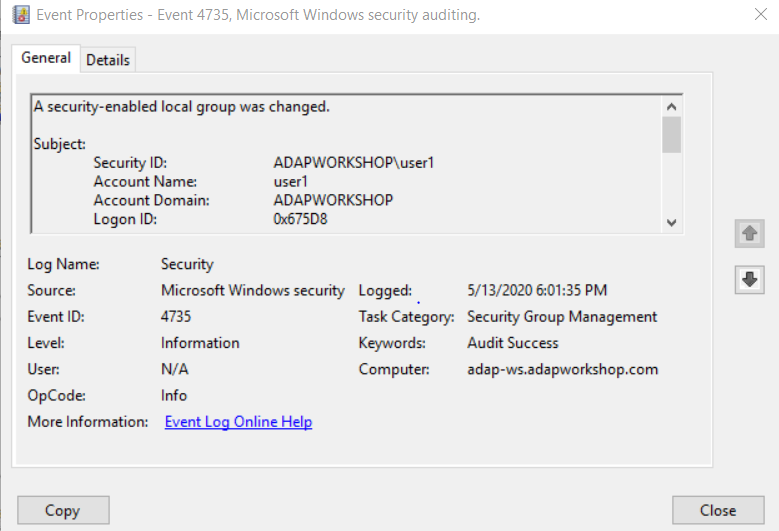

In de logboekweergave ziet u dat Gebeurtenis 4733 wordt voorafgegaan door Gebeurtenis 4735, wat aangeeft dat er een wijziging is aangebracht in een groep met ingeschakelde beveiliging.

U kunt achterhalen of deze groep een lokale groep of een domeingroep is door te controleren of het groepsdomein hetzelfde is als de computernaam. Als de namen overeenkomen, betekent dit dat de groep een lokale groep is.

Wordt systeemeigen auditing een beetje te veel?

Vereenvoudig audits en rapportage van beheer van lokale accounts met ADAudit Plus.

Ontvang uw gratis proefversie Volledig functionele proefperiode van 30 dagenActive Directory controleren is nu nog eenvoudiger!

ADAudit Plus wordt geleverd met meer dan 300 vooraf gedefinieerde rapporten die AD-auditing eenvoudiger maken. De oplossing verzendt ook realtime waarschuwingen voor kritieke gebeurtenissen en helpt u zo uw netwerk te beveiligen tegen bedreigingen en uw informatietechnologie-beveiliging te verbeteren. Bekijk hier de mogelijkheden van ADAudit Plus.

Download ADAudit Plus