- Snelle links

- Wachtwoord-selfservice

- opnieuw instellen van wachtwoorden

- Hulpprogramma voor wijzigen van Active Directory-wachtwoorden

- Werk aanmeldgegevens in Windows-cache bij via ADSelfService Plus

- Hulpprogramma voor melden verloop van wachtwoord

- Meervoudige verificatie (MFA) voor eindpunten

- Toegangsbeslissingen met voorwaardelijke toegang automatiseren

- Verificatie zonder wachtwoord

- Wachtwoord-zelfbediening vanaf aanmeldscherm

- Wachtwoord Self-Service vanaf het aanmeldingsscherm

- SAP-wachtwoord opnieuw instellen

- Verlaag de kosten van de helpdesk met AD Self Service Plus

- Helpdesk-ondersteunde wachtwoordherstel

- Wachtwoordbeleidshandhaver

- Multi-factor Authentication (MFA)

- Tweeledige verificatie voor Windows-aanmelding

- Verificatie van gebruikersidentiteit in ADSelfService Plus

- Meervoudige verificatie voor VPN-aanmeldingen

- Meervoudige verificatie voor OWA-aanmeldingen

- MFA voor externe en lokale Windows-aanmeldingen

- MFA voor Microsoft 365-gebruikers

- Eenmalige aanmelding configureren voor Citrix ShareFile

- Gebruik van sterke wachtwoorden verzekeren

- Offline MFA

- Cloud-apps MFA

- Phishingbestendige MFA

- SSO en wachtwoordsynchronisatie

- Directory Self-Service

- Veiligheid

- Wachtwoordbeleidshandhaver

- Rapportage en controle

- Integraties

FIDO2 en toegangscodes begrijpen

FIDO2-authenticatie is een open authenticatiestandaard die is ontwikkeld door de FIDO Alliance, een industrieconsortium dat tot doel heeft de afhankelijkheid van wachtwoorden te verminderen en de algehele beveiliging van online authenticatie te verbeteren.

FIDO2 maakt gebruik van openbare sleutel cryptografische inloggegevens, ook wel bekend als FIDO-toegangscodes, om te zorgen voor interoperabiliteit met de hardware, mobiele authenticators en biometrische authenticatiemethoden van verschillende leveranciers, met inbegrip van gezichtsherkenning, in diverse browsers en besturingssystemen. Dit maakt Verificatie zonder wachtwoord mogelijk, waardoor het gemakkelijker wordt om in te loggen op tal van webservices.

FIDO2 wachtwoordloze authenticatie en phishing bestendige MFA

FIDO2 elimineert wachtwoorden en vervangt ze door native authenticatie mechanismen op de apparaten van gebruikers, zoals Windows Hello en Apple TouchID, en draagbare beveiligingssleutels.

Naast de mogelijkheid om wachtwoorden te verwijderen, staat FIDO2 bekend om zijn robuuste beveiligingsstatus, en dit is waarom: Alle communicatie tussen de partijen die betrokken zijn bij FIDO2-authenticatie gebeurt met behulp van openbare sleutel cryptografie. Dat wil zeggen, in plaats van het daadwerkelijk door de gebruiker ingevoerde authenticatiegeheim, zoals een pincode, een OTP of biometrische informatie, naar de verificatieserver te sturen, wordt een FIDO-wachtwoordcode (een wiskundig gegenereerde sleutel die overeenkomt met het geheim) gecommuniceerd. Daarom worden gebruikersgegevens niet gedeeld tussen services. Zelfs als een service wordt gecompromitteerd, kunnen de inloggegevens niet worden gebruikt om toegang te krijgen tot andere services, waardoor FIDO2-authenticatie bestand is tegen Phishing, opnieuw afspelen, en manipulator-in-the-middle (MITM) aanvallen.

Dit maakt de FIDO inlogervaring een veilige, gebruiksvriendelijke, kosteneffectieve en veerkrachtigere vervanging voor traditionele aanmeldingen op basis van wachtwoorden.

Hoe werkt FIDO2 authenticatie?

FIDO2 werkt met twee open standaarden: het Client to Authenticator Protocol (CTAP) en de W3C standaard WebAuthn. Deze werken samen om wachtwoordloze authenticatie en MFA te bieden.

- WebAuthn: Dit is een standaard web API die in browsers is ingebouwd. Het biedt een interface om openbare sleutels te beheren en te maken en te communiceren met CTAP1 en CTAP2 authenticators.

- CTAP1: Dit biedt de tweestapsverificatie ervaring, waarbij gebruikers beveiligingsapparaten moeten verbinden om toegang te krijgen tot een online service.

- CTAP2: Hierdoor kan een authenticator worden gebruikt voor zowel de eerste als de tweede authenticatiefactor en kunnen gebruikers gebruikmaken van wachtwoordloze authenticatie en MFA.

Hier is een overzicht van het FIDO authenticatieproces met behulp van FIDO toegangscodes:

- De authenticator genereert een asymmetrisch sleutelpaar, ook wel FIDO toegangscodes genoemd, en stuurt de openbare sleutel tijdens de registratie naar de server.

- De gebruiker voert lokale verificatie uit met behulp van biometrische gegevens, pincode of een beveiligingssleutel om de persoonlijke sleutel te ontgrendelen.

- De server slaat de openbare sleutel op en koppelt deze aan het account van de gebruiker.

- Tijdens het inloggen geeft de server een cryptografische uitdaging aan de cliënt.

- De authenticator ondertekent de uitdaging met de persoonlijke sleutel en de server verifieert deze met behulp van de opgeslagen openbare sleutel om toegang te verlenen.

FIDO vs FIDO2

"FIDO" is een algemene term die verschillende protocollen omvat. De eerste iteratie, FIDO 1.0, werd uitgebracht in 2014 en was bedoeld om wachtwoordloze authenticatie mogelijk te maken. Het ontbrak echter aan standaardisatie, wat leidde tot de lancering van FIDO2 in 2018. Laten we eens kijken hoe elk van de protocollen van FIDO werkt:

- Universeel authenticatiekader (UAF): Het UAF staat online diensten toe om wachtwoordloze aanmeldingen aan te bieden met behulp van lokale methoden zoals biometrie of pincodes. Tijdens de registratie wordt een sleutelpaar gemaakt: de persoonlijke sleutel blijft op het apparaat staan en de openbare sleutel wordt naar de server verzonden. Voor aanmeldingen verifieert de gebruiker lokaal om de privésleutel te ontgrendelen, die een uitdaging ondertekent die de server verifieert om toegang te verlenen zonder wachtwoord.

- Universele tweede factor (U2F): U2F, momenteel bekend als CTAP1 in FIDO2, fungeert als een aanvulling op traditionele wachtwoord aanmeldingen en voegt een extra factor toe aan iets dat u hebt, zoals beveiligingsapparaten (USB-apparaten en sleutelhangers). Tijdens het inloggen voert de gebruiker zijn wachtwoord in en stuurt de service een uitdaging naar het geregistreerde beveiligingsapparaat. Het apparaat bewijst het bezit van de privésleutel en stuurt de ondertekende uitdaging naar de online dienst, die de gebruiker toegang verleent.

- FIDO2: Dit is het nieuwste protocol en werkt met twee open standaarden: het Client to Authenticator Protocol en de W3C standaard WebAuthn. FIDO2 bevat extra beveiligingsfuncties, zoals domeinassociatie en runtime controles, die phishing aanvallen helpen voorkomen door ervoor te zorgen dat FIDO-toegangscodes niet opnieuw kunnen worden afgespeeld of omgeleid naar niet-geautoriseerde domeinen.

Implementatie van FIDO2 gebaseerde toegangscode verificatie met behulp van ADSelfService Plus

ManageEngine ADSelfService Plus ondersteunt FIDO2-authenticatie om de toegang tot cloud applicaties, OWA aanmeldingen en meer te beveiligen. Met behulp van de WebAuthn API biedt ADSelfService Plus veilige en aanpasbare FIDO2-authenticatie, met ondersteuning voor zowel platform als roaming FIDO2 authenticators.

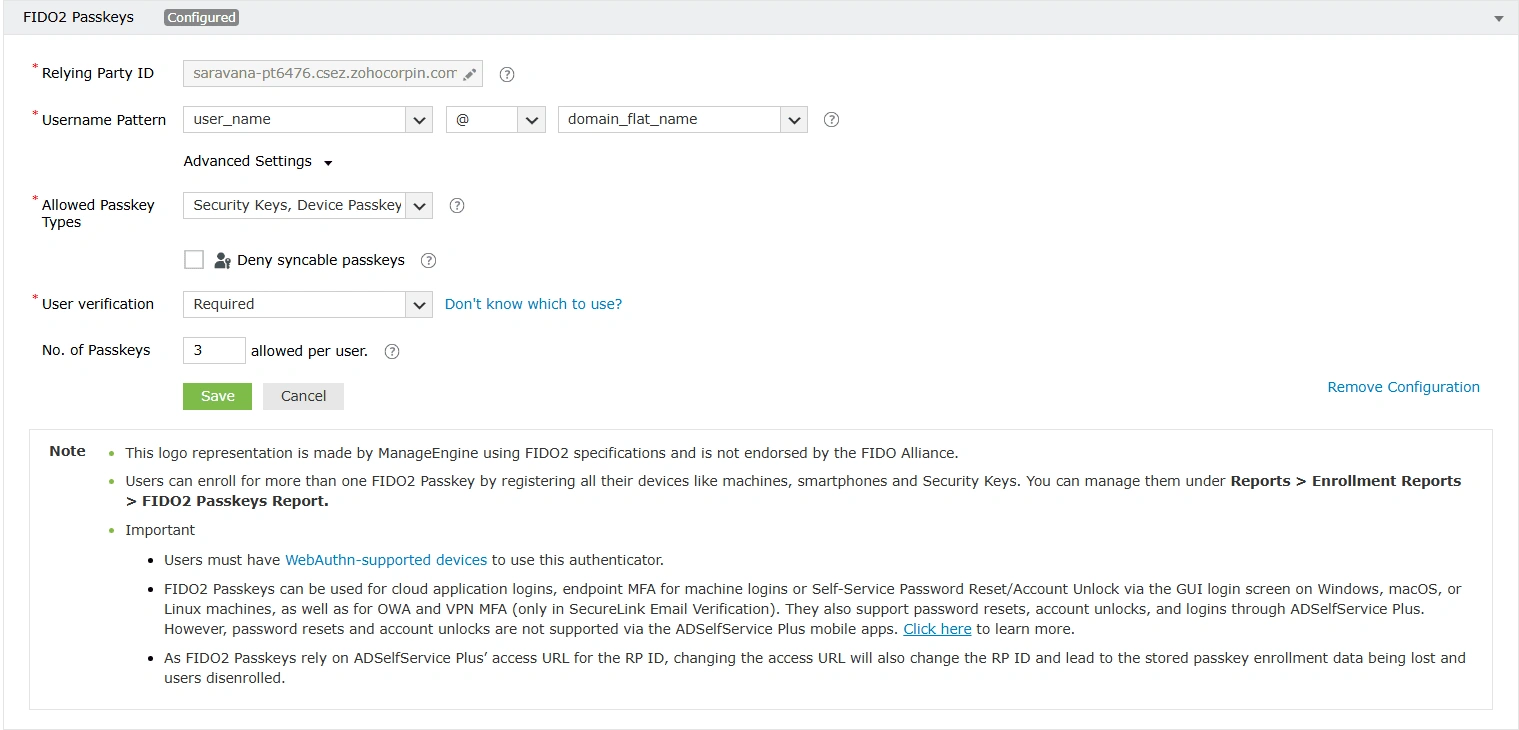

Aanpasbare configuratie

Configureer het patroon van uw voorkeursgebruikersnaam.

Kies of u wilt dat gebruikers zich inschrijven met beveiligingssleutels, toegangscodes voor apparaten of beide.

Kies hoeveel referenties gebruikers mogen inschrijven voor FIDO2-verificatie.

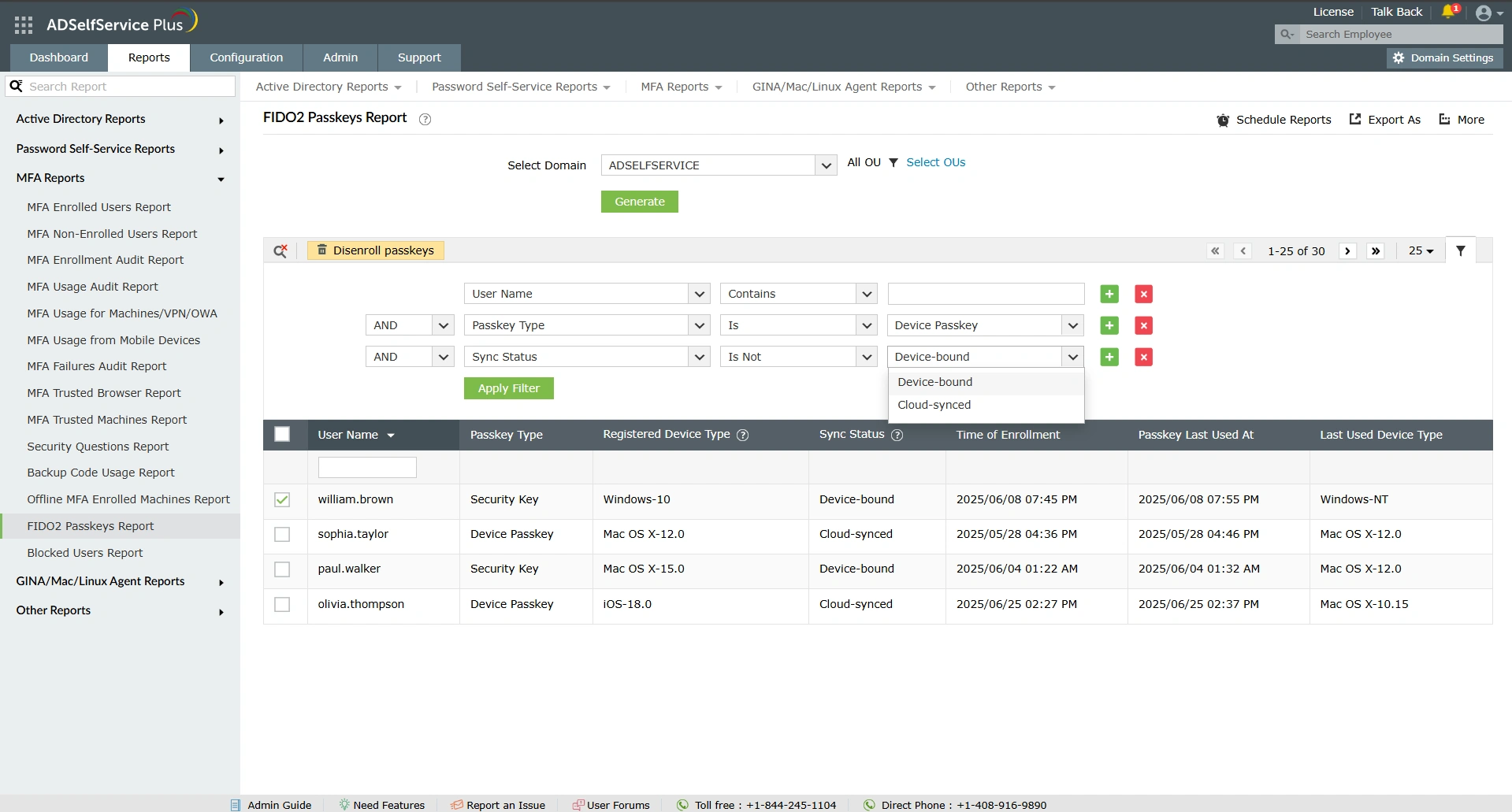

Uitgebreide rapporten

Genereer uitgebreide rapporten over de FIDO2-inschrijvingsstatus van gebruikers.

Registreer FIDO2-inloggegevens onmiddellijk voor gebruikers bij het detecteren van verdachte activiteiten.

Gebruik filters om moeiteloos specifieke gebruikers te vinden in een grote pool van gegevens

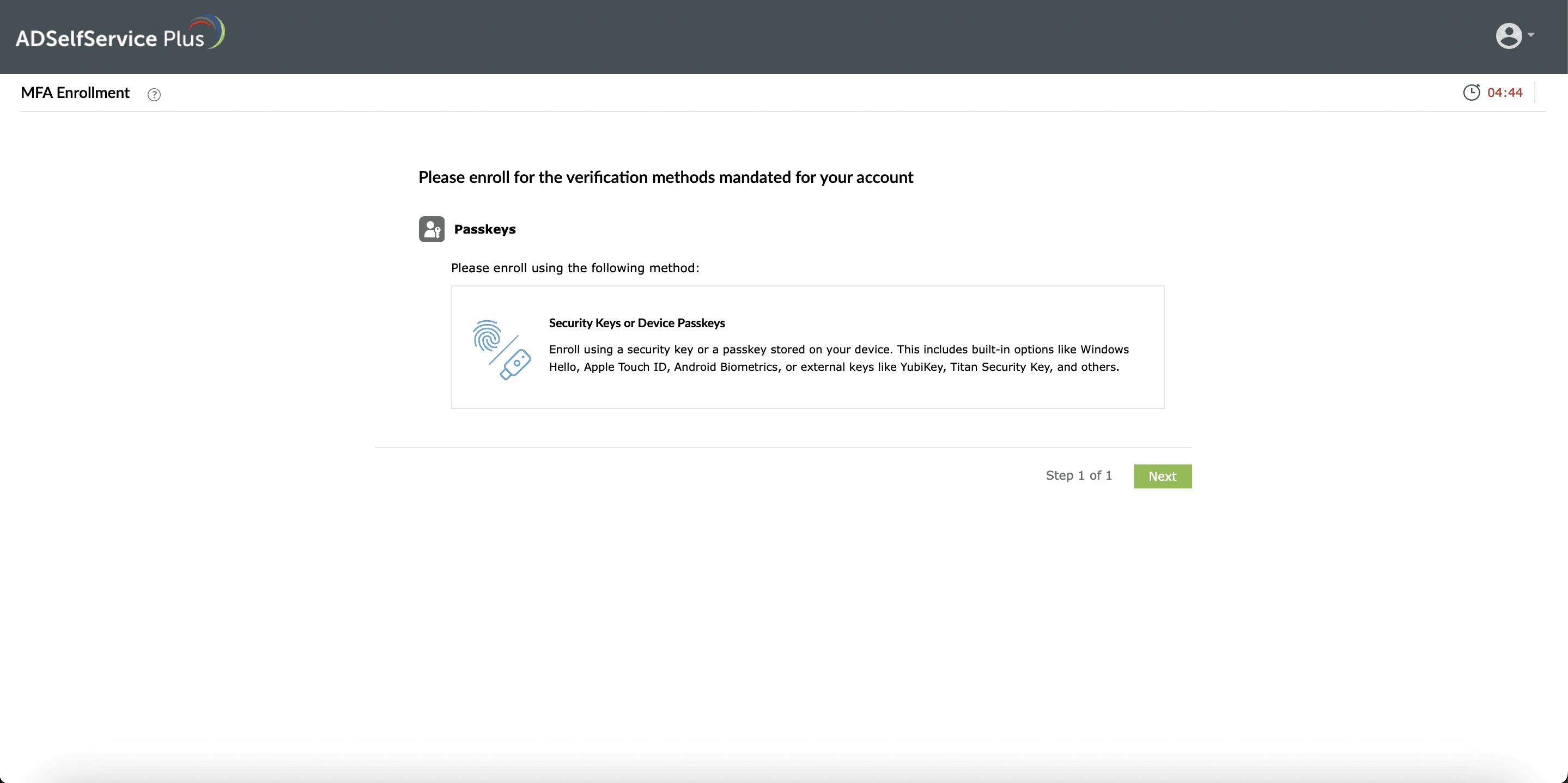

Eenvoudige inschrijving

Bied een eenvoudige, gebruiksvriendelijke console voor probleemloze FIDO2-registratie en authenticatie voor uw gebruikers.

FIDO2-authenticatiemethoden die worden ondersteund door ADSelfService Plus

ADSelfService Plus ondersteunt zowel platform- als roaming FIDO2-authenticatiemethoden. Platform authenticators zijn native voor een computer of mobiel apparaat, en roaming authenticators zijn draagbaar en kunnen op elk apparaat worden gebruikt voor identiteitsverificatie. De volgende verificatiemethoden worden ondersteund door ADSelfService Plus:

- Wachtwoordcodes voor apparaten: Ingebouwde authenticators die eigen zijn aan het apparaat en worden beheerd door het besturingssysteem, zoals Windows Hello, Apple TouchID en Face ID, en Android Biometrics.

- Beveiligingssleutels: FIDO2 en U2F compatibele hardwarebeveiligingssleutels zoals YubiKey en Google Titan.

Voordelen van FIDO2-authenticatie met ADSelfService Plus

- Geen wachtwoorden meer

FIDO2 vervangt wachtwoorden door veilige, op apparaten gebaseerde authenticatiemethoden, waardoor gebruikers worden beschermd tegen Cyberdreigingen met betrekking tot wachtwoorden.

- Gebruikersgeheimen niet delen

Gebruikersgeheimen worden vertaald in versleutelde sleutels met behulp van openbare sleutels cryptografie en worden niet blootgesteld aan het netwerk.

- Bestand tegen phishing

Phishing, herhaling en MITM aanvallen worden afgestoten omdat aanvallers geen gebruikersgegevens via het netwerk kunnen verkrijgen.

- Ondersteuning voor meerdere inloggegevens

Met ADSelfService Plus kunnen gebruikers maximaal drie FIDO2-toegangscodes registreren die overeenkomen met verschillende apparaten en platforms.

- Aanpasbare FIDO MFA

ADSelfService Plus biedt aanpasbare configuratiecontroles voor FIDO2 en biedt zowel enkelvoudige als tweestapsverificatie opties om gevoelige bronnen te beschermen.

- Naleving van wettelijke normen

Het implementeren van FIDO2-authenticatie met ADSelfService Plus zorgt voor naleving van Regelgevende normen zoals het NIST Cybersecurity Framework, HIPAA, de PCI DSS en de PSD2.

Veelgestelde vragen

Een FIDO-toegangscode is een cryptografisch sleutelpaar dat tijdens de registratie is gemaakt en veilig op het apparaat van een gebruiker wordt bewaard. De publieke sleutel wordt op de server bewaard, terwijl de privé sleutel altijd op het apparaat staat. De FIDO-toegangscode wordt gebruikt om een uitdaging te ondertekenen tijdens het inloggen, waarbij de identiteit van de gebruiker wordt bevestigd zonder vertrouwelijke informatie via het netwerk te verzenden. FIDO-toegangscodes helpen phishing te voorkomen en maken wachtwoordloos inloggen mogelijk

FIDO staat voor Fast Identity Online, een wachtwoordloze inlogmethode die biometrische gegevens gebruikt, zoals uw vingerafdruk of gezichtsscan, of een fysieke beveiligingssleutel zoals een USB-stick in plaats van wachtwoorden. Het is een reeks open, gestandaardiseerde protocollen die zijn ontwikkeld door de FIDO Alliance en die zijn ontworpen om de afhankelijkheid van kwetsbare, gedeelde geheimen te verminderen.

Wachtwoordloze verificatie verifieert de identiteit van een gebruiker aan de hand van iets dat ze hebben (zoals een telefoon met een pushmelding of een beveiligingssleutel) of iets dat ze zijn (zoals een vingerafdruk of gezichtsscan), in plaats van een wachtwoord. Dit is afhankelijk van cryptografische sleutels of eenmalige codes om vertrouwen op te bouwen. Wachtwoordloze verificatie helpt veelvoorkomende cyberaanvallen op basis van wachtwoorden zoals phishing en credential stuffing, te voorkomen terwijl het gebruikers ook verlost van wachtwoord vermoeidheid.

Een FIDO-sleutel, ook wel FIDO-beveiligingssleutel of FIDO-token genoemd, is een fysiek apparaat dat veilige authenticatie biedt voor online services. Het werkt met behulp van openbare sleutels cryptografie om uw identiteit te verifiëren. In plaats van een wachtwoord in te voeren, kan een gebruiker eenvoudig de FIDO-sleutel invoeren, op een knop tikken of biometrische gegevens gebruiken om de login te bevestigen. Deze methode is zeer veilig omdat uw privésleutel het apparaat nooit verlaat, waardoor het voor aanvallers buitengewoon moeilijk wordt om uw inloggegevens te stelen via phishing of malware.

Hoogtepunten van ADSelfService Plus

Selfservice voor wachtwoorden

Ontlast Windows AD gebruikers van lange helpdeskgesprekken door hen te voorzien van selfservice voor het opnieuw instellen van wachtwoorden en het ontgrendelen van accounts.

Meervoudige authenticatie

Schakel context-gebaseerde meervoudige authenticatie in met 20 verschillende authenticatiefactoren voor inloggen bij eindpunten en toepassingen.

Eén identiteit met single sign on

Krijg met één klik naadloze toegang tot 100+ cloud applicaties. Met single sign on voor bedrijven (SSO) hebben gebruikers toegang tot al hun cloud applicaties met behulp van hun Windows AD referenties.

Meldingen over verlopen van wachtwoord en account

Stel Windows AD-gebruikers op de hoogte van de naderende vervaldatum van hun wachtwoord en account via e-mail en sms-meldingen.

Wachtwoordsynchronisatie

Synchroniseer automatisch wijzigingen in het wachtwoord en account van Windows Active Directory-gebruikers op meerdere systemen, waaronder Office 365, Google Workspace, IBM iSeries en meer.

Handhaver van wachtwoordbeleid

Sterke wachtwoorden zijn bestand tegen verschillende hackdreigingen. Dwing Windows AD-gebruikers af om zich te houden aan compatibele wachtwoorden door vereisten voor wachtwoordcomplexiteit weer te geven.