- Snelle links

- Wachtwoord-selfservice

- opnieuw instellen van wachtwoorden

- Hulpprogramma voor wijzigen van Active Directory-wachtwoorden

- Werk aanmeldgegevens in Windows-cache bij via ADSelfService Plus

- Hulpprogramma voor melden verloop van wachtwoord

- Meervoudige verificatie (MFA) voor eindpunten

- Toegangsbeslissingen met voorwaardelijke toegang automatiseren

- Verificatie zonder wachtwoord

- Wachtwoord-zelfbediening vanaf aanmeldscherm

- Wachtwoord Self-Service vanaf het aanmeldingsscherm

- SAP-wachtwoord opnieuw instellen

- Verlaag de kosten van de helpdesk met AD Self Service Plus

- Helpdesk-ondersteunde wachtwoordherstel

- Wachtwoordbeleidshandhaver

- Multi-factor Authentication (MFA)

- Tweeledige verificatie voor Windows-aanmelding

- Verificatie van gebruikersidentiteit in ADSelfService Plus

- Meervoudige verificatie voor VPN-aanmeldingen

- Meervoudige verificatie voor OWA-aanmeldingen

- MFA voor externe en lokale Windows-aanmeldingen

- MFA voor Microsoft 365-gebruikers

- Eenmalige aanmelding configureren voor Citrix ShareFile

- Gebruik van sterke wachtwoorden verzekeren

- Offline MFA

- Cloud-apps MFA

- Phishingbestendige MFA

- SSO en wachtwoordsynchronisatie

- Directory Self-Service

- Veiligheid

- Wachtwoordbeleidshandhaver

- Rapportage en controle

- Integraties

Wat is de PCI DSS?

Eind 2004 hebben vijf grote creditcardmaatschappijen (American Express, Discover, JCB, Mastercard en Visa) de handen ineengeslagen om de Payment Card Industry Data Security Standard (PCI DSS) op te zetten in een poging om gegevensfraude in de financiële sector te beteugelen. Elke organisatie die creditcardgegevens wil verwerken, opslaan of verzenden, moet ervoor zorgen dat ze voldoen aan de verplichte PCI DSS wachtwoordbeleid vereisten.

Om PCI DSS compatibel te zijn, moeten organisaties de wachtwoordbeleidsvereisten afdwingen die worden vermeld in sectie 8 van de PCI DSS v4.0.

Vereenvoudig PCI DSS compliance met ADSelfService Plus

In de volgende tabel worden de vereisten voor wachtwoordbeleid in de PCI DSS v4.0 uitgelegd en hoe ADSelfService Plus uw organisatie helpt hieraan te voldoen.

| PCI DSS vereiste | Beschrijving van vereiste | Hoe ADSelfService Plus bijdraagt aan de naleving van de vereiste |

| Sectie 2.2.2 | De standaard door de leverancier verstrekte wachtwoorden of wachtwoordzinnen zijn niet toegestaan en moeten worden gewijzigd. | Met ADSelfService Plus kunt u gebruikers verplichten hun wachtwoorden te wijzigen na een automatische of door de beheerder uitgevoerde actie om hun wachtwoord opnieuw in te stellen of een account te ontgrendelen. |

| Sectie 8.3.3 | De identiteit van de gebruiker wordt geverifieerd voordat een verificatiefactor wordt gewijzigd. | ADSelfService Plus zorgt ervoor dat identiteitsverificatie wordt uitgevoerd voordat gebruikers een van de geconfigureerde authenticatiefactoren kunnen wijzigen. |

| Sectie 8.3.4 | Het toegestane aantal mislukte aanmeldingspogingen moet worden beperkt tot 10. Als een gebruiker geen toegang meer heeft tot zijn account, moet het account 30 minuten vergrendeld blijven of totdat een systeembeheerder het account opnieuw instelt. | Met ADSelfService Plus kunt u het aantal mislukte aanmeldingspogingen configureren dat binnen een opgegeven tijd voor een gebruiker is toegestaan en de duur van de vergrendeling. |

| Sectie 8.3.5 | In scenario's waarin een wachtwoord wordt gegenereerd voor een nieuwe gebruiker of tijdens het opnieuw instellen van het wachtwoord, moet het gegenereerde wachtwoord uniek zijn voor elke gebruiker en moet het na het eerste gebruik worden gewijzigd. | Wanneer automatisch opnieuw instellen van wachtwoorden is ingeschakeld, genereert ADSelfService Plus unieke wachtwoorden voor gebruikers die voldoen aan de geconfigureerde wachtwoordbeleidsregels. Het verplicht gebruikers ook om hun wachtwoorden na het eerste gebruik te wijzigen. |

| Sectie 8.3.6 | Een wachtwoord moet minimaal 12 tekens lang zijn. Als het systeem geen 12 tekens ondersteunt, moet een minimumlengte van 8 tekens worden gebruikt. | Met ADSelfService Plus kunt u de minimale wachtwoordlengte aanpassen naar 12 tekens of meer, afhankelijk van uw vereisten. U kunt ook de maximale wachtwoordlengte naar wens aanpassen. |

| Sectie 8.3.6 | Wachtwoorden moeten zowel numerieke als alfabetische tekens bevatten. | Met ADSelfService Plus kunt u het aantal hoofdletters, kleine letters, numerieke, speciale en unicode tekens configureren dat gebruikers in hun wachtwoorden moeten opnemen. |

| Sectie 8.3.7 | Nieuw gemaakte wachtwoorden mogen niet hetzelfde zijn als een van de laatste vier wachtwoorden. | Met ADSelfService Plus kunt u het aantal eerdere wachtwoorden opgeven dat een gebruiker niet kan herhalen bij het kiezen van een nieuw wachtwoord. |

| Sectie 8.3.7 | Een eerder gebruikt wachtwoord kan minimaal 12 maanden niet worden gebruikt om toegang te krijgen tot een account. | Met ADSelfService Plus kunt u een aangepast aantal eerder gebruikte wachtwoorden beperken tijdens het opnieuw instellen van uw wachtwoord. |

| Sectie 8.3.10.1 | Wachtwoorden moeten ten minste eenmaal per 90 dagen worden gewijzigd. | ADSelfService Plus biedt aanpasbare meldingen over het verlopen van wachtwoorden die kunnen worden gepland om gebruikers elke 90 dagen te herinneren aan het naderende verlopen van hun wachtwoord. ADSelfService Plus biedt ook een webportaal waarmee gebruikers hun wachtwoorden op elk moment kunnen wijzigen, ongeacht hun locatie of verbinding met het bedrijfsnetwerk. |

| Sectie 8.3.11 | Wanneer verificatiefactoren zoals fysieke of logische beveiligingstokens, smartcards of certificaten worden gebruikt, moeten deze worden toegewezen aan een individuele gebruiker en mogen deze niet worden gedeeld met meerdere gebruikers. | ADSelfService Plus wijst authenticatiefactoren, zoals beveiligingstokens, smartcards en certificaten, uniek toe aan individuele gebruikers en verbiedt het delen met meerdere gebruikers. |

| Sectie 8.4.2 | MFA moet worden geïmplementeerd om de toegang tot de gegevensomgeving voor kaarthouders (CDE) te beveiligen. | ADSelfService Plus biedt adaptieve MFA met 20 verschillende authenticatiefactoren om organisatorische middelen, zoals machines, applicaties, VPN's, OWA en RDP's, te beveiligen. |

| Sectie 8.4.3 | Voor toegang op afstand moet MFA worden geïmplementeerd op systeem-, applicatie- of netwerkniveau. | ADSelfService Plus biedt MFA voor sessies met externe toegang, die zowel op cliënt- als op doelmachineniveau kunnen worden toegepast. |

| Sectie 8.5.1 | Het geïmplementeerde MFA-systeem mag niet vatbaar zijn voor replay aanvallen. Het mag niet worden omzeild door een gebruiker, inclusief gebruikers met beheerdersrechten, tenzij specifiek gedocumenteerd of geautoriseerd door het management op basis van uitzondering, voor een beperkte tijd. | ADSelfService Plus biedt FIDO2 authenticatie, die bestand is tegen replay, phishing en manipulator-in-the-middle aanvallen. ADSelfService Plus verplicht ook MFA voor alle geconfigureerde gebruikers. Met behulp van beleid voor voorwaardelijke toegang kunnen de MFA methoden die aan gebruikers worden gepresenteerd, echter worden aangepast of zelfs worden omzeild op basis van de geconfigureerde voorwaarden. |

| Sectie 8.5.1 | Er moeten ten minste twee verschillende soorten authenticatiefactoren worden gebruikt en het succes van alle authenticatiefactoren is vereist voordat toegang wordt verleend. | Met ADSelfService Plus kunt u twee of meer MFA factoren configureren om bronnen te beveiligen, en het succes van alle factoren is verplicht voordat toegang wordt verleend. |

| Sectie 8.6.3 | De frequentie van wachtwoordwijzigingen en de complexiteit van het wachtwoord moeten variëren op basis van de risiconiveaus van gebruikersidentiteiten. | Met ADSelfService Plus kunt u beleidsregels van verschillende complexiteit toewijzen aan gebruikers die tot verschillende organisatie-eenheden en groepen behoren. Op deze manier kunnen strenge wachtwoordbeleidsregels met dwingende meldingen over het verlopen van wachtwoorden worden afgedwongen, specifiek voor gebruikers met een hoog risico, d.w.z. gebruikers die toegang hebben tot gevoelige organisatiebronnen. |

Deze PCI DSS wachtwoordvereisten richten zich alleen op de complexiteit en sterkte van wachtwoorden op een basisniveau, zodat ze geschikt zijn voor de variatie in technologieën tussen bedrijven. De PCI DSS stelt bedrijven ook in staat om relevante wachtwoordvereisten te implementeren die zijn gespecificeerd door de NIST SP 800-63B.

Het sterke wachtwoordbeleid en de robuuste MFA van ADSelfService Plus

ADSelfService Plus biedt aangepast wachtwoordbeleid dat voldoen aan alle PCI DSS vereisten en kan worden afgedwongen voor alle of specifieke AD-gebruikers op basis van hun domein-, organisatie- of groepslidmaatschap. Met zijn adaptieve MFA technieken zorgt ADSelfService Plus ervoor dat de identiteit van uw organisatie effectief wordt beveiligd voor een uitgebreide Zero Trust omgeving.

- Wachtwoordgeschiedenis toepassen: versterk wachtwoorden door de wachtwoordgeschiedenis te handhaven tijdens het herstellen van wachtwoorden in de Windows Active Directory Users and Computers (ADUC) console.

- Stel een aangepaste wachtwoordlengte in: dwing langere wachtwoorden af voor gebruikers van Windows domeinen door de minimale wachtwoordlengte op te geven.

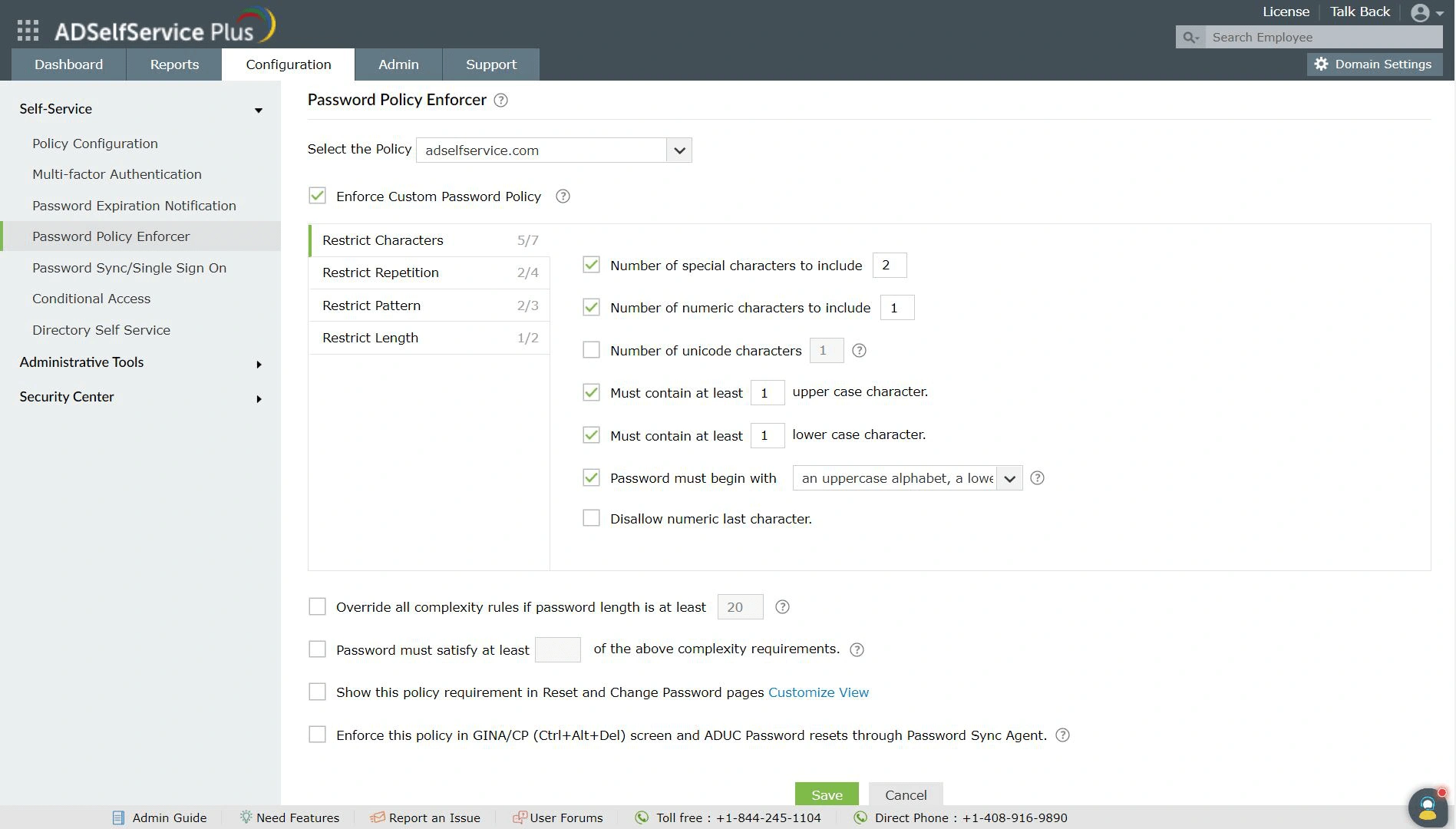

- Verzeker wachtwoord complexiteit: zorg ervoor dat wachtwoorden hoofdletters, kleine letters, speciale tekens en cijfers bevatten.

- Verbied zwakke wachtwoorden: blokkeer gelekte of zwakke AD-wachtwoorden, patronen en palindromen.

- Verplicht MFA voor gebruikers: beveilig gebruikerstoegang tot kaarthoudergegevens door adaptieve MFA in te schakelen voor machines, applicaties, VPN's, RDP's en OWA. Kies uit een reeks van 20 verschillende MFA authenticators om de identiteit van gebruikers te verifiëren.

- Handhaver van wachtwoordbeleid

- MFA

Voldoen aan de PCI DSS vereiste 8.3.6 door de minimale wachtwoordlengte te configureren en alfanumerieke tekens in wachtwoorden op te nemen.

Voldoen aan de PCI DSS vereiste 8.3.7 door te voorkomen dat gebruikers hun laatste vier wachtwoorden opnieuw gebruiken tijdens het maken van wachtwoorden.

Kies het minimale aantal complexiteitsvereisten waaraan de wachtwoorden van uw gebruikers moeten voldoen, afhankelijk van de beveiligingsbehoeften van uw organisatie.

Voordelen van het gebruik van ADSelfService Plus om te voldoen aan de mandaten van de PCI DSS

- Verfijnde flexibiliteit

Maak verschillende wachtwoordbeleidsregels voor verschillende typen gebruikers in de organisatie, afhankelijk van hun rol en toegangsniveau tot gevoelige gegevens.

- Verbeterde wachtwoordbeveiliging

Dwing wachtwoordzinnen af en beperk het aantal achtereenvolgens herhaalde tekens van wachtwoorden. Blokkeer zwakke of gecompromitteerde wachtwoorden. Schakel de wachtwoordsterkte analysator in om direct visuele feedback te geven over de wachtwoordsterkte wanneer gebruikers hun wachtwoorden wijzigen of opnieuw instellen.

- Naleving van wettelijke normen

Zorg ervoor dat uw organisatie niet alleen voldoet aan de PCI DSS standaarden, maar ook aan NIST SP 800-63B, HIPAA, Essential Eight, CJIS, SOX en AVG naleving mandaten.

Hoogtepunten van ADSelfService Plus

Selfservice voor wachtwoorden

Ontlast Windows AD gebruikers van lange helpdeskgesprekken door hen te voorzien van selfservice voor het opnieuw instellen van wachtwoorden en het ontgrendelen van accounts.

Meervoudige authenticatie

Schakel context-gebaseerde meervoudige authenticatie in met 20 verschillende authenticatiefactoren voor inloggen bij eindpunten en toepassingen.

Eén identiteit met single sign on

Krijg met één klik naadloze toegang tot 100+ cloud applicaties. Met single sign on voor bedrijven (SSO) hebben gebruikers toegang tot al hun cloud applicaties met behulp van hun Windows AD referenties.

Meldingen over verlopen van wachtwoord en account

Stel Windows AD-gebruikers op de hoogte van de naderende vervaldatum van hun wachtwoord en account via e-mail en sms-meldingen.

Wachtwoordsynchronisatie

Synchroniseer automatisch wijzigingen in het wachtwoord en account van Windows Active Directory-gebruikers op meerdere systemen, waaronder Office 365, Google Workspace, IBM iSeries en meer.

Handhaver van wachtwoordbeleid

Sterke wachtwoorden zijn bestand tegen verschillende hackdreigingen. Dwing Windows AD-gebruikers af om zich te houden aan compatibele wachtwoorden door vereisten voor wachtwoordcomplexiteit weer te geven.