IPS คืออะไร? เครื่องมือการป้องกันเชิงรุกขององค์กร

IPS หรือ Intrusion Prevention System คืออะไร

เมื่อพูดถึง Network Security IPS Network คือหัวใจสำคัญที่คุณไม่ควรมองข้าม โดย Intrusion Prevention System (IPS) คือ อุปกรณ์รักษาความปลอดภัยเครือข่ายแบบอัตโนมัติที่ทำหน้าที่เสมือนเป็นรปภ. อัจฉริยะ คอยเฝ้าระวัง และตอบสนองต่อภัยคุกคามที่เกิดขึ้นภายในเครือข่ายทันที ระบบจะทำการวิเคราะห์ Network Traffic อย่างต่อเนื่อง พร้อมทั้งควบคุมการเข้าถึงเพื่อป้องกัน Malicious Intrusion

ความโดดเด่นของ Intrusion Prevention System IPS คือ ความสามารถในการสแกนทุกๆ Packet ข้อมูลก่อนที่จะได้รับอนุญาตให้เดินทางผ่านเข้าสู่ระบบ หากตรวจพบความผิดปกติหรือแพ็กเกจที่เป็นอันตราย ระบบจะดำเนินการตัดการเชื่อมต่อหรือทำลายแพ็กเกจเหล่านั้นทิ้งทันที เพื่อรักษาความปลอดภัยสูงสุด นอกจากนี้ยังมีความฉลาดในการกำหนดค่า IPS Firewall คือ การสั่งการให้ Firewall ปรับเปลี่ยน Rule ใหม่โดยอัตโนมัติ เพื่อปิดช่องโหว่และป้องกันการโจมตีในรูปแบบเดิมไม่ให้เกิดขึ้นซ้ำในอนาคต

เหตุผลที่ต้องใช้ IPS

ในปัจจุบันองค์กรชั้นนำส่วนใหญ่เลือกที่จะอัปเกรดมาใช้เทคโนโลยี Intrusion Prevention System แทนการป้องกันแบบตั้งรับ เนื่องจาก IPS มอบการป้องกันในเชิงรุกที่สามารถตรวจจับ Malicious Traffic ได้ตั้งแต่เริ่มแรก ระบบจะทำการเฝ้าระวังแบบ Real-time และใช้ Network Behavior Analysis เพื่อระบุภัยคุกคามที่ซ่อนตัวอยู่

หากมีผู้บุกรุกพยายามเข้าถึงเครือข่ายโดยไม่ได้รับอนุญาต IPS จะทำหน้าที่ระบุกิจกรรมที่น่าสงสัย บันทึกเลข IP Address และเริ่มกระบวนการ Automated Response หรือการตอบสนองต่อภัยคุกคามโดยอัตโนมัติทันที ตามกฎที่ Network Administrator ได้ตั้งค่าไว้ล่วงหน้า ทำให้ลดความเสี่ยงที่ข้อมูลสำคัญจะถูกโจรกรรมไปได้มหาศาล

กลไกการทำงานของ IPS

การตรวจจับภัยคุกคาม

หัวใจสำคัญของการทำงานใน IPS Network คือการติดตั้งแบบ In-line เพื่อให้ระบบอยู่บนเส้นทางการสื่อสารโดยตรงระหว่างต้นทางและปลายทาง ทำให้สามารถวิเคราะห์ทราฟฟิกได้แบบ Real-time และหยุดยั้งภัยคุกคามได้ทันที โดยจุดที่นิยมติดตั้งคือ Enterprise Edge, Perimeter หรือภายใน Data Center ขององค์กร

สำหรับการตรวจจับนั้น IPS สามารถทำงานได้ทั้งแบบ Standalone หรือเป็นฟังก์ชันหนึ่งใน IPS Firewall ส่วนหนึ่งของ Next-Generation Firewall (NGFW) โดยมีวิธีการหลักๆ ดังนี้:

- Signature-based Detection: ตรวจจับโดยใช้ฐานข้อมูล Exploit Code ซึ่งครอบคลุมทั้ง Exploit-facing และ Vulnerability-facing เพื่อดักจับ variants ใหม่ๆ แม้จะมีความเสี่ยงเรื่อง False Positive บ้างแต่ก็จำเป็นต่อการป้องกัน

- Statistical Anomaly-based Detection: ใช้วิธีสุ่มตัวอย่างทราฟฟิกมาเปรียบเทียบกับ Performance Level Baselines หากพบว่าพฤติกรรมหลุดออกจากค่ามาตรฐาน ระบบจะสั่งการป้องกันทันที

การตอบสนองต่อภัยคุกคามของ IPS

เมื่อเครื่องมืออย่าง IDS IPS ตรวจพบความผิดปกติ ขั้นตอนต่อไปคือการจัดการ ซึ่ง IPS จะไม่ได้เพียงแค่ส่ง Logs ไปยังระบบ SIEM หรือทีม SOC เท่านั้น แต่ยังดำเนินการเชิงรุกผ่านเทคนิคต่างๆ ดังนี้:

- Virtual Patch: เมื่อตรวจพบภัยคุกคาม IPS จะสร้างการปะแก้เสมือน เพื่อสกัดกั้นการโจมตีที่จ้องจะเล่นงาน Vulnerabilities ทั้ง Known และ Unknown โดยเป็นการป้องกันในระดับ Network Level ที่ครอบคลุมมากกว่าแค่ตัวเครื่อง Host

- Blocking malicious traffic: สามารถสั่งยุติ Session, บล็อก IP Address หรือกระทั่งล่อแฮกเกอร์ไปยัง Honeypot เพื่อเฝ้าดูพฤติกรรมโดยที่แฮกเกอร์ไม่รู้ตัว

- Removing malicious content: ทำการ Scrub หรือชำระล้างข้อมูล โดยกำจัดเฉพาะแพ็กเกจที่อันตรายหรือลบไฟล์แนบมัลแวร์ออก แต่อุปกรณ์ยังสามารถรับส่งข้อมูลส่วนที่ปลอดภัยต่อไปได้

- Triggering other security devices: ทำงานประสานกับอุปกรณ์อื่น เช่น สั่งอัปเดต Firewall Rules หรือเปลี่ยนค่า Router เพื่อปิดทางเข้าถึงเป้าหมาย

- Enforcing security policies: บังคับใช้นโยบายความปลอดภัยอย่างเคร่งครัด เช่น บล็อกการพยายามดึงข้อมูลสำคัญออกจาก Database โดยไม่ได้รับอนุญาต

ข้อดีของการใช้ IPS

การนำระบบ IPS เข้ามาเสริมทัพในองค์กร มอบประโยชน์ที่คุ้มค่าในระยะยาว ดังนี้:

- Round-the-clock protection: มั่นใจได้ว่าระบบจะได้รับการคุ้มครองตลอด 24 ชั่วโมงโดยไม่ต้องใช้คนนั่งเฝ้าตลอดเวลา

- Selective configuration: ปรับแต่งการเก็บบันทึก Log ได้ตามความต้องการ เพื่อให้นำข้อมูลไปใช้งานต่อได้อย่างมีประสิทธิภาพ

- Reduced workload: ช่วยคัดกรองทราฟฟิกอันตรายออกไปก่อน ทำให้ทีม IT Security ไม่ต้องเสียเวลาไปกับภัยคุกคามพื้นฐาน และโฟกัสกับงานที่สำคัญกว่าได้

IDS คืออะไร สำคัญยังไงกับ IPS

หลายคนอาจเคยได้ยินชื่อ IDS ควบคู่มากับ IPS เสมอ ซึ่ง Intrusion Detection System (IDS) คือระบบเฝ้าระวังทราฟฟิกเพื่อมองหากิจกรรมที่ผิดปกติ แต่จุดต่างสำคัญคือ IDS จะทำหน้าที่เพียงสร้างการแจ้งเตือนเมื่อตรวจเจอสิ่งผิดปกติเท่านั้น โดยเปรียบเทียบข้อมูลกับฐานข้อมูล Threat Signatures ที่เก็บรวบรวมลักษณะของ Worms, Ransomware และ Viruses เอาไว้ เมื่อตรวจพบรูปแบบที่ตรงกัน ระบบจะแจ้งให้ Network Administrator ทราบเพื่อดำเนินการต่อด้วยตัวเอง

ความสำคัญของการเฝ้าระวังด้วย IDS IPS: ในโลกที่เครือข่ายมี Access Points จำนวนมาก และการโจมตีมีความซับซ้อนสูง การทำงานร่วมกันของระบบ IDS IPS จึงเป็นเรื่องจำเป็นอย่างยิ่ง เพื่อสร้างมาตรฐานความปลอดภัยที่เข้มงวดและรักษา Security Posture ขององค์กรให้แข็งแรง ระบบทั้งสองจะช่วยกันระบุ บันทึก และรายงานเหตุการณ์ไปยัง Security Admins ได้อย่างแม่นยำ

ความแตกต่างระหว่าง IPS และ IDS

คุณสมบัติ | Intrusion Detection Systems (IDS) | Intrusion Prevention Systems (IPS) |

ลักษณะของระบบ | เป็น Monitoring Systems | เป็น Control Systems |

การตอบสนอง | ทำหน้าที่สอดส่อง แจ้งเตือน แต่จัดการเองไม่ได้ | ดำเนินการจัดการภัยคุกคามได้ทันทีตามกฎที่ตั้งไว้ |

การติดตั้ง | ติดตั้งที่ Edge หรือ Endpoints ของเครือข่าย | ติดตั้งแบบ Inline ขวางเส้นทางข้อมูลโดยตรง |

การทำงาน | บันทึกและแจ้งเตือนเมื่อเกิดการโจมตีเท่านั้น | ป้องกันเชิงรุก กรองและบล็อกทราฟฟิกอันตรายทันที |

ผลกระทบต่อเครือข่าย | ไม่กระทบต่อ Network Performance | อาจทำให้เครือข่ายช้าลงบ้างเนื่องจากการประมวลผลแบบ Inline |

วิธีการตรวจจับ | Signature-based, User Anomaly, Reputation-based | Statistical-based Anomaly และ Stateful Protocol Analysis |

ประเภทของ IPS

เพื่อให้การป้องกันครอบคลุมทุกจุดในองค์กร ระบบป้องกันการบุกรุกจึงถูกแบ่งออกเป็น 4 ประเภทตามความเชี่ยวชาญ:

- Network-based Intrusion Prevention System (NIPS) สำหรับ NIPS จะทำหน้าที่เป็นปราการด่านสำคัญที่ถูกติดตั้งไว้ตามจุดยุทธศาสตร์ต่างๆ ทั่วทั้งเครือข่าย โดยมีบทบาทหลักในการเฝ้าติดตาม Network Traffic อย่างละเอียดเพื่อสแกนหาและยับยั้งภัยคุกคามทางไซเบอร์ที่อาจแฝงตัวเข้ามาในระบบผ่านช่องทางเครือข่ายหลัก

- Wireless Intrusion Prevention System (WIPS) หากองค์กรมีการใช้งานระบบไร้สาย WIPS คือโซลูชันที่ถูกออกแบบมาเพื่อเฝ้าระวังเครือข่าย Wi-Fi โดยเฉพาะ โดยจะทำหน้าที่เปรียบเสมือน Gatekeeper ที่คอยตรวจสอบและคัดกรองอุปกรณ์แปลกปลอมที่ไม่ได้รับอนุญาต พร้อมทั้งกำจัดความเสี่ยงจากการเข้าถึงเครือข่ายไร้สายที่ผิดปกติ

- Host-based Intrusion Prevention System (HIPS) ในส่วนของ HIPS จะเน้นการป้องกันที่เจาะจงมากขึ้น โดยจะถูกติดตั้งลงบน Endpoints เช่น เครื่องคอมพิวเตอร์ PC หรือเซิร์ฟเวอร์โดยตรง เพื่อตรวจสอบทราฟฟิกทั้งขาเข้าและขาออกเฉพาะของอุปกรณ์เครื่องนั้นๆ ซึ่งโดยทั่วไปแล้ว HIPS จะทำงานได้อย่างมีประสิทธิภาพสูงสุดเมื่อใช้งานร่วมกับ NIPS เพื่อเป็นด่านป้องกันชั้นที่สองสำหรับรับมือกับภัยคุกคามที่อาจหลุดรอดมาจากเครือข่ายหลัก

- Network Behavior Analysis (NBA) NBA มุ่งเน้นไปที่การวิเคราะห์พฤติกรรมการไหลของข้อมูลในเครือข่ายเป็นหลัก เพื่อตรวจจับความเคลื่อนไหวที่ผิดแปลกไปจากค่ามาตรฐาน ซึ่งมักจะเป็นสัญญาณบ่งบอกถึงการโจมตีในรูปแบบ Distributed Denial of Service (DDoS) หรือความพยายามในการเจาะระบบด้วยวิธีที่ซับซ้อน

การทำงานร่วมกันของ EventLog Analyzer กับระบบ IPS และ IDS

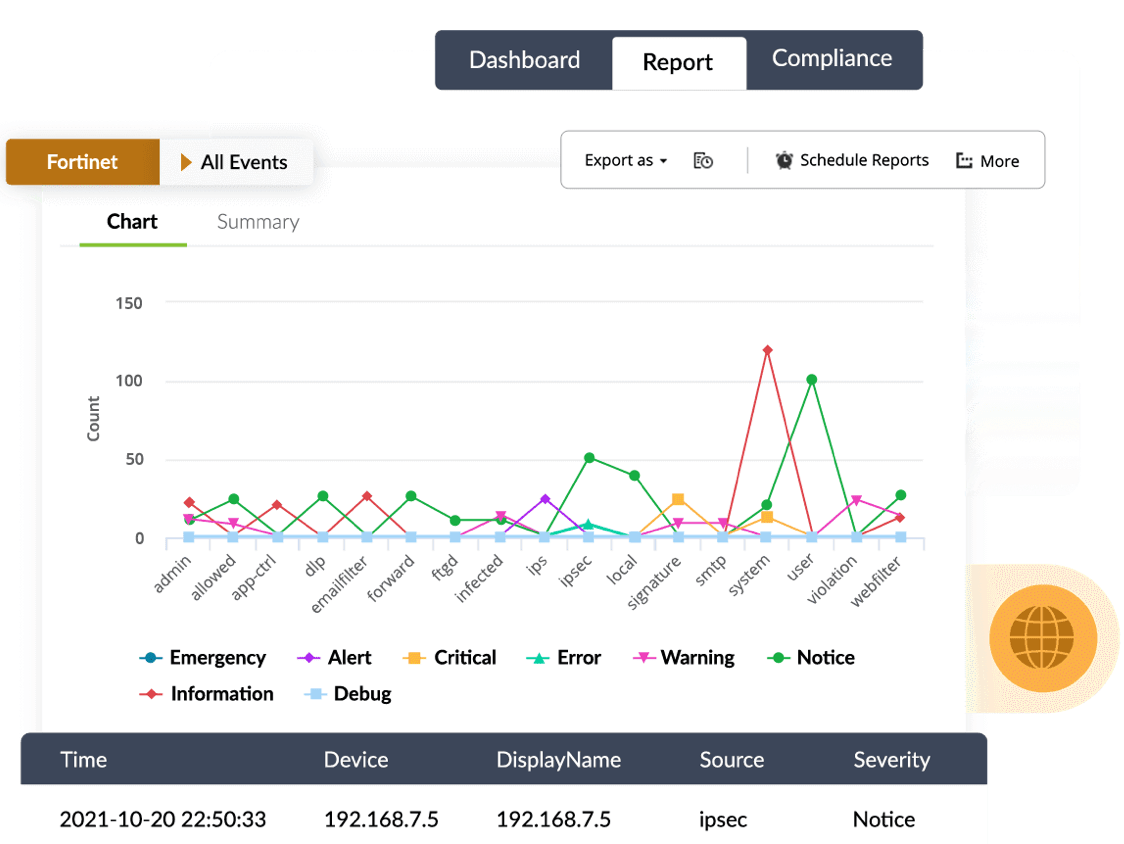

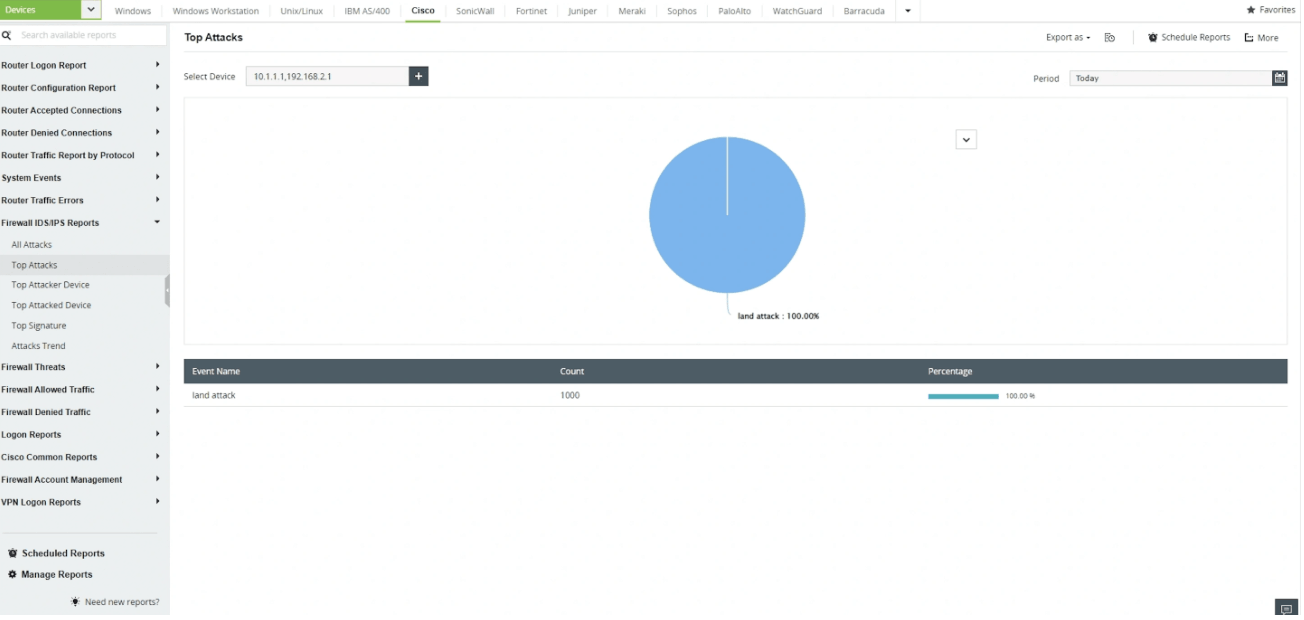

แม้ว่าระบบ IDS IPS จะเก่งกาจในการป้องกันเพียงใด แต่ข้อมูล Log มหาศาลที่เกิดขึ้นก็ต้องการการจัดการที่ดี ManageEngine EventLog Analyzer คือจิ๊กซอว์ตัวสำคัญที่จะเข้ามาช่วยรวบรวม จัดเก็บ และวิเคราะห์ข้อมูลจากอุปกรณ์ความปลอดภัยทั่วทั้งองค์กรแบบรวมศูนย์

ด้วยความสามารถของ EventLog Analyzer คุณสามารถ:

- Monitor Log จากอุปกรณ์ทุกประเภท (Security Devices, Databases, Servers) ในที่เดียว

- วิเคราะห์แนวโน้มและพฤติกรรมที่ผิดปกติเพื่อยกระดับ Security Posture ให้แข็งแกร่งขึ้น

- ใช้ระบบ Threat Intelligence ขั้นสูงในการระบุประเภทการโจมตีได้อย่างแม่นยำ

- Log Search ได้อย่างรวดเร็วเมื่อเกิดเหตุการณ์ไม่คาดฝัน

การเชื่อมต่อข้อมูลจาก IPS เข้าสู่ EventLog Analyzer จะช่วยให้คุณตรวจพบความผิดปกติได้ตั้งแต่ระยะเริ่มบุกรุก ช่วยหยุดยั้งความเสียหายได้ก่อนที่จะลุกลาม

ยกระดับความปลอดภัยให้เครือข่ายของคุณวันนี้! ลงทะเบียนทดลองใช้ ManageEngine EventLog Analyzer ฟรี 30 วันได้แล้วที่นี่

ติดตามข่าวสารเพิ่มเติมได้ที่

Linkedin : https://www.linkedin.com/company/manageenginethailand

Facebook: https://www.facebook.com/manageenginethailand