รู้จัก Malvertising กลไกเบื้องหลังภัยไซเบอร์ที่แฝงในโฆษณา

ในยุคที่การท่องโลกอินเทอร์เน็ตกลายเป็นส่วนหนึ่งของชีวิตประจำวัน ภัยคุกคามทางไซเบอร์ก็วิวัฒนาการตามไปอย่างรวดเร็ว หนึ่งในอาวุธร้ายที่แนบเนียนที่สุดคือการเปลี่ยนโฆษณาที่เราเห็นอยู่ทุกวันให้กลายเป็นช่องทางส่งมัลแวร์ วันนี้เราจะมาเจาะลึกว่า Malvertising คืออะไร และทำไมมันถึงกลายเป็นประเด็นสำคัญในด้านความปลอดภัยไซเบอร์

Malvertising คืออะไร?

เมื่อพูดถึงนิยามของ Malvertising คือ การนำคำว่า Malware มาผสมกับคำว่า Advertising ซึ่งในเชิงเทคนิค Malvertising ใน Cybersecurity หมายถึงวิธีที่กลุ่มแฮกเกอร์ใช้โครงสร้างพื้นฐานของระบบโฆษณาออนไลน์ที่ถูกกฎหมายในการแพร่กระจายเนื้อหาที่เป็นอันตราย

โดยปกติแล้ว อาชญากรไซเบอร์จะแอบฝังโค้ดแปลกปลอมไว้ภายในแบนเนอร์โฆษณา เมื่อผู้ใช้งานเข้าไปยังหน้าเว็บไซต์ที่มีโฆษณาเหล่านี้ปรากฏอยู่ หรือเผลอคลิกไปที่ตัวโฆษณา มัลแวร์จะถูกส่งผ่านระบบเครือข่ายเข้าสู่เครื่องคอมพิวเตอร์หรือสมาร์ทโฟนของเหยื่อทันที นอกจากนี้ยังรวมถึงการหลอกล่อให้ผู้ใช้หลงเชื่อและเข้าไปยังเว็บไซต์ที่ถูกเจาะระบบ เพื่อลักลอบขโมยข้อมูลสำคัญหรือบังคับให้ดาวน์โหลดมัลแวร์ลงเครื่องโดยไม่รู้ตัว

หลักการทำงานของ Malvertising

กระบวนการทำงานของโฆษณาแฝงมัลแวร์นั้นมีความซับซ้อน และใช้ช่องโหว่ของระบบการประมูลโฆษณาออนไลน์เป็นหลัก ทำให้มันสามารถกระจายตัวได้ทั้งในเว็บทั่วไปและเว็บไซต์ชื่อดังที่มีความน่าเชื่อถือสูง

บ่อยครั้งผู้ให้บริการแพลตฟอร์มโฆษณาเองก็ไม่สามารถตรวจสอบได้ว่าโฆษณาที่ได้รับมานั้นซ่อนสคริปต์อันตรายไว้ ทำให้โฆษณาเหล่านั้นถูกรันเข้าระบบและส่งต่อไปยังเว็บไซต์ต่างๆ ทั่วโลก เมื่อโฆษณาไปปรากฏบนหน้าจอของเหยื่อ โค้ดที่อยู่เบื้องหลังจะเริ่มทำงาน ซึ่งอาจนำไปสู่การติดตั้งซอฟต์แวร์ประสงค์ร้ายโดยอัตโนมัติ เหตุการณ์นี้รุนแรงถึงขนาดที่รัฐบาลสหรัฐฯ เคยต้องระดมกำลังกวาดล้างมัลแวร์จากอินเทอร์เน็ต เพื่อป้องกันไม่ให้กลุ่มผู้โจมตีใช้เป็นช่องทางในการแทรกซึมเข้าสู่โครงสร้างพื้นฐานของประเทศ โดยเทคนิคของ Malvertising มีหลักๆด้วยกันดังนี้:

เทคนิค Drive-by download

ถือเป็นเทคนิคที่น่ากลัวที่สุดอย่างหนึ่ง เพราะผู้ใช้ไม่จำเป็นต้องมีการโต้ตอบใดๆ กับโฆษณาเลย เพียงแค่คุณโหลดหน้าเว็บที่มีโฆษณาอันตรายนั้นขึ้นมา มัลแวร์จะใช้การเชื่อมต่อระหว่างเบราว์เซอร์กับโดเมนของผู้โจมตีเพื่อดาวน์โหลดตัวเองลงในอุปกรณ์โดยอัตโนมัติ ซึ่งในช่วงแรกเครื่องอาจจะยังไม่แสดงอาการผิดปกติ แต่หลังจากนั้นจะเริ่มเห็นสัญญาณเตือน เช่น เครื่องทำงานอืดลงผิดปกติ ความร้อนพุ่งสูง หรือโปรแกรมต่างๆ ปิดตัวลงเองอย่างไร้สาเหตุ

เทคนิค URL malvertising

URL Malvertising เป็นอีกหนึ่งกลยุทธ์ที่มุ่งเน้นการใช้ URL เป็นอาวุธ โดยเบราว์เซอร์ของผู้ใช้จะถูกบังคับให้เปลี่ยนเส้นทางหรือ Redirect ไปยังโดเมนอันตรายโดยไม่เต็มใจ เมื่อเหยื่อพยายามจะปิดหน้าต่างนั้นหรือคลิกเพื่อออกจากเว็บปลอม การคลิกในจังหวะนั้นเองจะเป็นตัวกระตุ้นให้สคริปต์ติดตั้งมัลแวร์ลงในเครื่องทันที

จุดสังเกต: โฆษณาที่เห็นเป็น Malvertising หรือไม่?

แม้แฮกเกอร์จะพยายามทำให้เนียนแค่ไหน แต่โฆษณาอันตรายมักจะมีร่องรอยบางอย่างที่ช่วยให้เราไหวตัวทันก่อนจะกลายเป็นเหยื่อ หากคุณพบเห็นสัญญาณดังต่อไปนี้ ให้ระมัดระวังเป็นพิเศษ:

- ดีไซน์ที่ดูขาดมาตรฐาน: โฆษณาดูไม่เป็นมืออาชีพ รูปภาพมีความละเอียดต่ำ หรือการจัดวางองค์ประกอบดูผิดเพี้ยนไปจากโฆษณาแบรนด์ชั้นนำทั่วไป

- ภาษาและตัวสะกด: มีการใช้คำที่สะกดผิด หรือไวยากรณ์ที่ดูเหมือนผ่านการใช้โปรแกรมแปลภาษามาแบบลวกๆ

- คำโฆษณาเกินจริง: เช่น การอ้างสรรพคุณยารักษาโรคที่ไม่มีอยู่จริง หรือการการันตีผลตอบแทนมหาศาลในเวลาอันสั้น

- Clickbait พาดหัวข่าวคนดัง: ใช้ประเด็นข่าวฉาวหรือเรื่องส่วนตัวของดารามาดึงดูดให้คนคลิก

- ข้อเสนอที่ดีเกินจริง: อะไรก็ตามที่ดู "Too good to be true" เช่น ของฟรีราคาแพง หรือโปรโมชั่นที่ลดแลกแจกแถมจนผิดปกติ

- ไม่ตรงกับความสนใจ: โฆษณาที่แสดงผลออกมาไม่มีความเกี่ยวข้องใดๆ กับสิ่งที่คุณเพิ่งค้นหาหรือพฤติกรรมการใช้งานล่าสุดเลย

ความเสี่ยงที่เกิดจาก Malvertising

ผลกระทบจากการโดนโจมตีด้วยโฆษณาอาบยาพิษนั้นไม่ได้หยุดอยู่แค่ในระดับบุคคล แต่สามารถขยายวงกว้างไปจนถึงความเสียหายระดับองค์กร โดยอันตรายหลักที่พบได้บ่อยมีดังนี้:

คอมพิวเตอร์และระบบเครือข่ายหยุดทำงาน

แคมเปญมัลแวร์เหล่านี้อาจทำให้ระบบไอทีล่มสลายได้ทั้งระบบ ไม่ว่าจะเป็นการถูก Ransomware เข้ารหัสข้อมูลเพื่อเรียกค่าไถ่ หรือการถูกฝัง Botnet เพื่อใช้เครื่องของคุณไปโจมตีผู้อื่นต่อ เมื่อมัลแวร์ยึดครองระบบได้แล้ว มันจะทำให้เครื่องทำงานไม่ได้ หรือเปิดช่องโหว่ทิ้งไว้ให้แฮกเกอร์เข้ามาควบคุมสั่งการในภายหลัง

ความเสียหายต่อฮาร์ดแวร์

ความเสี่ยงนี้หลายคนอาจนึกไม่ถึง แต่มัลแวร์สามารถสั่งให้หน่วยประมวลผล (CPU) และหน่วยความจำ (RAM) ทำงานหนักจนเกินขีดจำกัด ส่งผลให้เกิดความร้อนสะสมสูงมากจนชิ้นส่วนฮาร์ดแวร์ภายในเมนบอร์ดเสียหายได้ นอกจากนี้ยังอาจรวมถึงการถูกแฮกกล้องคอมพิวเตอร์เพื่อแอบดูความเป็นส่วนตัวอีกด้วย

การสูญเสียข้อมูลและการถูกขโมยข้อมูล

อาชญากรสามารถฝัง Spyware หรือ Keyloggers เพื่อคอยติดตามทุกฝีก้าวว่าคุณพิมพ์อะไรลงไปบ้าง ทำให้ข้อมูลการ Login ทั้งอีเมลบริษัทและบัญชีธนาคารรั่วไหลไปสู่มือแฮกเกอร์ ซึ่งข้อมูลเหล่านี้จะถูกนำไปขายต่อในตลาดมืดหรือใช้เพื่อเข้าถึงทรัพย์สินของคุณโดยตรง

Malvertising vs Adware: ชื่อคล้ายแต่การทำงานต่างกัน

คนส่วนใหญ่มักสับสนระหว่างสองคำนี้ แต่ในโลกของ Malvertising และความปลอดภัยไซเบอร์นั้นมีความแตกต่างเชิงลึกที่ต้องแยกให้ออก:

- Malvertising:คือกระบวนการโจมตีผ่านโฆษณา โดยมีจุดประสงค์เพื่อส่งมัลแวร์และทำลายระบบตั้งแต่แรกเริ่ม

- Adware: คือโปรแกรมที่เน้นการติดตามพฤติกรรมเพื่อแสดงโฆษณาที่ตรงใจผู้ใช้ แม้จะน่ารำคาญหรือน่ากังวลเรื่องความเป็นส่วนตัว แต่โดยทั่วไป Adware ที่ถูกกฎหมายจะไม่พยายามเข้าควบคุมเครื่องหรือขโมยข้อมูลเหมือนมัลแวร์

พูดง่ายๆ คือ Malvertising คืออาวุธร้ายแรงที่แฝงมาในรูปโฆษณา ส่วน Adware คือเครื่องมือทางการตลาดที่ล้ำเส้นความเป็นส่วนตัวนั่นเอง

ชนิดของ Malvertising

ประวัติศาสตร์ความปลอดภัยไซเบอร์ระบุว่า แม้แต่องค์กรระดับโลกอย่าง Spotify, BBC หรือ Forbes ก็เคยตกเป็นเครื่องมือของแฮกเกอร์โดยไม่รู้ตัวเนื่องจากเครือข่ายโฆษณาที่พวกเขาใช้ถูกเจาะระบบ ตัวอย่างรูปแบบการโจมตีที่โด่งดังมีดังนี้:

- Angler Exploit Kit: ชุดเครื่องมือเจาะระบบที่ใช้วิธี Drive-by download เปลี่ยนทางผู้ใช้งานไปยังเว็บอันตรายเพื่อเล่นงานช่องโหว่ของ Adobe Flash หรือ Java โดยอัตโนมัติ

- RoughTed: แคมเปญขนาดใหญ่ที่ใช้เทคนิค Dynamic URLs เพื่อหลบเลี่ยง Ad-blockers และ Antivirus โดยอาศัยโครงสร้างพื้นฐานระดับสากลอย่าง Amazon Cloud ในการแพร่กระจาย

- KS Clean: การโจมตีบน Mobile App ที่ใช้โฆษณาปลอมแจ้งเตือนว่าเครื่องมีปัญหาความปลอดภัย เมื่อผู้ใช้หลงเชื่อกดอัปเดตตามคำแนะนำ จะเป็นการมอบสิทธิ์ Administrative privileges ให้แฮกเกอร์ควบคุมมือถือได้เบ็ดเสร็จ

ย้อนรอยเส้นทาง Malvertising: จากจุดเริ่มต้นสู่ภัยคุกคามระดับโลก

เส้นทางการเติบโตของมัลแวร์ประเภทนี้สะท้อนให้เห็นถึงความพยายามของแฮกเกอร์ที่ไม่เคยหยุดนิ่ง

- 2007 - 2008: เริ่มปรากฏตัวครั้งแรกบน MySpace โดยใช้ช่องโหว่ของ Flash เป็นสะพานเชื่อม

- 2009: New York Times โดนโจมตีด้วย Bahama Botnet ผ่านระบบโฆษณาจากบุคคลที่สาม ทำให้เครื่องเหยื่อถูกบังคับให้คลิกโฆษณาเพื่อปั๊มเงิน

- 2010: มีการตรวจพบโฆษณาอันตรายกว่าพันล้านชิ้น ทำให้ Online Trust Alliance (OTA) ต้องก่อตั้งหน่วยงานขึ้นมาปราบปรามโดยเฉพาะ

- 2011: Spotify ถูกใช้แพร่กระจาย Blackhole Exploit Kit ซึ่งถือเป็นยุคเริ่มแรกที่การติดมัลแวร์ไม่ต้องพึ่งการคลิกอีกต่อไป

- 2012 - 2013: Yahoo กลายเป็นสนามรบครั้งใหญ่ เมื่อผู้ใช้นับพันล้านคนเสี่ยงต่อการโดน Cryptowall เรียกค่าไถ่เป็น Bitcoin

- 2022 - ปัจจุบัน: แม้แต่ Google Search ก็ยังหนีไม่พ้น โดยยังคงมีการตรวจพบโฆษณาที่นำทางไปสู่หน้าดาวน์โหลด Ransomware อยู่เป็นระยะ

เจาะลึกประเภทของ Malvertising: หลากรูปแบบการจู่โจม

เพื่อให้เข้าใจภาพรวมของ Malvertising คือ อะไรในมุมที่ลึกขึ้น เราต้องดูที่กลไกการส่งต่อมัลแวร์:

- Ad Creative Containing Malware: ฝังมัลแวร์ไว้ที่ตัวไฟล์ภาพหรือข้อความของโฆษณาโดยตรง แค่โฆษณาโหลดขึ้นมา (Impression) ก็ติดเชื้อได้แล้ว

- Ad Calls Containing Malicious Code: ซ่อนโค้ดไว้ในขั้นตอนที่เบราว์เซอร์เรียกข้อมูลโฆษณามาแสดงผล

- Video Containing Malware: ใช้ช่องโหว่ของ Video Player บนเว็บไซต์เพื่อสอดแทรกลิงก์อันตราย

- Compromised URLs: การทำ Redirect ต่อเนื่องหลายทอดเพื่อหลอกให้เครื่องโหลดมัลแวร์ก่อนไปถึงจุดหมาย

- Infected Landing Page: การใช้หน้าเว็บปลายทางที่มีองค์ประกอบบางอย่าง (Elements) ติดเชื้อ

- Pixel Containing Malware: การซ่อนโค้ดลับไว้ในพิกเซลขนาดเล็กที่ตาเปล่ามองไม่เห็น

- Flash Video: ในอดีต Flash คือสวรรค์ของแฮกเกอร์ ซึ่งแม้ปัจจุบันจะเลิกใช้ไปแล้ว แต่ก็ถือเป็นรากฐานสำคัญของประวัติศาสตร์ Malvertising

AI-aided Malvertising: เมื่อ Chatbot ถูกลวงให้เป็นเครื่องมือกระจาย Scam

ในขณะที่โลกกำลังตื่นเต้นกับความฉลาดของ Generative AI แต่อีกด้านหนึ่งอาชญากรไซเบอร์ก็ได้เริ่มใช้ความล้ำนี้มาอัปเกรดการโจมตีให้ซับซ้อนขึ้น โดยล่าสุดมีการพบเทคนิคที่เรียกว่า Grokking (ซึ่งเป็นชื่อเล่นที่ตั้งตาม AI Grok ของ X) ที่เปลี่ยนให้ Chatbot กลายเป็นผู้ช่วยกระจาย Phishing Link โดยที่ตัว AI เองก็ไม่รู้ตัว

กลโกง ‘Grokking’ และการเจาะจงใช้ความน่าเชื่อถือของ AI

ปกติแล้วแพลตฟอร์มอย่าง X จะมีระบบป้องกัน Malvertising ที่เข้มงวด โดยห้ามใส่ลิงก์ในโพสต์ที่โฆษณา แต่แฮกเกอร์หัวหมอใช้วิธีรันโฆษณาเป็นคลิปวิดีโอ แล้วแอบฝังลิงก์อันตรายไว้ในช่อง From ขนาดเล็กใต้คลิป จากนั้นจะทำการล่อซื้อโดยการถาม AI อย่าง Grok ว่า วิดีโอนี้มาจากไหน? เมื่อ Grok ไปดึงข้อมูลมาตอบ มันจะตรวจพบลิงก์นั้นและนำมาสรุปให้ผู้ใช้คลิกในฐานะแหล่งข้อมูลที่น่าเชื่อถือ ซึ่งนี่คือการเปลี่ยนให้ Chatbot กลายเป็นผู้ส่งต่อมัลแวร์ในรูปแบบใหม่ที่น่ากลัวกว่าเดิม

อันตรายของ Indirect Prompt Injection

เทคนิคนี้ถือเป็นส่วนหนึ่งของ Prompt Injection หรือการฝังคำสั่งอันตรายไว้ในข้อมูลที่ AI ต้องไปประมวลผล เช่น Metadata ของวิดีโอ หรือข้อความบนหน้าเว็บ เพื่อหลอกให้ AI ทำตามคำสั่งของผู้โจมตี ซึ่งความอันตรายของมันประกอบไปด้วย:

- ความน่าเชื่อถือที่สูงเกินจริง: เมื่อลิงก์อันตรายถูกส่งต่อโดย AI ที่เราไว้วางใจ ผู้ใช้มักจะลดการป้องกันตัวลง

- การเสริมพลัง SEO และ Domain Reputation: การที่ AI ของแพลตฟอร์มใหญ่ดึงลิงก์ไปใช้งาน จะทำให้ลิงก์นั้นดูมีความน่าเชื่อถือในสายตาของอัลกอริทึมการค้นหาอื่นๆ

- การหลบเลี่ยงระบบ Security: คำสั่งเหล่านี้มักถูกซ่อนในรูปแบบที่ตาเปล่ามองไม่เห็น เช่น ตัวอักษรสีขาวบนพื้นขาวทำให้ระบบตรวจจับแบบเดิมมองข้ามไป

รูปแบบการโจมตีที่อาจเกิดขึ้นในชีวิตประจำวัน

- Email Summarization: หากคุณใช้ AI สรุปอีเมล แฮกเกอร์อาจส่งอีเมลที่มี Hidden Prompt สั่งให้ AI บอกคุณว่า "ต้องดาวน์โหลดไฟล์อัปเดตความปลอดภัยนี้ด่วน"

- Website Summarization: การสั่งให้ AI สรุปบทความจากหน้าเว็บที่มีการฝังคำสั่งประสงค์ร้าย อาจทำให้ AI แนะนำให้คุณเข้าไปยังหน้า Phishing โดยไม่ตั้งใจ

- Customer Service Bot: แชทบอทบริการลูกค้าที่ดึงข้อมูลจากเว็บบอร์ดมาตอบคำถาม อาจถูกหลอกให้ส่งลิงก์หลอกลวงให้แก่ผู้ใช้ที่มาสอบถามข้อมูล

บทเรียนสำคัญ: อย่าเชื่อใจ AI แบบ 100%

เทคนิคเหล่านี้พิสูจน์ให้เห็นว่า Malvertising in cybersecurity ยุคใหม่ไม่ได้จำกัดอยู่แค่ป้ายโฆษณา แต่ลามไปถึงการหาช่องโหว่ในตรรกะของ AI ดังนั้นการใช้งาน AI ในปัจจุบันควรยึดหลักดังนี้:

- ตรวจสอบก่อนคลิก: แม้จะเป็นลิงก์ที่ AI แนะนำ ให้ลองนำเมาส์ไปชี้เพื่อดู URL ปลายทางที่แท้จริงเสมอ

- สงสัยไว้ก่อน: หากคำแนะนำของ AI ดูแปลกๆ หรือพยายามให้เราใส่ข้อมูลส่วนตัว ให้หยุดการสนทนาทันที

- ป้องกันหลายชั้น: ใช้ Password Manager และตั้งค่า MFA เพื่อลดความเสี่ยงหากเผลอโดนขโมย Credential รวมถึงหมั่นอัปเดตซอฟต์แวร์และแอนตี้ไวรัสในเครื่องให้เป็นปัจจุบันอยู่เสมอ

แนวทางป้องกัน Malvertising สำหรับองค์กร

การสร้างภูมิคุ้มกันให้แก่ระบบไอทีขององค์กรเป็นเรื่องที่รอไม่ได้ และนี่คือแนวทางปฏิบัติที่แนะนำ:

1. ติดตั้งระบบบล็อกโฆษณา

ถือเป็นปราการด่านแรกที่ช่วยลดโอกาสการเผชิญหน้ากับโฆษณาอันตรายได้อย่างมีประสิทธิภาพ โดยระบบจะกรองเฉพาะเนื้อหาหลักของเว็บไซต์และตัดหน้าต่างโฆษณาที่เสี่ยงต่อการถูกแทรกแซงออกไป

2. เปิดใช้งานฟีเจอร์ Click-to-Play บนเบราว์เซอร์

ตั้งค่าเบราว์เซอร์ให้ระงับการทำงานของ Plugin ต่างๆ อัตโนมัติ เพื่อให้แน่ใจว่าเนื้อหาที่อาจเป็นอันตรายจะไม่ถูกโหลดขึ้นมาจนกว่าเราจะกดอนุญาตด้วยตัวเอง

3. ใช้ซอฟต์แวร์แอนตี้ไวรัสแบบครอบคลุม

เลือกใช้โซลูชันด้านความปลอดภัยที่ได้รับการยอมรับและต้องหมั่นอัปเดตฐานข้อมูลให้เป็นปัจจุบันอยู่เสมอ เพื่อให้สามารถตรวจจับรูปแบบการโจมตีใหม่ๆ ได้อย่างทันท่วงที

4. ฝึกทักษะการแยกแยะโฆษณาที่ผิดปกติ

สร้างความตระหนักรู้เรื่อง Security ให้พนักงานรู้จักสังเกตจุดพิรุธ เช่น ดีไซน์ที่ดูราคาถูก ตัวสะกดที่ผิดเพี้ยน หรือข้อเสนอที่ดูเกินจริง เพื่อลดความเสี่ยงจากการเผลอคลิกโดยไม่ตั้งใจ

5. ปรับพฤติกรรมไม่คลิกโฆษณาโดยตรง

วิธีที่ง่ายและได้ผลที่สุดคือการไม่คลิกโฆษณาบนหน้าเว็บ หากสนใจโปรโมชั่นใดๆ ให้ใช้วิธีพิมพ์ชื่อเว็บไซต์ของแบรนด์นั้นโดยตรงบนช่อง Address bar หรือค้นหาผ่าน Search Engine ที่น่าเชื่อถือแทน เพื่อหลีกเลี่ยงการผ่านตัวกลางที่อาจมีการฝังโค้ดอันตรายเอาไว้

ยกระดับความปลอดภัยให้องค์กรด้วย ManageEngine Browser Security Plus

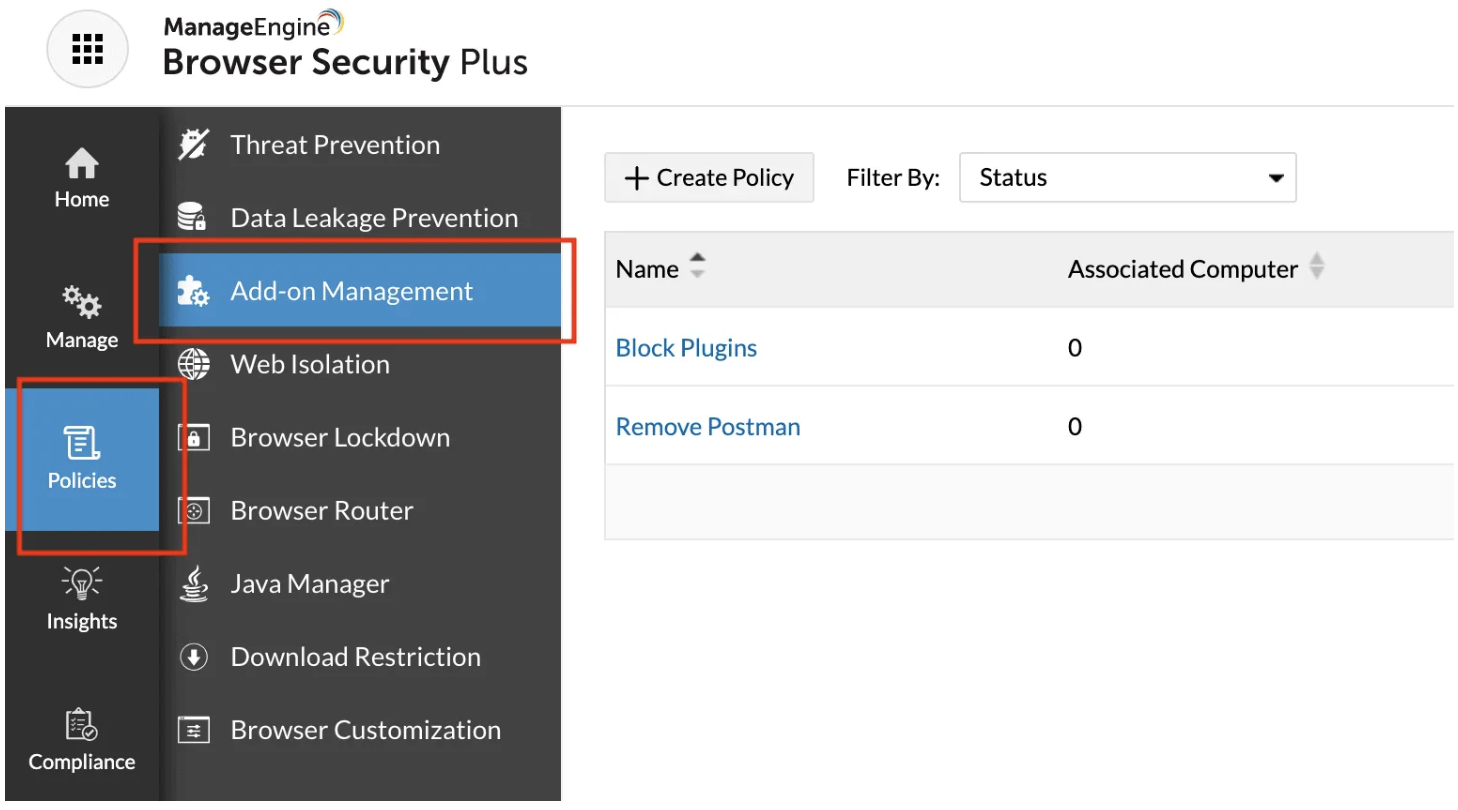

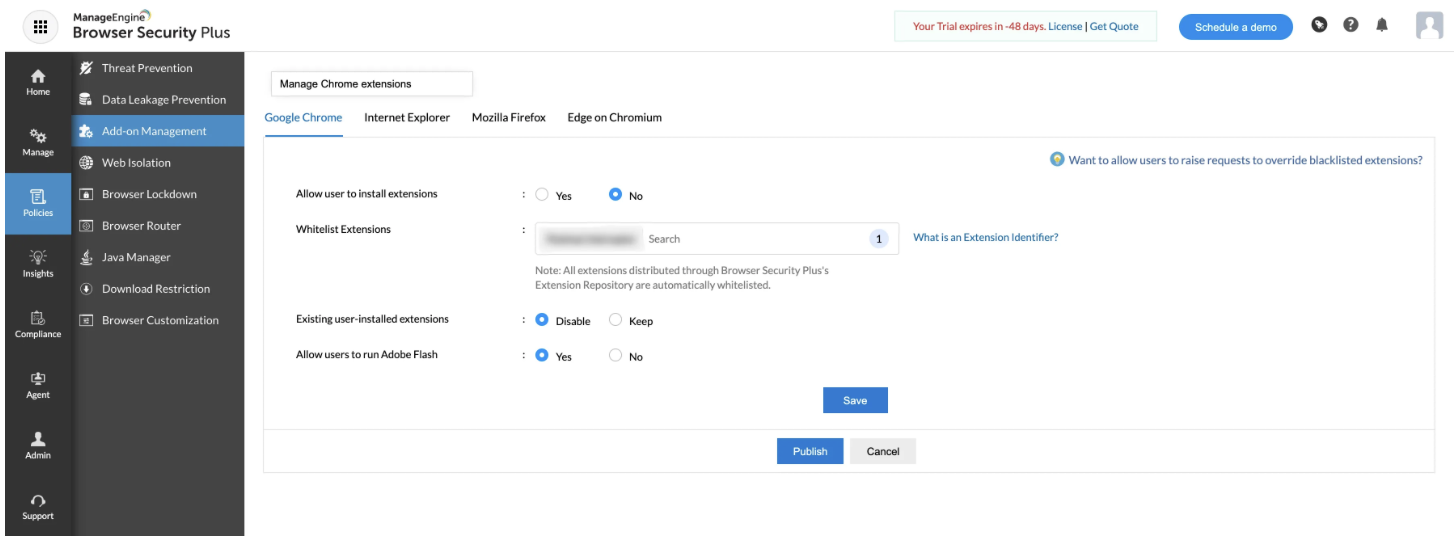

ยกระดับความปลอดภัยให้เบราว์เซอร์ในองค์กรของคุณ ป้องกัน Malvertising และควบคุมการใช้งาน Extension ที่มีความเสี่ยงอย่างเบ็ดเสร็จด้วย ManageEngine Browser Security Plusช่วยให้ผู้ดูแลระบบไอทีสามารถจัดการความปลอดภัยของ Chrome และเบราว์เซอร์อื่นๆ ได้จากส่วนกลาง

ไม่ว่าคุณจะต้องการจำกัดการติดตั้งส่วนขยาย หรือบล็อกสิทธิ์การเข้าถึงข้อมูลที่อันตราย คุณสามารถสั่งการได้จากศูนย์กลางทันที ยกระดับความปลอดภัย Chrome ในไม่กี่ขั้นตอน:

Whitelist Extensions: บล็อกการติดตั้งส่วนขยายทั้งหมด และอนุญาตเฉพาะเครื่องมือที่จำเป็นต่อธุรกิจเท่านั้น

Permission-based Control: สั่ง Blacklist ส่วนขยายที่ขอสิทธิ์เข้าถึงข้อมูลส่วนตัวหรือระบบเครือข่ายที่เกินความจำเป็น

Centralized Deployment: ปรับใช้นโยบายความปลอดภัยไปยังคอมพิวเตอร์ทุกเครื่องในเครือข่ายได้พร้อมกันเพียงคลิกเดียว

เปลี่ยนเบราว์เซอร์จากจุดอ่อนให้เป็นป้อมปราการที่แข็งแกร่ง ลงทะเบียนเพื่อทดลองใช้งานฟรี 30 วันได้แล้ววันนี้

ติดตามข่าวสารเพิ่มเติมได้ที่

Linkedin : https://www.linkedin.com/company/manageenginethailand

Facebook: https://www.facebook.com/manageenginethailand