ข้อมูลส่วนบุคคลมีอะไรบ้าง? ทำความเข้าใจเพื่อการจัดการที่รัดกุม

ในยุคดิจิทัลที่ข้อมูลมีค่ามหาศาล การทำความเข้าใจเรื่องความปลอดภัยของข้อมูลจึงไม่ใช่เรื่องไกลตัวอีกต่อไป ไม่ว่าคุณจะเป็นบุคคลทั่วไปหรือองค์กรธุรกิจ การบริหารจัดการข้อมูลให้ถูกต้องตามมาตรฐานสากลและกฎหมายเป็นสิ่งที่เลี่ยงไม่ได้ บล็อกนี้จะช่วยสรุปทุกมิติของเรื่องนี้ให้คุณเข้าใจอย่างถ่องแท้

ข้อมูลส่วนบุคคล (Personal Data) คืออะไร?

หลายคนอาจสงสัยว่า ข้อมูลส่วนบุคคล คืออะไร หากอ้างอิงตาม กฎหมาย PDPA (พ.ศ. 2562) นิยามของคำนี้มีความหมายที่กว้างขวางมาก โดยครอบคลุมถึงข้อมูลใด ๆ ก็ตามที่เกี่ยวข้องกับตัวบุคคล และเป็น ข้อมูลที่ระบุตัวบุคคลได้ ไม่ว่าจะเป็นการระบุตัวตนเจ้าของข้อมูลโดยตรงหรือโดยอ้อมผ่านการวิเคราะห์ร่วมกับข้อมูลชุดอื่น

ประเภทของข้อมูลส่วนบุคคลที่เราต้องเจอ

ในการทำงานภายใต้ กฎหมายคุ้มครองข้อมูลส่วนบุคคล เราสามารถแบ่งกลุ่มข้อมูลที่ต้องเฝ้าระวังออกเป็นหมวดหมู่หลัก ๆ เพื่อให้การจัดการเป็นไปอย่างถูกต้องและเหมาะสม ดังนี้

1. ข้อมูลส่วนบุคคลทั่วไป (General Personal Data)

ข้อมูลพื้นฐานที่เราต้องใช้ในชีวิตประจำวันหรือการทำธุรกรรมออนไลน์ ซึ่งการเก็บรวบรวมข้อมูลส่วนบุคคลประเภทนี้จะต้องทำเท่าที่จำเป็น และต้องได้รับความยินยอมจากเจ้าของข้อมูลเสมอ เว้นแต่จะมีข้อยกเว้นตามที่กฎหมายกำหนดไว้ เช่น:

- ข้อมูลระบุตัวตน: ชื่อ-นามสกุล, ชื่อเล่น, เลขประจำตัวประชาชน, เลขหนังสือเดินทาง, เลขบัตรประกันสังคม, เลขใบอนุญาตขับขี่, เลขประจำตัวผู้เสียภาษี รวมไปถึงภาพสำเนาบัตรประชาชนหรือบัตรอื่นๆ ที่ระบุตัวตนได้

- ข้อมูลติดต่อและพิกัด: ที่อยู่, อีเมล, หมายเลขโทรศัพท์, ข้อมูลตำแหน่งที่อยู่ (Location)

- ข้อมูลทางเทคนิค: IP Address, MAC Address, Cookie ID หรือ Log File ที่ใช้ติดตามตรวจสอบกิจกรรมออนไลน์

- ข้อมูลสถานะและทรัพย์สิน: เลขบัญชีธนาคาร, เลขบัตรเครดิต, ทะเบียนรถยนต์, โฉนดที่ดิน, วันเกิด, เชื้อชาติ, สัญชาติ, น้ำหนัก, ส่วนสูง

- ข้อมูลเชิงลึก: ประวัติการแพทย์, ประวัติการศึกษา, ข้อมูลทางการเงิน, ข้อมูลการจ้างงาน, รวมถึงความคิดเห็นของนายจ้างต่อการทำงานของลูกจ้าง

2. ข้อมูลที่ไม่ถือว่าเป็นข้อมูลส่วนบุคคล

ไม่ใช่ทุกอย่างที่จะอยู่ภายใต้คำนิยามของ ข้อมูลส่วนบุคคล เสมอไป ตัวอย่างข้อมูลที่อยู่นอกเหนือขอบเขตได้แก่:

- เลขทะเบียนนิติบุคคลหรือเลขทะเบียนบริษัท

- ข้อมูลการติดต่อทางธุรกิจที่ไม่ได้ระบุถึงตัวบุคคล เช่น เบอร์โทรศัพท์ออฟฟิศ, ที่อยู่สำนักงาน หรืออีเมลส่วนกลางอย่าง info@company.com

- ข้อมูลนิรนาม หรือข้อมูลแฝงที่ผ่านกระบวนการทางเทคนิคจนไม่สามารถระบุตัวตนได้อีก

- ข้อมูลของผู้ที่เสียชีวิตไปแล้ว

ข้อมูลส่วนบุคคลชนิดอ่อนไหว (Sensitive Personal Data) คืออะไร?

นอกจากข้อมูลทั่วไปแล้ว ยังมีข้อมูลอีกกลุ่มที่ กฎหมายข้อมูลส่วนบุคคล ให้ความสำคัญและคุ้มครองอย่างเข้มงวดเป็นพิเศษ นั่นคือข้อมูลส่วนบุคคลชนิดอ่อนไหว ซึ่งเป็นข้อมูลส่วนตัวที่ลึกและละเอียดอ่อน หากเกิดการรั่วไหลอาจนำไปสู่การเลือกปฏิบัติ หรือกระทบต่อความปลอดภัยและศักดิ์ศรีของเจ้าของข้อมูลได้อย่างร้ายแรง

ดังนั้น การเก็บรวบรวมข้อมูลกลุ่มนี้จะต้องได้รับความยินยอมโดยชัดแจ้งเสมอ โดยประกอบไปด้วย:

- เชื้อชาติ และเผ่าพันธุ์

- ความคิดเห็นทางการเมือง

- ความเชื่อในลัทธิ ศาสนา หรือปรัชญา

- พฤติกรรมทางเพศ

- ประวัติอาชญากรรม

- ข้อมูลสุขภาพ, ความพิการ หรือข้อมูลสุขภาพจิต

- ข้อมูลสหภาพแรงงาน

- ข้อมูลพันธุกรรม และข้อมูลชีวภาพ

- ข้อมูลทางชีวมิติ (Biometric): เช่น รูปภาพใบหน้า, ลายนิ้วมือ, ฟิล์มเอกซเรย์, ข้อมูลสแกนม่านตา หรืออัตลักษณ์เสียง

เหตุผลสำคัญที่ทำให้เราต้องให้ความสำคัญกับ ข้อมูลส่วนบุคคล ชนิดอ่อนไหวมากเป็นพิเศษนั้นมีอยู่ 2 ประการหลัก

อย่างแรกคือเรื่องของ อัตลักษณ์ที่รีเซ็ตไม่ได้ โดยเฉพาะข้อมูล Biometric Data เช่น ลายนิ้วมือหรือใบหน้า ซึ่งมีลักษณะเฉพาะตัวและไม่สามารถเปลี่ยนแปลงได้ หากข้อมูลเหล่านี้รั่วไหลไปสู่สาธารณะจะส่งผลกระทบในระยะยาว เพราะเราไม่สามารถเปลี่ยนนิ้วใหม่ได้เหมือนการเปลี่ยนรหัสผ่าน ทำให้เครื่องมือยืนยันตัวตนนั้นหมดความปลอดภัยไปตลอดกาล

ส่วนประการที่สองคือการเป็น ชนวนเหตุของการเลือกปฏิบัติ เนื่องจากข้อมูลอย่างความคิดเห็นทางการเมือง ศาสนา หรือรสนิยมทางเพศ เป็นเรื่องละเอียดอ่อนที่อาจสร้างอคติในสังคมได้ หากข้อมูลหลุดไปถึงผู้ที่มีทัศนคติไม่สอดคล้องกัน อาจทำให้เจ้าของข้อมูลถูกตัดสินด้วยอคติแทนที่จะเป็นความสามารถ จนสูญเสียโอกาสสำคัญในชีวิตหรืออาชีพการงานได้อย่างน่าเสียดาย

ความเหมือนและความต่าง: ข้อมูลส่วนบุคคล vs ข้อมูลอ่อนไหว

แม้ทั้งสองประเภทจะอยู่ภายใต้การกำกับดูแลของ กฎหมาย PDPA เหมือนกัน แต่ในรายละเอียดของการนำไปใช้นั้นมีความเข้มข้นที่ต่างกันอย่างชัดเจนเพื่อให้เกิดความรัดกุมสูงสุด

จุดที่เหมือนกัน: สิทธิของเจ้าของข้อมูล

องค์กรในฐานะ ผู้ควบคุมข้อมูลมีหน้าที่พื้นฐานคือ:

- ต้องขอความยินยอม: แจ้งวัตถุประสงค์การใช้ข้อมูลให้ชัดเจนก่อนดำเนินการเสมอ

- เจ้าของข้อมูลมีอำนาจเต็ม: มีสิทธิเข้าถึง แก้ไข เปลี่ยนแปลง หรือสั่งลบข้อมูลของตนเองได้ทุกเมื่อ

จุดที่ต่างกัน: ความเข้มงวดและบทลงโทษ

- ข้อยกเว้นทางกฎหมาย: ข้อมูลทั่วไปอาจมีข้อยกเว้นให้ใช้ได้ง่ายกว่า (เช่น เพื่อทำสัญญา) แต่ข้อมูลอ่อนไหวนั้นข้อยกเว้นทำได้ยากและจำกัดมาก

- บทลงโทษ: หากละเมิดข้อมูลอ่อนไหว โทษจะรุนแรงและหนักกว่าข้อมูลทั่วไปหลายเท่า เนื่องจากผลกระทบที่เกิดขึ้นกับเจ้าของข้อมูลมีความร้ายแรงกว่า

หากต้องการใช้ข้อมูลส่วนบุคคลต้องขออนุญาตก่อนหรือไม่?

คำถามนี้มีคำตอบชัดเจนใน มาตรา 19 ของพ.ร.บ.คุ้มครองข้อมูลส่วนบุคคล ซึ่งระบุว่า ผู้ควบคุมข้อมูลจะเก็บรวบรวม ใช้ หรือเปิดเผยข้อมูลไม่ได้หากเจ้าของข้อมูลไม่ได้ให้ความยินยอมไว้ก่อนหรือในขณะนั้น สรุปคือ การขอความยินยอมคือทางหลัก ส่วนการนำไปใช้โดยไม่ขอต้องมั่นใจว่าเข้าข่ายข้อยกเว้นตามมาตรา 24, 26 และ 27 เท่านั้น

ข้อยกเว้นที่ไม่จำเป็นต้องขอคำยินยอมสำหรับข้อมูลส่วนบุคคลทั่วไป

- เพื่อการศึกษา วิจัย หรือสถิติ: จัดทำจดหมายเหตุหรือสถิติเพื่อประโยชน์สาธารณะโดยมีมาตรการป้องกันที่เหมาะสม

- เพื่อรักษาชีวิตและร่างกาย: กรณีฉุกเฉินที่เป็นอันตรายต่อสุขภาพหรือชีวิต เช่น ส่งประวัติแพ้ยาให้โรงพยาบาลขณะคนไข้หมดสติ

- เพื่อการปฏิบัติตามสัญญา: เช่น การซื้อขายออนไลน์ (E-commerce) ที่ต้องใช้ที่อยู่และเบอร์โทรเพื่อส่งสินค้า

- เพื่อภารกิจของรัฐ/ประโยชน์สาธารณะ : ปฏิบัติหน้าที่ตามอำนาจกฎหมายของหน่วยงานรัฐ

- เพื่อประโยชน์โดยชอบด้วยกฎหมาย: เช่น การติด CCTV เพื่อความปลอดภัย โดยต้องไม่ละเมิดสิทธิเจ้าของข้อมูลเกินสมควร

- เพื่อปฏิบัติตามกฎหมาย: เช่น ส่งข้อมูลภาษีพนักงานให้กรมสรรพากร

ข้อยกเว้นที่ไม่จำเป็นต้องขอคำยินยอมสำหรับข้อมูลส่วนบุคคลที่อ่อนไหว

- เพื่อรักษาชีวิตและระงับอันตราย: ใช้ในกรณีฉุกเฉินที่เจ้าของข้อมูลไม่สามารถให้ความยินยอมได้เอง

- การดำเนินกิจกรรมขององค์กรไม่แสวงหากำไร: สำหรับมูลนิธิหรือสมาคมในการจัดการข้อมูลสมาชิกภายใต้การคุ้มครองที่เหมาะสม

- ข้อมูลที่เปิดเผยต่อสาธารณะอยู่แล้ว: กรณีเจ้าของข้อมูลเปิดเผยสู่สาธารณะด้วยความยินยอมโดยชัดแจ้งเอง

- เพื่อการใช้สิทธิเรียกร้องตามกฎหมาย: ใช้เพื่อก่อตั้งสิทธิหรือต่อสู้คดี เช่น เก็บหลักฐานลายนิ้วมือผู้บุกรุก

- การปฏิบัติตามกฎหมายเฉพาะทาง: ด้านเวชศาสตร์ป้องกัน, สาธารณสุข, การคุ้มครองแรงงาน, การประกันสังคม หรือการวิจัยทางวิทยาศาสตร์เพื่อประโยชน์สาธารณะที่สำคัญ

บทลงโทษหากไม่ปฏิบัติตาม PDPA: สิ่งที่ธุรกิจต้องรู้และระวัง

การละเลยไม่ปฏิบัติตาม กฎหมาย PDPA ไม่ได้ส่งผลแค่เรื่องภาพลักษณ์เท่านั้น แต่ยังมีผลกระทบที่จับต้องได้ในรูปแบบของบทลงโทษตามกฎหมายที่รุนแรง หากธุรกิจเพิกเฉยต่อการพิจารณาคำร้องตามสิทธิของเจ้าของข้อมูล หรือปล่อยให้เกิดเหตุการณ์ละเมิด ข้อมูลส่วนบุคคล บทลงโทษจะถูกแบ่งออกเป็น 3 ส่วนหลัก ดังนี้:

โทษทางแพ่ง

หากการกระทำของธุรกิจทำให้เจ้าของข้อมูลเสียหาย องค์กรต้องชดใช้ค่าสินไหมทดแทน ไม่ว่าจะเกิดจากความจงใจหรือเป็นเพียงความประมาทเลินเล่อก็ตาม

- ค่าเสียหายเพิ่มเติม: ศาลมีอำนาจสั่งให้จ่ายค่าสินไหมทดแทนเพิ่มขึ้นจากความเสียหายจริงได้อีก ไม่เกิน 2 เท่า ของค่าสินไหมที่แท้จริง

- อายุความ: มีกำหนด 3 ปีนับจากวันที่ผู้เสียหายรู้ถึงความเสียหายและตัวผู้กระทำผิด หรือไม่เกิน 10 ปีนับจากวันที่เกิดการละเมิด

- แนวทางป้องกัน: องค์กรควรสร้าง Awareness ให้พนักงานผ่านการเทรนนิ่ง เช่น บริการ PDPA Training & Seminars เพื่อลดความเสี่ยงจากการปฏิบัติงานผิดพลาดโดยไม่ตั้งใจ ซึ่งอาจนำไปสู่การละเมิด ข้อมูลส่วนบุคคล ได้

โทษทางอาญา

บทลงโทษนี้มักเกี่ยวข้องกับการจัดการ ข้อมูลส่วนบุคคลที่อ่อนไหว โดยไม่ชอบด้วยกฎหมาย หรือการแสวงหาประโยชน์โดยทุจริต ซึ่งมีรายละเอียดดังนี้:

- ทำให้เสียชื่อเสียง/อับอาย: หากการใช้หรือเปิดเผยข้อมูลทำให้เจ้าของข้อมูลถูกดูหมิ่นหรือเกลียดชัง มีโทษจำคุกไม่เกิน 6 เดือน หรือปรับไม่เกิน 500,000 บาท หรือทั้งจำทั้งปรับ

- แสวงหาประโยชน์โดยทุจริต: หากทำเพื่อประโยชน์ของตนเองหรือผู้อื่น มีโทษจำคุกไม่เกิน 1 ปี หรือปรับไม่เกิน 1,000,000 บาท หรือทั้งจำทั้งปรับ

- ความผิดฐานเปิดเผยข้อมูล: ผู้ที่ล่วงรู้ข้อมูลจากการปฏิบัติหน้าที่แล้วนำไปเปิดเผยต่อ มีโทษจำคุกไม่เกิน 6 เดือน หรือปรับไม่เกิน 500,000 บาท

- ความรับผิดของนิติบุคคล: หากผู้กระทำผิดเป็นบริษัท กรรมการหรือผู้รับผิดชอบในการดำเนินงานของนิติบุคคลนั้นๆ ต้องร่วมรับโทษตามความผิดด้วย

โทษทางปกครอง

เป็นโทษปรับที่เกิดจากการไม่ปฏิบัติตามหน้าที่ที่กฎหมายกำหนด เช่น ไม่แจ้งวัตถุประสงค์ในการเก็บข้อมูล, ไม่ขอความยินยอมอย่างถูกต้อง หรือไม่มีมาตรการรักษาความปลอดภัยที่เพียงพอ ซึ่งโทษปรับทางปกครองนี้มีมูลค่าสูงมาก โดยอาจปรับได้สูงสุดถึง 5,000,000 บาท ขึ้นอยู่กับความร้ายแรงของความผิด

7 ขั้นตอนสำคัญ: การจัดการข้อมูลส่วนบุคคลให้ถูกหลัก PDPA สำหรับองค์กร

เพื่อให้องค์กรของคุณเดินหน้าต่อได้อย่างมั่นใจและโปร่งใส การวาง Roadmap ร่วมกันของทุกฝ่ายเป็นสิ่งจำเป็นอย่างยิ่ง โดยสามารถสรุปขั้นตอนสำคัญได้ดังนี้:

- จัดตั้งคณะทำงานเฉพาะกิจ: ดึงทุกฝ่ายที่เกี่ยวข้องทั้ง IT, HR, Marketing และ Customer Service มาร่วมวางระบบ

- ทำ Data Inventory จำแนกประเภทข้อมูล: สำรวจและแยกแยะว่าข้อมูลที่เก็บเป็นประเภททั่วไปหรือประเภทอ่อนไหว

- กำหนดวัตถุประสงค์ให้ชัดเจน: ระบุเหตุผลในการเก็บข้อมูลและจำกัดการใช้ให้ตรงตามวัตถุประสงค์เท่านั้น

- ระบบการขอความยินยอม: แจ้งวัตถุประสงค์และขอความยินยอมเป็นลายลักษณ์อักษรหรือผ่านระบบอิเล็กทรอนิกส์ให้ชัดเจน

- ประกาศนโยบายความเป็นส่วนตัว: จัดทำเอกสารที่แจ้งรายละเอียดการใช้ข้อมูลและสิทธิของเจ้าของข้อมูลให้เข้าถึงง่าย

- วางวงจรชีวิตข้อมูล : กำหนดระยะเวลาจัดเก็บที่เหมาะสมและมีระบบทำลายข้อมูล (Data Shredding) เมื่อหมดอายุ

- ยกระดับมาตรการความปลอดภัย : วางระบบป้องกัน Data Breach และการเข้าถึงโดยมิชอบเพื่อสร้าง Digital Trust

Checklist: ใช้งาน AI ในองค์กรอย่างไร? ให้ปลอดภัยและไม่ละเมิด PDPA

เทคโนโลยี AI กำลังเข้ามาเปลี่ยนโลกธุรกิจ แต่การใช้งานต้องอยู่บนความถูกต้อง องค์กรควรตรวจสอบ 6 ประเด็นนี้ก่อนประยุกต์ใช้ AI:

- มีฐานทางกฎหมายที่ชัดเจนหรือยัง?: ตรวจสอบมาตรา 19, 24, 26 เกี่ยวกับการประมวลผลข้อมูลที่ใช้ฝึกฝน AI

- บันทึกลงใน ROPA ครบถ้วนหรือไม่?: ระบุรายละเอียดการใช้ข้อมูลโดย AI ตามมาตรา 39 ให้โปร่งใส

- ออกแบบด้วยแนวคิดPrivacy by Design หรือไม่?: ใช้หลัก Data Minimization และมีมาตรการ Security ทั้งด้าน Organizational, Technical และ Physical

- เจ้าของข้อมูลมีสิทธิคัดค้านการตัดสินใจโดย AI หรือไม่?: หากใช้ Automated Decision-making ต้องให้สิทธิคัดค้านตามมาตรา 32 (5)

- รองรับสิทธิของเจ้าของข้อมูลหรือไม่?: มีระบบให้เจ้าของข้อมูลขอเข้าถึง แก้ไข หรือลบข้อมูลที่ AI ประมวลผลได้

- การรับมือกับข้อมูลอ่อนไหวเข้มงวดพอไหม?: หาก AI ใช้ข้อมูลชีวมิติ ต้องขอ Explicit Consent ตามมาตรา 26 อย่างเคร่งครัด

ข้อมูลส่วนบุคคลและข้อมูลอ่อนไหวรั่วไหลได้อย่างไร?

ข้อมูลหลุดจากเจ้าของข้อมูล:

- ข้อมูลหลุดจากพฤติกรรมส่วนตัว: เกิดจากความเผลอเรอของเจ้าของข้อมูลเอง เช่น การโพสต์ภาพบัตรประชาชนลงโซเชียล หรือการจดรหัสผ่าน/เลขบัตรเครดิตไว้ในมือถือแล้วเครื่องหายหรือนำไปซ่อมจนข้อมูลหลุดไปถึงมือผู้ไม่หวังดี

- เว็บไซต์และแอปพลิเคชัน (Third-party Platforms): มักเกิดจากการกดยอมรับเงื่อนไขโดยไม่อ่านรายละเอียด ซึ่งบางครั้งเป็นการยินยอมให้ส่งข้อมูลไปให้บริษัทในเครือเพื่อการประชาสัมพันธ์หรือการตลาดต่อโดยที่เราไม่รู้ตัว

- เทคนิคการหลอกลวง (Social Engineering & Phishing): มิจฉาชีพมักใช้การโจมตีแบบ Phishing เพื่อหลอกให้กรอกข้อมูลส่วนตัวในเว็บไซต์ปลอม หรือใช้วิธี Scam ในรูปแบบต่างๆ เพื่อสวมรอยทำธุรกรรมหรือเปิดบัญชีม้า

ข้อมูลหลุดจากการดูแลขององค์กร:

โครงสร้างพื้นฐานที่อ่อนแอ: เช่น กรณีของ Cognyte ที่ปล่อยฐานข้อมูลทิ้งไว้โดยไม่ตั้งค่า Authentication จนข้อมูล 5 ล้านรายการรั่วไห

ความผิดพลาดจากบุคคล: สถิติพบว่านี่คือสาเหตุหลัก เช่น กรณีพนักงานเมืองแดลลัสทำข้อมูลหายถึง 23 Terabytes จากความประมาทเลินเล่อ

- ข้อผิดพลาดของระบบ: เช่น ช่องโหว่ของ Facebook ในปี 2019 ที่ทำให้เกิดการ Scraping ข้อมูลผู้ใช้กว่า 530 ล้านคน

- ช่องโหว่จากผู้ให้บริการภายนอก (Third-party Vulnerabilities): เช่น กรณี Marriott ในปี 2020 ที่แฮกเกอร์ใช้ช่องทางผ่านแอปพลิเคชันภายนอกเข้าถึงข้อมูลลูกค้า

- การทุจริตจากคนภายใน: การจงใจขโมยหรือลบไฟล์ข้อมูลเพื่อผลประโยชน์ส่วนตัวหรือส่งต่อให้คู่แข่ง

แนวทางการป้องกันข้อมูลส่วนบุคคลและข้อมูลอ่อนไหว

ในฐานะเจ้าของข้อมูล

เพื่อใช้ชีวิตดิจิทัลได้อย่างปลอดภัย นี่คือ 5 มาตรการพื้นฐานที่ควรปฏิบัติเป็นนิสัย:

- Strong Password Policy: ตั้งรหัสผ่านให้ซับซ้อน (พิมพ์ใหญ่-เล็ก, ตัวเลข, สัญลักษณ์) ไม่ใช้รหัสซ้ำ และเปลี่ยนบ่อยๆ

- Public Wi-Fi Risk: หลีกเลี่ยง Wi-Fi สาธารณะในการทำธุรกรรม หรือใช้ VPN ทุกครั้งเพื่อป้องกันการดักจับข้อมูล

- Financial Monitoring: ตรวจสอบประวัติการใช้จ่ายผ่านแอปฯ ธนาคารและบัตรเครดิตสม่ำเสมอเพื่อป้องกันการโดนแฮกบัญชี

- Device Security: ติดตั้งซอฟต์แวร์รักษาความปลอดภัยส่วนบุคคล และเปิดใช้งานการยืนยันตัวตนสองชั้น (2FA/MFA)

- Keep Software Up-to-Date: อัปเดต OS และเบราว์เซอร์ให้ทันสมัยเพื่อปิดช่องโหว่ความปลอดภัย

ในฐานะผู้ให้บริการ

สำหรับองค์กรธุรกิจ การรักษาความมั่นคงปลอดภัยของข้อมูลคือการสร้างความเชื่อมั่นในระยะยาว:

- ตรวจสอบการตั้งค่า Cloud Storage: มั่นใจว่าระบบปลอดภัยตั้งแต่ติดตั้งและตรวจสอบสม่ำเสมอเมื่อองค์กรขยายตัว

- ใช้ระบบอัตโนมัติในการควบคุมกระบวนการ: ใช้ระบบอัตโนมัติมาช่วยลด Human Error และสร้างมาตรฐานความปลอดภัยที่คงที่

- เฝ้าระวังความเสี่ยงจากบุคคลภายนอก: ตรวจสอบ Partner หรือ Vendor ที่เข้าถึงระบบอย่างใกล้ชิด เพราะความรับผิดชอบยังอยู่ที่บริษัทของคุณ

- เข้ารหัสข้อมูลที่สำคัญ: ทำ Encryption ทั้งข้อมูลที่กำลังส่ง และจัดเก็บเพื่อให้ข้อมูลที่ถูกขโมยไปอ่านไม่ออกหากไม่มีกุญแจถอดรหัส

- อบรมพนักงานเรื่องการจัดการข้อมูลและภัยคุกคาม: สร้าง Security Awareness Training ให้ทีมงานรู้จัก Phishing และจัดการข้อมูลอย่างรับผิดชอบ

- จำแนกประเภทและตรวจสอบข้อมูลสำคัญ: จัดกลุ่มข้อมูลตามความสำคัญและทำ Audit สม่ำเสมอเพื่อกำจัดสิทธิ์การเข้าถึงที่ไม่จำเป็น

- บังคับใช้ RBAC: จำกัดสิทธิ์พนักงานให้เข้าถึงเฉพาะสิ่งที่จำเป็นต่อหน้าที่เท่านั้น เพื่อลดความเสี่ยงจากภัยคุกคามภายใน

- หลักการ "ถ้าไม่จำเป็น อย่าเก็บ" (Data Minimization): สำรวจฐานข้อมูลและตัดข้อมูลที่ไม่จำเป็นทิ้งเพื่อลดภาระและผลกระทบหากเกิดเหตุไม่คาดฝัน

- ROPA: หัวใจสำคัญที่สาย Audit มองหา: การจัดทำบันทึกรายการกิจกรรมการประมวลผล (Records of Processing Activity) คือหลักฐานชิ้นสำคัญที่แสดงว่าเราขอ Consent และมีวัตถุประสงค์ที่ถูกต้อง

- ติดตั้งเครื่องมือป้องกันข้อมูลรั่วไหล (Implement Data Loss Prevention - DLP): ใช้โซลูชัน DLP ตรวจจับและบล็อกการรับส่งข้อมูลที่ไม่มีสิทธิ์ เพื่อป้องกันการขโมยข้อมูลสำคัญออกนอกองค์กร

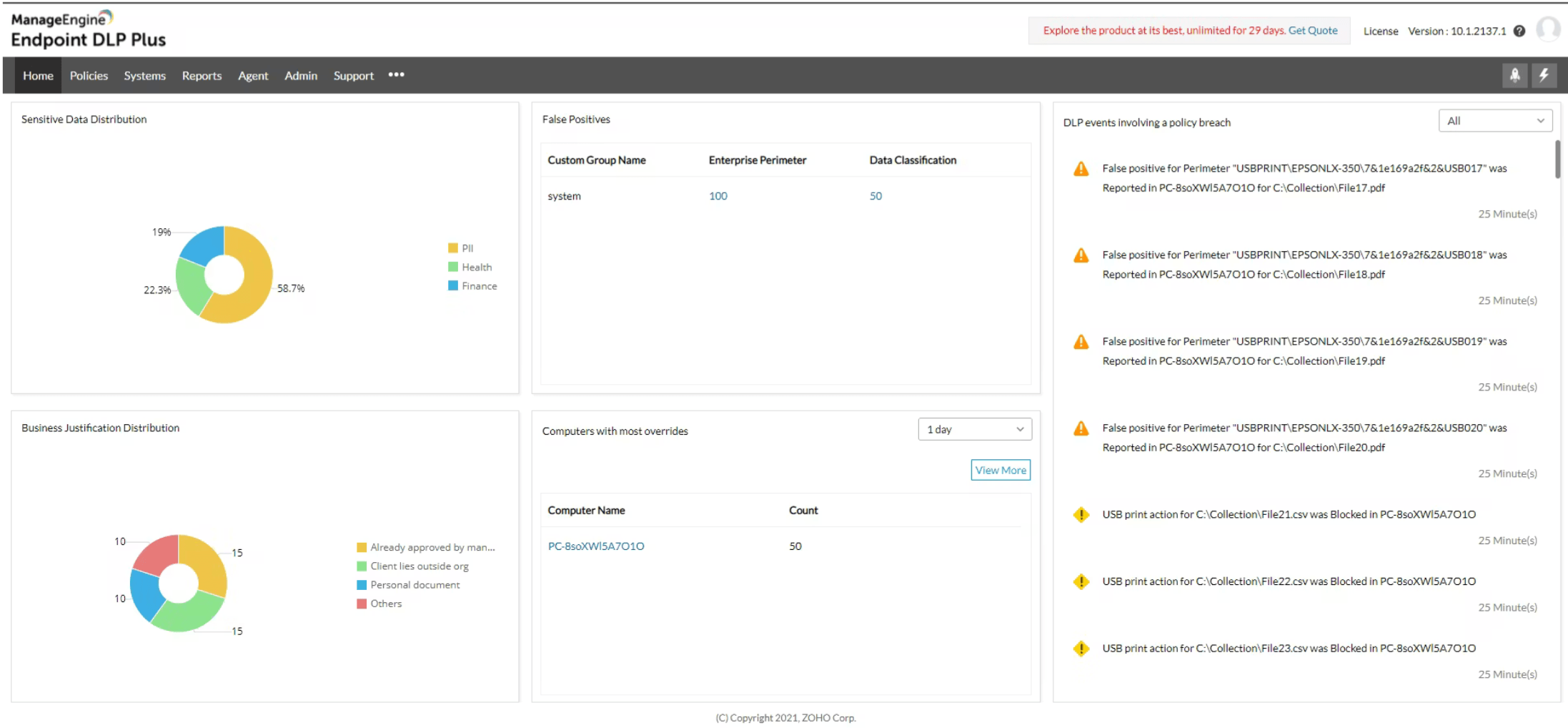

ยกระดับความปลอดภัยขั้นสูงสุด ปกป้องข้อมูลสำคัญขององค์กรด้วย ManageEngine Endpoint DLP

จากความเสี่ยงรอบด้านที่เราได้กล่าวไป ไม่ว่าจะเป็น Human Error ช่องโหว่ของระบบ หรือแม้แต่ภัยคุกคามจากคนภายใน การบริหารจัดการ ข้อมูลส่วนบุคคล และ ข้อมูลส่วนบุคคลที่อ่อนไหว จึงไม่ใช่แค่การทำตาม กฎหมาย PDPA เท่านั้น แต่คือการรักษาความน่าเชื่อถือและอนาคตของธุรกิจคุณ อย่าปล่อยให้องค์กรของคุณต้องเผชิญกับบทลงโทษทางกฎหมายที่รุนแรง หรือความเสียหายต่อชื่อเสียงที่ยากจะประเมินค่า

ManageEngine Endpoint DLP Plus คือโซลูชันที่ออกแบบมาเพื่อจัดการความเสี่ยงเหล่านี้โดยเฉพาะ ช่วยให้องค์กรของคุณก้าวข้ามขีดจำกัดของการป้องกันข้อมูลแบบเดิมๆ ด้วย 3 หัวใจหลัก:

Detect: ใช้เทมเพลตอัจฉริยะ (Predefined Templates) ค้นหาข้อมูลอ่อนไหวทั้งแบบมีโครงสร้างและไม่มีโครงสร้าง รวมถึงทรัพย์สินทางปัญญา (IP) ได้อย่างแม่นยำ

Enforce: กำหนดสิทธิ์การเข้าถึงและรับส่งข้อมูลผ่านช่องทางต่างๆ อย่างละเอียด (Granular Control) ไม่ว่าจะเป็น Cloud, Email หรือ USB

Protect: รายงานความเคลื่อนไหวแบบ Real-time พร้อมระบบแจ้งเตือนทันที และจัดการกับ False Positives ได้อย่างรวดเร็วเพื่อให้ธุรกิจดำเนินไปได้อย่างราบรื่น

ทำไมต้องเลือก ManageEngine Endpoint DLP Plus?

Proactive Mitigation: ตรวจสอบพฤติกรรมสุ่มเสี่ยงของยูสเซอร์เพื่อยับยั้งการโจรกรรมข้อมูลก่อนจะเกิดขึ้นจริง

Secure Email & Cloud: ควบคุมการแนบไฟล์ผ่าน Outlook และการอัปโหลดข้อมูลขึ้น Cloud เฉพาะโดเมนที่เชื่อถือได้

Data Containerization: จำกัดการไหลเวียนของข้อมูลสำคัญให้อยู่เฉพาะในแอปพลิเคชันที่ปลอดภัยเท่านั้น

Future-proof Strategy: ปรับเปลี่ยนนโยบายความปลอดภัยได้ตามการเติบโตขององค์กร รองรับการทำงานทั้งแบบ Online และ Offline ผ่าน Lightweight Agent

หยุดความกังวลเรื่องการละเมิดข้อมูล และสร้างมาตรฐานความปลอดภัยที่เหนือกว่าวันนี้ เริ่มวางรากฐานความปลอดภัยที่แข็งแกร่งให้องค์กรของคุณตั้งแต่วันนี้ ลงทะเบียนทดลองใช้งานฟรี 30 วันได้ที่นี่

ติดตามข่าวสารเพิ่มเติมได้ที่

Linkedin : https://www.linkedin.com/company/manageenginethailand

Facebook: https://www.facebook.com/manageenginethailand

แหล่งอ้างอิง

Openpdpa—"ข้อมูลส่วนบุคคล ข้อมูลอ่อนไหว คืออะไร มีกี่ประเภท มีอะไรบ้าง ?" (September 20, 2021)