MISP คืออะไร ตัวช่วยขององค์กร เพื่อยกระดับ Threat Intelligence

ในยุคที่ภัยคุกคามทางไซเบอร์มีความซับซ้อนและรวดเร็ว การทำงานแบบต่างคนต่างทำอาจไม่เพียงพอ แม้หัวใจสำคัญของการป้องกันด่านแรกคือข้อมูล แต่ข้อมูลที่มหาศาล และขาดการจัดระเบียบก็ไม่ต่างอะไรกับขยะดิจิทัล นี่คือเหตุผลที่ Malware Information Sharing Platform หรือที่เรารู้จักกันในนาม MISP ก้าวเข้ามามีบทบาทสำคัญในการเปลี่ยนวิธีที่องค์กรทั่วโลกใช้รับมือกับ Hacker

MISP คืออะไร? ทำไมสาย Security ต้องรู้จัก

ก่อนจะลงรายละเอียด เรามาทำความเข้าใจกันก่อนว่า MISP คืออะไร และเหตุใดมันจึงกลายเป็นมาตรฐานกลางในวงการ Cybersecurity ทั่วโลก

MISP เป็นแพลตฟอร์ม Threat Intelligence แบบ Open-source ที่ถูกออกแบบมาเพื่อช่วยให้องค์กรสามารถรวบรวม จัดเก็บ และแบ่งปันข้อมูลภัยคุกคามในรูปแบบ Structured Data ได้อย่างมีประสิทธิภาพ หัวใจของ MISP platform คือการสร้างมาตรฐานข้อมูลผ่าน Format ระดับสากลอย่าง STIX และ TAXII เพื่อให้ค่า Indicators, Observables รวมถึงบริบทของการโจมตีต่างๆ สามารถนำมาแลกเปลี่ยนกันได้ด้วยการเปิด Community ที่น่าเชื่อถือ

การทำงานของ MISP malware platform นั้นไม่ได้จำกัดอยู่เพียงการแชร์ข้อมูลดิบเท่านั้น แต่ยังเป็นเครื่องมือสำหรับ Incident Analysts, Security & ICT Professionals และ Malware Reversers ในการทำ Data Enrichment เพื่อเพิ่มคุณค่าให้กับข้อมูล เชื่อมโยงเหตุการณ์ที่เกี่ยวข้อง และสร้าง Actionable Intelligence ที่นำไปใช้ได้จริงในระบบป้องกันอย่าง NIDS, LIDS, Log Analysis tools หรือแม้แต่ระบบ SIEM ขององค์กร

MISP แก้ปัญหาอะไร? ทำไม SecOps ถึงขาดไม่ได้

ปัญหาที่ทีม SOC มักเจอคือ มีข้อมูลในมือพร้อมแต่ทำอะไรไม่ได้ เนื่องจากข้อมูลกระจัดกระจาย ซึ่ง Malware Information Sharing Platform & Threat Sharing นี้ถูกสร้างมาเพื่อปิดช่องว่างดังกล่าว

MISP เข้ามาแก้ปัญหาหลัก 2 ประการ คือ Information Overload และ ความท้าทายของ Unstructured Data ในวันหนึ่งๆ นักวิเคราะห์ต้องเจอกับ IOCs (Indicators of Compromise), IP ที่น่าสงสัย และ Alert จำนวนมากที่มักมาในรูปแบบ PDF, อีเมล หรือบทความข่าว ซึ่งยากต่อการค้นหาและเชื่อมโยง

การเพิ่มความปลอดภัยขององค์กร

MISP ช่วยให้เกิดการรับรู้ภัยคุกคามแบบ Real-time ทำให้ตอบสนองต่อ Incident ใหม่ๆ ได้ทันท่วงที เปลี่ยนจากการป้องกันเชิงรับเป็นการป้องกันเชิงรุก ด้วยข้อมูลที่อัปเดตสดใหม่อยู่เสมอ

ประหยัดเวลาและทรัพยากร

การเลือกใช้บริการผ่าน Provider หรือการใช้ระบบที่มี Automation สูง ช่วยลดภาระในการดูแลระบบด้วยตนเอง ทีมงานสามารถเปลี่ยนเวลาจากการจัดระเบียบไฟล์เอกสาร ไปเป็นการวิเคราะห์เชิงลึกเพื่อยกระดับความปลอดภัยได้มากขึ้น

การปฏิบัติตามข้อกำหนดและมาตรฐาน

ระบบมีเครื่องมือสำหรับการรายงาน และการตรวจสอบที่ครบถ้วน สอดคล้องกับมาตรฐานสากลและกฎหมายความมั่นคงปลอดภัยไซเบอร์ ช่วยให้การทำ Compliance เป็นเรื่องง่ายขึ้น

การเสริมสร้างความร่วมมือ

หัวใจหลักคือการสร้าง Threat sharing community ที่ปลอดภัย สามารถแบ่งปันข้อมูลกับพันธมิตรหรือองค์กรในอุตสาหกรรมเดียวกันเพื่อสร้างเกราะป้องกันร่วมกัน

ใครคือผู้ใช้งาน MISP โดยทั่วไป?

ระบบนี้ถูกออกแบบมาเพื่อรองรับผู้ใช้งานในหลายระดับ ตั้งแต่ระดับปฏิบัติการไปจนถึงระดับความร่วมมือระหว่างประเทศ

- ระดับบุคคล: นักวิเคราะห์ และนักวิจัยใช้เพื่อจัดระเบียบข้อมูลส่วนตัวและแบ่งปันความรู้กับเพื่อนร่วมงาน

- ระดับองค์กร: ทีม SOC ใช้เป็นคลังข้อมูลกลางเพื่อแชร์ข้อมูลข้ามแผนก และแลกเปลี่ยน Intelligence กับหน่วยงานภายนอก

- ระดับชุมชน: กลุ่มองค์กรที่มีความเชื่อถือต่อกัน เช่น เครือข่ายกลุ่มธนาคาร ที่แลกเปลี่ยนข้อมูลภัยคุกคามเฉพาะกลุ่มธุรกิจการเงิน

การใช้ MISP ในอุตสาหกรรมต่างๆ

ปัจจุบัน MISP platform ถูกนำไปปรับใช้อย่างแพร่หลายทั่วโลกในเกือบทุกภาคส่วนที่มีความเสี่ยงทางไซเบอร์

ภาครัฐและหน่วยงานความมั่นคง

ใช้ในการแลกเปลี่ยนข้อมูลภัยคุกคามระดับชาติ เช่น การก่อการร้ายไซเบอร์ เพื่อการป้องกันโครงสร้างพื้นฐานที่สำคัญของประเทศ

ภาคการเงิน

ธนาคารและสถาบันการเงินใช้เพื่อตรวจจับ Financial Fraud และการโจมตีที่พุ่งเป้ามายังระบบชำระเงินโดยเฉพาะ

องค์กรด้าน Cybersecurity และ SOC

ทีม CERT และ MSSPs ใช้เป็นแกนกลางในการกระจายข้อมูล Threat Intelligence เพื่อสนับสนุนงาน Incident Response ให้มีประสิทธิภาพสูงสุด

หน่วยงานบังคับใช้กฎหมาย

ใช้ติดตามและเชื่อมโยงพยานหลักฐานดิจิทัล เพื่อดำเนินคดีกับอาชญากรไซเบอร์ข้ามชาติ

องค์กรเอกชนทั่วไป

ตั้งแต่กลุ่มพลังงานไปจนถึงโรงงานผลิต นำไปใช้ปกป้องทั้งระบบ IT และ OT (Operational Technology) เพื่อสร้าง Cyber Resilience ให้กับธุรกิจ

ตัวอย่าง Public MISP Communities

โลกของ MISP เต็มไปด้วย Community ที่พร้อมแบ่งปันข้อมูล หากคุณกำลังมองหาแหล่งข้อมูลเพื่อเชื่อมต่อ นี่คือตัวอย่างชุมชนสำคัญที่ได้รับการตรวจสอบจากโครงการ MISP:

- CIRCL Private Sector (MISPPRIV): เน้นภาคเอกชนและบริษัท IT ทั่วโลก มีสมาชิกกว่า 1,100 องค์กร

- CIRCL Financial Sector: ชุมชนเฉพาะสำหรับธนาคารและสถาบันการเงินระดับนานาชาติ

- CIRCL n/g CSIRT: เครือข่ายสำหรับหน่วยงาน CSIRT/CERT ภาครัฐในเขตยุโรป (EEA)

- COVID-19 MISP Community: ติดตามภัยคุกคามไซเบอร์ที่ฉวยโอกาสจากสถานการณ์โรคระบาด

- CSIRT.SK (สโลวาเกีย): แพลตฟอร์มแบ่งปันข้อมูลสำหรับหน่วยงานภาครัฐในประเทศสโลวาเกีย

- CiviCERT: ชุมชนที่มุ่งเน้นความปลอดภัยของภาคประชาสังคมและ NGO

- FIRST MISP Community: ดำเนินการโดย Forum of Incident Response and Security Teams เน้นความร่วมมือระดับสากล

หากคุณกำลังมองหาวิธีเริ่มต้นทำ Threat sharing อย่างเป็นระบบ MISP คือคำตอบที่จะช่วยเปลี่ยนจากการวิ่งไล่ตาม Hacker มาเป็นการดักรออย่างผู้เชี่ยวชาญ

MISP Service Provider คืออะไร ทำไมถึงสำคัญ?

การมีเครื่องมือที่ดีเป็นเพียงจุดเริ่มต้น แต่การบริหารจัดการให้เครื่องมือนั้นใช้งานได้เต็มประสิทธิภาพคือหัวใจสำคัญ เมื่อองค์กรต้องการใช้งานระบบที่มีประสิทธิภาพสูง การบริหารจัดการด้วยตนเองอาจเป็นภาระที่หนักอึ้ง ตัวช่วยสำคัญจึงเป็นผู้ให้บริการเฉพาะทาง

MISP Service Provider คือผู้ให้บริการที่มีความเชี่ยวชาญในการติดตั้ง ปรับแต่ง และดูแลจัดการระบบ MISP ให้กับองค์กรแบบครบวงจร หน้าที่หลักของ Provider คือการทำให้การใช้งาน Threat Sharing ภายในองค์กรเป็นไปอย่างราบรื่นที่สุด โดยที่ทีม IT ของคุณไม่ต้องกังวลเรื่องการบำรุงรักษา Server หรือการอัปเดต Patch ต่างๆ ช่วยให้องค์กรโฟกัสไปที่การวิเคราะห์ภัยคุกคามได้อย่างเต็มที่

การเลือกใช้ MISP Service Provider จะช่วยให้องค์กรเข้าถึงการจัดการโดยผู้เชี่ยวชาญ ซึ่งรับผิดชอบทั้งการอัปเดตระบบ ความปลอดภัยของตัวแพลตฟอร์มเอง และการควบคุมสิทธิ์การเข้าถึงข้อมูล เพื่อป้องกันข้อมูลรั่วไหล สิ่งนี้ช่วยการันตีว่าข้อมูลภัยคุกคามที่คุณได้รับจะมีความแม่นยำ และระบบจะพร้อมใช้งานตลอด 24 ชั่วโมง

แนวทาง MISP ในอนาคตของประเทศไทย

ประเทศไทยกำลังก้าวเข้าสู่ยุคของการป้องกันภัยคุกคามทางไซเบอร์แบบ Proactive Protection Total Defense โดยมีสำนักงานคณะกรรมการการรักษาความมั่นคงปลอดภัยไซเบอร์แห่งชาติ (สกมช.) เป็นแกนกลางในการผลักดันระบบ MISP ให้เป็นโครงสร้างพื้นฐานสำคัญระดับประเทศ แนวทางการดำเนินงานที่สำคัญประกอบด้วย:

- การขยายเครือข่ายความร่วมมือ: จากความสำเร็จในปี 2567 ที่มีการเชื่อมโยง Sectoral CERT ทั้ง 7 ภาคส่วน สกมช. ได้ขยายความร่วมมือไปยังหน่วยงานโครงสร้างพื้นฐานสำคัญ (CII) มากกว่า 50 แห่ง เพื่อสร้างเครือข่ายการแบ่งปันข้อมูลที่ครอบคลุม

- การยกระดับคุณภาพข้อมูล (IoC): มุ่งเน้นการพัฒนาและแบ่งปันข้อมูลตัวบ่งชี้เหตุการณ์ความไม่ปลอดภัย (Indicators of Compromise: IoC) ที่มีคุณภาพและน่าเชื่อถือ เพื่อให้หน่วยงานต่าง ๆ สามารถนำไปใช้ป้องกันภัยได้จริงอย่างยั่งยืน

- การสร้างศักยภาพบุคลากร: เน้นการอบรมเชิงปฏิบัติการเพื่อให้บุคลากรด้านไซเบอร์มีความเชี่ยวชาญในการใช้เครื่องมือ Cyber Threat Intelligence (CTI) และสามารถเชื่อมต่อกับระบบ MISP ของประเทศได้อย่างมีประสิทธิภาพ

- การผลักดันสู่ระดับอุตสาหกรรม: สนับสนุนให้ Sectoral CERT ในแต่ละอุตสาหกรรมมีขีดความสามารถในการรับมือและตอบสนองต่อภัยคุกคามเฉพาะทางได้อย่างทันท่วงที

การเคลื่อนไหวของ สกมช. ในครั้งนี้แสดงให้เห็นว่า MISP และ CTI ไม่ใช่เพียงแค่ทางเลือกอีกต่อไป แต่เป็นกลไกหลักที่จะช่วยให้ประเทศไทยสามารถเผชิญหน้ากับภัยคุกคามไซเบอร์ที่ซับซ้อนได้อย่างมีประสิทธิภาพ

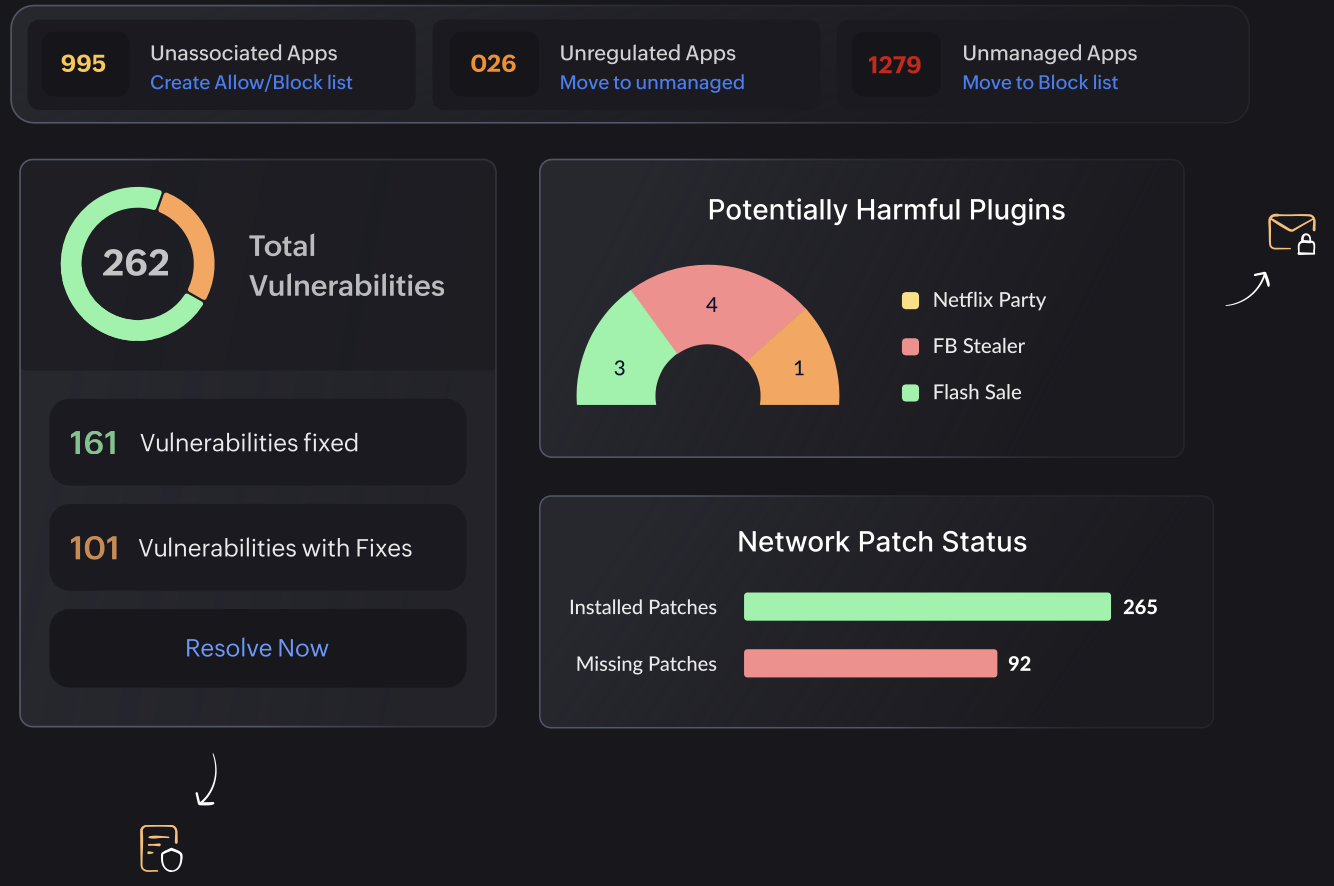

ปรับตัวให้ทัน Threat เปลี่ยนข้อมูลภัยคุกคาม สู่การป้องกันที่สมบูรณ์แบบด้วย Endpoint Central

เมื่อประเทศไทยกำลังมุ่งหน้าสู่การใช้ MISP เป็นมาตรฐานกลาง องค์กรของคุณจำเป็นต้องมีเครื่องมือที่สามารถเปลี่ยนข้อมูลให้เป็นการป้องกันได้ทันที ตาม Blueprint ในการป้องกันภัยคุกคามขั้นสูง ดังนั้นอย่าปล่อยให้ข้อมูลภัยคุกคามเป็นเพียงตัวอักษร ให้ ManageEngine Endpoint Central ช่วยคุณ

- เปลี่ยน Intelligence ให้เป็น Action: ใช้ข้อมูลจาก MISP เพื่อระบุลักษณะของภัยคุกคามใหม่ ๆ และนำมาเพิ่มประสิทธิภาพในการตรวจจับร่วมกับระบบ Threat Intelligence

- เฝ้าระวังด้วย Machine Learning: ตรวจสอบพฤติกรรมบนอุปกรณ์ปลายทางแบบ Real-time เพื่อหาความผิดปกติที่แตกต่างไปจากรูปแบบการทำงานปกติของระบบ

- Detection & Response: ใช้ข้อมูลที่รวบรวมมาเพื่อระบุภัยคุกคามที่อาจเกิดขึ้น และดำเนินการในเชิงรุกเพื่อป้องกันความเสียหายต่อข้อมูลและระบบ

- Remediation: เมื่อเกิดเหตุการณ์ คุณสามารถแยกอุปกรณ์ จัดการมัลแวร์ และย้อนคืนค่าไฟล์หรือ Registry ให้กลับสู่สถานะปกติได้ทันที

- วิเคราะห์เชิงลึกด้วย Forensics: ตรวจสอบหลักฐานดิจิทัลหลังเกิดเหตุเพื่อทำความเข้าใจวิธีการโจมตี และใช้ข้อมูลนั้นมาเสริมความแข็งแกร่งเพื่อป้องกันไม่ให้เกิดเหตุซ้ำ

ManageEngine Endpoint Central ช่วยคุณขับเคลื่อนระบบรักษาความปลอดภัยตามมาตรฐานสากล ลงทะเบียนทดลองใช้ฟรี 30 วันที่นี่

ติดตามข่าวสารเพิ่มเติมได้ที่

Linkedin : https://www.linkedin.com/company/manageenginethailand

Facebook: https://www.facebook.com/manageenginethailand

แหล่งข้อมูลอ้างอิง

ManageEngine—"Endpoint Security for dummies" Audrey O'shea

MISP Intelligence Sharing—"MISP Communities and MISP Feeds"