OWASP รายการความเสี่ยงไซเบอร์ มีอะไรบ้าง

ในยุคที่การเปลี่ยนผ่านสู่ดิจิทัลเกิดขึ้นอย่างรวดเร็ว เว็บแอปพลิเคชันได้กลายเป็นหัวใจสำคัญในการขับเคลื่อนธุรกิจ แต่ในขณะเดียวกันก็ตกเป็นเป้าหมายหลักของการโจมตีทางไซเบอร์ที่ซับซ้อนขึ้นทุกวัน การรู้จักและเข้าใจมาตรฐานความปลอดภัยระดับสากลอย่าง OWASP จึงไม่ใช่เรื่องไกลตัวสำหรับคนสายไอทีอีกต่อไป

ไม่ว่าคุณจะเป็นนักพัฒนาที่ต้องการเขียนโค้ดให้ปลอดภัย หรือทีม Security ที่ต้องรับมือกับภัยคุกคามใหม่ๆ บทความนี้จะพาคุณไปเจาะลึกว่า OWASP คือ อะไร ทำไม OWASP Top 10 ถึงเป็นคัมภีร์ที่ทุกองค์กรต้องมี พร้อมอัปเดตเทรนด์ช่องโหว่ล่าสุดใน OWASP Top 10 2025 มีอะไรบ้าง เพื่อให้คุณเตรียมพร้อมรับมือกับความเสี่ยงได้อย่างมืออาชีพ

OWASP คืออะไร? ทำความรู้จักรากฐานสำคัญของ Cyber Security

ในโลกที่ซอฟต์แวร์กลายเป็นหัวใจหลักของทุกธุรกิจ การรักษาความปลอดภัยจึงไม่ใช่เรื่องรอง OWASP หรือ The Open Worldwide Application Security Project คือมูลนิธิที่ไม่แสวงหาผลกำไรระดับโลก ที่อุทิศตนเพื่อยกระดับความปลอดภัยของซอฟต์แวร์ให้ดีขึ้นอย่างยั่งยืน

การดำเนินงานของ OWASP ขับเคลื่อนโดย Open Community ซึ่งประกอบด้วยอาสาสมัคร นักพัฒนา และผู้เชี่ยวชาญด้านความปลอดภัยหลายหมื่นคนทั่วโลก ผ่านเครือข่ายท้องถิ่นกว่า 250 แห่ง จุดเด่นที่สุดคือทุกโครงการ เครื่องมือ และเอกสารมาตรฐานต่างๆ ของ OWASP นั้น ฟรีและเปิดกว้าง สำหรับทุกคน เพื่อให้องค์กรทุกระดับสามารถนำไปใช้พัฒนาและดูแลรักษาแอปพลิเคชันให้มีความน่าเชื่อถือ

OWASP ก่อตั้งขึ้นตั้งแต่วันที่ 1 ธันวาคม 2001 และจดทะเบียนเป็นองค์กรการกุศลในปี 2004 ตลอดกว่าสองทศวรรษที่ผ่านมา OWASP ยึดมั่นใน Core Values หลัก 4 ประการ:

- Open: โปร่งใสในทุกขั้นตอน ตั้งแต่การเงินไปจนถึง Source Code

- Innovative: สนับสนุนการทดลองใหม่ๆ เพื่อแก้โจทย์ความปลอดภัยที่ยากขึ้นทุกวัน

- Global: เปิดรับสมาชิกและอาสาสมัครจากทุกมุมโลก

- Integrity: รักษาความเป็นกลางโดยไม่ยึดติดกับผู้จำหน่ายรายใดรายหนึ่ง (Vendor Neutral)

OWASP สำคัญอย่างไรในปัจจุบัน

ความสำคัญของ OWASP ไม่ได้อยู่ที่ตัวทฤษฎีเท่านั้น แต่อยู่ที่การนำไปใช้งานจริงผ่านเครื่องมือและมาตรฐานที่เป็นที่ยอมรับทั่วโลก

ตัวอย่างที่เห็นได้ชัดคือ OWASP ZAP (Zed Attack Proxy) เครื่องมือทำ Penetration Testing แบบ Open-source ที่ยอดนิยมที่สุดในโลก ซึ่งช่วยให้นักพัฒนาสามารถสแกนหาช่องโหว่ใน Web Application ได้ด้วยตัวเอง นอกจากนี้ ผลงานที่ทรงอิทธิพลที่สุดอย่าง OWASP Top 10 ยังกลายเป็นบรรทัดฐานสำคัญที่กฎหมายและข้อบังคับด้านความปลอดภัยทั่วโลกอ้างอิงถึง เพื่อทำความเข้าใจช่องโหว่ที่เร่งด่วนที่สุด เช่น การโจมตีแบบ Injection หรือ Broken Authentication

ในยุคที่ภัยคุกคามวิวัฒนาการอย่างรวดเร็ว OWASP จึงทำหน้าที่ติดอาวุธให้กับบุคลากรผ่านการแบ่งปันความรู้ และการสร้าง Security-first Culture เพื่อเป้าหมายในการสร้างอินเทอร์เน็ตที่ปลอดภัยสำหรับทุกคน

OWASP ให้ประโยชน์กับใครกันบ้าง?

ไม่ว่าคุณจะเป็นใครในสายงานเทคโนโลยี ข้อมูลจาก OWASP คือขุมทรัพย์ที่คุณไม่ควรพลาด บทบาทของมาตรฐานนี้ครอบคลุมกลุ่มคนหลากหลายกลุ่ม ดังนี้:

สำหรับ Developers และทีม Cyber Security มาตรฐานนี้เปรียบเสมือนคัมภีร์ที่ช่วยให้การสร้าง Application มีความปลอดภัยตั้งแต่บรรทัดแรกของ Code นอกจากนี้ องค์กรระดับชั้นนำและหน่วยงานที่ให้บริการทดสอบเจาะระบบ (Penetration Testing) ยังเลือกใช้ OWASP เป็นมาตรฐานหลักในการประเมินความปลอดภัยระดับสากล แม้แต่บุคคลทั่วไปที่สนใจด้าน Security ก็สามารถเข้าถึงองค์ความรู้เพื่อปรับพื้นฐานความเข้าใจเรื่องภัยคุกคามสมัยใหม่ได้เช่นกัน

นอกจากนี้ OWASP ช่วยย่อยปัญหาด้านความปลอดภัยที่ดูซับซ้อนให้กลายเป็นส่วนเล็กๆ ที่จัดการได้ง่าย สำหรับ Developers มันช่วยลดภาระในการคาดเดาว่าควรแก้จุดไหน และเปลี่ยนมามุ่งเน้นในประเด็นที่ส่งผลกระทบสูงที่สุดแทน ส่วนทีม Cyber Security ก็จะได้ใช้ OWASP เป็นเหมือนภาษาเดียวกันในการสื่อสารกับทีม Dev ทำให้การออกแบบระบบเป็นไปตามมาตรฐาน Secure Design ตั้งแต่ต้นทาง

ทำไม OWASP จึงสำคัญต่อ Cybersecurity ในองค์กร

สำหรับองค์กรขนาดใหญ่ Web Application คือหน้าด่านสำคัญที่ดึงดูดผู้ไม่หวังดีมากขึ้นทุกวัน จากสถิติในปี 2025 พบว่ากว่า 56% ขององค์กร เคยเผชิญกับเหตุการณ์บุกรุกหรือพบช่องโหว่ร้ายแรงในรอบปีที่ผ่านมา ซึ่งเป็นตัวเลขที่เพิ่มสูงขึ้นอย่างต่อเนื่อง

ผู้บริหารระดับสูงอย่าง CISO (Chief Information Security Officers) จึงพึ่งพา OWASP ในฐานะรากฐานของ Best Practices ที่มีความเป็นกลางสูง ช่วยให้การตรวจสอบ (Audit) และการรายงานต่อบอร์ดบริหารมีความโปร่งใส ขณะที่ทีม SOC (Security Operations Center) สามารถใช้เฟรมเวิร์กนี้ในการจำแนกหมวดหมู่การโจมตี เช่น Broken Access Controls หรือ Injection Flaws จาก Traffic จริงแบบ Real-time ได้อย่างแม่นยำ ส่งผลให้การจัดการความเสี่ยงในระดับภาพรวมขององค์กรสามารถขยายตัวได้อย่างมีประสิทธิภาพ

การนำแนวทางของ OWASP มาปรับใช้ในองค์กรไม่ได้ช่วยเพียงแค่เรื่องความปลอดภัย แต่ยังส่งผลดีต่อมิติการดำเนินธุรกิจอย่างดังนี้:

- จัดลำดับความสำคัญได้ชัดเจน: มุ่งเน้นไปที่ความเสี่ยงที่มีโอกาสเกิดสูงสุดและรุนแรงที่สุดก่อน

- แอปพลิเคชันแข็งแกร่งยิ่งขึ้น: ตรวจพบช่องโหว่ได้ตั้งแต่เนิ่นๆ ช่วยลดโอกาสการถูกบุกรุกได้อย่างมหาศาล

- ลดค่าใช้จ่ายในระยะยาว: การแก้ไขปัญหาตั้งแต่ขั้นตอนการพัฒนามีต้นทุนต่ำกว่าการตามแก้หลังระบบถูกเจาะ (Data Breach)

- ยกระดับการปฏิบัติตาม Compliance: เตรียมพร้อมสำหรับการ Audit ได้ง่ายขึ้น เนื่องจากมาตรฐานสากลส่วนใหญ่อ้างอิง OWASP อยู่แล้ว

- พัฒนาซอฟต์แวร์ด้วยความมั่นใจ: นักพัฒนาสามารถทำงานได้เร็วขึ้นเมื่อมี Checklists และ Cheat sheets ที่ชัดเจน

OWASP Top 10 คืออะไร ทำไมต้องจัดอันดับ?

OWASP Top 10 คือ รายการสรุปความเสี่ยงด้านความปลอดภัยที่สำคัญที่สุด 10 อันดับแรก โดยมีการอัปเดตอย่างสม่ำเสมอเพื่อให้ก้าวทันภัยคุกคามใหม่ๆ

หลายคนอาจสงสัยว่าอ่านแค่ปีล่าสุดพอไหม? คำตอบคือ ไม่พอ เพราะช่องโหว่ที่ถูกตัดออกจากอันดับในปีล่าสุด ไม่ได้หมายความว่ามันหายไป เพียงแต่ความถี่ในการตรวจพบอาจลดลง หรือถูกควบรวมไปอยู่ในหมวดหมู่อื่น การย้อนกลับไปอ่านสถิติของปีก่อนๆ เช่น 2017 หรือ 2021 จะช่วยให้คุณเห็นแนวโน้มความเปลี่ยนแปลง และเข้าใจความเชื่อมโยงของช่องโหว่ในแต่ละยุคสมัยได้ดีขึ้น

ส่อง OWASP Top 10 ของแต่ละปีมีอะไรบ้าง แตกต่างกันอย่างไร

การติดตามความเปลี่ยนแปลงของ OWASP Top 10 ในแต่ละปี ช่วยให้เราเห็นวิวัฒนาการของภัยคุกคาม จากเดิมที่เน้นช่องโหว่ระดับ Code Injection มาสู่ยุคของการตั้งค่าระบบ (Configuration) และความปลอดภัยใน Supply Chain

OWASP Top 10 (2017)

- A1: Injection: การส่งคำสั่งอันตรายเข้าไปหลอกให้ระบบประมวลผล เพื่อขโมย แก้ไข หรือลบข้อมูลสำคัญ

- A2: Broken Authentication: ระบบยืนยันตัวตนหละหลวม ทำให้ผู้บุกรุกสามารถสวมรอยเป็นผู้อื่นได้ง่าย

- A3: Sensitive Data Exposure: ข้อมูลสำคัญ (เช่น รหัสผ่าน, ข้อมูลการเงิน) รั่วไหลเพราะขาดการเข้ารหัสที่รัดกุม

- A4: XML External Entities (XXE): ช่องโหว่จากการใช้ไฟล์ XML ที่ถูกดัดแปลง เพื่อแอบดูข้อมูลในเซิร์ฟเวอร์

- A5: Broken Access Control: การควบคุมสิทธิ์ผิดพลาด เปิดทางให้คนไม่มีสิทธิ์เข้าถึงฟังก์ชันหรือข้อมูลลับ

- A6: Security Misconfiguration: การตั้งค่าความปลอดภัยไม่เหมาะสม หรือการเปิดฟีเจอร์ที่ไม่จำเป็นทิ้งไว้

- A7: Cross-Site Scripting (XSS): การฝัง Script บนหน้าเว็บเพื่อขโมยข้อมูลคุ้กกี้หรือเซสชันของผู้ใช้รายอื่น

- A8: Insecure Deserialization: การแปลงข้อมูลกลับเป็น Object ที่ขาดการตรวจสอบ จนถูกผู้บุกรุกใช้รันคำสั่งอันตราย

- A9: Using Components with Known Vulnerabilities: การใช้ Library หรือซอฟต์แวร์ที่ล้าสมัยและมีช่องโหว่ที่คนรู้กันอยู่แล้ว

- A10: Insufficient Logging & Monitoring: ระบบบันทึก Log และการเฝ้าระวังไม่เพียงพอ ทำให้ตรวจไม่พบการโจมตีที่เกิดขึ้นทันเวลา

OWASP Top 10 (2021)

รายการในปี 2021 ถูกยกระดับให้เป็นมาตรฐานหลักที่เน้นการป้องกันเชิงโครงสร้างและการออกแบบมากขึ้น:

- A1: Broken Access Control: ปัญหาการควบคุมสิทธิ์ที่ทำให้เข้าถึงข้อมูลโดยไม่ได้รับอนุญาต

- A2: Cryptographic Failures: ความล้มเหลวในการเข้ารหัสข้อมูลสำคัญ

- A3: Injection: ยังคงเป็นช่องโหว่ยอดฮิตจากการฉีดคำสั่งอันตราย

- A4: Insecure Design: การออกแบบระบบที่ขาดมิติด้านความปลอดภัยตั้งแต่ต้น

- A5: Security Misconfiguration: ปัญหาจากการกำหนดค่าที่ไม่รัดกุม

- A6: Vulnerable and Outdated Components: การใช้ซอฟต์แวร์หรือ Library ที่ล้าสมัย

- A7: Identification and Authentication Failures: ความบกพร่องในการระบุตัวตนและพิสูจน์สิทธิ์

- A8: Software and Data Integrity Failures: ปัญหาเรื่องความถูกต้องของซอฟต์แวร์และการอัปเดต

- A9: Security Logging and Monitoring Failures: ความล้มเหลวในการตรวจสอบ Logs

- A10: Server-Side Request Forgery (SSRF): การปลอมแปลงคำขอจากฝั่งเซิร์ฟเวอร์

OWASP Top 10 (2025)

รายการในปีล่าสุดสะท้อนให้เห็นว่าโลกไอทีให้ความสำคัญกับการจัดการสภาวะผิดปกติและห่วงโซ่อุปทานซอฟต์แวร์อย่างมาก:

- A1: Broken Access Control: สิทธิ์การเข้าถึงผิดพลาด (ยังคงครองอันดับ 1)

- A2: Security Misconfiguration: การตั้งค่าความปลอดภัยไม่ถูกต้อง

- A3: Software Supply Chain Failures: ความล้มเหลวจากการใช้ส่วนประกอบภายนอกที่ไม่ปลอดภัย

- A4: Cryptographic Failures: ความบกพร่องในการเข้ารหัสข้อมูล

- A5: Injection: การฉีดคำสั่งอันตราย

- A6: Insecure Design: การวางโครงสร้างที่ไม่ปลอดภัยตั้งแต่เริ่มพัฒนา

- A7: Authentication Failures: ระบบยืนยันตัวตนไม่มีประสิทธิภาพพอ

- A8: Software or Data Integrity Failures: ขาดการตรวจสอบความถูกต้องของซอฟต์แวร์

- A9: Security Logging and Alerting Failures: ระบบ Log และการแจ้งเตือนทำงานล้มเหลว

- A10: Mishandling of Exceptional Conditions: (หมวดใหม่) การจัดการข้อผิดพลาดหรือสภาวะผิดปกติได้ไม่ดีพอจนเกิดเป็นช่องโหว่

เปรียบเทียบ OWASP Top 10 อดีต-ปัจจุบัน อะไรที่เปลี่ยนไปบ้าง

ก่อนจะไปดูรายละเอียด เรามาทำความเข้าใจให้ตรงกันก่อนว่า OWASP Top 10 2024 ไม่มีอยู่จริง เพราะเวอร์ชันล่าสุดที่ประกาศต่อจากปี 2021 ก็คือปี 2025 นี้นั่นเอง

สำหรับ CISO, Security Architect หรือผู้ที่ดูแลระบบไอที การเปลี่ยนแปลงครั้งนี้ไม่ใช่แค่การสลับลำดับความเสี่ยง แต่มันคือการสะท้อนภาพรวมของภัยคุกคามที่เปลี่ยนไปอย่างสิ้นเชิง มาดูกันว่าในเชิงกลยุทธ์แล้ว คุณต้องเตรียมรับมือกับอะไรบ้าง

1. การขยายขอบเขตสู่ห่วงโซ่อุปทาน (Software Supply Chain)

- A6:2025 – Software Supply Chain Failures: ปรับปรุงจากเดิมที่เน้นแค่ส่วนประกอบล้าสมัย ให้ครอบคลุมทั้งระบบนิเวศ ตั้งแต่เครื่องมือ Build, Malicious Dependencies ไปจนถึงความปลอดภัยของ CI/CD Pipeline

- แนวทางปฏิบัติ: องค์กรต้องเริ่มใช้ SBOM (Software Bill of Materials) และเครื่องมือ SCA อย่างต่อเนื่องเพื่อตรวจสอบที่มาของโค้ดทั้งหมด

2. การควบรวมเพื่อแก้ที่ต้นเหตุ (SSRF & Access Control)

- การย้าย SSRF: Server-Side Request Forgery ถูกยุบไปรวมกับ A01: Broken Access Control

- เหตุผล: เพื่อชี้ให้เห็นว่า SSRF คือความล้มเหลวของการควบคุมสิทธิ์ (Access Control) ที่ปล่อยให้แอปพลิเคชันเข้าถึงทรัพยากรภายในเกินขอบเขต การแก้ไขจึงต้องมุ่งเน้นไปที่การลดระดับความเชื่อถือ (Trust) และการจำกัดสิทธิ์เข้าถึง

3. การจัดการสภาวะผิดปกติและความซับซ้อนของคลาวด์

- A8:2025 – Mishandling of Exceptional Conditions: เน้นว่าการจัดการ Error ที่ไม่ดีคือช่องโหว่ความปลอดภัย ต้องใช้หลักการ "Fail-safe" เพื่อให้มั่นใจว่าเมื่อระบบล่มหรือเกิดข้อผิดพลาด สถานะสุดท้ายต้องปลอดภัยและไม่เผยข้อมูลภายใน

- A5:2025 – Security Misconfiguration: แม้อยู่หมวดเดิมแต่ทวีความรุนแรงขึ้นเนื่องจากความซับซ้อนของ Cloud และ IaC (Infrastructure as Code) ซึ่งต้องใช้เครื่องมือ CSPM เข้ามาช่วยตรวจสอบแบบ Real-time

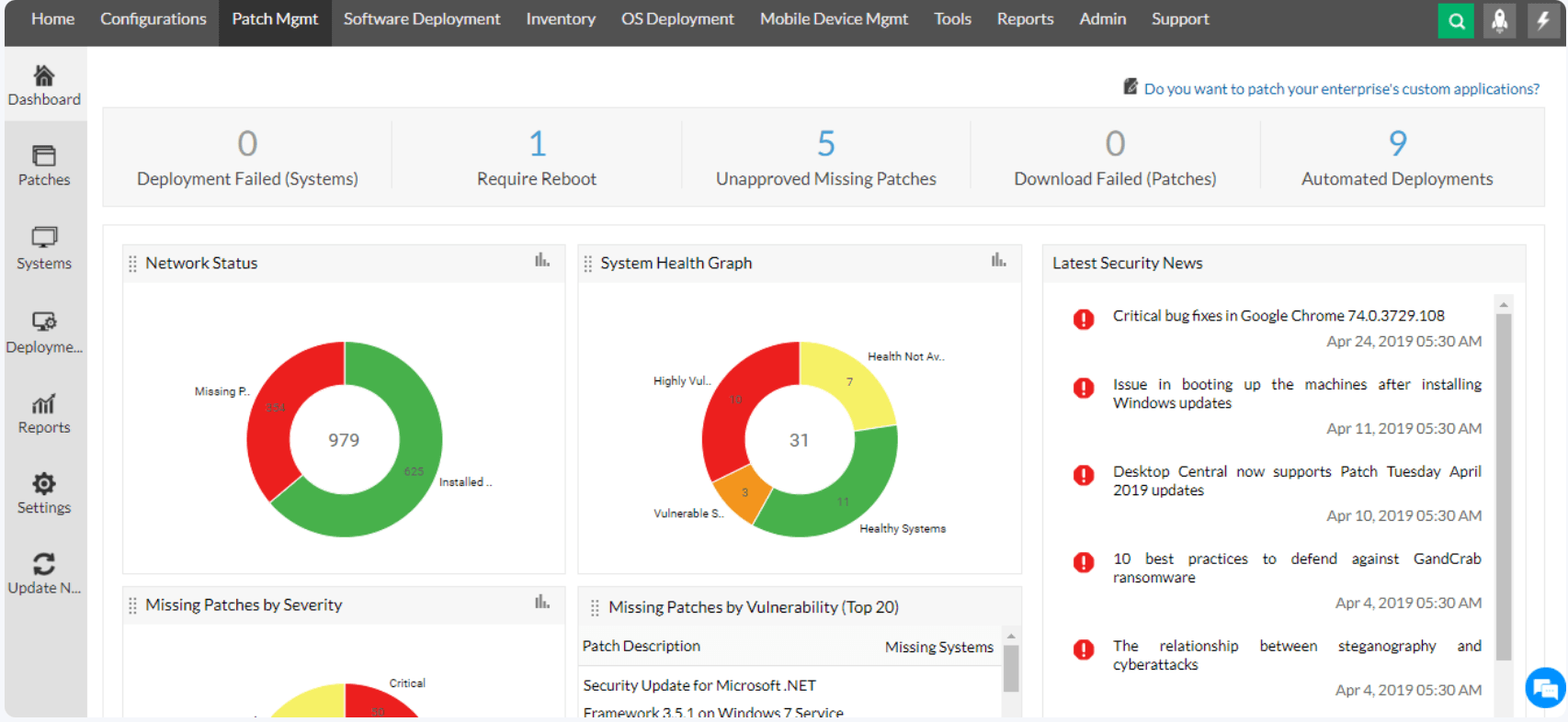

ยกระดับความปลอดภัยองค์กรด้วย ManageEngine Endpoint Central

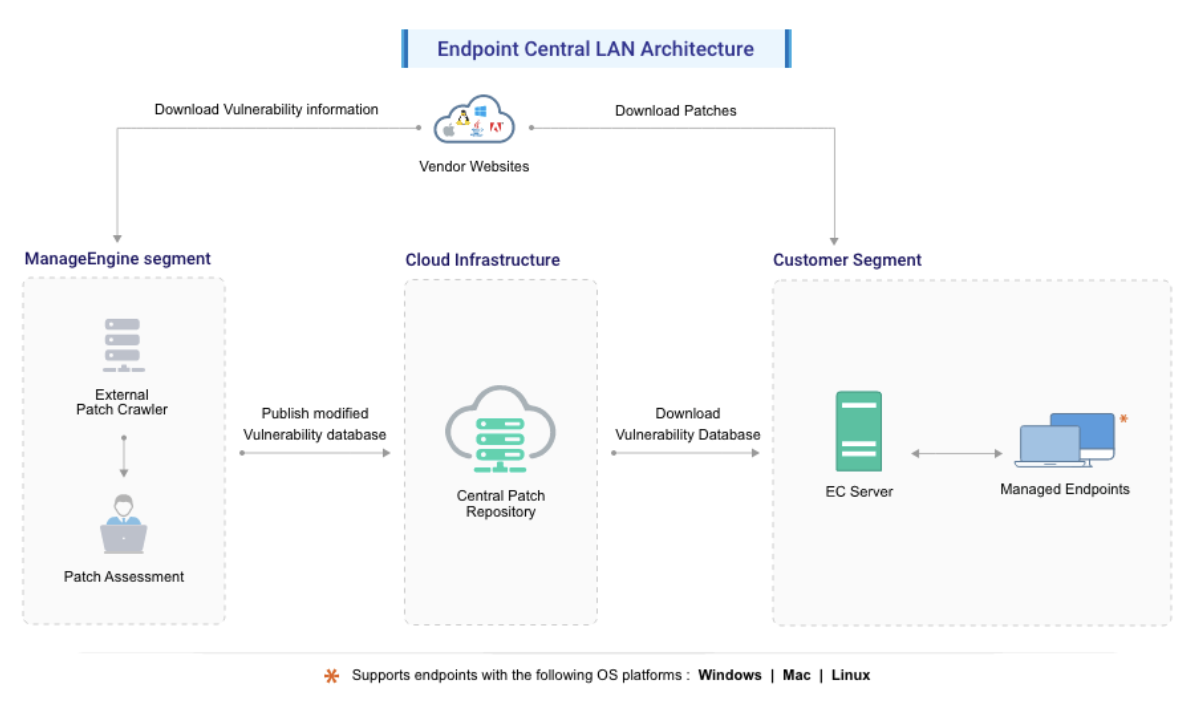

เมื่อเราทราบแล้วว่า OWASP คือ มาตรฐานสำคัญที่จะช่วยป้องกันช่องโหว่ คำถามต่อมาคือองค์กรจะนำมาปฏิบัติจริงได้อย่างไร? Endpoint Central คือโซลูชันที่ถูกออกแบบมาเพื่ออุดช่องโหว่เหล่านี้โดยเฉพาะ ตั้งแต่กระบวนการพัฒนาไปจนถึงการใช้งานจริงในเครือข่าย

เราให้ความสำคัญกับความปลอดภัยสูงสุด โดยอ้างอิงมาตรฐานของ OWASP ในทุกขั้นตอนการปล่อยฟีเจอร์ใหม่:

- การประเมิน Architecture: ตรวจสอบการออกแบบระบบให้เป็นไปตามบรรทัดฐานความปลอดภัยก่อนเริ่มพัฒนา

- การรีวิว Internal Code: ทีมเชี่ยวชาญตรวจสอบ Source Code เพื่อหาจุดเสี่ยงตามมาตรฐานสากล

- การทดสอบ Blackbox และ Whitebox: เราทำการทดสอบทั้งเชิงลึก (Whitebox) และจำลองการโจมตีจากภายนอก (Blackbox) เพื่อยืนยันว่าผลิตภัณฑ์ของเราจะช่วยปกป้องเครือข่ายของคุณจากภัยคุกคามใน OWASP Top 10 ได้อย่างมีประสิทธิภาพ

ปกป้ององค์กรของคุณวันนี้ ด้วยมาตรฐานการจัดการ Endpoint ลงทะเบียนใช้งานฟรี 30 วันได้ที่นี่

ติดตามข่าวสารเพิ่มเติมได้ที่

Linkedin : https://www.linkedin.com/company/manageenginethailand

Facebook: https://www.facebook.com/manageenginethailand