Social Engineering เทคนิคการหลอกลวง ภัยซ่อนแอบในองค์กร

ในยุคที่เทคโนโลยีความปลอดภัยล้ำสมัยขึ้นทุกวัน สิ่งที่เปราะบางที่สุดในระบบนิเวศไซเบอร์กลับไม่ใช่ซอฟต์แวร์ที่ซับซ้อน แต่คือ "มนุษย์" นี่คือเหตุผลที่ Social Engineering หรือศิลปะการหลอกลวงทางจิตวิทยายังคงเป็นอาวุธร้ายแรงที่แฮ็กเกอร์ทั่วโลกเลือกใช้ ไม่ว่าจะเป็นการ Phishing การ Vishing หรือแม้แต่การสร้างเรื่องราวหลอกลวงที่แนบเนียนเพื่อเจาะผ่านปราการด่านแรกขององค์กร

บทความนี้จะพาคุณเจาะลึกเบื้องหลังกลโกงระดับโลก ทำความเข้าใจวงจรการโจมตี 4 ระยะที่แฮ็กเกอร์ใช้ และสำรวจเทคนิคการป้องกันเชิงรุกที่จะช่วยเปลี่ยนจุดอ่อนของบุคลากรให้กลายเป็นเกราะป้องกันที่แข็งแกร่ง

Social Engineering คืออะไร?

Social Engineering คือรูปแบบหนึ่งของการโจมตีทางไซเบอร์ที่ไม่ได้มุ่งเน้นไปที่การเจาะระบบด้วยโค้ดที่ซับซ้อน แต่เป็นการใช้เทคนิคการล่อลวงเพื่อบงการให้ผู้ใช้งานทำความผิดพลาดในด้านความปลอดภัย หรือยินยอมมอบ Sensitive Information ให้โดยไม่รู้ตัว เทคนิค Social Engineering นี้อาศัยการปั่นหัวทางจิตวิทยา เล่นกับอารมณ์ และใช้ความเชื่อใจของมนุษย์เป็นเครื่องมือในการดำเนินกิจกรรมที่เป็นอันตราย

ช่องทางการโจมตีในรูปแบบนี้อาจส่งผลร้ายแรงถึงขั้นทำให้ระบบ IT ถูกเจาะเข้าถึงข้อมูล หรือที่เรียกว่า Compromises ซึ่งนำไปสู่การหยุดชะงักทางธุรกิจในวงกว้างและสร้างความสูญเสียทางการเงินมหาศาล

กลโกง Social Engineering ทำงานอย่างไร?

เบื้องหลัง การโจมตีแบบ Social Engineering คือ กระบวนการที่ผ่านการวางแผนมาอย่างแยบคาย ในแต่ละปีองค์กรหนึ่งอาจตกเป็นเป้าหมายมากกว่า 700 ครั้ง

โดยปกติแล้ววงจรการโจมตีจะมีขั้นตอนพื้นฐาน 4 ระยะ ดังนี้:

- ระยะที่ 1: The Reconnaissance Stage ในระยะนี้ผู้โจมตีจะระบุตัวเหยื่อ ทำการจัดทำข้อมูลคุณลักษณะของเป้าหมาย ตัดสินใจเลือกประเภทของการดำเนินการ และวางแผนการโจมตีอย่างเป็นระบบ

- ระยะที่ 2: Initial Access แฮ็กเกอร์จะเริ่มสร้างเรื่องราวหลอกลวงเพื่อปูทางไปสู่การมีปฏิสัมพันธ์กับเหยื่อ และพยายามดึงข้อมูลเบื้องต้นที่จำเป็นออกมา

- ระยะที่ 3: Execution of the Attack เมื่อเหยื่อหลงเชื่อ จะมีการเริ่มโจมตีและดำเนินงานตามแผนที่วางไว้ เพื่อดึงข้อมูลสำคัญออกจากองค์กร และสร้างผลกระทบให้บรรลุตามเป้าหมายที่ตั้งไว้

- ระยะที่ 4: After the Impact Cycle ขั้นตอนสุดท้ายคือการลบร่องรอยทั้งหมด ปิดเหตุการณ์ และถอนตัวออกมาอย่างเงียบเชียบเพื่อไม่ให้ถูกตรวจพบ

แท้จริงแล้วกลโกงแบบ Social Engineering ยังมีรูปแบบ และรายละเอียดปลีกย่อยอีกมาก ด้วยความซับซ้อนนี้เอง MITRE ATT&CK ซึ่งเป็นเฟรมเวิร์กสำหรับการจำลองภัยคุกคาม จึงได้จัดหมวดหมู่กลวิธีและเทคนิคเหล่านี้ไว้อย่างละเอียด เพื่อให้ผู้เชี่ยวชาญด้านความปลอดภัยใช้ศึกษาพฤติกรรมของฝ่ายตรงข้ามที่นำมาใช้เริ่มการโจมตีทางไซเบอร์

รูปแบบการโจมตีของ Social Engineering มีอะไรบ้าง?

เมื่ออาชญากรเข้าใจจิตวิทยาของเหยื่อแล้ว พวกเขาจะเลือกใช้เครื่องมือหรือรูปแบบการโจมตีที่เหมาะสมกับสถานการณ์ โดย Social Engineering Attacks ที่พบได้บ่อยมีดังนี้:

Phishing

Phishing ถือเป็นรูปแบบที่แพร่หลายที่สุด โดยผู้ใช้จะถูกหลอกให้มอบข้อมูลสำคัญ เช่น Credentials ในการเข้าสู่ระบบ, หมายเลขบัตรเครดิต หรือข้อมูลส่วนตัวอื่นๆ ผ่านการสร้างสถานการณ์ที่น่ากลัวหรือเร่งด่วน โดยปกติผู้โจมตีจะสร้างอีเมลหรือเว็บไซต์ปลอมที่เลียนแบบของจริงเป๊ะๆ เพื่อสร้างความเชื่อใจ หากเหยื่อหลงคลิกลิงก์ มัลแวร์อาจถูกติดตั้งลงในระบบทันที

Scareware

ซอฟต์แวร์อันตรายประเภทนี้ออกแบบมาเพื่อข่มขู่ให้เหยื่อตกใจ มักแฝงมาในรูปแบบ Antivirus ที่ดูน่าเชื่อถือ โดยจะแจ้งเตือนปลอมว่าคอมพิวเตอร์ของคุณติดไวรัสหรือมัลแวร์ เมื่อเหยื่อหลงเชื่อและดำเนินการตามที่โปรแกรมแนะนำ Scareware จะถูกติดตั้งและสร้างปัญหาต่างๆ เช่น ทำเครื่องอืด ขโมยข้อมูล หรือส่ง Pop-up หลอกลวงมาไม่หยุดหย่อน

Pretexting (การสร้างเรื่องหลอกลวง)

เป็นเทคนิคที่ผู้โจมตีสวมรอยเป็นผู้มีอำนาจหรือบุคคลที่น่าเชื่อถือในองค์กร พร้อมสร้างข้ออ้างที่ดูสมเหตุสมผลเพื่อล่อให้เหยื่อคายข้อมูลลับออกมา ซึ่งทำได้ทั้งผ่านโทรศัพท์ ข้อความ หรือแม้แต่การเข้าพบด้วยตัวเอง

Shoulder Surfing

วิธีสุดคลาสสิกที่ยังได้ผลเสมอ คือการแอบมองข้ามไหล่ขณะเหยื่อกำลังใช้งานเพื่อหาข้อมูลอย่างรหัสผ่าน วันเกิด หรือรหัส ATM Pin มักเกิดขึ้นในพื้นที่สาธารณะที่พลุกพล่าน ทำให้ผู้โจมตีปะปนไปกับฝูงชนได้ง่ายโดยไม่เป็นที่สังเกต

Vishing

Vishing หรือ Voice Phishing คือการหลอกลวงผ่านการสนทนาทางโทรศัพท์ เป้าหมายคือโน้มน้าวให้เหยื่อเปิดเผยข้อมูลสำคัญเพื่อนำไปแสวงหาผลประโยชน์ทางการเงิน ในโลกยุคดิจิทัล Access Credentials หรือหมายเลขบัตรเครดิต คือสิ่งที่กั้นกลางระหว่างอาชญากรกับเงินของเหยื่อ ซึ่ง Vishing คือทางลัดที่พวกเขามักใช้เพื่อนำไปสู่การโจรกรรมอัตลักษณ์

วิธีที่องค์กรสามารถใช้ป้องกัน Social Engineering คืออะไรบ้าง?

แม้ว่า Social Engineering จะรับมือได้ยากเพราะเล่นกับความเป็นมนุษย์ แต่เราสามารถวางรากฐานการป้องกันเชิงรุกได้ เพื่อลดโอกาสเสี่ยงที่การโจมตีจะประสบความสำเร็จ (ซึ่งปัจจุบันสูงถึง 95% ของการโจมตีเครือข่ายทั้งหมด) โดยมีแนวทางปฏิบัติดังนี้:

- ระมัดระวังอีเมลและไฟล์แนบที่ไม่พึงประสงค์: ฝึกฝนพนักงานไม่ให้เปิดอีเมลหรือไฟล์แนบโดยไม่ตรวจสอบความน่าเชื่อถือของผู้ส่งอย่างละเอียด เพราะนี่คือช่องทางหลักของ Phishing

- หลีกเลี่ยงข้อเสนอและรางวัลที่ล่อใจ: รางวัลหรือของขวัญฟรีมักจะเป็นกับดักเสมอ แม้จะมีข้อเสนอจากบริษัทจริงอยู่บ้าง แต่ส่วนใหญ่ในโลกออนไลน์มักเป็นอันตราย

- ตื่นตัวเรื่องการแชร์ข้อมูลส่วนตัว: ห้ามตอบกลับอีเมลหรือข้อความด้วยข้อมูล Sensitive เช่น เลขบัญชี, รหัสผ่าน หรือหมายเลขบัตรประชาชน และควรปฏิบัติตามนโยบายความปลอดภัยของบริษัทอย่างเคร่งครัด

- ปฏิบัติตามหลัก Password Hygiene: สร้างรหัสผ่านที่เดายากและไม่มีข้อมูลส่วนตัวประกอบอยู่ พร้อมทั้งเปิดใช้งาน Multi-Factor Authentication (MFA), ใช้ Password Manager และเปลี่ยนรหัสผ่านเป็นประจำ

- ติดตั้งและอัปเดตซอฟต์แวร์รักษาความปลอดภัย: Antimalware และ Firewall ยังคงมีความสำคัญ แต่ต้องระวังภัยคุกคามจากภายในองค์กรด้วย เนื่องจากระบบป้องกันแบบดั้งเดิมมักมองไม่เห็นบริบทของความเสี่ยงภายในองค์กร

ใครคือกลุ่มเป้าหมายที่เสี่ยงต่อการถูกโจมตีแบบ Social Engineering ในองค์กร?

การทำ Social Engineering จะมีประสิทธิภาพสูงสุดเมื่อพุ่งเป้าไปที่บุคคลที่มี "กุญแจสำคัญ" ไม่ว่าจะเป็นสิทธิ์ในการ Access, Authority หรือ Trust ซึ่งในสภาพแวดล้อมระดับองค์กรนั้น กลุ่มเป้าหมายที่แฮ็กเกอร์จ้องเล่นงานมีขอบเขตกว้างขวางกว่าที่หลายฝ่ายประเมินไว้

- กลุ่มพนักงานทั่วไป: ถือเป็นปราการด่านแรกและเป็นกลุ่มที่ใหญ่ที่สุด แคมเปญการโจมตีอย่าง Social Phishing, Smishing รวมถึงการขโมยข้อมูลประจำตัวอย่าง Credential Theft มักใช้วิธีการหว่านล้อมแบบวงกว้างไปยังพนักงานทุกคนเพื่อหาช่องโหว่เพียงจุดเดียว

- กลุ่มผู้บริหาร: จัดเป็นเป้าหมายมูลค่าสูงที่มักเผชิญกับการฉ้อโกงทางการเงินอย่างแยบคาย เช่น การทำ Business Email Compromise (BEC) หรือการใช้เทคโนโลยีปลอมแปลงอย่าง Deepfake เพื่อหลอกให้โอนเงินหรือสวมรอยเป็นผู้บริหารเพื่อสั่งการพนักงานคนอื่น

- ทีมบัญชีและการเงิน: ตกเป็นเป้าหลักในคดีฉ้อโกงการโอนเงิน และการแก้ไขใบแจ้งหนี้ปลอม เพราะหากพนักงานในส่วนนี้หลงเชื่อและอนุมัติธุรกรรมเพียงครั้งเดียว ก็อาจสร้างความเสียหายทางการเงินมหาศาลให้กับบริษัทได้

- เจ้าหน้าที่ Help Desk และฝ่าย IT: มักถูกหลอกด้วยเทคนิค Pretexting หรือการสร้างเรื่องราวสมมติเพื่อสวมรอยเป็นพนักงานคนอื่น โดยมีเป้าหมายให้เจ้าหน้าที่ยอมรีเซ็ต Credentials, มอบสิทธิ์การเข้าถึงบัญชีใหม่ หรือยกระดับสิทธิ์ในระบบให้แก่ผู้โจมตี

- ฝ่ายบริการลูกค้า: กลุ่มนี้มีความเสี่ยงสูงต่อการถูกโจมตีแบบ Account-Takeover Attacks โดยแฮ็กเกอร์จะปลอมตัวเป็นลูกค้าเพื่อหลอกขอข้อมูลส่วนบุคคล หรือขอเข้าถึงระบบจัดการบัญชีของลูกค้าตัวจริง

- พาร์ทเนอร์และซัพพลายเออร์: ด้วยความสัมพันธ์ทางธุรกิจที่ต้องประสานงานกันอย่างใกล้ชิด ทำให้บุคคลภายนอกเหล่านี้กลายเป็นช่องทางทางอ้อมที่แฮ็กเกอร์ใช้ลักลอบเข้าสู่ระบบขององค์กรผ่านความไว้วางใจที่มีต่อกัน

ถอดบทเรียนการโจมตี Social Engineering จากองค์กรดัง

การเรียนรู้จากความผิดพลาดของผู้อื่นคือวิธีป้องกันที่ดีที่สุด นี่คือกรณีศึกษาที่แสดงให้เห็นว่าแม้แต่ยักษ์ใหญ่ก็พลาดได้

กรณีศึกษาที่ 1: การแฮ็กบัญชี Twitter ในเดือนกรกฎาคม 2020 บัญชีของคนดังอย่าง Elon Musk, Joe Biden และ Bill Gates ถูกยึดครอง แฮ็กเกอร์ไม่ได้เจาะผ่านโค้ด แต่ใช้วิธีหลอกพนักงาน IT ของ Twitter ให้เชื่อว่าเป็นเพื่อนร่วมงาน จนได้รับสิทธิ์เข้าถึง Internal Administrative Tools จากนั้นจึงโพสต์หลอกให้บริจาค Bitcoin โดยสัญญาว่าจะคืนเงินให้สองเท่า ทำให้มีผู้ใช้หลงเชื่อส่งบิตคอยน์ให้มิจฉาชีพไปเป็นจำนวนมาก

กรณีศึกษาที่ 2: การใช้ Voice Deepfake หลอกลวง Wall Street Journal CEO รายงานเหตุการณ์ที่ซีอีโอของบริษัทพลังงานแห่งหนึ่ง ถูกมิจฉาชีพใช้เทคโนโลยี AI ปลอมแปลงเสียงเป็นเจ้านายของเขา (CEO ของบริษัทแม่) โทรมาสั่งให้โอนเงิน 220,000 ยูโร ไปยังซัพพลายเออร์ในฮังการี ด้วยความที่เสียง AI มีจังหวะจะโคน และสำเนียงที่เหมือนจริงมาก ทำให้เขาหลงเชื่อและโอนเงินไปในทันที ก่อนจะเริ่มเอะใจเมื่อมีการโทรมาขอให้โอนซ้ำเป็นครั้งที่สาม

สัญญาณเตือนว่าคุณกำลังตกเป็นเป้าหมายของ Social Engineering

ความสำเร็จของ Social Engineering Attacks มักเกิดขึ้นจากการเข้าจู่โจมสัญชาตญาณพื้นฐานของมนุษย์ก่อนที่สมองส่วนการคิดวิเคราะห์จะทันได้ทำงาน การจดจำสัญญาณอันตรายเหล่านี้จึงเป็นเกราะคุ้มกันด่านแรกที่สำคัญที่สุด

สำหรับรูปแบบพฤติกรรมที่พบได้บ่อยใน การโจมตีแบบ Social Engineering มีดังนี้:

- เร่งรัดให้ตัดสินใจ: หากคุณถูกกดดันให้ต้องรีบโอนเงิน, รีเซ็ต Credentials หรืออนุมัติสิทธิ์การเข้าถึงทรัพยากรบางอย่างโดยด่วน ให้สันนิษฐานไว้ก่อนว่าอาจเป็นเล่ห์เหลี่ยมของแฮ็กเกอร์ โดยเฉพาะในระดับผู้บริหารที่มักเจอแรงกดดันทางการเงินจากบุคคลที่ดูเหมือนจะเป็นพาร์ทเนอร์หรือเพื่อนร่วมงาน

- การสวมรอย: ผู้โจมตีมักปลอมตัวเป็นบุคคลที่เหยื่อไว้วางใจ ไม่ว่าจะเป็นผู้บริหาร, ทีม IT, ซัพพลายเออร์ หรือฝ่าย Support ผ่านทางอีเมล, แพลตฟอร์มสื่อสารอย่าง Slack, Teams หรือ SMS ยิ่งไปกว่านั้น ในปัจจุบันมีการใช้ AI-generated audio และการโคลนเสียง (Cloned Voices) มาช่วยทำให้การหลอกลวงทางโทรศัพท์ตรวจจับได้ยากขึ้นมาก

- ภาษาที่ไร้ที่ติ: ลืมภาพจำของอีเมลหลอกลวงที่เต็มไปด้วยคำสะกดผิดในอดีตไปได้เลย เพราะปัจจุบันการใช้ AI ช่วยให้ข้อความดูเป็นมืออาชีพและสละสลวยขึ้นมาก หากคุณรู้สึกสังหรณ์ใจว่ามีบางอย่างผิดปกติ (Off) แม้หน้าตาข้อความจะดูดีแค่ไหนก็ตาม สัญชาตญาณนั้นเป็นสิ่งที่ไม่ควรละเลย

- ลิงก์อันตราย และ QR Code ลวง: นอกจากการฝังลิงก์ Phishing แบบเดิมๆ แล้ว ปัจจุบันยังมีเทรนด์การหลอกลวงผ่าน QR Code หรือที่เรียกว่า Quishing ซึ่งมักจะเล็ดลอดการตรวจจับของระบบ Security Filter แบบดั้งเดิมได้ดีกว่าเดิม

- คำขอรีเซ็ตบัญชีผ่าน Help Desk ที่ผิดสังเกต: ทีม Support มักถูกพุ่งเป้าโดยผู้โจมตีที่สวมรอยเป็นพนักงานที่ต้องการเปลี่ยนข้อมูลบัญชีหรือขอรหัสผ่านใหม่แบบเร่งด่วน วิธีป้องกันที่ดีที่สุดคือการตรวจสอบตัวตนผ่านช่องทางอื่นทุกครั้งก่อนดำเนินการ

- Unverifiable Senders: หากผู้ที่ติดต่อเข้ามาไม่สามารถหรือไม่ยินยอมที่จะยืนยันตัวตนให้ชัดเจนผ่านระบบที่เป็นมาตรฐาน ไม่ว่าจะเป็นการติดต่อทางใดก็ตาม นั่นคือเหตุผลที่เพียงพอให้คุณยุติการสนทนาทันที

Log360 ช่วยรับมือกับการโจมตีแบบ Social Engineering ได้อย่างไร

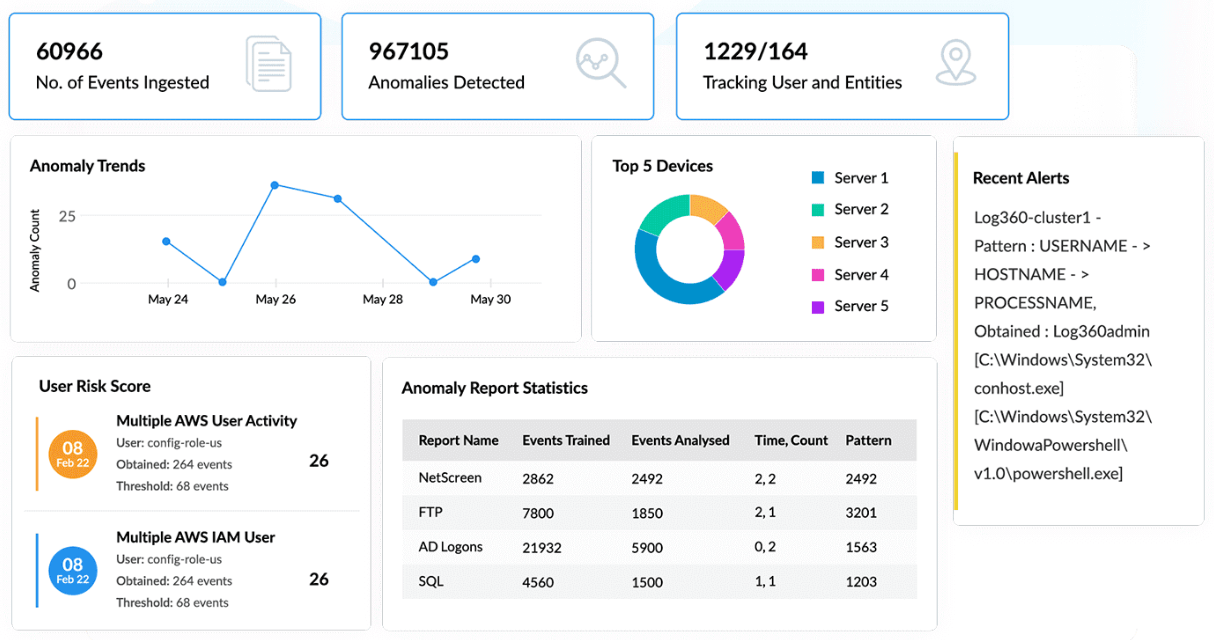

เพื่อให้การป้องกันมีประสิทธิภาพมากขึ้น องค์กรต้องการเครื่องมือที่สามารถมองเห็นพฤติกรรมที่ผิดปกติได้อย่างชัดเจน ManageEngine Log360 ซึ่งเป็นระบบ SIEM (Security Information and Event Management) เข้ามาตอบโจทย์นี้ได้ด้วยฟีเจอร์หลักดังนี้:

- User Entity Behavior Analysis (UEBA): โมดูล UEBA ของ Log360 ใช้ Machine Learning (ML) วิเคราะห์รูปแบบพฤติกรรมของผู้ใช้อย่างต่อเนื่อง หากมีการเปลี่ยนแปลงการเข้าถึงกะทันหัน หรือพยายามเข้าถึงทรัพยากรที่ไม่เคยใช้ ระบบจะแจ้งเตือนว่าเป็นสัญญาณบ่งชี้การบุกรุก (IOCs) ที่อาจเกิดจาก Social Engineering

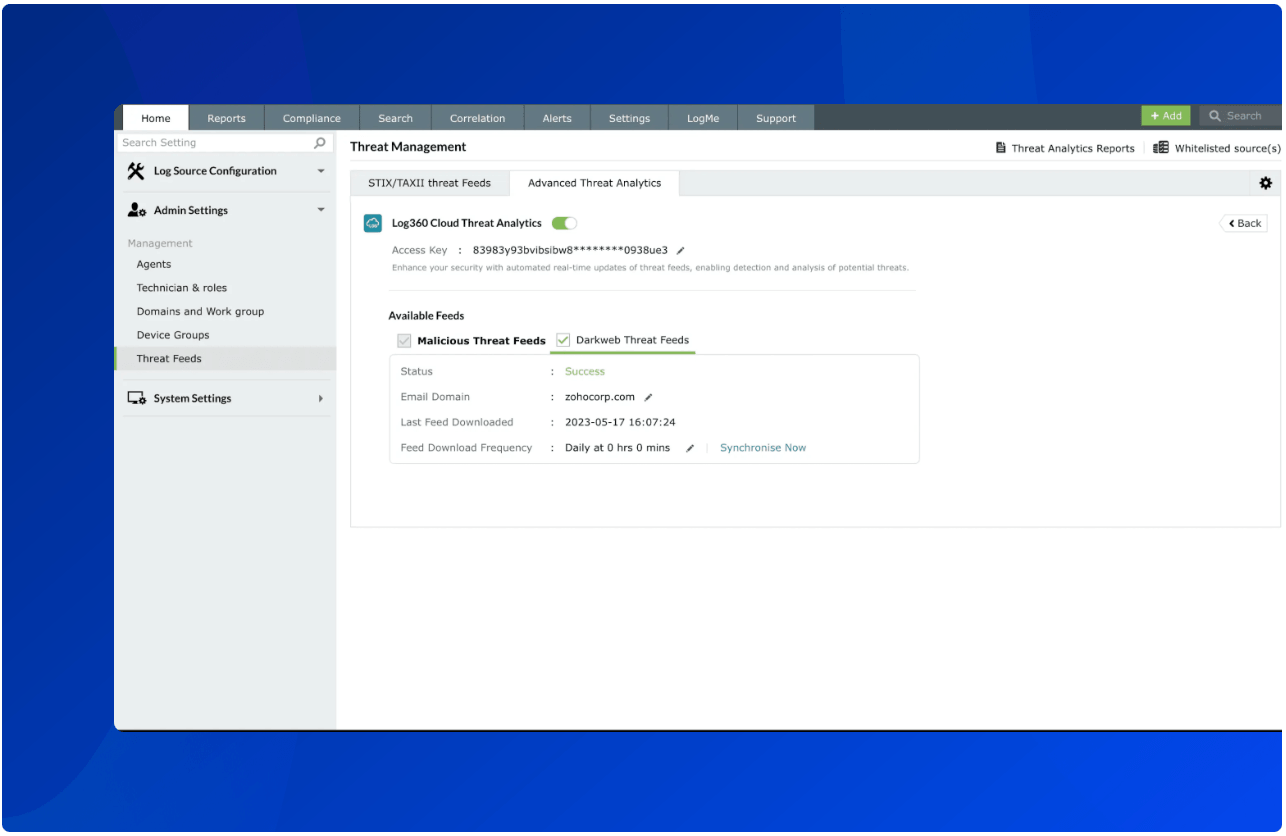

- Threat Intelligence and Correlation: Log360 เชื่อมต่อกับแหล่งข้อมูลภัยคุกคามระดับโลกอย่าง STIX/TAXII ทำให้รู้เท่าทันโดเมน Phishing หรือ IP ที่เป็นอันตราย ระบบสามารถนำข้อมูลเหล่านี้มาเชื่อมโยงกับกิจกรรมในองค์กรเพื่อดักจับเทคนิคใหม่ๆ ที่แฮ็กเกอร์พยายามนำมาใช้

- Alerting and Notification: เมื่อพบกิจกรรมที่น่าสงสัย ระบบจะส่งการแจ้งเตือนแบบ Real-time ทันที ช่วยให้ทีม IT ตอบสนองได้รวดเร็วก่อนที่จะเกิดความเสียหายรุนแรง และยังสามารถตั้งค่า Alert เฉพาะเจาะจงเพื่อเฝ้าระวังกลวิธีของ Social Engineering ได้โดยเฉพาะ

การผสมผสานระหว่างการสร้างความตระหนักรู้ให้บุคลากรและการใช้เครื่องมือที่ชาญฉลาดอย่าง Log360 จะช่วยสร้างเกราะป้องกันที่แข็งแกร่งให้กับองค์กรของคุณในโลกไซเบอร์ยุคปัจจุบัน ลงทะเบียนทดลองใช้ ManageEngine Log360 ฟรี 30 วันได้แล้วที่นี่

ติดตามข่าวสารเพิ่มเติมได้ที่

Linkedin : https://www.linkedin.com/company/manageenginethailand

Facebook: https://www.facebook.com/manageenginethailand