SSH หรือ Secure Shell คืออะไร ช่วยดูแลองค์กรอย่างไร

ในยุคที่การบริหารจัดการ Server และระบบ IT ต้องทำจากระยะไกลอย่างต่อเนื่อง ความปลอดภัยของการเชื่อมต่อกลายเป็นเรื่องสำคัญที่องค์กรไม่สามารถมองข้ามได้ SSH จึงถูกนำมาใช้เป็นมาตรฐานสำหรับการเข้าถึงระบบแบบเข้ารหัส ลดความเสี่ยงจากการดักจับข้อมูลและการเข้าถึงโดยไม่ได้รับอนุญาต

SSH คือ โปรโตคอลที่ช่วยให้ผู้ดูแลระบบสามารถควบคุมเครื่องจากระยะไกลได้อย่างปลอดภัย หรือที่เรียกว่า Secure Shell ซึ่งมีบทบาทสำคัญทั้งในการบริหารจัดการ Server การดูแล Infrastructure และการดำเนินงานด้าน IT ในองค์กรยุคปัจจุบัน

SSH คืออะไร

SSH คือ โปรโตคอลสำหรับการเชื่อมต่อและควบคุมเครื่องจากระยะไกลแบบเข้ารหัส หรือที่เรียกว่า Secure Shell ซึ่งถูกออกแบบมาเพื่อให้ผู้ดูแลระบบสามารถเข้าถึง Server หรือ Network Device ได้อย่างปลอดภัยผ่านเครือข่าย โดยข้อมูลที่ส่งระหว่าง Client และเครื่องปลายทางจะถูกเข้ารหัสเพื่อลดความเสี่ยงจากการดักจับข้อมูล

เดิมทีการเชื่อมต่อระยะไกลมักใช้ Telnet ซึ่งไม่มีการเข้ารหัส ทำให้ข้อมูล เช่น Username และ Password สามารถถูกดักฟังได้ง่าย SSH จึงถูกนำมาใช้แทน Telnet เพื่อเพิ่มระดับความปลอดภัยในการบริหารจัดการระบบ โดยเฉพาะในองค์กรที่ต้องดูแล Infrastructure จำนวนมาก โดยทั่วไป โปรแกรม SSH จะทำงานผ่าน Command Line Interface เพื่อให้ผู้ดูแลระบบสามารถสั่งงาน ติดตั้งโปรแกรม แก้ไข Configuration หรือควบคุมระบบต่าง ๆ ได้จากระยะไกลอย่างมีประสิทธิภาพ จึงถือเป็นเครื่องมือพื้นฐานที่จำเป็นสำหรับการบริหารจัดการ Server และเครือข่ายในองค์กรยุคปัจจุบัน

SSH ทำงานอย่างไร

การทำงานของ SSH ถูกออกแบบมาเพื่อให้การเชื่อมต่อระหว่างผู้ใช้งานและเครื่องปลายทางมีความปลอดภัยตั้งแต่เริ่มต้น โดยระบบจะสร้างช่องทางสื่อสารแบบเข้ารหัสระหว่าง Client และ Server เพื่อป้องกันไม่ให้ข้อมูลที่ส่งผ่านเครือข่ายถูกดักจับหรือแก้ไขระหว่างทาง

เมื่อเริ่มต้นเชื่อมต่อ SSH จะใช้กลไกการเข้ารหัสข้อมูล เพื่อสร้าง Secure Channel ระหว่างอุปกรณ์ทั้งสองฝั่ง ข้อมูลทุกคำสั่งและผลลัพธ์ที่ส่งผ่านช่องทางนี้จะถูกเข้ารหัส ทำให้บุคคลภายนอกไม่สามารถอ่านหรือเข้าถึงข้อมูลได้ แม้จะอยู่ในเครือข่ายเดียวกัน

นอกจากนี้ SSH ยังใช้ระบบกุญแจเข้ารหัสแบบคู่ คือ Public Key และ Private Key เพื่อเพิ่มความปลอดภัยในการยืนยันตัวตน โดย Public Key จะถูกเก็บไว้ที่เครื่อง Server ส่วน Private Key จะอยู่กับผู้ใช้งาน เมื่อมีการเชื่อมต่อ ระบบจะตรวจสอบความถูกต้องของกุญแจทั้งสองฝั่งก่อนอนุญาตให้เข้าถึง

ก่อนเข้าสู่การใช้งานจริง SSH จะดำเนินขั้นตอน Authentication เพื่อยืนยันตัวตนของผู้ใช้งาน ซึ่งอาจเป็นการใช้ Key-Based Authentication หรือ Password Authentication หากการยืนยันตัวตนผ่านสำเร็จ ผู้ใช้งานจึงสามารถควบคุมระบบและดำเนินการต่าง ๆ บนเครื่องปลายทางได้อย่างปลอดภัย

ตัวอย่างการใช้งาน SSH

นอกจากใช้สำหรับการเชื่อมต่อแบบปลอดภัยแล้ว SSH ยังถูกนำไปประยุกต์ใช้ในงานด้าน IT หลายรูปแบบ ตั้งแต่การบริหารจัดการระบบพื้นฐานไปจนถึงกระบวนการ DevOps และ Cloud Infrastructure โดยความสามารถในการเข้าถึงเครื่องระยะไกลแบบเข้ารหัสช่วยให้ทีม IT ทำงานได้รวดเร็ว ปลอดภัย และลดความเสี่ยงจากการเข้าถึงระบบโดยไม่ได้รับอนุญาต

การบริหารจัดการ Server จากระยะไกล

หนึ่งในการใช้งานที่พบได้บ่อยที่สุดคือการใช้ วิธีใช้ SSH เพื่อ Remote Access เข้าไปยัง Server หรืออุปกรณ์เครือข่าย ผู้ดูแลระบบสามารถเข้าสู่เครื่องปลายทางผ่าน Command Line เพื่อดำเนินงานต่าง ๆ ได้ทันที เช่น การติดตั้งโปรแกรม การอัปเดตระบบ และการแก้ไข Configuration โดยไม่จำเป็นต้องอยู่หน้าเครื่องจริง ช่วยเพิ่มความคล่องตัวในการบริหารจัดการ Infrastructure ขององค์กร

การโอนย้ายข้อมูลอย่างปลอดภัย

SSH ยังรองรับการโอนย้ายข้อมูลผ่านโปรโตคอลอย่าง SCP และ SFTP ซึ่งเป็นการส่งไฟล์แบบเข้ารหัส ทำให้ข้อมูลที่ถูกถ่ายโอนระหว่างเครื่อง Client และ Server มีความปลอดภัย ลดความเสี่ยงจากการดักจับข้อมูลหรือการเข้าถึงไฟล์โดยไม่ได้รับอนุญาต เหมาะสำหรับการส่งไฟล์สำคัญ เช่น Backup, Log หรือ Configuration

การใช้งานใน DevOps และ Cloud Infrastructure

ในสภาพแวดล้อม DevOps และ Cloud การใช้ SSH เป็นเครื่องมือหลักสำหรับ Remote Deployment และการรัน Automation Script ทีมพัฒนาสามารถเชื่อมต่อไปยัง Server หรือ Instance บน Cloud เพื่ออัปเดตระบบ ติดตั้ง Application หรือดำเนินงานอัตโนมัติผ่าน Script ได้อย่างรวดเร็ว ทำให้กระบวนการพัฒนาและส่งมอบบริการมีประสิทธิภาพมากขึ้น

ความเสี่ยงของการใช้ SSH หากไม่มีการจัดการที่ดี

แม้ว่า SSH จะเป็นโปรโตคอลที่มีความปลอดภัยสูงโดยธรรมชาติ แต่หากองค์กรขาดการกำหนดนโยบายและการจัดการที่เหมาะสม การใช้งาน SSH อาจกลายเป็นช่องโหว่ด้าน Cybersecurity ได้ การตั้งค่าที่ไม่ถูกต้องหรือการใช้วิธีการยืนยันตัวตนที่ไม่รัดกุมอาจเปิดโอกาสให้ผู้ไม่หวังดีเข้าถึงระบบสำคัญโดยไม่ได้รับอนุญาต ส่งผลกระทบต่อทั้งข้อมูลและความต่อเนื่องของบริการในองค์กร

ปัญหาที่พบได้บ่อย

หนึ่งในปัญหาที่พบได้บ่อยคือการใช้ Password Authentication ที่มีความอ่อนแอ เช่น รหัสผ่านที่คาดเดาได้ง่าย หรือไม่ได้มีการเปลี่ยนรหัสผ่านตามนโยบายความปลอดภัย นอกจากนี้ การแชร์ Credential ระหว่างผู้ใช้งานหลายคนยังทำให้ไม่สามารถระบุผู้รับผิดชอบได้อย่างชัดเจน และเพิ่มความเสี่ยงต่อการรั่วไหลของข้อมูล

อีกประเด็นที่มักถูกมองข้ามคือการตั้งค่า Port ที่ไม่ปลอดภัยหรือเปิดการเข้าถึงจากเครือข่ายภายนอกโดยไม่มีการจำกัดสิทธิ์ ซึ่งอาจทำให้ระบบตกเป็นเป้าหมายของการสแกนและโจมตีจากผู้ไม่หวังดี

ความเสี่ยงด้าน Cybersecurity

เมื่อไม่มีการควบคุมการเข้าถึงอย่างเหมาะสม SSH อาจนำไปสู่ Unauthorized Access ที่ผู้โจมตีสามารถเข้าสู่ระบบได้โดยไม่ผ่านการอนุญาต นอกจากนี้ยังอาจเกิด Privilege Escalation เมื่อบัญชีผู้ใช้งานถูกใช้เพื่อเพิ่มสิทธิ์จนสามารถควบคุมระบบสำคัญได้

ในบางกรณี ความเสี่ยงอาจมาจากภายในองค์กรเอง หรือ Insider Threat หากมีการใช้บัญชีร่วมกันหรือไม่มีการติดตามการใช้งานอย่างต่อเนื่อง การขาดการตรวจสอบ Log และการกำกับดูแลที่ชัดเจนสามารถทำให้การเข้าถึงที่ไม่เหมาะสมเกิดขึ้นโดยไม่ถูกตรวจพบในระยะยาว

แนวทางเพิ่มความปลอดภัยในการใช้งาน SSH

แม้ว่า SSH จะมีการเข้ารหัสข้อมูลโดยพื้นฐาน แต่การตั้งค่าและการบริหารจัดการที่เหมาะสมยังคงเป็นสิ่งสำคัญ เพื่อป้องกันการเข้าถึงโดยไม่ได้รับอนุญาตและลดความเสี่ยงด้าน Cybersecurity องค์กรสามารถเพิ่มความปลอดภัยในการใช้งาน SSH ได้ตามแนวทางดังต่อไปนี้

- ใช้ Key-based Authentication

การยืนยันตัวตนด้วย Public Key และ Private Key ช่วยลดความเสี่ยงจากการเดารหัสผ่านหรือการโจมตีแบบ Brute Force เมื่อเทียบกับการใช้ Password Authentication เพียงอย่างเดียว วิธีนี้ยังช่วยควบคุมสิทธิ์การเข้าถึงได้อย่างแม่นยำและปลอดภัยมากขึ้น

- จำกัด IP Access

การกำหนดให้เฉพาะ IP Address ที่ได้รับอนุญาตเท่านั้นที่สามารถเชื่อมต่อ SSH ได้ จะช่วยลดโอกาสที่ผู้ไม่หวังดีจากภายนอกจะเข้าถึงระบบ รวมถึงลดการถูกสแกนหรือโจมตีจากเครือข่ายสาธารณะ

- ใช้ Multi-factor Authentication (MFA)

การเพิ่มขั้นตอนการยืนยันตัวตนมากกว่าหนึ่งปัจจัย เช่น รหัสผ่านร่วมกับ One-time Password (OTP) หรือ Token ช่วยเพิ่มระดับความปลอดภัย แม้ Credential หลักจะถูกเปิดเผย ผู้โจมตียังคงไม่สามารถเข้าสู่ระบบได้

- Monitor และ Audit การเข้าใช้งาน

การตรวจสอบ Log การใช้งาน SSH อย่างสม่ำเสมอ และควบคุมสิทธิ์ของผู้ใช้งานแต่ละบัญชี ช่วยให้องค์กรสามารถติดตามกิจกรรมที่เกิดขึ้น ตรวจจับพฤติกรรมผิดปกติ และลดความเสี่ยงจากการใช้สิทธิ์เกินความจำเป็นหรือการเข้าถึงที่ไม่เหมาะสม

ยกระดับความปลอดภัย SSH ด้วยโซลูชันแนะนำ

แม้การตั้งค่า SSH อย่างถูกต้องจะช่วยลดความเสี่ยงได้ในระดับหนึ่ง แต่สำหรับองค์กรที่มีระบบจำนวนมาก การควบคุมการเข้าถึง การตรวจสอบกิจกรรม และการจัดการความปลอดภัยแบบรวมศูนย์เป็นสิ่งจำเป็น โซลูชันจาก ManageEngine ช่วยให้องค์กรสามารถบริหารจัดการการใช้งาน SSH ได้อย่างเป็นระบบ ลดความเสี่ยงจาก Human Error และเพิ่มความสามารถในการตรวจสอบย้อนหลัง

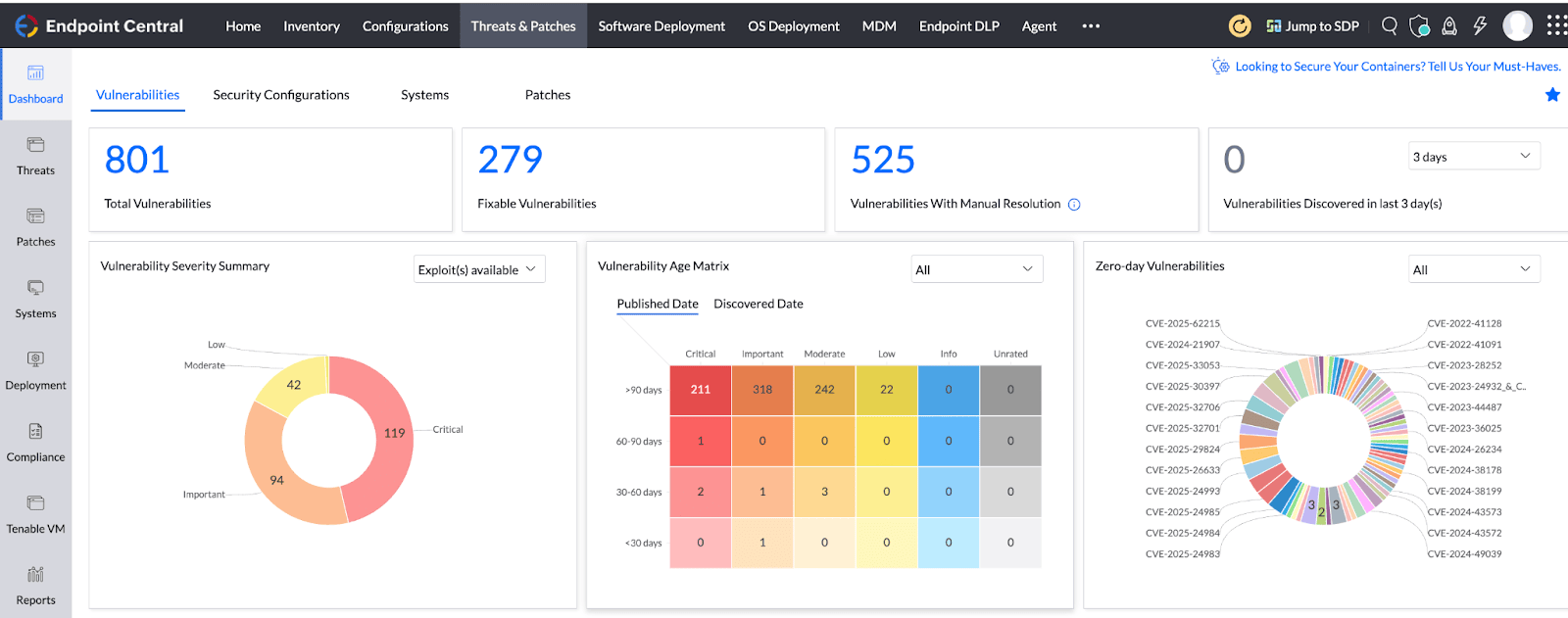

1. ManageEngine Endpoint Central

ManageEngine Endpoint Central ช่วยควบคุม Endpoint ที่สามารถเชื่อมต่อผ่าน SSH ได้อย่างมีประสิทธิภาพ โดยผู้ดูแลระบบสามารถกำหนดนโยบายการเข้าถึง ตรวจสอบสถานะอุปกรณ์ และควบคุม Configuration ที่เกี่ยวข้องกับการเชื่อมต่อจากระยะไกล นอกจากนี้ยังรองรับการจัดการ Patch และ Configuration เพื่อปิดช่องโหว่ที่อาจถูกใช้โจมตีผ่าน SSH

องค์กรสามารถทดลองใช้งาน Endpoint Central เพื่อประเมินความสามารถในการบริหารจัดการ Endpoint และเพิ่มความปลอดภัยของการเข้าถึงระบบได้ผ่าน การทดลองใช้งานแบบ Demo ฟรี 30 วัน เพื่อทดสอบการทำงานในสภาพแวดล้อมจริงก่อนนำไปใช้งานระยะยาวได้ที่นี่

2. ManageEngine Log360

ManageEngine Log360 ช่วยเพิ่มความสามารถในการตรวจสอบกิจกรรม SSH โดยรวบรวมและวิเคราะห์ Log จากการเข้าใช้งานระบบ ทำให้องค์กรสามารถมองเห็นพฤติกรรมการเข้าถึงแบบเรียลไทม์ พร้อมตรวจจับเหตุการณ์ผิดปกติ เช่น การพยายามเข้าสู่ระบบซ้ำ ๆ หรือการเข้าถึงที่ไม่ได้รับอนุญาต

ระบบสามารถแจ้งเตือนพฤติกรรมต้องสงสัยแบบ Real-time ช่วยให้ทีม IT และ Security ตอบสนองต่อเหตุการณ์ได้รวดเร็ว และลดความเสี่ยงจากการโจมตีหรือการใช้งานสิทธิ์ที่ไม่เหมาะสม องค์กรที่ต้องการประเมินศักยภาพของระบบสามารถเริ่มต้นได้ด้วย Demo ฟรี 30 วัน เพื่อทดสอบความสามารถในการวิเคราะห์ Log และเพิ่มความมั่นคงปลอดภัยของระบบ SSH ได้ที่นี่

สรุป

ในสภาพแวดล้อม IT ที่องค์กรต้องบริหารจัดการระบบจากระยะไกลอย่างต่อเนื่อง SSH ไม่ได้เป็นเพียงเครื่องมือสำหรับ Remote Access เท่านั้น แต่ถือเป็นโครงสร้างพื้นฐานด้านความปลอดภัยที่ช่วยปกป้องการสื่อสารระหว่างผู้ดูแลระบบและเครื่องปลายทางผ่านการเข้ารหัสข้อมูลอย่างมีประสิทธิภาพ จึงกลายเป็นเครื่องมือที่จำเป็นสำหรับทั้งผู้ดูแลระบบ (Admin) และองค์กรที่ต้องการรักษาความปลอดภัยของโครงสร้างพื้นฐาน IT

อย่างไรก็ตาม การใช้งาน SSH อย่างปลอดภัยต้องอาศัยการจัดการสิทธิ์ การกำหนดนโยบาย และการตรวจสอบการเข้าใช้งานอย่างต่อเนื่อง การ Monitor และ Audit กิจกรรมเป็นประจำช่วยให้องค์กรสามารถตรวจจับพฤติกรรมที่ผิดปกติ ลดความเสี่ยงจาก Unauthorized Access และป้องกันปัญหาที่อาจเกิดขึ้นในระยะยาว

การนำเครื่องมือเสริมด้านความปลอดภัยเข้ามาใช้งาน เช่น โซลูชันแบบ Centralized Security จะช่วยลดภาระการบริหารจัดการ ลด Human Error และเพิ่มความสามารถในการควบคุมการเข้าถึงระบบอย่างเป็นระบบ เมื่อองค์กรมีทั้งนโยบายที่เหมาะสม การควบคุมสิทธิ์ที่ชัดเจน และการตรวจสอบอย่างต่อเนื่อง SSH จะกลายเป็นหนึ่งในองค์ประกอบสำคัญที่ช่วยเสริมความมั่นคงปลอดภัยของระบบ IT ได้อย่างยั่งยืนในยุค Cybersecurity

ติดตามข่าวสารเพิ่มเติมได้ที่

Linkedin : https://www.linkedin.com/company/manageenginethailand

Facebook: https://www.facebook.com/manageenginethailand