Ağ Konfigürasyonu Yönetimi, ağdaki her cihazın kullanım ömrü boyunca maruz kaldığı bir süreçtir. Gerektiğinde uygun ağ işlemlerini yürüterek cihaz bulma, envanter bakımı, konfigürasyon yedekleme, konfigürasyon değişiklik ve uyumluluk izleme, kullanıcı etkinliği izleme ve arıza giderme işlemlerini kapsar.

Ağ konfigürasyonu yönetimi kapsamına giren bazı başlıca işlevlere göz atalım.

Ağ Konfigürasyonu Yönetimi aşağıdakileri kapsar ancak bunlarla sınırlı kalmaz:

Cihazınızı bularak envantere ekleme, ağ konfigürasyonu yönetimindeki ilk adımdır. Ağ cihazlarınızın ve donanım özelliklerinin kayıtlarının tutulması önem arz eder. Ağ yöneticisinin ağ cihazlarına dair görünürlüğünü artırmanın yanı sıra bilgilendirici bir envanter, yöneticinin düzenli denetimler yapmasına yardımcı olur. Envanter, cihazın seri numaraları, arayüz detayları, port konfigürasyonları ve donanım bilgileri gibi cihaz bilgileri hakkında ayrıntılı bir görünüm sunar, tüm bunlar denetim raporlarını derlemede faydalı olacaktır.

Bir ağ operatörü bir ağ aksaklığına her zaman hazır olmalıdır ve felakete hazır olmanın en temel unsuru, ağ yedeklemelerinin alınmasıdır. Hatalı bir değişiklik veya güncelleme, ağ kesintisi veya güvenlik ihlali gibi sorunlara yol açabilir. Bu tür olaylar, hatalı konfigürasyon yedeklemeden güvenilir bir sürümle yeniden yazılarak hemen çözülebilir.

Çoğu kuruluş yedeklemeleri manuel olarak alır ve bunları düz dosyalar olarak kaydeder. Korsan saldırı riskini ve ihtimalini arttırdığı için bu işlem önerilmemektedir. Konfigürasyonlarınızı her zaman şifrelemeyi ve kaydetmeyi unutmayın.

Konfigürasyon değişikliklerinin daha kolay tanımlanmasını sağlamak için kullanıcılarınızın kaydını tutmanız önerilir. Birden fazla operatör barındıran bir ağda, olumsuz bir sonuç doğurabilecek yetkisiz değişikliklerden kaçınılması çok önemlidir. Bunlar yalnızca ağda bir şeyin ters gitme ihtimalini azaltırken, gerçekleşme ihtimalini tamamen ortadan kaldırmazlar. Konfigürasyon yedeklemeleri bu noktada devreye girer. Konfigürasyonun güvenilir bir sürümünü kolayca yükleyebilir ve cihazı geri yükleyerek iş sürekliliğini sağlayabilirsiniz.

Ağ Konfigürasyon Yönetimi birçok ağ işleminin yürütülmesini kapsar ve zaman zaman bunlar da otomatik hale getirilebilir. Örneğin bir ağdaki tüm cisco yönlendiricilerinin parolasını değiştirmeniz gerekirse değişikliğin her cihaza ayrı ayrı uygulanması yorucu bir işlem olur. Bu noktada yaygın olarak 'Konfigürasyon Araçları' olarak bilinen konfigürasyon şablonları devreye girer. Bu işlemi konfigürasyon araçlarını kullanarak tüm cihazlarda merkezi olarak yürütebilirsiniz. Ayrıca işlem yapılırken kullanıcının etrafta bulunmasını gerektirmeyen programlama ek avantajıyla birlikte sunulurlar.

Ağ cihazlarınız bazı sektör standartlarına uygun olmalıdır. Bu uygunluk, verilerinizin güvenliğini sağlama ve işinizin itibar kaybını önleme amacını taşır.

Uygunluk gerekliliklerinin bazı örneklerine ve ilgili eylemlerine göz atalım:

Bu politika, Cisco İnternet İşletim Sistemi üzerinde çalışan tüm ağ cihazları için geçerlidir.

Bu uygunluk kart ödemeleri kabul eden, kart sahibinin verilerini depolayan, işleyen ve ileten tüm şirketler için geçerlidir.

Sox Uygunluğunun rolü, finansal açıklamalarla ilgili köklü bir reform yapmak ve şirketlerdeki muhasebe dolandırıcılıklarını önlemektir.

HIPAA Uygunluğu, hassas hasta bilgilerinin korunmasını şart koşar. Hassas sağlık bilgileriyle işlem yapan her kuruluş HIPAA Yasasına uygun hareket etmek zorundadır.

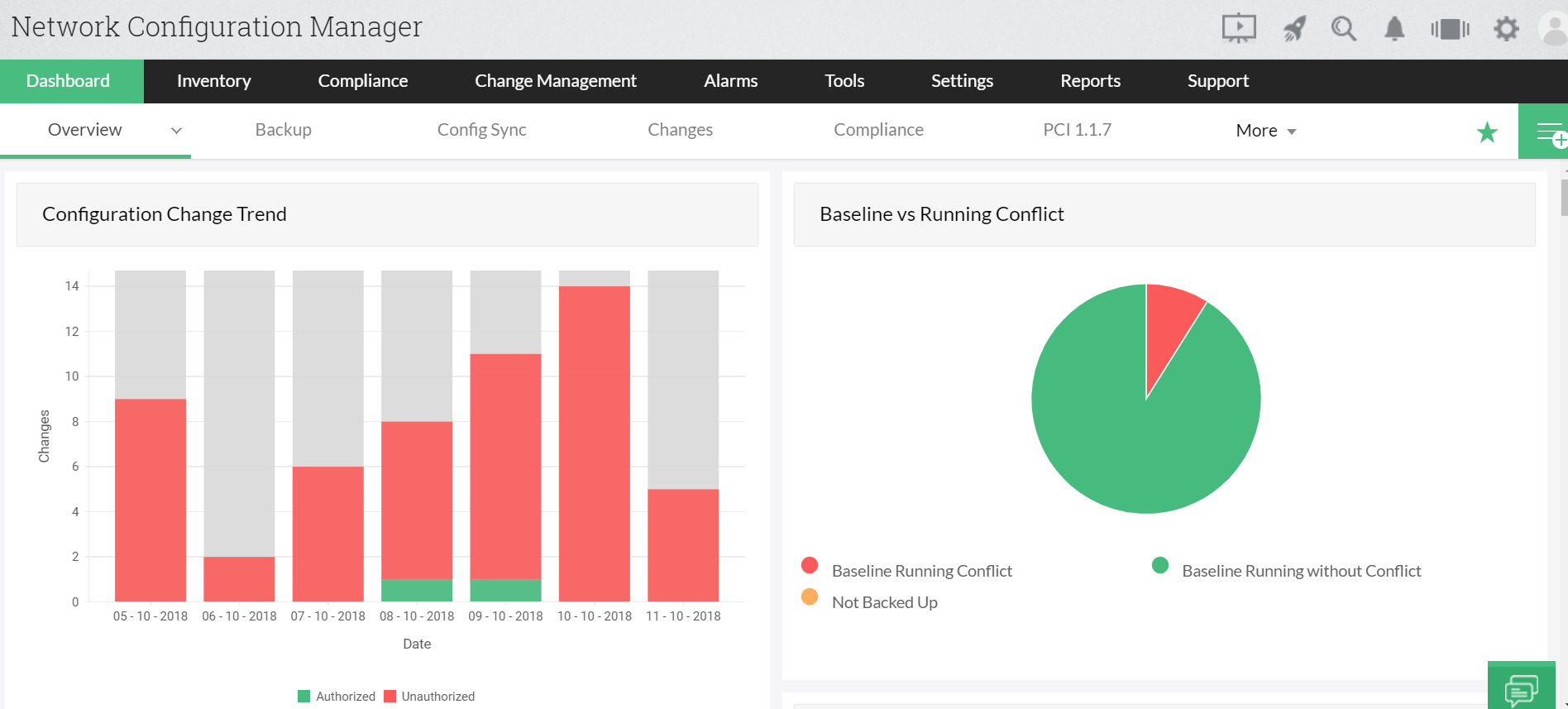

Ağ Konfigürasyon Yöneticisi, ağ cihaz ve konfigürasyonlarınızın tüm yaşam döngüsünü yönetmenize yardımcı olan kapsamlı bir ağ konfigürasyon yönetimi aracıdır. Size ağ konfigürasyonu, değişikliği ve uyumluluğu yönetimi için çözümler sunar. Araç ayrıca karmaşık ağ faaliyetlerini otomatik hale getirme, yedeklemeleri planlama, kullanıcı faaliyetlerini izleme, ayrıntılı raporlar oluşturma ve çok daha fazlası gibi önemli ağ faaliyetlerinde size yardımcı olur.

O halde neyi bekliyorsunuz? Ağ Konfigürasyon Yöneticisinin 30 günlük ücretsiz deneme sürümünü indirin!.