ACL no Active Directory: guia completo

Muitas violações graves começam com algo tão simples quanto um erro de permissão. As listas de controle de acesso (ACLs), ou Access Control Lists, são as permissões que determinam quem pode acessar o quê dentro do Active Directory. Quando configuradas corretamente, elas mantêm sua rede segura de forma discreta. Quando estão incorretas, podem abrir portas que você nem sabia que existiam.

Uma ACL é uma lista de permissões vinculada a um objeto do Active Directory, como um usuário, um grupo, uma pasta ou arquivo. Ela informa ao sistema quem pode realizar determinadas ações:

Alguns podem apenas ler o objeto;

Outros podem gravar ou modificá-lo;

Alguns poucos têm controle total.

As ACLs definem esses limites em um nível granular para cada objeto no Active Directory.

Porque as ACLs foram adicionadas no Active Directory?

Quando a Microsoft desenvolveu o Active Directory, ela sabia que não havia uma solução única para todos os cenários. Por isso, introduziu as ACLs para aplicar o controle no nível do objeto, garantindo que apenas usuários e grupos autorizados possam visualizar, modificar ou gerenciar determinados objetos do Active Directory.

Tipos de ACLs

Você encontrará diferentes tipos de ACLs, dependendo do que estiver trabalhando:

As ACLs discricionárias (DACLs) definem quem pode acessar um objeto e o que essa pessoa pode fazer.

Exemplo: João pode ler e gravar em uma pasta compartilhada; Maria só pode lê-la.

As ACLs do sistema (SACLs) registram tentativas de acesso bem-sucedidas ou com falha para fins de auditoria.

Exemplo: tentativas malsucedidas de excluir arquivos na pasta “finanças” aparecem no log de segurança.

As ACLs de objeto controlam permissões para objetos específicos do Active Directory, como usuários ou grupos.

Exemplo: a equipe de RH pode editar detalhes de usuários; a equipe de TI pode redefinir senhas.

As ACLs de serviço de diretório gerenciam permissões em estruturas do Active Directory, como unidades organizacionais (OUs) ou domínios.

Exemplo: administradores de vendas podem criar usuários apenas dentro da OU de vendas.

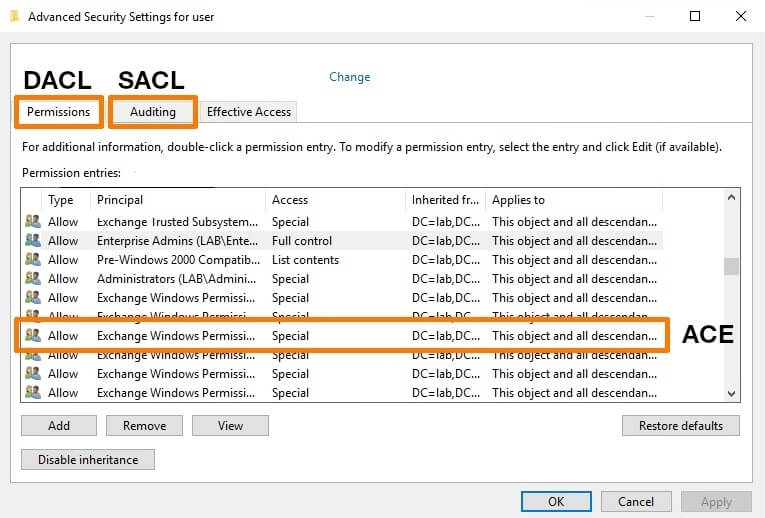

ACLs vs. ACEs

Cada ACL não é uma regra única; é um conjunto de entradas menores chamadas entradas de controle de acesso (ACEs), ou Access Control Entries em inglês. Cada ACE define quem tem permissão e o que pode fazer. Juntas, todas essas ACEs compõem o conjunto completo de permissões para aquele objeto.

No entanto, as ACLs nem sempre começam do zero. Muitas permissões são herdadas de um objeto pai; por exemplo, uma UO pode transmitir suas permissões a todos os usuários ou computadores dentro dela.

Essa herança economiza tempo e mantém as permissões consistentes em um departamento ou pasta, mas também pode levar a surpresas inesperadas, como um grupo ter acesso indevido por conta de uma herança de nível superior.

É por isso que, nas configurações avançadas de segurança, você verá opções para herdar permissões, desativar a herança ou converter permissões herdadas em permissões explícitas. Desativar a herança significa que o objeto deixa de receber permissões de seu objeto pai, dando a você controle total e mais responsabilidade para gerenciá-lo manualmente.

Ao explorar mais a fundo as configurações, você também notará algo chamado permissões especiais. Elas vão além das configurações básicas de leitura ou gravação, permitindo definir ações detalhadas, como mudar permissões, assumir propriedade ou excluir subpastas e arquivos. Também dão aos administradores um controle refinado, o que é útil quando os níveis de permissão padrão não atendem exatamente às suas necessidades.

Como configurar ACLs no Active Directory?

Você pode configurar as ACLs das seguintes maneiras:

Usando ADUC

Usando PowerShell

Usando uma ferramenta de gerenciamento e geração de relatórios do Active Directory, como o ADManager Plus.

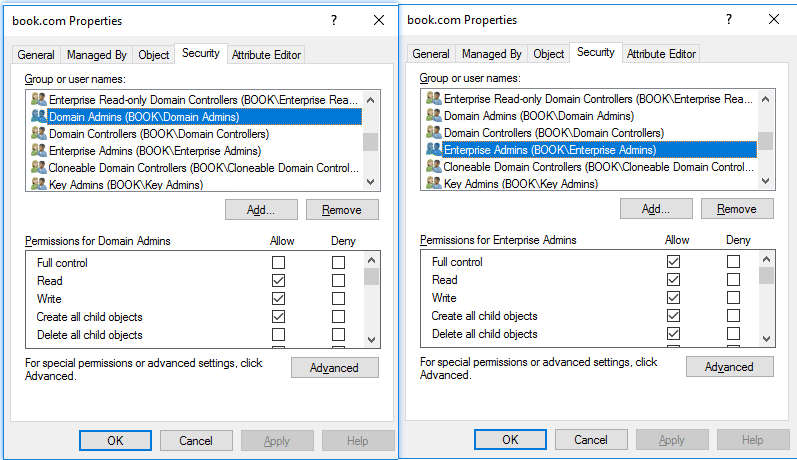

Usando ADUC

Abra o Active Directory Users and Computers (ADUC)

Clique em Exibir > Recursos avançados

Clique com o botão direito do mouse no objeto que deseja modificar e selecione Propriedades

Clique na guia Segurança para visualizar as permissões existentes.

Clique em Adicionar para criar uma nova entrada de permissão ou em Editar para modificar uma já existente.

Selecione Nomes de grupo ou usuário e marque Permitir ou Negar para as permissões específicas

Clique em Avançado para gerenciar a herança e o escopo ou para adicionar entradas de auditoria (uma SACL)

Clique em Aplicar > OK para salvar a configuração.

Usando PowerShell

Você pode gerenciar ACLs com cmdlets como Get-Acl e Set-Acl. Aqui está um exemplo que concede a João Silva acesso somente leitura à pasta FinanceData:

$acl = Get-Acl “C:\FinanceData”

$rule = New-Object System.Security.AccessControl.FileSystemAccessRule(“JoaoSilva”,‘Read’,“Allow”)

$acl.SetAccessRule($rule)

Set-Acl “C:\FinanceData” $acl

Qual o papel das ACLs na segurança e conformidade?

Em 2025, várias violações graves foram atribuídas a ACLs mal configuradas no Active Directory. O CVE-2025-29810 da Microsoft revelou como uma validação inadequada das ACLs poderia levar à escalada de privilégios ao nível do sistema.

Estruturas como a HIPAA, a SOX, o NIST CSF e o GDPR agora exigem comprovação de que o acesso a dados confidenciais é restrito, monitorado e revisado.

Os auditores costumam fazer três perguntas:

Quem tem acesso?

Por que eles têm acesso?

Quando foi a última revisão?

As ACLs têm como objetivo proteger, mas um gerenciamento inadequado pode facilmente transformá-las em caminhos para ataques. Para evitar isso, todas as organizações devem seguir um conjunto de práticas recomendadas claras e consistentes.

Melhores práticas para as ACLs

Siga o princípio do privilégio mínimo: conceda aos usuários apenas o acesso estritamente necessário para o desempenho de suas funções. Isso limita os riscos de ameaças internas e contas comprometidas. Revise as permissões regularmente para garantir que o acesso não tenha aumentado discretamente ao longo do tempo;

Use grupos de segurança em vez de contas individuais: atribua permissões a grupos, não a usuários individuais. Isso facilita o gerenciamento, a revisão e a revogação do acesso quando as funções mudam. Por exemplo, quando alguém muda de departamento, basta atualizar sua participação no grupo em vez de editar várias entradas de ACL;

Audite e revise regularmente as ACLs: as permissões tendem a se acumular. Revisões regulares ajudam a identificar e corrigir acessos desnecessários ou desatualizados. Programe auditorias para que suas ACLs correspondam sempre ao que é realmente necessário;

Documente as mudanças de permissão: mantenha um registro de quem alterou o quê, quando e por quê. Isso ajuda nas auditorias, na resolução de problemas e no rastreamento da origem de uma falha de permissão;

Evite permissões diretas: em vez de conceder permissões diretamente a usuários ou arquivos, atribua-as por meio de grupos ou funções. Isso mantém o acesso organizado, escalável e fácil de ajustar posteriormente;

Aproveite as SACLs para auditoria: as SACLs registram tanto as tentativas de acesso bem-sucedidas quanto as que falharam. Configure-as para monitorar ações importantes, como edições ou exclusões de permissões. Essa é uma maneira fácil de manter a visibilidade e cumprir as normas de conformidade;

Automatize o gerenciamento de permissões: mudanças manuais levam a erros. Use a automação para garantir permissões consistentes, limpar acessos não utilizados e acionar atualizações quando funções ou departamentos forem alterados;

Monitore contas privilegiadas de perto: contas de administrador e de serviço têm amplo acesso. Fique de olho em suas atividades, limite o tempo em que permanecem ativas e sinalize qualquer coisa incomum. Essas contas nunca devem passar despercebidas;

Limpe contas inativas ou órfãs: contas que pertencem a ex-funcionários ou sistemas não utilizados são riscos à segurança. Revise seu diretório regularmente e desative ou exclua tudo o que não for mais necessário.

Em ambientes de grande porte, a implementação manual dessas práticas recomendadas pode levar dias. A automação e a visibilidade não são mais opcionais; são essenciais.

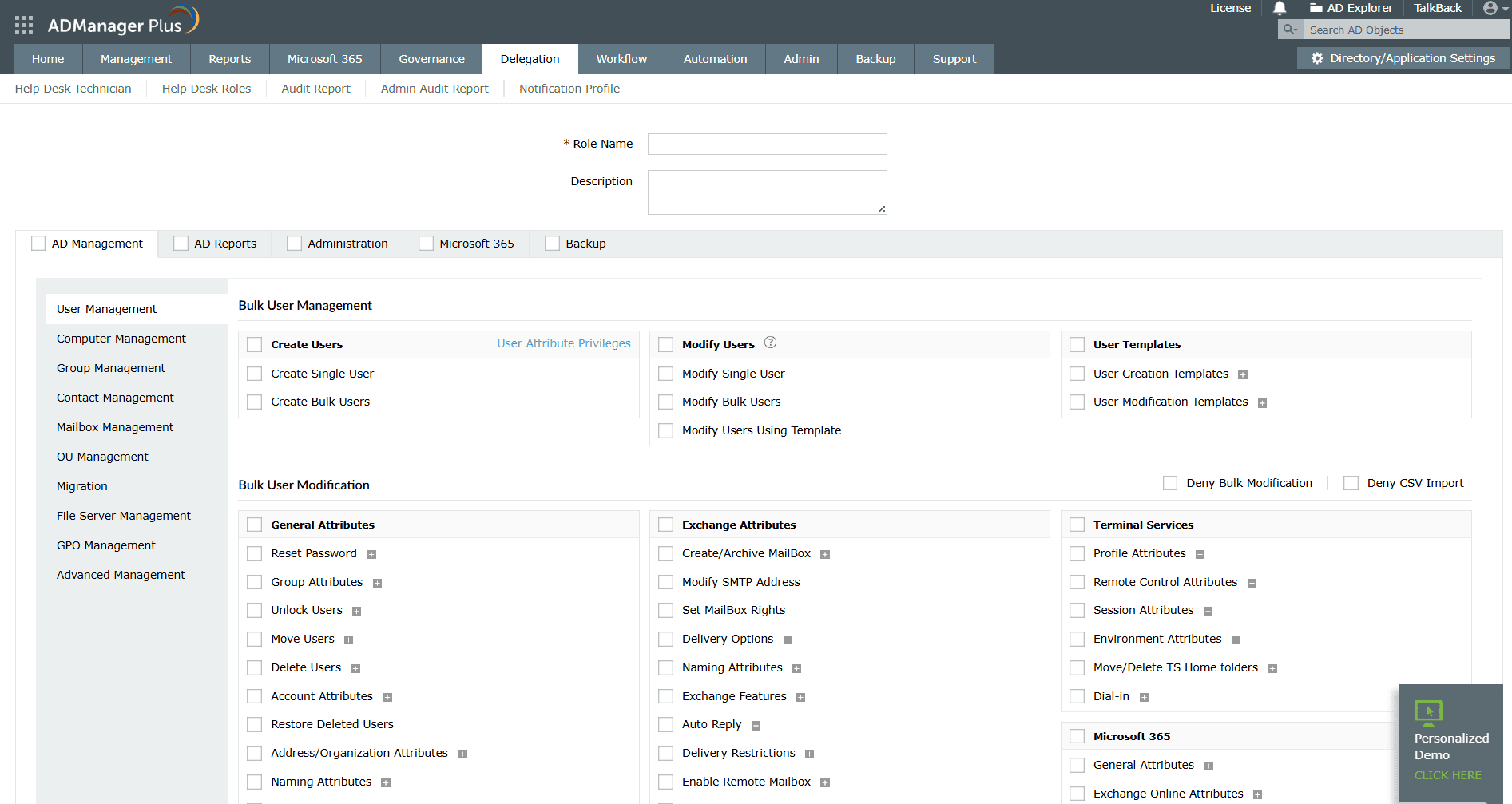

Como simplificar o gerenciamento de ACLs no Active Directory?

O gerenciamento manual de ACLs é demorado e propenso a erros, especialmente quando as permissões, a conformidade e a delegação abrangem vários servidores e unidades organizacionais (OUs). É aí que o ADManager Plus entra em cena:

Faça login no ADManager Plus.

Vá para Delegação > Delegação do Help Desk > Funções do Help Desk.

Clique em + Criar nova função.

Insira um nome para a função.

Escolha a categoria e a tarefa específica que deseja delegar.

Vá para Delegação > Delegação de Help Desk > Técnicos de Help Desk.

Clique em + Adicionar novo técnico para criar um novo técnico.

Atribua a função recém-criada ao técnico para a UO necessária.

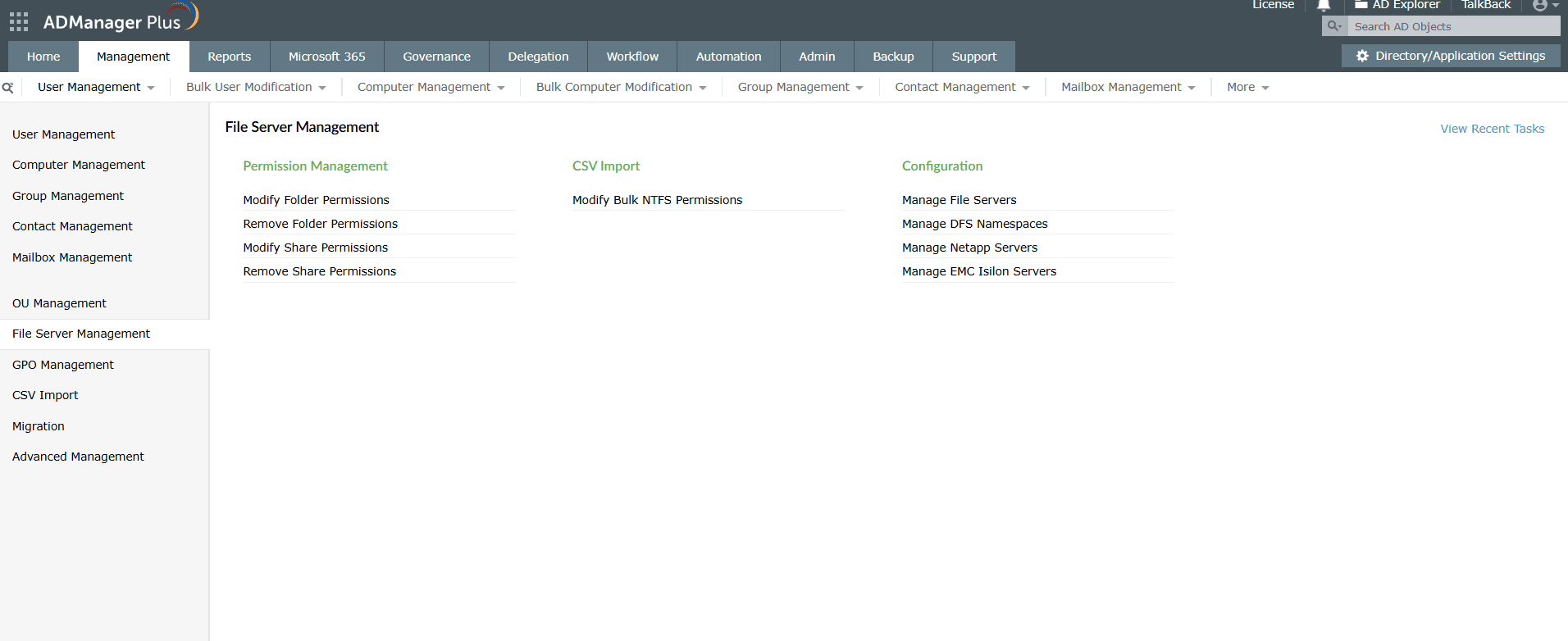

Benefícios de usar ADManager Plus para gerenciar as ACLs no Active Directory

Gerenciamento centralizado de servidor de arquivos

Modifique e gerencie permissões NTFS e de compartilhamento em massa em vários servidores de arquivos sem usar scripts.

Relatórios abrangentes

Acesse mais de 200 relatórios predefinidos, incluindo relatórios de acesso a arquivos, confromidade e contas inativas.

Delegação granular

Delegue tarefas específicas do Active Directory a usuários ou grupos específicos dentro de UOs (Unidades Organizacionais) escolhidas, sem conceder direitos administrativos desnecessários.

Automação orientada a eventos

Acione ações automatizadas do Active Directory quando eventos específicos ocorrerem, mesmo em várias aplicações, reduzindo a intervenção manual e os tempos de reposta.

Gestão da exposição ao risco

Detectar e analisar acessos privilegiados, identificar anomalias de permissões e executar revisões de acesso para manter o princípio do menor privilégio.

Explore o gerenciamento de ACLs com o ADManager Plus!

Artigo traduzido. Conteúdo original escrito por Dona M.

Nota: Encontre a revenda da ManageEngine certa. Entre em contato com a nossa equipe de canais pelo e-mail latam-sales@manageengine.com.

Importante: a ManageEngine não trabalha com distribuidores no Brasil