Detecção de anomalias no DNS com Machine Learning: como o DDI Central da ManageEngine bloqueia ameaças antes que elas comecem

A maioria das violações não se anunciam; elas sussurram.

Uma query DNS sutilmente malformada aqui. Uma solicitação de concessão de DHCP que parece quase normal ali. Um cliente que, de repente, solicita um domínio do qual ninguém na sua organização jamais ouviu falar.

Quando esses sussurros se transformam em alertas no painel do SIEM, os invasores muitas vezes já se deslocaram lateralmente, extraíram dados ou consolidaram sua persistência.

Em configurações tradicionais de DNS, DHCP e IPAM (DDI), esses sinais ficam enterrados sob milhões de transações legítimas. As equipes de segurança percorrem logs intermináveis, na esperança de que o reconhecimento de padrões e a cafeína detectem o que as ferramentas baseadas em assinaturas deixaram passar. Esse modelo está falido, e os agentes de ameaças sabem disso.

Há um ditado popular: a sorte favorece os corajosos. No entanto, em redes, a sorte favorece os que têm visão. É por isso que trouxemos o Machine Learning (ML) para o coração do ManageEngine DDI Central — para transformar sua infraestrutura de DNS e DHCP de uma camada de serviço passiva em um escudo de segurança preditivo, com autoaprendizagem e autocorreção.

Essa é a defesa adaptativa para DDI. Sua rede aprende, prevê e bloqueia ataques antes mesmo que eles comecem.

O que é a detecção de anomalias? Como o ManageEngine DDI Central a implementa?

Proteção proativa com tecnologia de machine learning projetada para detectar os padrões ocultos que escondem ameaças realmente sofisticadas. O DDI Central transforma sua infraestrutura de DNS, DHCP e IP em um escudo com capacidade de autoaprendizado que analisa padrões, prevê ataques e os bloqueia em tempo real.

Veja o que isso significa na prática.

O que o DDI Central faz

A detecção de anomalias no DDI Central é a vigilância contínua, impulsionada por ML, de todas as consultas DNS e transações DHCP que fluem pela sua rede com uma única missão: revelar os comportamentos que não deveriam estar ocorrendo.

Ele fica atento aos outliers silenciosos que as ferramentas baseadas em assinaturas deixam passar. Um cliente que, de repente, consulta um domínio recém-registrado. Uma enxurrada de consultas com nomes gerados algoritmicamente. Uma sub-rede absorvendo solicitações de concessão a taxas anormais. Um DUID aparecendo em dois hosts ao mesmo tempo.

Esses são os padrões ocultos que precedem violações reais e que nunca acionam um alerta tradicional até que seja tarde demais.

O DDI Central sinaliza cada um deles, atribui uma pontuação de acordo com a gravidade, mapeia-os para a entidade responsável e, em seguida, ou os contém automaticamente ou entrega à sua equipe um arquivo de caso pronto para análise forense. Sem necessidade de vasculhar logs, alternar entre ferramentas ou adivinhar.

Como isso funciona

Nos bastidores, o mecanismo executa três ciclos em paralelo:

1. Estabelecimento de linha de base comportamental

Os modelos de ML observam os ritmos normais do seu ambiente — volumes de queries, diversidade de domínios, padrões de concessão e relações cliente-sub-rede — e constroem uma linha de base dinâmica do que é considerado normal para a sua rede. Não se trata apenas de um benchmark genérico.

2. Pontuação de desvios

Cada evento DNS e DHCP recebido é comparado a essa linha de base em tempo real. Os desvios são pontuados de acordo com a gravidade e classificados por tipo de anomalia, incluindo: atividade do Algoritmo de Geração de Domínios (DGA), tunelamento DNS, escassez de sub-rede, identificadores duplicados, ondas de enumeração, abuso de tipos de query e muito mais.

3. Resposta adaptativa

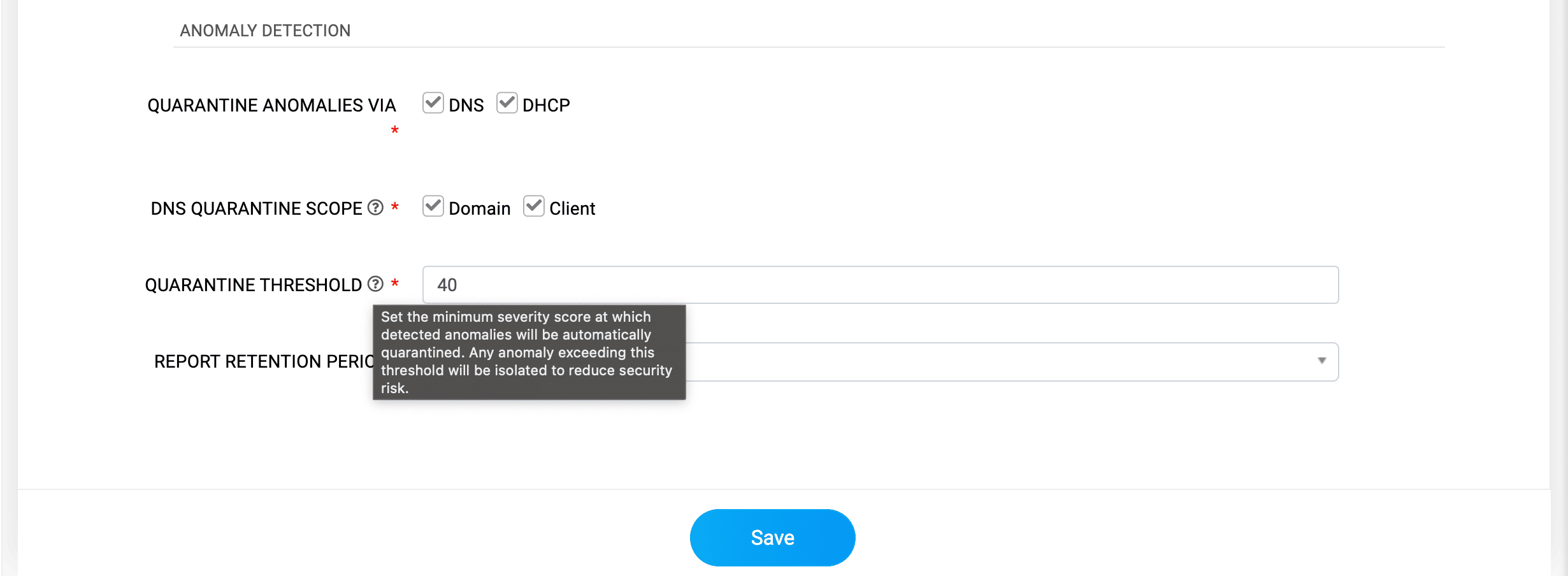

Quando uma anomalia ultrapassa o limite de gravidade configurado, o DDI Central toma medidas de contenção automaticamente, utilizando ACLs de DNS no Linux, isolamento de sub-rede de clientes no Windows ou quarentena DHCP no nível de MAC.

Tudo isso é apresentado no painel Insights e nos relatórios de anomalias integrados, para que sua equipe analise, valide e libere entidades no seu próprio ritmo — e não no do invasor.

O ciclo nunca para de se aperfeiçoar. Cada anomalia validada é incorporada à linha de base, tornando o mecanismo mais preciso na detecção de sinais fracos e mais preciso na redução de falsos positivos a cada ciclo.

Por que isso acontece

Infelizmente, o modelo tradicional de detecção foi criado para um cenário de ameaças que já não existe mais.

As ferramentas baseadas em assinaturas detectam o que já foi visto e catalogado. Os feeds de ameaças detectam o que já foi relatado. Ambos são, por definição, reativos; enquanto isso, invasores sofisticados sabem exatamente como agir no intervalo entre a primeira detecção e a primeira publicação.

É nesse intervalo que as DGAs geram domínios que nenhum feed indexou ainda, onde o tunelamento exfiltra dados por meio de queries para as quais nenhuma regra foi escrita, onde ataques de esgotamento se desenrolam em sub-redes que ninguém está monitorando.

O Mecanismo de Detecção de Anomalias do DDI Central preenche essa lacuna ao mudar a detecção de queries conhecidas como maliciosas para comportamentos anormais, ajudando a capturar ameaças no dia em que elas surgem — não no dia em que recebem um CVE.

Como o DNS e o DHCP são as primeiras camadas de infraestrutura que todo invasor acaba acessando, a detecção de anomalias na camada DDI oferece o alerta mais precoce possível com o qual o restante do seu stack de segurança pode trabalhar.

Essa é a mudança: de reativo para preditivo. De perseguir assinaturas para analisar comportamentos. De descobrir depois para saber antes.

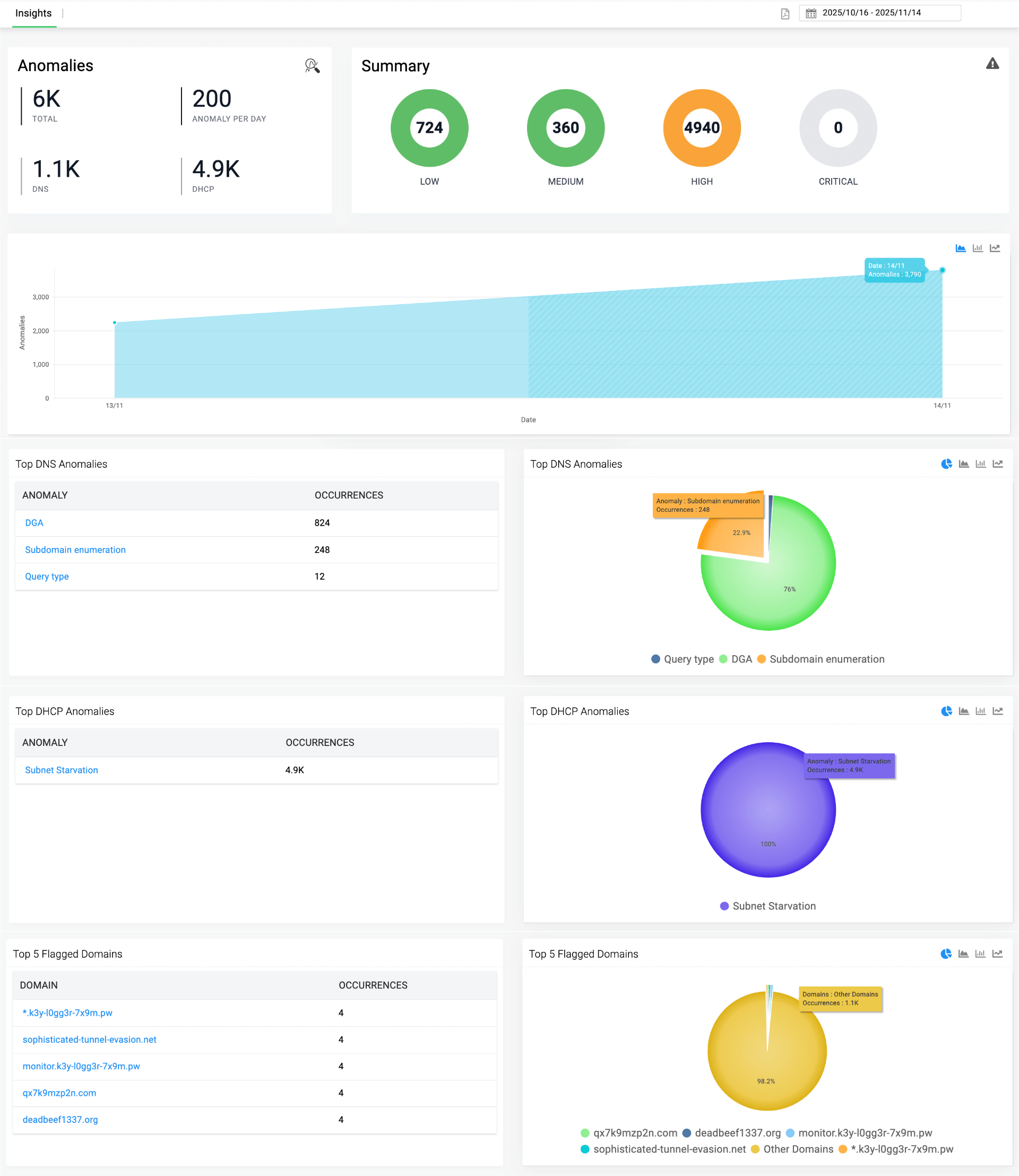

Pilar 1 — O painel de insights: uma visão geral completa do panorama de anomalias

Toda boa investigação começa com uma orientação. Antes de agir, é preciso ter uma visão completa do panorama de ameaças dentro do seu ambiente. O painel de insights foi projetado para oferecer exatamente isso: uma visão completa das anomalias, mapeadas, classificadas e interpretadas de forma significativa.

A ferramenta começa com uma visão de alto nível da postura de risco da sua organização. Você pode quantificar instantaneamente o volume e a gravidade reais das anomalias de DNS e DHCP em todos os locais, sem precisar vasculhar os registros.

Visibilidade estratificada do risco: as anomalias são automaticamente classificadas pelo mecanismo em níveis baixo, médio, alto e crítico. Você vê onde o risco se concentra com um único olhar, de modo que a triagem passa a ser uma questão de ler a gravidade e não de interpretá-la.

Acompanhamento de risco em série temporal: uma curva de anomalias contínua revela se as ameaças estão aumentando, se estabilizando ou diminuindo. É seu indicador precoce de instabilidade crescente, permitindo que você preveja pontos de ruptura antes que eles ocorram, em vez de reconstruí-los posteriormente.

Detecção de ameaças baseada em evidências: o painel identifica as principais categorias de ameaças de DNS, reconhecimento, tunelamento de DNS e atividade de DGA, e as apresenta como insights prontos para a alta administração. Não é necessário um analista de protocolos para interpretar o que está acontecendo.

Visualização de pontos de pressão do DHCP: as anomalias do DHCP raramente recebem a atenção que merecem, mas costumam ser o primeiro sinal de um ataque de esgotamento, dispositivo não autorizado ou tentativa de falsificação de identidade. O painel mostra qual categoria de DHCP ocupa a maior área e permite que você analise entidades afetadas, carimbos de data/hora e padrões de conflito com um único clique.

Análise forense de domínios sinalizados: uma visualização classificada dos domínios que mais geram anomalias de DNS. Ao clicar em qualquer um deles, você descobre padrões de risco, atividades dos clientes, comportamentos desencadeadores e indícios forenses; todo o rastro de evidências necessário para uma validação rápida.

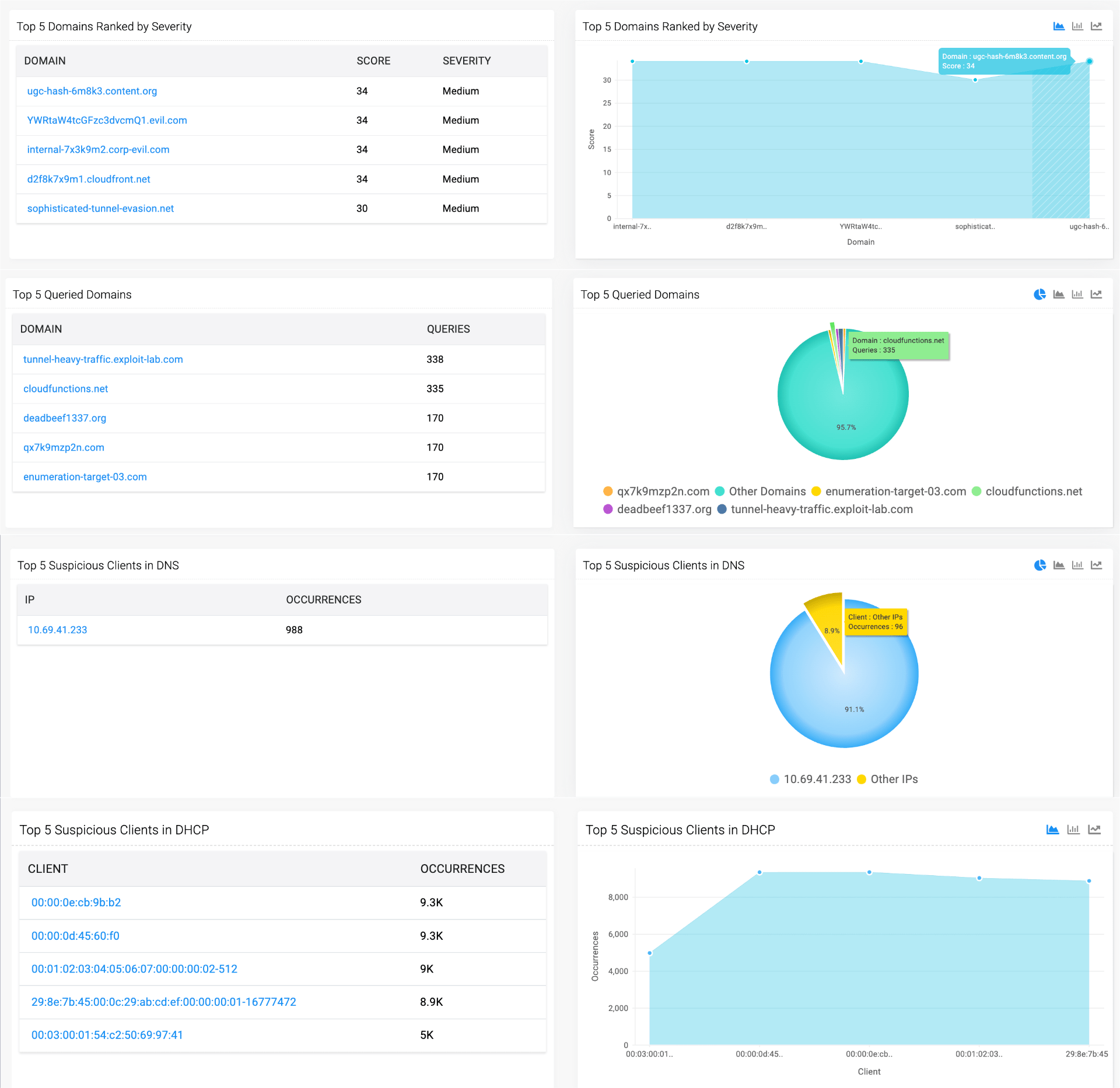

Pilar 2 — Resumo do risco de rede: sinais de ameaças emergentes em tempo real

Se o painel Insights mostra o panorama do seu risco, o Resumo do Risco de Rede revela a história por trás dele. Ele foi projetado para o momento em que você identifica algo suspeito e precisa entender rapidamente quem, o quê e onde.

Veja por que um domínio foi sinalizado, e não apenas que ele foi: cada domínio sinalizado vem com uma pontuação de gravidade e contexto, revelando se o risco é dominado por um pequeno grupo de agentes mal-intencionados ou se está distribuído uniformemente pelo ambiente. A validação urgente passa a ser a leitura de uma lista classificada, e não a tentativa de entender o que está por trás de um alerta.

Veja para onde o tráfego DNS realmente flui: uma classificação instantânea dos destinos mais acessados revela quais domínios suspeitos estão sendo alvo de ataques intensos. Domínios inesperados com alto número de queries são quase sempre um dos três seguintes: infecções por malware, configurações incorretas ou serviços ocultos rodando silenciosamente em sua rede.

Identifique os clientes que estão gerando risco de DNS: correlacione por que cada endpoint acionou a carga de anomalia, permitindo a rápida confirmação de malware, configuração incorreta ou uso indevido por parte de pessoas internas, o que acelera os fluxos de trabalho de correção antes que pequenos problemas se agravem.

Rastreie clientes com comportamento anômalo por meio da atividade DHCP: correlacione o rastro de anomalias de cada endpoint com concessões excessivas, identificadores duplicados ou rotatividade de concessões. Você vê instantaneamente se um host representa um ataque persistente ou uma perturbação de curta duração. Uma distinção que muda a forma como você responde.

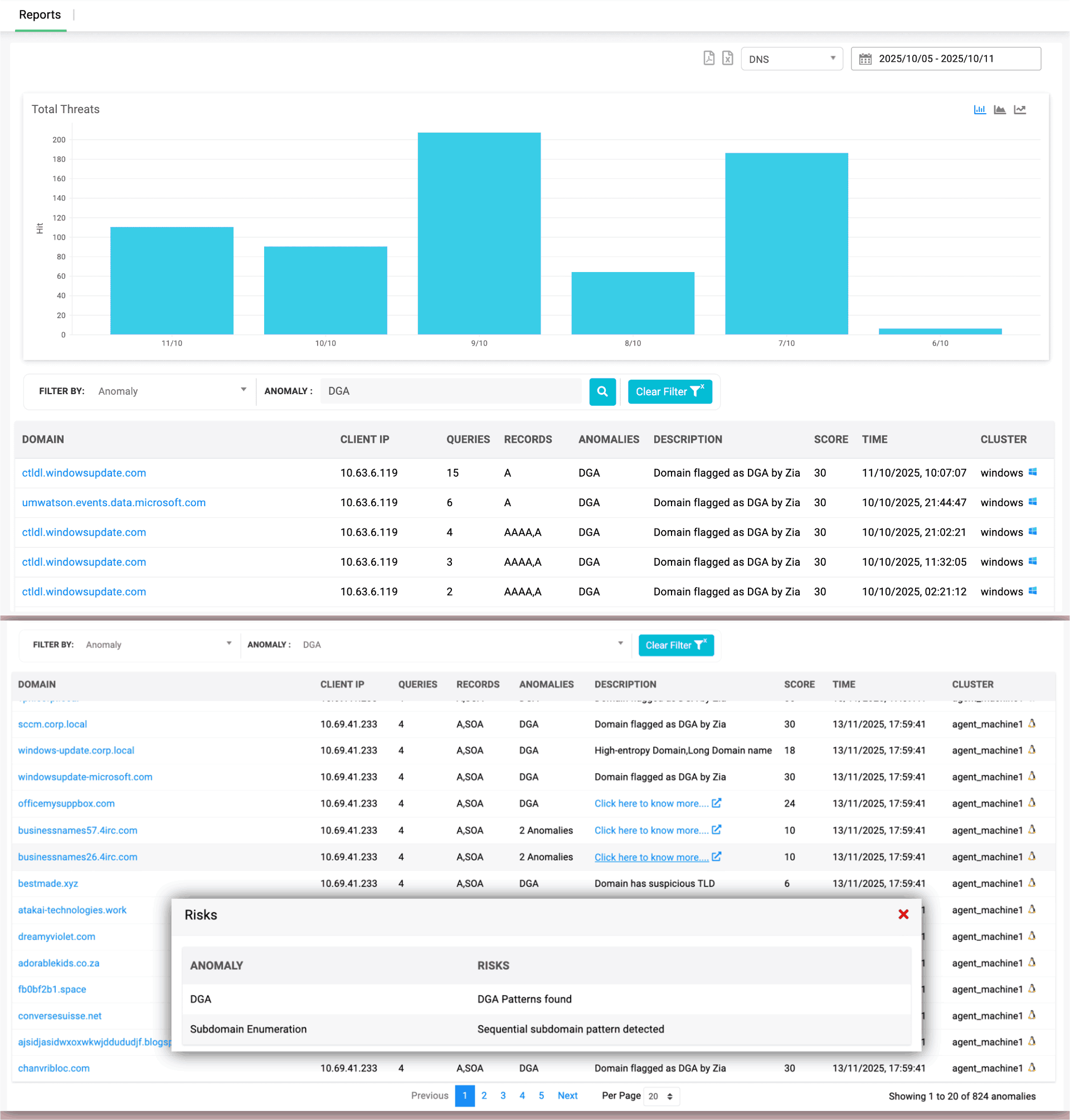

Pilar 3 — Relatórios de anomalias integrados: análise forense aprofundada sem a necessidade de analisar logs

Os dashboards mostram o que aconteceu. Os relatórios explicam o porquê. Os relatórios de anomalias integrados do DDI Central, divididos entre DNS e DHCP, oferecem à sua equipe a análise forense aprofundada necessária para passar da detecção à ação com segurança, sem precisar abrir um arquivo de log bruto.

Relatórios de anomalias de DNS

Veja os motivos, não apenas os alertas. Cada alerta de DGA ou de enumeração revela os indicadores de risco exatos por trás dele — alta entropia, rótulos longos, domínios de nível superior (TLDs) suspeitos e subdomínios sequenciais — para que você entenda por que um domínio foi sinalizado.

Siga o rastro do domínio até o endpoint: rastreie as anomalias até os IPs exatos dos clientes que consultaram domínios suspeitos, conectando o comportamento do DNS diretamente à investigação do endpoint.

Reconstrua a linha do tempo em segundos: contagens de queries, tipos de registros e carimbos de data/hora revelam com que frequência e quando um domínio suspeito foi acessado, oferecendo uma linha do tempo clara sem a necessidade de juntar logs.

Padrões, clusters e pistas em um único feed: vincule anomalias a clusters de origem para ver qual ponto de observação detectou o comportamento e se o padrão foi localizado ou distribuído.

Análise forense com um clique: janelas pop-up revelam os motivos do risco instantaneamente, substituindo a análise de pacotes brutos por evidências com um clique.

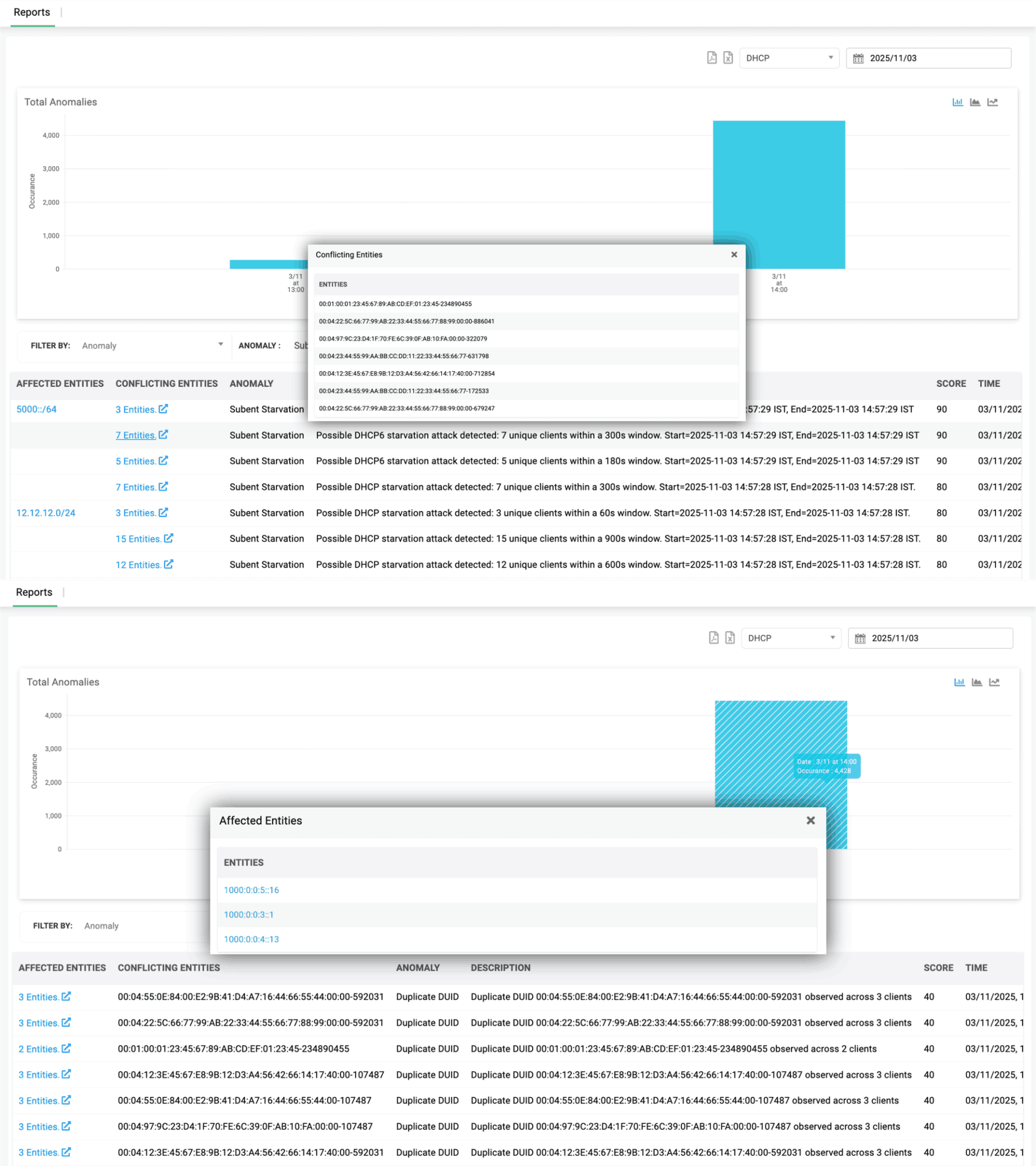

Relatórios de anomalias DHCP

De mil eventos ao que você precisa: aprofunde a análise por pontuação de risco, tipo de DHCP, cluster, tipo de anomalia ou entidade afetada para localizar exatamente o evento que você está procurando.

Rastreie a instabilidade até suas verdadeiras fontes: identifique quais clientes causaram DUIDs duplicados, IAIDs duplicados ou escassez de sub-rede; uma lista definitiva de responsáveis para administradores, uma visão da origem do risco para executivos.

Clareza temporal sob demanda: visualize anomalias vinculadas a um dia e hora específicos para ver quando o comportamento inadequado atingiu o pico ou se estabilizou, o que é fundamental para análises pós-incidente e análises de tendências.

Contexto sem troca de tela: janelas de detecção, contagens de clientes únicos e carimbos de data/hora aparecem diretamente em cada evento. Sem alternar entre ferramentas. Sem copiar e colar MACs em planilhas.

Clareza sobre grupos de conflito: analise grupos de clientes que compartilham identificadores, contratos de locação ou padrões anormais e transforme o caos em pistas acionáveis. Aprofunde-se nos MACs, DUIDs ou IPs exatos envolvidos para rastrear tentativas de spoofing e configurações incorretas sem nenhuma suposição.

Pilar 4 — Detecção e resposta a anomalias: seu centro de comando de quarentena sem intervenção manual

A detecção sem resposta é apenas uma observação dispendiosa. O quarto pilar fecha o ciclo, onde a inteligência adaptativa do DDI Central se traduz em resultados defensivos mensuráveis.

Contenção automática

Contenção sem intervenção manual: no momento em que uma anomalia ultrapassa seu threshold de gravidade, o DDI Central bloqueia a entidade maliciosa utilizando ACLs de DNS no Linux e isolamento baseado na sub-rede do cliente no Windows, impedindo que dispositivos comprometidos realizem novas queries. A propagação de malware é interrompida na fase mais precoce possível.

Contenha nos seus termos: escolha o método de quarentena adequado ao seu ambiente (bloqueio no nível do DNS, isolamento MAC via DHCP ou um modo combinado) para uma contenção precisa, alinhada à sua arquitetura e política de segurança.

Analise o que foi bloqueado, no seu próprio ritmo: todos os domínios e clientes em quarentena são mantidos em uma zona dedicada, onde sua equipe pode avaliar o impacto, filtrar por pontuação ou cluster e acompanhar as evidências — sem que ameaças ativas continuem em ação.

Investigação direcionada

A contenção ganha tempo e a investigação o aproveita bem.

Seu threshold, suas regras: personalize os thresholds de pontuação de risco para DNS e DHCP para que a quarentena automática seja acionada apenas no nível de gravidade que sua tolerância ao risco operacional exigir.

Uma única visualização. Todos os caminhos de ameaças bloqueados: cada bloqueio de ACL de domínio e cada quarentena de DHCP no nível MAC consolidados em uma única tabela, oferecendo uma visão completa do que foi interceptado.

Recupere o que está limpo e mantenha fora o que não está: decida quais hosts podem ser reintegrados após a correção e quais devem permanecer bloqueados. Recuperação limpa sem risco de reinfecção.

Sem pânico e sem análise detalhada de pacotes: o sistema coloca em quarentena automaticamente e exibe apenas o que requer sua atenção, a partir de um console unificado onde você pode detalhar e liberar entradas por cluster, IP ou método.

Por que o mecanismo de detecção de anomalias do DDI Central é importante: as vantagens cumulativas da segurança DDI adaptativa

Quando deixamos de lado os recursos individuais, surge um padrão mais amplo. O que o mecanismo de detecção de anomalias do DDI Central realmente oferece é tempo. O único recurso do qual todas as equipes de segurança carecem, e o tempo se acumula.

A triagem automática e a contenção automática permitem que as equipes investiguem sem a pressão de responder imediatamente;

A detecção e validação em um único fluxo eliminam a troca de ferramentas, a busca em logs e o diagnóstico fragmentado;

A pontuação comportamental identifica comunicações de risco muito antes que um feed de ameaças ou uma assinatura possa reconhecê-las;

Visibilidade sem atrasos de tempestades emergentes de DGA, tendências de escassez, anomalias de query e ondas de enumeração à medida que se formam, e não depois;

A visualização flexível (gráfico de pizza, área, barra, linha) se adapta às necessidades da investigação e à densidade dos dados;

Metadados prontos para investigação em cada evento, com cada anomalia vinculada ao seu escopo de serviço (zona, sub-rede, host), acelerando a transição da detecção para a validação;

Validação mais rápida, raio de impacto menor: a verificação rica em contexto em segundos reduz as janelas de exposição;

O aprendizado contínuo impulsionado por ML aprimora as linhas de base ao longo do tempo, reduzindo o ruído e expondo sinais fracos reais mais cedo.

Conclusão: a previsão é o novo perímetro

O modelo de segurança baseado no perímetro está obsoleto. O que o substituiu não é uma nova cerca — é uma nova mentalidade. A defesa moderna não se baseia em muros; ela se baseia na previsão. Em saber, antes de qualquer outra pessoa, que algo sutil está errado.

DNS e DHCP não são apenas infraestrutura básica. Eles são a primeira camada que todo invasor — desde malware comum até operadores de nível estatal — precisa eventualmente atingir. Isso torna sua infraestrutura DDI o sistema de alerta precoce mais valioso e subutilizado em seu ambiente.

Com o DDI Central da ManageEngine, ativamos esse sistema. Detecte antecipadamente. Responda instantaneamente. Supere novas e sofisticadas ameaças com a inteligência adaptativa do DDI Central. Sua rede já está percebendo os primeiros sinais. A única questão é se você os está percebendo junto com ela.

Pronto para transformar seu DDI em um escudo de autoaprendizagem? Explore o DDI Central e veja como a defesa adaptativa muda a economia da segurança de rede.

Artigo traduzido. Conteúdo original escrito por Akshra GJ.

Nota: Encontre a revenda da ManageEngine certa. Entre em contato com a nossa equipe de canais pelo e-mail latam-sales@manageengine.com.

Importante: a ManageEngine não trabalha com distribuidores no Brasil.