O que é um CASB (cloud access security broker)?

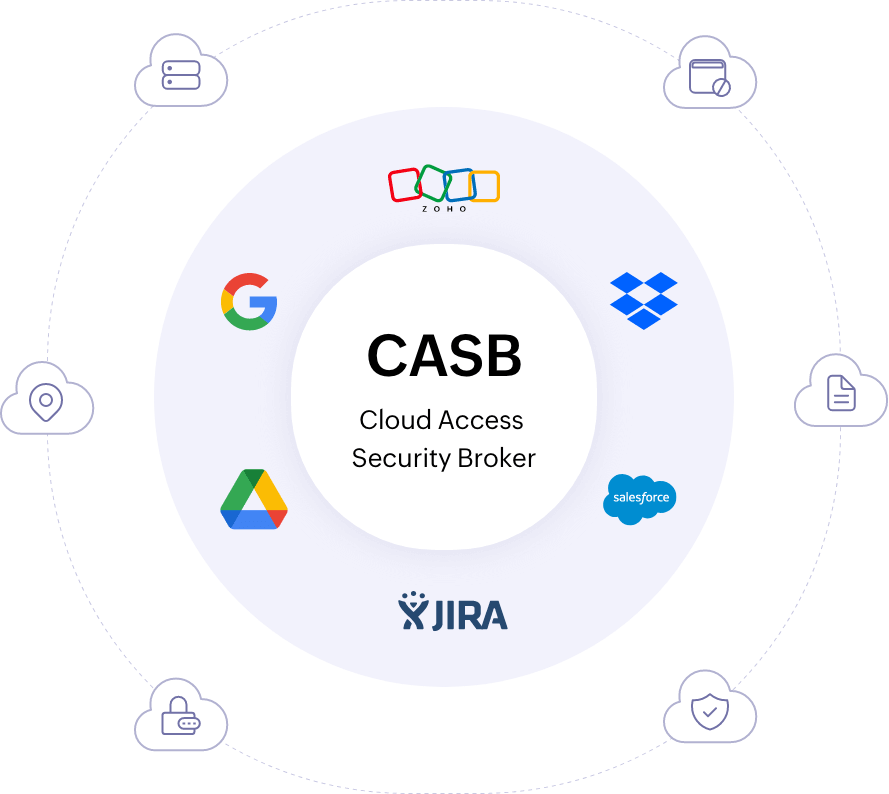

Um agente de segurança de acesso à nuvem ou CASB é um software ou solução de segurança local ou hospedado na nuvem que atua como um intermediário e monitora a interação entre usuários e aplicações em nuvem. A Gartner® define um CASB como “pontos de execução de políticas de segurança locais ou baseados na nuvem, colocados entre consumidores de serviços em nuvem e provedores de serviços em nuvem para combinar e interpor políticas de segurança corporativa conforme os recursos baseados na nuvem são acessados”.

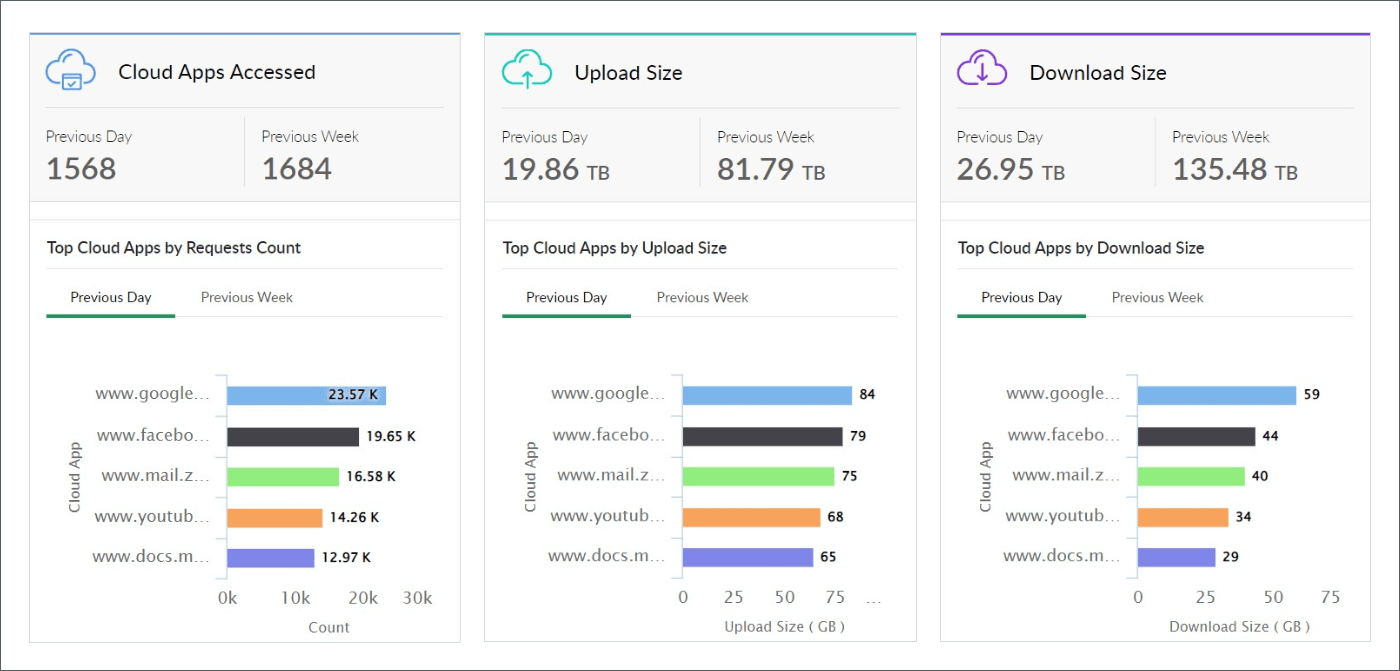

Figura 1: Uma solução de CASB monitorando a atividade do usuário na nuvem, incluindo uploads de arquivos

O uso crescente da tecnologia em nuvem nas operações de negócios apresenta riscos como visibilidade reduzida, maior complexidade na garantia da segurança e uso de aplicações em nuvem não sancionadas pelos usuários. Uma solução de SIEM integrado ao CASB ajuda a mitigar esses riscos de segurança. Os CASBs permitem que você obtenha visibilidade das atividades dos usuários na nuvem. Eles também possibilitam que as empresas controlem o acesso aplicando políticas e estendendo suas políticas de segurança locais para a nuvem.

Por que você precisa de um agente de segurança de acesso à nuvem?

As organizações exigem CASBs pelos seguintes motivos:

- Regular o acesso do usuário: Como os serviços em nuvem são hospedados fora do perímetro das organizações, torna-se difícil exercer controle sobre as atividades dos usuários. As soluções de CASB permitem que as organizações apliquem políticas de segurança e regulem o acesso dos usuários aos dados armazenados na nuvem.

- Proteja os dados confidenciais: A tecnologia de CASB pode ser utilizada para monitorar dados confidenciais em trânsito e proteger o conteúdo dos dados utilizando criptografia.

- Para a exfiltração de dados:O CASB ajuda a identificar e restringir tentativas não autorizadas de acesso e transmissão de dados de e para a nuvem, evitando assim ataques de exfiltração de dados

- Monitora e evita a TI Invisível: O CASB monitora aplicações em nuvem não sancionadas ou aplicações de “TI invisível” acessadas pelos usuários de perto.

- Garante a conformidade: Usando a tecnologia de CASB, as organizações podem atender aos requisitos de segurança e acesso de dados de vários mandatos de conformidade de TI.

- Para a duplicação de aplicações: O CASB audita o uso dos serviços em nuvem para fins orçamentários. O CASB identifica usuários que utilizam aplicações de terceiros para conveniência de trabalho, enquanto a organização paga assinaturas para softwares similares.

- Colaboração segura: O CASB garante que as plataformas de compartilhamento de recursos não sejam exploradas.

Casos de uso do agente de segurança de acesso à nuvem

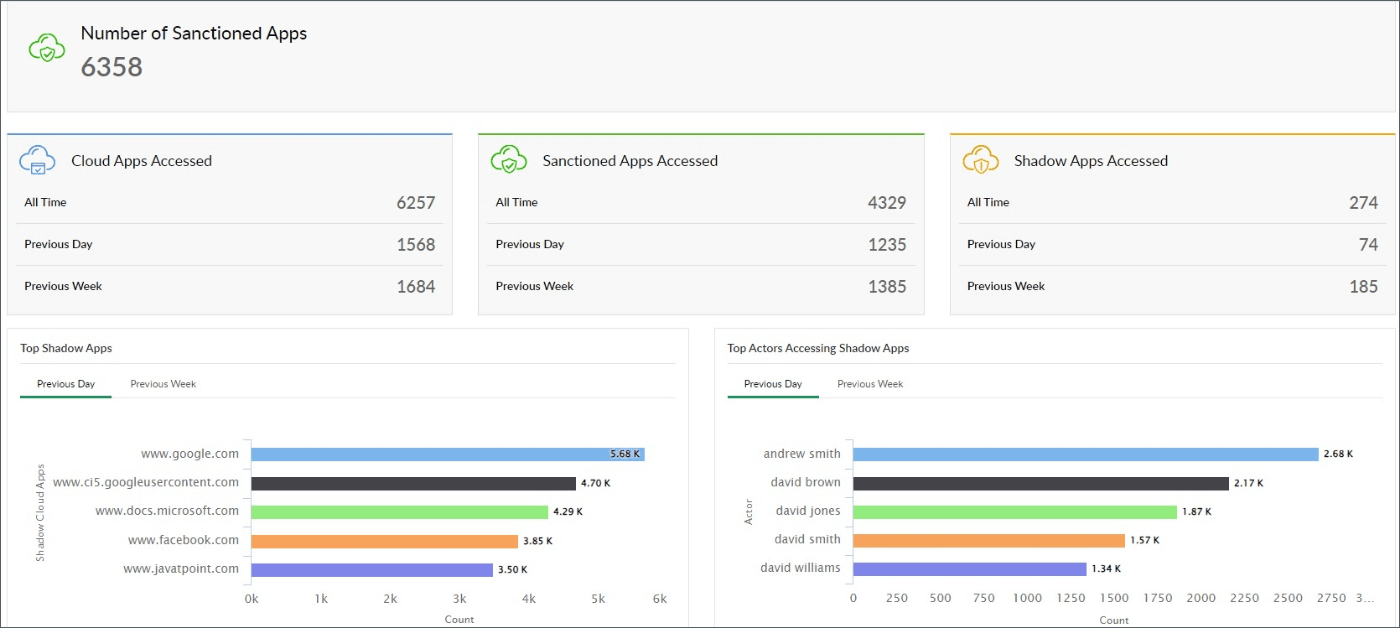

Os CASBs são utilizados frequentemente para evitar o problema de TI invisível e exfiltração de dados mal-intencionados.

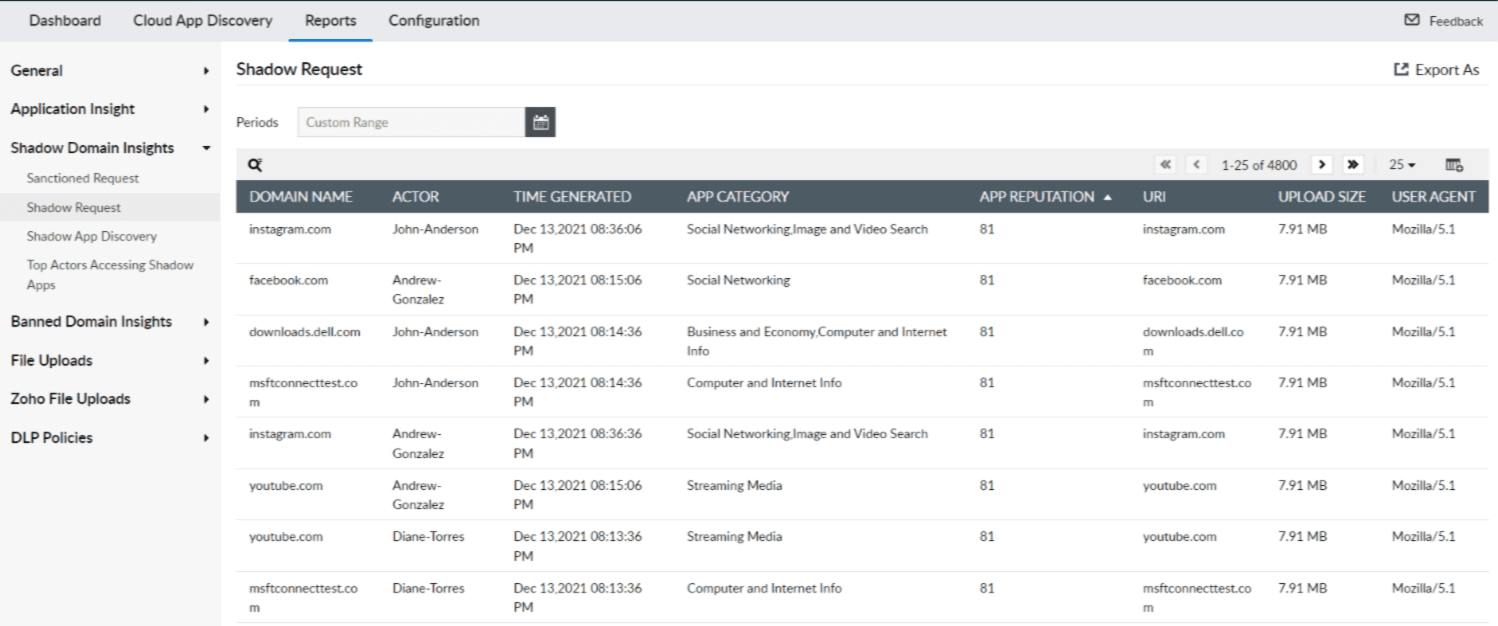

Monitoramento de aplicações de TI invisível: TI invisível, o uso de aplicações em nuvem não aprovadas, reduz a visibilidade e leva a maiores riscos de segurança e violações de conformidade. Quando os funcionários utilizam softwares ou serviços em nuvem não autorizados, os administradores de TI não têm como garantir se um usuário que acessa um determinado recurso está autorizado a fazer isso ou se as políticas de segurança de dados da organização estão sendo cumpridas. Isso pode expor dados confidenciais da empresa a ameaças de segurança inadvertidamente, como violações de dados, malware e ataques cibernéticos. Para evitar esses problemas, você precisa de uma solução de CASB que possa descobrir aplicações de TI invisível, o usuário solicitante, quando ele fez a solicitação e suas atividades.

O Log360, uma solução de SIEM completa integrada ao CASB da ManageEngine, descobre aplicações de TI invisível e fornece informações sobre o nome de domínio, agente ou usuário, hora em que um evento foi gerado, categoria da aplicação, reputação da aplicação, URL e tamanho do upload. A pontuação de reputação é obtida nos feeds de ameaças do Log360. Com isso, os administradores podem banir aplicações na sua rede e executar políticas.

Figura 2: Relatórios do Log360 que oferecem insights sobre solicitações de aplicações de TI invisível

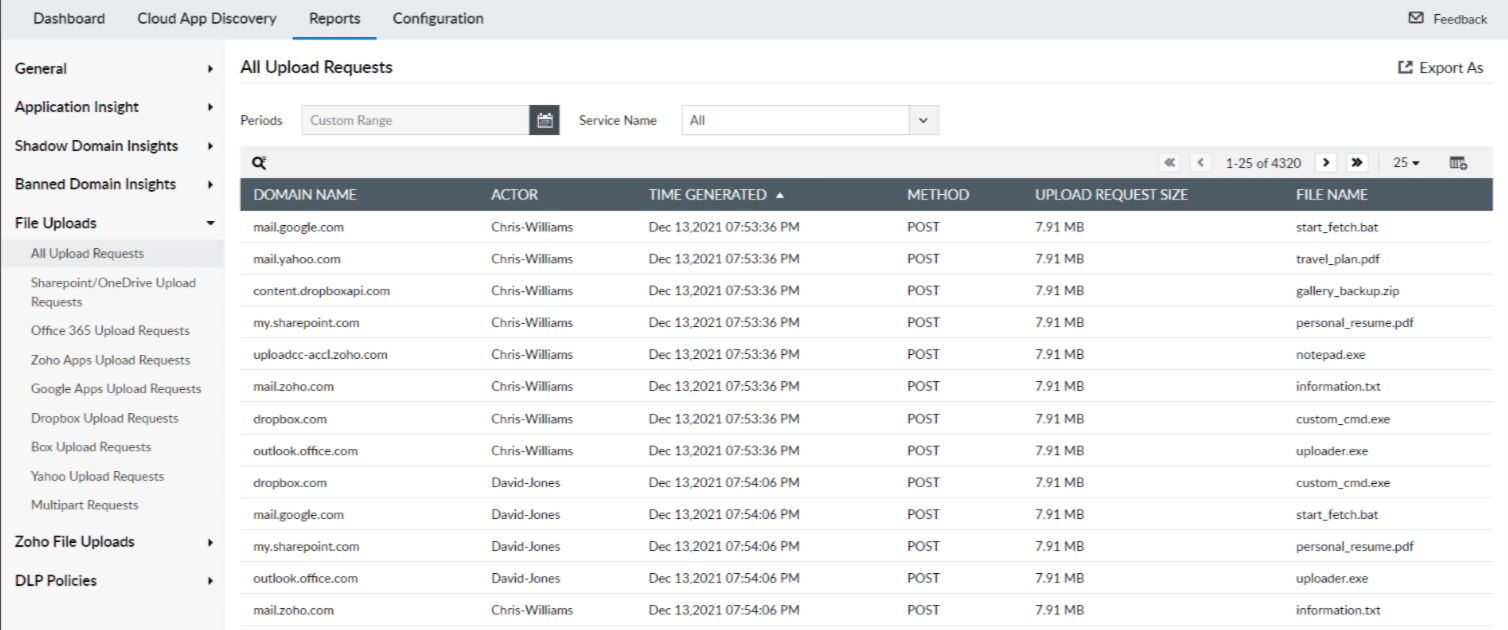

Monitoramento de uploads de dados confidenciais: As organizações devem se proteger contra a exfiltração de dados ou tentativas de roubo de dados, que envolvem uma transferência não autorizada de dados críticos para os negócios de dentro da organização para uma rede externa. Uma solução de CASB pode monitorar os dados que saem da rede e detectar atividades suspeitas que são indicativas de exfiltração de dados.

O Log360 pode controlar o acesso aos seus dados e aplicações na nuvem e realizar uma inspeção profunda de pacotes durante uploads de arquivos para a nuvem em tempo real, utilizando suas capacidades do CASB. O relatório de Uploads de arquivos no Log360 lista todas as solicitações de upload com informações contextuais, como nome do arquivo, tamanho da solicitação de upload, nome de domínio, agente e muito mais.

Figura 3: Relatórios do Log360 que oferecem insights sobre todos os uploads de arquivos

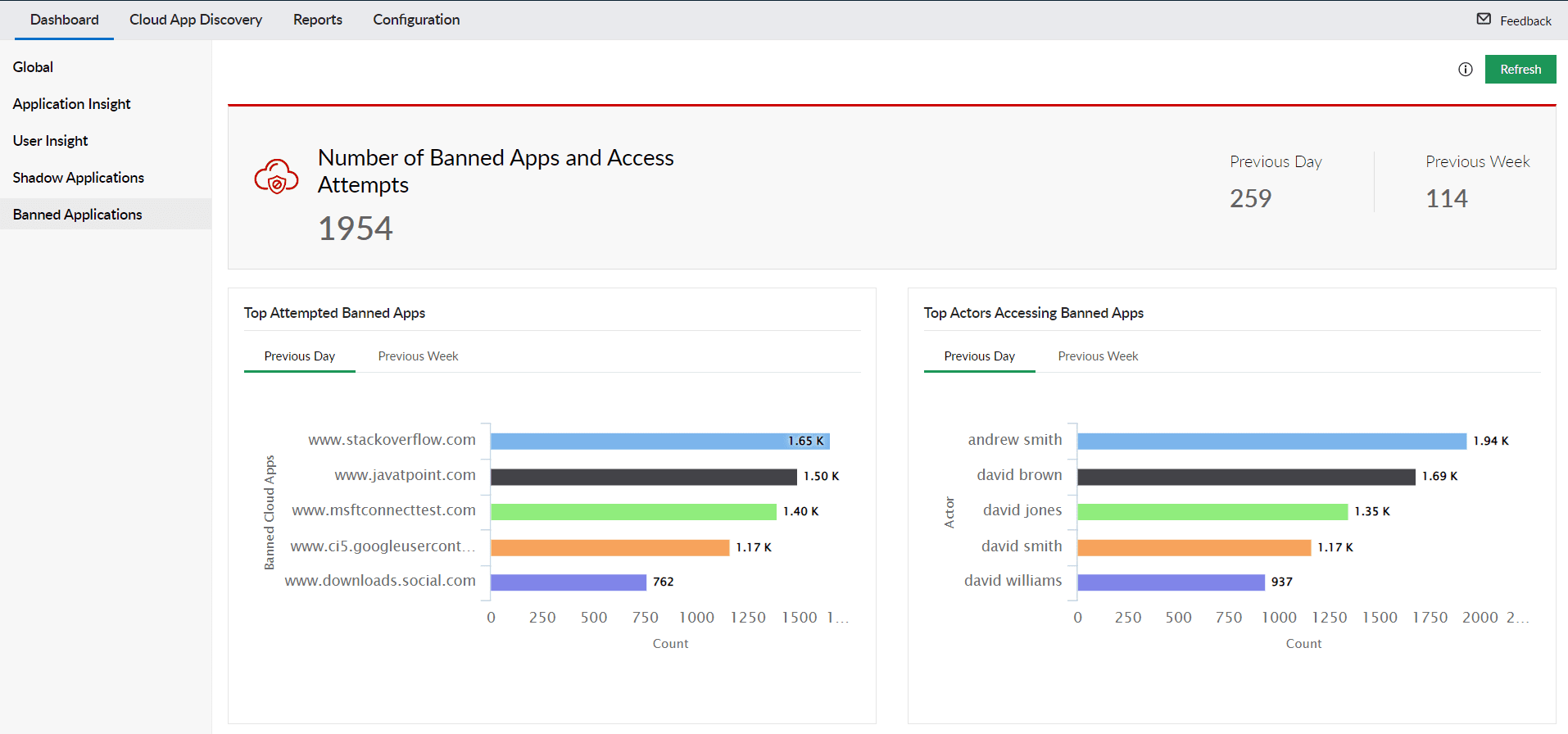

Rastreamento de riscos do usuário: O CASB fornece insights contextuais, como o principal usuário que acessa aplicações banidas, todas as atividades de download e upload do usuário e solicitações de aplicações em nuvem, conforme mostrado no painel de aplicações banidas no Log360.

Figura 4: Painel do Log360 exibindo a quantidade de aplicações banidas e suas tentativas de acesso pelos usuários

O Log360 da ManageEngine ajuda você a detectar, investigar e responder a ameaças, além de atender aos requisitos de conformidade.

Pilares do agente de segurança de acesso à nuvem

A Gartner definiu quatro recursos ou componentes principais que uma solução de CASB deve ter, e esses componentes são denominados pilares. Os quatro pilares do CASB em segurança cibernética são: visibilidade, segurança de dados, conformidade e detecção de ameaças.

Visibilidade: A maioria dos provedores de segurança em nuvem (CSPs) oferece muito pouco em termos de capacidades de auditoria e geração de logs. As ferramentas de CASB superam essas limitações, fornecendo detalhes sobre o tráfego de dados transferidos entre a organização e provedores de nuvem. Isso ajuda as organizações a entender melhor quais serviços em nuvem sancionados e não sancionados estão sendo usados pelos usuários, orientando-as para alternativas mais seguras. Usuário, localização, dispositivo, aplicação e quantidade de dados são algumas das métricas que podem ser extraídas para monitorar o uso de serviços em nuvem pelos usuários.

Segurança de dados: Embora a nuvem tenha tornado o compartilhamento de dados com as pessoas mais fácil do que nunca, ela também colocou as ferramentas tradicionais de prevenção de vazamento de dados em risco, pois os serviços em nuvem não estão sob sua alçada. As soluções de segurança do CASB podem inspecionar dados confidenciais movidos de e para a nuvem, entre serviços de nuvem e na própria nuvem. Essas observações ajudam as organizações a identificar e impedir tentativas de vazamento de informações confidenciais.

Conformidade: É importante considerar a conformidade ao migrar para serviços baseados em nuvem. Regulamentações como o PCI DSS, HIPAA, GDPR, LGPD, entre outras, garantem que as organizações tenham sistemas de segurança adequados para armazenar e processar dados confidenciais. Os CASBs oferecem muitas opções para identificar e controlar o fluxo de dados pessoais, monitorar atividades de alto risco e detectar aplicações de TI invisível para garantir o cumprimento das regulamentações de privacidade e mandatos de conformidade.

Detecção de ameaças: As organizações precisam regular o acesso a dados críticos dos serviços em nuvem. As empresas também precisam detectar a exfiltração de dados por agentes maliciosos com credenciais roubadas ou usuários negligentes que acessam informações confidenciais. Os CASBs podem observar e registrar padrões de uso exibidos pelos usuários e formar uma linha de base, usando a entidade do usuário e análise de comportamento (UEBA). Qualquer desvio em relação à linha de base é sinalizado como uma anomalia, ajudando as organizações a detectar e mitigar ameaças mais cedo.

Claramente, os CASBs aumentam a segurança na nuvem da sua organização. Porém, você sabe o que levará sua segurança a um nível superior? Uma solução de SIEM integrada ao CASB. Para saber por que eles devem fazer parte da sua solução de SIEM, leiaeste recurso. Para ver como uma solução de SIEM unificada com capacidades de CASB integradas como o Log360 da ManageEngine incorporou os quatro pilares do CASB, visiteeste página.

Como um agente de segurança de acesso à nuvem funciona?

Há três modos principais de implantação no CASB, que são: proxy de encaminhamento, proxy reverso e varredura de APIs.

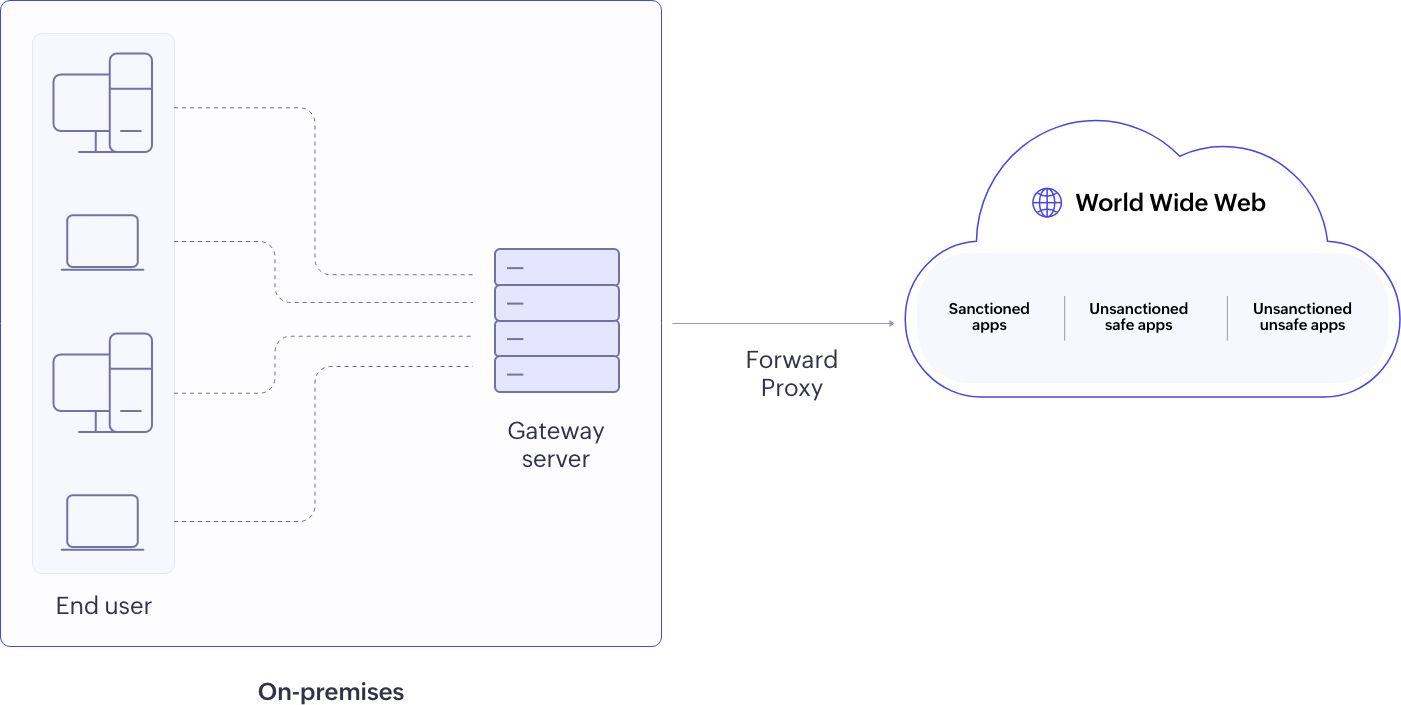

Proxy de encaminhamento: Todo o tráfego dos ativos da sua rede organizacional é canalizado através do CASB antes de chegar às aplicações em nuvem, atuando como um servidor de gateway no perímetro da organização. O CASB controla o acesso e permite ou bloqueia uploads de inspeção profunda de pacotes (DPI) e DLP, fornecendo análise em tempo real do tráfego HTTPS durante uploads de arquivos, incluindo o nome, tipo e tamanho do arquivo, ajudando na identificação de ameaças potenciais e violações de políticas. Saiba mais sobre os diferentes modos de implantação e casos reais de uso de arquivos do CASB de encaminhamento neste recurso.

O Log360 oferece o CASB do proxy de encaminhamento para monitorar o tráfego de ambientes locais. O servidor de gateway e políticas podem ser configurados no console do Log360.

Figura 5: Implantação do CASB do proxy de encaminhamento

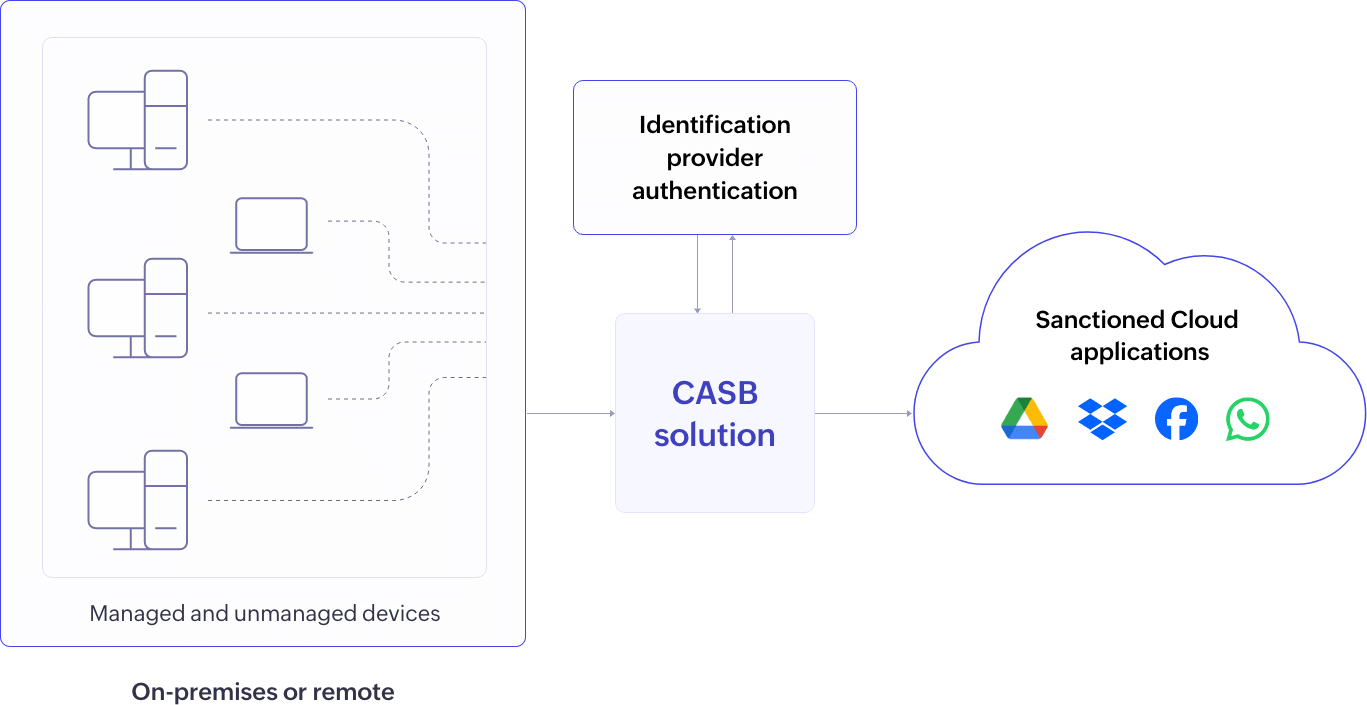

Proxy reverso: As aplicações em nuvem redirecionam as solicitações do usuário para o CASB para validação utilizando a identidade do usuário por meio da Security Assertion Markup Language (SAML) e concede acesso. Isso é particularmente benéfico para aplicações sancionadas/aprovadas e cenários de “traga o seu próprio dispositivo” (BYOD). Ele oferece controle às empresas sobre uploads ou downloads de dispositivos não gerenciados que acessam aplicações em nuvem de qualquer rede (residencial ou comercial). Leia esse recurso para saber mais sobre CASBs baseados em proxy.

Figura 6: Implantação do CASB de proxy reverso

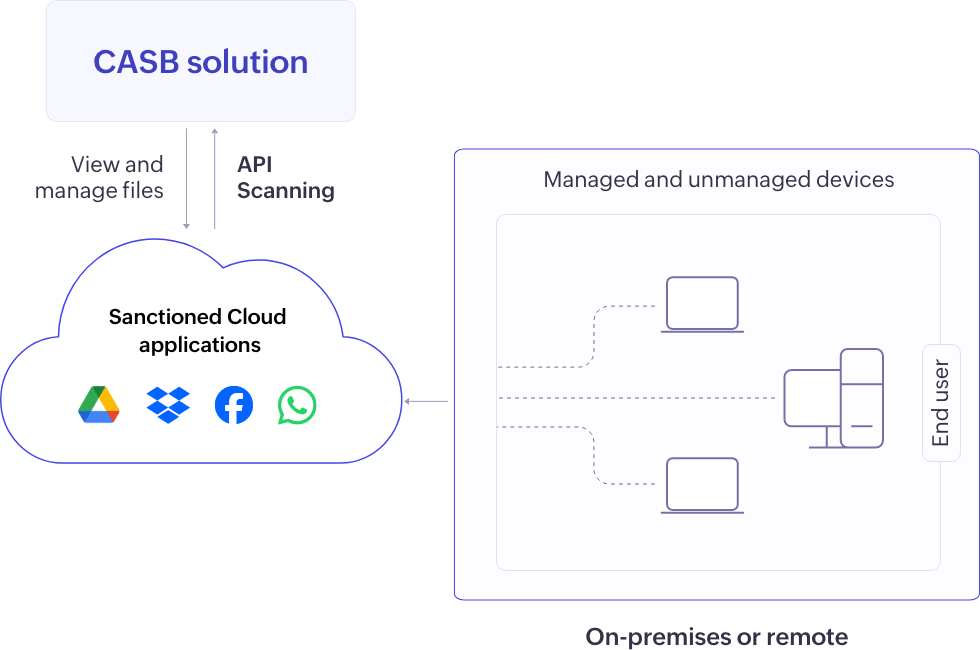

Verificação de APIs: Os CASBs conectam-se diretamente com aplicações em nuvem para verificar dados em repouso, colocando-os em quarentena ou revogando o acesso em caso de violação de políticas, fornecendo proteção eficaz para dados armazenados em aplicações sancionadas, embora possam não controlar o acesso do usuário ou oferecer proteção em tempo real.

Figura 7: Implantação do CASB de varredura de APIs

Arquitetura do agente de segurança de acesso à nuvem

A arquitetura do CASB varia de acordo com os modos de implantação.

Arquitetura de proxy de encaminhamento

A arquitetura do CASB de proxy de encaminhamento depende de um servidor de gateway posicionado nas instalações do cliente. Este servidor intercepta o tráfego de saída, realiza a DPI para analisar pacotes HTTPS, gerencia certificados SSL/TLS para descriptografia e recriptografia e aplica políticas de segurança, como filtragem de URLs, controles de aplicações e DLP.

O servidor de gateway é configurado e gerenciado por meio do Log360, facilitando a sincronização periódica da configuração e coleta de dados de auditoria.

Arquitetura de proxy reverso

Na arquitetura do CASB de proxy reverso, um servidor proxy é posicionado na frente das aplicações em nuvem. Essas aplicações em nuvem são aquelas sancionadas ou oficiais para os quais a organização configurou o proxy reverso. Quando os clientes iniciam solicitações para acessar estas aplicações em nuvem, tais solicitações são redirecionadas para o servidor de proxy reverso do CASB (CRPS).

Varredura de APIs

Em uma arquitetura de CASB de varredura de APIs, o CASB se integra às APIs dos provedores de serviços em nuvem para monitorar e proteger as interações de dados entre os usuários de uma organização e aplicações em nuvem. Isso envolve o monitoramento contínuo de chamadas de APIs para inspecionar arquivos e dados em repouso, garantindo que o conteúdo das solicitações e respostas esteja livre de ameaças à segurança, violações de políticas ou dados confidenciais. O CASB impõe medidas de segurança como controles de acesso, criptografia e DLP no tráfego de APIs. Em termos simples, a varredura de APIs monitora os arquivos e dados armazenados e acessados na nuvem. Se ela detectar problemas de segurança ou informações confidenciais sendo compartilhadas, intervém para bloqueá-las usando controles de acesso e criptografia.

Learn more about CASB architecture: CASB Architecture: Understanding forward proxy,reverse proxy, and API scanning

Como avaliar ou escolher uma solução de CASB

Cada fornecedor de soluções de segurança do CASB oferecerá funcionalidades diferentes. Essas funcionalidades podem variar do monitoramento de shadow IT à criptografia para filtragem de conteúdo web. Aqui estão alguns pré-requisitos do CASB que você deve considerar ao avaliar ou escolher uma solução de CASB

- Avalie suas necessidades e objetivos de segurança para encontrar a solução de CASB que melhor atenda às suas necessidades.

- Verifique se o fornecedor do CASB projetou a solução considerando os quatro pilares do CASB.

- Identifique se a solução oferece visibilidade completa das aplicações de TI invisível utilizadas na sua organização.

- Verifique se o CASB vai melhorar a postura de segurança na nuvem da sua organização, fornecendo insights de análise de atividades, como rastreamento de aplicações utilizadas na nuvem, uploads de arquivos confidenciais realizados por usuários ou violações de políticas de conformidade em um nível granular.

- Verifique a escalabilidade da solução. Uma boa solução de CASB será capaz de acompanhar o uso crescente da nuvem sem comprometer a segurança.

- Verifique se o software de CASB pode fornecer dados acionáveis na forma de dashboards e relatórios e cumpra seus requisitos a um custo razoável.

Para obter mais informações sobre como escolher CASBs para multinuvem, leia este recurso.

Solução de CASB da ManageEngine

O Log360, solução de SIEM unificada da ManageEngine, é oferecido com capacidades integradas de DLP e CASB. O Log360 oferece os quatro pilares do CASB integrados, permitindo assim que você o utilize para:

- Oferecer maior visibilidade de eventos na nuvem

- Facilitar o monitoramento de identidades na nuvem

- Gerenciar a conformidade na nuvem

- Proteger-se contra ameaças na nuvem

Com as capacidades integradas de CASB do Log360, você pode descobrir e proibir o uso de aplicações de TI invisível na sua rede, proteger contas na nuvem contra acesso não autorizado, garantir a segurança de recursos baseados na nuvem, evitar ataques baseados na web e tentativas maliciosas de exfiltração de dados.

Figura 6: Dashboard do Log360 que oferece insights sobre aplicações sancionadas e acesso a aplicações invisíveis.

Figura 6: Dashboard do Log360 que oferece insights sobre aplicações sancionadas e acesso a aplicações invisíveis.

Papel do CASB na saúde

As organizações de saúde são como fortalezas que protegem tesouros valiosos — as informações pessoais de saúde dos pacientes. Os CASBs atuam como guardas vigilantes dessas fortalezas, monitorando e controlando o acesso a aplicações e dados baseados na nuvem constantemente. Eles agem como guardiões, garantindo que apenas o pessoal autorizado — médicos, enfermeiros e funcionários — possa acessar registros de pacientes e informações médicas confidenciais. Desta forma, os CASBs ajudam as organizações de saúde a mitigar riscos de segurança, como a exfiltração de dados, proteger dados sensíveis de pacientes, cumprir os requisitos regulamentares e permitir a colaboração segura e acesso remoto no ambiente de saúde centrado na nuvem atual.

To learn more,explore how CASBs can help improve cloud security in healthcare.

Papel do CASB no setor bancário e financeiro

O papel do CASB nas instituições bancárias reside na sua capacidade crítica de proteger dados financeiros muito sensíveis e cumprir normas regulamentares rigorosas.

Os CASBs possibilitam que os bancos apliquem controles de acesso personalizados com base em fatores como função, dispositivo e localização do usuário, garantindo que apenas indivíduos autorizados possam acessar dados confidenciais armazenados na nuvem. Os bancos lidam com informações confidenciais de clientes, como registros financeiros e dados pessoais, devendo cumprir padrões regulatórios rígidos, como o PCI DSS, GLBA e GDPR, que variam dependendo da sua localização e operações.

Suggested read: Cloud access security brokers (CASBs): How to leverage one in banking and finance

Papel do CASB no setor de ensino

As instituições de ensino aplicam políticas rigorosas de acesso à Internet, motivadas pelo entendimento de que seus usuários são representados principalmente por alunos. Esta necessidade surge devido aos diversos grupos de usuários presentes, abrangendo alunos, professores, funcionários e pesquisadores, exigindo abordagens personalizadas para o gerenciamento de usuários e segurança de dados.

Zero Trust e CASB

Tanto o CASB quanto Zero Trust são medidas de segurança cibernética que visam aumentar a segurança em ambientes de nuvem e adotar uma abordagem de segurança proativa e baseada nos riscos. Embora o CASB concentre-se principalmente em proteger o acesso a serviços e dados na nuvem, o Zero Trust estende esse conceito a todos os recursos de rede, incluindo infraestrutura local, usuários remotos e conexões de terceiros.

Os CASBs podem desempenhar um papel fundamental na implementação dos princípios Zero Trust, fornecendo visibilidade sobre o uso da nuvem, aplicando políticas de segurança com base no comportamento e contexto do usuário e integrando-se com soluções de SIEM. Ao utilizar uma solução de SIEM integrada ao CASB em uma estrutura Zero Trust, as organizações podem obter controle granular, visibilidade e segurança nos seus ambientes de nuvem, enquanto mitigam os riscos associados ao acesso não autorizado, violações de dados e de conformidade.

Perguntas frequentes (FAQs)

- O que é TI Invisível?

Caso qualquer aplicação ou serviço em nuvem for utilizado sem o conhecimento ou a aprovação explícita do departamento de TI da organização, isso será chamado de TI invisível. Em outras palavras, estas aplicações não são sancionadas ou não sancionadas, caindo em uma zona cinzenta

- O que é exfiltração de dados?

A exfiltração de dados, também conhecida como roubo de dados, é um ataque cibernético furtivo que envolve a transferência não autorizada de dados críticos para os negócios de dentro da organização para uma rede externa. Ela pode ser causada por ameaças internas, e-mails de phishing e outros ataques externos.

- What is data visibility?

A key function of CASB technology, data visibility, offers insights into sensitive data residing in different sources across the network for effective monitoring, analysis, and management. Security monitoring is incredibly difficult to perform when there is no or minimal data visibility. Maximum data visibility helps enterprises enforce the right security policies, quickly troubleshoot operational failures, and protect the network from cyberattacks.

- What is SaaS?

SaaS refers to a software delivery model where software is hosted in the cloud and accessed by users over the internet, typically on a subscription basis. This model allows businesses to access and use software applications without the need for infrastructure or maintenance, as the software provider handles all updates and technical support. Some popular examples of SaaS include Microsoft 365, Google Workplace, and Zoho One.

- What is SSPM?

SaaS security posture management (SSPM) refers to the tools that continuously monitor SaaS environments or assess their security posture. SSPM employs SaaS application monitoring techniques to spot and fix misconfigurations, detect risks, and minimize data leaks.

- What is CSPM?

Cloud security posture management (CSPM) solutions help enterprises secure their entire cloud infrastructure by spotting misconfigurations, security loopholes, risks, and compliance violations in the cloud. CSPM tools automate cloud security management through identification and remediation of risks across diverse infrastructures, including:

- Platform as a Service (PaaS)

- Infrastructure as a Service (IaaS)

- Software as a Service (SaaS)

- What is identity service provider?

An identity service provider (IdP) is a trusted entity that manages and verifies digital identities, and provides authentication and authorization services to users. IdPs play a crucial role in ensuring the security and privacy of online transactions and data exchange by verifying the identity of users and granting access to authorized resources or services. Identity service providers also offer single sign-on solutions, allowing organizational users to access multiple applications or cloud services with a single set of credentials.

- What is access control?

Access control refers to the ability to define and enforce policies that determine which users or devices have access to specific cloud applications and data. This includes setting guidelines for who can access certain resources, what actions they are allowed to perform, and under what circumstances access will be granted or denied.

- What is a gateway server?

A CASB can be deployed as a gateway server (proxy server) at the organization's network perimeter to intercept and control traffic between users and cloud services. By acting as a gateway, a CASB can enforce access control, session control, and encryption policies directly on the traffic passing through it. The gateway server receives and enforces security policies defined within the CASB solution instantaneously. It sends logs and reports of all traffic and policy enforcement actions to the CASB. This data is used for auditing, compliance, and further analysis.

- What is application programming interface?

An application programming interface (API) is a set of rules and protocols that allows different software applications to communicate with each other. APIs define the methods and data formats that developers can use to interact with a software application, allowing them to access and utilize its functionality without needing to understand its internal workings. APIs are commonly used to enable integration between different systems, automate tasks, and extend the functionality of software applications.

- What is deep packet inspection?

Deep packet inspection (DPI) is a technology used to inspect and analyze the contents of data packets as they pass through a network. This technology allows network administrators to monitor, filter, and control network traffic based on the content of the packets rather than just the source or destination. CASB solutions with DPI are able to read the contents of HTTPS traffic to provide contextual information such as the type, size, and name of files being uploaded or downloaded.

- What is data loss prevention?

Data loss prevention (DLP) is a strategy used to ensure that sensitive data is not lost, stolen, or accessed by unauthorized users. DLP technologies are designed to prevent accidental or intentional data leaks by monitoring, detecting, and blocking sensitive data from leaving the organization's network. This can include monitoring data in motion, data at rest, or data in use, and applying policies to prevent unauthorized access or transmission of sensitive information.

- Qual é a diferença entre DLP e agente de segurança de acesso à nuvem?

Uma solução de CASB concentra-se principalmente na segurança de serviços e aplicações baseados na nuvem. Ela fornece visibilidade do uso da nuvem, controla o acesso aos seus recursos e aplica políticas de segurança para proteger os dados armazenados na nuvem. Por outro lado, uma solução de DLP concentra-se na prevenção da divulgação não autorizada de dados confidenciais. Ela monitora dados em movimento, em repouso e em uso em vários endpoints, gateways de rede, servidores de e-mail e plataformas de armazenamento em nuvem para aplicar políticas de segurança de dados e evitar violações e vazamentos de informações. As organizações se beneficiarão com recursos de DLP e CASB como parte da sua infraestrutura de segurança.

- What is SASE?

Secure access service edge (SASE) is a cloud-based IT model that brings together wide area networking and network security services in a single platform. This convergence proves efficient to meet the growing challenges of security and access control. SASE enables employees to authenticate and safely connect to the internal resources of an organization while also ensuring improved control and visibility of traffic and data.

- What is the difference between CASB and SASE?

CASB focuses on securing cloud applications and enforcing cloud usage policies to ensure data protection and compliance. SASE, on the other hand, integrates multiple networking and security functions into a single framework, resulting in a more holistic approach to secure access. CASB can be a component within the broader SASE framework. SASE can incorporate CASB functionality to manage and secure cloud access, alongside other network and security services like firewall-as-a-service, secure web gateways, and zero-trust network access.

- CASBs e firewalls são a mesma coisa?

Não. Embora os CASBs e firewalls possam ajudar a monitorar o tráfego de dados e controlar o acesso dos usuários aos recursos, os CASBs vão um passo além ao fornecer visibilidade completa das atividades dos usuários em ambientes de nuvem, aplicando políticas de DLP, obtendo conformidade e prevenindo a exfiltração de dados e perda de informações. As organizações devem usar firewalls e CASBs para melhorar sua postura de segurança cibernética.

- CASB e SIEM são a mesma coisa?

Não. Os CASBs estão disponíveis como uma solução de segurança independente. No entanto, as soluções de SIEM modernas oferecem capacidades de CASB integradas. As organizações vão se beneficiar com o uso de uma solução de SIEM com capacidades de CASB integradas.

- As soluções de SIEM podem ajudar a monitorar a TI invisível ou evitar a exfiltração de dados?

Sim. Uma solução de SIEM unificada como o Log360 da ManageEngine, que é oferecida com capacidades integradas de CASB e DLP, pode ajudar no monitoramento da TI Invisível, aplicação de políticas de DLP e prevenção de perda e roubo de dados. Para obter mais informações, inscreva-se para uma demonstração personalizada. .