Compréhension des rançongiciels

- Un rançongiciel est un type sophistiqué de programme malveillant qui bloque l’accès à des fichiers et retient en otage les données jusqu’au paiement d’une rançon.

- Les cybercriminels utilisent l’ingénierie sociale, la publicité malveillante, les attaques par force brute, les applications tierces et d’autres vecteurs de menace pour infiltrer un rançongiciel dans le système d’un utilisateur.

- La plus grande attaque de rançongiciel à ce jour, WannaCry, a utilisé l’exploit EternalBlue pour infecter plus de 300 000 systèmes dans plus de 150 pays.

- Le rançongiciel sous forme de service est florissant. Certains cybercriminels permettent maintenant à d’autres pirates d’utiliser leur rançongiciel en échange d’une part de la rançon résultante.

Fonctions connexes

- Audit de l’accès aux fichiers

- Contrôle d’intégrité des fichiers

- Respect des exigences de conformité

- Analyse du stockage de fichiers

- Suivi des modifications de fichier

- Audit des droits d’accès

DataSecurity Plus, la solution contre les rançongiciels

Un rançongiciel ne fait pas le poids contre la stratégie de défense multiniveau de DataSecurity Plus.

Prévention

Privilège minimum d’accès aux fichiers Examinez régulièrement les autorisations de fichiers pour vérifier l’absence d’autorisations injustifiées sur des fichiers sensibles. Si une victime dispose d’autorisations en écriture sur un fichier partagé, un rançongiciel le chiffrera aussi.

Suivi de l’activité des fichiers Suivez l’environnement de serveur de fichiers, les événements et le comportement utilisateur pour identifier une activité malveillante.Détection

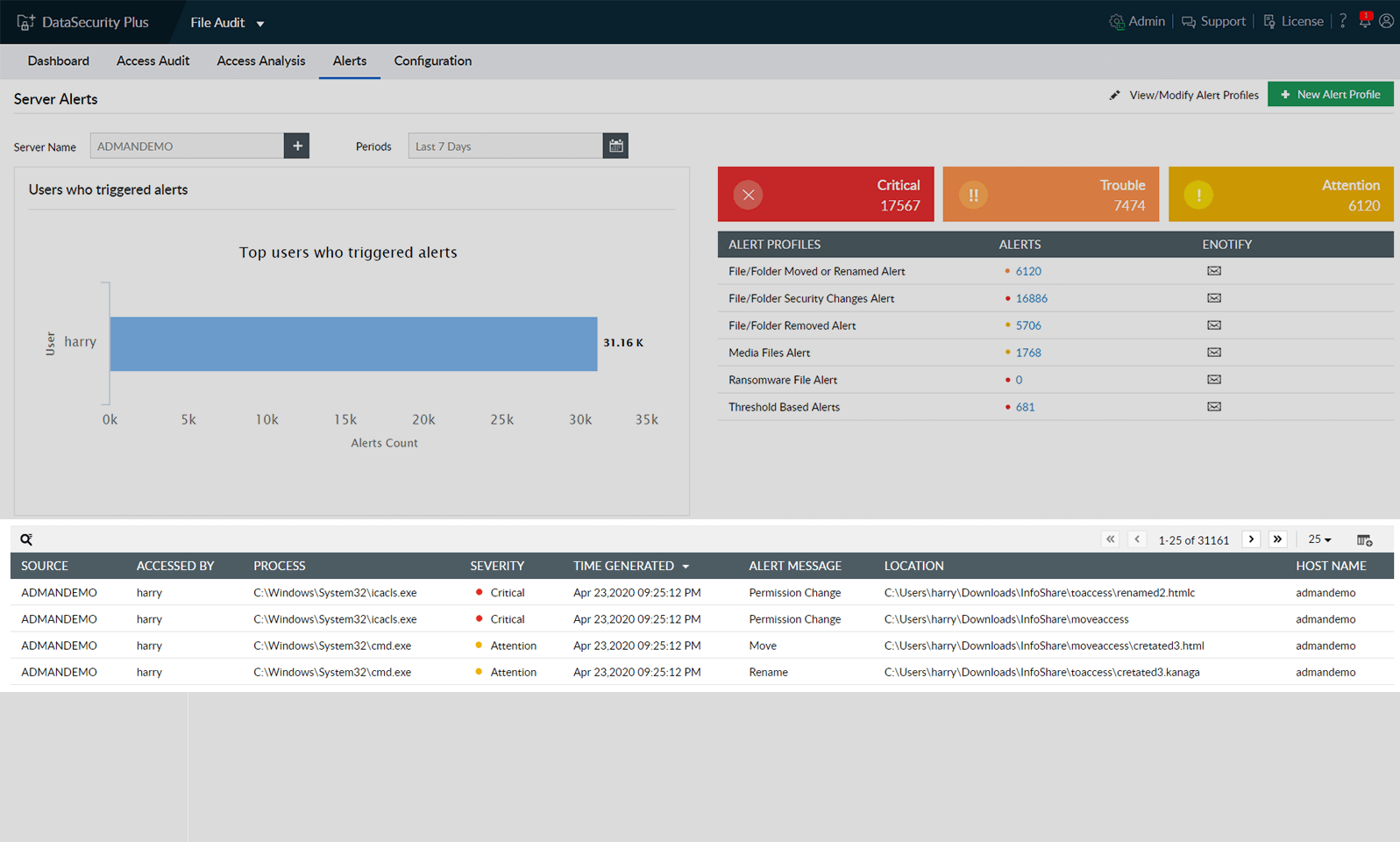

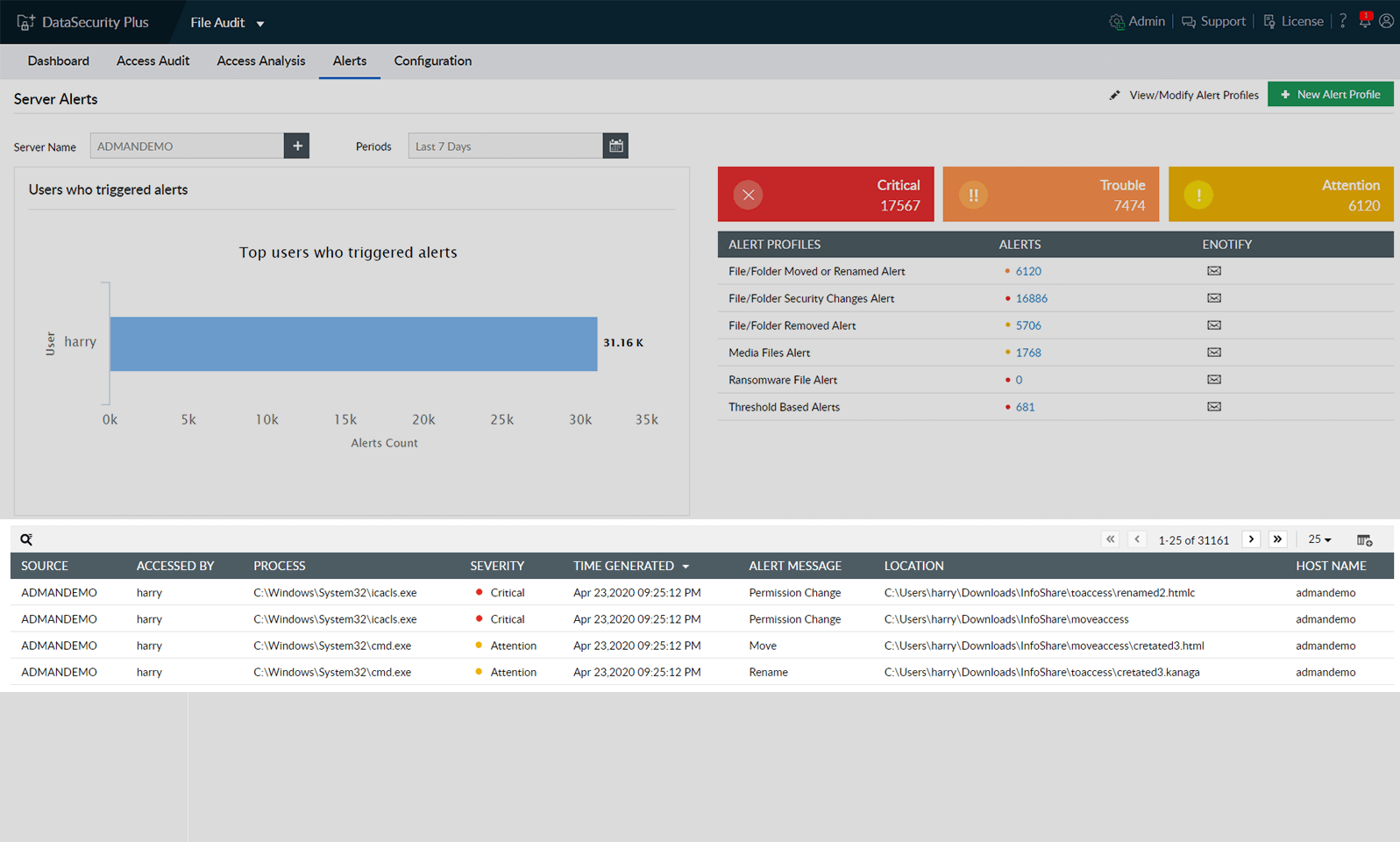

Détection des rançongiciels Décelez des pics soudains d’événements comme des changements de nom, des suppressions ou des modifications d’autorisations, tous de bons indicateurs d’une attaque de rançongiciel.

Alertes en temps réel Générez des notifications instantanées par courrier pour toutes les modifications de fichiers ou d’autorisations injustifiées et détectez les incidents pressants.Réponse

Arrêt de l’infection Interrompez immédiatement le chiffrement de fichiers sur le système hôte en arrêtant rapidement la machine infectée par le rançongiciel.

Mise en quarantaine des rançongiciels Isolez la machine infectée du réseau pour atténuer l’impact du rançongiciel sur l’organisation.Analyse

Examen forensique Identifiez rapidement les machines infectées à l’aide de données d’examen utiles et précises. Tenez un registre d’audit clair et concis comme preuve légale.

Détection rapide des intrusions de rançongiciel avec l’outil

Détectez et bloquez d’éventuelles attaques de rançongiciel avec des alertes en temps réel et un mécanisme de réaction automatique aux menaces.

- Mise en quarantaine des programmes malveillants

- Fin des rançongiciels

- Analyse forensique simplifiée

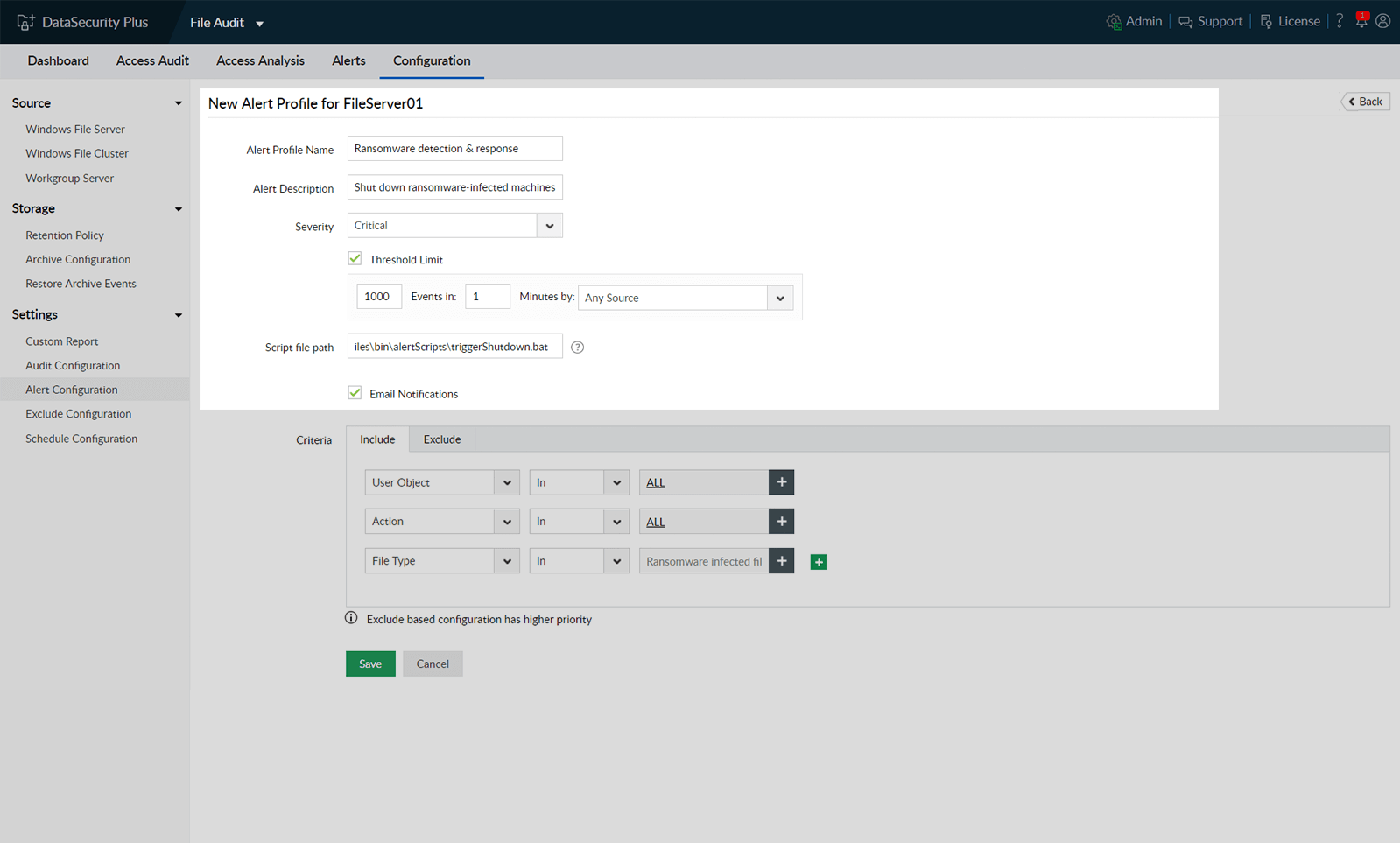

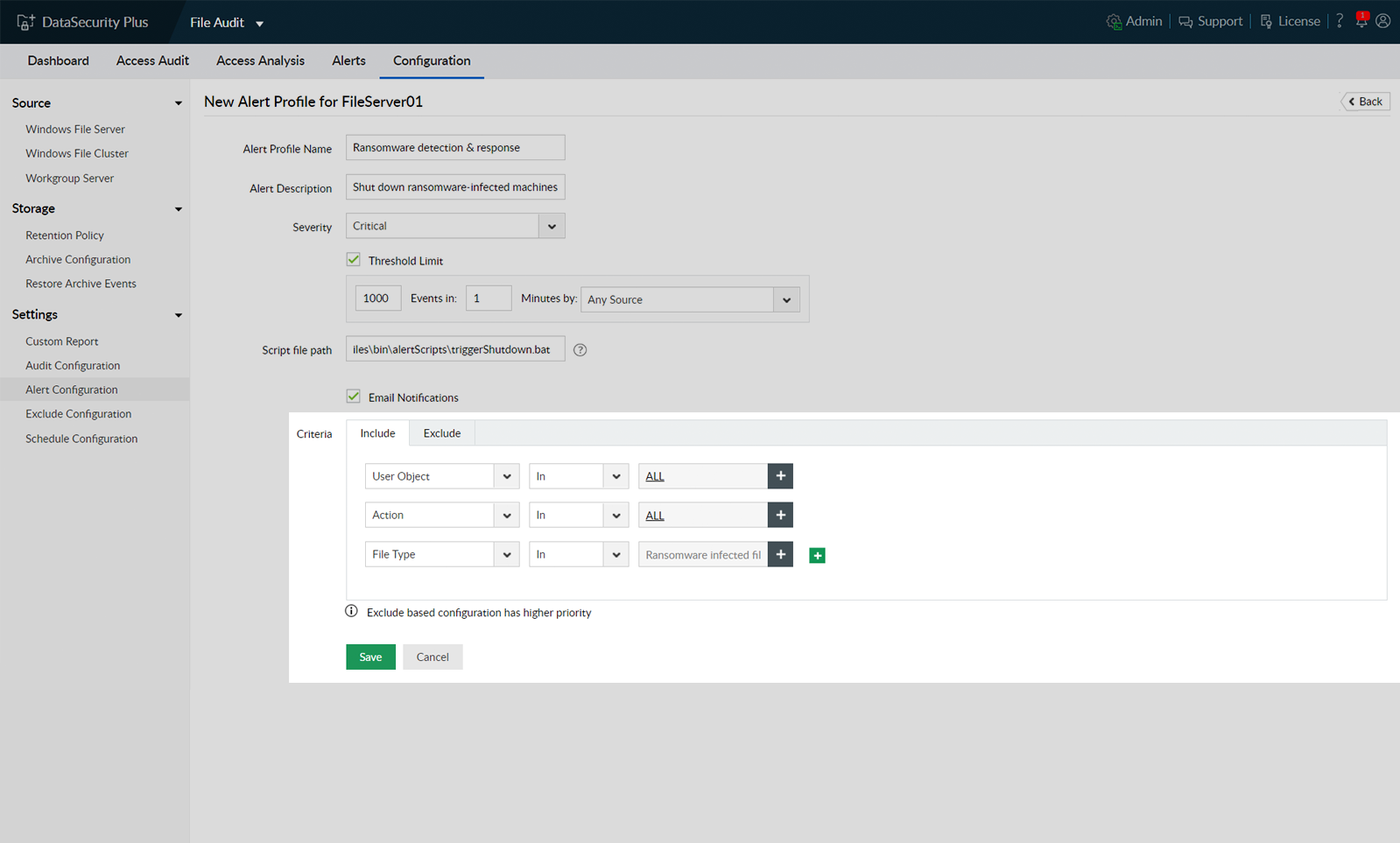

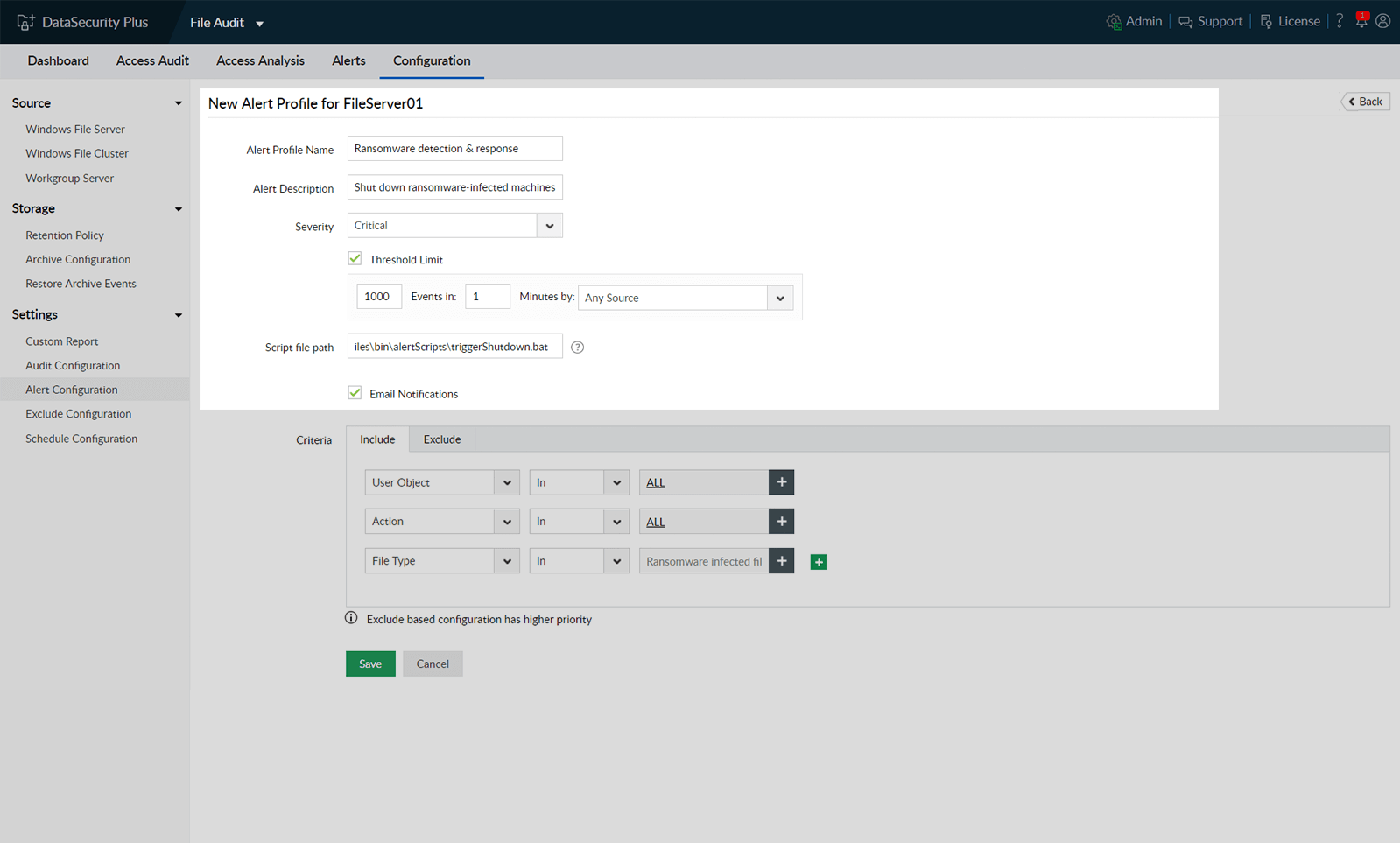

Parade aux attaques de rançongiciel

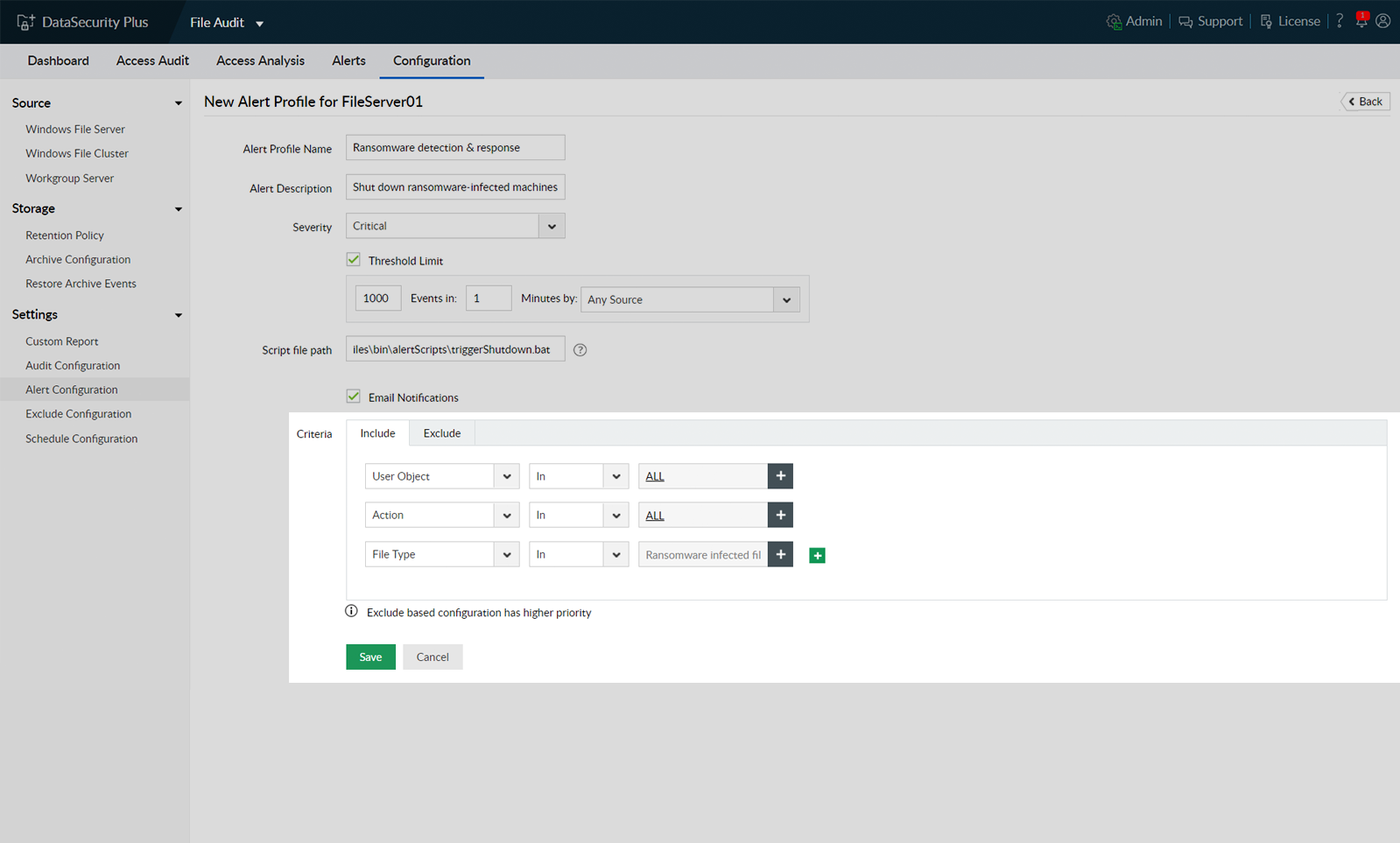

Parez rapidement à une infection de rançongiciel en arrêtant automatiquement la machine touchée. Exécutez des scripts personnalisés pour effectuer des actions sur mesure selon les besoins de l’organisation (par exemple, déconnexion de la session ou verrouillage du compte d’utilisateur).

Détection des programmes malveillants en temps réel

Accélérez la réponse aux incidents avec des notifications par courrier instantanées à la détection d’attaques de programme malveillant, notamment de rançongiciel, en décelant un pic soudain des événements de changement de nom ou de modification.

Protection contre WannaCry, Petya, NotPetya et d’autres formes de rançongiciel

De nombreuses variantes de rançongiciel utilisent une extension de fichier spéciale pour chiffrer des données. DataSecurity Plus utilise ces extensions pour identifier des variantes de rançongiciel connues et les bloquer instantanément.

Examen et analyse

Affichez les détails précis d’une attaque de rançongiciel pour identifier l’adresse IP de la machine cliente à l’origine de la propagation. Cette information et d’autres disponibles permettent d’effectuer une analyse de la cause première.

Thanks!

One of our solution experts will get in touch with you shortly.

Foire aux questions

1. Puis-je fermer automatiquement la session d’un utilisateur lorsqu’une attaque de rançongiciel est détectée ?

DataSecurity Plus permet d’exécuter des scripts personnalisés pour effectuer des actions sur mesure selon les besoins de l’organisation (par exemple, fermeture de la session, verrouillage du compte d’utilisateur ou arrêt du système).

2. Puis-je détecter des attaques de rançongiciel à venir ?

DataSecurity Plus identifie rapidement toutes les attaques de rançongiciel et génère des alertes basées sur un seuil déclenchées lorsqu’un nombre donné d’événements suivis ont lieu dans une période définie.

3. Puis-je éviter que des rançongiciels connus comme WannaCry et Petya n’infectent tout le réseau ?

De nombreuses variantes de rançongiciel utilisent une extension de fichier spéciale pour chiffrer des données. DataSecurity Plus utilise ces extensions pour identifier des variantes de rançongiciel connues et les bloquer instantanément.

4. Si un rançongiciel infecte mon réseau, puis-je déterminer où a commencé l’attaque ?

DataSecurity Plus identifie l’adresse IP de la machine cliente à l’origine de l’attaque. Cette information et d’autres permettent d’effectuer une analyse de la cause première.

5. Que dois-je faire lorsque DataSecurity Plus signale une éventuelle attaque de rançongiciel ?

Dans ce cas, DataSecurity Plus devrait avoir déjà arrêté le système potentiellement infecté. À ce stade, il faut analyser les données d’audit pour identifier la variante de rançongiciel concernée et commencer à établir une stratégie en conséquence.

6. Que faire si je ne trouve pas de réponse à ma question ici ?

Pas de problème ! Remplissez simplement ce formulaire avec autant de renseignements que possible et nous vous contacterons pour les mesures requises.