Techniciens

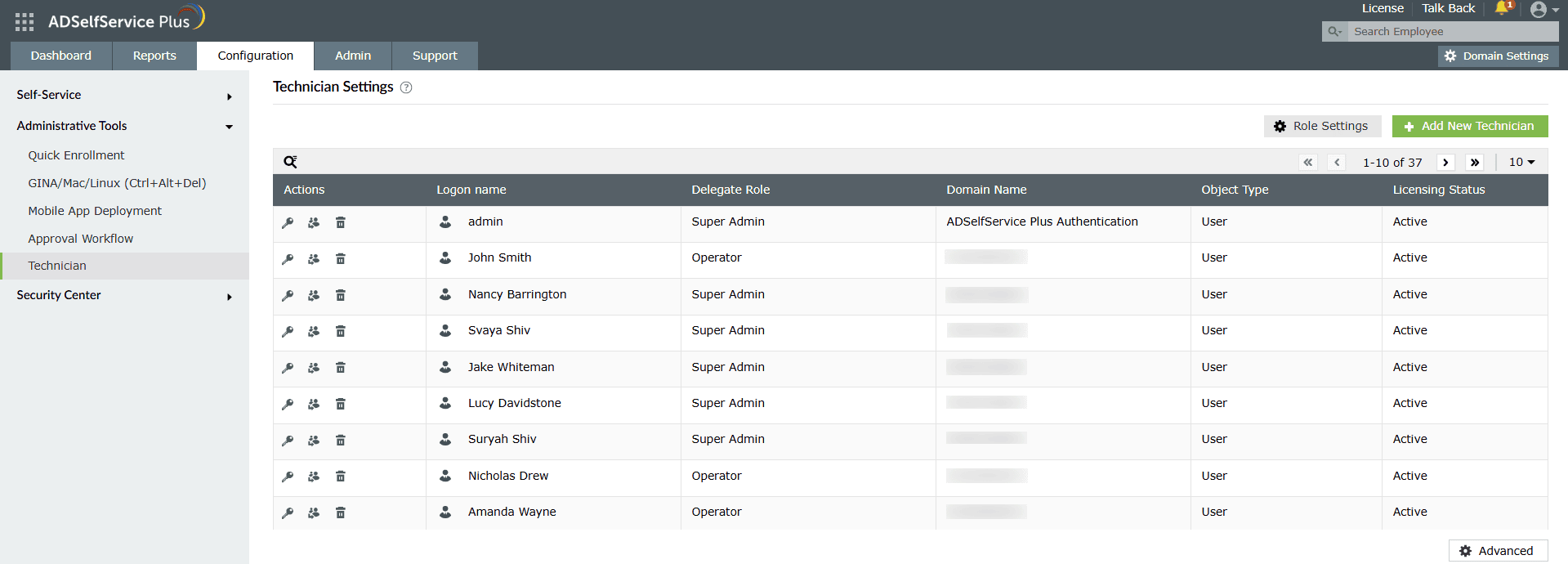

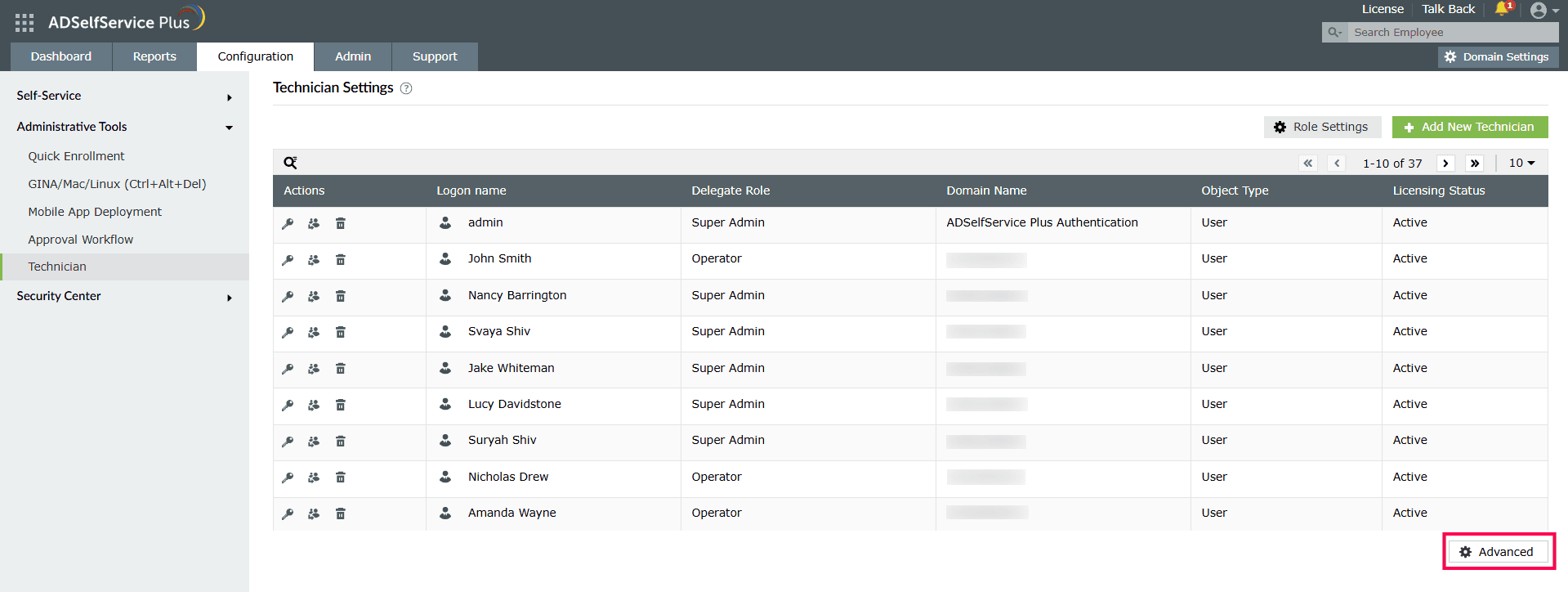

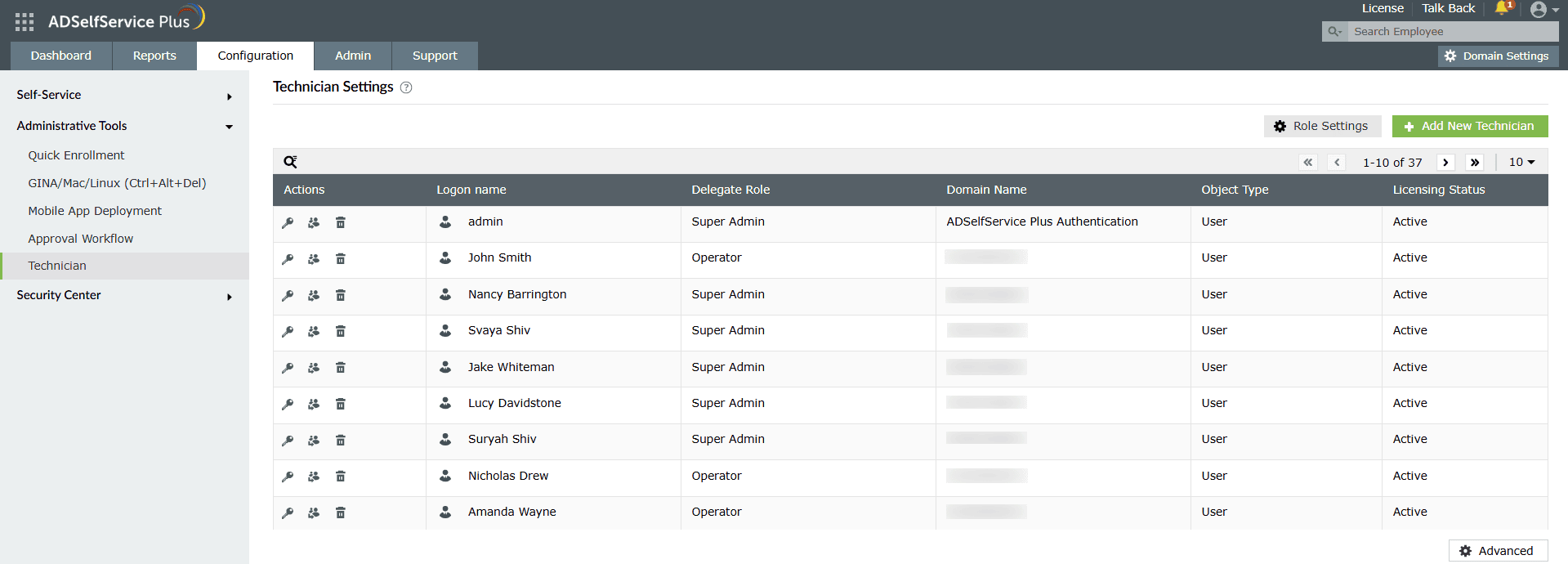

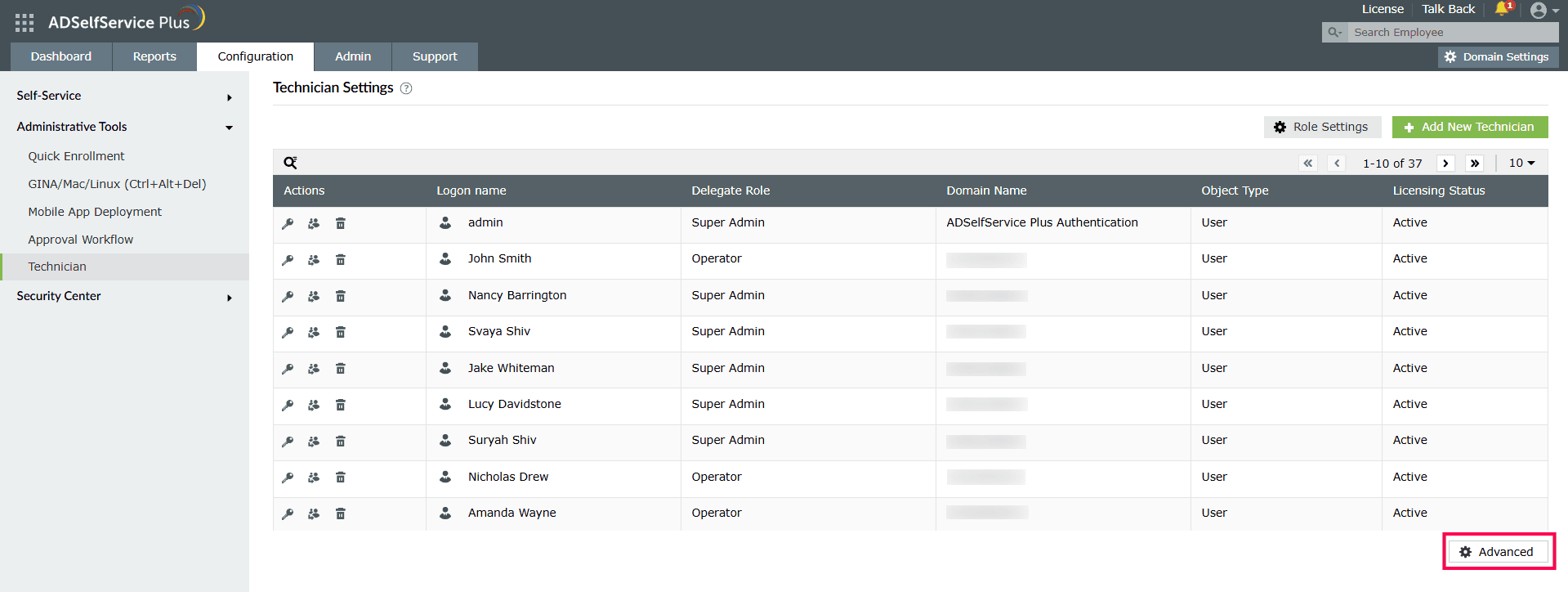

Les techniciens sont des utilisateurs finaux disposant de privilèges spécifiques leur permettant d’exécuter des tâches administratives liées au produit. Pour se connecter au portail ADSelfService Plus et effectuer des tâches administratives, les techniciens doivent se voir attribuer une licence ADSelfService Plus. Le Paramètres du technicien rapport (Configuration > Outils administratifs > Technicien) vous permet de surveiller les licences attribuées aux techniciens depuis la Licence colonne Statut, qui affiche le statut de la licence de chaque technicien.

- Techniciens basés sur le domaine : Ce sont des techniciens qui ont un compte dans AD. Les techniciens basés sur le domaine ont uniquement le contrôle sur le domaine auquel ils appartiennent.

- Techniciens basés sur le produit : Ces comptes techniciens sont créés dans ADSelfService Plus et utilisent leurs identifiants de compte produit pour l’authentification. Les techniciens basés sur le produit ont le contrôle sur tous les domaines configurés dans ADSelfService Plus.

Les techniciens peuvent se voir attribuer l’un de ces rôles :

- Super Admin : Dispose par défaut d’un contrôle total sur l’ensemble de l’application.

- Opérateur : Peut auditer les opérations et consulter les rapports dans l’application par défaut.

Note : Vous pouvez configurer les paramètres MFA et la politique de mot de passe pour les techniciens basés sur le produit à l’aide des Paramètres avancés dans l’ Techniciens onglet. Pour ce faire, accédez à Configuration > Outils administratifs > Technicien > Avancé. Pour configurer les paramètres MFA et de politique de mot de passe pour les techniciens basés sur le domaine, accédez à Configuration > Libre-service > Authentification multifactorielle et Configuration > Libre-service > Appliqueur de politique de mot de passe.

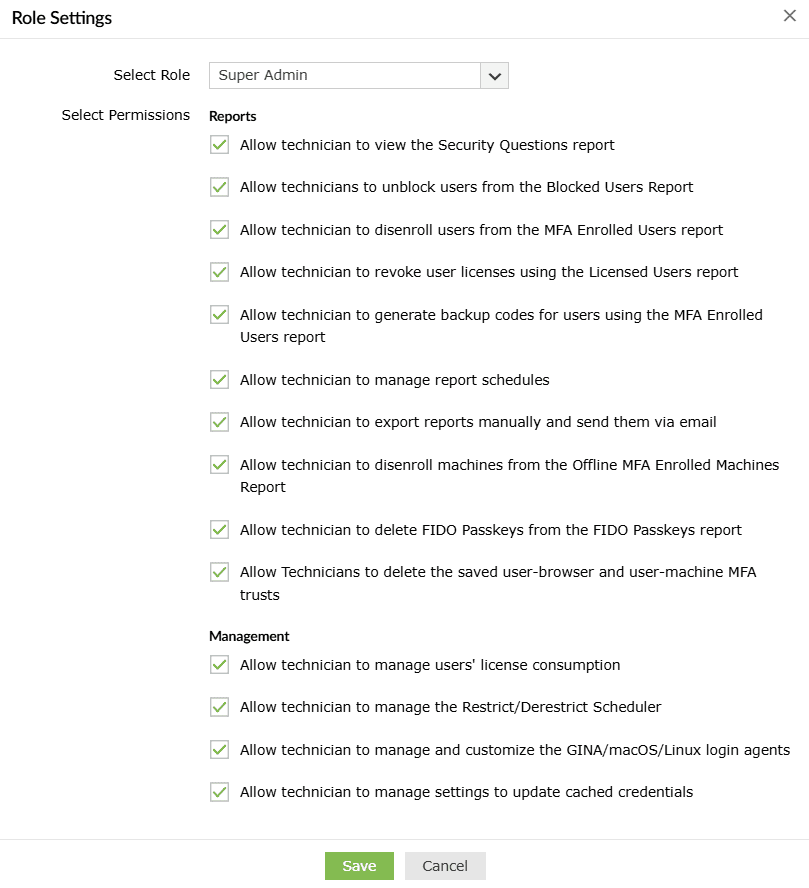

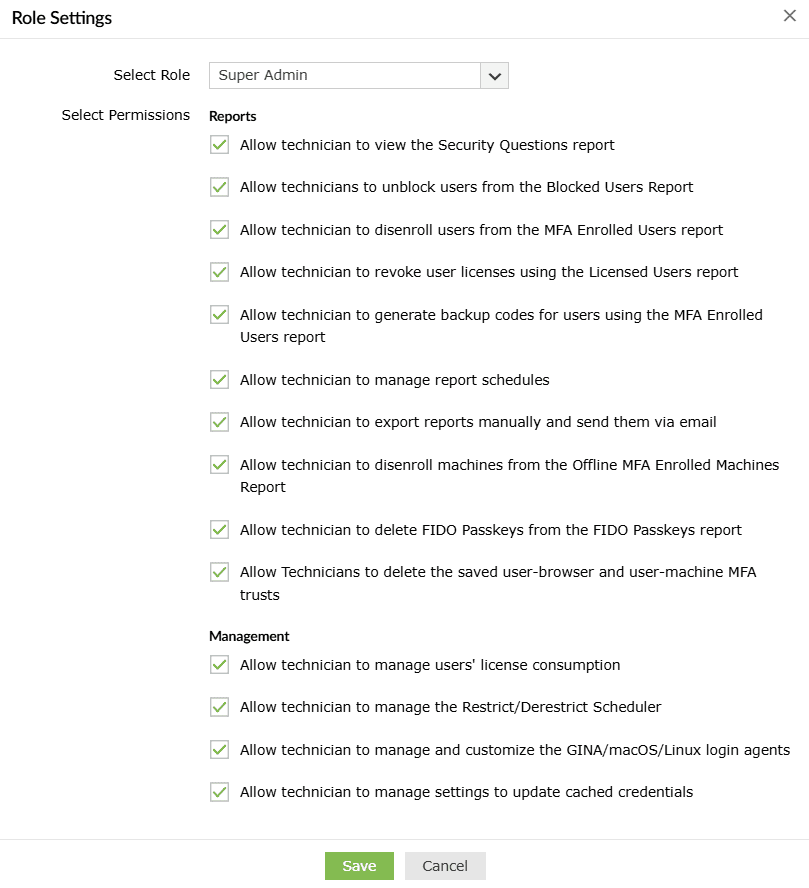

Comment attribuer des autorisations aux rôles de technicien

- Accédez à Configuration > Outils administratifs > Technicien..

- Cliquez sur Paramètres du rôle.

- Sélectionnez le rôle requis dans la liste déroulante.

- Vous pouvez maintenant choisir d’attribuer ou de retirer les autorisations affichées.

Note : Si un technicien basé sur le produit avec le rôle Super Admin configure des paramètres particuliers associant plusieurs domaines ou politiques, toute modification de ce paramètre sera répliquée dans les domaines ou politiques sélectionnés. Les techniciens basés sur le domaine peuvent modifier ces paramètres sans être conscients des implications, car leur visibilité est limitée au domaine auquel ils appartiennent. Il est donc recommandé que les techniciens basés sur le produit configurent les paramètres affectant plusieurs domaines ou politiques (mentionnés ci-dessous) uniquement si c’est absolument nécessaire.

Configurations affectant plusieurs domaines

- MFA Azure AD

- Clés FIDO

- Duo Security

- Authentification RADIUS

- Authentification SAML

- YubiKey Authenticator

- Authentification par carte à puce

- Authentificateur TOTP personnalisé

- Notification d’expiration du mot de passe

- Synchronisation du mot de passe / authentification unique

- Accès conditionnel

- Mise à jour automatique de la mise en page

- Recherche d’employé

- Gestion des attributs personnalisés

- Sources de données dans l’importation de données d’inscription depuis une base de données externe

- Personnalisation GINA/Mac/Linux

- Mise à jour des identifiants en cache via VPN

- Configuration APNs (déploiement d’application mobile)

En plus de ces configurations, les modifications apportées par les techniciens basés sur le domaine aux configurations dans l’ onglet Admin seront également répliquées dans les autres domaines associés.

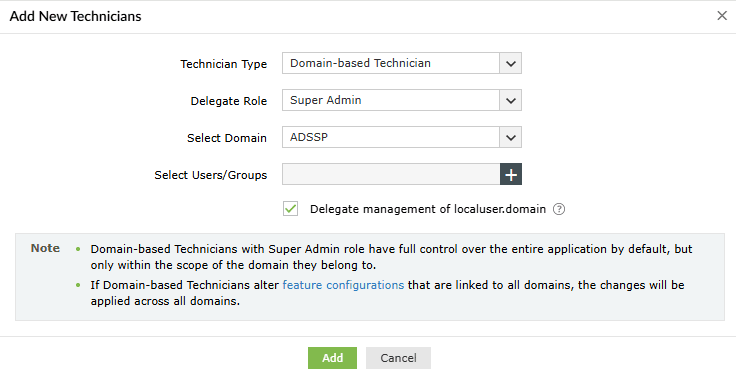

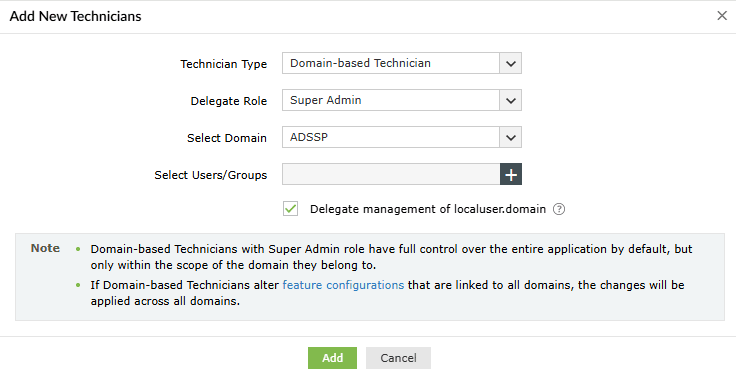

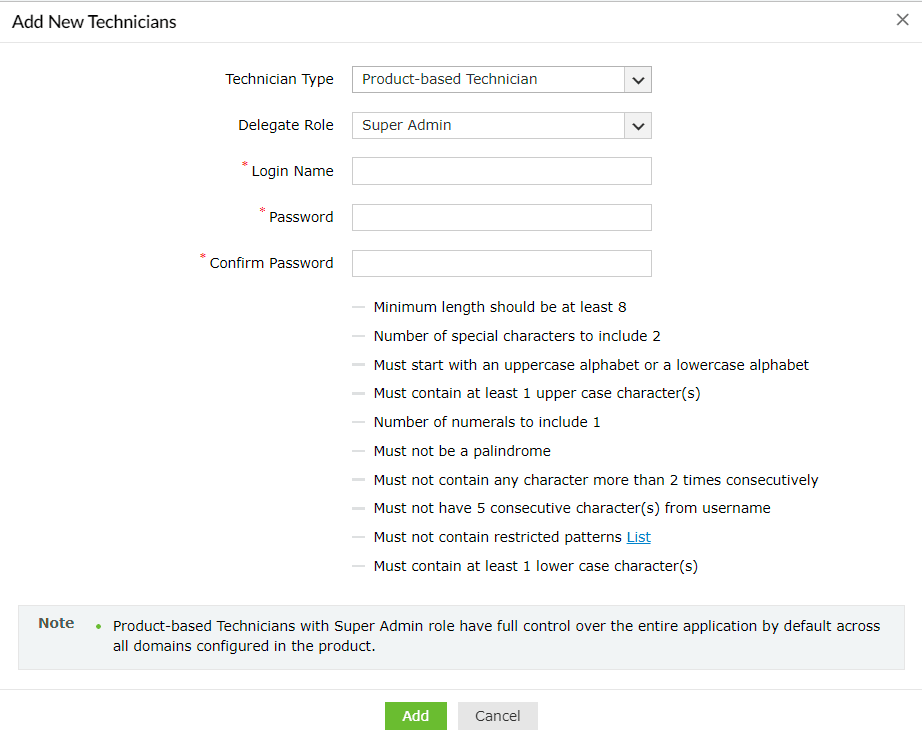

Comment créer un technicien

- Accédez à Configuration > Outils administratifs > Technicien.

- Cliquez sur le bouton + Ajouter un nouveau technicien .

- Sélectionnez le type de technicien, le rôle, le domaine et les utilisateurs ou groupes dans les listes déroulantes respectives.

Important : Lorsque Technicien basé sur le domaine est sélectionné, le technicien créé peut utiliser ses identifiants Windows pour se connecter à ADSelfService Plus.

- Si vous souhaitez permettre au technicien de gérer les utilisateurs locaux, sélectionnez l’option Déléguer la gestion de localuser.domain .

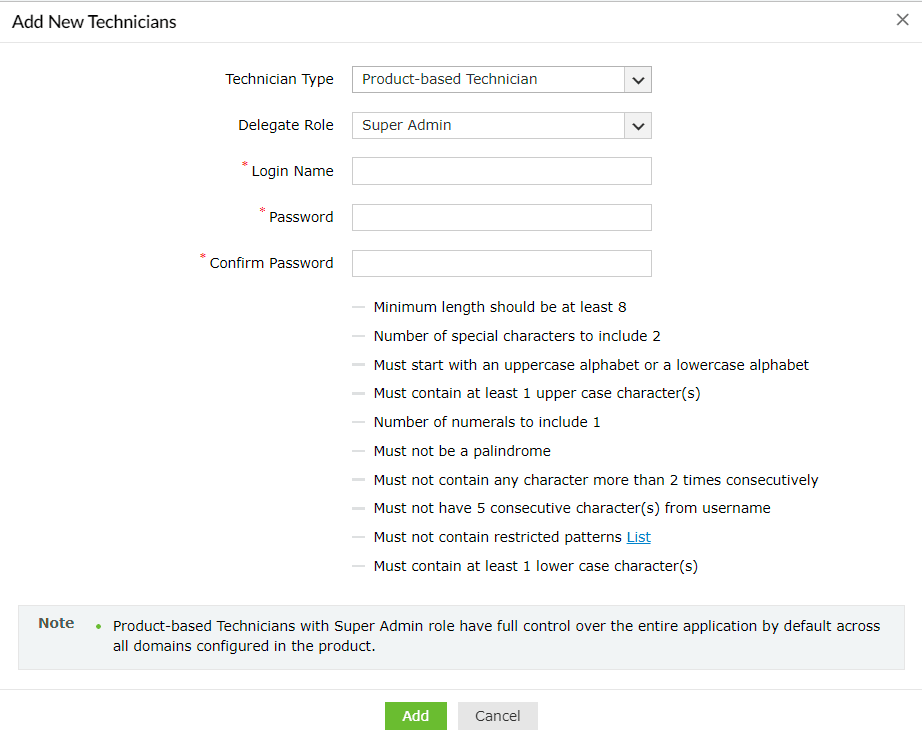

- Si vous sélectionnez Technicien basé sur le produit dans l’ Champ Type de technicien , vous devrez saisir les identifiants de connexion de ce technicien.

Important : Lorsque Technicien basé sur le produit est sélectionné, cela crée uniquement un compte dans ADSelfService Plus. Le technicien n’aura pas de compte AD et doit utiliser les identifiants que vous configurez pour se connecter au produit.

- Cliquez sur Ajouter.

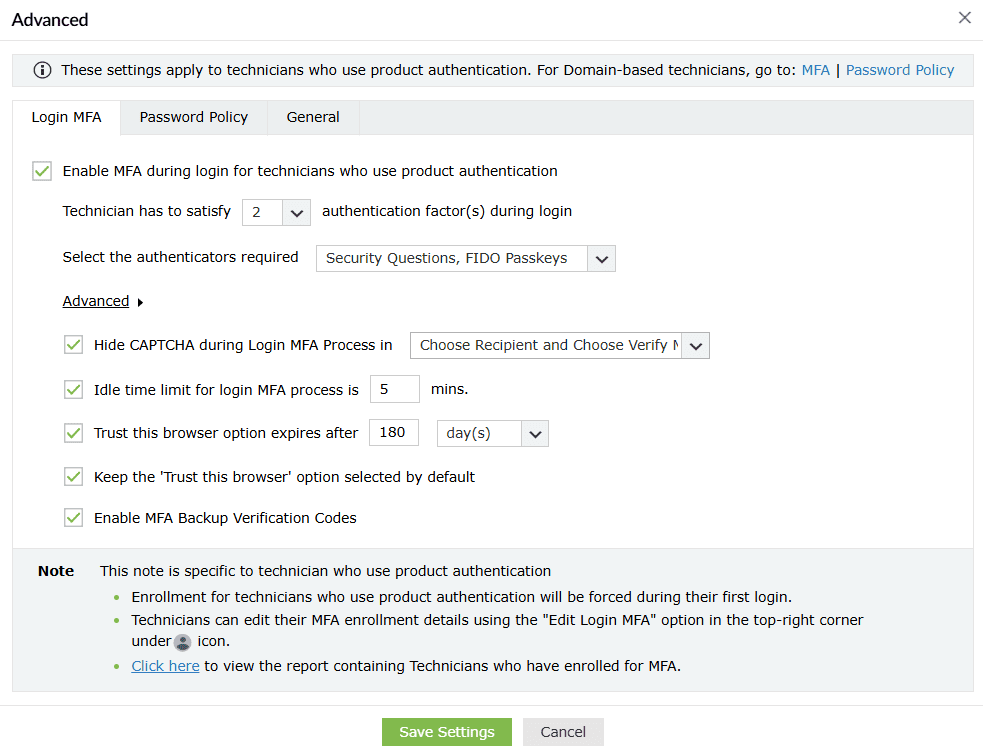

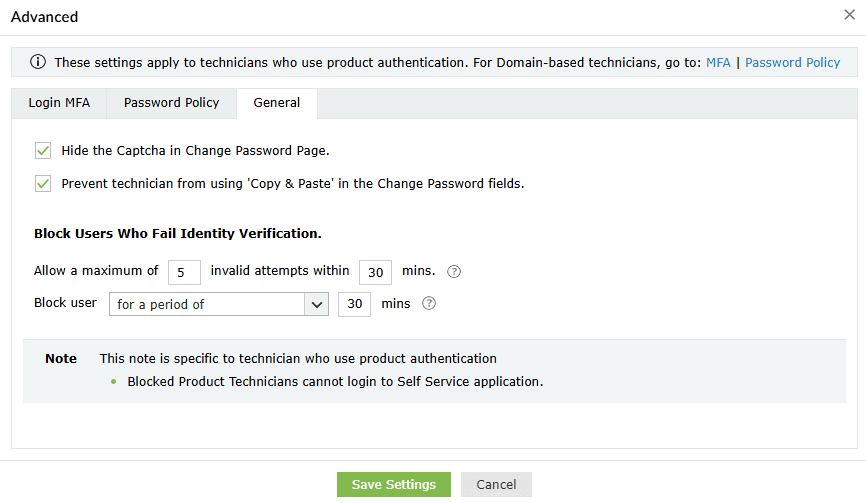

Paramètres avancés

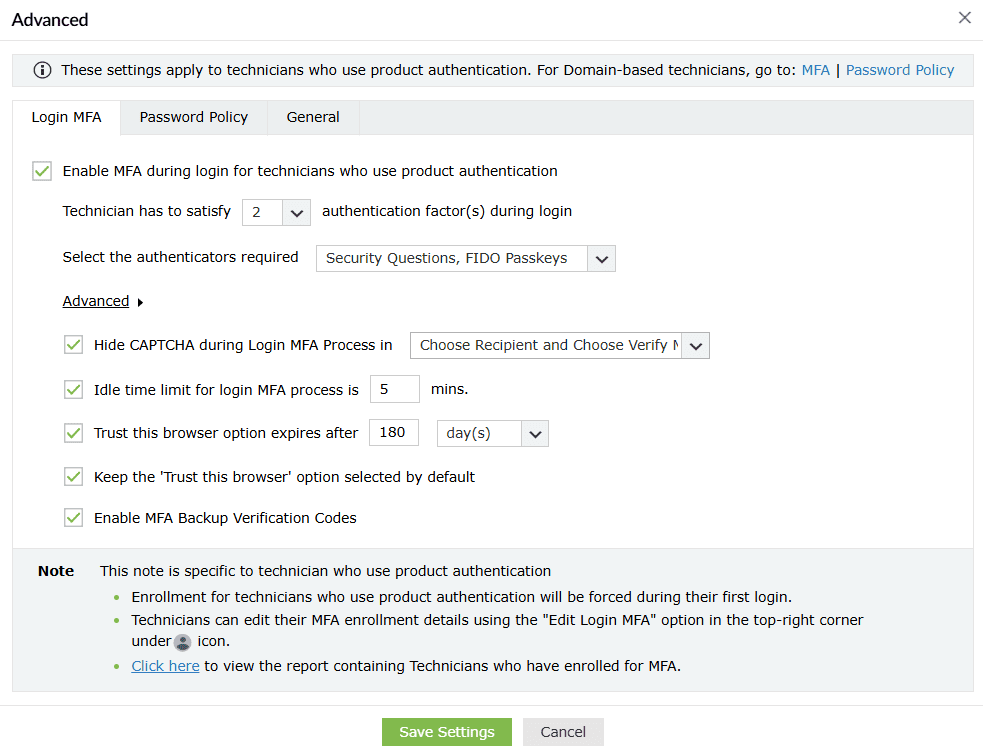

L’option Avancé sur la Paramètres du technicien page permet de configurer les paramètres MFA de connexion et la politique de mot de passe pour les techniciens utilisant l’authentification produit.

MFA de connexion

Vous pouvez configurer un MFA spécifique pour les techniciens à l’aide de cette section.

- Accédez à Configuration > Outils administratifs > Technicien.

- Cliquez sur Avancé dans le coin inférieur droit et cliquez sur l’ MFA de connexion onglet.

- Activer la MFA lors de la connexion pour les techniciens utilisant l’authentification produit : Activez cette option si vous souhaitez qu’ADSelfService Plus demande aux techniciens produit les authenticators MFA configurés lors de la connexion pour une sécurité supplémentaire.

Note : Ces paramètres MFA seront appliqués à tous les techniciens produit, y compris le compte administrateur par défaut. Cela entraînera le verrouillage des comptes sans codes de secours en cas d’échec de la MFA. Vous pouvez débloquer le compte administrateur par défaut ou contacter le support si le compte administrateur par défaut est bloqué.

Si nécessaire, vous pouvez aussi choisir de réinitialiser le mot de passe administrateur par défaut en suivant ces étapes.

- Le technicien doit satisfaire à __ facteur(s) d’authentification lors de la connexion : Choisissez dans la liste déroulante le nombre d’authentificateurs à demander aux techniciens lors de la connexion.

- Sélectionnez les authenticators requis : Choisissez les authenticators que vous souhaitez appliquer au technicien dans la liste déroulante.

- Cliquez sur Avancé pour accéder à plus d’options de personnalisation des paramètres des techniciens.

- Masquer CAPTCHA lors du processus MFA de connexion dans : Spécifiez les pages MFA sur lesquelles vous ne souhaitez pas que le CAPTCHA soit affiché.

- Limite de temps d’inactivité pour le processus MFA de connexion : __min Spécifiez la limite de temps d’inactivité pour le processus MFA de connexion. Une fois ce temps écoulé, si le technicien n’a pas terminé le processus de vérification, il devra recommencer la vérification MFA.

- L’option « Faire confiance à ce navigateur » expire après __ : Lorsque cette option est activée, les utilisateurs ne seront pas tenus de passer par la MFA pendant la durée spécifiée lorsqu’ils se connectent à ADSelfService Plus via des navigateurs de confiance. Spécifiez la durée de la période de confiance en jours, heures ou minutes.

- Garder l’option « Faire confiance à ce navigateur » sélectionnée par défaut : Activez cette option si vous souhaitez que la case Faire confiance à ce navigateur soit cochée par défaut sur l’écran de vérification MFA.

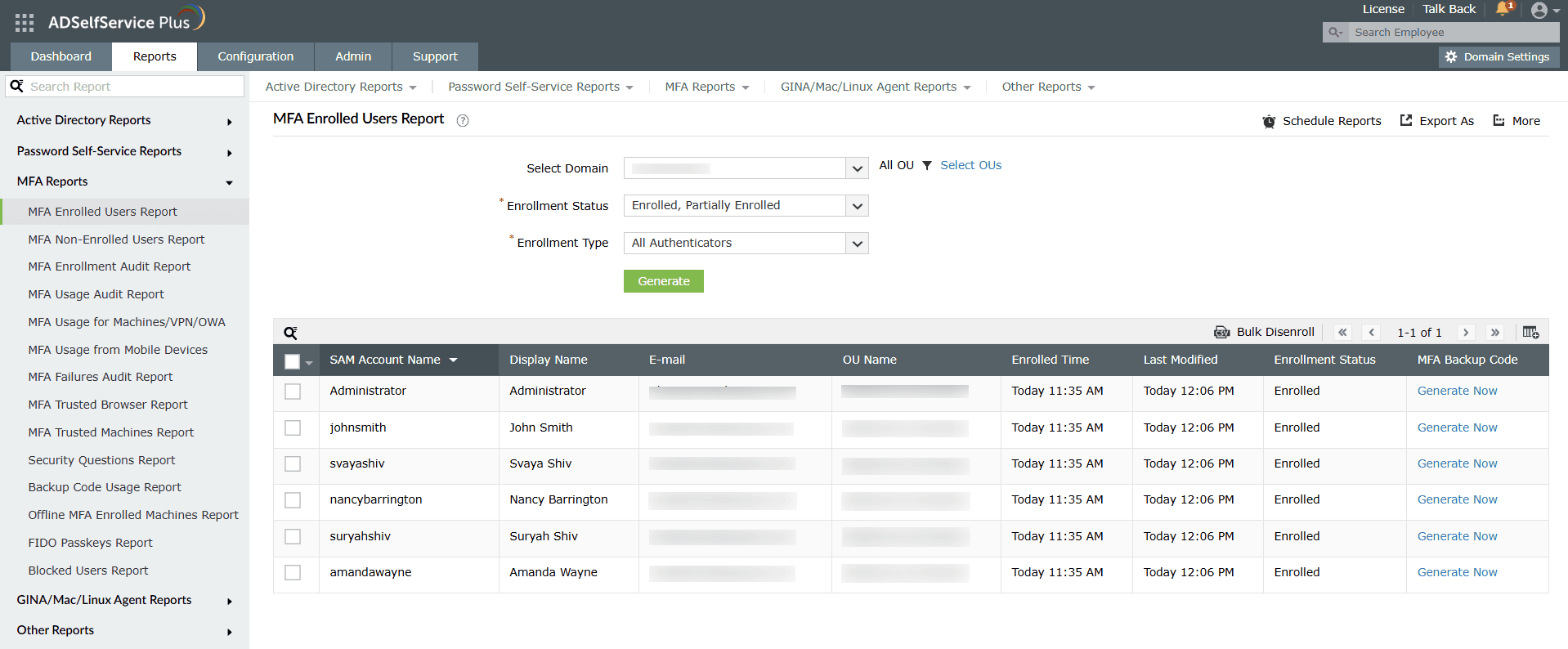

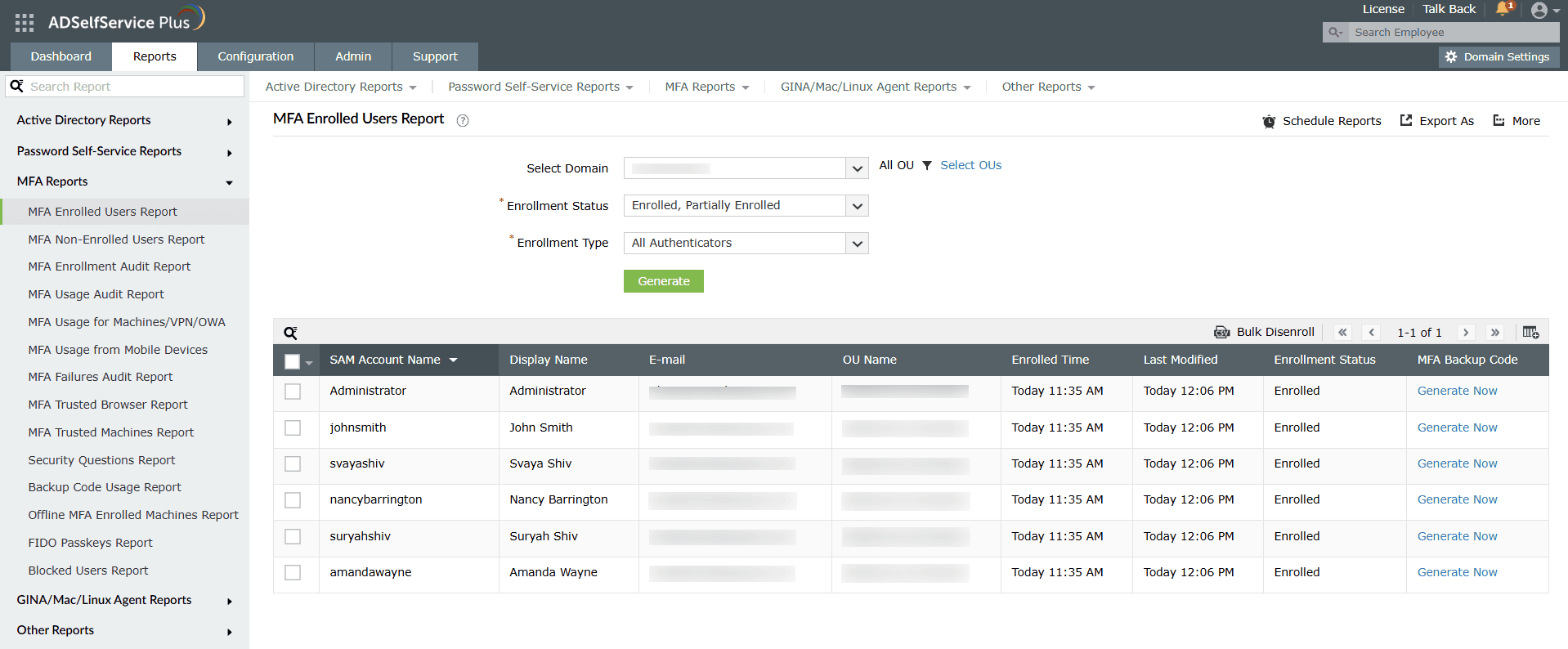

- Activer les codes de vérification de secours MFA : Cliquez sur cette option pour permettre aux administrateurs de générer des codes de secours pour les comptes techniciens via le Rapport des utilisateurs inscrits MFA. Les administrateurs peuvent choisir d’afficher la colonne Code de secours MFA dans le Rapport des utilisateurs inscrits MFA et générer des codes de secours depuis le rapport.

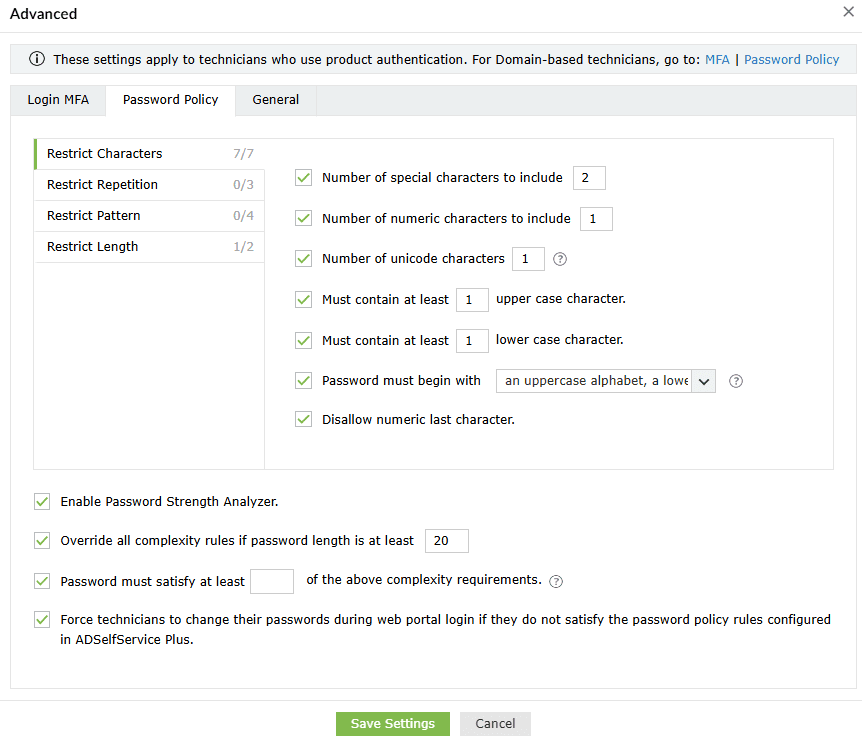

Politique de mot de passe

- Accédez à Configuration > Outils administratifs > Technicien.

- Cliquez sur Avancé dans le coin inférieur droit et cliquez sur l’ Politique de mot de passe onglet.

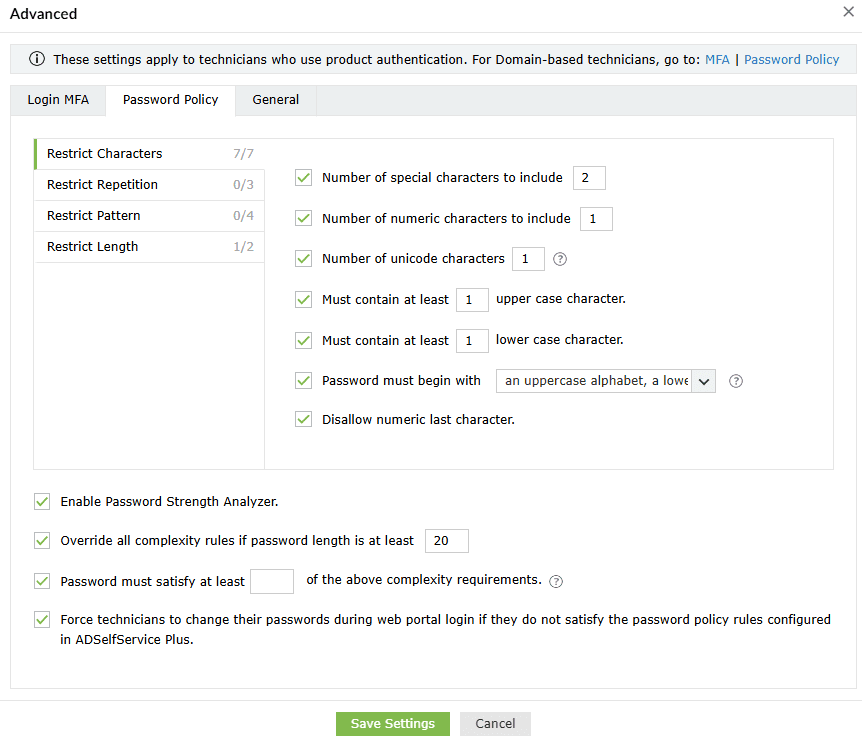

- Restriction des caractères : Spécifiez combien de caractères spéciaux, de chiffres et de caractères Unicode doivent être utilisés dans un mot de passe.

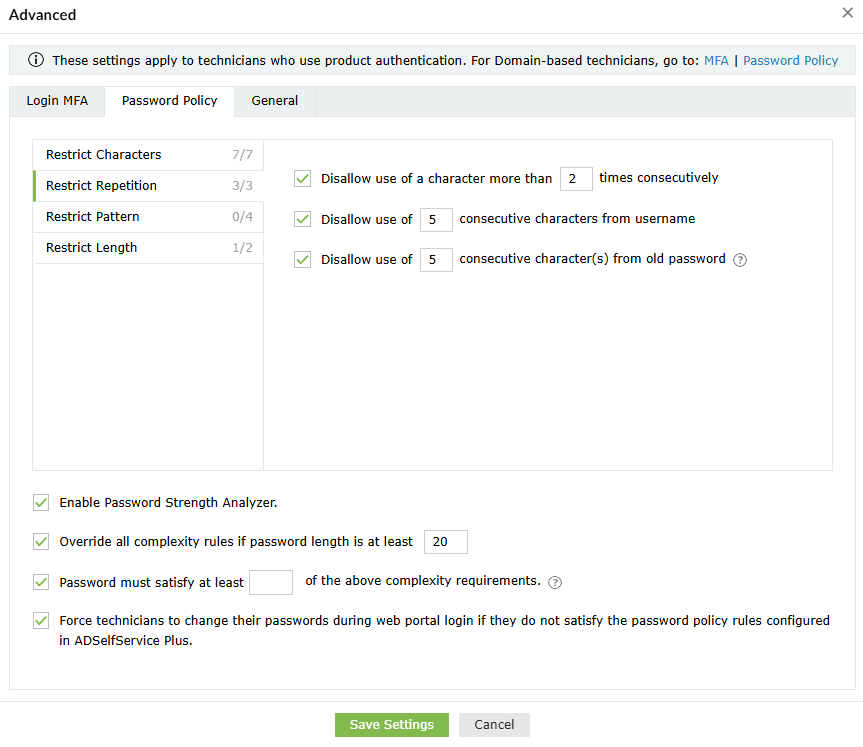

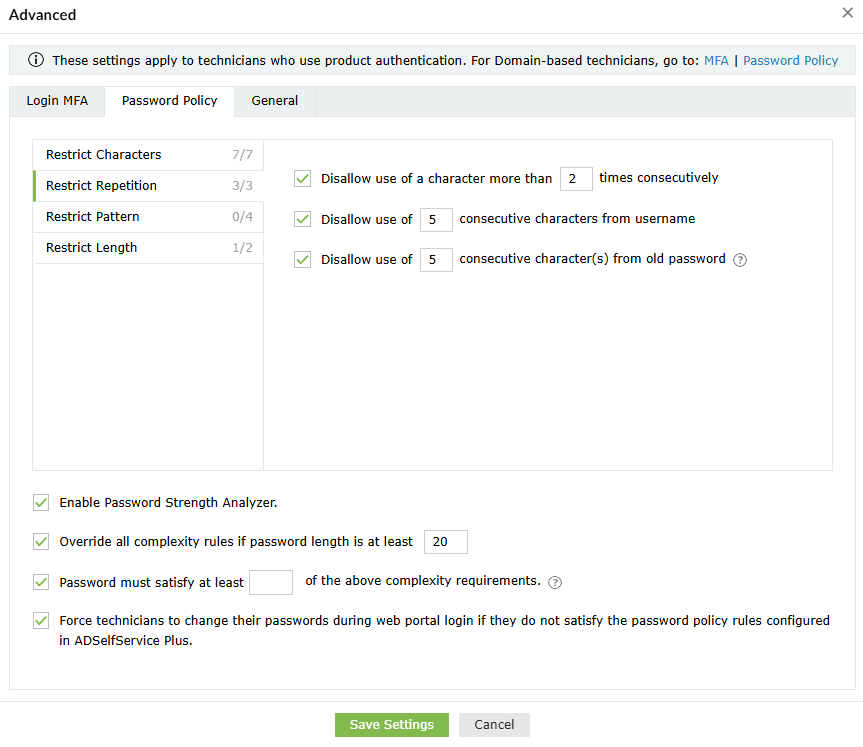

- Restriction des répétitions : Limitez l’utilisation de :

- Caractères consécutifs (par exemple, aaaa).

- Une chaîne de caractères consécutifs provenant du nom d’utilisateur et de l’ancien mot de passe (par exemple user01).

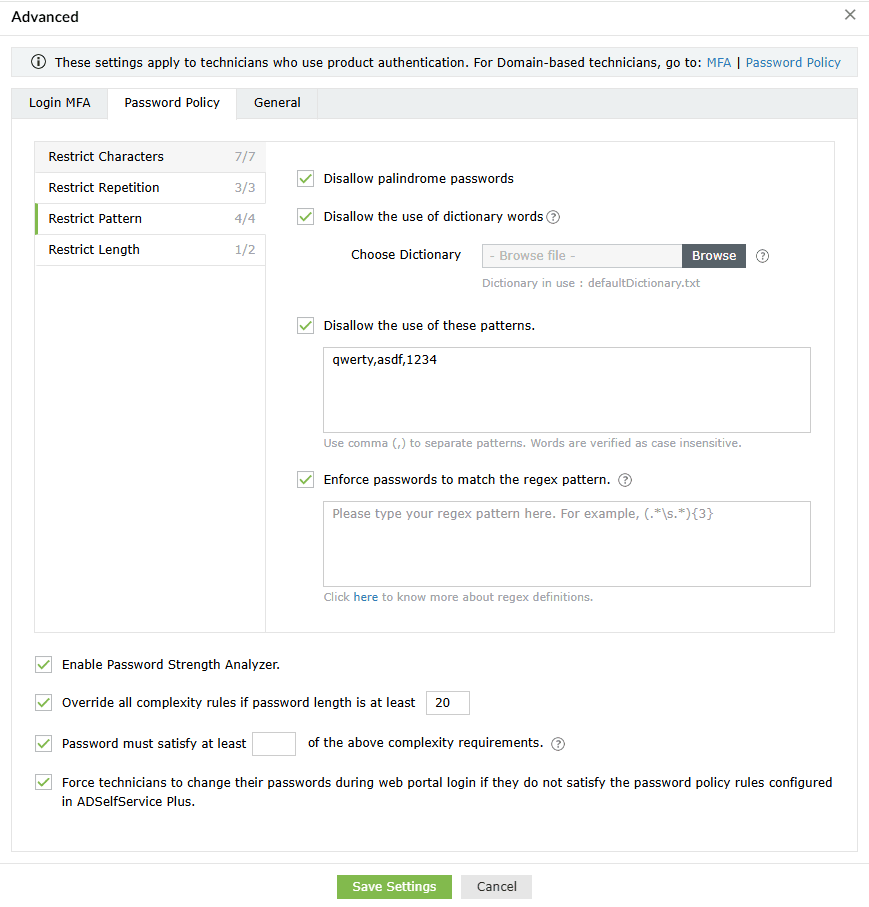

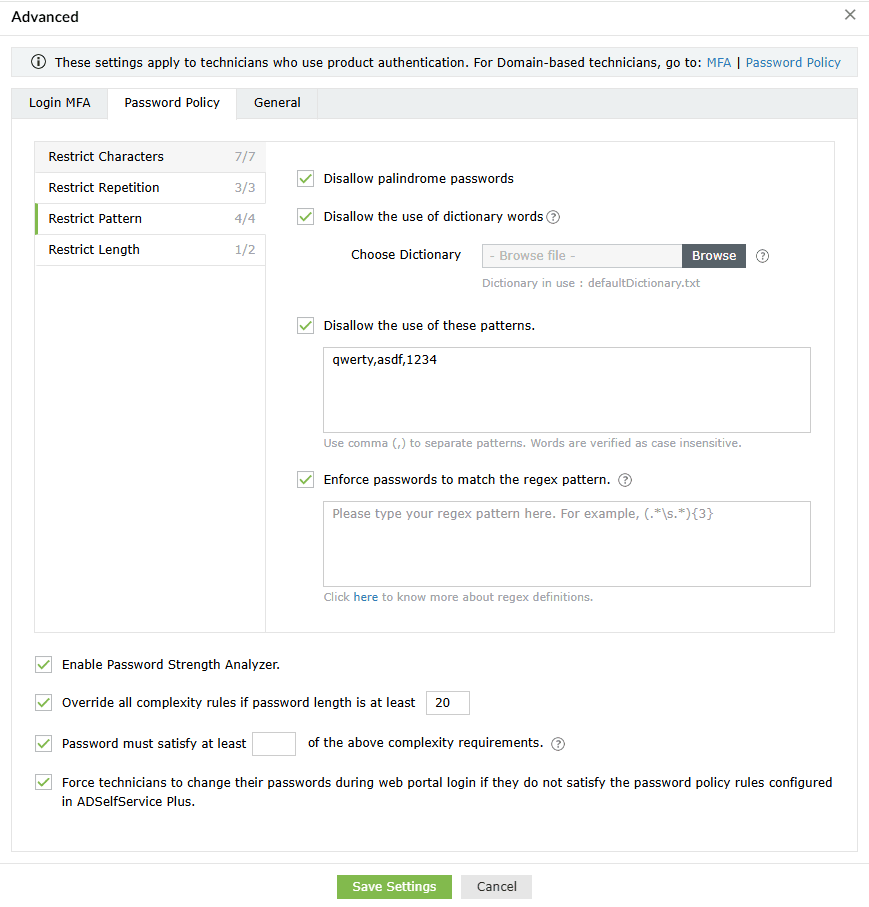

- Restreindre le modèle : Restreindre les techniciens d’utiliser des séquences de clavier, des mots du dictionnaire et des palindromes, ou s’assurer que leurs mots de passe respectent des critères spécifiques en appliquant un modèle regex. En savoir plus sur la configuration d’un modèle regex, ici.

Note importante : Assurez-vous que le modèle regex et les autres règles de politique de mot de passe ne sont pas en conflit. Si vous activez une politique de mot de passe basée sur un modèle regex, veuillez vous assurer que l’agent de connexion sur les machines des utilisateurs est mis à jour à la version 6.11 ou supérieure, et que l’application ADSelfService Plus sur les appareils des techniciens est au minimum à la version 1.7.2 ou 1.6.6 pour les appareils Android ou iOS, respectivement.

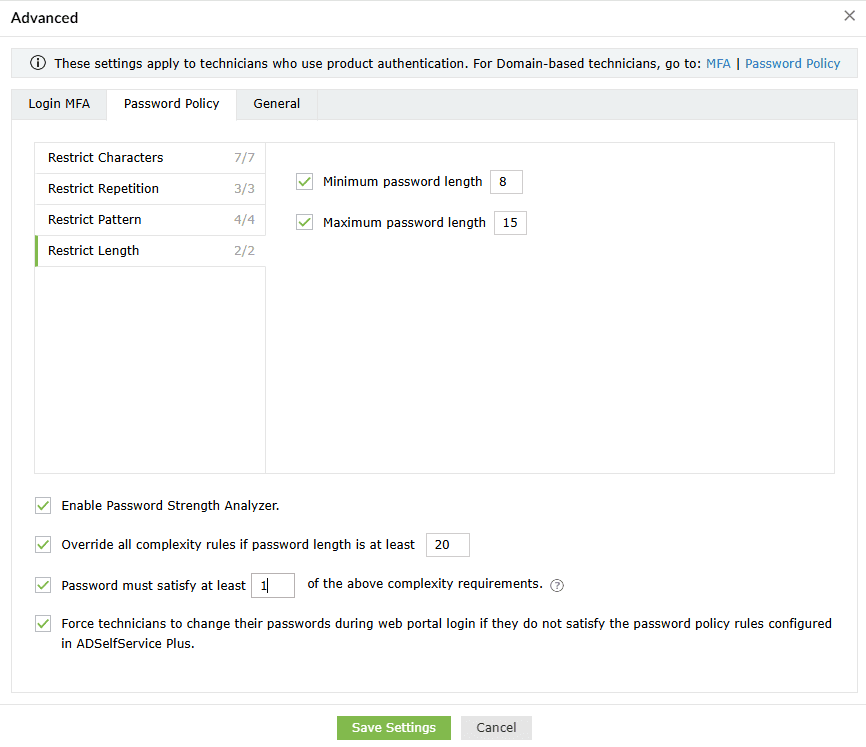

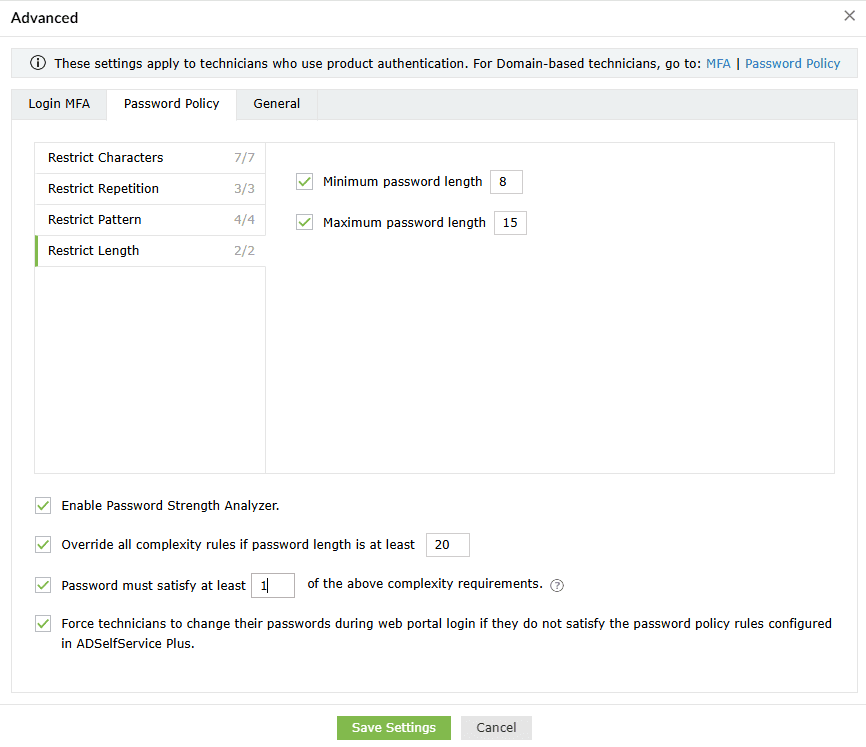

- Restreindre la longueur : Spécifiez la longueur maximale et minimale du mot de passe.

- Activer l’analyseur de force du mot de passe : Activez ce paramètre pour fournir une représentation visuelle de la force du mot de passe, encourageant les techniciens à créer des mots de passe complexes.

- Vous pouvez également configurer les paramètres pour outrepasser toutes les règles de complexité si le mot de passe respecte une longueur de mot de passe prédéfinie. Vous pouvez également spécifier le nombre de règles de complexité qu’un mot de passe doit satisfaire.

- Sécurisez les comptes techniciens en vérifiant si leurs mots de passe respectent toutes les règles de politique de mot de passe configurées dans ADSelfService Plus et en vérifiant l’utilisation de mots de passe compromis grâce à l’intégration Have I Been Pwned lors de chaque tentative de connexion au portail ADSelfService Plus. Si les mots de passe ne respectent pas les exigences, les techniciens seront obligés de les modifier.

Général

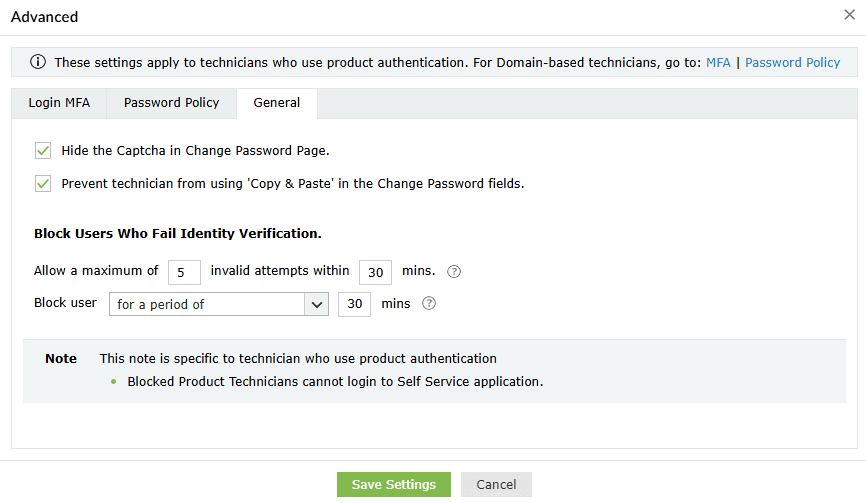

- Masquer le CAPTCHA sur la page de changement de mot de passe : Vous pouvez choisir de masquer le CAPTCHA sur la page de changement de mot de passe en utilisant cette option.

- Empêcher le technicien de copier-coller le mot de passe dans les champs de changement de mot de passe : Assurez une sécurité supplémentaire en empêchant les techniciens de copier et coller les mots de passe dans les champs de mot de passe.

- Activer l’analyseur de force du mot de passe : Activez cette option pour aider les techniciens à analyser la force de leur mot de passe en temps réel lorsqu’ils réinitialisent ou changent leurs mots de passe.

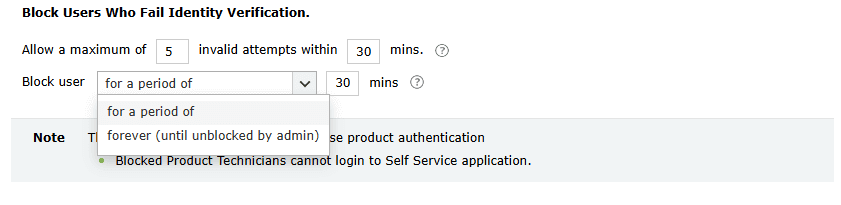

Bloquer les utilisateurs qui échouent à la vérification d’identité

- Utilisez le Autoriser un maximum de __ tentatives invalides dans __ minutes option pour définir le nombre maximum de tentatives de vérification échouées autorisées pour un technicien dans un intervalle de temps défini. Les techniciens qui dépassent le nombre de tentatives échouées spécifiées ici seront bloqués.

Note : Chaque échec de tentative de vérification d’identité, que ce soit lors de la saisie du mot de passe, de la saisie du code de secours, de la soumission d’OTP (y compris pendant le processus d’enregistrement), ou de la vérification MFA, comptera pour la limite maximale de tentatives de vérification avant que le compte ne soit bloqué. Les utilisateurs bloqués ne peuvent pas réinitialiser les mots de passe, déverrouiller les comptes, ni se connecter aux applications ou appareils endpoints.

Les échecs MFA lors de l’utilisation de Duo Security ou de l’authentification par carte à puce ne seront pas pris en compte dans les échecs de vérification d’identité, car ces authentificateurs disposent de leurs propres mécanismes de blocage.

Vous pouvez débloquer le compte administrateur par défaut ou contacter le support si le compte administrateur par défaut est bloqué.

Si nécessaire, vous pouvez aussi choisir de réinitialiser le mot de passe administrateur par défaut en suivant ces étapes.

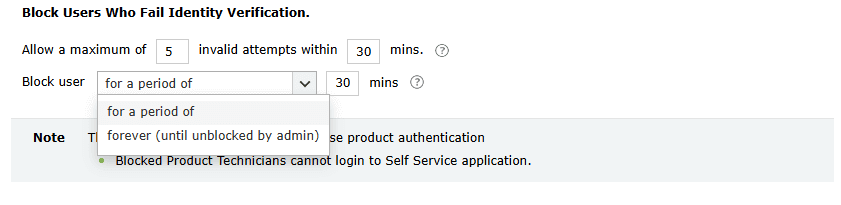

- En utilisant le Bloquer l’utilisateur pour une période de __ min, spécifiez :

- Le nombre de minutes pendant lesquelles le technicien restera bloqué.

Exemple : Par exemple, supposons que vous avez défini un maximum de cinq tentatives invalides, un intervalle de temps de 10 minutes, et une période de blocage de 30 minutes. Cela signifie que lorsqu’un technicien échoue à vérifier son identité cinq fois dans un intervalle de 10 minutes, il sera bloqué pendant 30 minutes.

- Choisissez Pour toujours (jusqu’à déblocage par l’admin) pour configurer les comptes techniciens afin qu’ils restent bloqués jusqu’à ce qu’un administrateur les débloque manuellement. Les comptes bloqués peuvent être débloqués depuis le Rapport des utilisateurs bloqués.

Les techniciens bloqués lors de l’accès aux applications ou endpoints, ou pendant les réinitialisations de mot de passe en libre-service ou déblocages de compte, seront empêchés d’accéder à chaque endpoint protégé par ADSelfService Plus jusqu’à ce que leur compte soit débloqué.

Vous ne trouvez pas ce que vous cherchez ?

-

Visitez notre communauté

Publiez vos questions dans le forum.

-

Demander des ressources supplémentaires

Envoyez-nous vos besoins.

-

Besoin d’aide à l’implémentation ?

Essayez OnboardPro