Gestion intégrée des identités & des accès

Téléchargement | DémoSIEM complet et UEBA

Téléchargement | DémoGestion & Rapport Active Directory

Téléchargement | DémoAudit en temps réel Active Directory et UBA

Téléchargement | DémoAnalyse & rapport de journaux en temps réel

Téléchargement | DémoAudit & rapport Exchange Server

Téléchargement | DémoRemarque : RSA SecurID est un Authentificateur avancé disponible dans le cadre de l'édition Professional d'ADSelfService Plus.

RSA SecurID est un système d'authentification à deux facteurs (2FA) de RSA Security LLC qui permet aux utilisateurs de se connecter en toute sécurité aux ressources réseau. Les utilisateurs peuvent accéder de manière sécurisée à ADSelfService Plus en utilisant des codes de sécurité provenant de l'application mobile RSA SecurID, de tokens physiques ou de codes envoyés par e-mail ou SMS.

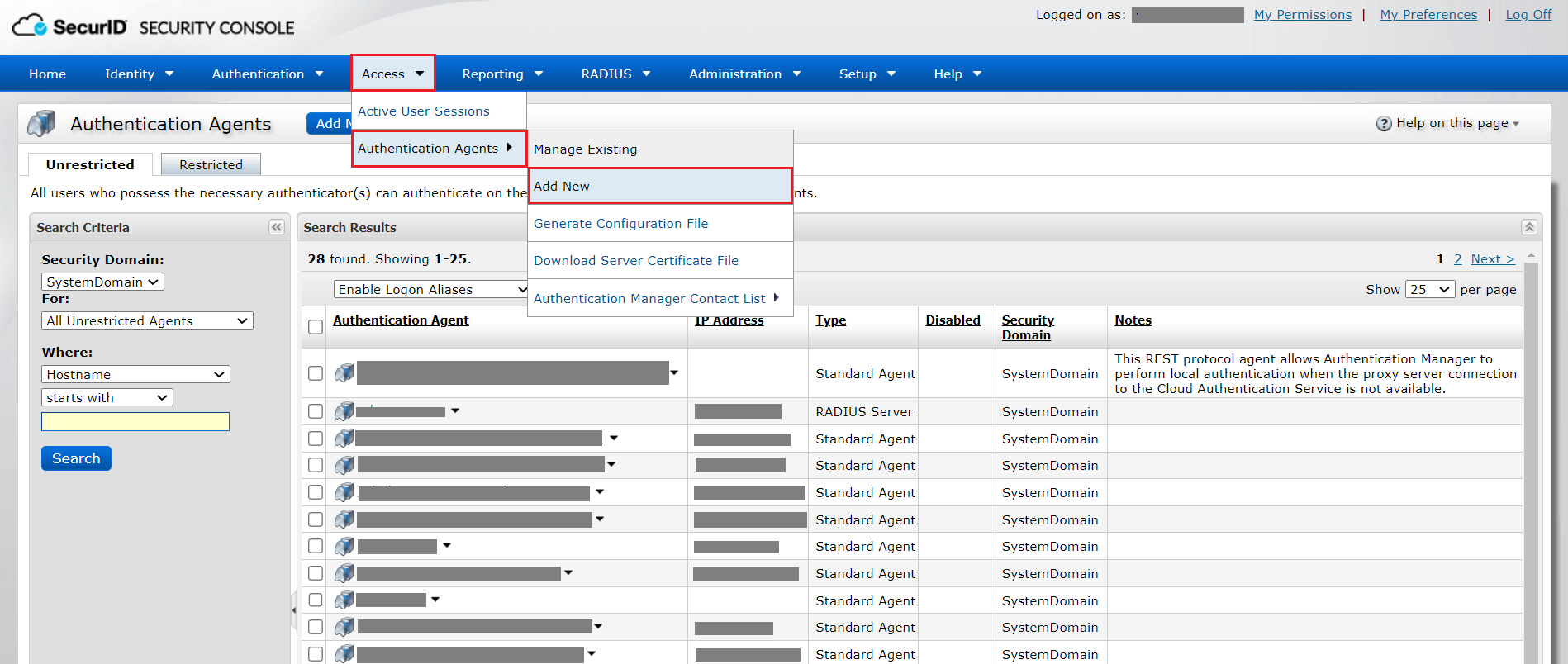

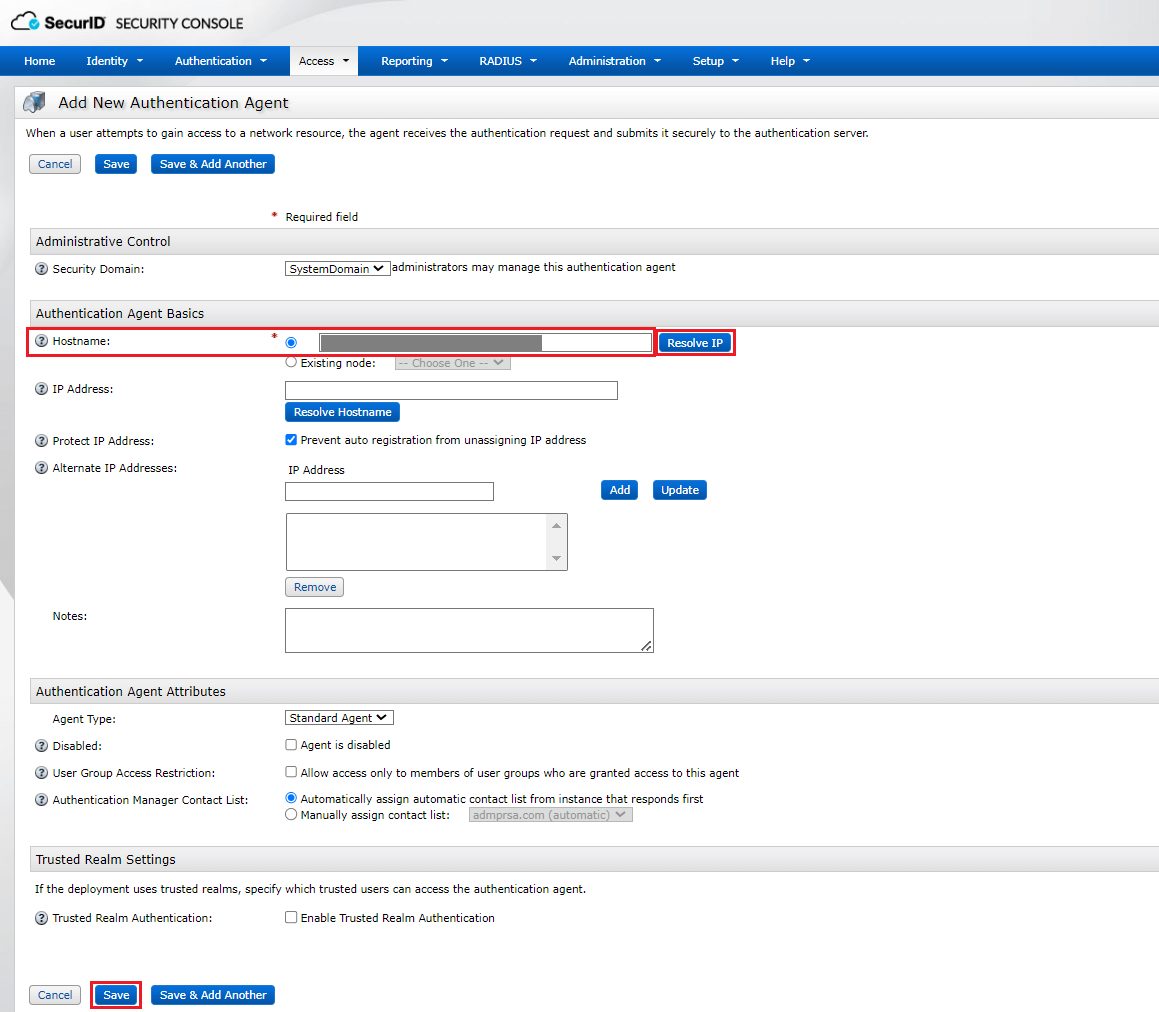

Vous pouvez configurer RSA SecurID comme authentificateur dans ADSelfService Plus en deux étapes :

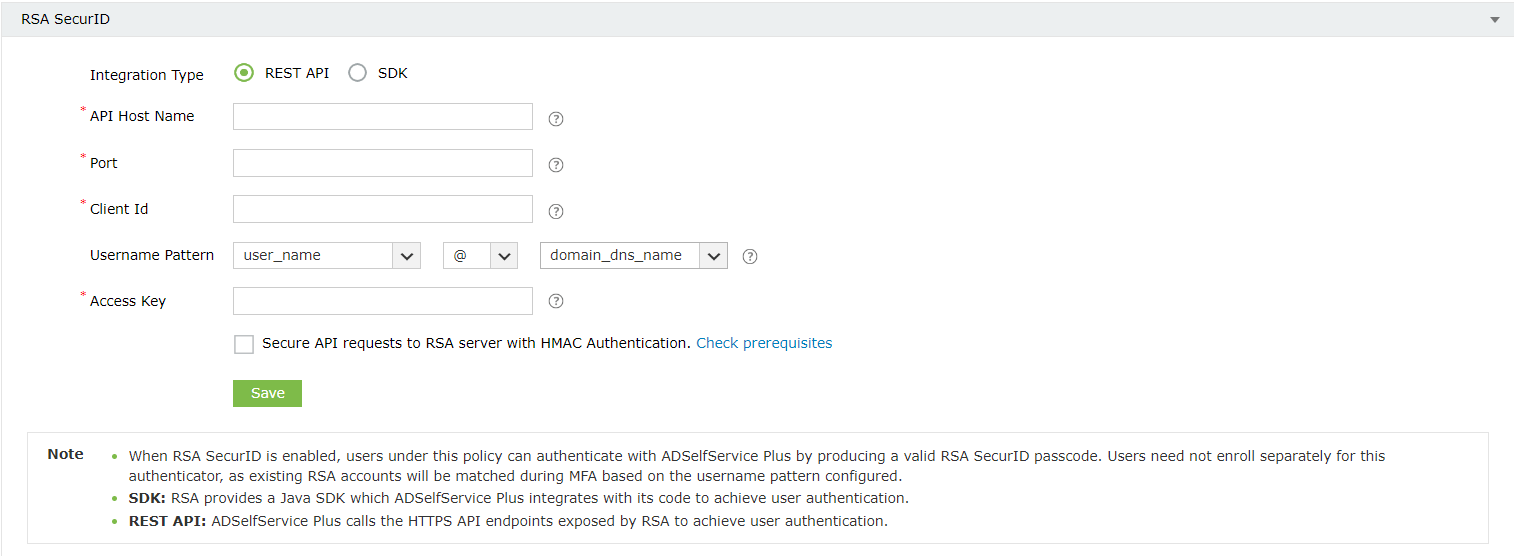

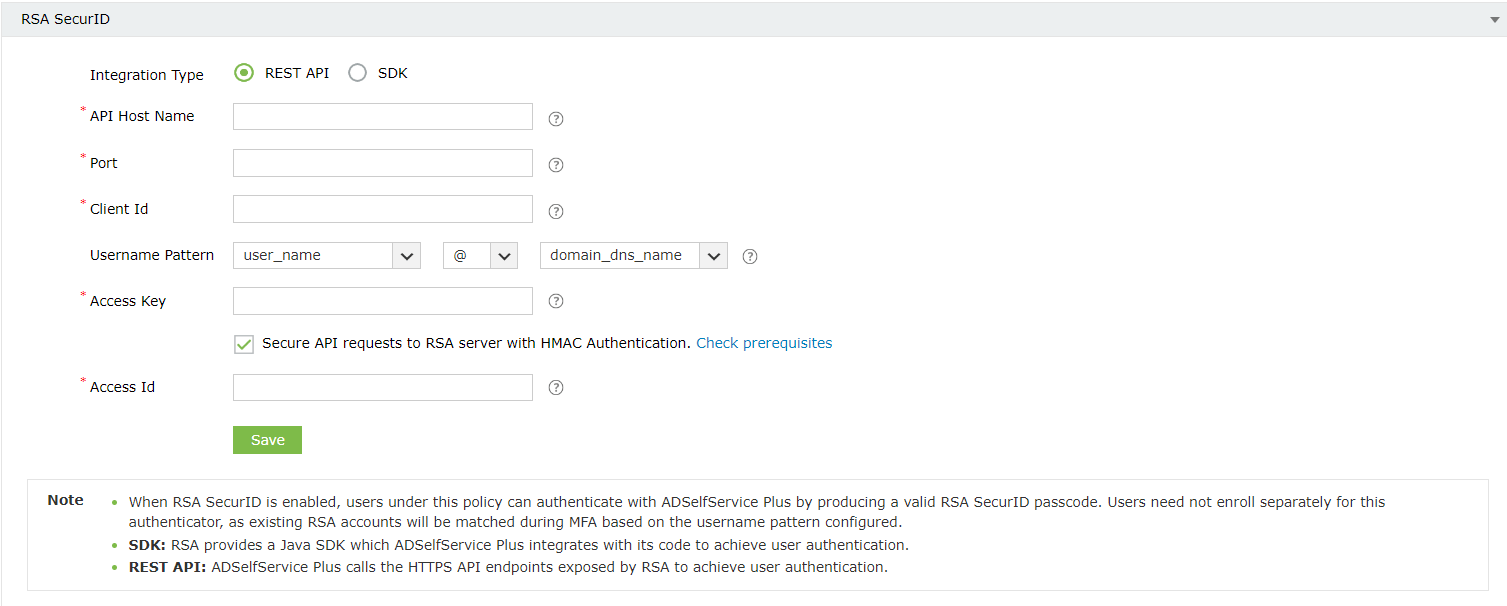

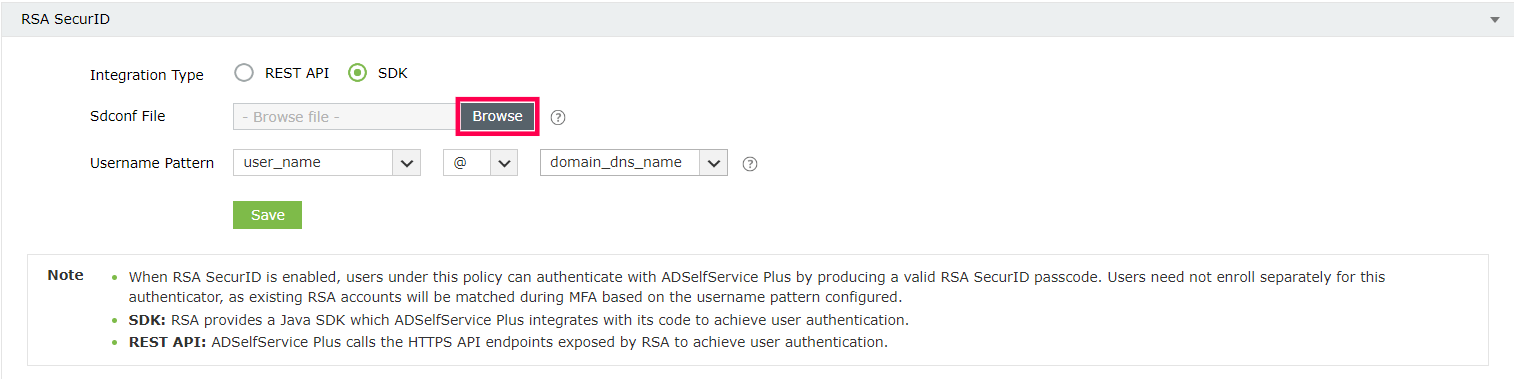

La configuration de RSA SecurID peut être réalisée via l’une des méthodes suivantes :

Remarque : Il est recommandé de configurer l'authentification RSA en utilisant REST API car RSA SecurID ne supporte plus l'intégration SDK.

Remarque : ADSelfService Plus vous permet de créer des politiques basées sur OU et groupes. Pour créer une politique, allez dans Configuration > Self-Service > Policy Configuration > Ajouter une nouvelle politique. Cliquez sur Sélectionnez les OUs/Groupes, et effectuez la sélection en fonction de vos besoins. Vous devez sélectionner au moins une fonctionnalité en libre-service. Enfin, cliquez sur Enregistrer la politique.

Remarque : Les utilisateurs dans différents domaines peuvent avoir le même nom d’utilisateur, ce qui peut provoquer une ambiguïté lors de la mise en correspondance RSA. Pour assurer une authentification sécurisée, nous recommandons fortement d’utiliser un modèle de nom d’utilisateur incluant le domaine. Ce Modèle de nom d’utilisateur doit correspondre au Format du compte utilisateur dans la console d’administration RSA, afin de mapper précisément les comptes utilisateurs de domaine aux comptes RSA.

Remarque : Ces fichiers JAR correspondent à la dernière version du SDK Authentication Agent pour Java (version 8.6). S’ils ne sont pas présents dans le <ADSelfService_Plus_install_directory>/lib dossier, veuillez les télécharger depuis RSA Community.

Remarque : ADSelfService Plus vous permet de créer des politiques basées sur OU et groupes. Pour créer une politique, allez dans Configuration > Self-Service > Policy Configuration > Ajouter une nouvelle politique. Cliquez sur Sélectionnez les OUs/Groupes, et effectuez la sélection en fonction de vos besoins. Vous devez sélectionner au moins une fonctionnalité en libre-service. Enfin, cliquez sur Enregistrer la politique.

Remarque : Les utilisateurs appartenant à différents domaines peuvent avoir le même nom d’utilisateur, ce qui peut entraîner une ambiguïté lors de la correspondance des comptes RSA avec les comptes utilisateurs ADSelfService Plus durant l’authentification MFA. Pour garantir une authentification sécurisée, nous recommandons vivement d’utiliser un Modèle de nom d’utilisateur incluant le nom du domaine (domain_dns_name) ou l’email (email_id) afin de mapper précisément les comptes utilisateurs du domaine aux comptes RSA, qui doivent être dans le même format. L’utilisation uniquement du nom d’utilisateur (user_name) dans le Modèle de nom d’utilisateur est déconseillée pour des raisons de sécurité..

Une fois activée, les utilisateurs appartenant à la politique pour laquelle l'authentification RSA a été activée seront invités à vérifier leur identité avec leurs tokens SecurID lors de la connexion.

Remarque : Veuillez vous assurer que tous les utilisateurs sont associés à l'agent d'authentification configuré (le serveur ADSelfService Plus) et se sont inscrits auprès de RSA Authentication Manager avec le même nom d'utilisateur et les tokens SecurID qui leur ont été attribués.

Si vous rencontrez des problèmes lors de l'authentification via RSA, connectez-vous à votre console d'administration RSA et allez à la rubrique Reporting onglet. Sous Moniteurs d'activité en temps réel, allez à Moniteur d'activité d'authentification > Démarrer le moniteur pour dépanner.

Le code d’authentification de message basé sur hachage (HMAC) est utilisé pour valider les requêtes d’authentification échangées entre les agents d'authentification et l'API RSA SecurID Authentication.

L'authentification par code RSA peut consister en un PIN combiné à un tokencode, uniquement un tokencode, ou uniquement un mot de passe. Ceci est basé sur les paramètres de configuration du RSA Authentication Manager. Si les paramètres dans RSA Security Console exigent que les utilisateurs créent un PIN eux-mêmes ou utilisent un PIN généré par le système, les options suivantes seront affichées aux utilisateurs une fois que ceux-ci entreront un code valide.

Option 1 : PIN généré par l'utilisateur

Remarque : Si le PIN auto-créé par l'utilisateur est invalide, ils devront ressaisir le code RSA pour redémarrer le processus d'authentification.

Option 2 : PIN généré par le système

Les utilisateurs doivent utiliser à la fois le PIN et le code RSA pour l'authentification.

Votre demande a été soumise à l'équipe de support technique ADSelfService Plus. Notre équipe technique vous assistera dans les plus brefs délais.

Copyright © 2026, ZOHO Corp. Tous droits réservés.