MFA utilisateur local pour Windows

La MFA utilisateur local dans ADSelfService Plus renforce la sécurité d’accès pour les comptes utilisateurs locaux créés et stockés directement sur une machine Windows, plutôt que dans un annuaire centralisé comme Active Directory. Ces comptes s’authentifient avec des identifiants stockés localement et sont couramment utilisés dans des environnements en groupe de travail, sur des systèmes autonomes ou en DMZ, et pour des tâches administratives locales sur des points de terminaison membres de domaine.

ADSelfService Plus améliore la sécurité de ces comptes en imposant la MFA pour les scénarios clés de connexion Windows, notamment :

- Connexions à la machine Windows

- Déverrouillages de machine

- Invite de contrôle de compte utilisateur (UAC)

- Sessions Remote Desktop Protocol (RDP)

La MFA basée machine pour ordinateurs avec utilisateurs locaux peut être activée pour les types de machines suivants :

- Ordinateurs en groupe de travail

- Machines dans une DMZ

- Ordinateurs membres de domaine

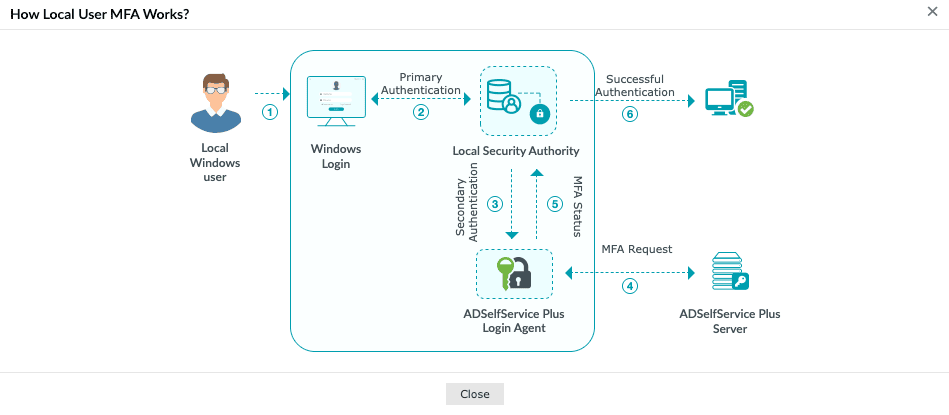

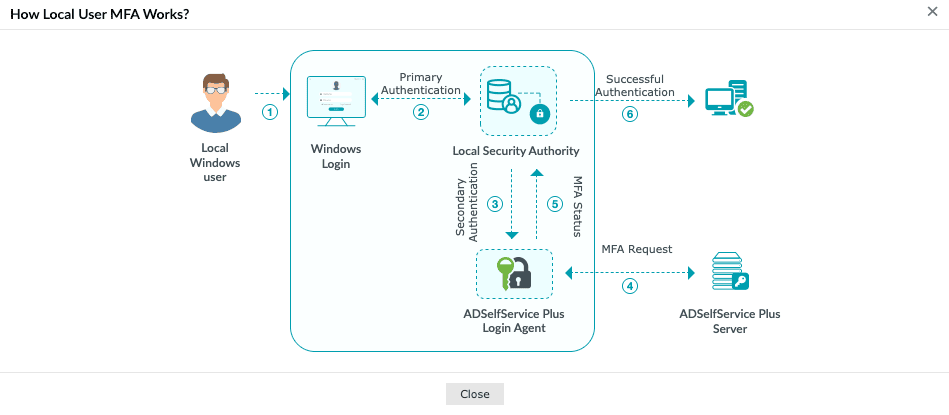

Fonctionnement de la MFA utilisateur local

Lorsque la MFA utilisateur local est activée, ADSelfService Plus crée un domaine virtuel nommé localusers.domain. Tous les comptes utilisateurs locaux et les machines en groupe de travail avec l’agent de connexion ADSelfService Plus installé sont regroupés sous ce domaine virtuel pour faciliter la gestion. Le processus d’authentification se déroule comme suit :

- Un utilisateur local tente de se connecter, de déverrouiller la machine, ou de démarrer une session RDP.

- L’Autorité de Sécurité Locale (LSA) de Windows valide les identifiants de l’utilisateur (nom d’utilisateur et mot de passe).

- Après authentification primaire réussie, l’agent de connexion ADSelfService Plus invoque les méthodes d’authentification secondaires selon la politique configurée pour localusers.domain.

- L’agent de connexion communique avec le serveur ADSelfService Plus pour demander la vérification MFA.

- ADSelfService Plus valide la réponse MFA et renvoie le statut d’authentification à l’agent de connexion.

- Si la MFA réussit, le LSA accorde l’accès et l’utilisateur est connecté à la machine Windows.

Fig.1 : Fonctionnement de la MFA utilisateur local dans ADSelfService Plus

Prérequis

Assurez-vous de remplir les conditions suivantes avant de configurer la MFA utilisateur local.

- Vous devez disposer de l’édition Professional d’ADSelfService Plus avec Endpoint MFA.

- Le SSL doit être activé. Pour ce faire, connectez-vous à la console web ADSelfService Plus avec des identifiants administrateur. Naviguez vers Admin > Product Settings > Connection. Sélectionnez ADSelfService Plus Port [https] . Référez-vous à ce guide pour apprendre comment demander un certificat SSL et activer le HTTPS.

- L’URL d’accès doit être configurée en HTTPS. Pour cela, accédez à Admin > Product Settings > Connection > Connection Settings > Configure Access URL et définissez Protocol sur HTTPS.

- L’agent de connexion Windows ADSelfService Plus doit être en version 6.12 ou supérieure.

Remarque: Tous les agents existants sur les machines membres de domaine où vous souhaitez activer la MFA utilisateur local doivent être mis à jour vers la version 6.12.

- Les machines cibles doivent avoir une connectivité réseau avec le serveur ADSelfService Plus pour la vérification MFA en ligne.

Limitations

Général :

- La MFA utilisateur local est prise en charge uniquement sur les machines Windows.

- La MFA utilisateur local n’est pas prise en charge pour les comptes Microsoft (MSA).

- L’auto-inscription n’est pas prise en charge pour les utilisateurs locaux. Les administrateurs doivent inscrire les utilisateurs via import CSV ou synchronisation avec une base de données externe.

- L’agent de connexion Windows ne peut pas être déployé à distance sur des machines non-membres de domaine (groupes de travail) via la console ADSelfService Plus ; l’installation doit être effectuée manuellement ou via des outils de déploiement tiers.

Inscription :

- Les noms d’utilisateur doivent être uniques dans localusers.domain. Si deux machines en groupe de travail ont des comptes locaux avec le même nom d’utilisateur, une seule pourra être inscrite.

- Si le nom d’utilisateur local est modifié sur la machine Windows, l’utilisateur doit être réinscrit dans ADSelfService Plus avec le nouveau nom.

MFA hors ligne :

- La MFA hors ligne n’est pas prise en charge pour Windows 10 version 1803. Pour les connexions à distance, la MFA hors ligne n’est pas prise en charge pour l’authentification via client RDP Windows.

Instructions de configuration

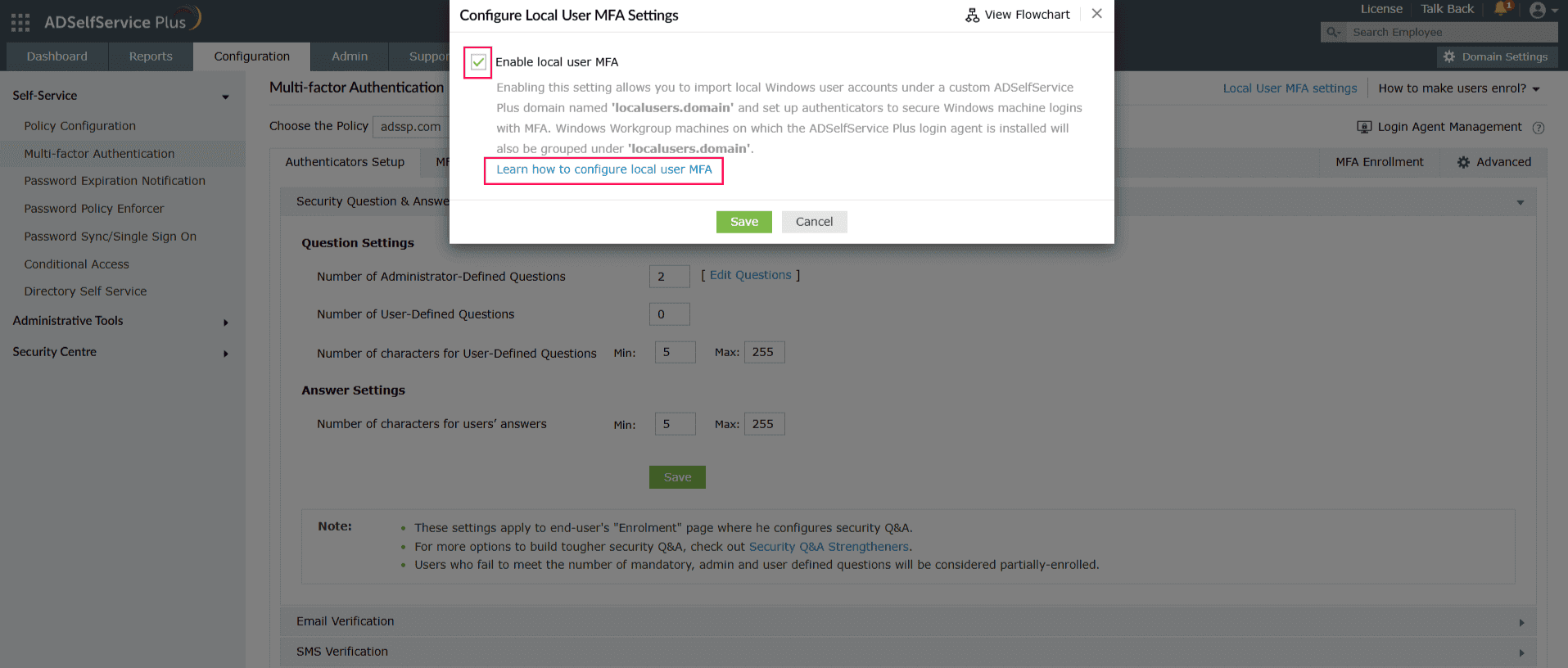

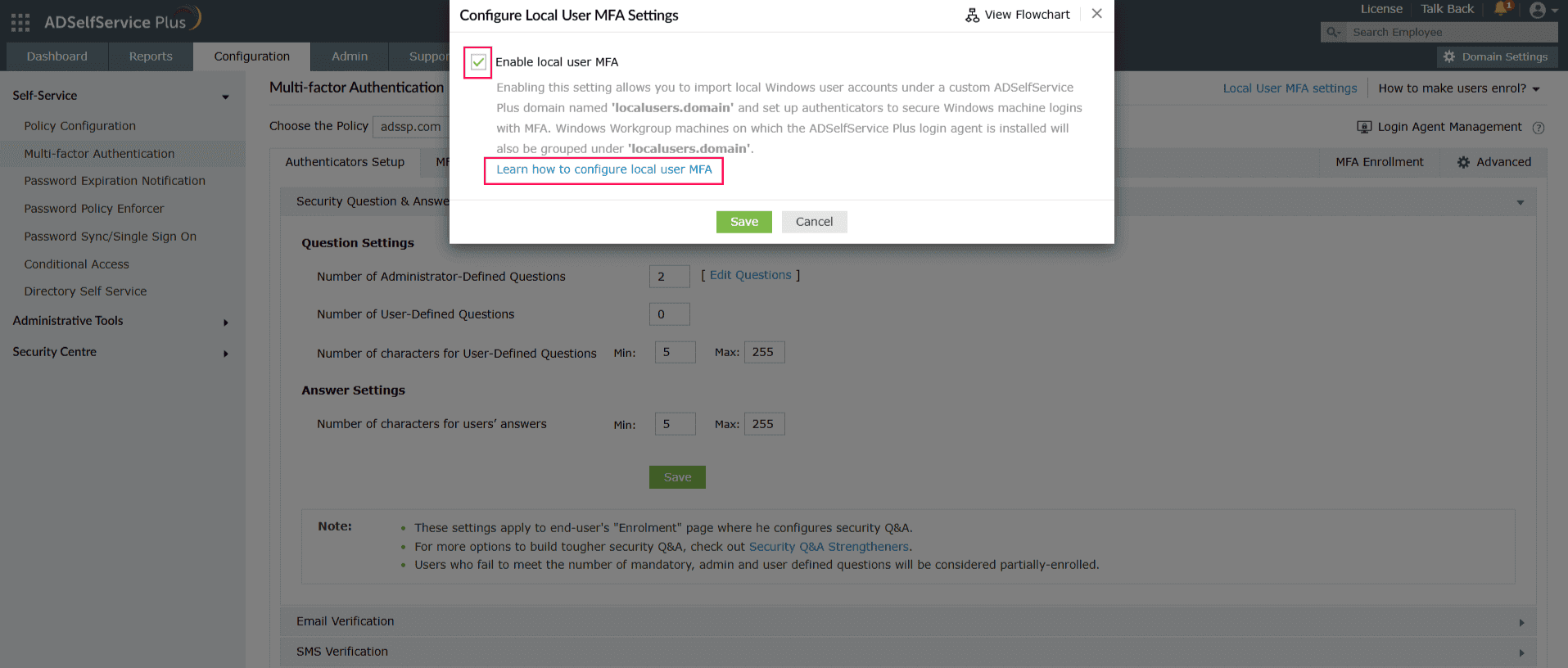

Étape 1 : Activer la MFA utilisateur local

- Connectez-vous au portail administrateur ADSelfService Plus.

- Naviguez vers Configuration > Self-Service > Multi-Factor Authentication.

- Cliquez sur Local User MFA Settings en haut à droite de la page.

- Dans la fenêtre qui s’ouvre, cochez Enable local user MFA.

- Cliquez sur Enregistrez.

Fig.2 : Activation de la MFA utilisateur local dans ADSelfService Plus.

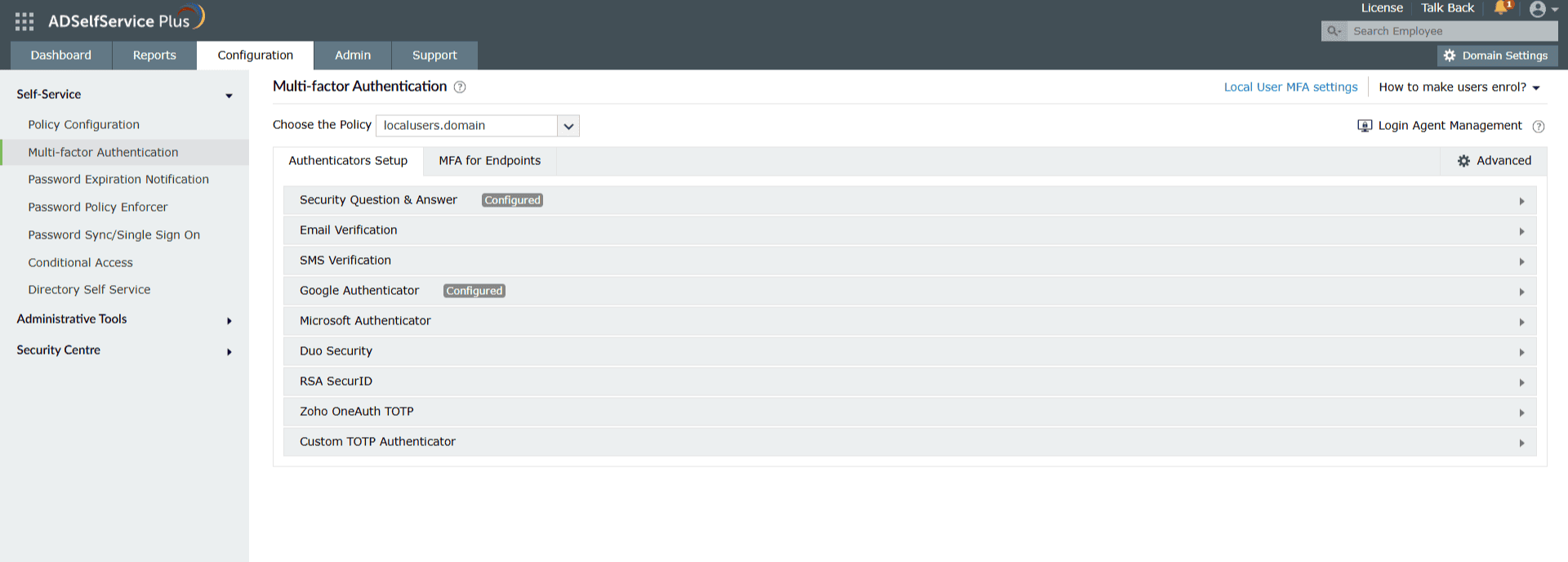

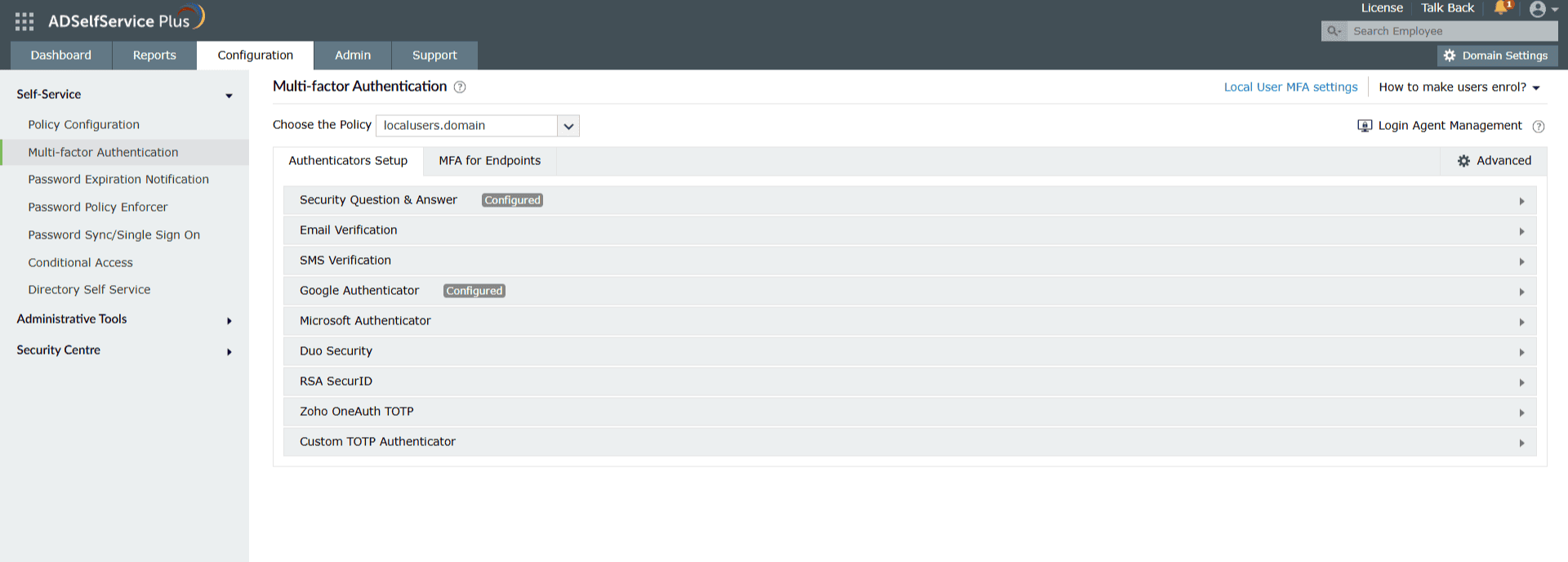

Étape 2 : Configurer les authenticators MFA pour les utilisateurs locaux

- Naviguez vers Configuration > Self-Service > Multi-factor Authentication.

- Dans le Choose the Policy menu déroulant, sélectionnez localusers.domain.

- Cliquez sur l’onglet Authenticators Setup et configurez les authenticators requis pour la MFA utilisateur local.

Fig.3 : Configuration des authenticators pour la MFA utilisateur local.

ADSelfService Plus prend en charge les authenticators suivants pour la MFA utilisateur local :

MFA utilisateur local en ligne

- Questions de sécurité et réponses

- Vérification par email

- Vérification par SMS

- Google Authenticator

- Microsoft Authenticator

- Duo Security

- RSA SecurID

- Zoho OneAuth TOTP

- Authenticator TOTP personnalisé

MFA utilisateur local hors ligne

- Google Authenticator

- Microsoft Authenticator

- Zoho OneAuth TOTP

- Authenticator TOTP personnalisé

Pour les étapes détaillées de configuration de ces méthodes d’authentification, référez-vous à la section Authenticators .

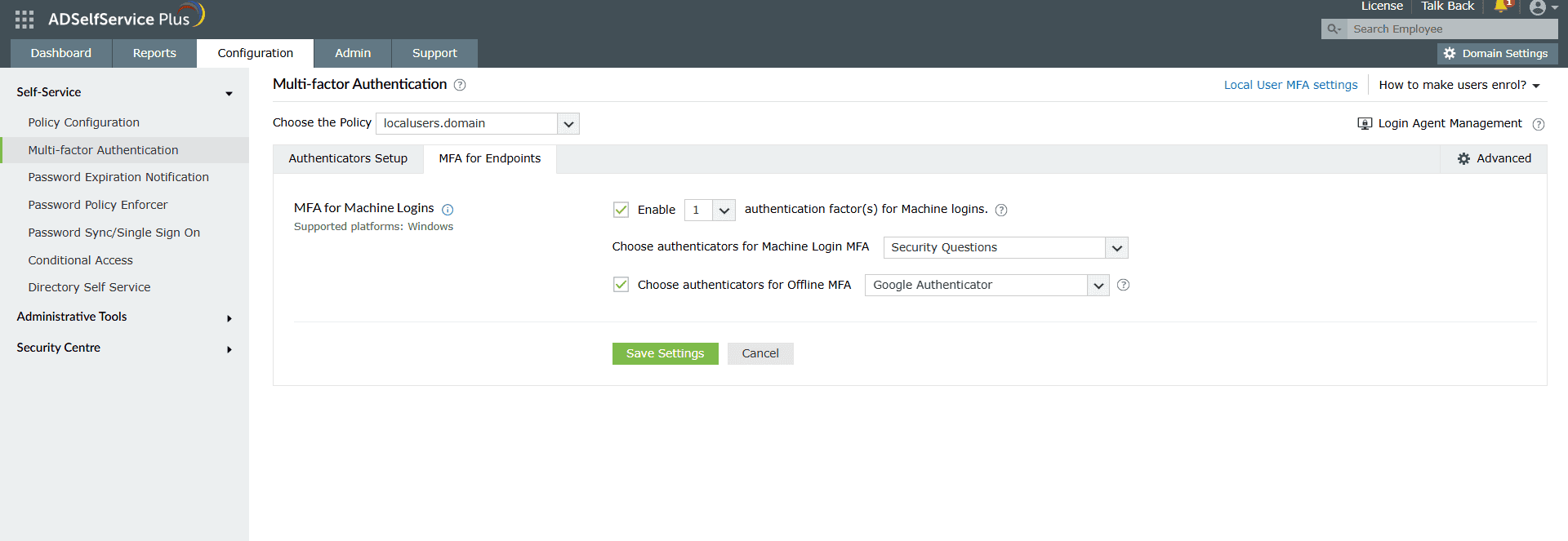

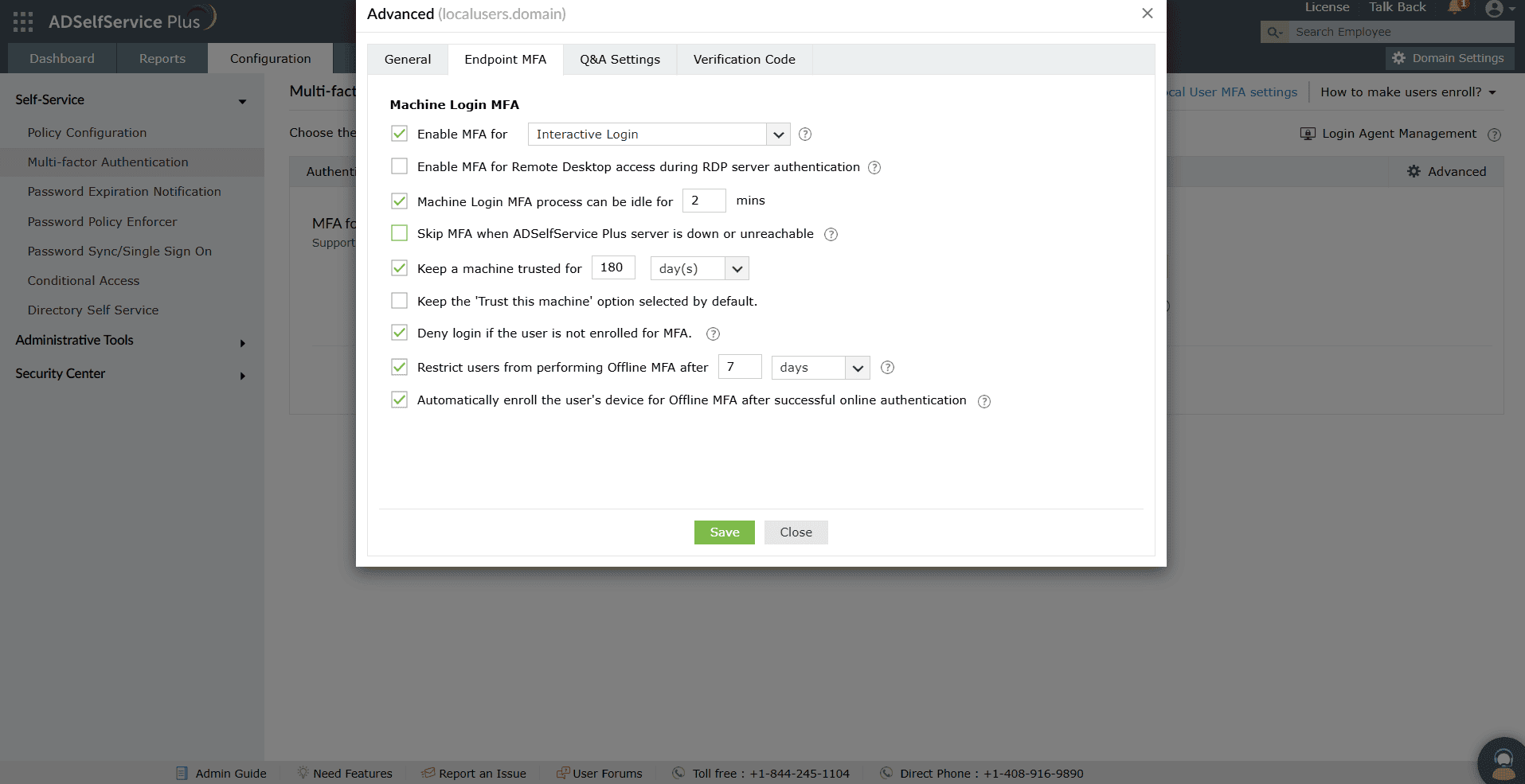

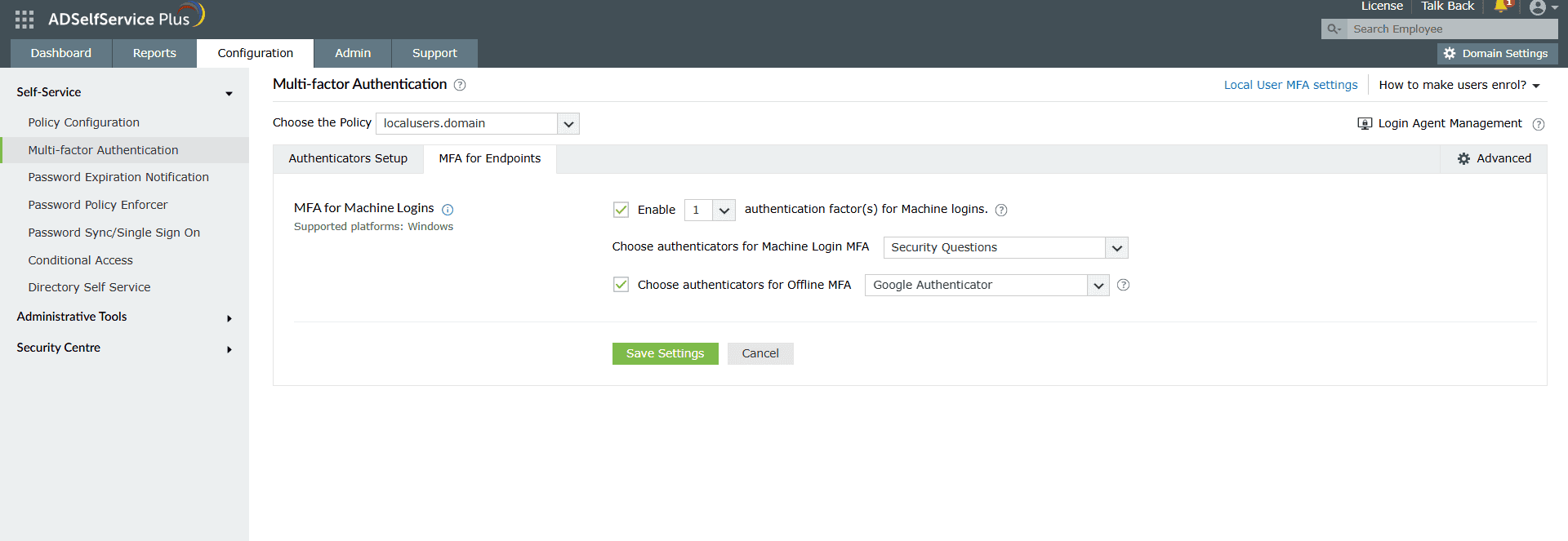

Étape 3 : Assigner les méthodes MFA pour les connexions utilisateurs locaux

- Naviguez vers Configuration> Multi-factor Authentication.

- Sélectionnez localusers.domain dans le menu déroulant Choose the Policy .

- Allez à l’onglet MFA for Endpoints .

- Dans la section MFA for Machine Login , cochez la case Enable _ authentication factor(s) for machine logins . Utilisez le menu déroulant fourni pour choisir le nombre de facteurs d’authentification demandés lors des connexions.

- Utilisez le menu déroulant Choose Authenticators for Machine login MFA pour sélectionner les authenticators configurés à l’étape 2.

- (Optionnel) Si vous souhaitez configurer la MFA hors ligne pour les utilisateurs locaux devant s’authentifier hors réseau, cochez la case Choose authenticators for offline MFA et sélectionnez les authenticators requis dans le menu déroulant.

Fig.4 : Activation de la MFA utilisateur local pour la connexion machine.

Pour configurer la MFA pour les utilisateurs locaux lors des invites UAC, des connexions RDP, et des déverrouillages système :

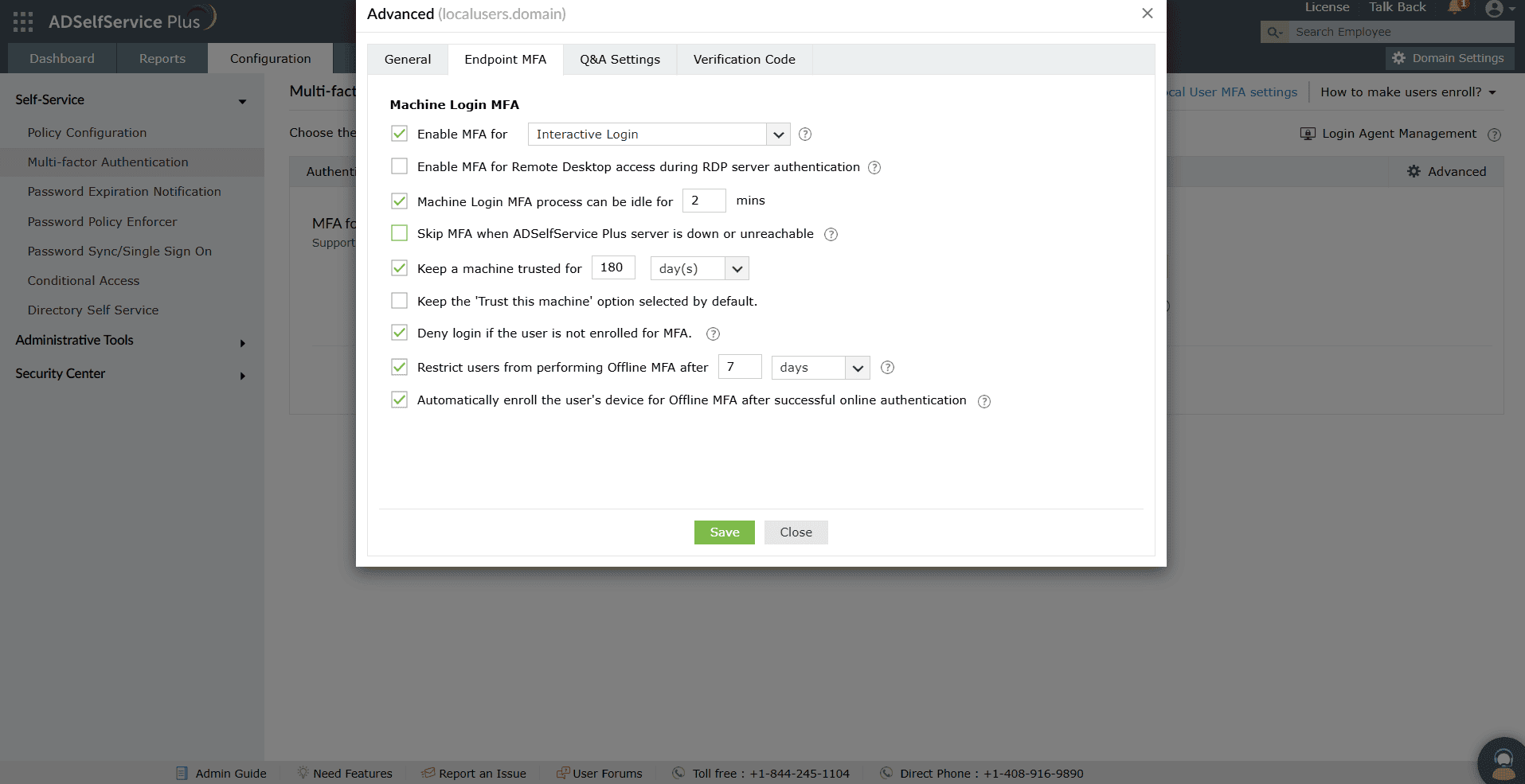

- Cliquez sur Avancé. Allez à Endpoint MFA .

- . Utilisez le menu déroulant prévu pour Enable MFA for _ case à cocher pour sélectionner Contrôle de compte utilisateur et Déblocages du système.

- Sélectionnez le Activer MFA pour l'accès au Bureau à distance lors de l'authentification du serveur RDP case à cocher.

- Cliquez sur Enregistrez.

Fig. 5 : Configuration MFA basée sur la stratégie pour RDP, UAC et déblocages système pour MFA utilisateur local.

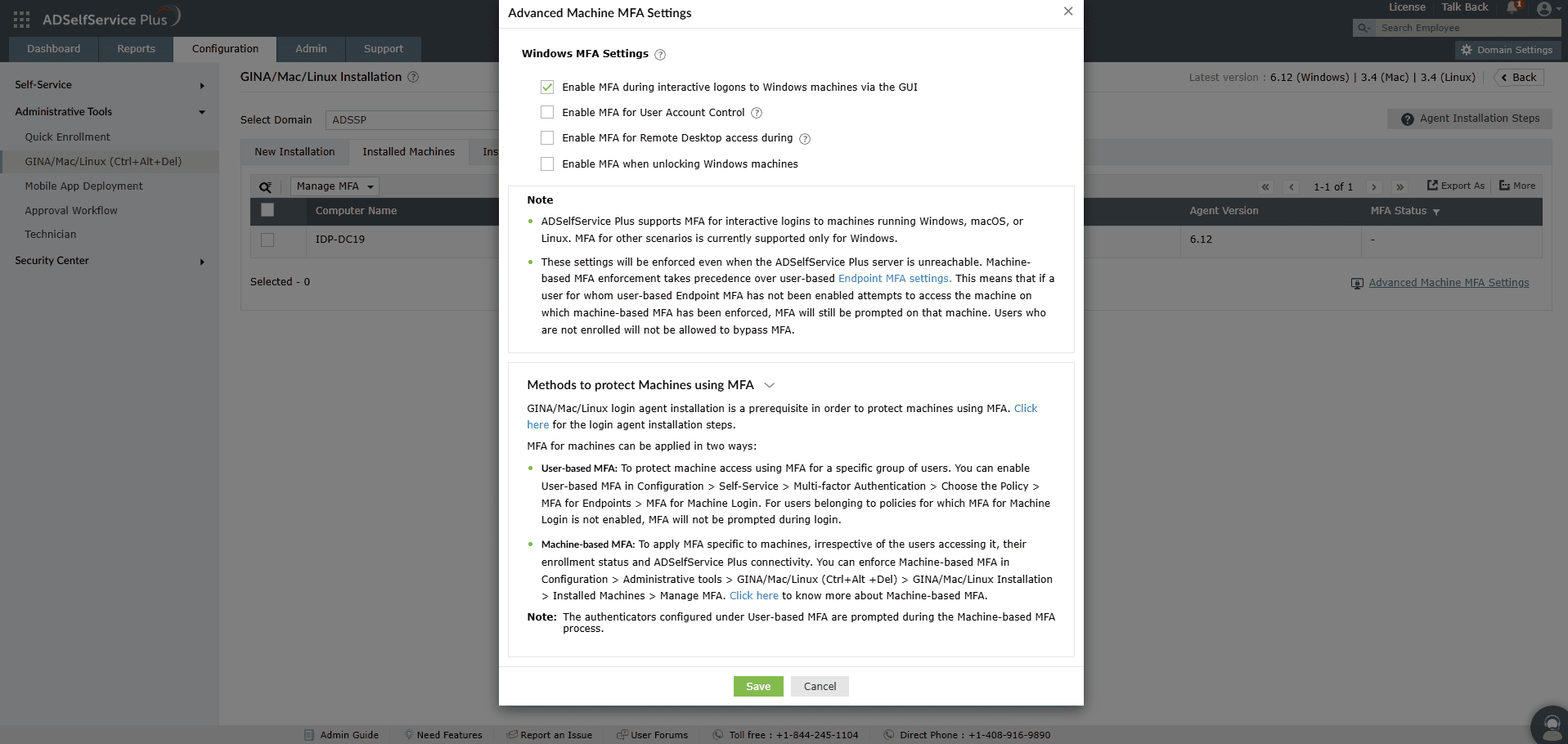

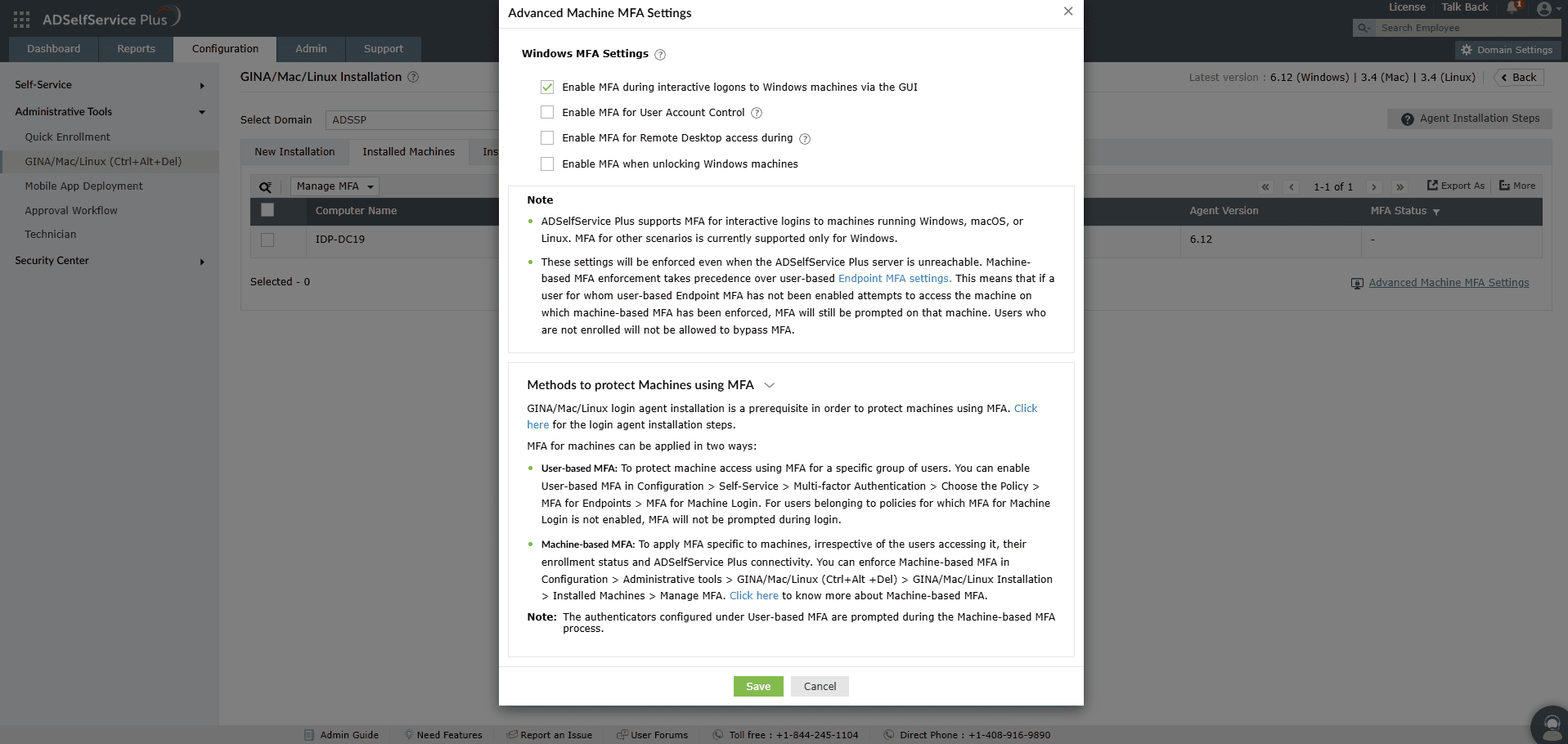

Pour configurer le MFA local utilisateur basé sur l'appareil pour les machines :

- Naviguez vers Configuration > Outils administratifs > GINA/Mac/Linux (Ctrl+Alt+Del) > Installation GINA/Mac/Linux > Machines installées.

- Dans le Sélectionner Domaine menu déroulant, sélectionnez Groupe de travail.

- Cliquez sur Paramètres avancés MFA pour machines en bas à droite de la page.

- Dans la section Paramètres avancés MFA pour machines dans la fenêtre contextuelle, sélectionnez les points de terminaison Windows que vous souhaitez sécuriser avec MFA.

- Cliquez sur Enregistrez pour appliquer la nouvelle configuration.

Fig.6 : Activation du MFA local utilisateur basé sur l'appareil.

Étape 4 : Installer l’agent de connexion Windows

L’agent de connexion ADSelfService Plus Windows facilite la communication entre la machine locale et le serveur ADSelfService Plus. Vous devez installer l’agent sur chaque machine cible.

Pour les machines jointes au domaine : Vous pouvez installer l’agent de connexion ADSelfService Plus sur les machines Windows jointes au domaine via le portail administrateur ADSelfService Plus, manuellement, via une GPO, ou via des outils comme Microsoft Configuration Manager ou ManageEngine Endpoint Central.

Pour les machines en groupe de travail : L’agent de connexion ne peut pas être installé ou géré sur les machines Windows en groupe de travail depuis ADSelfService Plus. Vous devrez effectuer ces actions manuellement ou via des outils comme Microsoft Configuration Manager ou ManageEngine Endpoint Central.

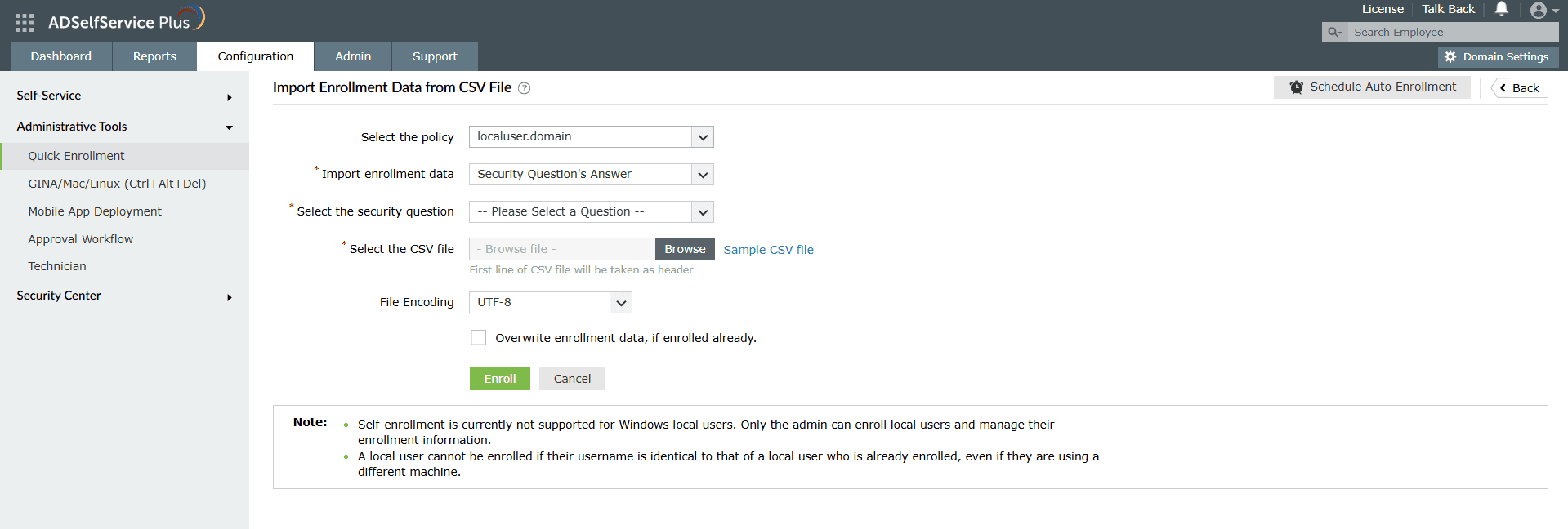

Étape 5 : Enregistrer les utilisateurs locaux

Une fois l’agent installé, importez et enregistrez les utilisateurs locaux comme suit :

- Naviguez vers Configuration > Outils administratifs > Inscription rapide.

- Dans le Sélectionnez la politique dans le menu déroulant, choisissez localusers.domain.

- Vous pouvez inscrire des utilisateurs en utilisant :

Les utilisateurs importés par l’une ou l’autre méthode seront listés sous localusers.domain.

Gérer les utilisateurs inscrits via des rapports

Les administrateurs peuvent surveiller et auditer l’inscription, l’activité, les échecs, le déploiement de l’agent et l’utilisation de l’authentificateur via les rapports suivants :

- Rapport des utilisateurs inscrits MFA

- Rapport d’audit d’inscription MFA

- Rapport d’audit d’utilisation MFA

- Utilisation MFA pour Machines/VPN/OWA

- Rapport d’audit des échecs MFA

- Rapport des machines fiables MFA

- Rapport sur les questions de sécurité

- Rapport d’utilisation des codes de secours

- Rapport des machines inscrites MFA hors ligne

- Rapport des utilisateurs bloqués

- Rapport des machines avec agent installé

- Rapport d’audit des tentatives utilisateur

- Rapport des utilisateurs licenciés

- Rapport de livraison des notifications

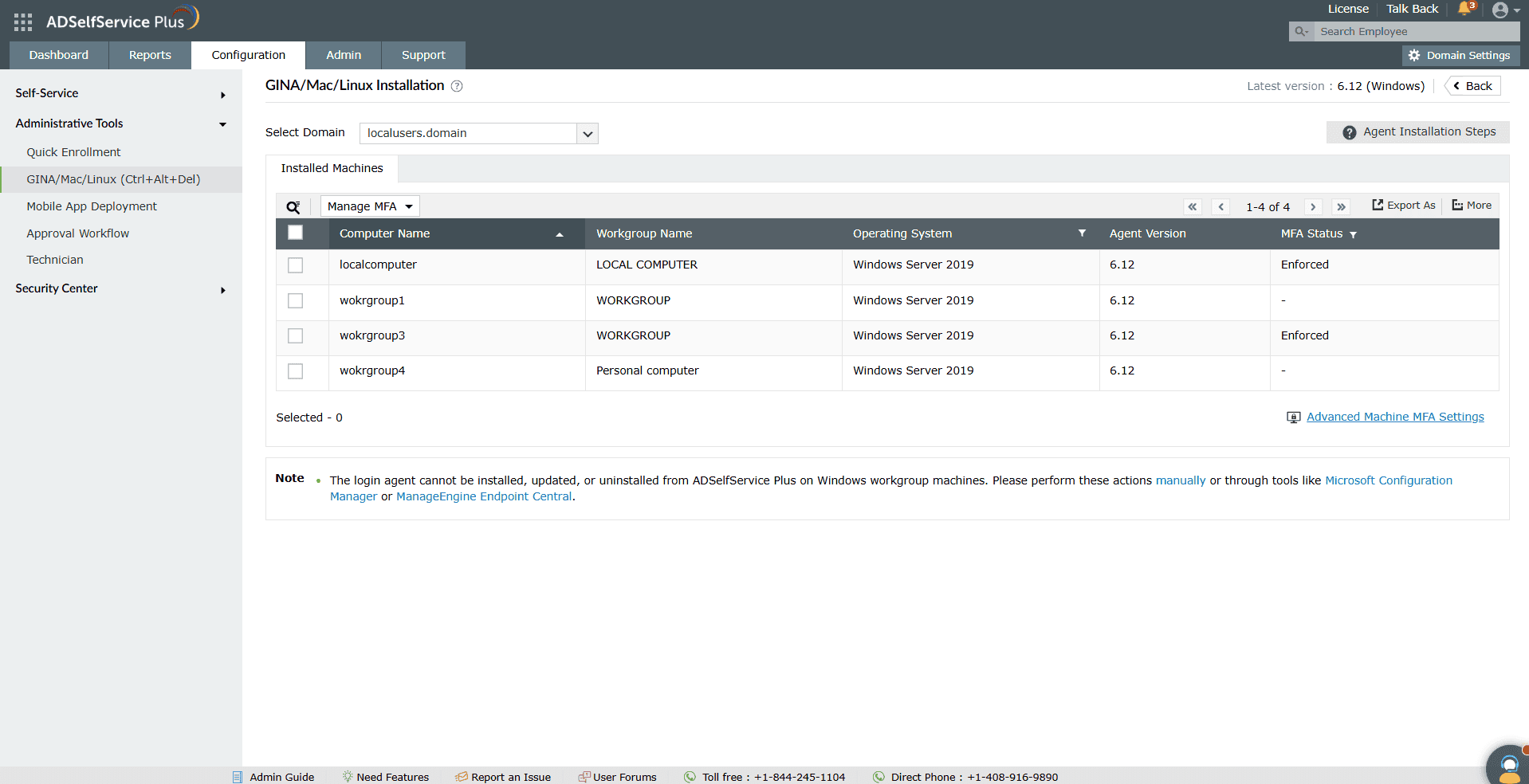

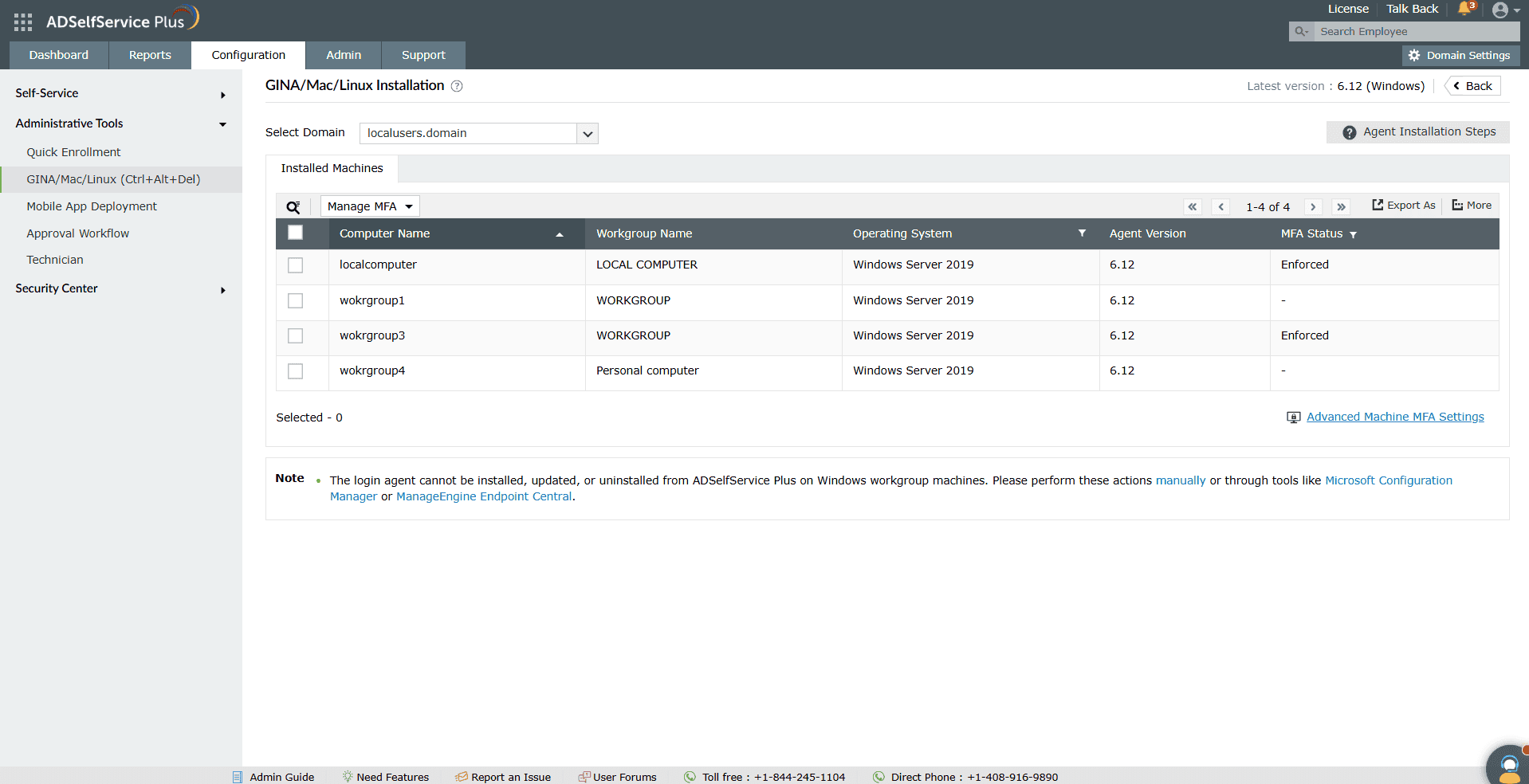

Gérer les machines avec agent installé

Une fois déployé, consultez tous les systèmes avec l’agent de connexion installé sous Configuration > Outils administratifs > Installation GINA/mac/Linux > Machines installées.

Fig.8 : Liste des machines en groupe de travail avec l’agent de connexion ADSelfService Plus installé.

Ce rapport peut être consulté pour les machines Windows jointes au domaine ainsi qu’en groupe de travail.

Les machines en groupe de travail sur lesquelles l’agent est installé apparaîtront sous localusers.domain.

Vous ne trouvez pas ce que vous cherchez ?

-

Visitez notre communauté

Postez vos questions dans le forum.

-

Demander des ressources supplémentaires

Envoyez-nous vos besoins.

-

Besoin d’aide pour la mise en œuvre ?

Essayez OnboardPro