Configuration de l'authentification par carte à puce via ADSelfService Plus

En utilisant l'authentificateur par carte à puce, vous pouvez protéger les applications d'entreprise, les machines Windows, les actions en libre-service telles que les réinitialisations de mot de passe et les déblocages de compte, les connexions Outlook sur le web, les connexions VPN via des liens de vérification sécurisés, et les connexions à ADSelfService Plus.

Configuration des cartes à puce pour MFA

Suivez les étapes ci-dessous pour apprendre comment configurer les cartes à puce pour MFA.

Prérequis

Important : Windows offre par défaut des connexions basées sur carte à puce, que vous devrez désactiver pour

ici.

Préparer votre environnement d'authentification par carte à puce

L'inscription à l'authentification par carte à puce peut être réalisée par les utilisateurs ainsi que par l'administrateur. Vous devrez vous référer

- Les utilisateurs doivent se voir délivrer un certificat numérique et une clé privée par la CA de votre organisation. Si vous guide Microsoft, qui explique comment les administrateurs ainsi que les utilisateurs peuvent demander et se voir délivrer des certificats.

- Les certificats ainsi délivrés doivent être ajoutés dans l'attribut userCertificate dans AD pour

Remarque : L'étape deux peut être ignorée lorsque AD CS est la CA, car les certificats numériques des utilisateurs sont automatiquement liés à leur

userCertificate attribut dans AD. Si une CA externe est utilisée pour l'inscription aux cartes à puce, les certificats doivent être importés dans AD et liés

userCertificate .

En savoir.

- Maintenant, le certificat et la clé privée (généralement délivrés ensemble sous forme de fichier PFX) pour les utilisateurs provenant

Pour les cartes à puce sur machines :

- Windows : Importez le fichier PFX directement dans le magasin personnel de l'utilisateur via l’outil Certificate

- macOS : Non applicable (seules les cartes à puce physiques sont compatibles avec macOS).

- Linux : En utilisant les paramètres de votre navigateur, importez le fichier PFX via l’onglet Certificate , et le certificat racine CA via l’onglet Authorities .

Pour les cartes à puce physiques, veuillez vous référer à la documentation fournie par votre fournisseur de carte à puce sur la manière

Étapes de configuration

- Connectez-vous au portail web ADSelfService Plus avec des identifiants administrateur.

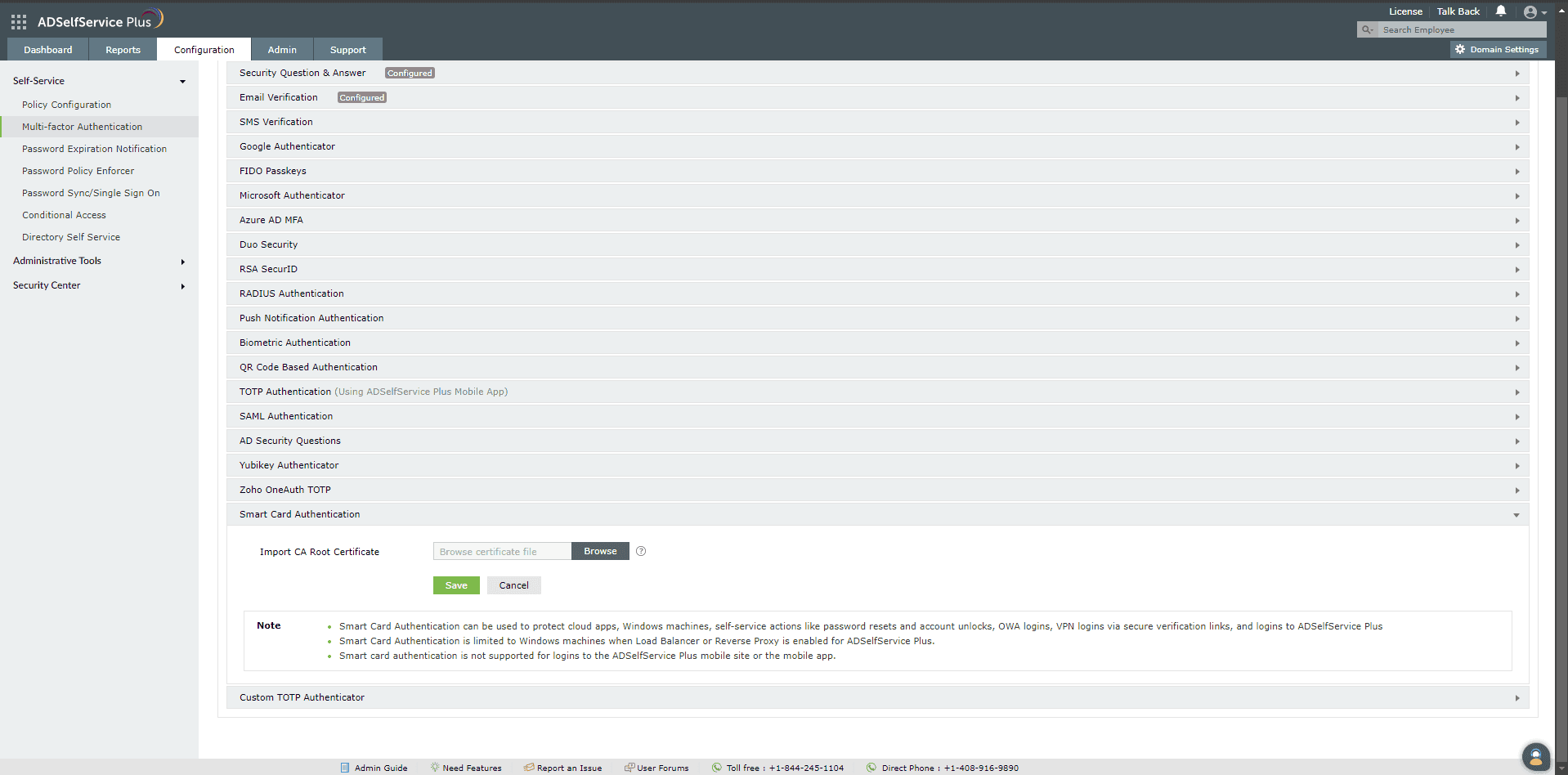

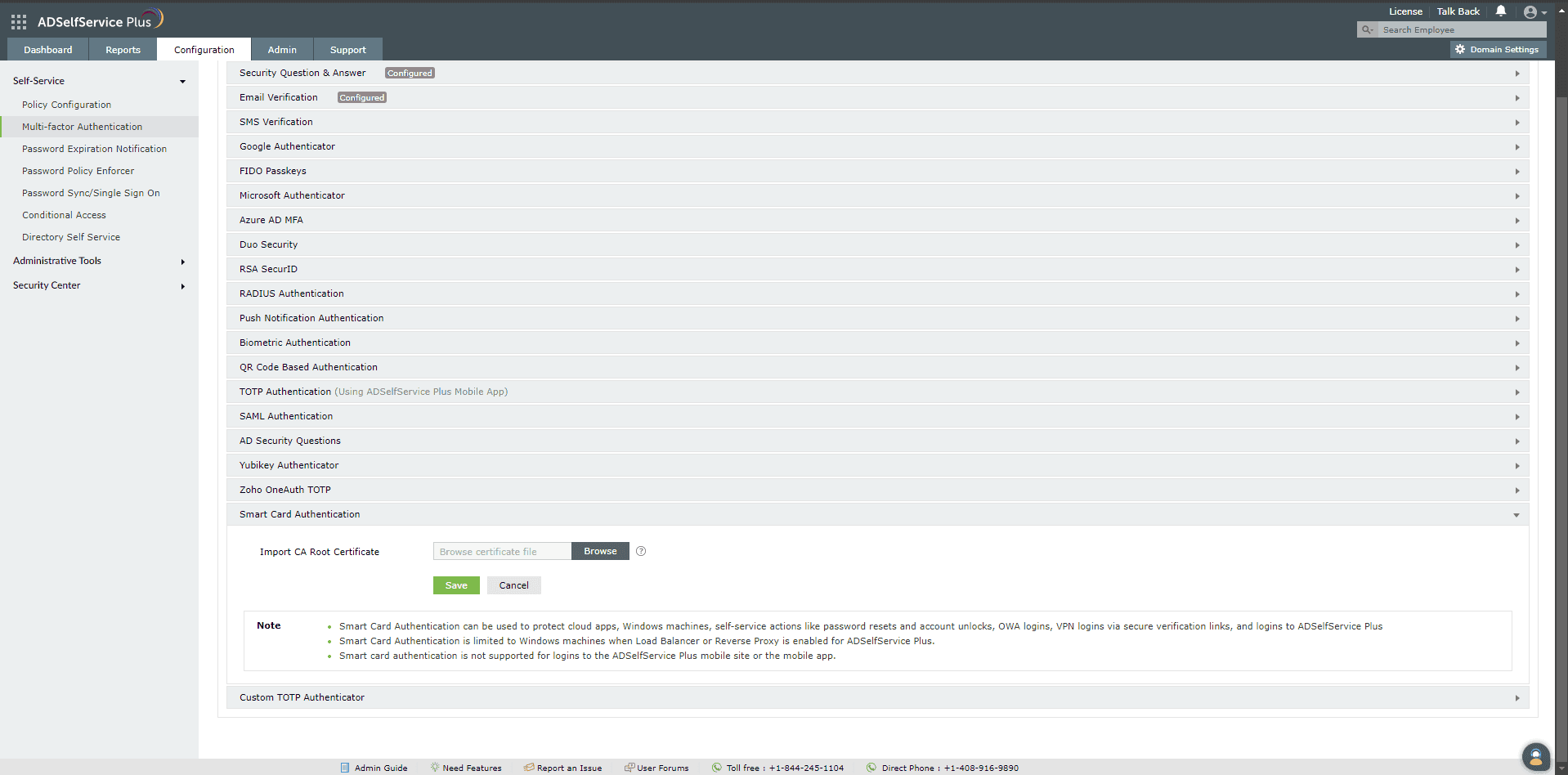

- Naviguez jusqu’à Configuration > Multi-factor Authentication > Smart Card Authentication.

- Dans le champ Import CA Root Certificate , cliquez sur Parcourir pour importer le fichier de certification racine requis (certificat X.509) obtenu à l'étape deux de la section

- Cliquez sur Enregistrer.

Remarque:

- Il est recommandé de redémarrer ADSelfService Plus après la configuration de la carte à puce pour assurer

- Actuellement, l'authentification par carte à puce peut être utilisée pour protéger les applications d'entreprise, les machines Windows,

- Les connexions sans mot de passe peuvent être configurées pour le portail ADSelfService Plus en utilisant des cartes à puce. En savoir plus.

- L'authentification par carte à puce n'est pas prise en charge pour les connexions aux machines macOS ou Linux, au site mobile

- L'authentification par carte à puce nécessite que l'agent de connexion soit en version 8.6 ou supérieure pour le MFA de connexion Windows.

- L'authentification par carte à puce n'est pas prise en charge lorsque Load Balancer ou Reverse Proxy

est activé pour ADSelfService Plus.

- Le paramètre Trust this browser

n'est pas pris en charge pour les connexions aux applications d'entreprise ou au portail ADSelfService Plus lorsque l'authentification par carte à puce est le seul authentificateur configuré.

Désactivation du fournisseur d'identifiants Windows pour carte à puce

Lorsqu'une connexion machine est sécurisée avec l'authentificateur par carte à puce ADSelfService Plus, un mot de passe est

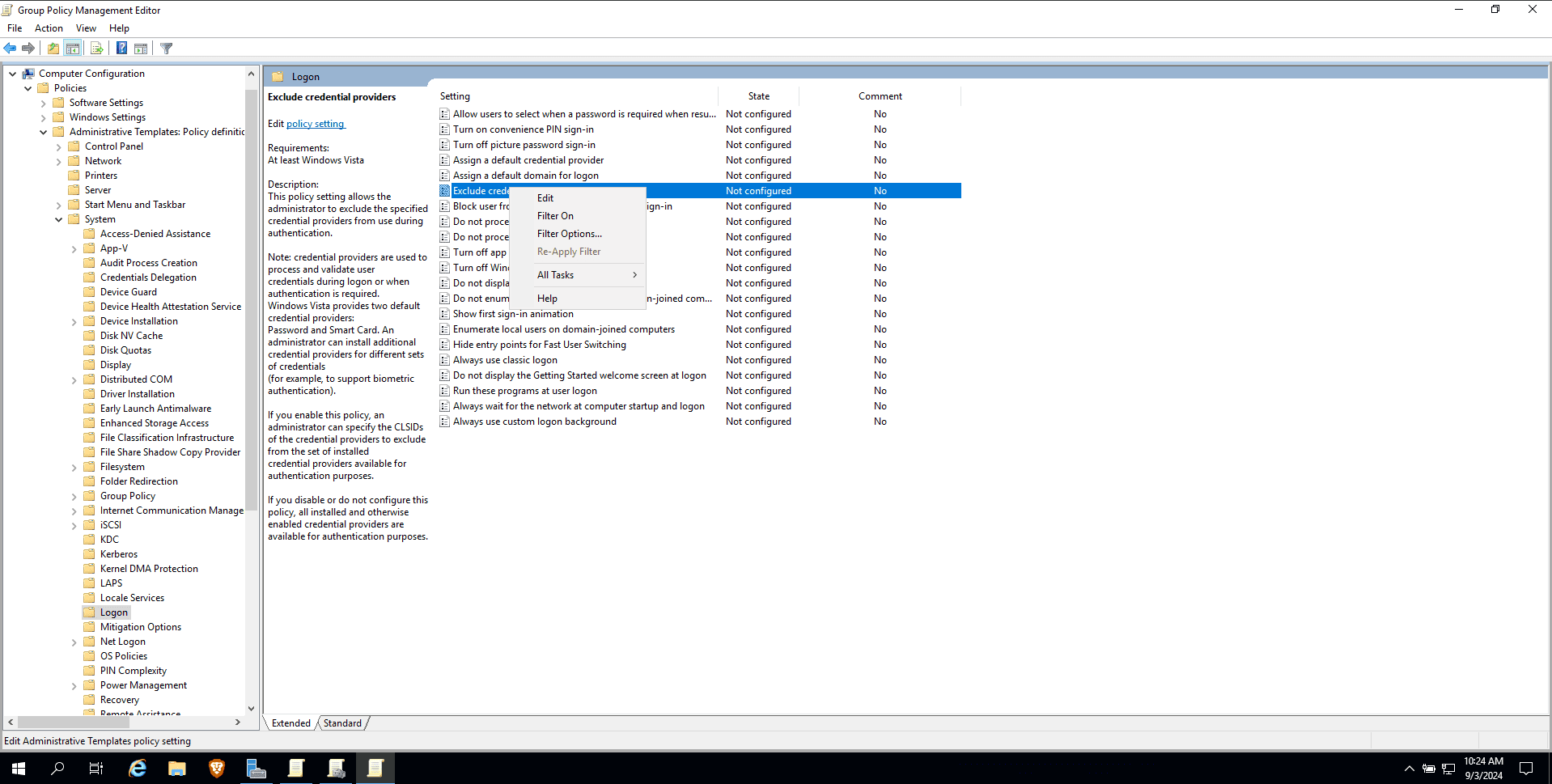

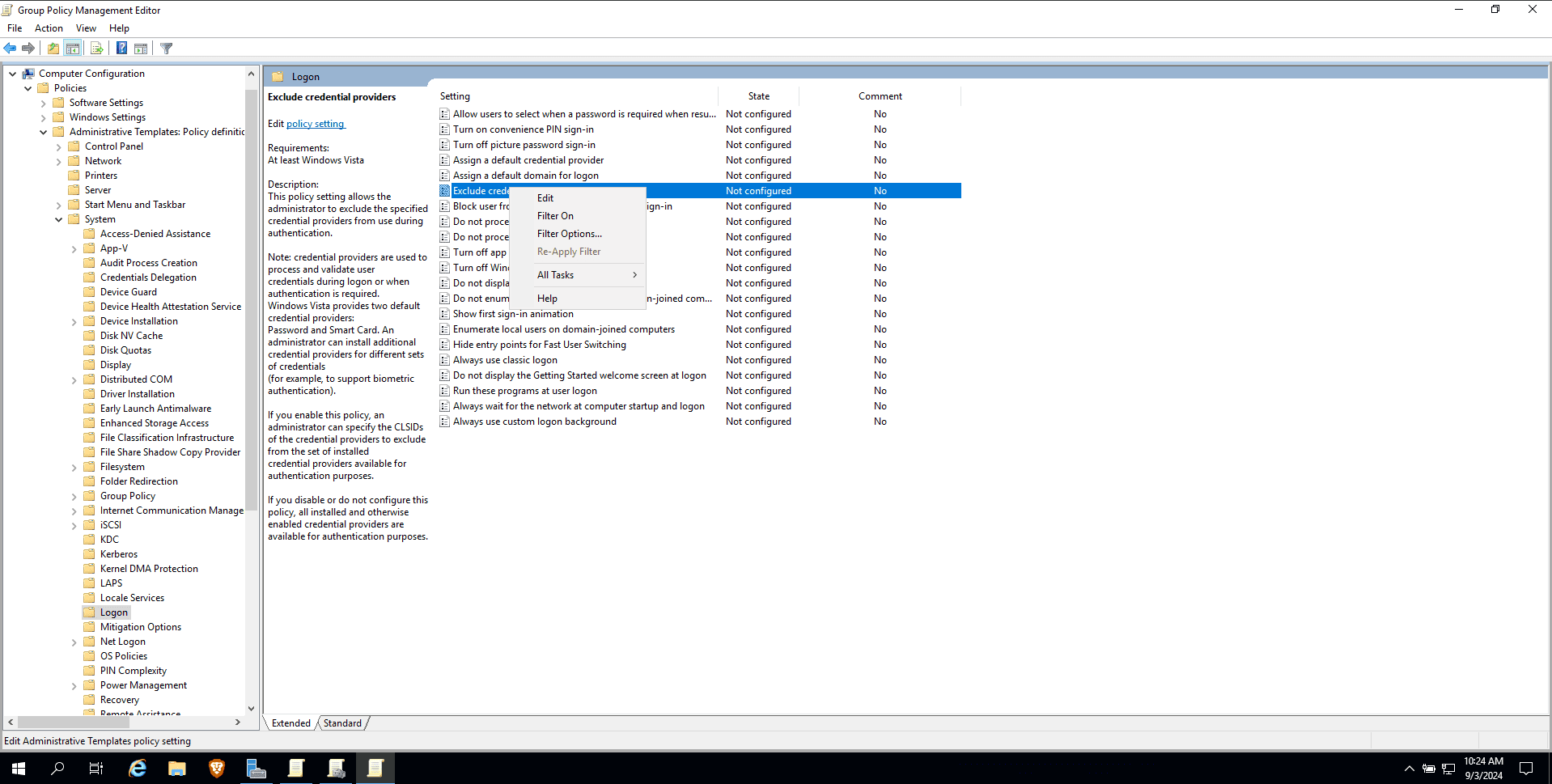

- Pour désactiver le fournisseur d'identifiants pour carte à puce, un paramètre de stratégie de groupe Windows doit être configuré

- Modifiez une stratégie de groupe existante ou créez une nouvelle stratégie de groupe et naviguez vers Configuration.

- Faites un clic droit sur Exclure les fournisseurs d'identifiants et cliquez sur Modifier.

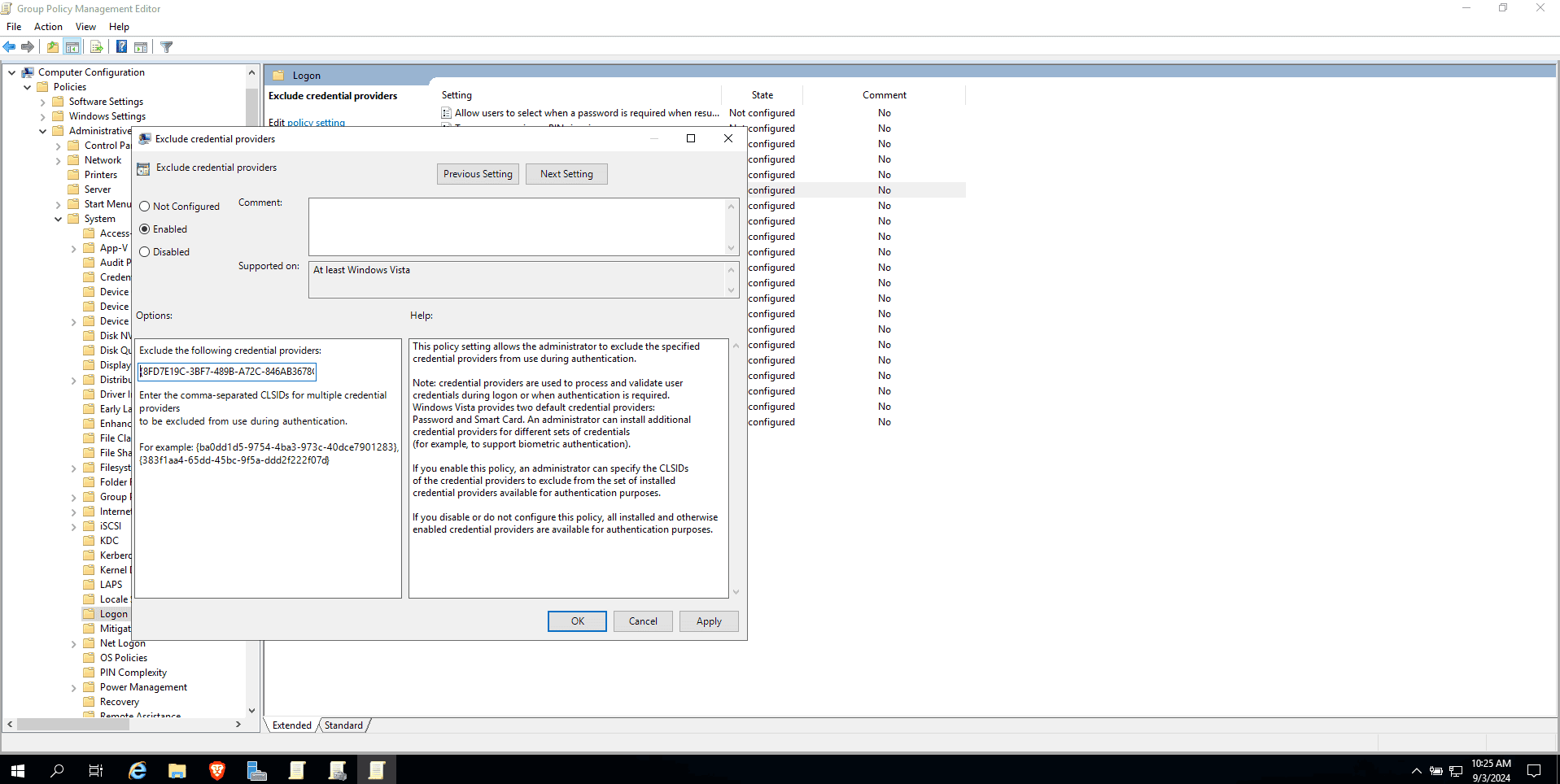

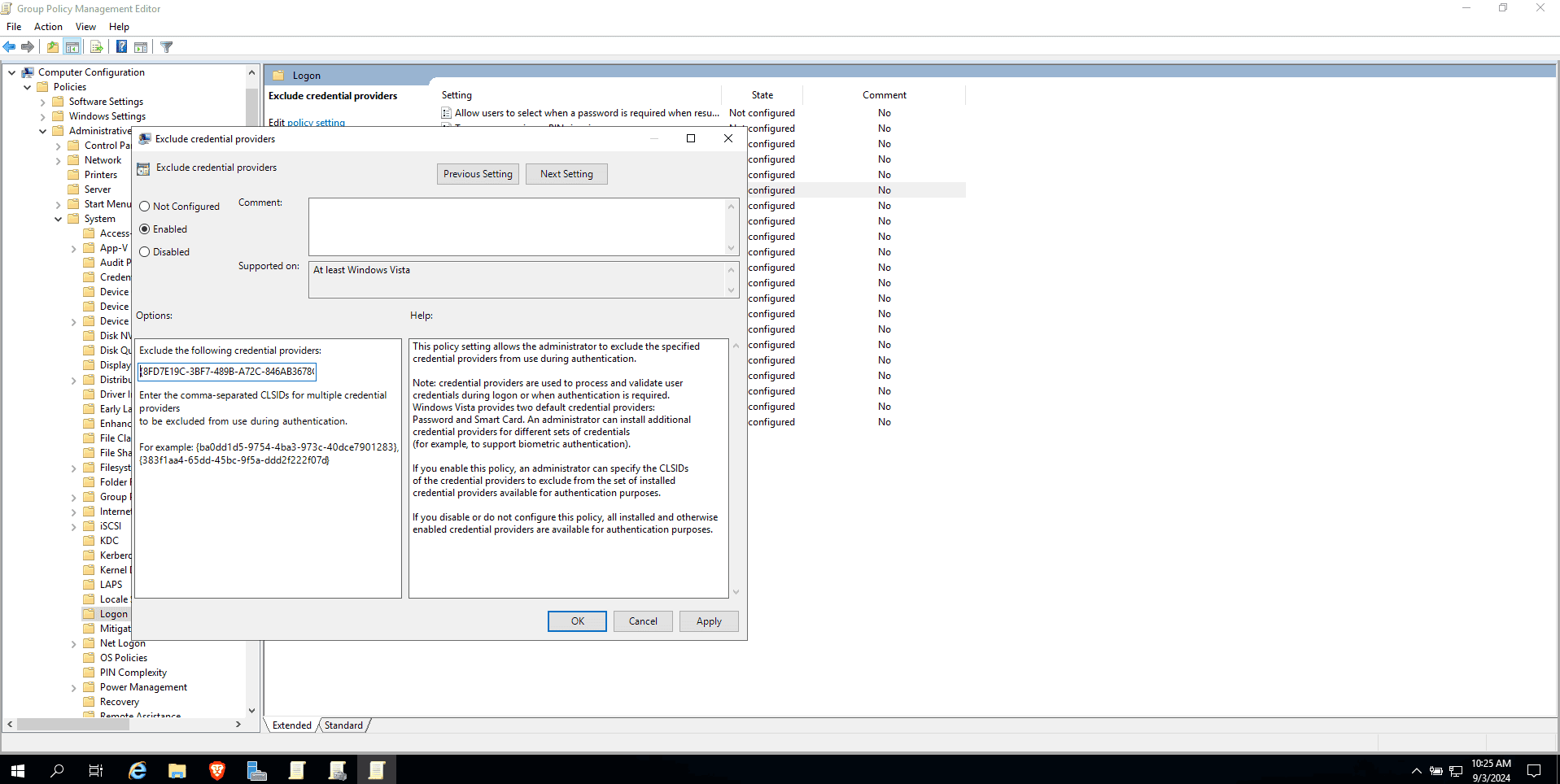

- Sélectionnez Activé.

- Dans le champ Dans le champ Exclure les fournisseurs d'identifiants suivants

, saisissez {8FD7E19C-3BF7-489B-A72C-846AB3678C96}

Remarque : pour désactiver l'authentification par carte à puce Windows par défaut pour les connexions machines.

- Cliquez sur Il est recommandé de désactiver tous les fournisseurs d'identifiants Windows sauf Appliquer puis.

OK

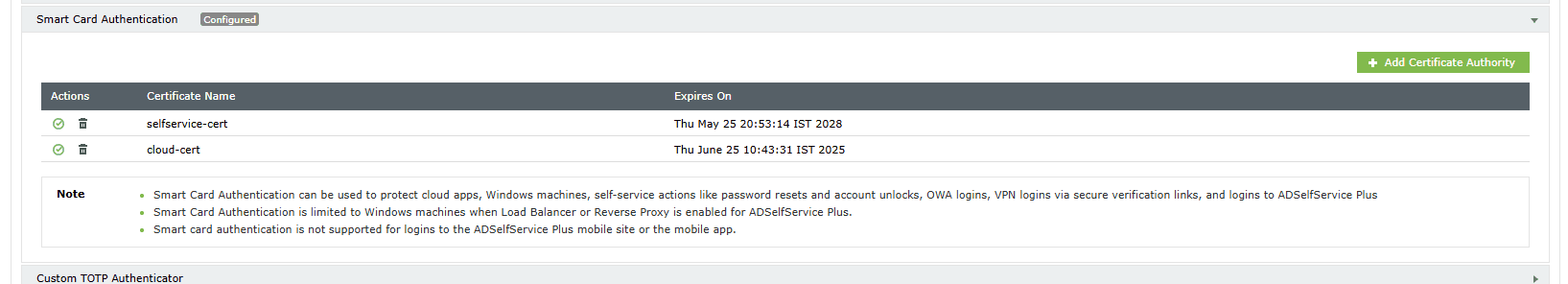

Gestion des configurations d'authentification par carte à puce

Supprimer une carte à puce configurée

- Naviguez jusqu’à Configuration > Multi-factor Authentication > Smart Card Authentication.

- Ajouter une nouvelle carte à puce Cliquez sur le bouton Ajouter une autorité de certification

- dans le coin supérieur droit. Enregistrer.

Saisissez tous les détails requis et cliquez sur

- Naviguez jusqu’à Configuration > Multi-factor Authentication > Smart Card Authentication.

- Activer ou désactiver une carte à puce configurée

Pour activer ou désactiver une carte à puce configurée, cliquez sur l'icône rouge (

Pour activer ou désactiver une carte à puce configurée, cliquez sur l'icône rouge ( ) ou l'icône verte (

) ou l'icône verte (

Activer ou désactiver une carte à puce

- Naviguez jusqu’à Configuration > Multi-factor Authentication > Smart Card Authentication.

- ) située dans la colonne d'action d'une carte à puce particulière.

Cliquez sur l'icône de suppression (

Cliquez sur l'icône de suppression (

- Cliquez sur ) Oui

pour confirmer la suppression.

Politique de confidentialité

-

Vous ne trouvez pas ce que vous cherchez ?

Visitez notre communauté

-

Posez vos questions sur le forum.

Demander des ressources supplémentaires

-

Envoyez-nous vos besoins.

Essayez OnboardPro