Apa Itu File Integrity Monitoring (FIM) dan Mengapa Penting untuk Keamanan Server?

Audit gagal, pelanggaran compliance, hingga insiden kebocoran data sering kali disebabkan oleh kurangnya visibilitas terhadap perubahan sistem. Tanpa monitoring yang memadai, tim IT sulit mengetahui siapa yang mengubah file penting, kapan perubahan terjadi, dan apakah perubahan tersebut sah atau mencurigakan.

Di sinilah File Integrity Monitoring (FIM) berperan, di mana setiap perubahan file akan diperlakukan sebagai security event, bukan sekadar aktivitas operasional biasa. FIM mencatat dan mengevaluasi perubahan file, sehingga dapat membedakan mana perubahan file yang sah dan mana yang berpotensi menjadi ancaman keamanan.

Temukan selengkapnya mengenai File Integrity Monitoring dalam artikel ini!

Apa definisi FIM?

File Integrity Monitoring (FIM) adalah proses monitoring aktivitas perubahan file dengan cara membandingkan kondisi file saat ini terhadap baseline yang telah ditentukan. Perbandingan ini menghasilkan audit trail lengkap dari setiap perubahan yang terjadi pada file seperti file executable, folder sistem, file konfigurasi, hingga file dan folder zip. Adapun perubahan yang di monitor oleh FIM antara lain:

Aktivitas file dan folder seperti pembuatan, penghapusan, akses, modifikasi, hingga perubahan nama, termasuk percobaan yang gagal.

Konteks lengkap dari setiap perubahan, seperti siapa yang melakukan, kapan aktivitas terjadi, dan dari mana perubahan tersebut dilakukan.

FIM menjalankan proses logging berbasis agent atau integrasi dengan sistem event log pada Windows maupun Linux. Outputnya berupa alert atau notifikasi ketika ada aktivitas file yang berbeda dari kondisi normal atau tidak sesuai dengan kebijakan yang ditetapkan. Data log pun sudah tersusun sesuai konteks compliance sehingga memudahkan pelaporan dan mempercepat proses audit.

Bagiamana cara kerja FIM?

Secara garis besar, FIM bekerja mulai dari server atau endpoint yang menghasilkan log perubahan file (change logs). Data log perubahan tersebut kemudian dianalisis untuk mendeteksi aktivitas perubahan file yang tidak biasa. Terakhir, jika sistem menemukan perubahan yang dianggap berisiko, FIM akan mengirim alert real-time lewat email, dashboard, atau notifikasi lain.

Berikut penjelasan tentang proses kerja FIM yang lebih detail:

1. Menentukan area monitoring

Langkah pertama adalah menentukan file dan direktori mana yang dianggap kritis. Biasanya meliputi:

File sistem dan executable

File konfigurasi server atau aplikasi

Folder yang menyimpan data sensitif

Direktori yang terkait dengan autentikasi atau database

Agent FIM kemudian dipasang pada server atau endpoint untuk mulai mengumpulkan log perubahan secara langsung dari sistem.

2. Membuat baseline kondisi normal

Setelah area monitoring ditentukan, FIM membuat baseline, yaitu gambaran kondisi normal file dan konfigurasi pada saat sistem dalam keadaan aman.

Baseline ini biasanya menggunakan metode checksum atau hash kriptografi (seperti SHA-2) untuk menghasilkan nilai unik dari setiap file. Jika di kemudian hari nilai hash berubah, sistem akan mendeteksinya sebagai perubahan.

Baseline inilah yang menjadi acuan utama untuk membedakan aktivitas normal dan anomali.

3. Menentukan kriteria alert

Tidak semua perubahan file berbahaya. Oleh karena itu, tim IT perlu menentukan kriteria alert berdasarkan:

Jenis file yang dimonitor

Pola aktivitas normal pengguna

Tingkat sensitivitas direktori

Aturan ini membantu sistem membedakan update rutin (misalnya log system) dengan perubahan pada file konfigurasi atau permission yang lebih sensitif.

4. Monitoring dan alerting

FIM melakukan monitoring secara berkelanjutan sesuai dengan aturan dan baseline yang sudah ditetapkan. Jika ada aktivitas yang melewati batas normal atau melanggar kebijakan, FIM langsung mengirimkan notifikasi sebagai alert secara real-time. Alert biasanya berisi detail informasi terkait jenis perubahan, file yang terdampak, serta waktu kejadian.

5. Membuat laporan

Seluruh aktivitas perubahan file disimpan dalam bentuk log terstruktur. Data ini dapat digunakan untuk:

Investigasi insiden

Analisis forensik

Kebutuhan audit dan compliance

Evaluasi security posture secara berkala

Dengan demikian, FIM tidak hanya berfungsi sebagai alat deteksi, tetapi juga sebagai mekanisme kontrol dan dokumentasi keamanan.

Mengapa FIM penting dalam menghadapi ancaman keamanan?

Perubahan file yang tidak wajar sering kali menjadi sinyal awal dari ancaman keamanan. Adapun ancaman yang paling berisiko dan paling umum terjadi adalah insider threat dan ransomware.

Insider threat

Tidak semua ancaman berasal dari luar organisasi. Risiko justru datang dari akun yang memiliki akses sah.

Insider threat sering kali ditandai dengan:

Akses file sensitif di luar jam kerja normal

Perubahan permission atau ownership file

Aktivitas pada path yang jarang diakses sebelumnya

Modifikasi script atau task otomatis

Karena menggunakan kredensial yang valid, aktivitas ini sering tidak terdeteksi oleh kontrol keamanan tradisional. FIM membantu mencatat setiap perubahan dengan konteks lengkap siapa yang melakukan, kapan terjadi, dan resource apa yang terdampak sehingga investigasi dapat dilakukan lebih cepat dan akurat.

Ransomware

Serangan ransomware biasanya tidak langsung terlihat dalam bentuk enkripsi massal. Sebelum itu terjadi, ada pola aktivitas tertentu yang bisa diamati, seperti:

Perubahan atau rename file secara berulang dalam waktu singkat

Modifikasi permission atau ACL pada direktori tertentu

Perubahan ukuran file secara drastis

Aktivitas write file yang tidak biasa

Tanpa monitoring, pola ini bisa luput dari perhatian. Menggunakan FIM, setiap perubahan tersebut dicatat dan dapat memicu alert real-time ketika melewati threshold yang telah ditentukan.

FIM untuk compliance

Di Indonesia, UU PDP (Undang Undang No. 27 tahun 2022) menjadi dasar hukum yang mewajibkan organisasi untuk menjaga kerahasiaan, integritas, dan ketersediaan data pribadi, termasuk pengawasan terhadap aktivitas yang melibatkan data tersebut.

Sebagai salah satu fitur keamanan yang mendukung keamanan server, File Integrity Monitoring (FIM) bisa membantu organisasi memenuhi kebutuhan compliance tersebut.

| Kewajiban UU PDP | Peran FIM |

Pasal 5 Kewajiban menjaga kerahasiaan, integritas, dan ketersediaan data pribadi | FIM mendeteksi perubahan file sensitif, memberi alert saat file PII diubah, dan menyediakan audit trail |

Pasal 19 Kewajiban governance & monitoring | FIM memberikan bukti monitoring (evidence) lewat data riwayat perubahan file |

Pasal 34 Kewajiban risk monitoring | FIM memberikan visibilitas real-time terkait perubahan file sensitif dan insight apakah sistem berisiko tinggi |

Pasal 35 Kewajiban menerapkan langkah teknis operasional untuk melindungi data pribadi | FIM merupakan salah satu langkah teknis operasional untuk melindungi data |

Pasal 46 Kewajiban memberikan notifikasi maksimal 3x24 jam jika terjadi pelanggaran | FIM memberi indikator perubahan file mencurigakan sebagai sinyal awal, mempercepat notifikasi 3x24 jam |

Pasal 54 Kewajiban vendor monitoring | FIM mengaitkan perubahan file dengan user tertentu termasuk akun third-party |

Manual vs automated FIM, mana yang lebih baik?

Lingkungan IT kini berubah menjadi jauh lebih kompleks. Server terhubung dengan berbagai aplikasi, layanan cloud, dan proses otomatis, sehingga setiap perubahan kecil pada file menjadi sulit untuk terdeteksi jika harus dilakukan secara manual. Metode manual dianggap sudah tidak mampu mengimbangi perkembangan infrastruktur IT modern, sehingga banyak organisasi yang beralih ke metode otomatis.

Manual File Integrity Monitoring

Pendekatan manual biasanya dilakukan langsung oleh admin dengan cara membuat command checksum file, membandingkan versi file, atau mengelola data log secara berkala. Cara ini cukup membantu di lingkungan kecil, tetapi sulit diterapkan ketika jumlah server dan endpoint semakin banyak. Karakterisik dan risiko dari metode manual antara lain:

Dilakukan langsung oleh admin atau pengguna, sehingga bergantung pada ketersediaan waktu dan beban kerja

Monitoring bersifat periodik, sehingga perubahan file berbahaya tidak bisa terdeteksi secara real-time dan terlambat melakukan respons atau mitigasi

Akurasi hasil bergantung pada proses dan ketelitian, sehingga kemungkinan human error sangat tinggi

Sulit dikelola pada lingkungan IT yang besar, sehingga menyebabkan blind spot

Automated File Integrity Monitoring

Pendekatan otomatis menggunakan tool FIM untuk membangun baseline sistem, memonitor perubahan secara kontinu, dan memicu alert berdasarkan kebijakan yang telah ditetapkan.

Proses ini berjalan tanpa intervensi manual dan mencakup beberapa keunggulan utama.

Monitoring 24/7 yang konsisten: Agent monitoring bekerja secara terus-menerus, memastikan tidak ada perubahan penting yang terlewat, bahkan di luar jam kerja.

Deteksi real-time atau near real-time: Perubahan file yang melanggar kebijakan dapat langsung memicu alert, memungkinkan tim IT melakukan containment sebelum dampaknya meluas.

Minim false positive: Setiap perubahan file dievaluasi berdasarkan rule dan kebijakan yang sudah ditentukan, sehingga sistem mampu memfilter aktivitas yang sah dan false positive pun berkurang.

Manajemen terpusat: Monitoring dapat diterapkan ke banyak server dan endpoint melalui konfigurasi terpusat, sehingga visibilitas tetap konsisten tanpa menambah beban troubleshooting atau konfigurasi manual di setiap perangkat.

Bagaimana SIEM membantu FIM?

FIM yang terintegrasi dengan SIEM seperti pada ManageEngine Log360 menyediakan visibilitas yang lebih luas terhadap perubahan file, sehingga perlindungan integritas data menjadi lebih menyeluruh dan kontekstual. Berikut ini penjelasan tentang bagaimana SIEM dapat membantu memperkuat efektivitas FIM dalam menjaga keamanan server.

Menggabungkan perubahan file dengan event keamanan lain

SIEM mengumpulkan berbagai jenis log dari:

Server dan endpoint

Active Directory atau sistem autentikasi

Firewall dan perangkat jaringan

Aplikasi dan database

Ketika FIM mendeteksi perubahan file, SIEM tidak hanya mencatatnya sebagai satu event terpisah. Sistem akan mengorelasikan perubahan tersebut dengan aktivitas lain yang terjadi dalam rentang waktu yang sama.

Sebagai contoh:

‒ Terjadi perubahan pada file konfigurasi

‒ Diikuti aktivitas login dari lokasi tidak biasa

‒ Disertai dengan percobaan akses ke direktori sensitif

Korelasi seperti ini membantu tim IT melihat gambaran yang lebih utuh, bukan sekadar potongan informasi.

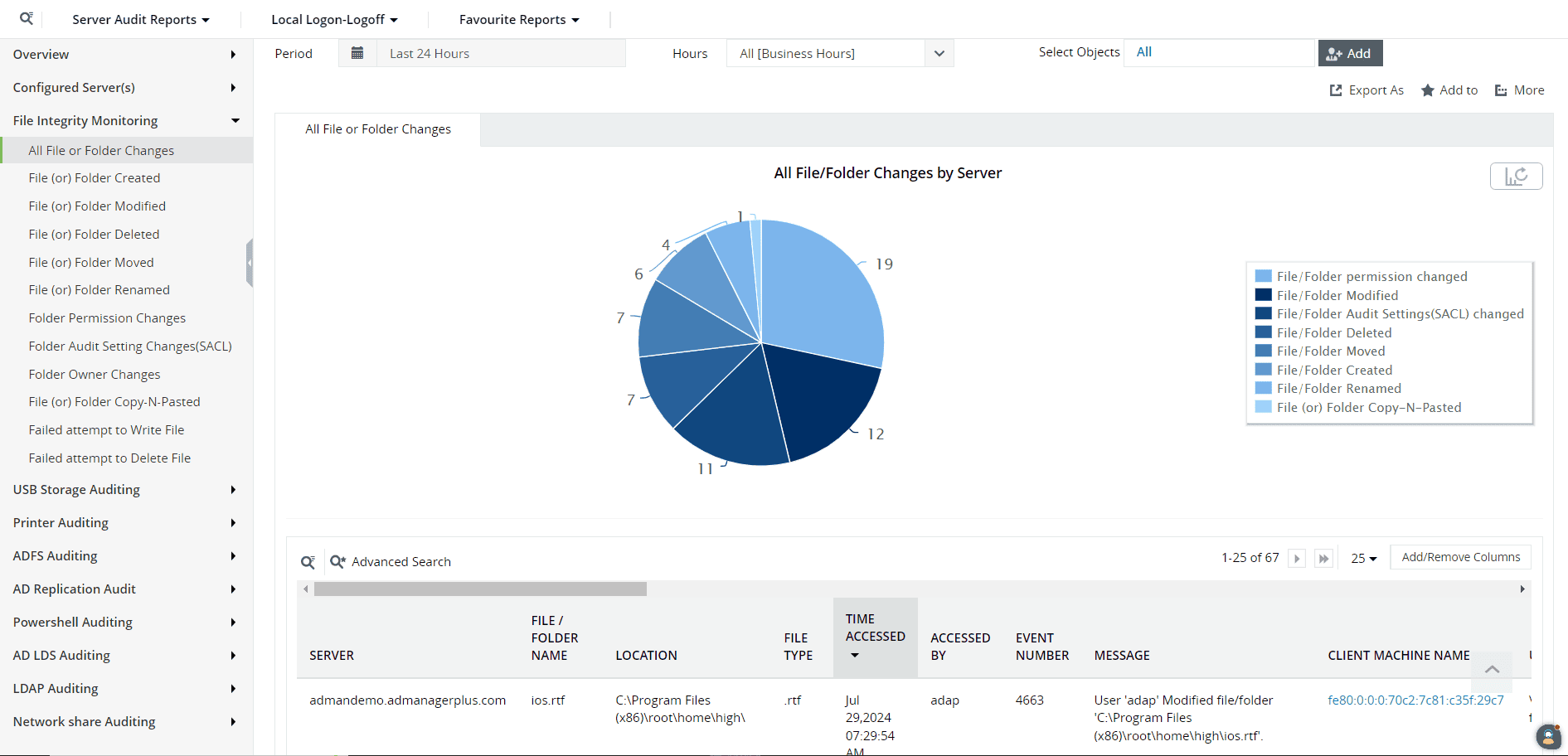

Dashboard FIM Log360

Mengurangi noise alert

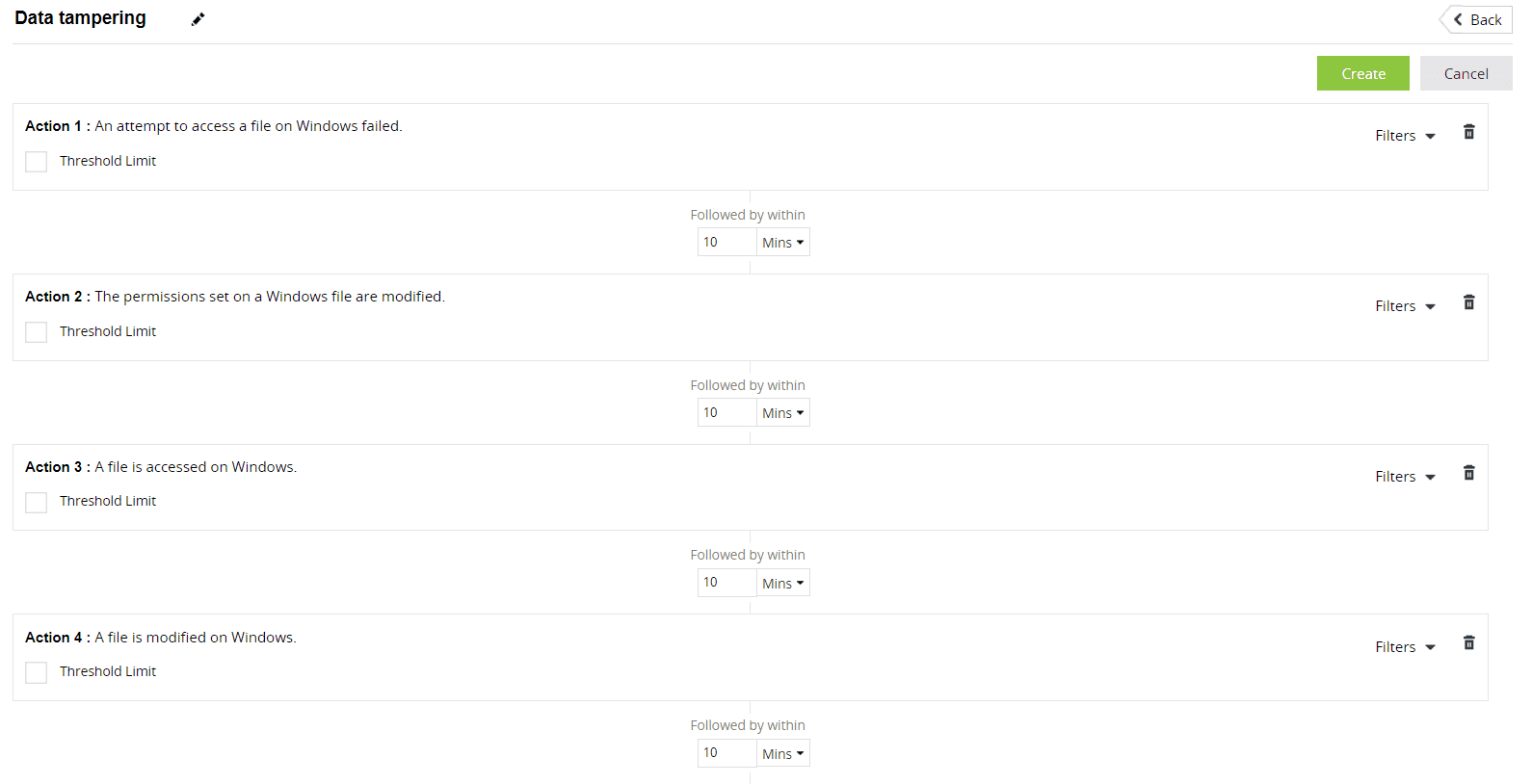

Tim IT dapat mengatur correlation rule custom dan threshold limit untuk mendeteksi pola tertentu, misalnya:

Lebih dari 50 file dimodifikasi dalam 5 menit pada direktori yang sama

Terjadi perubahan permission (ACL) pada folder sensitif lebih dari 3 kali dalam 10 menit

Akun privileged yang mengakses beberapa direktori penting dalam satu sesi

Ketika jumlah atau pola aktivitas melampaui threshold tersebut, SIEM akan memicu alert sesuai dengan alert profile yang telah dikonfigurasi. Dengan mekanisme ini, perubahan file yang masih dalam batas normal tidak langsung dianggap insiden sehingga meminimalkan noise alert.

Correlation rule custom

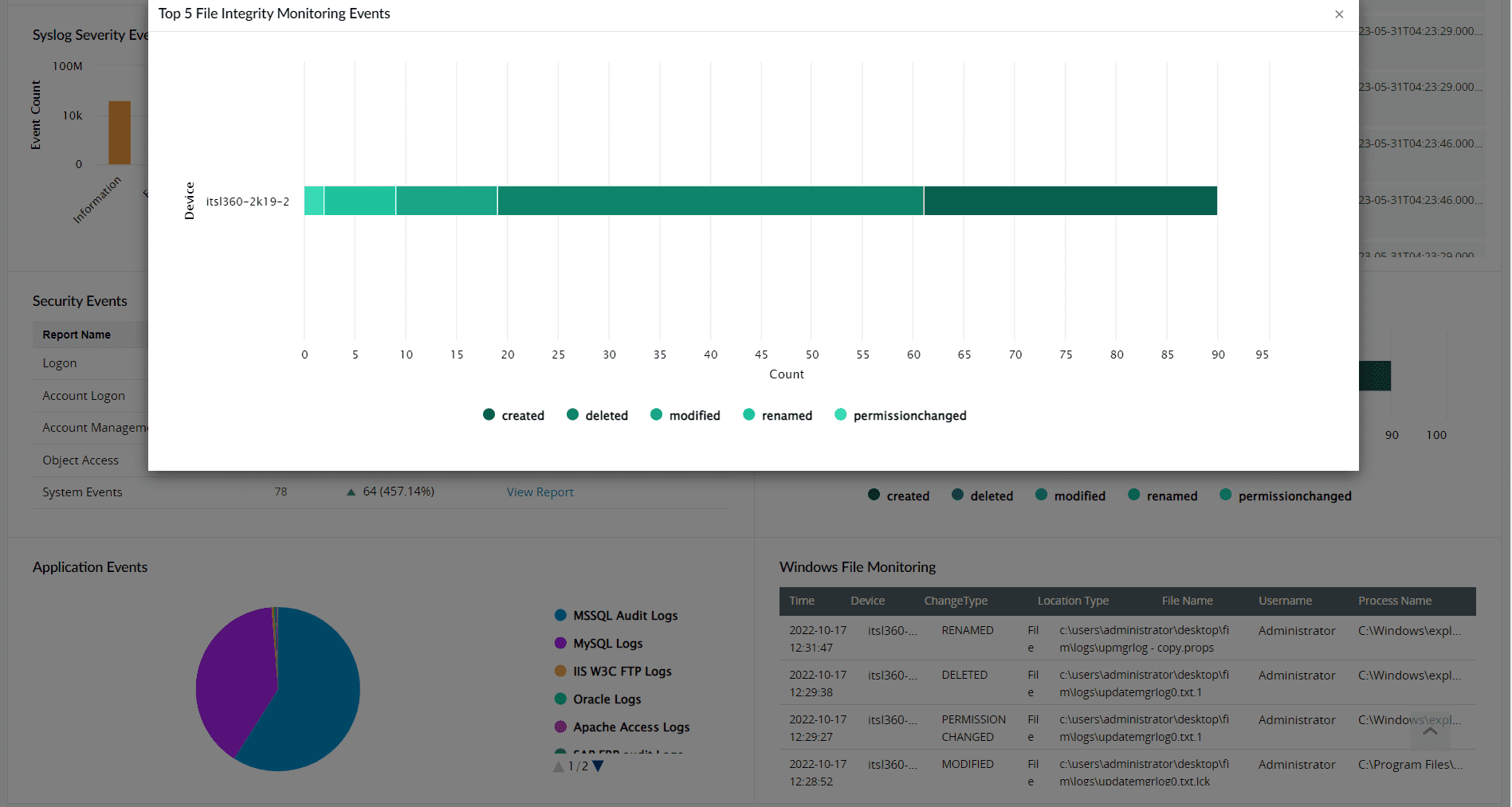

Visibilitas terkait tren aktivitas perubahan file

Selain mendeteksi insiden, SIEM juga membantu tim IT memahami tren aktivitas file secara menyeluruh. Melalui laporan seperti top five monitoring event, sistem dapat menampilkan tren berikut:

Aktivitas paling sering terjadi: create, delete, modify, rename

File server dengan jumlah log tertinggi

Server mana yang paling aktif

Dari sini, tim IT dapat membandingkan aktivitas file dengan baseline normal sistem. Jika terdapat lonjakan modifikasi file atau perubahan permission yang tidak biasa, hal tersebut dapat menjadi indikator awal anomali.

Top five monitoring event report

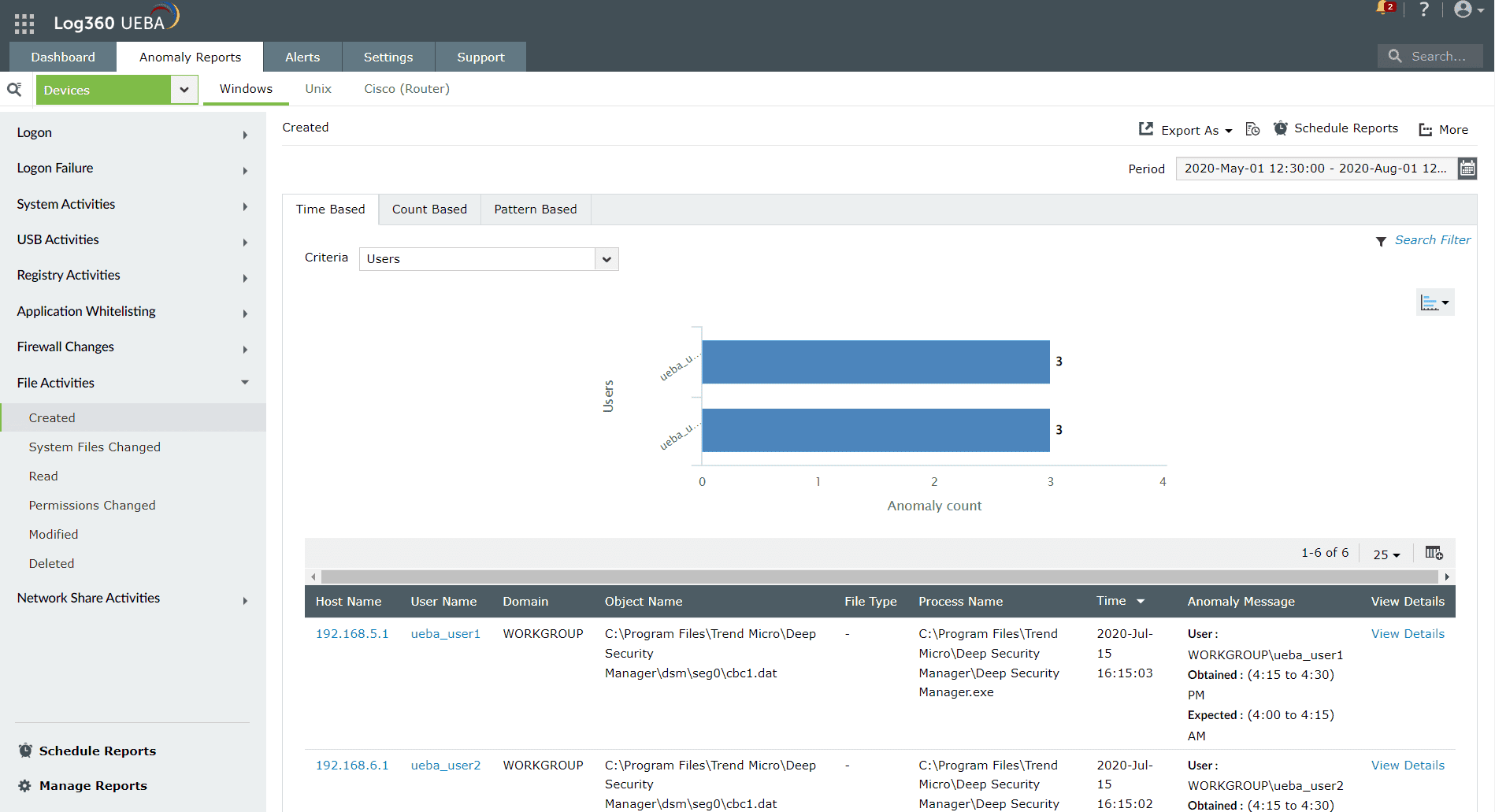

Fitur UEBA untuk mendeteksi aktivitas mencurigakan

SIEM yang dilengkapi fitur UEBA (User and Entity Behavior Analytics) mampu menganalisis pola aktivitas file secara lebih kontekstual. UEBA dapat mendeteksi anomali berdasarkan beberapa parameter, seperti:

Pola waktu aktivitas (misalnya akses di luar jam kerja)

Jumlah perubahan file dalam periode tertentu

Kebiasaan akses pengguna dibanding histori sebelumnya

Perbandingan perilaku dengan peer group yang memiliki role serupa

Jika terdapat aktivitas file yang tidak sesuai dengan baseline, sistem akan menandainya sebagai anomaly count dan dirangkum lewat anomaly report. Pendekatan ini juga memanfaatkan seasonality analysis untuk memahami kebiasaan kerja tertentu.

Anomaly report Log360

Sudah saatnya organisasi mempertimbangkan penggunaan tool SIEM yang terintegrasi dengan fitur FIM seperti ManageEngine Log 360. Tool ini memungkinkan proses threat detection, incident response, dan analisis forensik menjadi lebih akurat. Dengan begitu, tim IT tetap bisa memantau sistem secara efisien, bahkan saat jumlah server, pengguna, atau perangkat di organisasi semakin banyak.

Tertarik menggunakan Log360? Pelajari selengkapnya di sini!