CISCO ACL: para qué sirve y cómo funciona

Imagina que tu red es como un edificio con muchas puertas por las que entran y salen personas (los datos). Cisco ACL funciona como un guardia de seguridad digital que revisa quién intenta pasar y decide si puede hacerlo o no, basándose en una lista de reglas que estableces.

Estas reglas pueden indicar, por ejemplo, que solo ciertos dispositivos o usuarios tengan permiso para acceder a determinados servicios, como el correo o la web, mientras que otros quedan bloqueados por seguridad.

Por ejemplo, si en tu empresa solo el equipo de contabilidad debe acceder al servidor financiero, puedes crear una regla en la ACL que bloquee a todos los demás. Así, aunque los equipos estén conectados a la misma red física, solo los autorizados podrán entrar a esa parte del sistema.

En pocas palabras, una ACL es el «portero» de la red: deja pasar lo necesario, bloquea lo que no, y mantiene el orden para que la información circule de forma segura y eficiente.

Contenido recomendado: ¿Qué es una ACL?

Poniéndonos más técnicos, Cisco ACL (Access Control List) es una lista ordenada de reglas que un dispositivo de red Cisco usa para decidir qué tráfico permitir o bloquear cuando entra o sale por una interfaz.

Estas reglas, llamadas ACE (Access Control Entries), se evalúan en secuencia y toman una acción («permit» o «deny») sobre el primer criterio que coincida con cada paquete.

Qué es una Cisco ACL

Una ACL en Cisco es un conjunto de sentencias que inspeccionan paquetes IP y determinan si pueden pasar o deben descartarse. Se basan en parámetros como direcciones IP, protocolos y puertos. En esencia, funciona como un filtro de seguridad que se aplica a routers o switches para controlar el tráfico en una red.

Cada línea de la ACL es una regla ACE con acción «permit» o «deny».

Las ACL se aplican a interfaces en sentido de entrada (inbound) o salida (outbound), afectando todo el tráfico que atraviesa esa interfaz.

Existe un «deny any» implícito al final de la lista, por lo que todo lo que no coincida con alguna regla «permit» se bloquea por defecto.

Para qué sirve una Cisco ACL

Las ACL se usan para identificar y filtrar tráfico, mejorar la seguridad y controlar cómo fluyen los datos en la red.

Mejorar el rendimiento limitando tráfico no deseado y reduciendo el consumo de ancho de banda.

Implementar políticas de seguridad básicas permitiendo solo tráfico autorizado hacia recursos críticos.

Controlar el acceso a servicios específicos (por ejemplo, permitir HTTP y bloquear Telnet desde ciertas redes) .

Clasificar tráfico para otras funciones como QoS, NAT o policy-based routing.

Img. 1 - Persona enfrente de un monitor

Contenido recomendado: Conozca los tipos de protocolos de red más importantes

Tipos principales de ACL en Cisco

En un blog anterior explicamos los dos tipos principales de ACL, estándar y extendida. Sin embargo, existen tres variantes adicionales que brindan mayor flexibilidad y control: nombradas, dinámicas y temporizadas.

Las ACL nombradas permiten asignar un nombre descriptivo en lugar de un número (por ejemplo, web-filter en vez de ACL 101). Esto facilita su lectura y modificación sin necesidad de recrearlas desde cero. Son ideales para entornos donde las políticas cambian con frecuencia.

Las ACL dinámicas, también llamadas Lock-and-Key, crean permisos temporales tras la autenticación del usuario (por Telnet o SSH). Una vez validado, el router genera reglas de acceso que se eliminan al cerrar la sesión. Esto ofrece seguridad adaptativa sin dejar accesos permanentes.

Las ACL temporizadas activan o desactivan reglas según el horario definido. Por ejemplo, pueden permitir acceso remoto solo en horario laboral. Esto automatiza el control de acceso y reduce los errores humanos.

En conjunto, estas estas tres variantes complementan a las ACL básicas. Lo anterior permite un manejo más inteligente y seguro del tráfico en redes Cisco.

Ejemplos de uso típico

Los administradores usan Cisco ACL a diario para tareas muy concretas en redes corporativas.

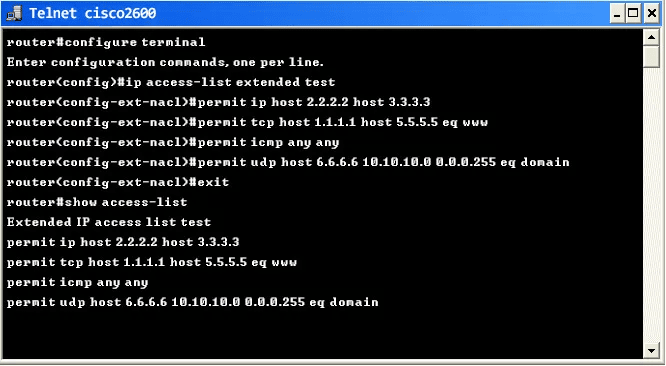

Img. 2 - Ejemplo de configuración de ACL

Sintaxis básica y flujo de evaluación

Las ACL Cisco se crean con el comando access-list (o con sintaxis ip access-list para ACL nombradas) y luego se aplican a una interfaz con ip access-group.

Ejemplo estándar: access-list 10 deny 192.168.1.100 para bloquear una IP origen concreta.

Ejemplo extendida: access-list 110 permit tcp any host 10.0.0.50 eq 80 para permitir HTTP a un servidor específico.

El router examina cada paquete en orden de reglas y ejecuta la acción de la primera coincidencia, sin evaluar el resto.

Contenido recomendado: ¿Cómo monitorear los equipos de una red?

En resumen, Cisco ACL es una herramienta esencial para administrar quién puede acceder a qué dentro de la red, reforzar la seguridad, optimizar el tráfico y aplicar políticas de forma precisa y controlada.

Te invito a que entres a nuestro blog de ManageEngine LATAM para que aprendas más sobre otros temas de interés.

¿Conocías esta herramienta que le facilita la vida a tu empresa?