Desmitificación de los atributos de Active Directory

Si es nuevo en Active Directory (AD), probablemente esté centrado en gestionar sus usuarios, grupos y permisos. No obstante, bajo esos conceptos subyace algo más fundamental: Atributos de AD.

Los atributos no son sólo campos donde residen los datos. Determinan cómo acceden los usuarios, cómo se aplican las directivas y cómo se integran los sistemas. Están por todas partes, pero rara vez se habla de ellos hasta que algo falla o necesita automatizar, delegar o solucionar problemas de su entorno de AD.

En este blog, desglosaremos qué son los atributos de AD y dónde residen, además exploraremos cómo se gestionan, dirigen su gestión de accesos e identidades de AD y son cruciales para la automatización de AD.

¿Qué son los atributos de AD?

En esencia, un atributo de AD es un campo que almacena información sobre un objeto, como la dirección de correo electrónico de un usuario, el nombre de un equipo o la descripción de un grupo. Es la unidad más pequeña de los datos estructurados en AD, y es la forma en que AD identifica cada objeto y lo que representa.

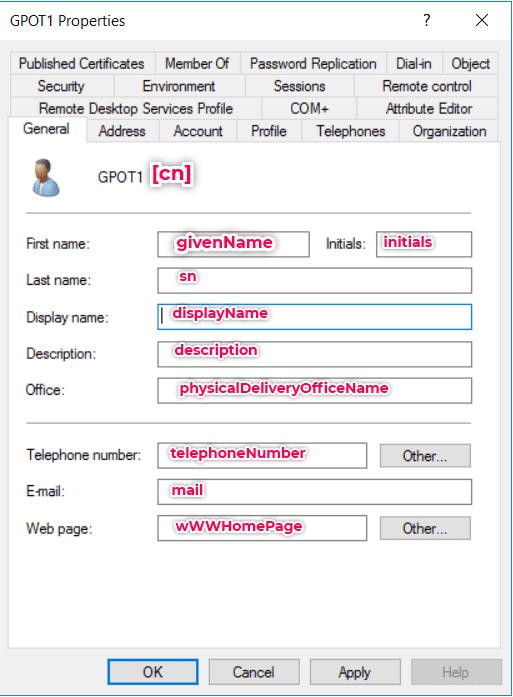

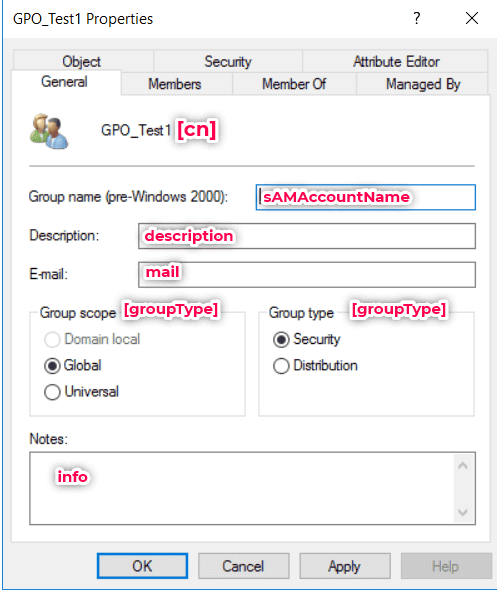

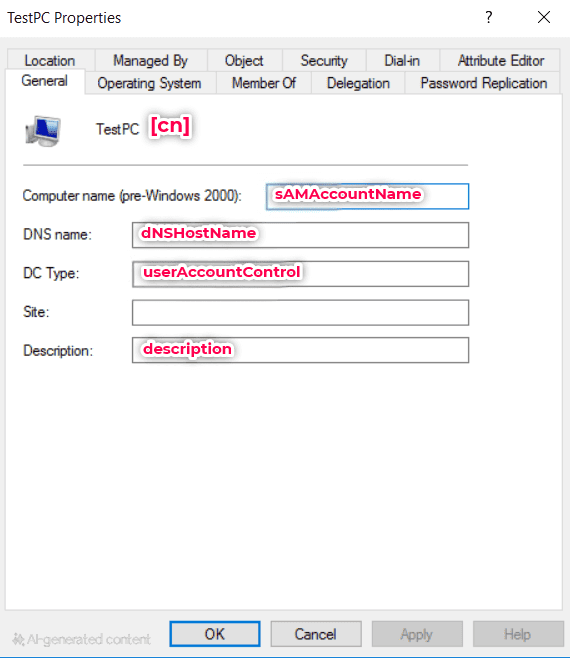

Cuando vea el perfil de un usuario en Active Directory Users and Computers (ADUC), los campos de formulario que vea, como nombre, departamento, o gestor, son sólo las etiquetas de los atributos subyacentes de nombre, departamento, y gestor, respectivamente.

Sus atributos de AD definen la identidad, el comportamiento y las relaciones del objeto dentro de su directorio, del mismo modo que las celdas de una hoja de cálculo definen los valores de las filas y columnas que las contienen. Cada atributo está vinculado a uno o varios tipos de objeto, por lo que sólo aparecen los campos relevantes dependiendo de si el objeto es un usuario, un equipo o un grupo. Los valores de estos campos se almacenan en una base de datos de directorio replicada, lo que garantiza que todos sus controladores de dominio comparten la misma información. Se interactúa con estos campos a través de consultas LDAP o herramientas como PowerShell, actualizando o recuperando detalles de forma similar a como se llena o lee un formulario.

Más allá del almacenamiento de datos, los atributos dirigen las directivas, los permisos, la pertenencia a grupo y la automatización. Se utilizan en todo, desde el comportamiento de inicio de sesión hasta el control de acceso. Si alguna vez ha filtrado usuarios por departamento, delegado el acceso a Recursos Humanos o ejecutado un script de limpieza, sus atributos de AD estaban detrás de estas operaciones cruciales.

Esquema y clases de objetos

Para comprender de dónde proceden los atributos de AD y para qué pueden utilizarse, es necesario conocer el esquema de AD y la clase de objeto.

Esquema: su esquema de AD es el plano de todo el directorio. Define todos los tipos de objetos que pueden existir (piense en usuarios, grupos y equipos) y todos los atributos que pueden tener esos objetos. Sin el esquema, no habría ninguna estructura que definiera lo que hacen estos objetos.

Clase de objeto: una clase de objeto es una recopilación de atributos de AD que actúa como plantilla para el objeto que está creando. Por ejemplo, el objeto de usuario actúa como plantilla para representar a sus usuarios de AD, y consta de atributos que la mayoría de sus usuarios necesitan para ser identificados, como DisplayName, UserPrincipalName (UPN), department, manager, etc. Si desea asignar un atributo de AD que no está presente en una clase de objeto, deberá hacerlo modificando el esquema de AD.

Atributos de AD en los objetos de AD

Los objetos de AD, como los usuarios, los grupos o los equipos, pueden parecer diferentes, pero todos tienen algo en común: los objetos individuales, independientemente de su clase, se identifican y representan por sus atributos de AD. Estos atributos proporcionan información crítica sobre la identidad y el acceso, algunos exclusivos de su clase de objeto y otros compartidos entre varias clases.

Para que las cosas queden más claras, aquí hay un desglose de los atributos comúnmente utilizados, agrupados por el objeto al que pertenecen.

Atributos de AD más comunes

Atributo | Propósito | Utilizado en |

description | Campo de texto libre para notas o explicaciones. | Usuarios, grupos, equipos |

distinguishedName | Ruta LDAP completa del objeto. | Usuarios, grupos, equipos |

memberOf | Enumera los grupos a los que pertenece un objeto. | Usuarios, equipos |

objectGUID | Identificador único asignado en el momento de la creación. | Usuarios, grupos, equipos |

whenCreated | Fecha y hora de creación del objeto. | Usuarios, grupos, equipos |

whenChanged | Fecha y hora de la última modificación del objeto. | Usuarios, grupos, equipos |

lastLogonTimestamp | Fecha aproximada del último inicio de sesión. | Usuarios, equipos |

managedBy | Nombre distinguido (DN) del objeto que gestiona este objeto. | Grupos, equipos |

userAccountControl | Máscara de bits que controla el comportamiento y el estado de las cuentas. | Usuarios, equipos |

displayName | Nombre que aparece en la libreta de direcciones o en la interfaz de usuario. | Usuarios, grupos |

Dirección de correo electrónico asociada al objeto. | Usuarios, grupos | |

telephoneNumber | Número de teléfono principal. | Usuarios, grupos |

company | Organización asociada al objeto. | Usuarios, grupos |

department | Departamento o unidad de negocio. | Usuarios, grupos |

Atributos de usuario de AD

Atributo | Propósito |

userPrincipalName | Nombre de acceso en formato de dirección de correo electrónico (por ejemplo, john@domain.com). |

title | Cargo o rol (por ejemplo, desarrollador, director). |

manager | DN del gestor de usuarios. |

employeeNumber | Identificador adicional para la integración de nóminas o Recursos Humanos. |

department | Asignación de unidad de negocio o equipo. |

company | Organización a la que está asociado el usuario. |

homeDirectory | Ruta al directorio personal del usuario (para unidades asignadas). |

homeDrive | Letra de la unidad asignada al directorio personal. |

logonHours | Blob binario que especifica los tiempos de inicio de sesión permitidos. |

accountExpires | Marca de tiempo que indica cuándo debe expirar la cuenta. |

badPwdCount | Número de intentos fallidos de inicio de sesión. |

lockoutTime | Fecha y hora del bloqueo de cuenta más reciente. |

Atributos de grupo de AD

Atributo | Propósito |

member | Enumera los usuarios, grupos o equipos que son miembros de este grupo. |

groupType | Define el ámbito (Global, Dominio local, Universal) y el tipo (Seguridad/Distribución). |

mailNickname | Alias utilizado para los grupos habilitados para correo, especialmente en entornos de Exchange. |

msExchRecipientTypeDetails | Especifica el tipo de destinatario de Exchange (utilizado en escenarios híbridos/nube). |

managedBy | DN del usuario o grupo que gestiona este grupo. |

isCriticalSystemObject | Indica si el grupo es un objeto crítico del sistema (por ejemplo, administradores de dominio). |

msExchHideFromAddressLists | Indicador booleano para ocultar el grupo de las listas de direcciones de Exchange. |

Atributos de equipo de AD

Atributo | Propósito |

dNSHostName | Nombre de dominio completo (FQDN) del equipo. |

operatingSystem | Nombre del sistema operativo instalado (por ejemplo, Windows 11 Pro). |

operatingSystemVersion | Número de versión del sistema operativo (por ejemplo, 10.0.19045). |

operatingSystemServicePack | Nivel de service pack del sistema operativo. |

servicePrincipalName | SPN utilizados para la autenticación Kerberos. |

lastLogonTimestamp | Fecha aproximada del último inicio de sesión del equipo. |

logonCount | Número de veces que el equipo ha iniciado sesión en el dominio. |

msDS-ManagedPasswordInterval | Número de días antes de que se rote la contraseña de la cuenta del equipo. |

msDS-ManagedPassword | Contiene la contraseña gestionada utilizada por las cuentas gMSA. |

userCertificate | Certificados asociados al objeto de equipo. |

A medida que profundiza en AD, saber qué atributos residen en dónde y qué hacen se convierte en algo esencial para perfeccionar la gestión, la delegación y la resolución de problemas.

Trabajar con atributos personalizados de AD

La mayoría de las veces, AD le proporciona todos los campos que necesita. Sin embargo, en algunos casos se necesita un atributo de AD que no está disponible en AD. Por ejemplo:

∙ Necesitar un indicador booleano (por ejemplo, IsExternalUser = TRUE) para disparar las reglas de acceso.

∙ Almacenar un ID numérico único procedente de un sistema externo que no se corresponde con ningún campo predeterminado.

∙ Desea añadir un campo multivalor para supervisar las etiquetas de entorno o los roles funcionales.

∙ Darse cuenta de que ningún atributo existente satisface las necesidades de formato o validación de un motor de directivas específico.

Ahí es donde entran en juego los atributos personalizados de AD.

Para crear un nuevo atributo, tiene que ampliar el esquema de AD. Se trata de un cambio permanente que afecta a todo el bosque. Deberá ser Administrador del esquema para realizar cambios en el esquema de AD.

Nota: los cambios de esquema son irreversibles. Planifíquelas cuidadosamente y ejecútelas primero en un entorno de prueba.

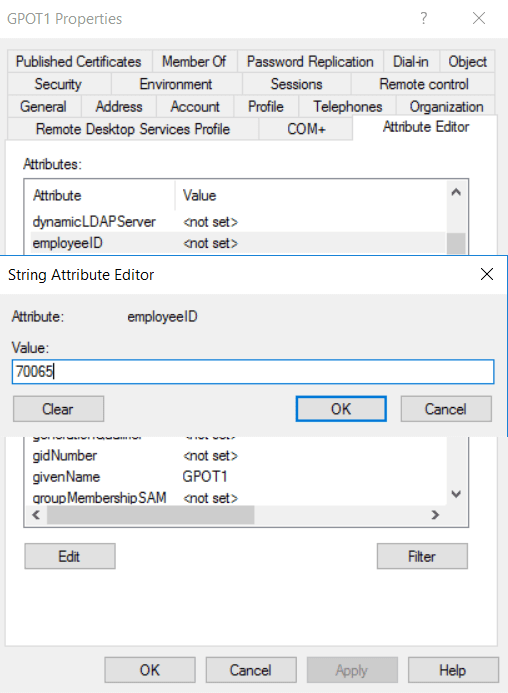

Incluso después de crear o llenar un atributo personalizado, no aparecerá en las pestañas predeterminadas de ADUC (como General u Organización). Sólo aparecerá bajo:

∙ Editor de atributos en ADUC (cuando la opción Funciones avanzadas está activada en el menú Ver).

∙ Consultas de PowerShell, si lo incluye explícitamente en el indicador -Propiedades.

Cómo ver y editar los atributos de AD

Una vez que entienda cómo funcionan los atributos de AD, el siguiente paso es saber cómo acceder a ellos y gestionarlos. Hay dos formas de hacerlo: ADUC y PowerShell.

1. ADUC

ADUC es la GUI más común para gestionar objetos. De forma predeterminada, verá los campos básicos (por ejemplo, nombre, cargo, número de teléfono, entre otros). Para ver una lista de todos los atributos, incluyendo los atributos personalizados, active Funciones avanzadas en el menú Ver. A continuación, puede hacer clic derecho en un objeto de AD y hacer clic en Propiedades y navegar hasta la pestaña Editor de atributos. Desde ahí, puede leer y editar casi cualquier atributo, siempre que disponga de los permisos adecuados.

Consejo: utilice ADUC cuando realice actualizaciones puntuales o revise un objeto manualmente.

2. PowerShell

PowerShell es una herramienta de línea de comandos desarrollada por Microsoft que le permite controlar y automatizar casi todas las partes de Windows, incluido AD.

A diferencia de las herramientas de apuntar y hacer clic como ADUC, PowerShell le permite ejecutar comandos y scripts para buscar, actualizar o generar informes sobre varios objetos de AD en una sola operación. Puede consultar o modificar los atributos de uno o varios objetos.

Consejo: utilice PowerShell cuando vaya a automatizar varios objetos de AD en menos operaciones.

Ampliar la gestión de atributos de AD

A estas alturas, está claro que los atributos de AD son fundamentales para identificar, agrupar y gestionar a los usuarios en AD. Pero cuantos más usuarios y objetos gestione, más difícil resultará manejar los atributos manualmente a la hora de delegar actualizaciones o garantizar la consistencia entre equipos.

Las herramientas nativas como ADUC y PowerShell funcionan bien para entornos pequeños o administradores expertos. Pero a medida que aumenta la escala, también lo hace la complejidad.

Algunos problemas comunes que aparecen cuando crece la gestión de atributos:

∙ Falta de visibilidad: ADUC muestra un usuario a la vez, y sólo revela todos los atributos si las funciones avanzadas están activadas.

∙ Actualizaciones inconsistentes: los distintos equipos podrían llenar los cargos, departamentos y otros campos de forma diferente.

∙ Fatiga por scripts: PowerShell puede hacer cualquier cosa, pero no todo el mundo puede escribir, auditar o mantener scripts.

Incluso algunas tareas rutinarias como actualizar los cargos de los puestos de trabajo de 100 usuarios lleva mucho tiempo si se hace con ADUC o es arriesgado con PowerShell.

Ahí es donde una herramienta de gobernanza de identidades, especialmente una que sea eficiente y rentable como ManageEngine ADManager Plus, interviene para ofrecer lo mejor de ambos mundos.

¿Por qué utilizar ADManager Plus para la gestión de atributos de AD?

ADManager Plus, una herramienta de gobernanza y administración de identidades con amplias funciones de gestión de AD y gestión de informes, está diseñada para gestionar sus objetos de AD y sus atributos de AD a escala, sin depender de código, procesos manuales o una configuración de seguridad exhaustiva para AD. Al eliminar la necesidad de utilizar complejos scripts como las demandas de PowerShell o la modificación por objeto de ADUC, ADManager Plus permite a los equipos de TI tomar el control de la gestión de objetos, las actualizaciones de atributos de AD y la delegación segura fácilmente.

ADManager Plus le permite:

∙ Actualizar los objetos y atributos de AD de forma masiva: utilice filtros, CSV o plantillas para realizar cambios a gran escala en los atributos de su AD sin tener que depender de scripts de PowerShell o herramientas complejas.

∙ Auditar y generar informes sobre los objetos de AD: genere informes detallados para identificar atributos de AD obsoletos, mal configurados o ausentes, manteniendo sus objetos de AD precisos y listos para la auditoría.

∙ Delegar la administración de forma segura: asigne a los equipos de la mesa de ayuda o a los administradores regionales el acceso a tareas específicas para equipos no administradores sin comprometer la seguridad de AD.

Con ADManager Plus, podrá convertir los atributos de AD de un simple campo que almacena datos en una parte integral de su gestión de identidades. Esto es lo que puede hacer con sus atributos de AD con ADManager Plus a su lado.

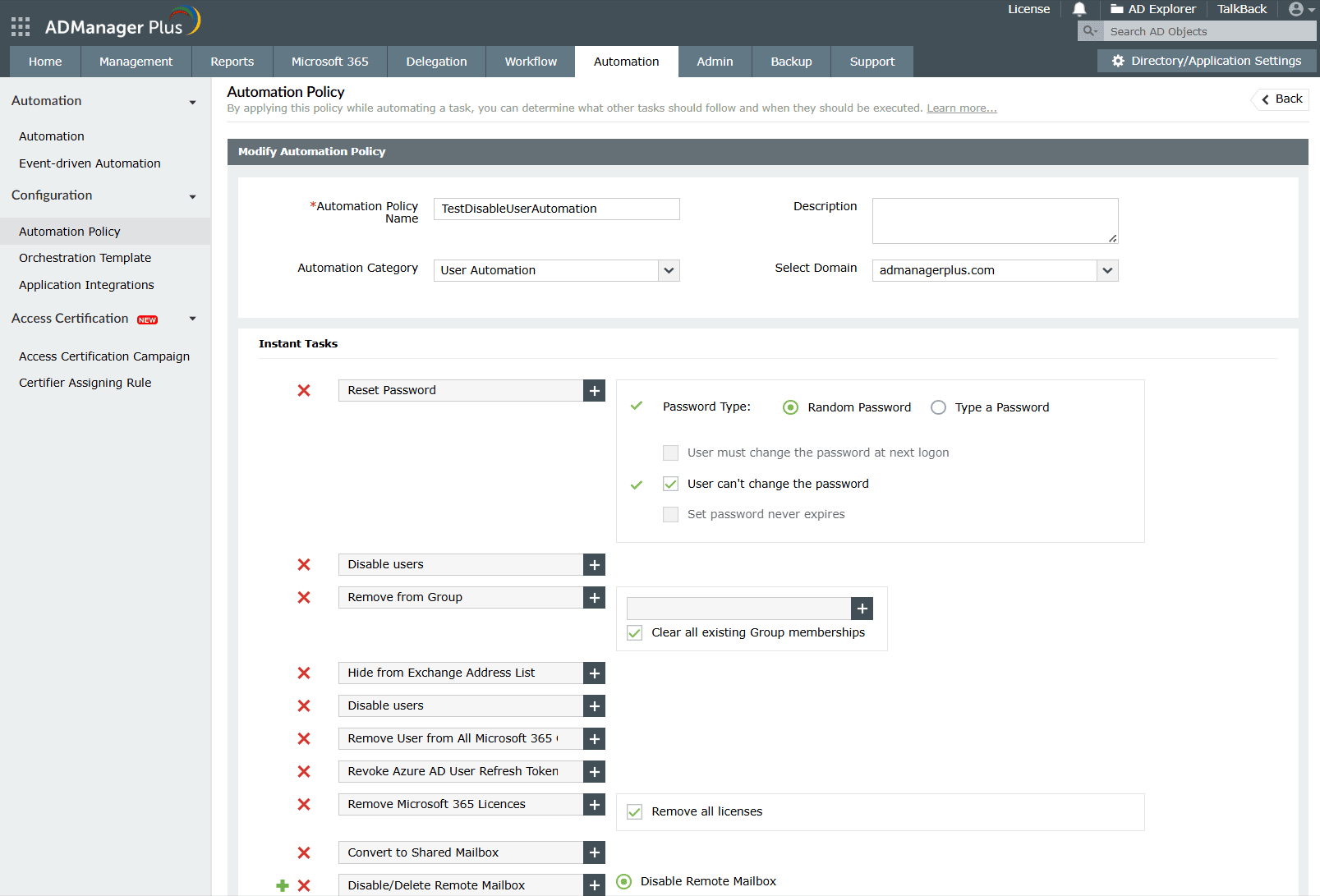

1. Automatizar las tareas rutinarias de gestión de AD

ADManager Plus lleva la automatización a la vanguardia en el manejo de atributos de AD. Gracias a su módulo de automatización y orquestación, las tareas rutinarias como la actualización de la información de los usuarios, el aprovisionamiento o desaprovisionamiento de cuentas y la sincronización de los cambios entre sistemas se pueden automatizar por completo. Puede programar tareas de automatización, aplicar condiciones e incluso integrar con flujos de trabajo para aprobaciones.

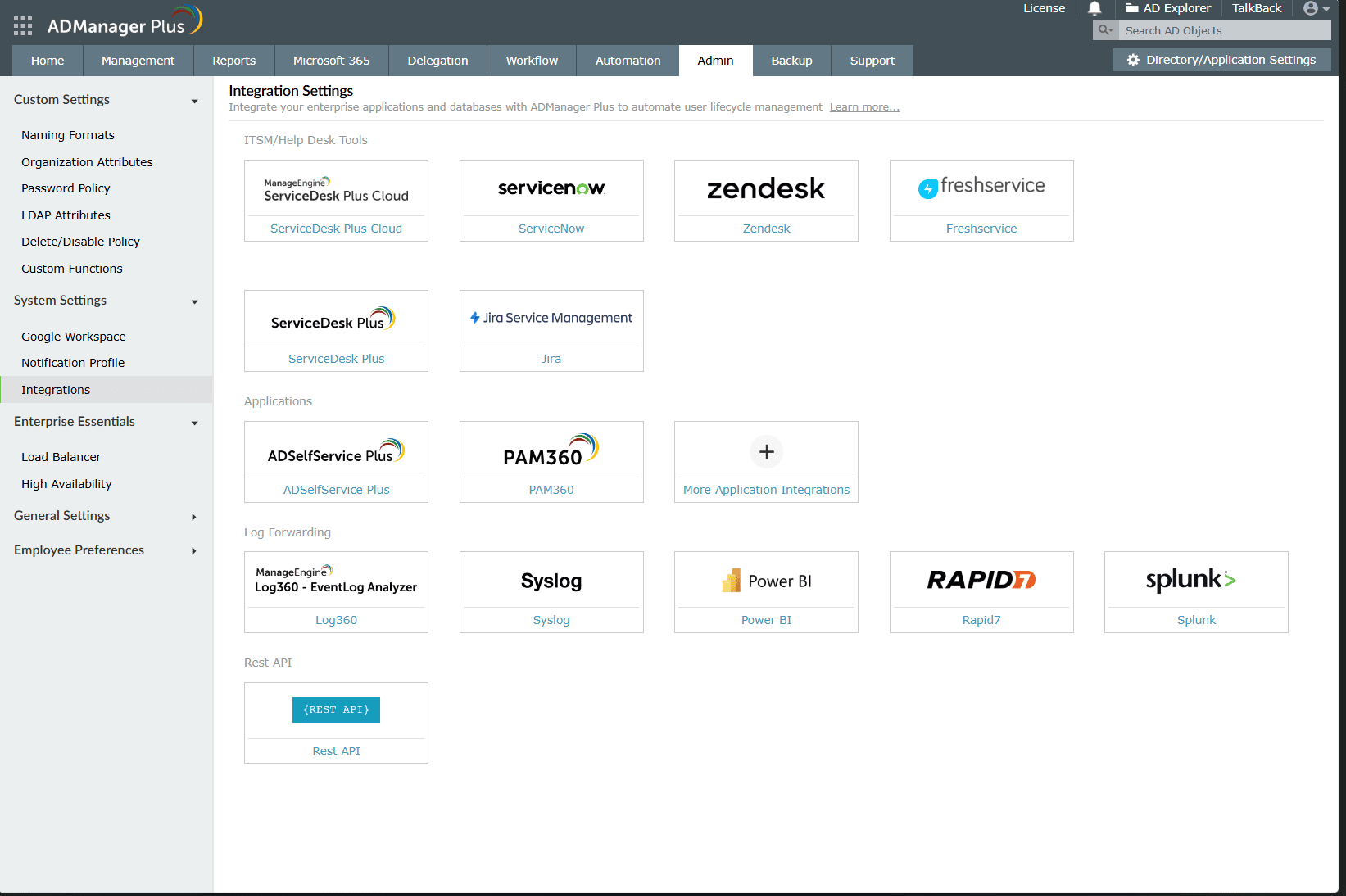

2. Integrar aplicaciones externas con sus atributos de AD

Imagine sincronizar los datos de los empleados de un sistema de Recursos Humanos directamente en AD o actualizar los derechos de acceso de SaaS sólo basándose en los cambios de sus atributos de AD. Gracias a sus funciones de integración de aplicaciones, ADManager Plus conecta su entorno de AD con aplicaciones de terceros como HRMS, ITSM o proveedores de identidad. Los atributos de su AD se pueden obtener o actualizar automáticamente en todos los sistemas, lo que garantiza su consistencia y minimiza los errores de introducción manual de datos.

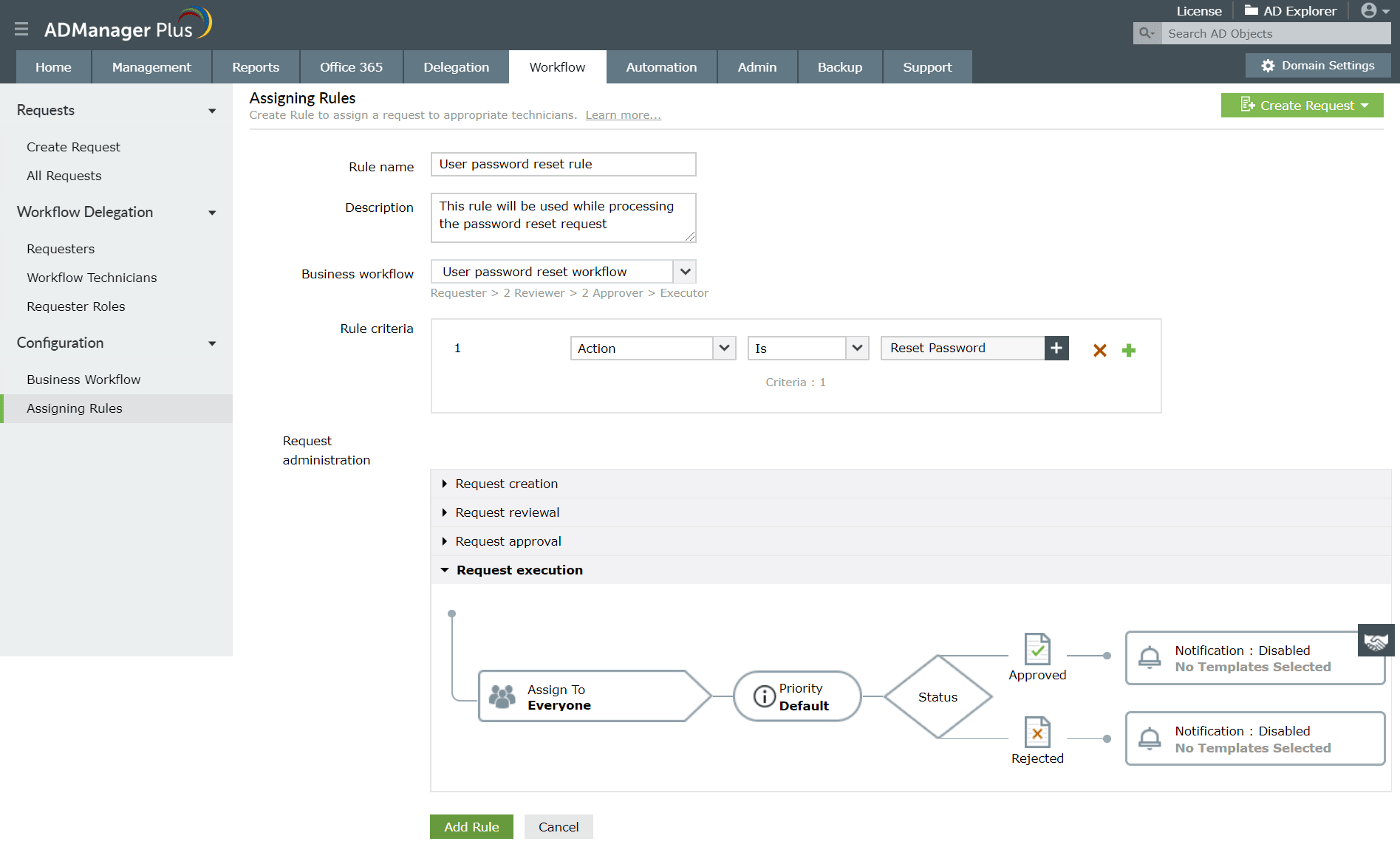

3. Proteger la administración de AD con aprobaciones multinivel

Con el módulo de flujo de trabajo de ADManager Plus, cada acción realizada sobre los atributos de AD está controlada por un proceso claro. Puede establecer cadenas de aprobación de varios niveles, registrar todas las acciones y definir quién puede realizar qué tareas, añadiendo una capa esencial de rendición de cuentas. Este modelo de control garantiza que ningún cambio crítico quede sin revisar, como las actualizaciones de los permisos de acceso o la pertenencia a grupo, lo que reduce los riesgos de amenazas internas o errores de configuración accidentales.

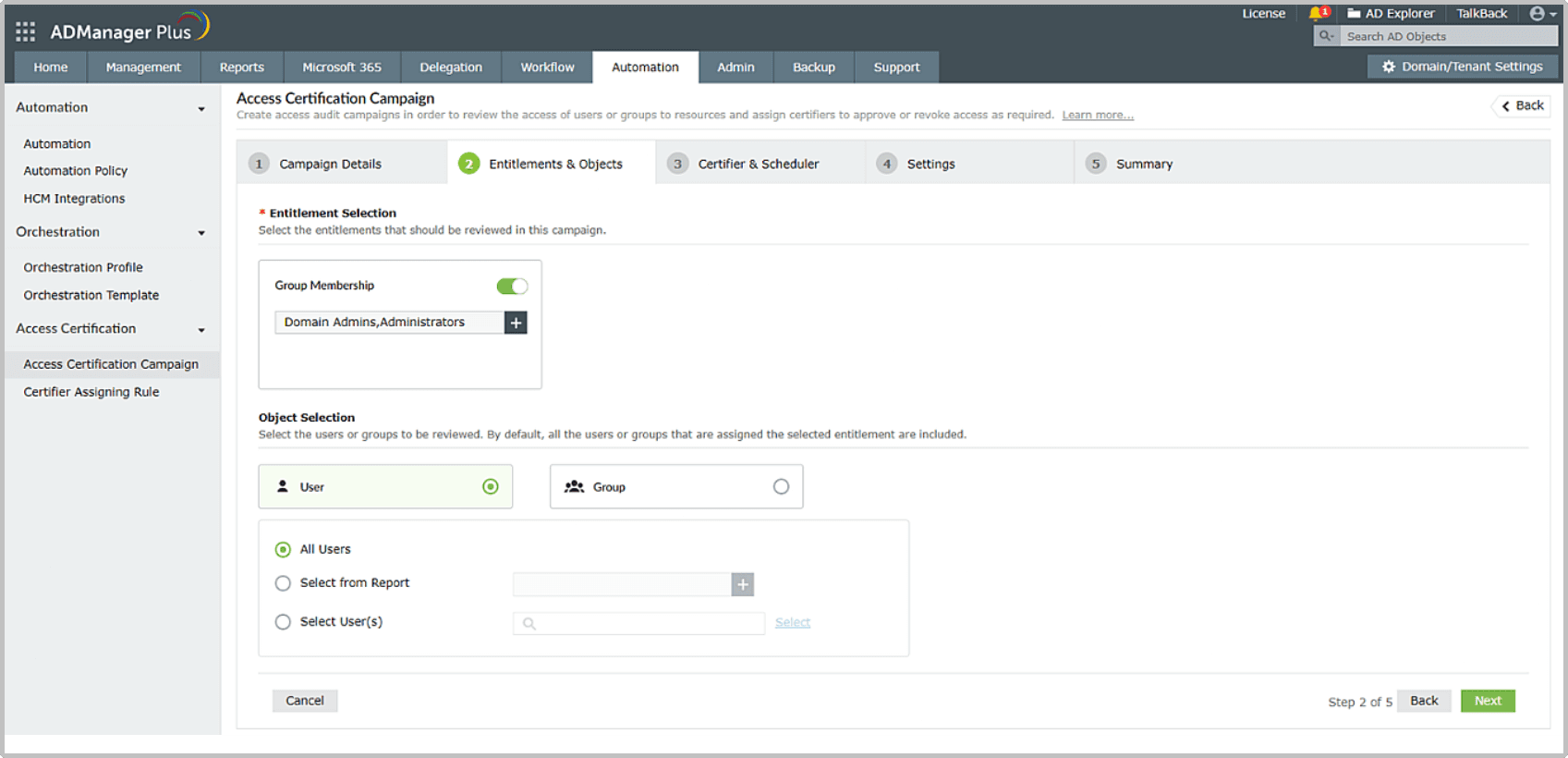

4. Garantizar el acceso adecuado mediante certificaciones de acceso

Mediante las campañas de certificación de acceso de ADManager Plus, los equipos de TI pueden verificar periódicamente si los usuarios tienen el acceso adecuado en función de atributos de AD como el rol actual, el departamento o la oficina. Puede definir campañas de certificación, establecer ciclos de revisión y auditar los resultados, lo que permite detectar fácilmente la acumulación de privilegios o las cuentas huérfanas al tiempo que se mantiene un entorno de mínimos privilegios.

Realice una prueba gratis por 30 días o programe hoy mismo una demostración personalizada con uno de nuestros expertos en el producto.

Simplifique la gestión de AD con ADManager Plus

Comparta este artículo

Descargue ManageEngine ADManager Plus, una solución de IGA unificada

Temas relacionados

Evaluación de riesgos de identidad

Cumpla la HIPAA con ADManager Plus

Cumpla los requisitos de cumplimiento de la SOX con ADManager Plus