La detección de amenazas es el proceso de emplear un enfoque multinivel para identificar y neutralizar ciberataques con precisión. Una estrategia eficaz es fundamental para las operaciones de seguridad, ya que ayuda a los equipos a reducir el ruido de alertas y centrarse en lo importante. Esto se logra combinando la correlación de datos en tiempo real, el análisis del comportamiento de usuarios y entidades (UEBA) y el mapeo de amenazas al marco MITRE ATT&CK para priorizar y responder de manera efectiva. Log360 unifica estas capacidades, proporcionando una consola centralizada para el análisis de seguridad que ofrece información clara y accionable para fortalecer su postura de seguridad.

Detección avanzada de amenazas en Log360

Detecte amenazas con mayor rapidez mediante una consola unificada, reglas alineadas a MITRE, anomalías basadas en el comportamiento y coincidencias con inteligencia de amenazas, todo gestionado desde un único lugar.

La detección en Log360 en 3 minutos

Así es como Log360 le ayuda a detectar, clasificar y optimizare

Log360 proporciona una cobertura integral frente a los ataques que afectan a su organización. Al combinar la analítica multinivel y el modelado de comportamiento, nuestra plataforma le permite identificar y mitigar actividades maliciosas a lo largo de toda la cadena de ataque, desde el compromiso inicial hasta el impacto final.

- Obtenga visibilidad total de las amenazas en una consola unificada

- Cobertura de seguridad inmediata con más de 2.000 detecciones entregadas desde la nube

- Cut Reduzca el ruido con ajustes de alta precisión

Obtenga visibilidad total de las amenazas en una consola unificada

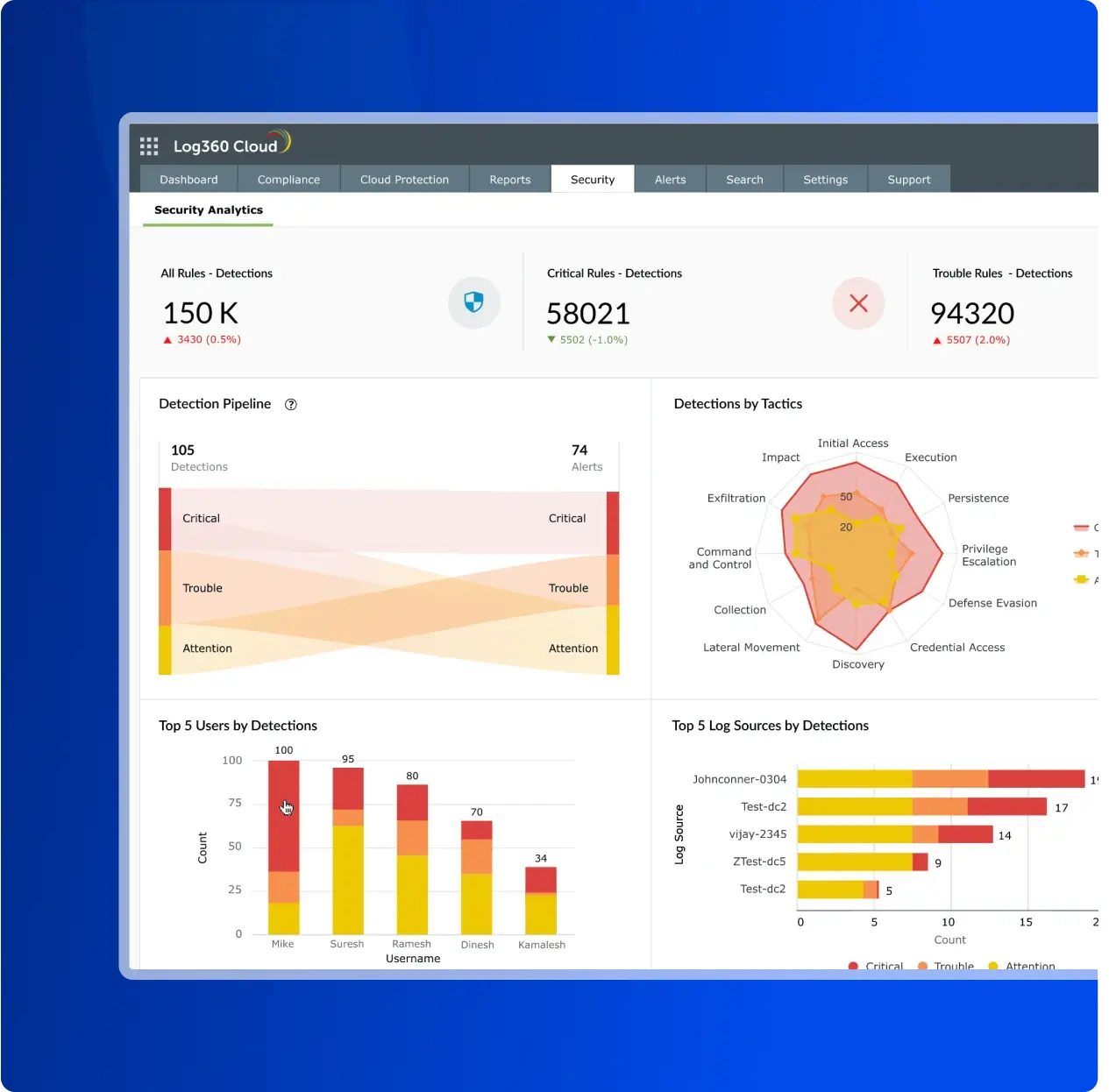

Priorice amenazas, comprenda su etapa y actúe, todo desde una sola pantalla. El análisis de seguridad de Log360 proporciona una vista centralizada de su panorama de amenazas, permitiéndole visualizar eventos en contexto y entender su postura de seguridad mediante visualizaciones avanzadas.

- MITRE ATT&CK visualization: Visualización de MITRE ATT&CK: Las vistas alineadas al marco MITRE ATT&CK® muestran qué fases del ataque (por ejemplo, acceso inicial, ejecución o movimiento lateral) están activas en tiempo real; cada alerta indica la técnica específica para mayor claridad.

- Detección de patrones en el tiempo: Detecte picos o cambios inusuales y determine dónde aumentar las detecciones o profundizar las investigaciones.

- De la información a la acción: Acceda a cualquier alerta para revisar evidencia y actuar. Investigue, notifique al equipo correspondiente o refine la detección para reducir el ruido en el futuro.

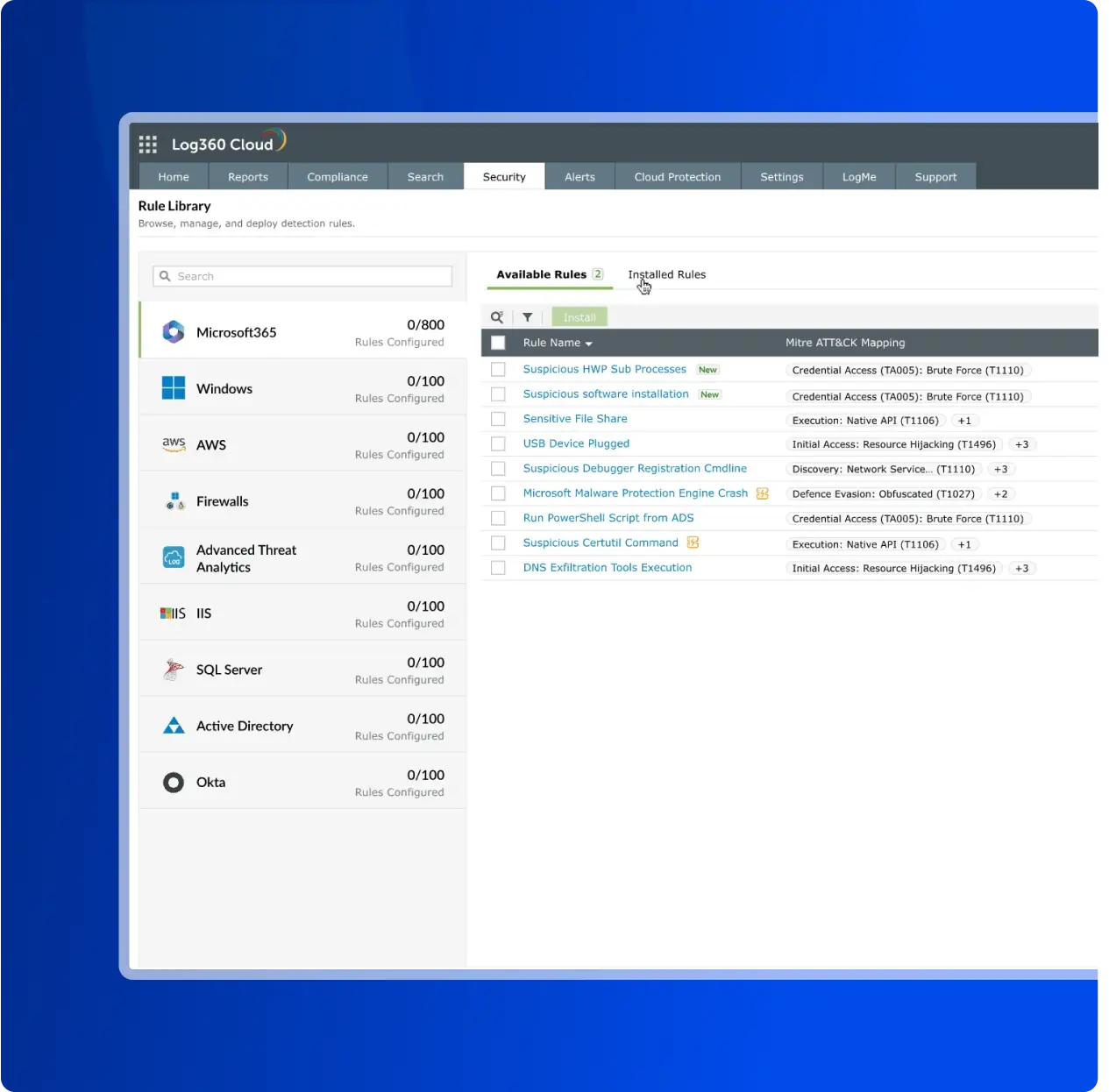

Cobertura de seguridad inmediata con más de 2.000 detecciones entregadas desde la nube

Comience con más de 2.000 detecciones listas para habilitar, incluyendo reglas de correlación alineadas a ATT&CK, modelos de anomalías y coincidencias de inteligencia de amenazas. Se incorporan continuamente nuevas reglas para abordar ataques emergentes que impactan redes empresariales. La biblioteca ofrece defensa multinivel mediante:

- Reglas de correlación: Detectan patrones conocidos de ataque al correlacionar eventos en todo su entorno de TI.

- Reglas de anomalía: Identifican amenazas internas y cuentas comprometidas al detectar desviaciones del comportamiento normal.

- Alineación con MITRE ATT&CK®: Todo el contenido está mapeado a este marco, brindando visibilidad clara sobre su postura defensiva frente a tácticas reales.

- Coincidencias con inteligencia de amenazas: Enriquezca las detecciones comparando su telemetría con fuentes de inteligencia en tiempo real (por ejemplo, Webroot, STIX/TAXII), aportando contexto clave sobre IP, dominios o URL maliciosos conocidos.

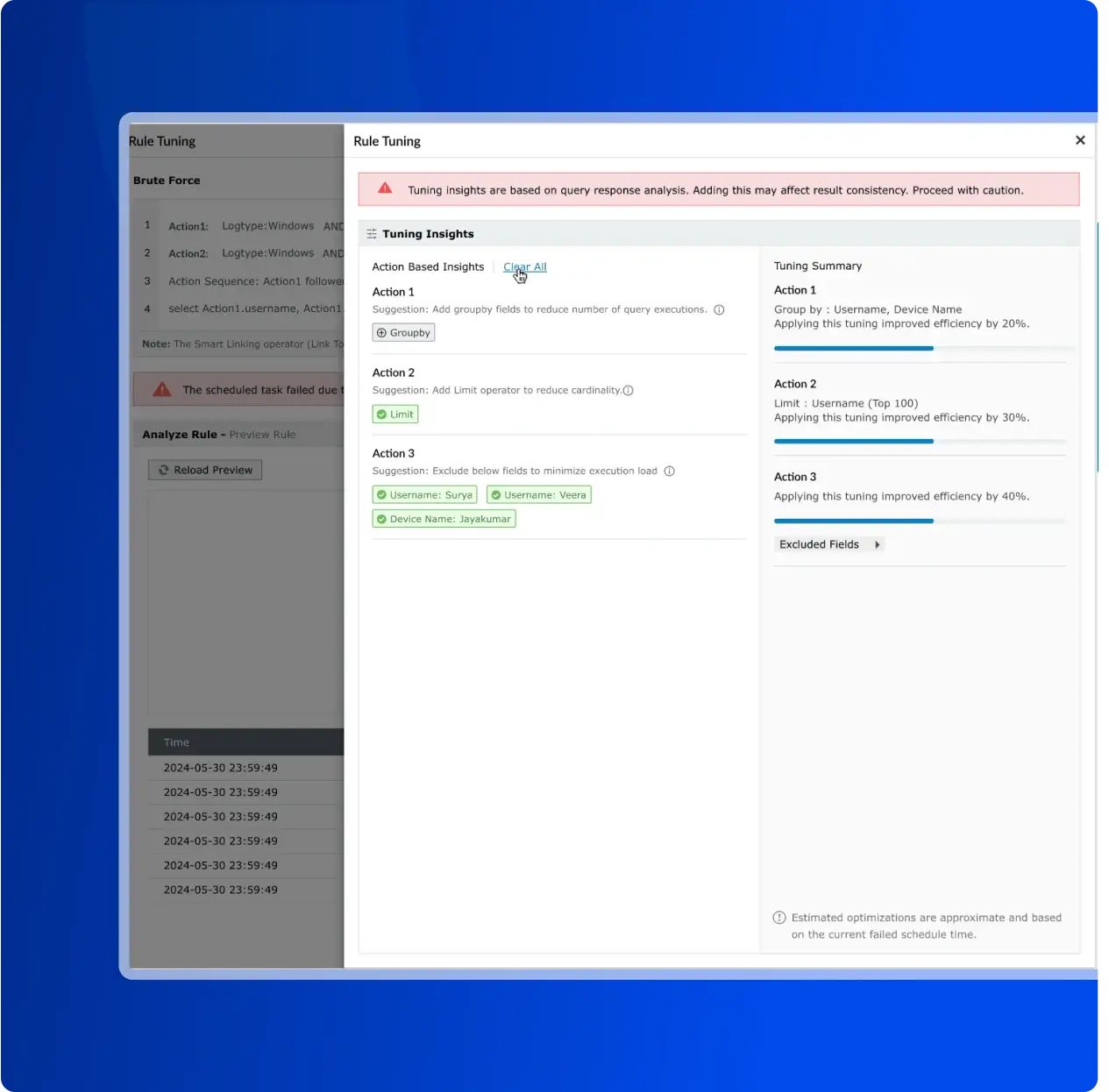

Reduzca el ruido con ajustes de alta precisión

Disminuya significativamente la fatiga por alertas y mejore la relación señal-ruido. Log360 ofrece capacidades avanzadas de optimización basadas en datos que brindan control granular sobre todas las detecciones Empoderando a su equipo para que se concentre en lo que realmente importa.

- Ajuste intuitivo sin código: Optimice reglas mediante una interfaz sencilla, sin necesidad de lenguajes de consulta especializados como KQL, SPL o AQL. Aplique filtrado a nivel de objeto a través de usuarios, grupos y OU, o cree excepciones de reglas granulares para excluir de manera segura actividades conocidas como benignas y reducir inmediatamente las alertas innecesarias.

- Información de optimización basada en datos: Actúe según las recomendaciones de ajuste inteligente para mejorar la eficiencia y precisión de las reglas. La plataforma le ayuda a identificar sus reglas más ruidosas y menos efectivas, proporcionando sugerencias claras y accionables basadas en el análisis de la respuesta a consultas, como limitar la cardinalidad o excluir campos para mejorar el rendimiento.

- Umbrales adaptativos impulsados por ML: Vaya más allá de los umbrales estáticos. Log360 utiliza machine learning para ajustar dinámicamente los umbrales de alertas basándose en datos históricos y el comportamiento del usuario, diferenciando automáticamente entre anomalías reales y fluctuaciones normales en la actividad.

Detección de amenazas críticas en toda la cadena de ataque

Log360 proporciona modelos de detección dedicados y multinivel para identificar y contener los ataques más perjudiciales dirigidos a su organización. Al combinar reglas de correlación, analítica de comportamiento e inteligencia de amenazas avanzada, nuestra plataforma le brinda la visibilidad necesaria para detener ataques a lo largo de todo su ciclo de vida.

Detección de amenazas internas

El análisis de comportamiento de Log360 establece una línea base para cada usuario y entidad, marcando instantáneamente las desviaciones que indican posibles amenazas internas, ya sean maliciosas o negligentes

Detecte indicadores clave de ransomware

La plataforma aprovecha reglas de correlación y modelos de anomalía para identificar indicadores clave de campañas activas de ransomware, permitiendo una respuesta más rápida antes de que se produzcan daños irreversibles.

Detección de amenazas persistentes avanzadas (APT)

Detecte ataques sofisticados y multietapa mediante el seguimiento del comportamiento de los adversarios a lo largo del marco MITRE ATT&CK®, utilizando reglas específicas predefinidas para cada fase de una campaña de APT.

Detección de ataques externos

Defienda su perímetro frente a ataques dirigidos a su infraestructura expuesta a Internet. Log360 identifica y genera alertas sobre una amplia variedad de ataques de autenticación, red y capa de aplicación.

Lo que detecta Log360:

- Actividad sospechosa en bases de datos: Identifica consultas de SQL inusuales, exportaciones masivas de datos o copias de seguridad realizadas fuera de las ventanas de mantenimiento.

- Uso indebido de cuentas privilegiadas: Detecta comandos SUDO fallidos de forma repetida y elevaciones de privilegios no autorizadas.

- Eliminación anómala de datos: Detecta patrones de eliminación excesiva de archivos en M365 en SharePoint o OneDrive que ocurren en horarios inusuales.

Lo que detecta Log360:

- Modificaciones y eliminaciones masivas de archivos que superan los umbrales configurables, un indicador principal de cifrado de archivos.

- Uso sostenido elevado de CPU y alertas de alta temperatura del equipo, que a menudo señalan el proceso intensivo de cifrado.

- Actividad tipo gusano, que indica intentos del ransomware de autopropagarse a través de la red.

Lo que detecta Log360:

- Acceso inicial: Creación sospechosa de cuentas en M365 e intentos repetidos de inyección de SQL.

- Evasión de defensas: Modificaciones anómalas de GPO en Windows o eliminación de políticas de firewall fuera del horario laboral.

- Movimiento lateral: Técnicas de reconocimiento de red como “fluctuación de la interfaz” y actividad tipo gusano.

- Comando y control: Solicitudes a URL maliciosas y uso de comandos privilegiados en dispositivos de red para crear puertas traseras.

- Ataques de autenticación: Detecta campañas de pulverización de contraseñas mediante un número inusualmente alto de fallos de inicio de sesión en M365 e intentos de escalamiento de privilegios por fuerza bruta a través de comandos SUDO fallidos de forma repetida.

- Ataques de red y de aplicaciones: Identifica sondeos de firewall mediante tráfico denegado inusual en dispositivos Sophos, ataques de amplificación del DNS y múltiples intentos de inyección de SQL contra sus bases de datos.

- Anomalías geográficas: Detecta automáticamente escenarios de viaje imposible, como inicios de sesión consecutivos desde diferentes países en dispositivos Cisco o Fortinet dentro de un intervalo de tiempo inviable.

Descubra más con Log360

Arquitectura de red escalable

Las capacidades de detección de Log360 se basan en una arquitectura robusta y distribuida, que garantiza rendimiento, resiliencia y escalabilidad horizontal a medida que su organización crece. Esta arquitectura mantiene la capacidad de detección e investigación ágil incluso durante picos de actividad y caídas del sistema.

Defensa integral contra ataques

Log360 emplea un enfoque multinivel para detectar y neutralizar ciberataques con precisión. Combina la correlación de datos en tiempo real, el análisis del comportamiento de usuarios y entidades (UEBA) y el marco MITRE ATT&CK para priorizar y responder eficazmente a las amenazas.

Análisis de seguridad en tiempo real

Obtenga una visión unificada de su postura de seguridad con el análisis de seguridad en tiempo real de Log360. Proporciona una consola centralizada para monitorear recursos clave de la red, gestionar logs y datos, y realizar auditorías de Active Directory en tiempo real.

Respuesta automatizada a incidentes

Acelere la resolución de incidentes con las capacidades de Orquestación, Automatización y Respuesta de Seguridad (SOAR) de Log360. Optimiza sus operaciones de seguridad mediante la priorización de amenazas y la automatización de respuestas a través de flujos de trabajo predefinidos.

Gestión de cumplimiento fácil

Simplifique sus procesos de cumplimiento con la gestión de cumplimiento integrada de Log360. Soporta más de 25 estándares de cumplimiento mediante reportes out-of-the-box y almacenamiento seguro de logs, lo que le ayuda a cumplir requisitos regulatorios y prepararse para análisis forenses.

Información de seguridad impulsada por IA

Aproveche la IA generativa con Zia Insights para convertir datos de seguridad sin procesar en inteligencia accionable. Este motor de IA proporciona resúmenes contextuales de logs y alertas, mapea amenazas al marco MITRE ATT&CK® y sugiere acciones de remediación.

Queríamos asegurarnos, en primer lugar, de contar con las distintas funciones de seguridad que nuestros clientes esperan de nosotros y, en segundo lugar, de mejorar nuestra seguridad para fortalecer nuestra postura de protección.

Carter Ledyard

Las opciones para examinar detalladamente y los dashboards visuales hacen que la investigación de amenazas sea mucho más rápida y sencilla. Es una solución realmente fácil de usar.

Sundaram Business Services

Log360 ayudó a detectar amenazas internas, patrones de inicio de sesión inusuales, elevaciones de privilegios e intentos potenciales de exfiltración de datos en tiempo real.

CIO, Northtown Automotive Companies

Antes de Log360, carecíamos de una visión centralizada de toda nuestra infraestructura. Ahora podemos detectar rápidamente amenazas potenciales y responder antes de que escalen. Log360 ha sido invaluable para mejorar nuestra respuesta a incidentes y garantizar el cumplimiento de estándares de auditoría. Es un cambio significativo para nuestro equipo.

ECSO 911

Complete este formulario para programar una demostración web personalizada

Su solicitud de demostración se ha enviado correctamente. Nuestros técnicos de soporte se pondrán en contacto con usted lo antes posible.

Preguntas frecuentes

Puede reducir las alertas de falsos positivos en Log360 mediante varias funciones de ajuste de precisión diseñadas para disminuir el ruido de alertas.

Métodos clave para reducir el ruido de alertas:

- Filtrado a nivel de objeto: Permite excluir actividades benignas conocidas de las reglas de seguridad, reduciendo inmediatamente el volumen de alertas innecesarias.

- Excepciones granulares en reglas: Puede crear excepciones específicas para determinados usuarios, activos o ventanas de tiempo definidas, asegurando que las acciones legítimas no se marquen como amenazas.

- Información de optimización: La plataforma le ayuda a identificar las reglas más ruidosas y menos efectivas, proporcionando datos para ajustarlas y lograr mayor precisión.

- Umbrales adaptativos impulsados por ML: Log360 utiliza machine learning para ajustar dinámicamente los umbrales de alerta en función de datos históricos y del comportamiento de los usuarios, distinguiendo automáticamente entre anomalías reales y variaciones normales de actividad.

Log360 cuenta con diferentes capas de defensa. Las reglas estándar detectan amenazas conocidas o violaciones de políticas basadas en eventos individuales. Las reglas de UEBA o de anomalía identifican amenazas desconocidas al detectar desviaciones respecto a los comportamientos base aprendidos de usuarios y entidades. Las reglas de correlación avanzada conectan una serie de eventos individuales para identificar campañas de ataque sofisticadas y multietapa.

Cada detección en nuestra biblioteca de más de 2000 reglas está mapeada a una táctica y técnica específica dentro del marco MITRE ATT&CK®. La consola de seguridad proporciona visualizaciones que muestran su cobertura en tiempo real, ayudándole a comprender su postura defensiva frente a comportamientos reales de adversarios.

No. Log360 cuenta con una interfaz de filtrado sin código que permite a analistas de todos los niveles ajustar y perfeccionar reglas fácilmente. No es necesario conocer lenguajes especializados como KQL, SPL o AQL para gestionar sus detecciones de manera eficaz.

Log360 está construido sobre una arquitectura escalable y resiliente. Admite la escalabilidad horizontal permitiéndole agregar más nodos de procesamiento para manejar un mayor volumen de datos. También incluye un Secure Gateway Server para recopilar logs de sitios remotos y alta disponibilidad integrada para garantizar el monitoreo continuo.

Deje de perseguir alertas. Comience a detectar amenazas.

Descubra cómo Log360 puede unificar su análisis de seguridad, reducir el ruido y proporcionar información clara y accionable.