Completo escáner de vulnerabilidades de red para su infraestructura de red

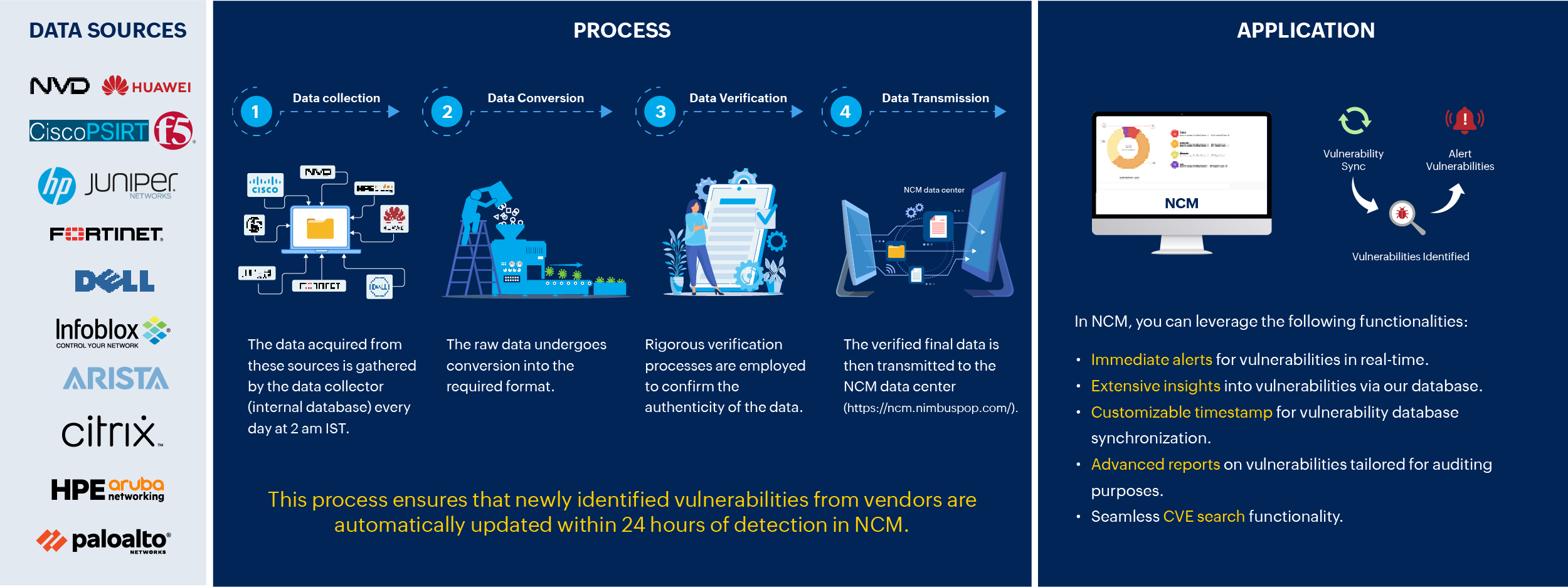

Supere los retos de ciberseguridad con el módulo de detección de vulnerabilidades avanzado de Network Configuration Manager. Con actualizaciones diarias procedentes de la Base de Datos Nacional de Vulnerabilidades (NVD) y de fuentes directas de los proveedores, nuestro sistema garantiza que sus mecanismos de defensa estén siempre actualizados con la inteligencia de amenazas más reciente. Además, adquiera información sobre la vulnerabilidad de los dispositivos, los dispositivos expuestos y la distribución de versiones. Esta visión global de los detalles de vulnerabilidad refuerza la red y su integridad.

Proteja la integridad del firmware: Flujo de trabajo de NCM para escanear las vulnerabilidades de la red

Explore las funciones avanzadas de escaneo de vulnerabilidades de la red

Niveles de gravedad

Acceda fácilmente a los detalles de los CVE junto con las calificaciones de gravedad que van de Crítica a Baja, lo que permite priorizar eficazmente las correcciones.

Búsqueda avanzada de CVE

Busque cualquier CVE en la opción de búsqueda utilizando el ID de CVE y obtenga rápidamente detalles exhaustivos sobre una vulnerabilidad específica.

Vulnerabilidad basada en el tiempo

Elija un marco temporal durante el cual se identificaron las vulnerabilidades. Puede seleccionar entre el rango proporcionado o especificar un rango personalizado de su preferencia. Se mostrarán las vulnerabilidades detectadas dentro de este periodo elegido.

Sistema de puntuación base

Aproveche nuestro sistema de puntuación fundacional para cuantificar el impacto de cada vulnerabilidad, ayudándole a evaluar la urgencia de cada amenaza.

Contadores de vulnerabilidad

Manténgase informado con los contadores que indican el número total de vulnerabilidades generales, vulnerabilidades críticas y debilidades explotables.

Actualización personalizada de vulnerabilidades

Si descubre alguna vulnerabilidad que no figure en la lista, tiene la opción de solicitar una actualización sobre los datos de vulnerabilidad al equipo de ingeniería.

Gestión personalizada de CVE

Categorice los CVE en función de su estado, desde "No aplicable" hasta "Resuelto", agilizando el proceso de corrección para una mayor eficacia.

Informes de vulnerabilidad

NCM escanea la red en busca de vulnerabilidades y proporciona informes completos sobre los CVE afectados, que abarcan el recuento de dispositivos, la gravedad, el tipo de ataque, el resumen y las URL de referencia.

Contadores de dispositivos

NCM escanea la red en busca de vulnerabilidades y proporciona informes completos sobre los CVE afectados, que abarcan el recuento de dispositivos, la gravedad, el tipo de ataque, el resumen y las URL de referencia.

Sincronización de la DB de vulnerabilidades

Se ofrece una sincronización de los datos sobre vulnerabilidades del firmware del NIST y otros proveedores con la base de datos de Network Configuration Manager, permitiendo a los usuarios programar sincronizaciones periódicas. Los usuarios tienen la flexibilidad de fijar una hora específica para la sincronización diaria. Una vez establecido un cronograma, los datos de vulnerabilidad se sincronizan automáticamente a la hora especificada. Network Configuration Manager también ofrece la opción de editar o cambiar la hora programada para adaptarla a las preferencias del usuario.

Si su red está aislada, puede que no sea posible actualizar automáticamente la base de datos de vulnerabilidades mediante la exploración de vulnerabilidades del firmware con los datos de la gestión de vulnerabilidades del NIST. En tales casos, se recomienda importar manualmente los datos de vulnerabilidad. Para obtener más información, visite esta página.

Vista de halcón: Perspectivas a través de los informes de vulnerabilidad de la red

Informe de ID de CVE

Información detallada de cada CVE, incluyendo la puntuación base, el resumen y la URL de referencia, junto con la hora publicada y actualizada.

Informe de dispositivos expuestos

Este informe proporciona detalles de los dispositivos expuestos en su red junto con sus niveles de gravedad.

Informe de versiones de firmware con vulnerabilidades

Este informe brinda información sobre las versiones de los dispositivos y sus vulnerabilidades, detallando el número de vulnerabilidades presentes en cada versión específica del dispositivo y sus respectivos niveles de gravedad.

Informe de tendencia de vulnerabilidades corregidas

Este informe proporciona un gráfico de tendencias sobre las vulnerabilidades totales en un día y cuántas se solucionan en ese día.

Informe de historial de vulnerabilidades del dispositivo

Este informe enumera el historial de los dispositivos que tenían una vulnerabilidad de cualquier tipo. La columna tabular consiste en nombre de host, serie, modelo, tipo de SO, última versión del sistema operativo, y recuento de vulnerabilidades activas.