De SSL-poort inschakelen in Exchange Reporter Plus

Het doel van dit document is u te helpen bij het configureren van het SSL-certificaat in Exchange Reporter Plus. Het SSL-certificaat beschermt alle vertrouwelijke informatie die wordt verzonden tussen browsers van gebruikers en de Exchange Reporter Plus-server door de informatie te coderen en over te dragen via een beveiligd kanaal.

Exchange Reporter Plus is een software via het weg. Het is dus belangrijk om de communicatie tussen de browser en de server van de oplossing, te beveiligen. SSL is een standaard beveiligingstechnologie voor het tot stand brengen van een gecodeerd beveiligd kanaal voor communicatie tussen browsers en servers, en wordt daarnaast ook gebruikt voor het beveiligen van de communicatie van Exchange Reporter Plus. Dit document geeft gedetailleerde toelichtingen over:

Stap 1: SSL inschakelen in Exchange Reporter Plus

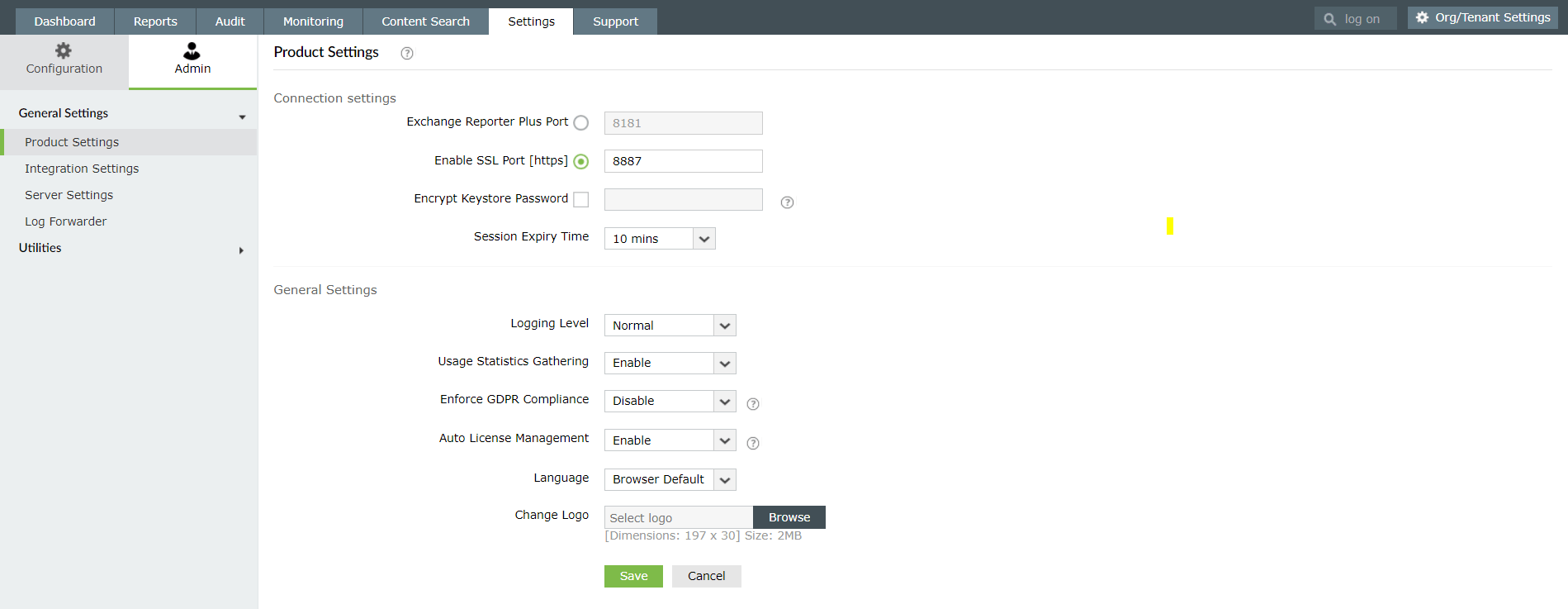

- Meld aan bij Exchange Reporter Plus met beheerdersreferenties.

- Ga naar Instellingen > Beheerder > Algemene instellingen > Productinstellingen.

- Schakel onder Verbindingsinstellingen het selectievakje SSL-poort [https] inschakelen in.

- Voer een ander poortnummer in (alleen indien vereist).

- Klik op Opslaan.

- Start Exchange Reporter Plus opnieuw.

Stap 2: Een CSR-bestand maken en verzenden naar een certificeringsinstantie

Exchange Reporter Plus gebruikt Tomcat-server waarvoor specifiek Keystore- en CSR-bestanden moeten worden gemaakt voordat certificaten worden gevraagd bij een certificeringsinstantie. Volg de onderstaande stappen:

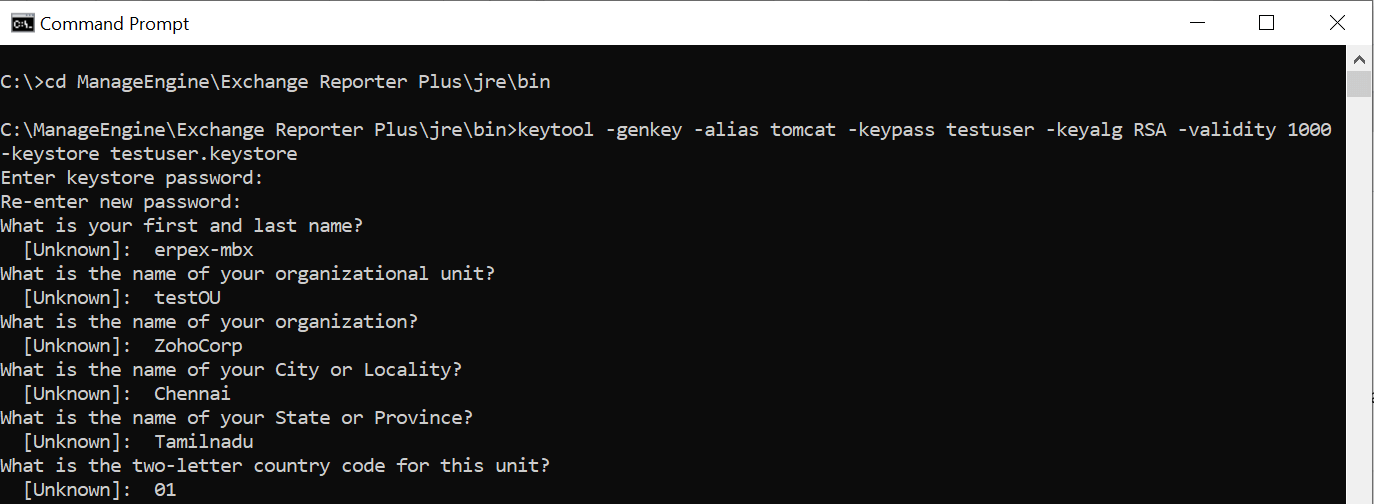

A. Een KEYSTORE-bestand maken

- Open Opdrachtprompt.

- Ga naar de map <installatiemap> \jre\bin en voer de volgende opdracht uit:keytool -genkey -alias tomcat -keypass <your key password> -keyalg RSA -validity 1000 -keystore <keystore_name>.keystore

- Na het uitvoeren van de bovenstaande opdracht, wordt u verzocht de volgende vragen te beantwoorden:

- Voer het keystore-wachtwoord in. (Voer het sleutelwachtwoord in dat u hebt gebruikt in de bovenstaande opdracht of gebruik in plaats daarvan gewone tekens zoals changeit.)

- Wat is uw voornaam en achternaam? (U kunt de machinenaam of de volledig gekwalificeerde domeinnaam (FQDN) opgeven van de server die hier als host optreedt voor Exchange Reporter Plus.)

- Wat is de naam van uw organisatie-eenheid?

- Wat is de naam van uw organisatie?

- Wat is de naam van uw stad of plaats?

- Wat is de naam van uw staat of provincie?

- Wat is de landcode van twee letters voor deze eenheid?

Zodra u deze vragen hebt beantwoord, bevestigt u dat de ingevoerde informatie correct is voor het keystore-bestand dat moet worden gemaakt.

B. Een CSR-bestand (certificate signing request) maken

- Open Opdrachtprompt.

- Ga naar de map <installatiemap>\jre\bin en voer de volgende opdracht uit:

keytool -certreq -alias tomcat -keyalg RSA -keystore < keystore_name >.keystore -file <csr_name>.csr

Opmerking: Het CSR-bestand moet worden verzonden naar de certificeringsinstantie (CA = certifying authority) om door CA ondertekende certificaatbestanden te ontvangen. Raadpleeg de stappen die zijn opgegeven in Bijlage A om een certificaat aan te vragen bij een interne CA.

C. Een certificaat dat door de certificeringsinstantie is ondertekend, toevoegen aan de keystore

Opmerking: Om de door de CA ondertekende SSL-certificaten toe te voegen aan de keystore, gebruikt u de onderstaande instructies voor de specifieke leveranciers. Deze instructies kunnen wijzigen, afhankelijk van het certificaat dat werd verstrekt door de CA. Zorg dat u de voorbeeldwaarden die tussen <> zijn opgegeven, vervangt..

- Download en pak de door uw CA geleverde certificaatbestanden uit.

- Open een Opdrachtprompt met verhoogde bevoegdheid en navigeer naar de map <installatiemap>\jre\bin.(standaard: C:\ManageEngine\Exchange Reporter Plus\jre\bin.)

- Om het certificaat te importeren in een keystore-bestand, voert u de opdrachten uit van de onderstaande lijst (zoals van toepassing voor uw CA):

Een ondertekend certificaat toevoegen voor de certificeringsinstantie: GoDaddy

- keytool -import -alias root -keystore <Keystore_Name>.keystore-trustcacerts -file gd_bundle.crt

- keytool -import -alias cross -keystore <Keystore_Name>.keystore-trustcacerts -file gd_cross_intermediate.crt

- keytool -import -alias intermediate -keystore<Keystore_Name>.keystore-trustcacerts -file gd_intermediate.crt

- keytool -import -alias <Alias opgegeven tijdens het maken van de Keystore>-keystore <Keystore_Name>.keystore-trustcacerts -file<CertificateName>.crt

Een ondertekend certificaat toevoegen voor de certificeringsinstantie: Verisign

- keytool -import -alias intermediateCA -keystore <Keystore_Name>.keystore -trustcacerts -file<your_intermediate_certificate_name>.cer

- keytool -import -alias <Alias opgegeven tijdens het maken van de Keystore> -keystore<Keystore_Name>.keystore-trustcacerts -file<CertificateName>.cer

Een ondertekend certificaat toevoegen voor de certificeringsinstantie: Comodo

- keytool -import -trustcacerts -alias root -file AddTrustExternalCARoot.crt -keystore <Keystore_Name>.keystore

- keytool -import -trustcacerts -alias addtrust -file UTNAddTrustServerCA.crt -keystore <Keystore_Name>.keystore

- keytool -import -trustcacerts -alias ComtodoUTNServer -file ComodoUTNServerCA.crt -keystore <Keystore_Name>.keystore

- keytool -import -trustcacerts -alias essentialSSL -file essentialSSLCA.crt -keystore <Keystore_Name>.keystore

- keytool -import -trustcacerts -alias <Alias opgegeven tijdens het maken van de Keystore>-file <Certificate-Name>.crt-keystore<Keystore_Name>.keystore

Stap 3: Exchange Reporter Plus koppelen met het ondertekende certificaat

De stappen kunnen verschillen, afhankelijk of het gaat om een certificaat voor één domein is of om een certificaat voor meerdere domeinen/wildcard.

A; Voor een SSL-certificaat voor één domein

Opmerking: Als uw certificaat in CER, CRT, PEM of een ander formaat is, converteer het dan naar het P7B-formaat en ga verder met de installatie. Raadpleeg Bijlage B voor informatie over het converteren van certificaten naar het P7B-formaat.

Stappen voor het installeren van het P7B-certificaat in Exchange Reporter Plus

- Plaats het P7B-bestand in <installatiemap>\jre\bin. (Standaard: C:\ManageEngine\Exchange Reporter Plus\jre\bin.)

- Open een opdrachtprompt met verhoogde bevoegdheid en navigeer naar <Installatiemap>\jre\bin.

- Voer de volgende opdracht uit: Keytool -import -alias tomcat -trustcacerts -file cert.p7b -keystore <certificate_file_name>.keystore

- Kopieer het keystore-bestand naar: <installatiemap>\conf(standaard: C:\ManageEngine\Exchange Reporter Plus\conf).

- Maak een back-up van het bestand server.xml in <installatiemap>\conf.

- Bewerk het bestand server.xml door de waarde te vervangen van de volgende SSL-connectortags onderaan op de pagina:

- keystoreFile door ./conf/.keystore en

- keystorePass-wachtwoord door elk wachtwoord dat u hebt ingevoerd tijdens het genereren de CSR.

Bijvoorbeeld: <Connector SSLEnabled="true"acceptcount="100" clientauth="false" connectiontimeout="20000" debug="0" disableuploadtimeout="true" enablelookups="false" keystorefile="./conf/<certificate_file_name>.keystore" keystorepass="<password>"maxsparethreads="75" maxthreads="150" minsparethreads="25" name="SSL" port="9251" scheme="https" secure="true" sslprotocol="TLS" sslprotocols="TLSv1,TLSv1.1,TLSv1.2"><connector>

- U moet de wijzigingen daarna opslaan.

- Start Exchange Reporter Plus opnieuw. Als u de aanmeldingsconsole van Exchange Reporter Plus login kunt zien zonder enige waarschuwing van de browser, is uw SSL-certificaat met succes geïnstalleerd in Exchange Reporter Plus.

B. Voor een certificaat voor meerdere domeinen of wildcard

- Kopieer het certificaatbestand PFX/PKCS12 en plak het onder het pad<installatiemap>\conf.(Standaard: C:\ManageEngine\Exchange Reporter Plus\conf.)

- Open het bestand server.xml (bevindt zich in <installatiemap>\conf)in een teksteditor van uw keuze. Ga naar het einde van het XML-bestand en zoek de Connectortag die start met <Connector SSLEnabled=”true” ……/>

- Bewerk nu de volgende waarden binnen die connectortag:

keystoreFile=”./conf/<certificate_file_name.pfx>”

keystorePass=”<password>”

keystoreType=”PKCS12”

Bijv. <Connector SSLEnabled="true" acceptCount="100" clientAuth="false" connectionTimeout="20000" debug="0" disableUploadTimeout="true" enableLookups="false"

keystoreFile="./conf/<certificate_file_name>.pfx" keystorePass="PASSWORD" keystoreType="PKCS12"

maxSpareThreads="75" maxThreads="150" minSpareThreads="25" name="SSL" port="443" scheme="https" secure="true" sslProtocol="TLS"/>

- Start ExchangeReporter Plus opnieuw. Als u de aanmeldingsconsole van Exchange Reporter Plus login kunt zien zonder enige waarschuwing van de browser, is uw SSL-certificaat met succes geïnstalleerd in Exchange Reporter Plus.

Bijlage A

Vraag een certificaat aan van Microsoft Certificate Services (interne CA)

- Maak verbinding met Microsoft Certificate Services en klik op de koppeling Een certificaat aanvragen.

- Klik op Geavanceerde certificaataanvraag.

- Dien een certificaataanvraag in door een met base-64 gecodeerd CMC- of PKCS #10-bestand te gebruiken of dien een verlengingsaanvraag in door een met base-64 gecodeerd PKCS #7-bestand te gebruiken.

- Open het CSR-bestand met een editor, kopieer de inhoud en plak deze onder Opgeslagen aanvraag.

- Selecteer Webserver als Certificaatsjabloon.

- Klik op de knop Indienen.

- Het certificaat wordt verstrekt wanneer u op de koppeling Certificaatketen downloaden klikt en selecteer de types PKCS #7-certificaten. De gedownloade bestandsnaam moet certnew.p7b zijn.

Opmerking:kopieer en plak het certificaatbestand in de map<installatiemap>\jre\bin.

- Klik op het tabblad Homein de rechterbovenhoek en klik op de koppelingEen CA-certificaat downloaden, ketencertificaat of CRL-koppeling voor het downloaden van het CA-hoofdcertificaat.

- Klik op de koppeling CA-certificaat downloaden en sla het hoofdcertificaat op. De gedownloade bestandsnaam moet certnew.cer zijn.

Opmerking:kopieer en plak het certificaatbestand in de map <installatiemap>\jre\bin.

- Navigeer naar <installatiemap>\jre\bin met de hulp van het interne CA-certificaat in het keystore-bestand door het uitvoeren van de volgende opdracht:keytool –import –trustcacerts –alias tomcat –file certnew.p7b –keystore <keystore_name >.keystore

- Voeg uw basiscertificaat van de interne CA toe aan de lijst van vertrouwde CA's in het Java cacerts-bestand door het uitvoeren van de volgende opdracht: keytool -import -alias <internal CA_name> -keystore ..\lib\security\cacerts -file certnew.cer

Opmerking:open het bestand certnew.cer om de interne CA-naam te verkrijgen en geef een geschikt wachtwoord op wanneer u dat wordt gevraagd.

Bijlage B

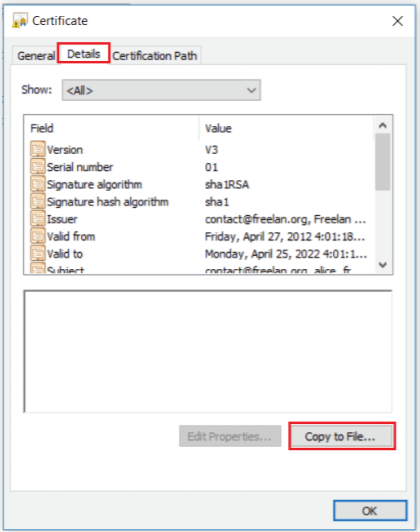

Stappen voor het converteren van CER-, CRT- en PEM-certificaten naar P7B-formaat

- Dubbelklik op het domeincertificaat om het te openen in het venster Certificaat.

- Klik op het tabblad Details op Kopiëren naar bestand.