Konfigurowanie logowania SSO do Microsoft 365 (wcześniej Office 365)

ADSelfService Plus obsługuje logowanie SSO oparte na usłudze AD do Microsoft 365 i innych aplikacji z włączonym uwierzytelnianiem SAML. Po włączeniu logowania SSO do Microsoft 365 w ADSelfService Plus użytkownicy muszą po prostu zalogować się na portalu dla użytkowników końcowych ADSelfService Plus. Po zalogowaniu użytkownicy mogą bezpiecznie uzyskać dostęp do usługi Microsoft 365 i wszystkich obsługiwanych aplikacji SAML jednym kliknięciem, bez konieczności ponownego wprowadzania nazwy użytkownika i hasła za każdym razem.

Zalety wdrożenia logowania SSO opartego na usłudze AD do Microsoft 365 z ADSelfService Plus

Ograniczenie męczącego wprowadzania haseł

Spraw, aby użytkownicy nie musieli pamiętać różnych nazw użytkownika i haseł do każdej aplikacji dla przedsiębiorstw.

Łatwiejszy dostęp do aplikacji

Umożliw dostęp do wszystkich aplikacji jednym kliknięciem z jednego portalu.

Większy wskaźnik wdrożenia aplikacji przez użytkowników

Spraw, aby więcej użytkowników korzystało z aplikacji, udostępniając je w ujednoliconej lokalizacji.

ADSelfService Plus obsługuje zarówno inicjowane przez dostawcę tożsamości (IdP), jak i dostawcę usług (SP) logowanie SAML SSO do Microsoft 365.

Logowanie SSO inicjowane przez IdP do Microsoft 365

- Użytkownicy logują się do portalu dla użytkowników końcowych ADSelfService Plus.

- Na portalu samoobsługowym ADSelfService Plus mogą kliknąć ikonę Office 365 na pulpicie nawigacyjnym Aplikacje.

Logowanie SSO inicjowane przez SP do Microsoft 365

- Użytkownicy mogą uzyskać dostęp do swojej domeny Microsoft 365 za pośrednictwem adresu URL lub zakładki.

- Zostaną automatycznie przekierowani do portalu ADSelfService Plus w celu zalogowania się.

- Po zalogowaniu się zostaną automatycznie przekierowani i zalogowani do portalu Microsoft 365.

Konfiguracja logowania SAML SSO do Microsoft 365

Zanim zaczniesz

Uwaga:

- Logowanie SSO można włączyć tylko dla domen zweryfikowanych w usłudze Azure AD.

- Nie można włączyć logowania SSO dla domen onmicrosoft.com utworzonych przez Microsoft.

- Logowania SSO nie można włączyć dla domeny domyślnej (domeny podstawowa, w której są tworzeni użytkownicy). Możne je skonfigurować tylko dla domen niestandardowych. Microsoft 365 zabrania konfiguracji logowania SSO dla domen domyślnych, aby umożliwić administratorom logowanie się do usługi Microsoft 365 niezależnie od problemów z dostawcą tożsamości. Jeśli organizacja nie ma domeny niestandardowej Microsoft 365, należy ją kupić, aby skonfigurować logowanie SSO.

- Domeny federacyjne, czyli takie, w których włączono logowanie SSO, nie mogą być skonfigurowane do synchronizacji haseł.

- Pobierz i zainstaluj ADSelfService Plus, jeśli jeszcze nie zostało to zrobione.

- Połącz konta użytkowników Microsoft 365 i lokalnej usługi AD:

- Korzystanie z programu Azure AD Connect

- GUID jako atrybut sourceAnchor: Jeśli masz program Azure AD Connect, użyj go do zaktualizowania atrybutu sourceAnchor w Microsoft 365 na wartość atrybutu GUID w usłudze AD.

- Kolejny unikatowy atrybut AD jako atrybut sourceAnchor: Jeśli do atrybutu sourceAnchor przypisano już inną wartość atrybutu niż GUID, należy użyć opcji łączenia kont w ADSelfService Plus, aby zmapować go z odpowiednim atrybutem w usłudze AD.

- Konwertowanie GUID na atrybut ImmutableID za pomocą narzędzia innej firmy

- Konwertowanie GUID na atrybut ImmutableID: Jeśli nie masz programu Azure AD Connect, możesz pobrać narzędzie innej firmy do przekonwertowania GUID na atrybut ImmutableID. Użyj narzędzia do przekonwertowania wartości GUID każdego użytkownika na wartości ImmutableID oraz zaktualizowania ich w usłudze Microsoft 365.

- Aktualizowanie wartości ImmutableID w Microsoft 365: Po przekonwertowaniu identyfikatora GUID na atrybut ImmutableID należy zaktualizować wartość w usłudze Office 365 dla każdego użytkownika za pomocą podanych poniżej poleceń PowerShell.

- Polecenie aktualizacji atrybutu ImmutableID podczas tworzenia nowych użytkowników

$cred = Get-Credential

Connect-MsolService -Credential $cred

New-MsolUser -UserPrincipalName "user01@mycompany.com" -ImmutableId

"<immutable_id>" -DisplayName "user 01" -FirstName "user" -LastName "01"

-LicenseAssignment "<service_pack>" -UsageLocation "<location>" Note: You can check whether the update was successful using this command: Get-MsolUser -All | select userprincipalname,ImmutableId

- Polecenie aktualizacji atrybutu ImmutableID dla istniejących użytkowników

Set-Msoluser -UserPrincipalName "<user_mailID>" -ImmutableID “ <immutable_id> ”

- Rekonfiguracja lub aktualizacja ustawień logowania SSO

- Jeśli korzystasz już z logowania SSO do usługi Microsoft 365 za pośrednictwem innego dostawcy tożsamości lub chcesz zaktualizować ustawienia logowania SSO w ADSelfService Plus, musisz najpierw wyłączyć logowanie SSO w Microsoft 365. Logowanie SSO w Microsoft 365 należy wyłączyć, wykonując poniższe polecenie za pomocą programu PowerShell i zastępując pozycje informacjami właściwymi dla danej konfiguracji:

$dom = "mycompany.com"

Set-MsolDomainAuthentication -DomainName $dom -FederationBrandName

$dom

-Authentication Managed

Konfigurowanie domeny usługi AD w ADSelfService Plus

ADSelfService Plus pozwala wykorzystać istniejące poświadczenia użytkowników usługi AD, a także inne zaawansowane techniki uwierzytelniania logowania SSO, takie jak biometria, YubiKey, Google Authenticator, i nie tylko. Aby korzystać z istniejących poświadczeń usługi AD do uwierzytelniania logowania SSO, należy najpierw skonfigurować domenę usługi AD w ADSelfService Plus, włączając logowanie SAML SSO do Microsoft 365.

ADSelfService Plus automatycznie doda wszystkie domeny, które może odnaleźć w sieci. Jeśli domeny zostały dodane automatycznie, przejdź do kroku 9; w przeciwnym razie wykonaj kroki 1-8, aby dodać je ręcznie.

- Uruchom konsolę internetową ADSelfService Plus i zaloguj się, podając poświadczenia administratora.

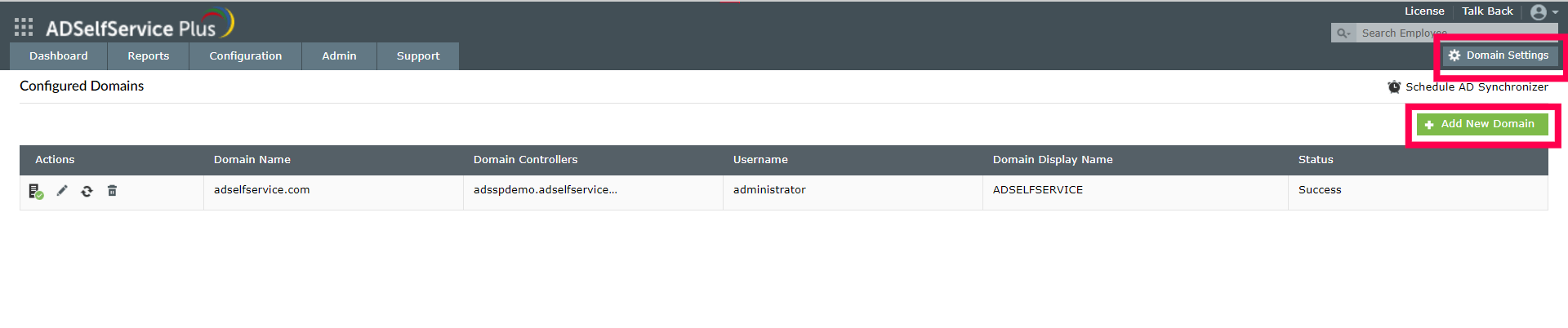

- Kliknij łącze Ustawienia domeny w prawym górnym narożniku ekranu aplikacji i wybierz Dodaj nową domenę..

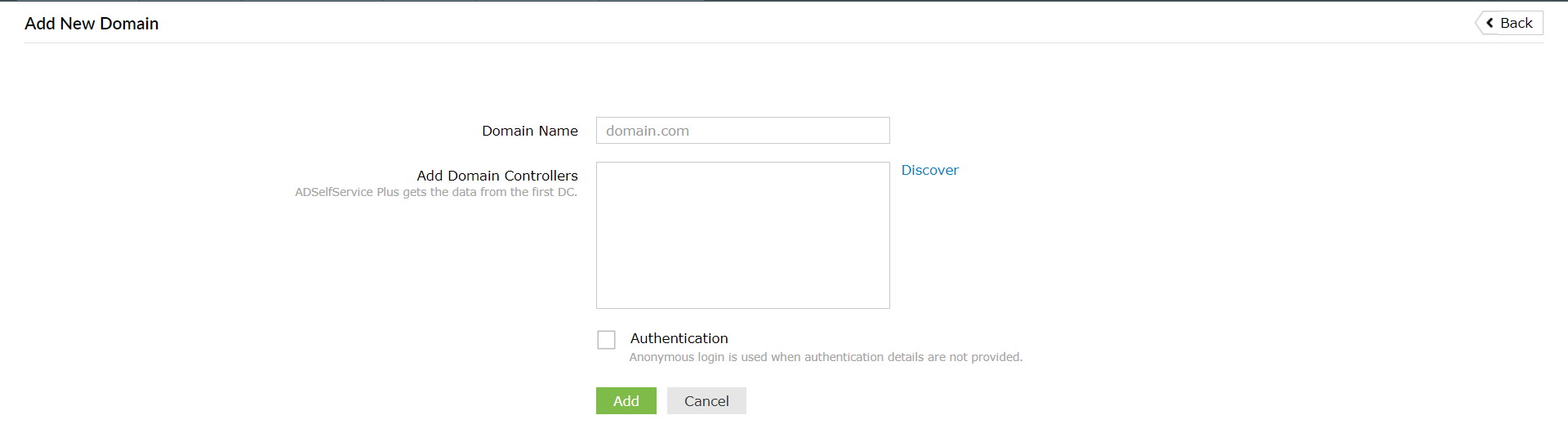

- Pojawi się okno Dodawanie nowej domeny.

- W polu Nazwa domeny wprowadź nazwę domeny, którą chcesz dodać.

- W polu Dodaj kontrolery domeny kliknij przycisk Odnajdź. ADSelfService Plus spróbuje automatycznie odnaleźć kontrolery domeny skojarzone z daną domeną.

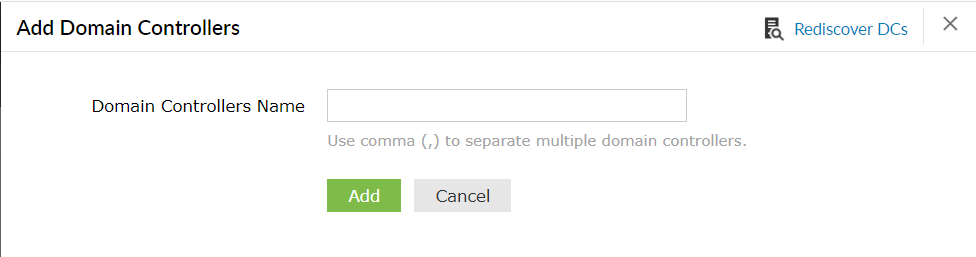

- Jeśli domeny nie zostaną odnalezione automatycznie, w oknie podręcznym wprowadź nazwę kontrolera domeny w odpowiednim polu i kliknij przycisk Dodaj.

- Możesz pozostawić pola uwierzytelniania puste, jeśli nie zamierzasz korzystać z funkcji samoobsługowych dla użytkownika końcowego w ADSelfService Plus.

- Po powrocie do okna Dodawanie nowej domeny kliknij przycisk Dodaj, aby zakończyć dodawanie domeny w ADSelfService Plus.

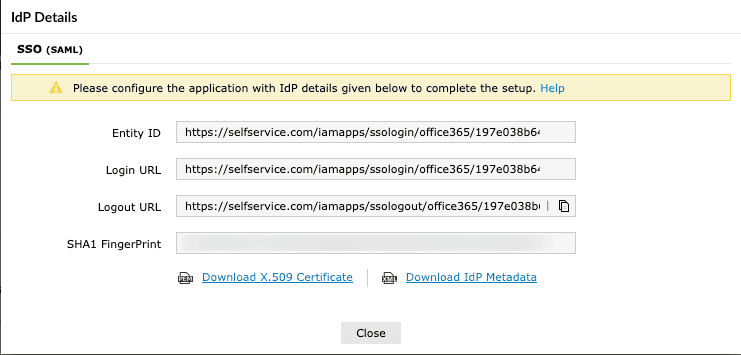

Pobieranie szczegółów SAML z ADSelfService Plus

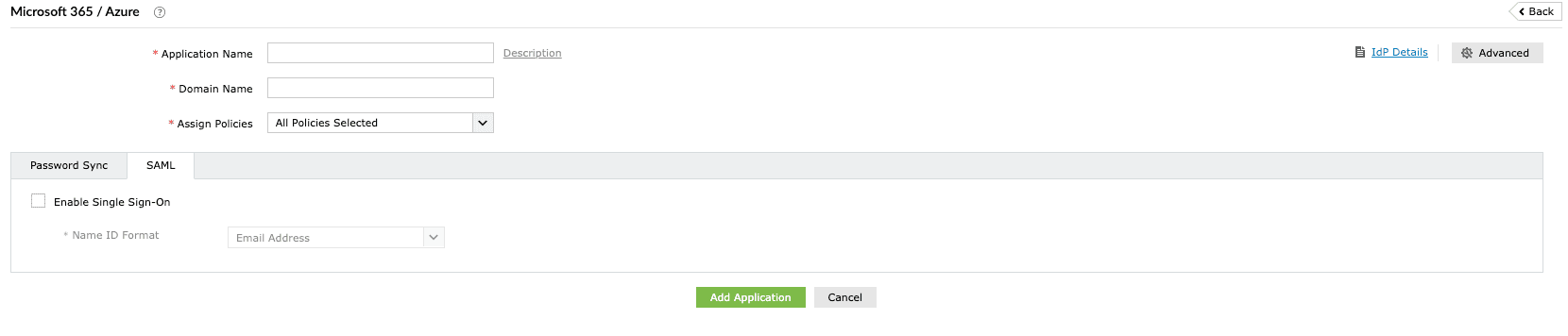

- Przejdź do obszaru Konfiguracja > Synchronizacja haseł/logowanie jednokrotne > Dodaj aplikację..

- Wybierz Office 365/Azure na podanej liście aplikacji.

- Kliknij Szczegóły dostawcy tożsamości w prawym górnym narożniku ekranu.

- W wyświetlonym oknie podręcznym skopiuj Adres URL logowania i pobierz certyfikat SSO, klikając Pobierz certyfikat.

Konfigurowanie ustawień logowania SSO w Microsoft 365

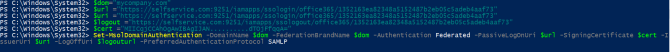

- Otwórz program PowerShell z uprawnieniami administratora.

- Wprowadź następujące polecenie:

$cred = Get-Credential

- W wyświetlonym oknie podręcznym wprowadź nazwę użytkownika i hasło konta administratora Microsoft 365.

- Nawiąż połączenie z MsolService za pomocą następującego polecenia:

Connect-MsolService -Credential $cred

- Teraz pobierz listę domen usługi Microsoft 365, wpisując następujące polecenie:

Get-MsolDomain

- Wprowadź domenę, dla której chcesz włączyć logowanie SSO:

$dom = "mycompany.com"

- Wprowadź wartość adresu URL logowania z kroku 13 do poleceń $url i $uri oraz wartość adresu URL wylogowania do polecenia $logouturl.

$url = "<login URL value>"

For example, $url =

"https://selfservice.com:9251/iamapps/ssologin/office365/

1352163ea82348a5152487b2eb05c5adeb4aaf73"

$uri = "<login URL value>"

For example, $uri =

"https://selfservice.com:9251/iamapps/ssologin/office365/

1352163ea82348a5152487b2eb05c5adeb4aaf73"

$logouturl = "<logout URL value>"

For example, $logouturl =

"https://selfservice.com:9251/iamapps/ssologout/office365/

1352163ea82348a5152487b2eb05c5adeb4aaf73"

- Teraz skopiuj zawartość pliku certyfikatu SSO z kroku 13 i przekaż go jako wartość w następującym poleceniu:

Ważne: Przed wklejeniem zawartości do pliku edytuj go, aby nie było nowych wierszy.

$cert = "MIICqjCCAhOgAwIBAgIJAN..........dTOjFfqqA="

- Następnie uruchom następujące polecenie, aby włączyć logowanie SSO w Microsoft 365:

Set-MsolDomainAuthentication -DomainName $dom -FederationBrandName $dom -Authentication Federated -PassiveLogOnUri $url -SigningCertificate $cert -IssuerUri $uri -LogOffUri $logouturl -PreferredAuthenticationProtocol SAMLP

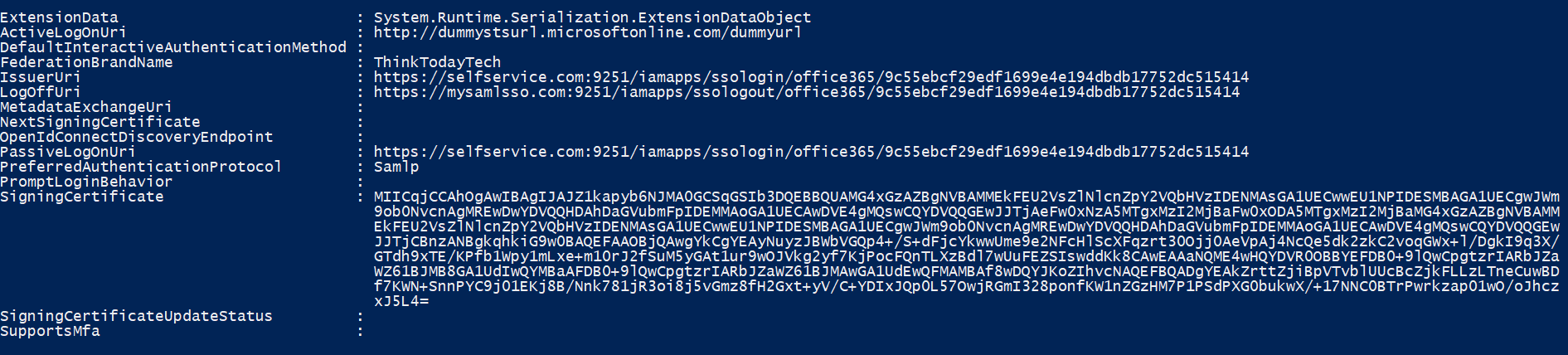

- Przetestuj konfigurację, używając następującego polecenia:

Get-MSolDomainFederationSettings -DomainName "mycompany.com" | Format-List *

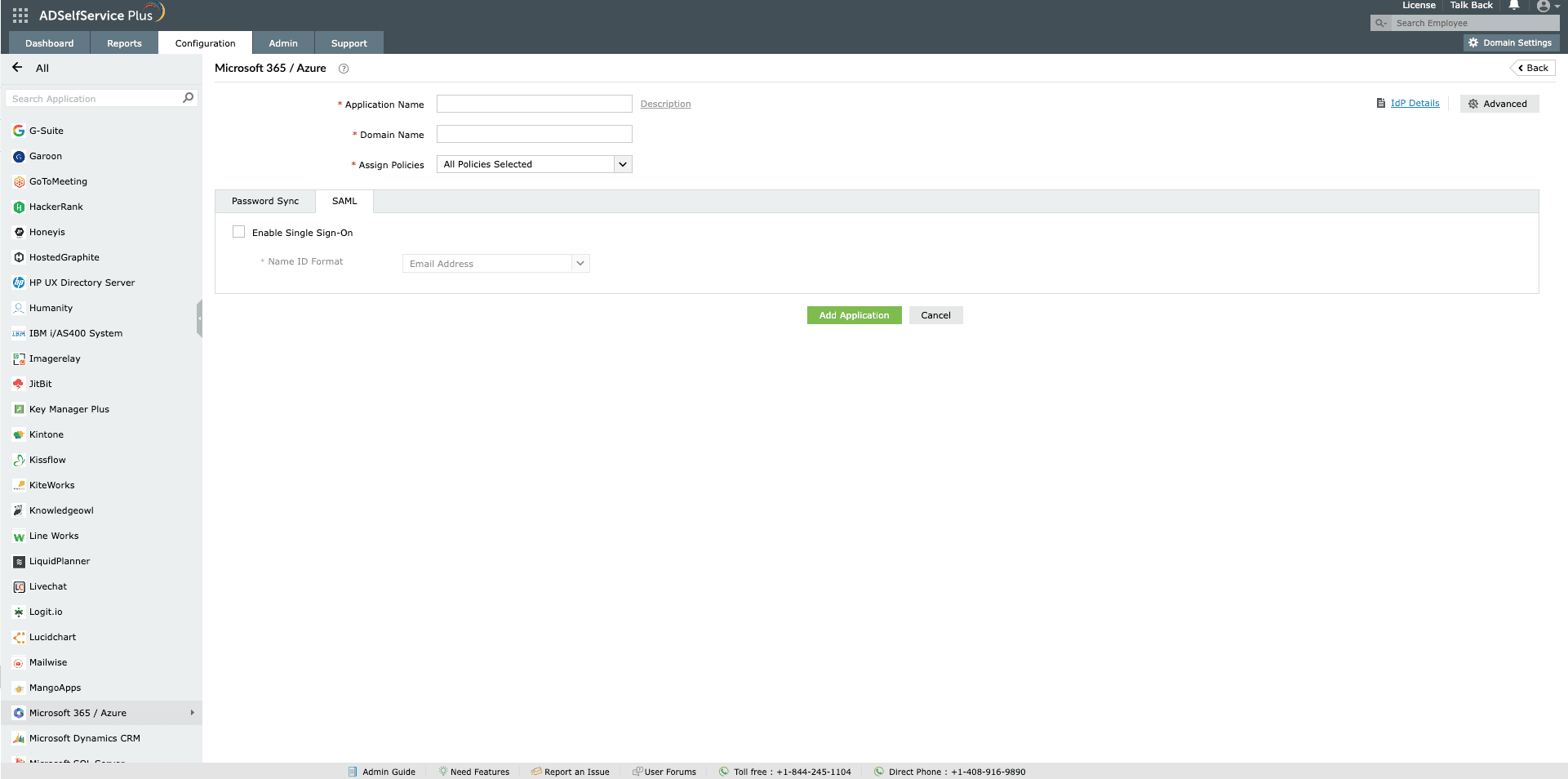

Dodawanie konfiguracji logowania SSO Microsoft 365 w ADSelfService Plus

- Teraz przejdź na stronę konfiguracji logowania SSO Microsoft 365 w ADSelfService Plus.

- Zaznacz pole przy opcji Włącz logowanie jednokrotne.

- W polu Nazwa domeny wprowadź nazwę domeny podaną w kroku 18.

- W polu Opis podaj odpowiedni opis.

- W polu Przypisz zasady kliknij pole rozwijane i wybierz zasady, dla których chcesz włączyć logowanie SSO. Użytkownicy z włączoną funkcją logowania SSO zostaną określeni na podstawie wybranych zasad.

Uwaga: ADSelfService Plus allows you to create OU- and group-based policies for your AD domains. To create a policy, go to Configuration > Self-Service > Policy Configuration > Add New Policy. Click Select OUs/Groups, and make the selection based on your requirements. You need to select at least one self-service feature. Finally, click Save Policy.

- Kliknij Dodaj aplikację.

Teraz użytkownicy mogą automatycznie logować się na swoje konta Microsoft 365 bez konieczności ponownego wprowadzania nazwy użytkownika i hasła.

Po skonfigurowaniu logowania SSO użytkownicy muszą ukończyć proces uwierzytelniania tylko raz, a następnie mogą automatycznie logować się na swoje konta Microsoft 365 bez konieczności każdorazowego wprowadzania nazwy użytkownika i hasła.

Ujednolicenie dostępu do aplikacji w chmurze i lokalnych z SAML