ความปลอดภัยเริ่มจากรู้ว่าใครทำอะไร

- ตรวจสอบการเข้าถึงไฟล์และโฟลเดอร์

- ตรวจจับการโจมตีจากแรนซัมแวร์

- ตรวจสอบความสมบูรณ์ของไฟล์

- รับการแจ้งเตือนทันทีเมื่อมีการเปลี่ยนแปลงไฟล์

- ติดตามการเปลี่ยนแปลงสิทธิ์ความปลอดภัยของไฟล์

- ปฏิบัติตามข้อกำหนดทางกฎหมาย และมาตรฐานการคุ้มครองข้อมูล

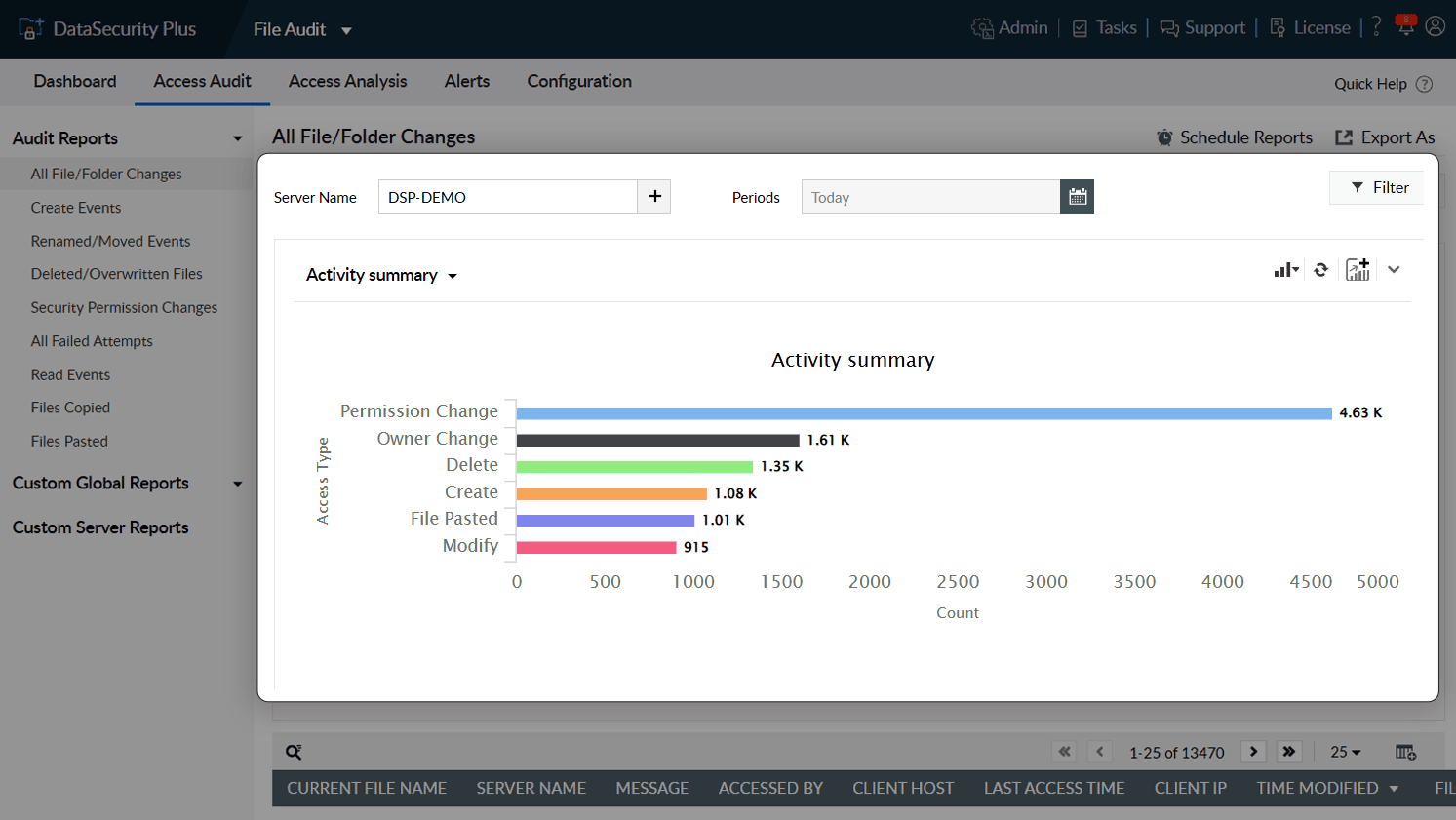

ตรวจสอบการเข้าถึงไฟล์และโฟลเดอร์

- ตรวจสอบและรายงานกิจกรรมเกี่ยวกับไฟล์ในหลากหลายรูปแบบแบบเรียลไทม์ เช่น การสร้าง ลบ แก้ไข เขียนทับ เปลี่ยนชื่อ ย้าย หรือตรวจดูไฟล์

- ติดตามและบันทึกประวัติการคัดลอกไฟล์ทั้งหมด โดยตรวจสอบการใช้งานคลิปบอร์ด เช่น การกด Ctrl+C หรือการคัดลอกผ่านคลิกขวา

- ตรวจสอบและวิเคราะห์ความพยายามในการเข้าถึงไฟล์ ทั้งที่สำเร็จและไม่สำเร็จ โดยพนักงาน เพื่อช่วยป้องกันเหตุด้านความปลอดภัยในอนาคต

- เก็บบันทึกกิจกรรมทั้งหมดของไฟล์อย่างละเอียด พร้อมข้อมูลว่า “ใคร” เข้าถึง “ไฟล์ไหน” “เมื่อไหร่” และ “จากที่ใด”

- วิเคราะห์ข้อมูลการตรวจสอบเพื่อระบุว่าใครคือผู้ใช้งานที่มีการเข้าถึงไฟล์มากที่สุด ไฟล์ใดถูกเปิดใช้งานบ่อยที่สุด และกระบวนการใดถูกใช้ในการเข้าถึงไฟล์เหล่านั้น

ดูข้อมูลเพิ่มเติมเกี่ยวกับการตรวจสอบการเข้าถึงไฟล์และโฟลเดอร

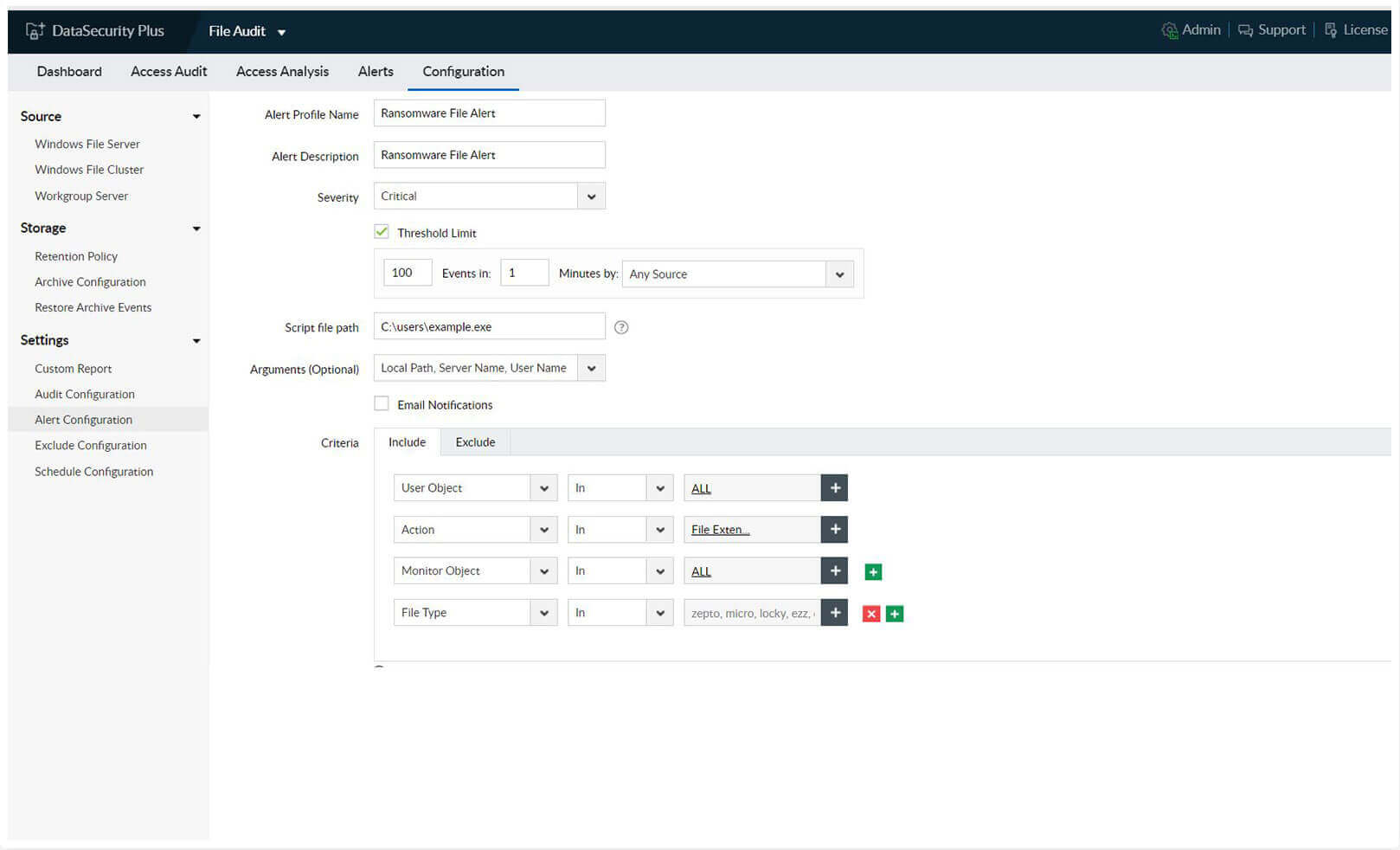

ตรวจจับและกักกันการโจมตีจากแรนซัมแวร์

- ตรวจจับการโจมตีจากแรนซัมแวร์ได้อย่างรวดเร็ว โดยอาศัยสัญญาณบ่งชี้ เช่น การเปลี่ยนชื่อไฟล์จำนวนมากอย่างกะทันหัน การย้ายไฟล์ หรือการเปลี่ยนสิทธิ์การเข้าถึงไฟล์ที่ผิดปกติ

- แจ้งเตือนผู้ดูแลระบบและผู้เกี่ยวข้องผ่านอีเมลทันทีที่ระบบตรวจพบการโจมตีจากแรนซัมแวร์ที่เริ่มต้นขึ้น

- ใช้ระบบตอบสนองเหตุการณ์อัตโนมัติ (Automated Incident Response) เพื่อปิดการทำงานของอุปกรณ์ที่ติดเชื้อ ปิดหรือยกเลิกการเชื่อมต่อของผู้ใช้งานที่เป็นต้นเหตุ และดำเนินการป้องกันเพิ่มเติมอื่น ๆ

- ใช้ข้อมูลการตรวจสอบ (Audit Data) ที่ถูกต้องและนำไปปฏิบัติได้จริง เพื่อวิเคราะห์หาสาเหตุหลัก (Root Cause Analysis) ระบุจุดเริ่มต้นของการติดเชื้อ (Patient Zero) และวิเคราะห์เส้นทางการแพร่กระจายของมัลแวร์

- ระบุไฟล์ที่ถูกแรนซัมแวร์เข้ารหัส โดยอ้างอิงจากฐานข้อมูลไฟล์แรนซัมแวร์ที่อัปเดตล่าสุด ซึ่งช่วยให้องค์กรสามารถปกป้องข้อมูลสำคัญได้อย่างมีประสิทธิภาพ

ตรวจสอบความสมบูรณ์ของไฟล์เพื่อค้นหาภัยคุกคามที่อาจเกิดขึ้น

- สร้างการแจ้งเตือนผ่านอีเมลแบบเรียลไทม์ เมื่อมีความพยายามที่ล้มเหลวในการแก้ไขหรือลบไฟล์สำคัญทางธุรกิจเพิ่มขึ้นอย่างผิดปกติ

- ตรวจจับการใช้งานสิทธิ์ที่เกินขอบเขตได้ตั้งแต่เนิ่น ๆ โดยติดตามการเปลี่ยนแปลงสิทธิ์การเข้าถึง (Permission Changes), การเปลี่ยนค่า SACL (System Access Control List), การเปลี่ยนเจ้าของไฟล์ (owner changes) และกิจกรรมอื่น ๆ

- ตรวจจับสัญญาณของการละเมิดความปลอดภัย เช่น การเข้าถึงไฟล์นอกเวลาทำการ หรือกิจกรรมที่ผิดปกติอื่น ๆ

- ระบุสาเหตุของเหตุการณ์ด้านความปลอดภัยที่สำคัญโดยใช้ข้อมูลการสืบสวนเชิงนิติวิทยาศาสตร์ (Forensic Data) ที่ละเอียด พร้อมสร้างบันทึกการตรวจสอบ (audit record) ที่ชัดเจนและเข้าใจง่าย

- เฝ้าตรวจสอบและวิเคราะห์กิจกรรมเกี่ยวกับไฟล์ของผู้ใช้หรือกลุ่มที่ไม่น่าเชื่อถือ เพื่อป้องกันการกระทำที่ไม่ได้รับอนุญาต

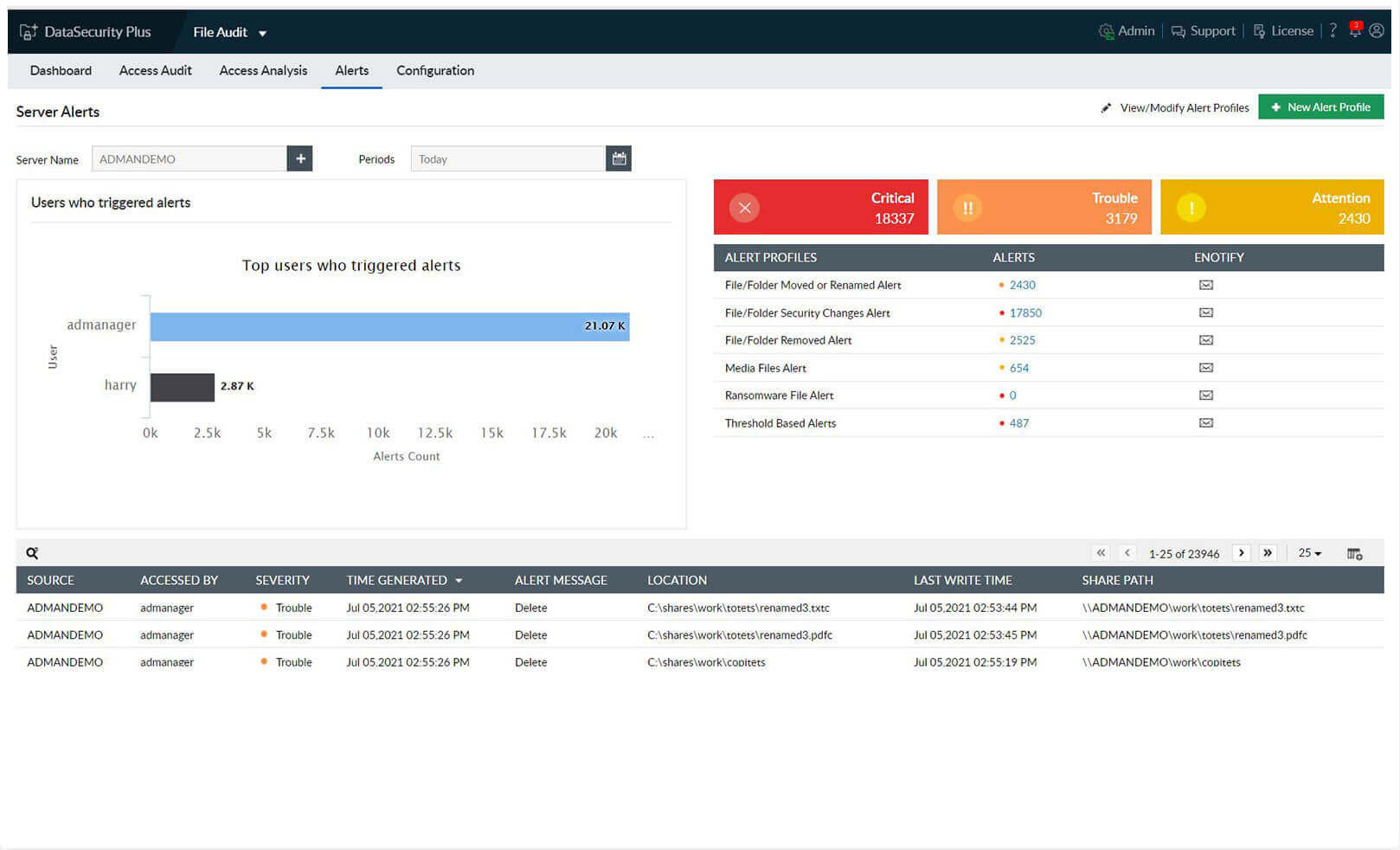

รับการแจ้งเตือนทันทีเมื่อมีการเปลี่ยนแปลงไฟล์

- ส่งการแจ้งเตือนผ่านอีเมลแบบทันทีเมื่อระบบตรวจพบความเปลี่ยนแปลงที่ผิดปกติ เช่น การลบ เขียนทับ หรือย้ายไฟล์จำนวนมากเกินปกติ

- ตรวจจับการบุกรุกจากมัลแวร์โดยสังเกตความผิดปกติ เช่น การแก้ไขไฟล์จำนวนมากภายในระยะเวลาสั้น ๆ พร้อมเปิดใช้งานระบบตอบสนองต่อภัยคุกคามโดยอัตโนมัติ

- สร้างและจัดการระบบแจ้งเตือนแบบกำหนดเอง เพื่อระบุปัญหาเฉพาะขององค์กร เช่น การสะสมไฟล์สื่อหรือไฟล์ขนาดใหญ่เกินความจำเป็น

- จัดหมวดหมู่และวิเคราะห์ข้อมูลการแจ้งเตือนตามระดับความรุนแรง เช่น ระดับควรเฝ้าระวัง (Attention), ระดับมีปัญหา (Trouble), และระดับวิกฤติ (Critical)

- ตรวจสอบเซิร์ฟเวอร์ไฟล์ขององค์กรอย่างต่อเนื่อง เพื่อค้นหาสัญญาณของการถูกบุกรุก เช่น การเปลี่ยนสิทธิ์การเข้าถึงหลายครั้ง หรือการเปลี่ยนชนิดของไฟล์ (file extension) ที่ผิดปกติ

ดูข้อมูลเพิ่มเติมเกี่ยวกับการรับการแจ้งเตือนเมื่อมีการเปลี่ยนแปลงไฟล์

Track file security permission changes

- มอนิเตอร์ทุกการเปลี่ยนสิทธิ์ไฟล์ ไม่ว่าจะเพิ่ม ลบ หรือแก้ไข พร้อมรายละเอียดว่าใครทำ เวลาไหน และมาจากไหน

- ระบุเหตุการณ์ที่ผู้ใช้หรือกลุ่มถูกอนุญาตหรือถูกปฏิเสธสิทธิ์ โดยดูจากรายงาน Audit แบบละเอียด

- ตรวจจับการเข้าถึงที่ไม่ได้รับอนุญาตหรือการยกระดับสิทธิ์ แล้วทริกเกอร์การตอบสนองทันที เช่น ปิดระบบหรือปิดบัญชีผู้ใช้

- ตรวจจับการเปลี่ยนเจ้าของไฟล์ สิทธิ์ที่มีผลจริง SACLs และอื่นๆ ผ่านรายงานที่ปรับแต่งได้

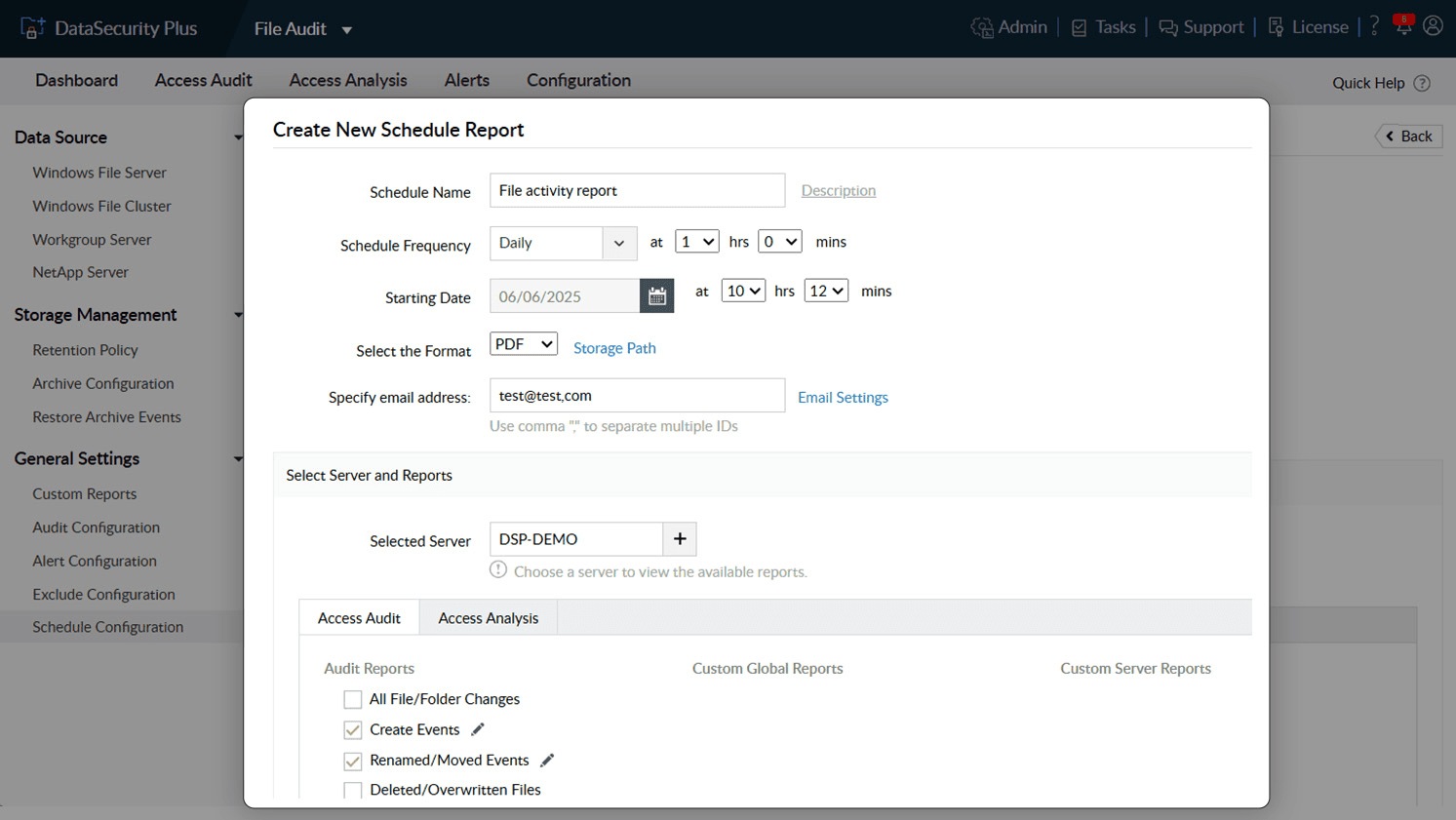

- ตั้งเวลาออกรายงานสำหรับไฟล์สำคัญทางธุรกิจ ส่งตรงทางอีเมล และวิเคราะห์รูปแบบการใช้งานเพื่อจับเทรนด์หรือพฤติกรรมต้องสงสัย

ปฏิบัติตามข้อบังคับด้านกฎระเบียบ

- ตอบโจทย์ข้อกำหนดสำคัญของ PCI DSS และ HIPAA ด้วยเครื่องมือ Audit ไฟล์เซิร์ฟเวอร์ของเรา

- หาสาเหตุรากของเหตุการณ์ความปลอดภัยด้วยข้อมูล Forensic ที่แม่นยำ และสร้างบันทึก Audit ที่ชัดเจนและกระชับ

- สร้างและจัดเก็บ Audit Trail เพื่อให้ตรวจสอบความรับผิดชอบของทุกกิจกรรมไฟล์ได้

ครบทุกสิ่งที่คุณต้องการ เพื่อความโปร่งใสในการมองเห็นข้อมูล

ซอฟต์แวร์ตรวจสอบไฟล์เซิร์ฟเวอร์ (File Server Auditing) ของ DataSecurity Plus มอบการมองเห็นที่ชัดเจน

ครอบคลุมทุกกิจกรรมการเข้าถึงและการแก้ไขไฟล์ที่เกิดขึ้นโดยผู้ใช้งานภายในสภาพแวดล้อมของไฟล์เซิร์ฟเวอร์ของคุณ

- ติดตามการเข้าถึงไฟล์และโฟลเดอร์

- ตรวจสอบความสมบูรณ์ของไฟล์

- รับการแจ้งเตือนการเปลี่ยนแปลงไฟล์แบบเรียลไทม์

- แยกกักมัลแวร์

- ปฏิบัติตามข้อกำหนดและกฎหมายที่เกี่ยวข้อง.

มองเห็นภาพรวมทั้งหมด

ใช้แดชบอร์ดกลางที่รวมข้อมูลไว้ในที่เดียว เพื่อดูภาพรวมของกิจกรรมการเข้าถึงไฟล์และโฟลเดอร์ล่าสุดอย่างรวดเร็ว พร้อมฟีเจอร์การกรองข้อมูลแบบกำหนดเอง เพื่อช่วยวิเคราะห์และตรวจสอบความเปลี่ยนแปลงของพฤติกรรมการเข้าถึงที่เกิดขึ้นอย่างฉับพลัน

Warning signs to look out for.

Selectively filter and monitor high-risk access types, such as file extension changes, renaming, deletions, permission changes, and file activities made during non-business hours.

1.มองเห็นภาพรวมทั้งหมด: ใช้แดชบอร์ดกลางที่รวมข้อมูลไว้ในที่เดียว เพื่อดูภาพรวมของกิจกรรมการเข้าถึงไฟล์และโฟลเดอร์ล่าสุดอย่างรวดเร็ว พร้อมฟีเจอร์การกรองข้อมูลแบบกำหนดเอง เพื่อช่วยวิเคราะห์และตรวจสอบความเปลี่ยนแปลงของพฤติกรรมการเข้าถึงที่เกิดขึ้นอย่างฉับพลัน

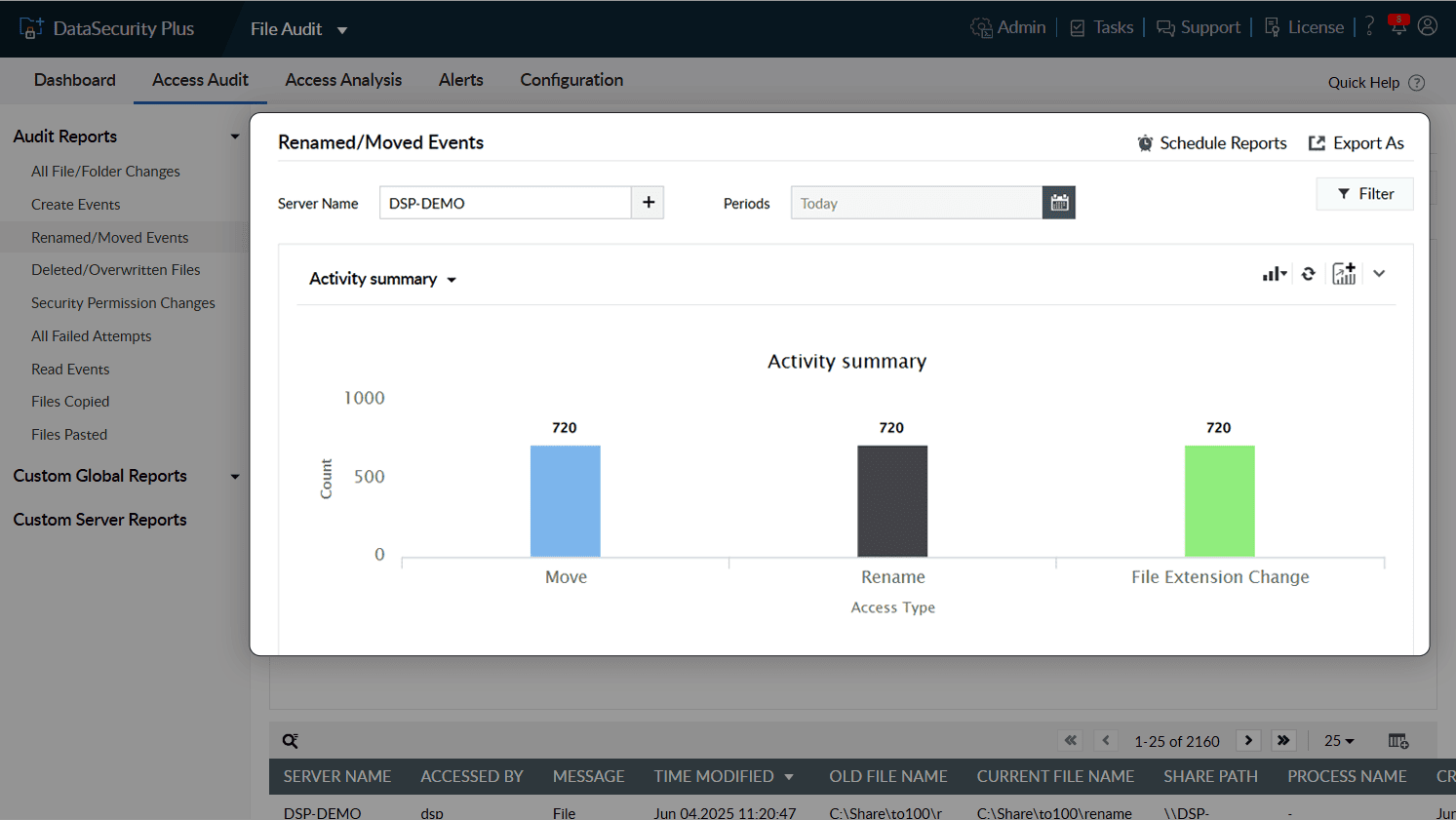

2.Warning signs to look out for: Selectively filter and monitor high-risk access types, such as file extension changes, renaming, deletions, permission changes, and file activities made during non-business hours.

ติดตามทุกความเปลี่ยนแปลงได้อย่างแม่นยำ.

ไม่ว่าจะเป็นการเปลี่ยนแปลงโดยตั้งใจหรือไม่ได้ตั้งใจ ระบบสามารถติดตามการลบไฟล์ การย้ายไฟล์ และการเปลี่ยนสิทธิ์การเข้าถึงได้อย่างละเอียด นอกจากนี้ยังสามารถย้อนชื่อไฟล์กลับไปเป็นชื่อเดิมได้ หากพบความแตกต่างระหว่างชื่อไฟล์ต้นฉบับและชื่อที่ถูกเปลี่ยน

1.ติดตามทุกความเปลี่ยนแปลงได้อย่างแม่นยำ: ไม่ว่าจะเป็นการเปลี่ยนแปลงโดยตั้งใจหรือไม่ได้ตั้งใจ ระบบสามารถติดตามการลบไฟล์ การย้ายไฟล์ และการเปลี่ยนสิทธิ์การเข้าถึงได้อย่างละเอียด นอกจากนี้ยังสามารถย้อนชื่อไฟล์กลับไปเป็นชื่อเดิมได้ หากพบความแตกต่างระหว่างชื่อไฟล์ต้นฉบับและชื่อที่ถูกเปลี่ยน

เลือกประเด็นที่คุณต้องการติดตามเป็นพิเศษ

สร้างระบบแจ้งเตือนแบบเฉพาะเจาะจง โดยมุ่งเน้นไปที่ผู้ใช้งานที่มีพฤติกรรมน่าสงสัย หรือเหตุการณ์ที่มีความสำคัญ เช่น การเปลี่ยนเจ้าของไฟล์ การเปลี่ยนสิทธิ์การเข้าถึง การลบไฟล์ หรือการเปลี่ยนชื่อไฟล์ วิเคราะห์เหตุการณ์ตามระดับความรุนแรงของแต่ละเหตุการณ์ และเข้าถึงรายงานรายละเอียดเชิงลึกของแต่ละกรณี

1.เลือกประเด็นที่คุณต้องการติดตามเป็นพิเศษ: สร้างระบบแจ้งเตือนแบบเฉพาะเจาะจง โดยมุ่งเน้นไปที่ผู้ใช้งานที่มีพฤติกรรมน่าสงสัย หรือเหตุการณ์ที่มีความสำคัญ เช่น การเปลี่ยนเจ้าของไฟล์ การเปลี่ยนสิทธิ์การเข้าถึง การลบไฟล์ หรือการเปลี่ยนชื่อไฟล์ วิเคราะห์เหตุการณ์ตามระดับความรุนแรงของแต่ละเหตุการณ์ และเข้าถึงรายงานรายละเอียดเชิงลึกของแต่ละกรณี

ติดตามมัลแวร์แบบเรียลไทม์

เพิ่มความรวดเร็วในการตรวจจับเหตุการณ์ด้านความปลอดภัย ด้วยการแจ้งเตือนทางอีเมลแบบทันที เมื่อเกิดการโจมตีจากมัลแวร์ โดยเฉพาะแรนซัมแวร์ ผ่านการตรวจจับความผิดปกติ เช่น การเปลี่ยนชื่อไฟล์หรือการแก้ไขไฟล์จำนวนมากในระยะเวลาอันสั้น

กักกันแรนซัมแวร์

หยุดแรนซัมแวร์ได้ภายในไม่กี่วินาที ด้วยการสั่งปิดเครื่องที่ติดเชื้อทันที พร้อมรันสคริปต์แบบกำหนดเองเพื่อทำตามนโยบายขององค์กร (เช่น ตัด Session ผู้ใช้ หรือ ล็อกบัญชีผู้ใช้)

1. ติดตามมัลแวร์แบบเรียลไทม์: เพิ่มความรวดเร็วในการตรวจจับเหตุการณ์ด้านความปลอดภัย ด้วยการแจ้งเตือนทางอีเมลแบบทันที เมื่อเกิดการโจมตีจากมัลแวร์ โดยเฉพาะแรนซัมแวร์ ผ่านการตรวจจับความผิดปกติ เช่น การเปลี่ยนชื่อไฟล์หรือการแก้ไขไฟล์จำนวนมากในระยะเวลาอันสั้น

2.กักกันแรนซัมแวร์: หยุดแรนซัมแวร์ได้ภายในไม่กี่วินาที ด้วยการสั่งปิดเครื่องที่ติดเชื้อทันที พร้อมรันสคริปต์แบบกำหนดเองเพื่อทำตามนโยบายขององค์กร (เช่น ตัด Session ผู้ใช้ หรือ ล็อกบัญชีผู้ใช้)

จัดการบันทึกการตรวจสอบ (Audit Trail) ได้อย่างง่ายดาย

สร้างรายงานตามช่วงเวลาที่กำหนดอย่างสม่ำเสมอ เพื่อให้มั่นใจว่ามีบันทึกข้อมูลที่ครบถ้วนและต่อเนื่อง สำหรับใช้เป็นหลักฐานแสดงการปฏิบัติตามข้อกำหนด (Compliance).

กู้คืนและวิเคราะห์เหตุการณ์ที่เก็บถาวรไว้

จัดเก็บข้อมูลเก่าไว้ในคลัง (Archive) เพื่อประหยัดพื้นที่จัดเก็บ และสามารถเรียกใช้ข้อมูลเหล่านั้นได้ง่ายในภายหลัง สำหรับการวิเคราะห์ การสืบสวนทางนิติวิทยาศาสตร์ (Forensic Investigation) หรือการนำเสนอข้อมูลต่อผู้ตรวจสอบ (Auditor) และทีมกำกับดูแลความสอดคล้องตามข้อกำหนด (Compliance Team)

1.จัดการบันทึกการตรวจสอบ (Audit Trail) ได้อย่างง่ายดาย สร้างรายงานตามช่วงเวลาที่กำหนดอย่างสม่ำเสมอ เพื่อให้มั่นใจว่ามีบันทึกข้อมูลที่ครบถ้วนและต่อเนื่อง สำหรับใช้เป็นหลักฐานแสดงการปฏิบัติตามข้อกำหนด (Compliance).

2.กู้คืนและวิเคราะห์เหตุการณ์ที่เก็บถาวรไว้ จัดเก็บข้อมูลเก่าไว้ในคลัง (Archive) เพื่อประหยัดพื้นที่จัดเก็บ และสามารถเรียกใช้ข้อมูลเหล่านั้นได้ง่ายในภายหลัง สำหรับการวิเคราะห์ การสืบสวนทางนิติวิทยาศาสตร์ (Forensic Investigation) หรือการนำเสนอข้อมูลต่อผู้ตรวจสอบ (Auditor) และทีมกำกับดูแลความสอดคล้องตามข้อกำหนด (Compliance Team)

ขอใบเสนอราคาสำหรับซอฟต์แวร์ตรวจสอบไฟล์เซิร์ฟเวอร์ (File Server Auditing) ที่ปรับให้เหมาะกับความต้องการของคุณ

Thanks! One of our solution experts will get in touch with you shortly.

ด้วยเครื่องมือ File Server Auditing ของ DataSecurity Plus คุณสามารถ:

- 01ตรวจสอบทุกกิจกรรมที่เกิดขึ้นกับไฟล์ พร้อมรายละเอียดว่าใครเป็นผู้เข้าถึงไฟล์นั้น เมื่อไหร่ และจากตำแหน่งใด

- 02ติดตามการเปลี่ยนแปลงที่สำคัญของไฟล์ เช่น การเปลี่ยนค่า SACL (System Access Control List), การเปลี่ยนเจ้าของไฟล์, การเปลี่ยนนามสกุลไฟล์ และการแก้ไขสิทธิ์การเข้าถึง

- 03ใช้โปรไฟล์การแจ้งเตือนสำเร็จรูปเพื่อตรวจจับการเปลี่ยนแปลงไฟล์ที่มีความเสี่ยงสูง หรือกิจกรรมการเข้าถึงที่ผิดปกติ

- 04ตรวจจับและหยุดการโจมตีจากแรนซัมแวร์ได้ทันทีด้วยระบบตอบสนองต่อภัยคุกคามแบบเรียลไทม์

- 05ตรวจสอบความสมบูรณ์ของไฟล์ พร้อมรับการแจ้งเตือนทางอีเมลแบบทันทีเมื่อเกิดการเปลี่ยนแปลง

- 06สร้างรายงานเชิงวิเคราะห์เกี่ยวกับไฟล์ที่ถูกเข้าถึงหรือแก้ไขบ่อยที่สุด รวมถึงผู้ใช้ที่มีกิจกรรมมากที่สุด

- 07ตรวจสอบความพยายามในการเข้าถึงไฟล์ที่มีข้อมูลสำคัญทางธุรกิจซึ่งล้มเหลวหรือถูกปฏิเสธ

- 08ค้นหาไฟล์ส่วนตัวหรือไฟล์ที่ไม่เกี่ยวข้องกับงานที่พนักงานเก็บไว้ในพื้นที่จัดเก็บขององค์กร

- 09ใช้แดชบอร์ดแบบอินเทอร์แอคทีฟเพื่อเปรียบเทียบการเปลี่ยนแปลงไฟล์ทั้งในระดับระบบรวมและระดับเซิร์ฟเวอร์

- 10บันทึกกิจกรรมการคัดลอกและวางไฟล์ทั้งหมดอย่างเป็นระบบ

โซลูชันอื่นๆ ที่นำเสนอโดย DataSecurity Plus

การป้องกันการรั่วไหลของข้อมูล

ตรวจจับ ขัดขวาง และป้องกันการรั่วไหลของข้อมูลสำคัญผ่านอุปกรณ์ปลายทาง (Endpoints) เช่น USB และอีเมล

Learn Moreการประเมินความเสี่ยงของข้อมูล

ค้นหาข้อมูลส่วนบุคคลที่มีความอ่อนไหว และจัดหมวดหมู่ไฟล์ตามระดับความเสี่ยงของข้อมูลนั้น

Learn Moreการวิเคราะห์ไฟล์

วิเคราะห์สิทธิ์การเข้าถึงไฟล์ (File Permissions) ปรับปรุงการใช้พื้นที่จัดเก็บข้อมูลให้มีประสิทธิภาพ และจัดการไฟล์ขยะ

Learn Moreการตรวจสอบไฟล์เซิร์ฟเวอร์

ตรวจสอบ วิเคราะห์ และรายงานการเข้าถึงและการเปลี่ยนแปลงไฟล์บนเซิร์ฟเวอร์แบบเรียลไทม์

Learn Moreการปกป้องข้อมูลบนคลาวด์

รายงานการใช้งานเว็บภายในองค์กร และควบคุมการใช้แอปพลิเคชันบนเว็บให้ปลอดภัย

Learn Moreดูโซลูชันเพิ่มเติม

เรียนรู้เพิ่มเติมเกี่ยวกับโซลูชันอื่น ๆ ที่มีให้บริการโดย DataSecurity Plus

Learn Moreแหล่งข้อมูลที่คุณอาจสนใจ

EBook

ยกระดับกลยุทธ์ DLP (Data Loss Prevention) ของคุณให้สมบูรณ์แบบ ด้วยคู่มือฉบับละเอียดเกี่ยวกับการวางแผนและพัฒนาโซลูชันป้องกันการรั่วไหลของข้อมูลอย่างมีประสิทธิภาพ