Itens de configuração: Os blocos de construção dos seus serviços críticos de TI

28 de outubro | 10 minutos de leitura

Na era digital atual, uma infraestrutura de TI sempre ativa não é mais um luxo, mas uma necessidade para qualquer empresa bem-sucedida. No entanto, o simples fato de ter uma infraestrutura de alto desempenho não é suficiente. Para fornecer serviços essenciais de TI e garantir operações tranquilas, as organizações precisam manter um controle rigoroso sobre os blocos de construção dos serviços de TI, também conhecidos como itens de configuração (ICs).

Essencialmente, os ICs são os componentes subjacentes que contribuem para a prestação de um serviço. Portanto, identificar, entender, implantar e gerenciar os ICs de maneira eficaz é fundamental para garantir o fornecimento e suporte desses serviços sem problemas. Vamos explorar o que são os ICs e sua importância na prestação de serviços de TI.

O que são ICs?

Em termos simples, os ICs são todos os elementos — incluindo hardware, software, documentação e até mesmo pessoas — que compõem seus serviços críticos de TI e de negócios. Assim como uma estrutura bem construída precisa de tijolos fortes, seus serviços de TI dependem desses ICs para funcionar sem problemas. Ao gerenciá-los com eficiência, você pode ajudar a garantir o fornecimento confiável dos seus serviços de TI.

Quais são os tipos de ICs?

Há vários tipos de ICs em um ambiente de TI. Eles são categorizados de maneira mais ampla como:

Quais são as principais características dos ICs?

Os ICs desempenham um papel fundamental na prestação de serviços. Os ICs não gerenciados ou mal documentados podem interromper a prestação de serviços ou levar a implementações de mudanças malsucedidas.

Ao capturar e manter as principais características (consulte a Tabela 1), as organizações podem obter um plano de como tudo funciona e se relaciona nos seus ambientes de TI. Essas informações são muito úteis quando as equipes de TI planejam mudanças ou respondem a grandes incidentes.

| Características | Exemplos |

|---|---|

| TipoA categoria do IC. | Hardware: Servidores, dispositivos de rede Software: Aplicações, sistemas operacionais Documentação: Manuais do usuário, guias de configuração Processos: Processos de serviços de TI, gerenciamento de mudanças Pessoas: Equipe de TI designada para gerenciar a Cis |

| Atributos Detalhes específicos que identificam e definem exclusivamente um IC | Hardware: Número de série, número do modelo, localização Software: Número da versão, informações sobre a licença Documentação: Título, autor, data de revisão Processos: Nome do processo, proprietário, procedimentos documentados Pessoas: Nome, cargo, informações de contato |

| Relacionamentos Dependências e conexões entre ICs. | Uma aplicação web depende de um servidor de banco de dados específico para funcionar. As mudanças no servidor de banco de dados podem afetá-la. |

| Status do ciclo de vida O status atual do IC no seu ciclo de vida | Ativo (em uso), descontinuado (não mais usado), em mudança (sendo modificado), planejado para implantação (programado para uso futuro) |

| Proprietário A pessoa ou equipe responsável por gerenciar um IC específico. | Um administrador de servidor pode ser o proprietário de um IC de servidor físico. Uma equipe de desenvolvimento pode ser a proprietária de um IC de aplicação de software. |

Qual é a diferença entre um IC e um ativo de TI?

Todos os ICs são ativos de TI, mas nem todos os ativos de TI são ICs.

Se essa distinção confundi-lo, veja como os ICs e ativos de TI são diferentes.

Por exemplo:

- Todos os servidores são ativos de TI, mas somente os servidores críticos para um serviço específico são configurados como ICs.

- Todas as licenças de software são ativos de TI, mas somente aquelas relacionadas a serviços são ICs.

Os ativos de TI que precisam ser gerenciados de perto para fornecer um serviço crítico de TI, como o seu CRM, são designados como ICs. Os ICs normalmente oferecem uma visão mais granular dos componentes técnicos que compõem um serviço, incluindo as interdependências entre os diferentes ICs que compõem um serviço.

Por outro lado, um ativo de TI é qualquer elemento da sua infraestrutura de TI que agrega valor ao seu negócio e é gerenciado do ponto de vista financeiro. O gerenciamento de ativos de TI normalmente envolve a aquisição, atribuição, manutenção e descarte de ativos de TI.

Tanto os ICs quanto os ativos de TI desempenham funções vitais no gerenciamento eficiente dos serviços de TI. Veja um detalhamento das principais diferenças entre ICs e ativos de TI a seguir:

| ICs | Ativos de TI | |

|---|---|---|

| Foco | Detalhes técnicos e configuração. | Gerenciamento financeiro e do ciclo de vida. |

| Exemplo | Um servidor específico com seus detalhes de hardware e software. | Todas as impressoras são propriedade da empresa. |

| Relacionamentos | Ênfase nas relações e dependências entre os ICs. | Principalmente entidades autônomas com mapeamento de relacionamento básico (como periféricos, redes e proprietário). |

| Objetivo do gerenciamento | Ajuda a solucionar problemas e entender o impacto no serviço. | Rastreia a aquisição, custo e descarte de recursos de TI. |

| Armazenado em | CMDB | Sistema de gerenciamento de ativos de TI |

| Ciclo de vida | Gerenciado durante todo o seu ciclo de vida para garantir a continuidade do serviço. | Pode ser descartado ou reaproveitado quando não tiver mais valor. |

O que é gerenciamento da configuração?

O principal objetivo do gerenciamento de configuração (CM) é estabelecer, controlar e manter os componentes críticos de TI que sustentam os serviços e aplicações de TI. Isso também envolve a criação e manutenção de um banco de dados preciso de todas as informações de configuração desses componentes (ou seja, ICs), de maneira que haja informações confiáveis disponíveis para outras práticas de ITSM, como gerenciamento de incidentes e habilitação de mudanças.

Essa prática garante que os serviços de TI criados nesses sistemas sejam executados de maneira confiável e conforme projetados. O CM consegue isso por meio de práticas como a criação, documentação, controle, verificação e manutenção de ICs durante todo o seu ciclo de vida. Um CM eficaz garante um entendimento claro do seu ambiente de TI.

As principais atividades de CM incluem:

- Identificação e classificação de ICs: A primeira etapa envolve a identificação de todos os ICs no ambiente de TI e categorização por tipo, por exemplo, hardware, software etc. Isso cria um inventário completo dos seus ativos de TI.

- Coleta e manutenção de atributos de ICs: Cada IC deve ter um registro detalhado contendo atributos relevantes, como números de modelo, versões, detalhes de configuração e informações de propriedade. A atualização regular desses atributos garante informações precisas e atualizadas.

- Mapeamento de relacionamento entre ICs: É fundamental entender como os ICs dependem uns dos outros. O gerenciamento da configuração ajuda a mapear essas relações, permitindo-lhe prever o impacto potencial de mudanças ou falhas.

- Auditorias e verificações de configuração: A verificação regular da configuração real de ICs em relação aos registros documentados ajuda a identificar quaisquer discrepâncias. Isso garante que sua documentação reflita o verdadeiro estado do seu ambiente de TI.

- Gerenciamento do ciclo de vida da CI: Os ICs passam por várias etapas ao longo da sua vida útil, desde a implantação inicial até modificação, retirada ou desativação. Os processos de CM rastreiam essas mudanças no ciclo de vida, garantindo o controle e gerenciamento adequados em cada etapa.

Como o gerenciamento de configuração está relacionado ao CMDB?

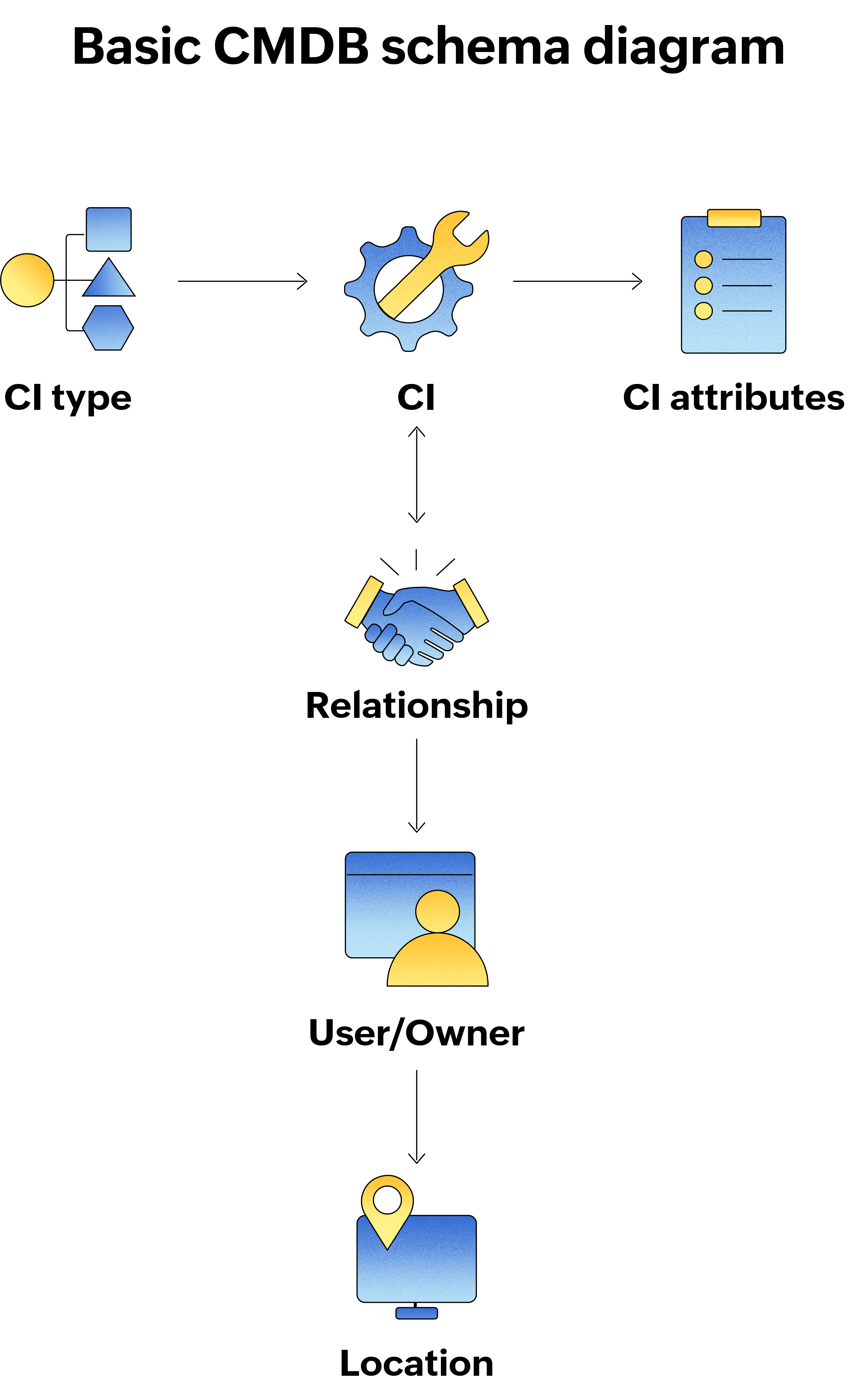

Para promover um gerenciamento de configuração eficaz, é necessário um companheiro poderoso: o CMDB. Imagine o CMDB como o sistema nervoso central da sua infraestrutura de TI. Ele atua como um repositório centralizado, armazenando e gerenciando todas as informações cruciais sobre seus ICs. Aqui está um diagrama esquemático básico para entender como as informações de ICs são armazenadas no CMDB:

Casos de uso: A função dos ICs nos processos de ITSM

1. Manter os voos dentro do cronograma: A Zylker Airlines enfrenta uma grande paralisação

Cenário: Uma interrupção crítica do serviço interrompe o sistema de reservas online da Zylker Airlines, paralisando suas operações. Passageiros frustrados inundam as linhas de atendimento ao cliente, e a receita da Zylker cai drasticamente.

Em meio a este caos, a equipe de TI da Zylker entra em ação, utilizando o gerenciamento de configuração e CMDB para realizar o seguinte.

- Identificação rápida de ICs: O tempo é essencial. O CMDB, o repositório centralizado da Zylker para informações de ICs, torna-se uma fonte importante de informações. Ao consultar o CMDB, a equipe pode identificar todos os ICs que fazem parte do sistema de reservas rapidamente, incluindo servidores, bancos de dados, dispositivos de rede e aplicações de emissão de passagens aéreas.

- Isolamento da causa-raiz: O CMDB não apenas armazena informações sobre ICs individuais, mas também mapeia seus relacionamentos. Isso permite que a equipe analise possíveis gargalos ou pontos de falha nos ICs interconectados que compõem o sistema de reservas. Essa abordagem direcionada reduz significativamente o tempo necessário para isolar a causa-raiz em comparação com o rastreamento manual das conexões.

- Rastreamento de mudanças na solução de problemas: Conforme a equipe soluciona problemas, talvez seja necessário fazer mudanças em ICs específicos, como reiniciar um servidor ou aplicar um hotfix. O CMDB fornece uma trilha de auditoria importante, permitindo que ela rastreie essas mudanças em tempo real. Isso garante uma visão clara do processo de resolução de problemas e assegura que todas as mudanças sejam documentadas e reversíveis, caso necessário.

- Melhor comunicação com as partes interessadas: Durante um incidente grave, a comunicação clara com as partes interessadas, incluindo executivos e passageiros preocupados, é fundamental. O CMDB capacita a equipe de TI da Zylker, fornecendo informações precisas e atualizadas. Eles podem comunicar os ICs específicos afetados pela interrupção e medidas que estão sendo tomadas para a resolução. Essa transparência promove a confiança e minimiza o pânico entre as partes interessadas.

Com a utilização eficaz dos ICs e CMDB, a equipe de TI da Zylker pode diagnosticar a causa-raiz da interrupção com muito mais rapidez. Isso possibilita uma solução direcionada, minimizando o tempo de inatividade e colocando o sistema de reservas novamente online rapidamente. Além disso, o CMDB facilita a comunicação clara com as partes interessadas, garantindo que todos sejam informados durante todo o processo de resolução de incidentes. Isso não apenas minimiza o impacto nos negócios, mas também ajuda a manter a reputação de confiabilidade da Zylker Airlines.

2. Manter os jogos funcionando sem problemas: Gerenciamento de mudanças na Zylker Games

Cenário: A Zylker Games, uma empresa líder em jogos online, está inovando constantemente para melhorar a experiência do jogador. Isso geralmente envolve mudanças na sua infraestrutura de TI. Veja como os ICs desempenham um papel fundamental no processo de gerenciamento de mudanças da Zylker:

A equipe de desenvolvimento implementou otimizações de servidor que exigem uma mudança de configuração em um servidor específico.

- Avaliação de impacto: Antes de implementá-la, a equipe de TI usa o CMDB para avaliar os possíveis impactos. Ao analisar as relações entre os ICs armazenados no CMDB, a equipe identifica todos os ICs dependentes, como servidores de aplicações de jogos e serviços de autenticação de usuários. Isso permite que ela avalie as possíveis interrupções nesses ICs dependentes.

- Verificação e documentação: Após a avaliação do impacto, a mudança é implementada no servidor de destino. O CMDB mostra-se valioso novamente. Ao verificar os detalhes da configuração no CMDB após a mudança, a equipe confirma a implementação bem-sucedida. Além disso, o CMDB serve como um repositório central para documentar os detalhes da mudança, incluindo a justificativa, etapas de implementação e pessoal envolvido.

- Procedimentos de reversão (rollback): O CMDB armazena a configuração anterior do servidor de destino. Caso problemas imprevistos surgirem, a equipe de TI poderá utilizar essas informações para reverter o servidor para a configuração anterior rapidamente, minimizando o tempo de inatividade e garantindo a continuidade dos negócios.

Com a utilização eficaz dos ICs e CMDB, a Zylker pode implementar mudanças com segurança. A capacidade de avaliar o impacto, verificar a implementação bem-sucedida e garantir que os procedimentos de reversão minimizem as interrupções nos serviços essenciais de jogos. Isso permite que eles melhorem sua plataforma continuamente e mantenham uma boa experiência para os jogadores.

Conclusão

Os ICs desempenham um papel fundamental na integridade e funcionalidade globais da sua infraestrutura de TI. Ao gerenciá-los com eficiência, você estabelece as bases para um patrimônio de TI muito confiável e sempre ativo. Um entendimento completo dos ICs permite a solução proativa de problemas, resolução eficiente de incidentes e, em última análise, a prestação de serviços de qualidade superior — uma vantagem crítica no cenário digital atual.

Investir em uma ferramenta de ITSM robusta, com capacidade de gerenciamento de ICs e um CMDB avançado permite que sua equipe de TI crie uma base sólida para o sucesso digital da sua organização, reduzindo os riscos e promovendo uma abordagem proativa para outras práticas de ITSM.

Sobre o autor