Última atualização em: 18 de março de 2025

Um relatório recente apontou que, nos últimos anos, 75% das organizações precisaram mudar sua abordagem de cibersegurança. Com o avanço das iniciativas digitais, as empresas passaram a entrar na mira de um número cada vez maior de agentes de ameaça. Como uma organização deve reagir?

Existem diferentes formas de fortalecer as defesas, e uma delas é o gerenciamento de riscos de TI. Este guia introdutório ajuda você a entender o que são riscos de TI e por que medi-los e gerenciá-los é essencial para empresas em crescimento.

Os riscos de TI correspondem a vulnerabilidades e ameaças que surgem dentro da infraestrutura de TI e que podem impactar negativamente o negócio. Isso pode envolver perdas financeiras, comprometimento de dados de clientes, interrupções nas operações, violações de conformidade ou até danos à reputação e à credibilidade da marca.

De forma geral, os riscos de TI podem ser classificados em quatro aspectos:

i) Segurança, como o acesso não autorizado a dados críticos para o negócio.

ii) Disponibilidade, como a indisponibilidade de um componente essencial da infraestrutura.

iii) Desempenho, como lentidão de rede que resulta em perda de produtividade.

iv) Conformidade, como o atendimento às exigências da GDPR ou a aplicação de penalidades severas em caso de descumprimento.

Cada categoria de risco de TI resulta da combinação de três componentes.

Risco = Ameaça × Vulnerabilidade × Ativo

Um ativo é qualquer recurso de TI que contenha informações de valor. Pode ser um servidor crítico para o negócio, uma pessoa ou até uma equipe responsável por administrar esse servidor. De forma geral, qualquer elemento relevante da cadeia de suprimentos de TI que agregue valor é considerado um ativo.

Vulnerabilidades e ameaças são dois lados da mesma moeda. Uma vulnerabilidade pode se manifestar como uma falha em processos organizacionais, uma deficiência no design de um ativo, erros no código do software ou falta de conhecimento por parte dos colaboradores. Em essência, vulnerabilidades representam pontos fracos que podem ser explorados para causar danos.

As ameaças, por sua vez, correspondem ao potencial de agentes mal-intencionados explorarem uma vulnerabilidade conhecida ou desconhecida. Elas podem ser internas, como colaboradores insatisfeitos que causam interrupções no negócio, ou externas, como hackers que inserem agentes maliciosos na cadeia de suprimentos.

Assim, um risco de TI resulta da combinação entre a probabilidade de uma ameaça e o impacto potencial de uma vulnerabilidade, considerando a quantidade e a criticidade dos ativos envolvidos naquela exposição específica.

Embora o cálculo de riscos de TI possa parecer um exercício quantitativo sustentado por dados, na prática, muitas organizações adotam classificações qualitativas. Em diversos casos, não é possível atribuir um valor concreto ou uma probabilidade exata a riscos associados a um ativo, ameaça ou vulnerabilidade específicos. Por exemplo, a probabilidade de um agente de ameaça acessar a workstation de um colaborador remoto conectado a uma rede não segura não pode ser mensurada com precisão.

Por isso, o objetivo da análise de riscos de TI é identificar e priorizar os riscos enfrentados pela organização, para que possam ser tratados de acordo com o nível de urgência.

A infraestrutura de TI mudou significativamente em empresas de todos os setores. O uso de cloud se consolidou, políticas de BYOD tornaram-se comuns, a adoção de práticas de cibersegurança ganhou prioridade, e os riscos associados à IA corporativa passaram a ter grande relevância.

Com tantas organizações passando por processos de transformação digital, o fator de risco em TI cresceu na mesma proporção. Não é surpresa que 84% das organizações sem uma abordagem sistemática para riscos e conformidade tenham enfrentado interrupções na cadeia de suprimentos de TI, envolvendo servidores, redes ou softwares de gerenciamento de TI, nos últimos 24 meses.

Além disso, com a adoção de soluções de produtividade com uso de IA, as organizações se expõem a novos riscos, como o vazamento de dados corporativos confidenciais por modelos de linguagem de grande escala que estão em constante aprendizado. Um relatório de pesquisa indica que 61% das organizações demonstram preocupação com os riscos de negócio decorrentes do uso de IA generativa em suas operações.

A implementação de uma abordagem formal para o gerenciamento de riscos de TI, integrada a uma estratégia abrangente de governança, riscos e conformidade (GRC), permite que as organizações tornem suas operações muito mais resilientes a interrupções.

Maior disponibilidade da infraestrutura

O gerenciamento eficaz dos riscos da infraestrutura de TI inclui o mapeamento de possíveis pontos de falha e a manutenção contínua necessária para preservar a funcionalidade dos sistemas.

Exemplo prático: Em janeiro de 2023, a Federal Aviation Administration (FAA) enfrentou uma indisponibilidade de sistema que levou ao cancelamento de milhares de voos por várias horas. O sistema afetado foi o database Notice to Air Missions (NOTAM), que todos os pilotos devem consultar antes da decolagem para verificar fechamentos de pistas. O NOTAM é um sistema legado e representava um ponto crítico de falha. Um processo adequado de gerenciamento de riscos teria levado à modernização do sistema ou à implementação de controles adicionais para manter a disponibilidade do serviço.

Maior controle sobre a reputação da marca

Uma perda de produtividade nos negócios pode gerar um efeito em cascata. Quando essa perda afeta diretamente os clientes, o impacto negativo sobre a credibilidade da marca é ainda maior.

Caso em questão: A Delta Air Lines tinha um histórico expressivo de manter uma das menores taxas de voos cancelados nos Estados Unidos, construindo uma reputação sólida de confiabilidade. No entanto, em 2016, uma indisponibilidade em seus sistemas levou ao cancelamento de mais de 1.500 voos, fazendo com que milhares de passageiros passassem a noite nos aeroportos. Essa reputação foi abalada quando os passageiros afetados passaram a relatar o problema no X (antigo Twitter), tornando a hashtag #Delta um dos assuntos mais comentados e atraindo atenção negativa de diversas partes do mundo. Esse é um exemplo de risco de indisponibilidade da infraestrutura de TI causado por uma falha de energia que não foi mitigada por um plano de contingência, resultando em uma falha operacional em larga escala.

Incentivo a iniciativas inovadoras

Ao identificar e comunicar de forma clara riscos e incertezas que não podem ser evitados ou eliminados, a organização consegue desenvolver soluções inovadoras para garantir que a produtividade não seja comprometida. Assim, os colaboradores podem utilizá-las com confiança, pois foram desenvolvidas para lidar com os riscos previamente comunicados.

Exemplo prático: O Department of Veteran Affairs (VA) administra uma das maiores redes integradas de hospitais dos Estados Unidos. Para utilizar tecnologias de ponta, como a IA, e atender seus pacientes enquanto mitiga o risco de comprometer dados confidenciais de saúde, o VA lançou o Cyber Innovation Program (CIP). Através do CIP, a equipe de tecnologia do VA testa novos sistemas, como o uso de óculos de realidade virtual para análises médicas, simulados e testados em um ambiente externo, antes de serem gradualmente integrados ao sistema do VA. O CIP funciona como um campo de testes para eliminar riscos de TI, garantindo que os veteranos não enfrentem problemas uma vez que uma iniciativa seja lançada.

Decisões mais precisas

O gerenciamento de riscos de TI identifica e formaliza as vulnerabilidades, ameaças e falhas da infraestrutura de TI. Proporciona aos líderes de TI uma abordagem organizada para a tomada de decisões estratégicas e operacionais. Com fatores de risco claramente definidos, as partes interessadas podem extrapolar situações hipotéticas e debater a eficiência de novas iniciativas antes de implementá-las.

Exemplo prático: O Bank of New York Mellon estabeleceu um modelo de IA para prever e reduzir o risco de transações no mercado de tesouraria que não seriam liquidadas. O modelo de previsão de risco ajudou sua equipe do banco digital a prever cerca de 40% das falhas de liquidação.

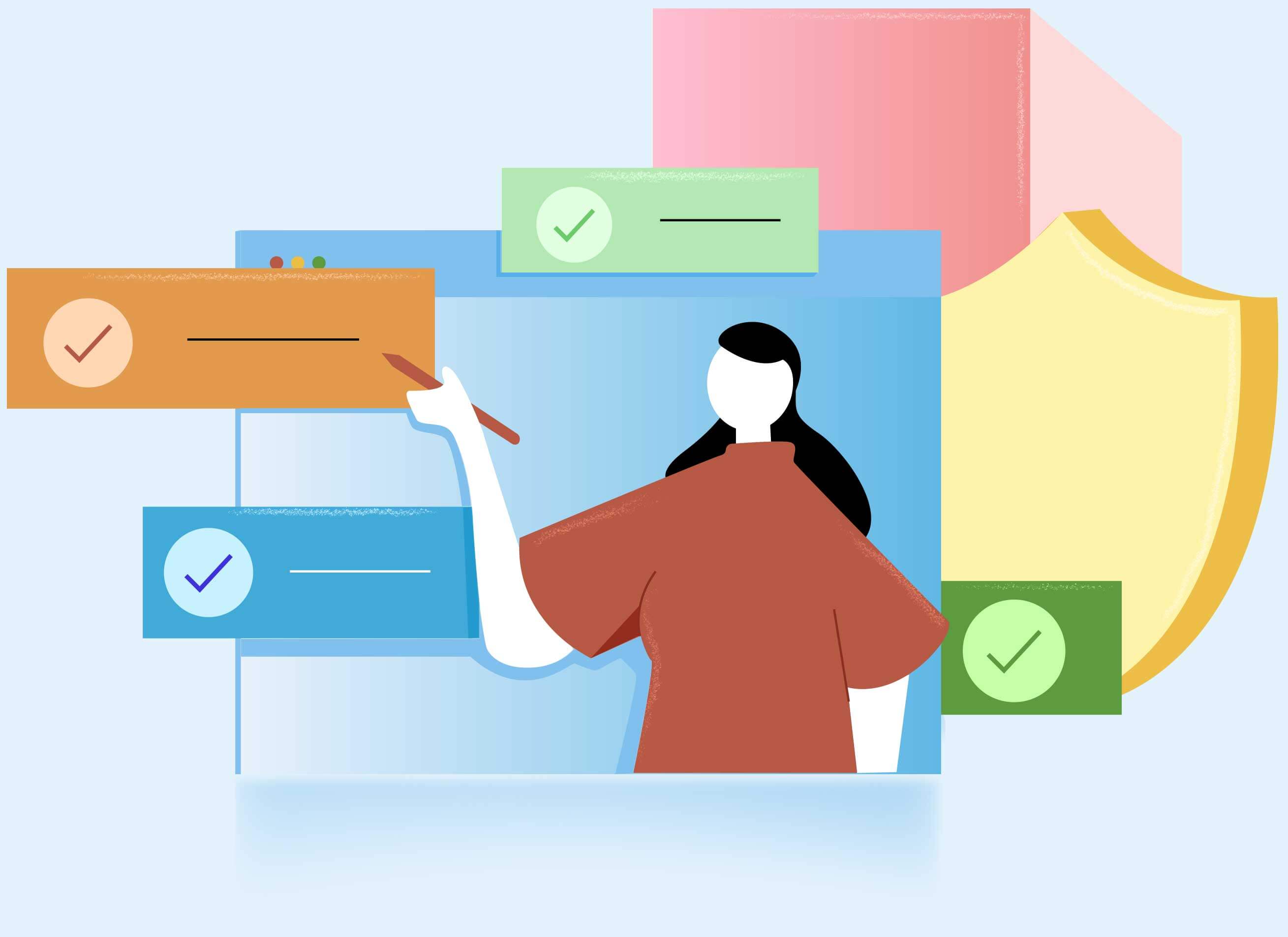

O objetivo do gerenciamento de riscos de TI é garantir a confidencialidade, a integridade e a disponibilidade da infraestrutura, e, por isso, ele mantém uma relação direta com práticas como o gerenciamento de disponibilidade, da continuidade de serviços de TI e da segurança da informação.

O gerenciamento de disponibilidade (AM) consiste em atender aos requisitos atuais das aplicações e serviços da organização, além de planejar a expansão para atender a demandas futuras. No contexto do gerenciamento de riscos, os riscos de disponibilidade, que se manifestam como indisponibilidades, são registrados e tratados. Quando esses riscos se concretizam, passam a ser gerenciados como incidentes e problemas.

Já gerenciamento da continuidade de serviços de TI (ITSCM) foca na manutenção da disponibilidade e no desempenho dos serviços durante e após desastres. Esse processo envolve a identificação, análise e mapeamento de riscos que podem causar impactos severos nos serviços e nas aplicações de TI.

Por fim, o gerenciamento da segurança da informação (ISM) é responsável por gerenciar os riscos associados à confidencialidade e à integridade dos dados da organização. Semelhante a outras práticas, riscos potenciais a dados sensíveis, como PII (informações pessoais identificáveis), dados médicos ou financeiros, são identificados por meio de técnicas padronizadas de avaliação de riscos e neutralizados com diferentes estratégias de gerenciamento.

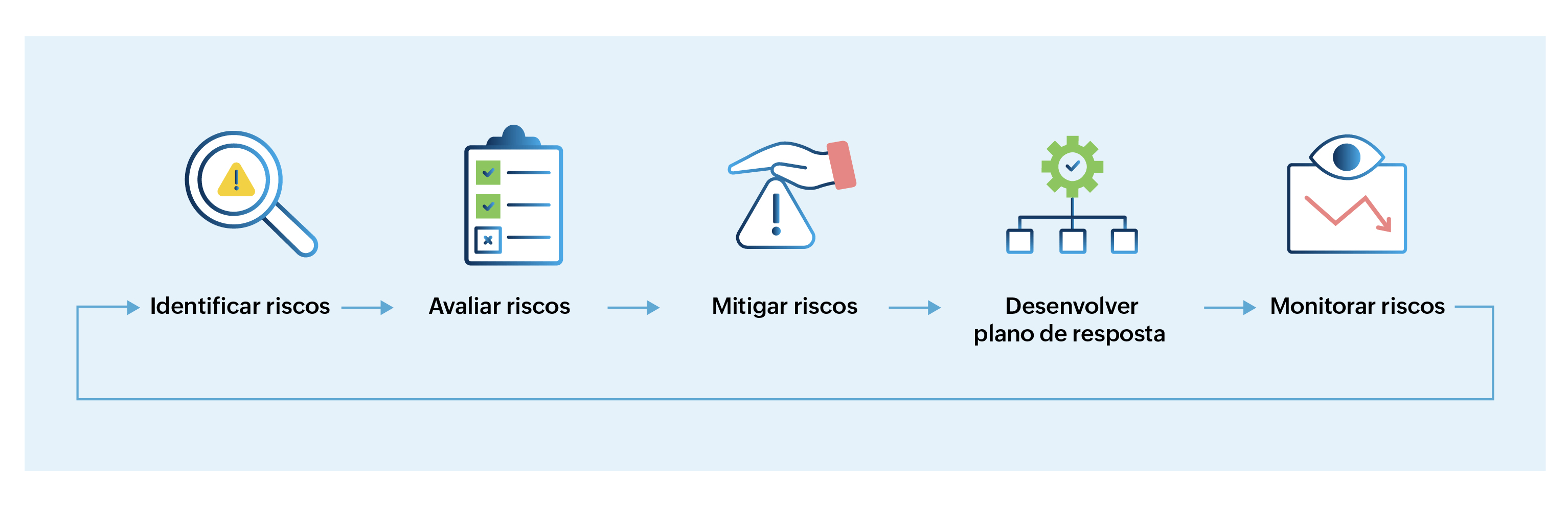

O gerenciamento de riscos de TI é responsabilidade da divisão de governança, riscos e conformidade (GRC) de uma organização. Como parte das atividades de GRC, cada processo de gerenciamento de riscos envolve algumas etapas comuns.

1. Identificar os riscos e vulnerabilidades da sua organização

Os riscos de TI variam de acordo com o tamanho da empresa, o setor em que ela atua e os tipos de aplicações e serviços que oferece. Os riscos são identificados de maneira diferente em uma empresa de TI que gerencia uma rede de varejo e em uma divisão de TI responsável por uma rede hospitalar global.

Em uma loja de varejo, os riscos podem estar ligados ao sistema de processamento de pagamentos ou ao sistema de estoque. Já um centro de saúde multinacional enfrentaria riscos relacionados à proteção das informações dos pacientes, servidores de e-mail, sistemas médicos e muito mais.

Existem diversas maneiras de iniciar o processo de identificação de riscos, como a análise SWOT (forças, fraquezas, oportunidades e ameaças), análise de suposições, diagramas de afinidade ou até um simples sistema de feedback dos colaboradores.

2. Classificar e avaliar os riscos identificados

Após identificar os riscos, é importante classificá-los para avaliá-los de forma eficaz. Normalmente, os riscos para sistemas de TI podem ser classificados como externos, internos, deliberados ou não intencionais. Outra forma de classificação é pelo impacto que causam, como na continuidade dos serviços, segurança, reputação da marca ou receita.

Uma vez classificados, a metodologia para avaliar o risco vai depender do tipo. Se for um risco quantitativo, ele será medido em termos monetários. Por exemplo, se o risco for relacionado à falha de um servidor, a avaliação quantitativa incluiria o custo do servidor, uma estimativa da perda de receita por minuto devido à falha, a frequência histórica dessa falha, entre outros parâmetros.

Os riscos qualitativos, por sua vez, são avaliados com base em análises e opiniões, sendo derivados de resultados probabilísticos.

Depois de avaliados, os riscos são registrados na matriz de avaliação de riscos.

3. Estabelecer medidas de mitigação

Após a avaliação, a próxima etapa é implementar medidas para neutralizar os riscos identificados. As estratégias de mitigação podem envolver a adição de camadas extras de segurança, a adoção de políticas rigorosas ou até a terceirização com agências externas. Uma boa prática para as organizações é considerar a contratação de um seguro cibernético após implementar um plano de gerenciamento de riscos de TI.

Para mitigar o risco de acesso não autorizado a servidores críticos, data centers e sistemas de armazenamento de dados, recomenda-se a instalação de leitores biométricos para restringir o acesso. As estratégias de mitigação são, por natureza, proativas e visam reduzir a probabilidade de ocorrência dos riscos identificados.

4. Desenvolver um plano de resposta

O plano de resposta é acionado quando a organização enfrenta um risco, mesmo após as medidas de mitigação. Essa abordagem é reativa, pois seu objetivo é conter o incidente antes que ele se agrave. Por exemplo, falhas de TI são registradas como riscos e, mesmo com as medidas de mitigação, quando uma falha ocorre, o plano de resposta a incidentes é ativado.

O objetivo desse plano é conter rapidamente os incidentes, garantir a continuidade das funções críticas do negócio durante o evento, identificar a causa raiz e evitar que incidentes semelhantes ocorram no futuro.

As práticas de gerenciamento de incidentes e de problemas se sobrepõem à resposta e mitigação de riscos de TI dentro da organização.

5. Monitorar continuamente e identificar novos riscos

Por fim, é essencial ter um sistema de feedback para monitorar continuamente os riscos documentados e identificar novos riscos que possam surgir à medida que a organização evolui. Plataformas sofisticadas de monitoramento e observabilidade dos sistemas de TI ajudam a acompanhar a infraestrutura em tempo real, detectando possíveis falhas ou ameaças. Esses sistemas de monitoramento coletam uma ampla gama de dados de telemetria e atividades, como logs de acesso de usuários, uso de memória RAM, largura de banda de rede, temperatura e outros parâmetros críticos. Esses dados podem ser exibidos em dashboards de gerenciamento de riscos de TI, facilitando a identificação precisa dos riscos pela equipe de TI.

Esses sistemas também permitem prever futuros incidentes com base em dados históricos. Atualmente, com o uso de modelos de IA, é possível analisar dados de telemetria não estruturados para gerar insights e identificar padrões de incidentes passados. Qualquer novo risco identificado passa novamente por todo o processo de gerenciamento de riscos, criando um ciclo contínuo de monitoramento e mitigação.

Há diversas estruturas de gerenciamento de riscos de TI (RMF), criadas a partir dos padrões e requisitos de diferentes setores. Essas estruturas fornecem modelos e workflows padronizados que ajudam as equipes a definir políticas, implementar medidas de mitigação de riscos e utilizar sistemas de monitoramento.

A seguir, estão algumas das estruturas de gerenciamento de riscos de TI mais utilizadas:

| Estruturas | Organização responsável | Sobre a estrutura |

|---|---|---|

ISO 27001 e ISO 27002 | The International Organization for Standardization (ISO) e International Electrotechnical Commission (IEC) | Estabelecem controles para mitigar riscos de segurança da informação relacionados a acessos não autorizados e ataques cibernéticos. |

NIST 800-53 e NIST CFS | National Institute of Standards and Technology, EUA | Direcionadas à proteção de sistemas de informação que armazenam e transmitem dados governamentais. |

AICIPA e SOC 2 | American Institute of Certified Public Accountants | Focadas na mitigação de riscos de falhas de segurança relacionadas aos dados dos clientes. A estrutura se apoia em cinco princípios: confidencialidade, disponibilidade, integridade, privacidade e segurança. |

Expression des Besoins et Identification des de Sécurité (EBIOS) | Agência francesa de cibersegurança (ANSSI), França | Estrutura de gerenciamento de riscos cibernéticos com foco em segurança da informação, amplamente adotada por órgãos públicos franceses. |

Cybersecurity Maturity Model Certification (CMMC) | National Institute of Standards and Technology, EUA | Exige que contratados e subcontratados do governo dos Estados Unidos estejam alinhados a padrões de segurança da informação. |

OCTAVE Allegro | Carnegie Mellon University (CMU), para o Department of Defense dos Estados Unidos | Metodologia autoguiada de avaliação de riscos, voltada à mitigação de riscos operacionais de TI. Indicada para organizações de pequeno porte, com equipes de TI reduzidas, e usada como ponto de partida no gerenciamento de riscos. |

FAIR IT risk management | Jack A. Jones, FAIR Institute | Metodologia quantitativa que avalia riscos em termos monetários. |

Existem quatro abordagens principais para o gerenciamento de riscos de TI. Cada uma pode ser adotada conforme o tipo de risco envolvido, a cultura da organização e a estratégia definida.

Evitar riscos completamente: As equipes de TI podem optar por evitar totalmente determinados riscos, como a coleta de dados de localização de clientes durante o acesso aos serviços da empresa. Embora essas informações possam ser relevantes para o negócio, a organização pode decidir não assumir os riscos associados à coleta e ao armazenamento de dados sensíveis. O gerenciamento de riscos de TI tem como objetivo lidar com riscos identificados, mas, ao evitar certos riscos, a organização elimina aqueles que não são essenciais para o funcionamento eficiente do negócio.

Reduzir a probabilidade de riscos: Essa abordagem consiste em adotar medidas de mitigação para diminuir a probabilidade de ocorrência de um risco identificado. Um exemplo simples é o uso de sistemas de monitoramento de ITOps, que ajudam a identificar proativamente possíveis falhas de rede ou de servidores na organização.

Retenção de riscos: A retenção de riscos envolve a aceitação consciente dos riscos enfrentados pela organização. Nessa abordagem, não são adotadas ações corretivas como contramedidas para a vulnerabilidade identificada. Ela é geralmente aplicada quando a probabilidade de ocorrência do risco é baixa e os custos para mitigá-lo são elevados. Por exemplo, se sistemas legados não estão conectados à internet e não armazenam dados críticos ou sensíveis para o negócio, o risco envolvido pode ser baixo, enquanto os custos de atualização são altos. Nesse cenário, a organização pode optar por simplesmente aceitar o risco.

Compartilhamento ou transferência de riscos: A transferência de riscos acontece quando a organização colabora com um fornecedor externo ou outra entidade para terceirizar o gerenciamento de certos riscos. Um exemplo comum é a contratação de MSPs para a execução de processos de TI. Essa abordagem transfere parte da responsabilidade para o fornecedor, mas a organização ainda precisa avaliar e monitorar os riscos associados a terceiros. Outro exemplo frequente é a contratação de seguros cibernéticos, nos quais os provedores assumem os riscos financeiros decorrentes de incidentes de segurança, como ciberataques.

Comece com uma estrutura básica: Se a sua organização está começando a jornada no gerenciamento de riscos de TI, uma boa prática é adotar uma estrutura padrão do setor como ponto de partida e, a partir daí, desenvolver a abordagem à medida que a organização amadurece na compreensão do processo e seus benefícios. Normalmente, as organizações iniciam com uma estrutura amplamente reconhecida, como NIST 800-53 ou ISO 27001.

Avaliação frequente dos riscos de TI: Os departamentos de TI devem adotar uma abordagem constante para avaliar os riscos. A infraestrutura de TI está sempre em evolução, assim como o cenário de ameaças, que desenvolve métodos inovadores para ultrapassar as defesas. Além disso, é essencial validar os riscos que estão sendo avaliados. A melhor prática é documentar e validar as respostas, com a aprovação das partes interessadas internas.

Definir políticas com a aprovação da liderança: Com frequência, quando os colaboradores recebem treinamentos ou orientações sobre o que fazer ou evitar em relação aos riscos de TI, a conformidade acaba sendo apenas parcial, com apenas parte da equipe seguindo as diretrizes. Uma abordagem mais eficaz é começar pela liderança: obter o apoio da alta gestão e estabelecer políticas claras de gerenciamento de riscos de TI. Com essas políticas em vigor, torna-se mais fácil para os colaboradores segui-las e assumir a responsabilidade.

Manter uma avaliação rigorosa de riscos de fornecedores: Sua infraestrutura de TI e seus dados podem estar expostos a riscos vindos de terceiros, como fornecedores dos quais a organização depende. Por isso, é essencial realizar uma avaliação detalhada dos fornecedores, com um conjunto abrangente de perguntas e a exigência de documentação que comprove as informações fornecidas. Também é importante manter contratos rigorosos, com cláusulas bem definidas para evitar ambiguidades, além de deixar claras as expectativas em relação a prazos de resposta a incidentes, geração de relatórios, acesso a dados offshore, objetivos de nível de serviço (SLOs) e acordos de nível de serviço (SLAs).

Considerar a escalabilidade da organização: Se a organização estiver em fase de crescimento, a estratégia de gerenciamento de riscos não pode ser revisada apenas uma vez por ano para acompanhar as mudanças. É importante garantir que essa estratégia seja escalável, considerando fatores como o surgimento de novas ameaças, o aumento no número de fornecedores ou mudanças no quadro de colaboradores. Alguns exemplos de planejamento para riscos escaláveis incluem criar processos para avaliar novas tecnologias antes de sua adoção e escolher softwares que possam ser utilizados ao longo de vários anos.

Ao iniciar uma estratégia de gerenciamento e avaliação de riscos de TI, é comum que algumas das melhores práticas acabem passando despercebidas, o que pode gerar desafios no futuro. Pensando nisso, elaboramos este checklist para ajudar você a manter tudo sob controle!

- O processo de gerenciamento de riscos de TI está alinhado à cultura da organização?

- Há comunicação efetiva com as partes interessadas internas e externas ao longo do processo de avaliação de riscos?

- A alta gestão enxerga a cibersegurança e a mitigação de riscos como fatores críticos para o negócio?

- A organização definiu claramente o nível de risco de TI com o qual consegue operar no dia a dia?

- Sua organização conta com um CISO?

- O CISO ou outra autoridade designada tem autonomia para garantir o cumprimento das políticas de gerenciamento de riscos de TI?

- A estratégia de gerenciamento de riscos de TI considera os objetivos de curto e longo prazo da organização?

- Existe uma estrutura que permita às unidades de negócio identificar, mensurar, monitorar e controlar os riscos de TI que enfrentam?

Uma plataforma de ITSM contribui para otimizar a entrega de serviços de TI ao reunir práticas como gerenciamento de incidentes, identificação de problemas, controle de ativos de hardware, conformidade de software e outras atividades relacionadas. A própria natureza dessas práticas complementa diretamente os processos de mitigação e monitoramento de riscos de TI. Por exemplo, quando um risco identificado se concretiza, como uma ameaça de cibersegurança, o workflow de resposta a incidentes é acionado como parte do gerenciamento de incidentes.

O ServiceDesk Plus, a plataforma unificada de gerenciamento de serviços da ManageEngine, acelera a mitigação de riscos por meio de workflows automatizados de resposta a incidentes. Alertas gerados pela infraestrutura de TI acionam esses workflows, eliminando barreiras de colaboração ao notificar automaticamente os técnicos responsáveis.

Quando uma nova vulnerabilidade no ambiente de TI é identificada e classificada como risco, o ServiceDesk Plus auxilia na identificação da causa raiz por meio do módulo de problemas, permitindo a eliminação dessa vulnerabilidade do ambiente. Também é possível manter um database de erros conhecidos na solução para classificar e tratar vulnerabilidades recorrentes.

Outra área com alta probabilidade de risco envolve o hardware e o software utilizados pela organização. Como plataforma de ITSM, o ServiceDesk Plus permite descobrir, classificar e acompanhar ativos como workstations, servidores, roteadores e outros equipamentos. O módulo de ativos também monitora softwares, identifica seu uso e apresenta o status de conformidade das licenças dos softwares em uso, reduzindo riscos associados a ativos não rastreados e à não conformidade de software.

A CMDB do ServiceDesk Plus fornece um mapa visual da infraestrutura de TI e dos relacionamentos entre seus componentes. Administradores de TI podem modificar e acompanhar a infraestrutura à medida que ela cresce, enquanto gestores de riscos de TI conseguem atualizar continuamente o perfil de riscos conforme novos componentes são adicionados. Com esse mapa de relacionamentos, também é possível avaliar o impacto potencial da indisponibilidade de qualquer componente de TI.

Se você deseja reformular o gerenciamento de serviços de TI para fortalecer sua postura de GRC, experimente o ServiceDesk Plus por 30 dias, sem compromisso. Também é possível agendar uma demo, na qual nossos especialistas em produto configuram o ServiceDesk Plus de acordo com suas necessidades e apresentam seus recursos.

Experimente gratuitamente hoje mesmo.

O período de avaliação é de 30 dias, sem necessidade de cartão de crédito.

Cadastre-se agora