Was sind Anomalien?

Anomalien, auch als Ausreißer bekannt, sind seltene oder unerwartete Datenpunkte, die sich deutlich von der Mehrheit der Beobachtungen unterscheiden. In der Cybersicherheit deuten Anomalien oft auf böswilliges Verhalten wie Insider-Bedrohungen, laterale Bewegungen oder unbefugten Zugriff hin. Die frühzeitige Erkennung von Anomalien ist für die Verhinderung von Datenverletzungen und die Verbesserung der Netzwerksicherheit von entscheidender Bedeutung.

Bedeutung der Anomalieerkennung

Die Anomalieerkennung, d. h. die Identifizierung abnormaler Ereignisse oder Verhaltensweisen in einem Datensatz, ist ein Eckpfeiler moderner Systeme zur Erkennung von Bedrohungen. Ob in Zeitreihendaten, Protokollen oder Benutzeraktivitäten – Anomalieerkennungssoftware markiert Abweichungen, die auf eine Sicherheitsanomalie oder einen Systemausfall hindeuten könnten. Im Gegensatz zu regelbasierten Systemen können Anomalieerkennungsalgorithmen unbekannte Bedrohungen und Zero-Day-Angriffe aufdecken.

Arten von Anomalien

Das Verständnis der Arten von Anomalien ist für die Entwicklung effektiver Anomalieerkennungstechniken von entscheidender Bedeutung. Dazu gehören:

- Punktuelle Anomalien: Einzelne Datenpunkte, die sich deutlich von den übrigen unterscheiden. Beispiel: Ein plötzlicher Anstieg der Anmeldefehler.

- Kontextuelle Anomalien: Datenpunkte, die in einem bestimmten Kontext anomal sind. Beispiel: Hoher Netzwerkverkehr um Mitternacht.

- Kollektive Anomalien: Eine Folge von Datenpunkten, die zusammen vom erwarteten Verhalten abweichen. Beispiel: Eine Folge von Anmeldungen aus verschiedenen Ländern innerhalb kurzer Zeit.

Diese Arten dienen als Leitfaden für die Implementierung verschiedener Methoden zur Anomalieerkennung und verbessern die Genauigkeit der Bedrohungserkennung in dynamischen Umgebungen.

Algorithmen zur Anomalieerkennung

Algorithmen zur Anomalieerkennung bilden das rechnerische Rückgrat jedes modernen Systems zur Erkennung von Sicherheitsanomalien. Diese Algorithmen helfen dabei, Abweichungen von normalen Mustern im Benutzerverhalten, in Systemprotokollen, im Netzwerkverkehr und bei Zugriffsereignissen zu identifizieren, wodurch Bedrohungen, die herkömmlichen signaturbasierten Tools entgehen, frühzeitig erkannt werden können.

Zu den wichtigsten Algorithmen zur Anomalieerkennung in der Cybersicherheit gehören:

- Isolation Forest: Dieser Algorithmus ist äußerst effektiv bei der Identifizierung von Ausreißern in großen Datensätzen und isoliert Anomalien anhand der Leichtigkeit, mit der sie vom Rest der Daten getrennt werden können. Er wird häufig zur Erkennung seltener Angriffsmuster wie Missbrauch von Berechtigungen oder ungewöhnlicher Dateizugriffe eingesetzt.

- One-Class Support Vector Machine (SVM): One-Class SVM eignet sich ideal für hochdimensionale Daten wie Protokolle und Aufzeichnungen von Benutzeraktivitäten. Es erstellt eine Grenze um normale Daten und kennzeichnet Abweichungen als Anomalien, was für die Erkennung unbekannter Angriffsvektoren oder des Missbrauchs von Anmeldedaten nützlich ist.

- Autoencoder: Dies sind Deep-Learning-basierte Modelle, die darauf trainiert sind, Eingabedaten zu rekonstruieren. In der Cybersicherheit werden sie verwendet, um normale Protokollsequenzen oder den Netzwerkverkehr zu modellieren. Wenn die Rekonstruktionsfehler sprunghaft ansteigen, deutet dies auf potenzielle Anomalien wie unbefugte Aktionen oder Systemkompromittierungen hin.

- k-Means-Clustering: Dieser unüberwachte Algorithmus gruppiert ähnliche Datenpunkte und hebt Ausreißer hervor. Damit eignet er sich zum Gruppieren typischer Benutzeraktionen und zum Erkennen anomaler Verhaltensweisen wie Brute-Force-Angriffe oder interne Erkundungen.

- Density-based spatial clustering of applications with noise (DBSCAN): DBSCAN identifiziert dichte Cluster und kennzeichnet Punkte in spärlichen Regionen als Anomalien. In SIEM-Umgebungen kann dies seltene Anmeldeverhalten oder selten vorkommende Kommunikationsversuche von ruhenden Malware-Programmen hervorheben.

- Hauptkomponentenanalyse (PCA): Die PCA-basierte Anomalieerkennung wird häufig zur Reduzierung der Dimensionalität von Protokoll- oder Telemetriedaten verwendet und hilft dabei, unerwartete Abweichungen im Systemverhalten oder in der Anwendungsnutzung zu identifizieren.

Maschinelles Lernen bei der Anomalieerkennung

Maschinelles Lernen (ML) bei der Anomalieerkennung ermöglicht es Cybersicherheitsteams, Bedrohungen zu identifizieren, die nicht mit bekannten Angriffssignaturen übereinstimmen. Herkömmliche Erkennungsmethoden haben Schwierigkeiten mit neuartigen Bedrohungen und verrauschten Umgebungen. ML-basierte Anomalieerkennungssoftware passt sich an sich entwickelnde Muster an und reduziert Fehlalarme, indem sie lernt, was „normal” in Ihrer individuellen Umgebung bedeutet.

Es gibt drei Haupttypen von ML, die für die Anomalieerkennung in der Cybersicherheit verwendet werden:

- Überwachtes Lernen: Erfordert gekennzeichnete Daten sowohl für normales als auch für anomales Verhalten. In der Cybersicherheit ist dies nützlich, um Modelle für bekannte Angriffe (z. B. Phishing oder Ransomware-Aktivitäten) zu trainieren. Seine Anwendbarkeit ist jedoch durch die Verfügbarkeit von qualitativ hochwertigen gekennzeichneten Daten begrenzt.

- Unüberwachtes Lernen: Unüberwachte Modelle wie Clustering und Autoencoder, die am häufigsten bei der Erkennung von Sicherheitsanomalien zum Einsatz kommen, lernen normale Verhaltensmuster, ohne dass gekennzeichnete Anomalien erforderlich sind. Diese Modelle eignen sich ideal für Umgebungen wie SIEM-Plattformen, in denen die meisten Daten nicht gekennzeichnet sind und Angreifer ihre Taktiken ständig weiterentwickeln.

- Halbüberwachtes Lernen: Trainiert anhand umfangreicher „normaler” Daten und markiert Abweichungen, ohne dass gekennzeichnete Angriffsdaten erforderlich sind. Dieser Ansatz ist in UEBA-Systemen effektiv, in denen das Verständnis des grundlegenden Benutzerverhaltens entscheidend für die Erkennung von Insider-Bedrohungen oder kompromittierten Konten ist.

Zu den gängigen Cybersicherheitsanwendungen der ML-basierten Anomalieerkennung gehören:

- UEBA: ML-Modelle analysieren Zeitreihendaten, Protokollsequenzen und Zugriffsmuster, um Anomalien wie unmögliche Reisen, Missbrauch von Anmeldedaten und Datenhortung zu erkennen.

- Erkennung von Netzwerk-Anomalien: ML identifiziert abnormale Protokollnutzung, Daten-Exfiltrationsversuche und Command-and-Control-Verkehr, selbst wenn dieser verschlüsselt oder verschleiert ist.

- Endpunktsicherheit: Verhaltensbasierte Modelle erkennen anomale Prozessausführungen, Dateiänderungen und Registrierungsänderungen, die auf Malware-Aktivitäten hindeuten.

- SIEM-Korrelation und Warnmeldungen: ML ergänzt die regelbasierte Korrelation, indem es seltene oder neu auftretende Angriffsmuster in Protokollen, Ereignissen und Telemetriedaten kennzeichnet.

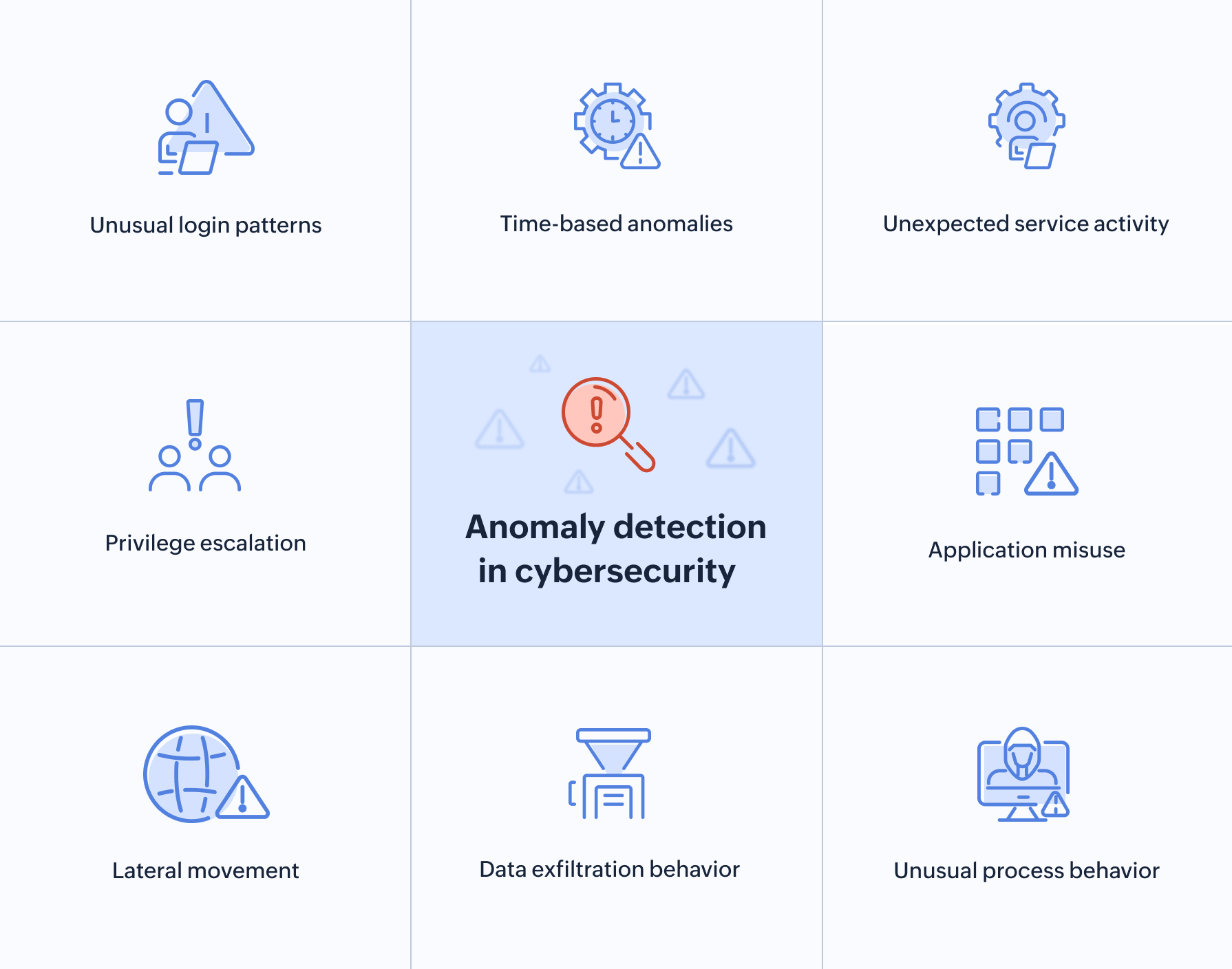

Anomalieerkennung in der Cybersicherheit

Wie bereits erwähnt, umfasst die Anomalieerkennung die Identifizierung von Abweichungen in Benutzeraktivitäten, Netzwerkverhalten oder Systemereignissen, die auf potenzielle Bedrohungen hinweisen.

Zu den Arten von Anomalien zählen:

- Ungewöhnliche Anmeldemuster: Wenn sich ein Benutzer zu einer ungewöhnlichen Zeit (z. B. um 3 Uhr morgens), von einer fremden IP-Adresse oder von mehreren geografischen Standorten innerhalb eines kurzen Zeitraums anmeldet, sind dies alles starke Indikatoren für eine Kompromittierung der Anmeldedaten.

- Privilegienerweiterung: Wenn ein Standardbenutzer plötzlich Befehle ausführt oder auf Ressourcen zugreift, die für Administratoren reserviert sind, kann dies auf der Grundlage von Verhaltensbaselines als Anomalie gekennzeichnet werden.

- Laterale Bewegung: Wenn ein Konto oder Prozess auf Systeme zugreift, mit denen es normalerweise nie interagiert, wird ein solches Verhalten als Netzwerk-Anomalie betrachtet. Die Erkennung lateraler Bewegungen ist ein wichtiger Anwendungsfall für die Erkennung von Netzwerk-Anomalien.

- Verhalten zur Datenexfiltration: Ein plötzlicher Anstieg des ausgehenden Datenverkehrs, insbesondere wenn es sich um sensible Daten oder unbekannte Ziele handelt, ist ein klassisches Szenario für die Erkennung von Datenanomalien.

- Ungewöhnliches Prozessverhalten: Prozesse, die unerwartet gestartet werden, aus nicht standardmäßigen Verzeichnissen ausgeführt werden oder unbefugte Änderungen an der Registrierung vornehmen, können von Endpunkt-Anomalieerkennungssystemen gemeldet werden.

- Missbrauch von Anwendungen: Benutzer, die Aktionen außerhalb ihres normalen Anwendungsmusters ausführen, wie z. B. das Herunterladen von Berichten in großen Mengen oder das Exportieren von Dashboards, können auf Insider-Bedrohungen hinweisen.

- Unerwartete Serviceaktivität: Das Öffnen neuer Ports, häufige Neustarts von Diensten oder die unerwartete Verwendung von Protokollen sind Beispiele für die Erkennung von Anomalien im Netzwerkverhalten.

- Zeitbasierte Anomalien: Die Erkennung von Anomalien in Zeitreihen ist nützlich, um Abweichungen bei Metriken wie CPU-Auslastung, Speicherspitzen, Authentifizierungsversuchen oder fehlgeschlagenen Anmeldungen über einen bestimmten Zeitraum zu erkennen.

Anwendungsfälle für die Erkennung von Anomalien

Um die Erkennung von Anomalien in der Cybersicherheit besser zu verstehen, ist es hilfreich, sich praktische Szenarien anzusehen, in denen Sicherheitsanomalien auf echte Bedrohungen hinweisen. Diese Beispiele zeigen, wie Algorithmen zur Erkennung von Anomalien, ML und Techniken zur Erkennung von Anomalien zusammenarbeiten, um ungewöhnliche Aktivitäten zu identifizieren, die herkömmliche Erkennungswerkzeuge möglicherweise umgehen.

1. Ungewöhnlicher Anmeldeort (Erkennung unmöglicher Reisen)

- Szenario: Ein Benutzer meldet sich um 9 Uhr EST aus New York und dann um 9:15 Uhr EST aus Singapur an. Das Unternehmen verwendet SSO und geobasierte Zugriffskontrollen.

- Erkennung: Ein Algorithmus zur Erkennung von Anomalien in Zeitreihen, der auf der Basis von Benutzerverhaltensdaten arbeitet, kennzeichnet dies als unmögliches Reiseereignis. Er erkennt, dass ein solcher geografischer Wechsel innerhalb eines kurzen Zeitraums statistisch gesehen unwahrscheinlich ist.

- Bedeutung: Diese Sicherheitsanomalie kann auf gestohlene Anmeldedaten hinweisen, die aus einer anderen Region verwendet werden, oder auf einen Versuch, eine Sitzung zu kapern – beides häufige Vorgehensweisen bei Phishing-Angriffen.

2. Massiver ausgehender Datenverkehr zu ungewöhnlichen Zeiten

- Szenario: Ein Desktop-Endpunkt, der normalerweise während der Arbeitszeit einige Megabyte pro Stunde überträgt, lädt plötzlich um 2:45 Uhr morgens 3,5 GB verschlüsselte Daten an eine unbekannte IP-Adresse hoch.

- Erkennung: Eine Technik zur Erkennung von Datenanomalien in Verbindung mit einem Algorithmus zur Erkennung von Ausreißern wie Isolation Forest kennzeichnet dies als Volumenanstieg und ungewöhnliche Aktivität zu dieser Tageszeit.

- Bedeutung: Dies könnte ein Fall von Datenexfiltration durch ein kompromittiertes System, ein Botnetz oder eine Insider-Bedrohung sein. Es handelt sich um einen klassischen Anwendungsfall für Anomalieerkennungssoftware zur Erkennung von versteckten Sicherheitsverletzungen.

3. Ruhendes Konto plötzlich auf mehreren Systemen aktiv

- Szenario: Ein selten genutztes Administratorkonto, das seit über 90 Tagen inaktiv ist, wird plötzlich innerhalb von 10 Minuten zur Authentifizierung bei Domänencontrollern, einem VPN und Cloud-Konsolen verwendet.

- Erkennung: Anomalieerkennungstechniken mit UEBA identifizieren diesen Aktivitätsschub als ungewöhnlich für dieses Konto und diese Berechtigungsstufe.

- Bedeutung: Dies deutet häufig auf eine Kompromittierung der Anmeldedaten hin. Der Angriff könnte eine Insider-Bedrohung oder ein externer Akteur sein, der ein vergessenes Konto mit hohen Berechtigungen ausnutzt.

4. Nicht übereinstimmendes Geräteprofil bei Zugriffsversuch

- Szenario: Ein Benutzerkonto, das sich normalerweise von einem vom Unternehmen bereitgestellten Windows 11-Computer aus anmeldet, versucht, über ein Android-Gerät mit einer nicht erkannten IP-Adresse auf das Netzwerk zuzugreifen.

- Erkennung: Anomalieerkennungsalgorithmen auf Basis von ML analysieren Gerätefingerabdrücke, Sitzungsmetadaten und den Zugriffsverlauf, um die Nichtübereinstimmung zu kennzeichnen.

- Bedeutung: Dieses Verhalten weicht vom bekannten Profil des Benutzers ab und kann auf Sitzungsentführung, mobile Malware oder einen Versuch einer Sicherheitsverletzung durch ein betrügerisches Gerät hindeuten.

ManageEngine Log360: Eine einheitliche Sicherheitsplattform für moderne SOCs

Log360 ist ein SIEM der Enterprise-Klasse, das für moderne Sicherheitsteams entwickelt wurde. Es hilft SOCs dabei, ihre Abläufe zu skalieren und Bedrohungen schneller zu erkennen. Die Plattform vereint Protokollverwaltung, Echtzeit-Sicherheitsanalysen und verhaltensbasierte Anomalieerkennung an einem Ort. Sicherheitsdaten aus Cloud- und lokalen Umgebungen können in Echtzeit überwacht werden.

Die Architektur von Log360 ist sowohl auf Tiefe als auch auf Leistung ausgelegt. Es nutzt verteilte Ereignisverarbeitung, angereicherte Kontextmodellierung und eine fortschrittliche Alarm-Pipeline, um eine genaue Erkennung zu gewährleisten, ohne den Betrieb zu verlangsamen. Alle Erkennungsregeln und IOCs werden kontinuierlich aus der Cloud aktualisiert, sodass Ihr SOC stets auf die neuesten Bedrohungen vorbereitet ist.

Funktionen, die Log360 auszeichnen

1) Bibliothek zur Erkennung von Anomalien

Fortschrittliche Verhaltensanalysen und kontextbezogene Korrelationen heben subtile Abweichungen hervor, die auf eine Kompromittierung im Frühstadium hinweisen. Beispiele hierfür sind:

- Windows- und AD-Anomalien: Übermäßige Update-Versuche, Manipulationen der Registrierung, umfangreiche Dateibearbeitungen, unbefugte Änderungen der Gruppenrichtlinien und Zurücksetzen von DSRM-Passwörtern.

- Microsoft 365-Anomalien: Umgehung von Passwortzurücksetzungen, ungewöhnliche Anmeldefehler, verdächtige Aktivitäten im Postfach, übermäßiges Löschen von Dateien und Richtlinienänderungen außerhalb der Geschäftszeiten.

- Datenbank- und Serveranomalien: Verdächtige Passwortänderungen in SQL Server, Versuche der privilegierten Ausführung von IIS FTP.

- Firewall-Anomalien: Richtlinienänderungen außerhalb der Geschäftszeiten oder ohne Genehmigung in Fortinet, Netscreen, WatchGuard, SonicWall und Sophos.

- Anomalien in der Cloud/bei SaaS: Abnormale Datenübertragungen in Salesforce, nicht autorisierte Connector-Aktivitäten, Änderungen an Admin-Einstellungen.

- Anomalien in Unix: Unregelmäßige Passwortaktivitäten, anomale

Ausführung privilegierter Befehle.

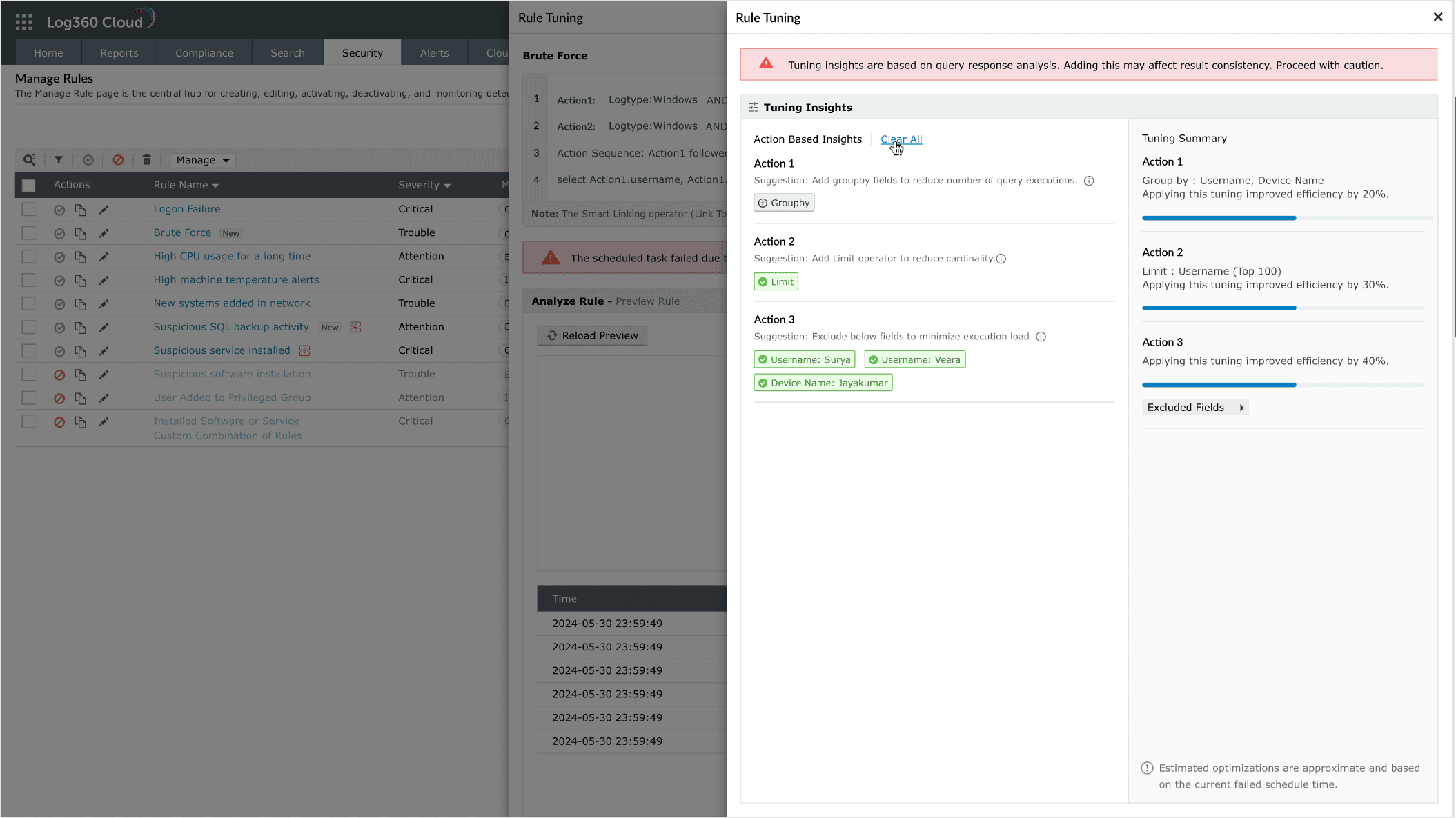

2) Erkennung von Next Generation-Bedrohungen:

- Regeloptimierung mit Filterung auf Objektebene: Regeln werden auf granularer Objektebene

(Benutzer, Anwendungen, Endpunkte) angewendet und filtern Alarmkriterien nach Kontext,

wodurch Fehlalarme deutlich reduziert werden und Analysten sich auf Ereignisse mit hohem

Risiko konzentrieren können.

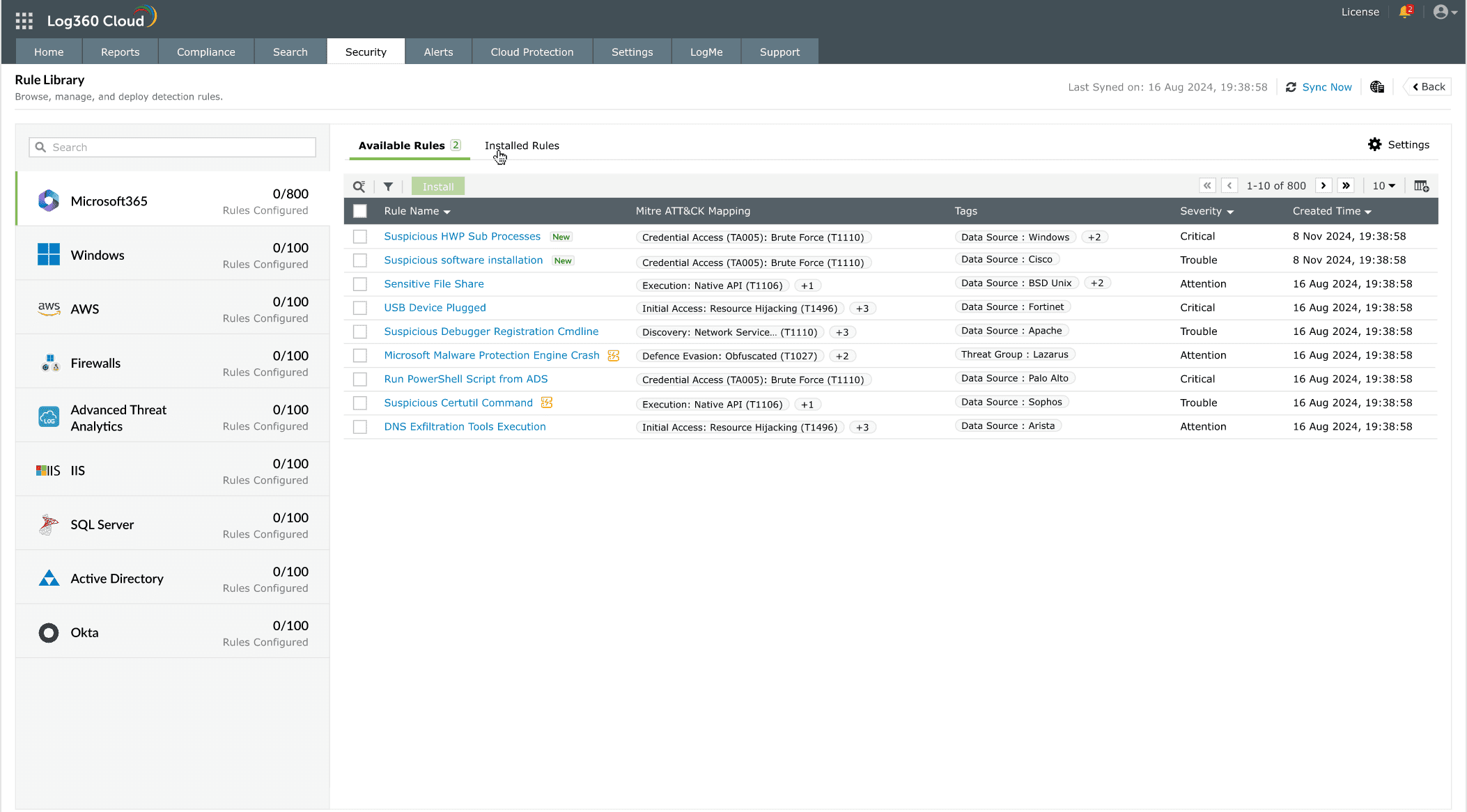

- Cloud-basierte Erkennungsbibliothek: Log360 bietet sofortige Abdeckung

mit einem cloudbasierten Repository mit über 2.000 Erkennungen, darunter

Korrelationsregeln, Anomaliemodelle und Threat-Intelligence-Übereinstimmungen. Alle

Erkennungen sind dem MITRE ATT&CK®-Framework zugeordnet, sodass SOC-Teams einen

Überblick über die Verteidigungslage gegenüber realen Angreifer-Taktiken erhalten. Die

Bibliothek ermöglicht eine mehrschichtige Verteidigung durch:

- Korrelationsregeln - erkennen bekannte Angriffsmuster, indem sie Aktivitäten über Endpunkte, Server, SaaS und Cloud-Umgebungen hinweg verknüpfen.

- Anomalie-Regeln - legen normales Verhalten als Basis fest und decken Insider-Bedrohungen, kompromittierte Konten oder Richtlinienverstöße auf.

- Threat Intelligence-Übereinstimmungen - bereichern Erkennungen

mit Echtzeit-Feeds (Webroot, STIX/TAXII) und markieren Verbindungen zu bekannten

bösartigen IPs, Domains und URLs.

Es werden kontinuierlich neue Regeln veröffentlicht, um neue TTPs abzudecken und so die Widerstandsfähigkeit gegen sich weiterentwickelnde Bedrohungen zu gewährleisten.

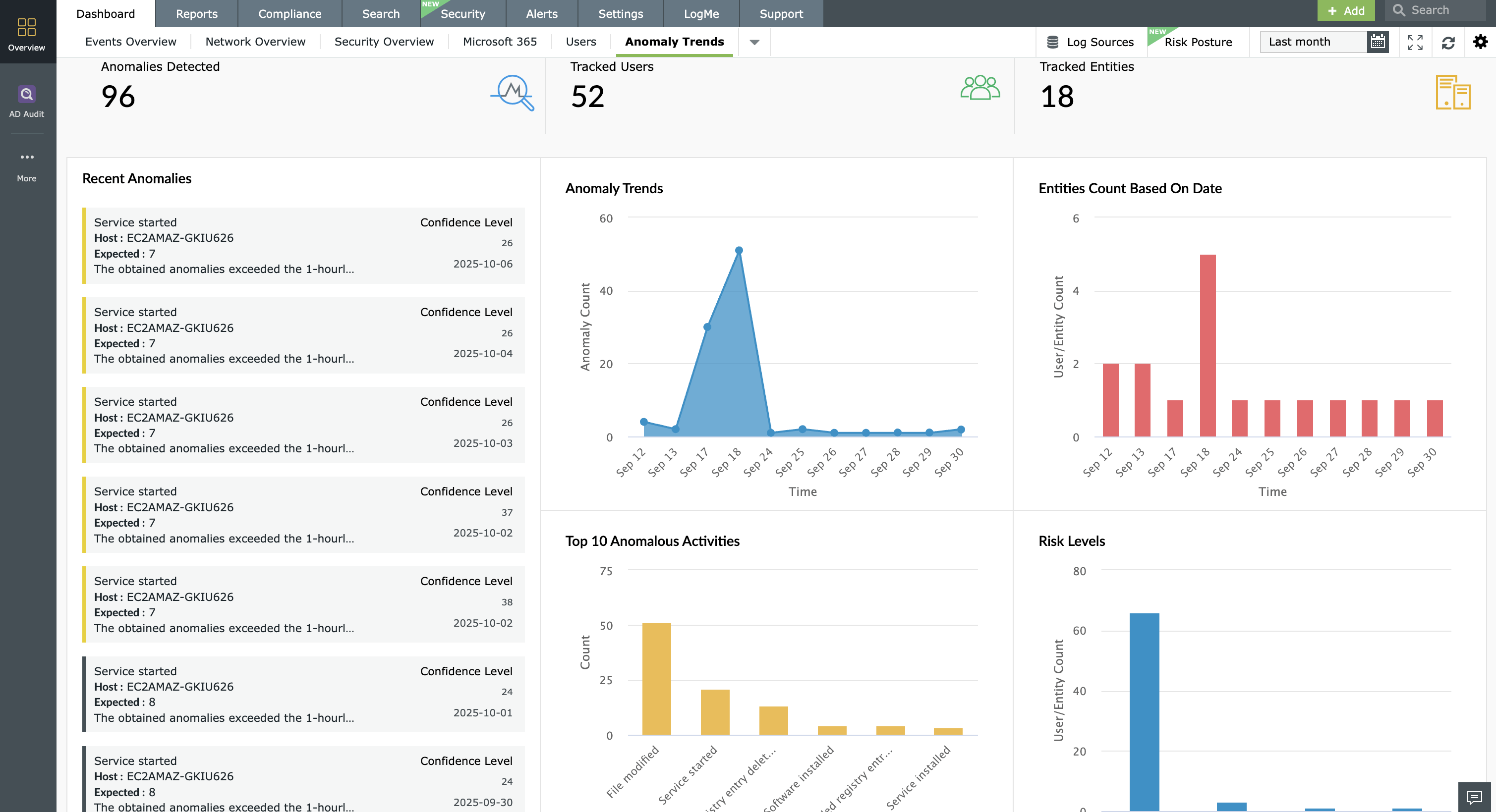

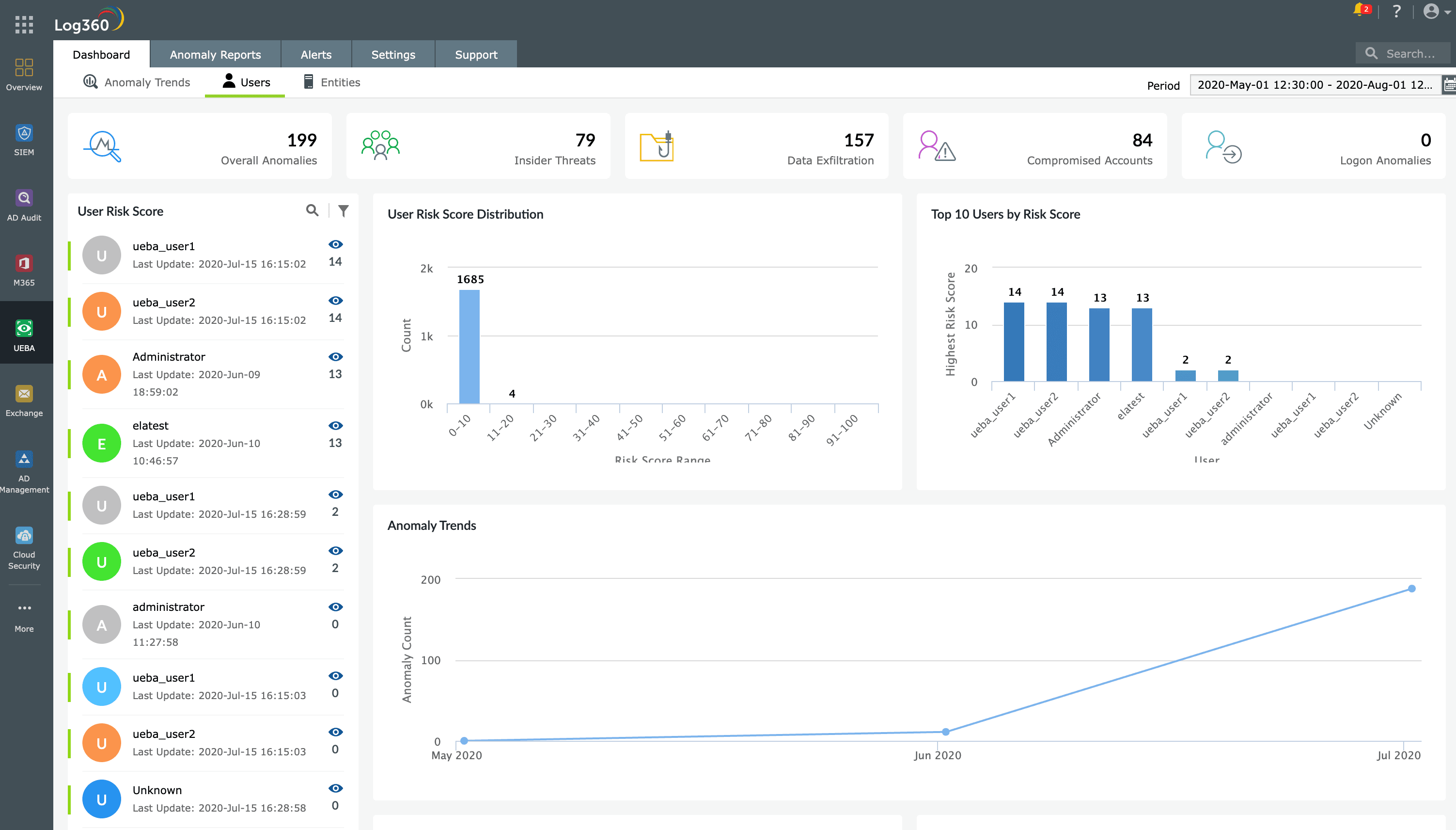

3) Verhaltensanalyse mit UEBA

Log360 enthält ein spezielles UEBA-Modul. Diese Funktion verwendet ML-Algorithmen, um eine Verhaltensbasislinie für jeden Benutzer und jede Entität (z. B. Endpunkte, Server und Anwendungen) im Netzwerk festzulegen.

- Risikobewertung: Jedem Benutzer und jeder Entität wird eine dynamische Risikobewertung zugewiesen, die auf der Schwere und Häufigkeit ihrer Aktivitäten basiert.

- Dynamische Gruppierung: Benutzer und Entitäten werden automatisch anhand ähnlicher Verhaltensweisen gruppiert, wodurch Anomalien im Kontext leichter zu erkennen sind.

- Kontextbezogene Warnmeldungen: Wenn Aktivitäten erheblich von der Norm

abweichen, löst das System Warnmeldungen aus und kennzeichnet sie als Vorfälle mit

geringem, mittlerem oder hohem Risiko.

Die Lösung bietet intelligente Schwellenwerte, die Kontextinformationen und Echtzeitdaten nutzen, um ihre Werte kontinuierlich neu zu bewerten und anzupassen. Im Gegensatz zu statischen Schwellenwerten, bei denen es sich um feste Werte handelt, die auf vordefinierten Standards basieren, können intelligente Schwellenwerte dynamisch an Veränderungen in der IT-Umgebung angepasst werden.

Für wen ist Log360 geeignet?

Log360 wurde für Unternehmen mit komplexen, hybriden Umgebungen entwickelt, die ihre Sicherheit und Bedrohungserkennung zentralisieren und die Compliance optimieren möchten. Es eignet sich ideal für:

- SOC-Teams, die eine kontextbezogene, rauscharme Bedrohungsübersicht mit minimalem manuellem Aufwand benötigen.

- Unternehmen mit heterogenen IT-Stacks

- Regulierte Branchen, die hochwertige Prüfberichte erstellen müssen

- Managed Security Service Provider (MSSPs), die Multi-Tenant-SOC-Services in großem

Umfang anbieten.

Vorhandene Inhalte (mit Ausnahme des Produktpräsentationsabschnitts)

Was kommt als Nächstes?

Erfahren Sie, wie Sie mit den Funktionen von Log360 die Erkennung von Anomalien im Netzwerk Ihres Unternehmens implementieren können.

- Was sind Anomalien?

- Bedeutung der Anomalieerkennung

- Arten von Anomalien

- Algorithmen zur Anomalieerkennung

- Maschinelles Lernen bei der Anomalieerkennung

- Anomalieerkennung in der Cybersicherheit

- Anwendungsfälle für die Erkennung von Anomalien

- ManageEngine Log360: Eine einheitliche Sicherheitsplattform für moderne SOCs

- Für wen ist Log360 geeignet?