Et Microsoft Azure-logføringsværktøj som Log360 hjælper med at administrere Azure-logfiler fra alle enheder og programmer i din Azure-skyinfrastruktur, f.eks. virtuelle maskiner (VM'er) og objektbeholdere, og hjælper med at detektere performanceflaskehalse. Indsamling af VM-aktivitetslogfiler er afgørende for præcist at opdage sikkerhedsbrud. Log360 hjælper med at reducere omkostningerne ved skyen ved at identificere ressourcer, der ikke bruges, og muligheder for right-sizing af din Azure-sky.

Log360 indsamler logfiler fra Azure-miljøet på en sikker måde ved hjælp af Azure Monitor Logs-API'et. Løsningens REST API-klientanmodning indeholder en forespørgsel, der køres mod Azure Monitor, for at afgøre hvilke data der skal hentes fra Azure-arbejdsområdet. Når Log360 er implementeret i dit IT-miljø, indsamler og analyserer løsningen Azure-logfiler og lagrer dem på en sikker måde for at forbedre netværks- og websikkerheden, uanset at logfilerne kommer fra en lang række enheder i din Azure-sky.

Få et klart billede af, hvad der foregår i dit Azure-miljø, ved at korrelere den store mængde Azure-logfiler fra hele din Azure-infrastruktur i skyen. Log360's hændelseskorrelationsmodul korrelerer ubesværet alvorlige hændelser med andre hændelser, der sker på Azure-ressourcerne. Den hjælper også med at oprette en ny Azure-lagringskonto til alle Azure-lagringstjenester og gøre den tilgængelig overalt via HTTP og HTTPS.

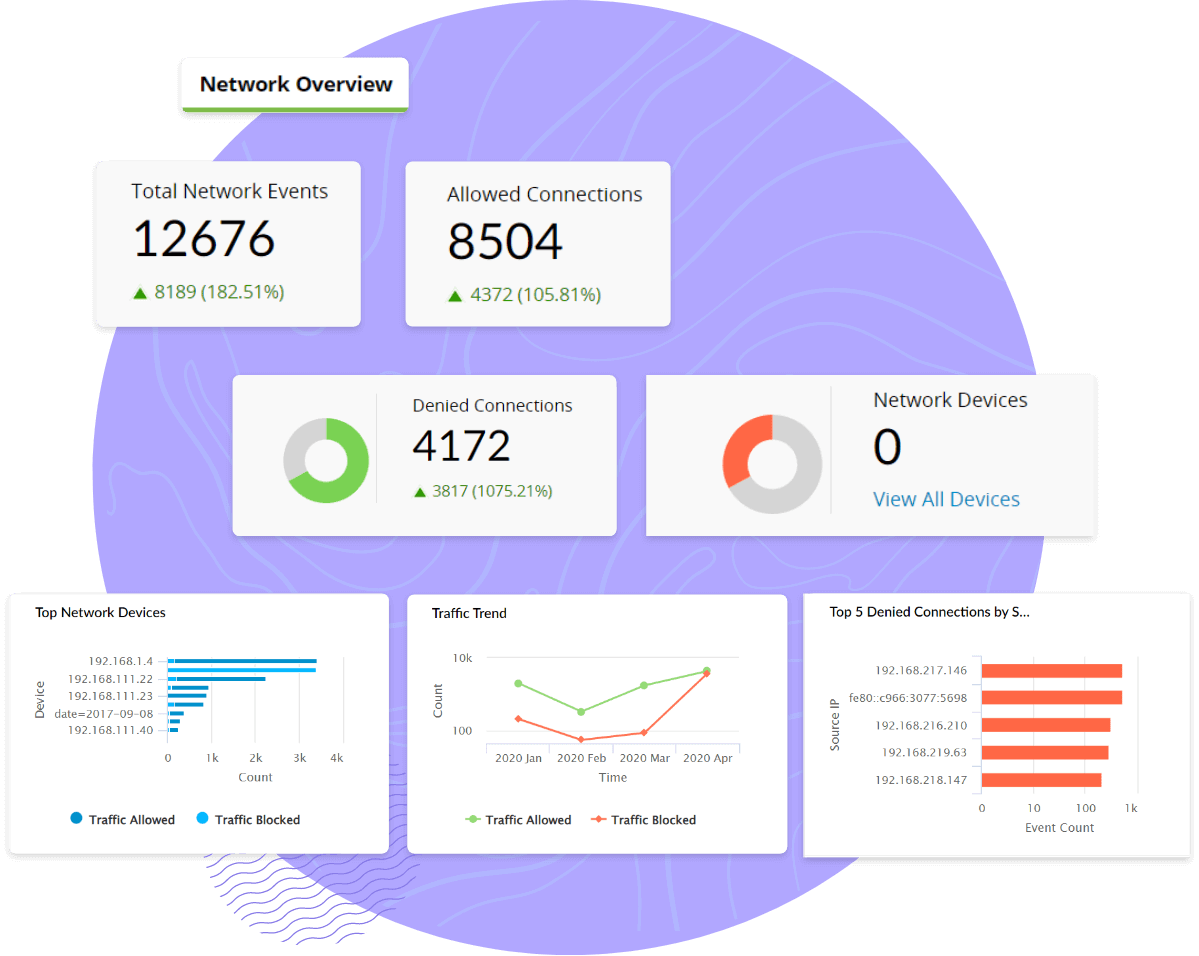

Du kan spore alle brugeraktiviteter og ændringer af netværkssikkerhedsgrupper, virtuelle netværk, DNS-zoner, virtuelle maskiner, databaser og lagerkonti i din Microsoft Azure sky ved hjælp af Log360. Overvåg aktiviteter i hele din Azure sky og dit hybride og lokale Active Directory, og overvåg Windows logins, filadgange og meget mere.

ManageEngine Log360 hjælper med at afbalancere trafikken til bestemte slutpunkter. På en enkel konsol viser den alle oprettede, ændrede og slettede slutpunkter baseret på data fra Traffic Manager. Desuden giver løsningen dig mulighed for at administrere ændringer af tilladelser og konfigurationer baseret på Azure Traffic Manager.

Som sikkerhedsprofessionel skal du ofte udføre forensisk analyse af logfiler, hvilket er en banal og tidkrævende opgave. Log360 hjælper med at visualisere Microsoft Azure-logfiler i et samlet miljø med intuitive diagrammer, grafer og rapporter for at identificere rodårsagen til et problem. Vores Azure-overvågningsværktøj, Log360, hjælper med at analysere alle programmer, der er implementeret i Azure-skyen, for at kontrollere performance, maksimere tilgængeligheden og pålideligheden og optimere forbruget. Log360's SIEM-funktion sporer alle ændringer og identificerer skadelige aktiviteter i Azure AD-logfiler, filer og mapper i Azure. Log360's filter- og søgemodul hjælper med at dykke ned i Azure AD-aktivitetslogfiler for at detektere mistænkelig aktivitet og reagere på den.

Få besked om kritiske ændringer af AD-objekter, herunder brugere, computere, grupper, organisationsenheder, sikkerhedskontoindehavere og GPO'er. Det er vigtigt at sikre, at Azure-servere, programmer i Azure Cloud og Azure-ressourcer kører problemfrit for at reducere nedetid og performanceflaskehalse. Log360 hjælper med at sikre følsomme data i Azure-skyen og detekterer hurtigt forsøg på dataudtrækning.

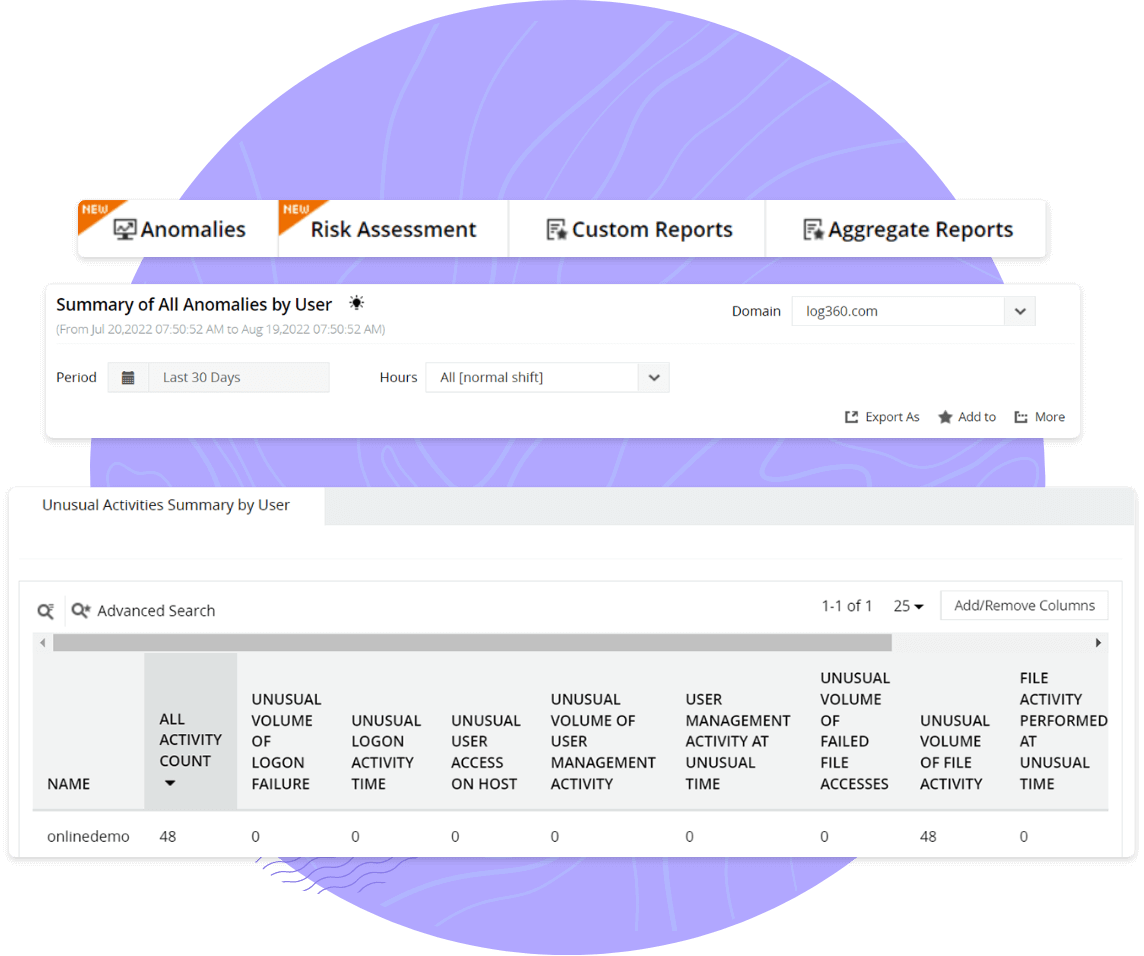

Overvåg ændringer af dit Azure AD-miljø, og håndter eskalering af rettigheder. Hvis en bruger f.eks. tilgår systemet efter arbejdstid, kan det betragtes som unormal adfærd. Det er derfor, at en bestemt brugers risikoscore stiger sammen med den tilsvarende alvorsgrad. Kategorisering af risikoscore som OBS, Problem og Alvorlig hjælper dig med at prioritere hændelser og hurtigt træffe afhjælpende foranstaltninger efter behov.

Log360's avancerede trusselsanalysefunktion blokerer skadelige domæner, IP'er og URL'er, der er trængt ind i dit netværk. Konfigurer advarselsprofiler for at modtage øjeblikkelige advarsler, når en skadelig kilde trænger ind på dit netværk og udfører mistænkelige brugerhandlinger i dit Azure AD. Baseret på hændelsens alvorsgrad kategoriseres og prioriteres advarsler, så du hurtigt kan reagere på alvorlige hændelser for at forhindre sikkerhedsbrud.

Centraliser Azure-logindsamling for at få indsigt i konfigurationsændringer, serverangreb og sikkerhedsfejl. Overvåg ændringer i din netværkssikkerhedsgruppe, dine virtuelle maskiner og dine virtuelle netværk, og reager straks på sikkerhedstrusler. Arkivér Azure-logfiler, og tilpas arkiveringen til et bestemt tidsrum baseret på din organisations behov eller i henhold til IT-lovgivningens krav.

Detekter sikkerhedstrusler med stor nøjagtighed ved at korrelere dine Azure-logfiler med resten af dine netværkslogfiler. Løsningens trusselsanalysefunktioner hjælper med at identificere og blokere skadelige IP-adresser og URL'er.

Forsvar mod insidertrusler, kontokompromittering og dataudtrækning. Opdag unormal brugeradfærd med Log360's UEBA-modul.

Løsningens avancerede trusselsanalysefunktion spotter nøjagtigt skadelige aktører i Azure-netværket og identificerer deres teknikker og taktikker for at mindske risikoen for et databrud.

Automatiserede arbejdsgange for hændelsesreaktion med sikkerhedsorkestrering, automatisering og respons (SOAR) udløses for at sikre en hurtig reaktion på sikkerhedstrusler og tildeler automatisk anmodninger til sikkerhedsadministratorer.

Godtgør compliance med rapporter, der er klar til revision, for HIPAA, PCI DSS, GDPR og meget mere. Få dyb indsigt i sikkerhedsbrud, forbedr undersøgelserne, og løs problemerne hurtigt.

Azure-logfiler, der genereres af Microsoft Cloud-computingplatformen, Microsoft Azure, er vigtige for overvågning, fejlfinding og revision af aktiviteter i og performance af Azure-ressourcer og ‑programmer. Azure genererer flere slags logfiler, herunder aktivitets-, diagnosticerings-, sikkerheds-, netværks- og lagringslogfiler, som hjælper dig med at få indsigt i dit Azure-miljø.

Log360 kan overvåge en lang række Azure-ressourcer og ‑miljøer.

Denne omfattende overvågning hjælper med at opretholde sikkerheden og performance af Azure-ressourcer og ‑programmer.

Log360 baner vej for centraliseret Azure-logindsamling for at give indsigt i konfigurationsændringer, sikkerhedsbrud og meget mere. Med revisionsklare rapporter hjælper den med at godtgøre compliance med forskellige regler som HIPAA, PCI DSS og GDPR, giver dyb indsigt i sikkerhedsbrud og forbedrer undersøgelsesprocesser.

Manuelle tjenester som Azure Log Analysis, Azure Monitor og en dedikeret SIEM-løsning som Log360 tjener forskellige formål og tilbyder forskellige niveauer af muligheder for at analysere Azure-logfiler.

| Tjenester | Fordele | Ulemper |

|---|---|---|

| Azure Log Analysis og Azure Monitor |

|

|

| ManageEngine Log360 |

|

|

Manuelle tjenester som Azure Log Analysis og Azure Monitor er velegnede til organisationer med primært Azure-baserede miljøer og enklere behov for loganalyse. De tilbyder nem integration og grundlæggende loganalysefunktioner for Azure-ressourcer.

På den anden side er SIEM-løsninger som Log360 ideelle til organisationer med mere komplekse miljøer, en blanding af Azure- og ikke-Azure-ressourcer og et behov for avanceret loganalyse, detektering af trusler og omfattende sikkerhedsovervågning. De giver et bredere og mere sofistikeret sæt funktioner men kan medføre yderligere udgifter.

I sidste ende skal valget af tjeneste træffes ud fra dine specifikke krav og omfanget og kompleksiteten af dit IT-miljø.