Radiografía de los ciberataques en Colombia y la necesidad de una gestión de TI resiliente

En un contexto donde los ataques cibernéticos aumentan en cantidad y complejidad, la gestión de TI resiliente emerge como el pilar fundamental para asegurar la continuidad del negocio frente a adversarios que operan a una velocidad sin precedentes.

En el actual ecosistema digital de Colombia, la ciberseguridad ha dejado de ser un anexo del departamento de soporte técnico para convertirse en el núcleo de la continuidad operativa y la estrategia de negocio. La realidad es contundente: según un artículo de Portafolio.co, nuestro país se ha consolidado como el segundo territorio de Latinoamérica con mayor volumen de intentos de ciberataques. Enfrentamos la asombrosa cifra de cerca de 36.000 millones de intentos de afectación.

Este asedio digital no discrimina. Si bien los sectores financiero, de salud y energético son blancos predilectos, las pequeñas empresas hoy representan el 58% de las víctimas debido a la fragilidad de sus infraestructuras defensivas. En este escenario, la protección de datos no es una opción de cumplimiento, sino una prioridad de supervivencia empresarial en un entorno donde el riesgo se ha vuelto la norma.

Análisis basado en evidencia: La industrialización del cibercrimen según Fortinet

El panorama global descrito por el Reporte Global de Amenazas 2025 de Fortinet revela una aceleración sin precedentes en la ventaja de los adversarios. No se trata solo de un aumento en el volumen de ataques, sino de una sofisticación técnica que erosiona sistemáticamente las defensas tradicionales. Los delincuentes cibernéticos han profesionalizado sus actividades, reduciendo el intervalo entre el descubrimiento de un fallo de seguridad y su uso real.

Tendencias críticas y sofisticación técnica

FortiGuard Labs. (2025). Informe Global Panorama de Amenazas 2025. Fortinet.

Los datos recolectados por FortiGuard Labs, organización de inteligencia y ciberseguridad de Fortinet, expone tendencias que los tomadores de decisiones en Colombia deben analizar con rigor:

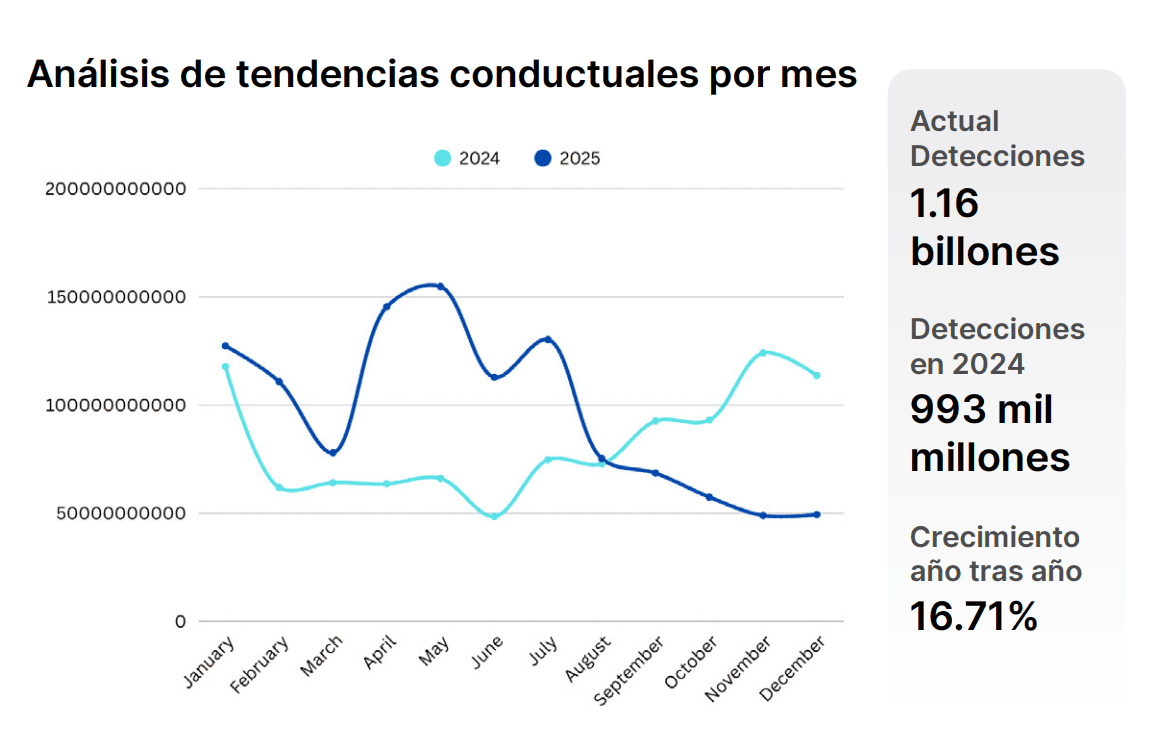

Reconocimiento automatizado a escala global: el escaneo activo en el ciberespacio creció un 16,7% a nivel mundial en 2024. Los atacantes realizan aproximadamente 36.000 escaneos por segundo. Buscan puertos abiertos como RDP y protocolos industriales como Modbus TCP para mapear objetivos antes de lanzar ofensivas.

La Inteligencia Artificial (IA) como multiplicador de amenazas: herramientas como FraudGPT y BlackmailerV3 están automatizando la creación de malware, correos de phishing hiperrealistas y videos deepfake. Esto permite campañas de ingeniería social masivas y creíbles.

Economía de credenciales robadas: se observó un aumento del 42% en las credenciales comprometidas para la venta en la darknet. Los "infostealers" como Redline han impulsado un crecimiento del 500% en registros de credenciales robadas. Lo anterior facilita el acceso inicial a infraestructuras corporativas sin necesidad de explotar vulnerabilidades complejas.

Vulnerabilidades en el IoT y la nube: los dispositivos de Internet de las Cosas (IoT), como enrutadores y cámaras, concentran más del 20% de los intentos de explotación. Son utilizados frecuentemente para el comando y control de botnets. Paralelamente, el 70% de los incidentes en la nube se originan por inicios de sesión desde geografías inusuales. Esto es exacerbado por configuraciones incorrectas y permisos excesivos.

Esta técnica se cruza con la situación nacional. Modalidades como el phishing, el ransomware y el malware son las más denunciadas. Estas son alimentadas por la falta de cifrado y redes mal configuradas que exponen datos sensibles para el adversario.

El triángulo de la prevención: Pilares para una gestión de TI resiliente

Para contrarrestar esta asimetría, las organizaciones deben migrar de una defensa reactiva a una Gestión Continua de Exposición a Amenazas (CTEM). Esta resiliencia se construye sobre tres pilares interdependientes:

1. Monitoreo constante: Visibilidad en tiempo real

La invisibilidad es el mayor aliado del atacante. En 2024, se identificó que las tácticas posteriores a la explotación se han vuelto más sigilosas al utilizar herramientas legítimas del sistema para escalar privilegios sin ser detectados. Un monitoreo continuo permite identificar anomalías en el comportamiento de usuarios y entidades antes de que se produzca la exfiltración de datos. Sin visibilidad total de la superficie de ataque, es imposible detener movimientos laterales basados en protocolos confiables como RDP.

2. Gestión de red: Control de activos y conectividad

Las redes mal configuradas son puertas abiertas a ataques de denegación de servicio (DDoS) e intrusiones. Con el auge de dispositivos IoT vulnerables, el control estricto de los activos de conectividad es vital. La gestión de red debe incluir la segmentación para evitar que el compromiso de un sensor o cámara se convierta en un acceso total a la infraestructura crítica.

3. Seguridad TI proactiva: De la reacción a la prevención

La media de tiempo para explotar una vulnerabilidad es de solo 5,4 días tras su divulgación. Una postura proactiva implica priorizar la corrección basada en el riesgo, simular comportamientos de adversarios y adoptar arquitecturas de malla de seguridad que pueden reducir los costos de incidentes hasta en un 90%. La prevención no es evitar el ataque, sino estar preparado para contenerlo en minutos.

La suite de ManageEngine como garante de una gestión de TI resiliente

Frente a la complejidad del panorama descrito por Fortinet y la urgencia reportada en Colombia, la suite de ManageEngine le permite garantizar una gestión de TI resiliente y holística. Esta es la solución integral que mitiga los riesgos identificados de manera automatizada.

Log360: Inteligencia SIEM contra el Phishing y las APT

Log360 ofrece una solución SIEM unificada con funciones de la Prevención de Pérdida de Datos (DLP) y un Agente de Seguridad de Acceso a la Nube (CASB) para combatir el aumento del phishing y las Amenazas Persistentes Avanzadas (APT). Esta herramienta emplea inteligencia sobre amenazas para detectar evidencias de intrusión y comportamientos inusuales en servidores de archivos.

Es capaz de apagar automáticamente equipos vulnerados para detener el cifrado en ataques de ransomware y aislar sistemas de la red para minimizar el impacto operativo.

Endpoint Central: Blindando el acceso inicial

Ante los más de 97.000 millones de intentos de explotación detectados globalmente, Endpoint Central permite gestionar y proteger computadores, servidores y dispositivos móviles desde una consola. Sus capacidades de gestión automatizada de parches para más de 850 aplicaciones de terceros son críticas para cerrar las brechas de vulnerabilidades de alto riesgo antes de que los atacantes las aprovechen.

Además, su antivirus de nueva generación con IA neutraliza malware de día cero incluso en dispositivos desconectados.

OpManager Plus: Visibilidad y resiliencia de red

Para enfrentar los ataques DDoS y la saturación de ancho de banda, OpManager Plus ofrece un monitoreo de rendimiento de redes y servidores impulsado por IA. Permite analizar los logs de firewalls para detectar ataques de fuerza bruta y comunicaciones con fuentes maliciosas conocidas. Lo anterior garantiza la fiabilidad de la infraestructura frente a los picos de escaneo automatizado reportados.

AD360 y PAM360: Gestión de la crisis de identidad

Dado que las credenciales son la moneda del cibercrimen en la darknet, AD360 refuerza la seguridad de Active Directory mediante la implementación de MFA adaptable y la eliminación automática de cuentas inactivas. Complementariamente, PAM360 asegura el acceso privilegiado mediante bóvedas cifradas con AES-256 y elevación de privilegios "justo a tiempo". Esto evita movimientos laterales de atacantes que hayan logrado infiltrarse inicialmente.

Conclusión

El futuro de la ciberseguridad en Colombia exige un cambio de paradigma, la seguridad ya no puede ser estática ante la rapidez de las amenazas. Los líderes empresariales deben entender que la infraestructura defensiva es un elemento dinámico de su plan de crecimiento.

Las organizaciones que buscan blindar sus operaciones deben adoptar esquemas que prioricen la automatización de respuestas y simulación de ataques actualizados.

Dicho esto, la tecnología de ManageEngine proporciona las herramientas necesarias para garantizar una gestión de TI resiliente, capaz de anticipar cambios, amenazas y exposición a tiempo gracias a sus herramientas.

Ante esta nueva frontera de riesgo, la única defensa segura y efectiva es aquella que se gestione de forma continua, proactiva y profundamente integrada a la cultura TI de la empresa.