Catfishing จากภัยคุกคามตัวบุคคลสู่ปัญหาที่องค์กรควรระวัง

เมื่อคนส่วนใหญ่นึกถึงคำว่า “การหลอกลวงทางออนไลน์” หรือ “Catfishing” มักจะจินตนาการถึงการหลอกลวงความรักออนไลน์ แต่ในปัจจุบันการ Catfish ได้ขยายวงกว้างเกินกว่าเรื่องหัวใจไปมาก ตั้งแต่การหลอกลวงบน LinkedIn ไปจนถึงการปลอมตัวด้วย AI กลายเป็นภัยคุกคามด้านความมั่นคงปลอดภัยไซเบอร์ที่แทรกซึมเข้าสู่เครือข่ายองค์กร ตลาดแรงงาน และองค์กรธุรกิจ

ด้วยความก้าวหน้าของ AI และการเข้าถึงข้อมูลส่วนบุคคลที่แพร่หลายทั้งบนดาร์กเว็บและอินเทอร์เน็ตทั่วไป การหลอกลวงแบบ Catfishing จึงพัฒนาเป็นการโจมตีหลายรูปแบบ อาชญากรไซเบอร์ไม่ได้เล่นกับอารมณ์เพียงอย่างเดียวอีกต่อไป แต่กำลังใช้ประโยชน์จาก “ความไว้วางใจ” ในบริบทการทำงาน โครงสร้างองค์กร และกระบวนการสรรหา เทคโนโลยี Deepfake และแชตบอทที่ขับเคลื่อนด้วย AI ทำให้การปลอมตัวแนบเนียนยิ่งขึ้น แม้จะมีคำเตือนให้คิดก่อนคลิกหรือก่อนตัดสินใจ ความเสี่ยงก็ยังสูงมาก

การหลอกลวงทางออนไลน์ หรือแคทฟิชชิ่งในองค์กรคืออะไร?

โดยทั่วไปการหลอกลวงทางออนไลน์ หรือ Catfishing คือการสร้างตัวตนปลอมบนโลกออนไลน์โดยอาชญากรไซเบอร์เพื่อจุดประสงค์ในการหลอกลวง ฉ้อโกง หรือแสวงหาผลประโยชน์ และมักใช้ในการหลอกลวงทางความรักบนแอปหาคู่ เว็บไซต์ และแพลตฟอร์มโซเชียลมีเดีย

การหลอกลวงทางออนไลน์ในองค์กรหรือ Corporate Catfishing คือการสร้างตัวตนปลอมบนโลกออนไลน์โดยอาชญากรไซเบอร์เพื่อจุดประสงค์ในการหลอกลวง ฉ้อโกง หรือแสวงหาผลประโยชน์ โดยมุ่งเป้าไปที่องค์กร การหลอกลวงแบบแคทฟิชชิ่งในองค์กรมักทำโดยอาศัยการสร้างตัวตนที่น่าเชื่อถือ โดยติดต่อผ่านเหยื่อในองค์กรผ่าน Business email compromise (BEC) หรือแม้แต่การใช้ AI เพื่อปลอมแปลงตัวตน โดยเปลี่ยนจากการหลอกลวงทางความรักอย่างที่ทำกับเหยื่อรายบุคคล เป็นการสร้างตัวตนใหม่เพื่อสร้างความไว้ใจกับเหยื่อ

ที่มาของคำว่า Catfishing

ในปัจจุบัน Catfishing แปลว่าการหลอกลวงทางออนไลน์ แต่จุดเริ่มต้นของคำนี้ปรากฏในช่วงท้ายของสารคดีเรื่อง Catfish ปี 2010 เนฟ ชูลแมน ได้พบกับผู้หญิงที่เขามีความสัมพันธ์ทางออนไลน์มาอย่างยาวนาน ในที่สุดเขาก็พบว่าเธอไม่ใช่หญิงสาวโสด แต่เป็นหญิงวัย 40 กว่าๆ และแต่งงานแล้ว เพื่อเป็นการอธิบายเชิงเปรียบเทียบ สามีของหญิงคนนั้น วินซ์ เพียร์ซ ได้เล่าเรื่องราวต่อไปนี้ซึ่งเป็นแรงบันดาลใจให้ชื่อของภาพยนตร์เรื่องนี้

การอธิบายการถูกหลอกลวงออนไลน์เทียบกับกระบวนการขนส่งปลาค็อด โดยปลาดุก หรือ catfish ถูกใส่ไว้ในถังรวมกับปลาค็อดระหว่างขนส่ง เพื่อทำให้ปลาค็อดเคลื่อนไหวได้ในระหว่างการขนส่ง และนี่คือที่มาความหมายของ Catfishing ต่อมาการใช้ที่แพร่หลายทำให้คำนี้ถูกบริบทขัดเกลา และถูกใช้อย่างที่เราเข้าใจกันในปัจจุบัน นั่นคือรูปแบบหนึ่งของกิจกรรมหลอกลวงที่เกี่ยวข้องกับการสร้างตัวตนปลอมบนโลกออนไลน์เพื่อจุดประสงค์ที่ชั่วร้าย

รูปแบบ Catfishing ในองค์กร

การปลอมตัวด้วย AI (AI-Powered Impersonation)

แอปพลิเคชัน AI ได้เพิ่มมิติอันตรายให้กับการ Catfishing แบบดั้งเดิม ปัจจุบันมิจฉาชีพสามารถสร้างภาพโปรไฟล์ที่สมจริงอย่างยิ่ง เลียนแบบเสียง หรือสร้างวิดีโอ Deepfake ได้อย่างแนบเนียน การปลอมตัวจึงดูน่าเชื่อถือกว่าที่เคย อาชญากรบางรายใช้ตัวตนที่สร้างด้วย AI เพื่อหลอกลวงธุรกิจ เข้าถึงข้อมูลลับโดยไม่ได้รับอนุญาต หรือดำเนินการฉ้อโกงในระดับที่ไม่เคยเกิดขึ้นมาก่อน และในหลายๆ ครั้งเกิดจากการที่พนักงงานในองค์กรไม่ได้ตระหนักรู้เรื่องนี้มากพอ รวมถึงไม่ได้ถูกจำกัดการเข้าถึงของข้อมูล ทำให้อาจตกเป็นเหยื่อตัวตนปลอมที่สร้างโดย AI หรือแม้แต่ถูกแบล็คเมล์และขู่เอาข้อมูล เมื่อบวกกับปัจจัยที่พนักงานในองค์กรไม่ถูกจำกัดสิทธิ์เข้าถึงข้อมูลจึงทำให้มิจฉาชีพเหล่านี้ใช้พนักงานเป็นสะพานเข้าโจมตีจุดอ่อน และขโมยข้อมูลขององค์กรได้

หรือบางครั้ง Catfishing ก็มาในรูปแบบการสมัครงาน

ผู้สมัครงานปลอม รวมถึงผู้ที่ใช้เทคโนโลยี Deepfake กำลังฉวยโอกาสจากกระแส Remote Work เพื่อหลอกลวงบริษัท และอาจก่อให้เกิดความเสี่ยงต่อความมั่นคงแห่งชาติตามความเห็นของผู้เชี่ยวชาญ

จากการสำรวจของแพลตฟอร์มด้านอาชีพ Resume Genius ซึ่งสอบถามผู้จัดการฝ่ายสรรหา 1,000 คนทั่วสหรัฐอเมริกา พบว่า ประมาณ 17% ของผู้จัดการฝ่ายสรรหาเคยพบผู้สมัครที่ใช้เทคโนโลยี Deepfake เพื่อปรับแต่งภาพหรือวิดีโอระหว่างการสัมภาษณ์งานแบบวิดีโอคอล ขณะเดียวกัน บริษัทวิจัยและที่ปรึกษา Gartner คาดการณ์ว่า ภายในปี 2028 ผู้สมัครงานทั่วโลก 1 ใน 4จะเป็น “ตัวตนปลอม”

BEC: Business Email Compromise

การ catfishing ไม่ได้จำกัดอยู่แค่บุคคล องค์กรเองก็สามารถตกเป็นเหยื่อได้เช่นกัน หนึ่งในรูปแบบที่พบบ่อยคือ Business Email Compromise (BEC) ซึ่งมิจฉาชีพปลอมเป็นคู่ค้า พันธมิตร หรือแม้แต่พนักงานภายในองค์กร เพื่อหลอกให้โอนเงิน อนุมัติใบแจ้งหนี้ปลอม เปิดเผยเอกสารสำคัญ หรือให้สิทธิ์เข้าถึงระบบ โดยมิจฉาชีพอาจดำเนินการหลอกลวงเป็นระยะ 1-2 เดือน หรือแม้กระทั่งใช้เวลา 1-2 ปี ค่อยๆหลอกให้เหยื่อเชื่อใจ และกว่าจะรู้ตัวว่าเสียรู้ก็สายไปแล้ว

ความเสียหาย และผลกระทบของ Catfishing ในระดับองค์กร

ในระดับองค์กร การหลอกลวงในรูปแบบ Catfishing ไม่ได้กระทบแค่บุคคล แต่สามารถสร้างความเสียหายอย่างรุนแรงต่อบริษัททั้งด้านการเงิน ชื่อเสียง และความมั่นคงของข้อมูล โดยเฉพาะเมื่อผู้ไม่หวังดีมุ่งเป้าไปที่ “พนักงาน” ซึ่งเป็นจุดอ่อนสำคัญของระบบความปลอดภัยองค์กร

ความเสียหายทางการเงิน

มิจฉาชีพอาจปลอมตัวเป็นผู้บริหาร คู่ค้า หรือซัพพลายเออร์ เพื่อหลอกให้พนักงานโอนเงิน อนุมัติใบแจ้งหนี้ปลอม หรือเปิดเผยข้อมูลสำคัญ กลโกงลักษณะนี้มักเกี่ยวข้องกับการโจมตีแบบ Business Email Compromise (BEC) ซึ่งถูกจัดเป็นหนึ่งในอาชญากรรมไซเบอร์ที่สร้างความเสียหายทางการเงินสูงสุด สำหรับองค์กร ความเสียหายไม่ได้จำกัดเพียงเงินที่สูญเสีย แต่ยังรวมถึง:

- ค่าใช้จ่ายในการสืบสวนและกู้คืนระบบ

- ค่าปรับทางกฎหมาย

- ความสูญเสียจากการหยุดชะงักทางธุรกิจ

ความเสียหายต่อชื่อเสียงและความน่าเชื่อถือ

เมื่อองค์กรตกเป็นเหยื่อของการปลอมตัวหรือการหลอกลวง ข้อมูลภายในอาจรั่วไหลสู่สาธารณะ ส่งผลให้ลูกค้า คู่ค้า และนักลงทุนสูญเสียความเชื่อมั่น โดยเฉพาะในกรณีที่ข้อมูลลูกค้าถูกนำไปใช้ในทางที่ผิด ผลกระทบด้านชื่อเสียงอาจรุนแรงและยาวนานกว่าเงินที่สูญเสีย ด้วยเหตุผลดังนี้:

- แบรนด์อาจถูกมองว่าขาดมาตรการป้องกันข้อมูลที่เพียงพอ

- ความสัมพันธ์กับคู่ค้าอาจสั่นคลอน

- อาจต้องเผชิญการตรวจสอบจากหน่วยงานกำกับดูแล

- อาจต้องเผชิญการฟ้องร้องจากลูกค้า

- อาจต้องเผชิญความยุ่งยากในการพิสูจน์ความบริสุทธิ์และกู้คืนความเชื่อมั่น

ในยุคดิจิทัล ข่าวเชิงลบสามารถแพร่กระจายอย่างรวดเร็วผ่านสื่อสังคมออนไลน์ ทำให้การฟื้นฟูภาพลักษณ์ต้องใช้เวลาและทรัพยากรจำนวนมาก

การรั่วไหลของข้อมูลองค์กร

Catfishing ในบริบทองค์กรอาจนำไปสู่การโจรกรรมข้อมูลสำคัญ เช่น:

- ข้อมูลลูกค้า

- ข้อมูลทางการเงิน

- ความลับทางการค้า

- บัญชีผู้ใช้งานและรหัสผ่านของพนักงาน

ผู้กระทำผิดสามารถใช้ข้อมูลเหล่านี้เพื่อสร้างตัวตนปลอมในนามขององค์กร หลอกลวงลูกค้าเพิ่มเติม

กรณีตัวอย่าง Catfishing ในองค์กร

กรณี “Bogus Boss” หรือ “CEO Fraud” มูลค่าความเสียหาย 55.7 ล้านดอลลาร์

บริษัทผู้ผลิตชิ้นส่วนอากาศยานของออสเตรียรายหนึ่งชื่อว่า FACC เปิดเผยเมื่อวันพุธว่า ได้ปลดประธานเจ้าหน้าที่บริหารที่ดำรงตำแหน่งมานาน 17 ปี หลังจากอาชญากรไซเบอร์ขโมยเงินไปราว 50 ล้านยูโร (ประมาณ 55.7 ล้านดอลลาร์สหรัฐ) ผ่านกลโกงที่เรียกว่า “Fake President”

ทางบริษัทมีลูกค้ารายใหญ่ ได้แก่ Airbus, Boeing และ Rolls-Royce ระบุว่า คณะกรรมการกำกับดูแลได้ปลด Walter Stephan ออกจากตำแหน่งโดยมีผลทันที เนื่องจากเขา “ละเมิดหน้าที่อย่างร้ายแรง”

รายงานข่าวระบุว่า เมื่อเดือนมกราคม พนักงานของบริษัทได้โอนเงินประมาณ 50 ล้านยูโร ซึ่งคิดเป็นเกือบ 10% ของรายได้ต่อปี หลังได้รับอีเมลคำสั่งโอนเงินจากบุคคลที่แอบอ้างว่าเป็น Stephan และกว่าบริษัทจะตระหนักถึงความผิดพลาดก็สายเกินไปแล้ว โดยเงินจำนวนดังกล่าวได้ถูกโอนไปยังประเทศสโลวาเกียและบางประเทศในเอเชีย ตามรายงานของหนังสือพิมพ์ Standard

บริษัทระบุเพิ่มเติมว่า กลโกงดังกล่าว ซึ่งเป็นที่รู้จักในชื่อ “Bogus Boss” หรือ “CEO Fraud” และกำลังได้รับความนิยมในกลุ่มอาชญากรรมที่มีความซับซ้อนสูง สร้างความเสียหายให้บริษัทถึง 41.9 ล้านยูโร แม้ว่าบริษัทจะสามารถกู้คืนเงินกลับมาได้ 10.9 ล้านยูโร แต่ก็ยังคงขาดทุนก่อนหักภาษีอยู่ที่ 23.4 ล้านยูโร

2. กรณีการหลอกลวงดีลซื้อกิจการมูลค่า 17.2 ล้านดอลลาร์ มูลค่าความเสียหาย มูลค่า 17.2 ล้านดอลลาร์

กรณีนี้แสดงให้เห็นอย่างชัดเจนว่า มิจฉาชีพสามารถอาศัย “ความไว้วางใจ” และความสัมพันธ์ภายในองค์กรเป็นเครื่องมือในการหลอกลวงได้อย่างไร

ในเดือนมิถุนายน 2014 Keith McMurtry พนักงานของบริษัท Scoular Co. ในเมืองโอมาฮา รัฐเนแบรสกา ได้รับอีเมลที่ดูเหมือนส่งมาจาก Chuck Elsea ประธานเจ้าหน้าที่บริหาร (CEO) ของบริษัท โดยเนื้อหาในอีเมลระบุว่าทางบริษัทมีการเข้าซื้อกิจการบริษัทแห่งหนึ่งในประเทศจีน

“Elsea” สั่งให้ McMurtry ติดต่อทนายความจากบริษัทบัญชี KPMG เพื่อช่วยดำเนินการโอนเงินและปิดดีลการซื้อกิจการ ซึ่ง McMurtry ปฏิบัติตามคำสั่ง และในเวลาต่อมาได้โอนเงินจำนวน 17.2 ล้านดอลลาร์สหรัฐไปยังบัญชีธนาคารในเซี่ยงไฮ้ ในนามบริษัท “Dadi Co.”

อย่างที่หลายคนคาดเดาได้ อีเมลดังกล่าวเป็นของปลอม กลุ่มมิจฉาชีพใช้เทคนิคการปลอมแปลงอีเมลสร้างบัญชีที่เลียนแบบทั้ง CEO และทนายความจาก KPMG เพื่อทำให้เรื่องดูน่าเชื่อถือ

3. กรณีการปลอมตัวเป็นคู่ค้าของ มูลค่าความเสียหาย 121 ล้านดอลลาร์

หนึ่งในคดี BEC ที่ใหญ่ที่สุดเท่าที่เคยมีมา คือการโจมตีแบบ Vendor Email Compromise ต่อสองบริษัทยักษ์ใหญ่ด้านเทคโนโลยีอย่าง Facebook และ Google ซึ่งสร้างความเสียหายรวมกันประมาณ 121 ล้านดอลลาร์สหรัฐ

เหตุการณ์นี้เกิดขึ้นระหว่างปี 2013 ถึง 2015 โดยบุคคลสำคัญเบื้องหลังการโจมตีคือ Evaldas Rimasauskas ซึ่งถูกตัดสินจำคุกเป็นเวลา 5 ปีในปี 2019 Rimasauskas และผู้สมรู้ร่วมคิดได้จัดตั้งบริษัทปลอมชื่อ “Quanta Computer” ซึ่งเป็นชื่อเดียวกับซัพพลายเออร์ฮาร์ดแวร์ตัวจริง จากนั้น กลุ่มมิจฉาชีพได้ส่งใบแจ้งหนี้ที่ดูน่าเชื่อถือไปยัง Facebook และ Google และทั้งสองบริษัทได้โอนเงินไปยังบัญชีธนาคารที่อยู่ภายใต้การควบคุมของ Rimasauskas โดยเชื่อว่าเป็นการชำระเงินให้คู่ค้าจริง

นอกจากใบแจ้งหนี้ปลอมแล้ว ผู้กระทำผิดยังจัดทำเอกสารปลอมเพิ่มเติม เช่น จดหมายจากทนายความปลอม สัญญาปลอม เพื่อให้ธนาคารตรวจสอบแล้วเชื่อว่าเป็นธุรกรรมที่ถูกต้อง และอนุมัติการโอนเงิน

สังเกตสัญญาณเตือน ป้องกันการตกเป็นเหยื่อ

การสังเกตอีเมลปลอมแปลงในปัจจุบันทำได้ยากขึ้นมาก และสามารถหลอกแม้กระทั่งผู้ใช้ที่ระมัดระวังที่สุดได้ ความกล้าที่จะตั้งคำถามว่า

“อีเมลนี้เป็นของจริงหรือไม่?” อาจเป็นความแตกต่างระหว่างความปลอดภัย กับความเสียหายที่มีต้นทุนสูง

สิ่งที่ควรพิจารณา:

1. ความคุ้นเคยกับผู้ส่งหรือองค์กร

ลองนึกถึงรูปแบบการทำงานปกติของคุณ โดยเฉพาะเรื่องธุรกรรมทางการเงิน หากได้รับอีเมลจากองค์กรที่คุณไม่เคยทำธุรกิจด้วย ให้ตั้งข้อสงสัยไว้ก่อน

2. แอบอ้างเป็นผู้บริหารระดับสูง

ระวังอีเมลที่ดูเหมือนมาจากผู้บริหารระดับสูงในองค์กร ขอให้โอนเงินไปยังบัญชีใดบัญชีหนึ่ง

ตรวจสอบชื่อผู้ส่งและที่อยู่อีเมลดังนี้:

- สะกดถูกต้องหรือไม่?

- โดเมนอีเมลตรงกับของบริษัทจริงหรือไม่?

- หรือเป็นการเลียนแบบคนที่คุณรู้จัก?

3. ดีไซน์ดูเป็นทางการเกินจริง หรือคุณภาพต่ำผิดปกติ

บางอีเมลพยายามใส่โลโก้และกราฟิกให้ดูเหมือนเป็นทางการ ให้สังเกตว่า:

- รูปแบบการออกแบบตรงกับที่เคยเห็นจากองค์กรนั้นหรือไม่?

- คุณภาพของโลโก้หรือภาพคมชัดหรือแตกเบลอ?

- มีคำสะกดผิดหรือรูปแบบประโยคแปลก ๆ หรือไม่?

แนวทางป้องกันการเป็นเป้าโจมตี

ข้อมูลเกี่ยวกับตัวคุณที่เปิดเผยได้ง่ายบนเว็บไซต์ที่ทำงาน หรือแพลตฟอร์มส่วนตัว (รวมถึงโซเชียลมีเดีย) อาจถูกอาชญากรนำไปใช้เพื่อทำให้อีเมลปลอมดูน่าเชื่อถือมากขึ้น

แนวทางป้องกันตนเอง:

- ทบทวนการตั้งค่าความเป็นส่วนตัว (Privacy Settings)

ตรวจสอบการตั้งค่าความเป็นส่วนตัวบนโซเชียลมีเดียและแพลตฟอร์มวิชาชีพของคุณ และคิดให้รอบคอบก่อนโพสต์ข้อมูลใด ๆ ระวังข้อมูลที่ผู้อื่นพูดถึงคุณ

สิ่งที่เพื่อน ครอบครัว หรือเพื่อนร่วมงานโพสต์เกี่ยวกับคุณ อาจเปิดเผยข้อมูลที่มิจฉาชีพสามารถนำไปใช้กำหนดเป้าหมายโจมตีได้รายงานอีเมลที่น่าสงสัย

หากพบอีเมลที่ดูโปรไฟล์ผิดปกติ หรืออาจเป็นฟิชชิ่งอีเมล (Phishing email) ให้ทำเครื่องหมายว่าเป็นสแปมหรืออีเมลขยะในกล่องจดหมายของคุณ และแจ้งฝ่ายไอทีว่าคุณพบอีเมลที่อาจไม่ปลอดภัยป้องกันไม่ให้อีเมลของคุณถูกเข้าใจผิดว่าเป็น Phishing หรือ Catfishing

ลองพิจารณาว่าอีเมลที่คุณส่งถึงลูกค้าอาจถูกเข้าใจผิดหรือไม่ เช่น ควรแจ้งลูกค้าอย่างชัดเจนว่า

“เราจะไม่ขอรหัสผ่านของคุณผ่านทางอีเมล”

การสื่อสารเชิงป้องกันเช่นนี้ช่วยสร้างความชัดเจนและลดความสับสน

แนวทางรับมือสำหรับองค์กร

เพื่อลดความเสี่ยงและเสริมสร้างความมั่นคงปลอดภัยภายใน องค์กรควรปฏิบัติตาม 3 แนวทางดังนี้:

เพิ่มความตระหนักรู้ให้แก่พนักงาน

ส่งเสริมความมั่นคงภายในให้องค์กรด้วยการฝึกอบรมผู้ใช้งานอย่างสม่ำเสมอ ปรับปรุงตัวกรองสแปมให้มีประสิทธิภาพยิ่งขึ้น และติดตาม Identity Behavior เพื่อให้สามารถตรวจจับสัญญาณเตือนล่วงหน้าได้

โทรยืนยันก่อนทำธุรกรรม

1. การพึ่งพาสายโทรเข้า (Inbound Phone Call)

ไม่ควรทำ: ขอให้คู่ค้าโทรเข้ามาเพื่อยืนยันคำสั่ง หรือพึ่งพาการรับสายโทรเข้าเพื่ออัปเดตข้อมูลติดต่อของคู่ค้า

ควรทำ: โทรออกไปยังคู่ค้าด้วยตนเองเสมอ เพื่อยืนยันตัวตนว่าเป็นบุคคลที่แท้จริง

เหตุผล: หากมิจฉาชีพยึดอีเมลของคู่ค้าได้ พวกเขาอาจรู้ว่าการโทรกลับเป็นส่วนหนึ่งของกระบวนการควบคุมการจ่ายเงิน และพยายามหลีกเลี่ยงมาตรการป้องกันด้วยการโทรเข้ามาเองเพื่อทำให้แผนการสำเร็จ

2. การเชื่อหมายเลขโทรศัพท์ที่แนบมา

ไม่ควรทำ: ใช้หมายเลขโทรศัพท์ที่มาจากอีเมล ใบแจ้งหนี้ หรือเอกสารที่ได้รับทางอีเมลหรือไปรษณีย์

ควรทำ: ใช้หมายเลขโทรศัพท์ที่เชื่อถือได้จากระบบฐานข้อมูลทางการ

เหตุผล: อาชญากรมักให้หมายเลขโทรศัพท์ที่เมื่อโทรไปแล้ว จะเชื่อมต่อไปยังตัวมิจฉาชีพเอง ซึ่งพร้อมจะยืนยันธุรกรรมปลอมอย่างแนบเนียน

3. ไม่พูดคุยโดยตรงกับผู้ที่รับผิดชอบคำขอ

ไม่ควรทำ: พูดคุยกับพนักงานคนใดก็ได้ของคู่ค้าเกี่ยวกับการเปลี่ยนแปลงคำสั่งการชำระเงิน

ควรทำ: พูดคุยกับบุคคลที่รับผิดชอบโดยตรงต่อการเปลี่ยนแปลงคำสั่งดังกล่าว

เหตุผล: มิจฉาชีพมักแทรกแซงการสื่อสารทางอีเมลระหว่างสองฝ่าย ตัวอย่างเช่น หากคุณโทรไปหาพนักงานฝ่ายบัญชีเกี่ยวกับการเปลี่ยนแปลงการชำระเงิน แล้วพนักงานคนนั้นส่งอีเมลไปยัง CFO เพื่อขออนุมัติ แต่บัญชีอีเมลของ CFO ถูกแฮ็กไปแล้ว อาชญากรก็สามารถหลบเลี่ยงขั้นตอนการโทรยืนยันของคุณได้

4. คิดว่าระบบควบคุมภายในถูกปฏิบัติตามแล้ว

ไม่ควรทำ: สันนิษฐานว่ามีการโทรยืนยันตามขั้นตอนเรียบร้อยแล้ว หากธนาคารแจ้งเตือนธุรกรรมต้องสงสัย

ควรทำ: ตรวจสอบให้แน่ใจว่าขั้นตอนควบคุมถูกดำเนินการตามที่กำหนด และไม่มีข้อผิดพลาดตามที่กล่าวมาข้างต้น

เหตุผล: ความผิดพลาดจากมนุษย์สามารถเกิดขึ้นได้เสมอ ลดความเสี่ยงเหล่านี้ด้วยการตรวจสอบเชิงรุกว่ากระบวนการต่าง ๆ ได้รับการปฏิบัติตามอย่างครบถ้วนตามที่วางไว

ลงทุนในโซลูชันการมองเห็นแบบครบวงจร และการป้องกันขั้นสูง

การลงทุนในโซลูชันที่ให้การมองเห็นแบบครบวงจร และการป้องกันขั้นสูงถือเป็นสิ่งจำเป็น ManageEngine มีโซลูชันที่ช่วยรองรับภารกิจนี้ได้อย่างมีประสิทธิภาพ โดยมีตัวอย่างดังนี้:

ในกรณีที่อาชญากรพยายามหลอกลวงพนักงานผ่านการสื่อสารปลอม Malware Protection Plus ทำหน้าที่เป็นด่านป้องกันชั้นแรก โดยสามารถตรวจจับและบล็อกภัยคุกคามที่แฝงมาในไฟล์แนบและอีเมล ป้องกันไม่ให้โค้ดอันตรายทำงานบนอุปกรณ์และลดความเสี่ยงที่ระบบจะถูกเจาะระบบหรือถูกบุกรุก

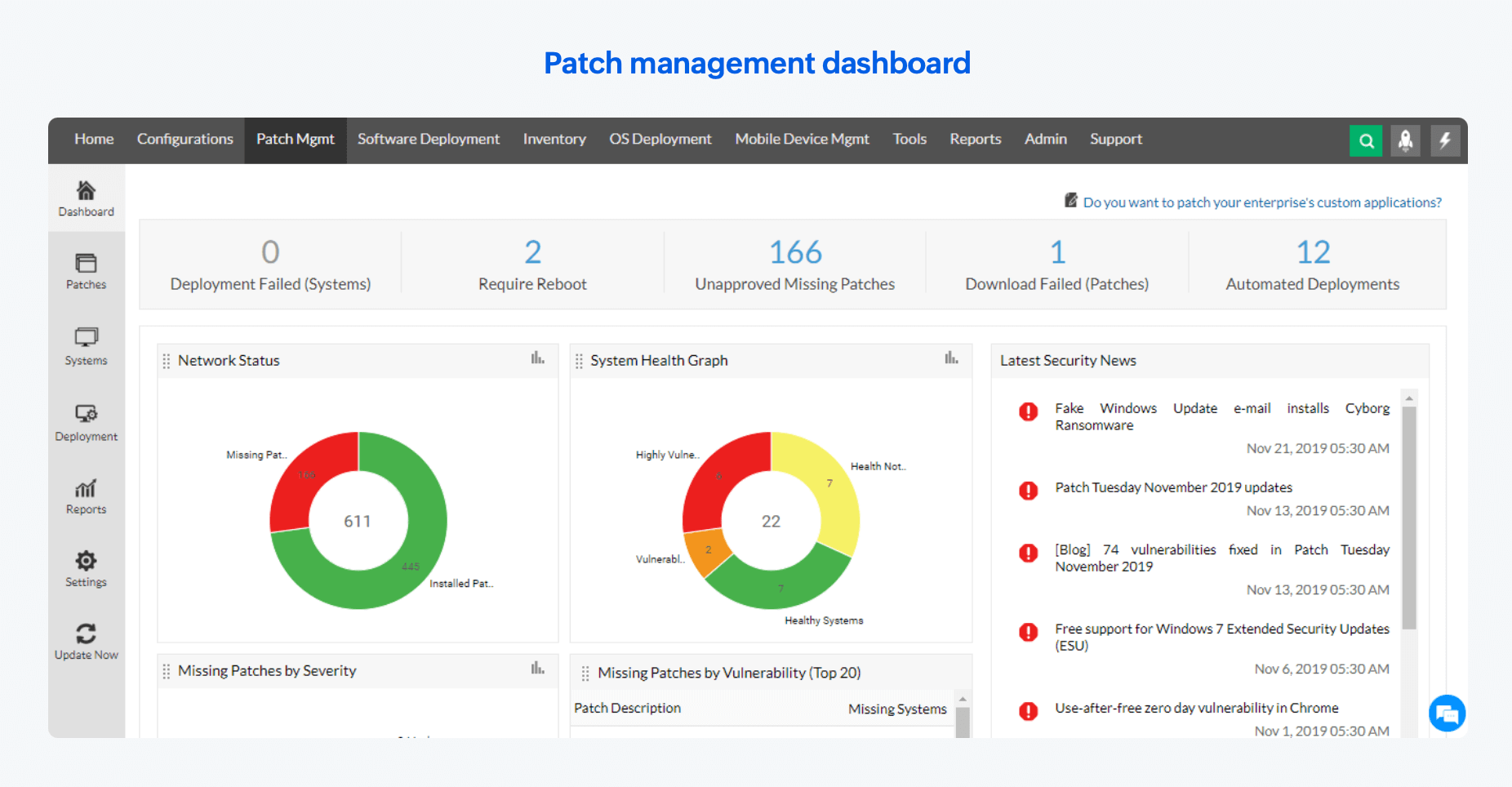

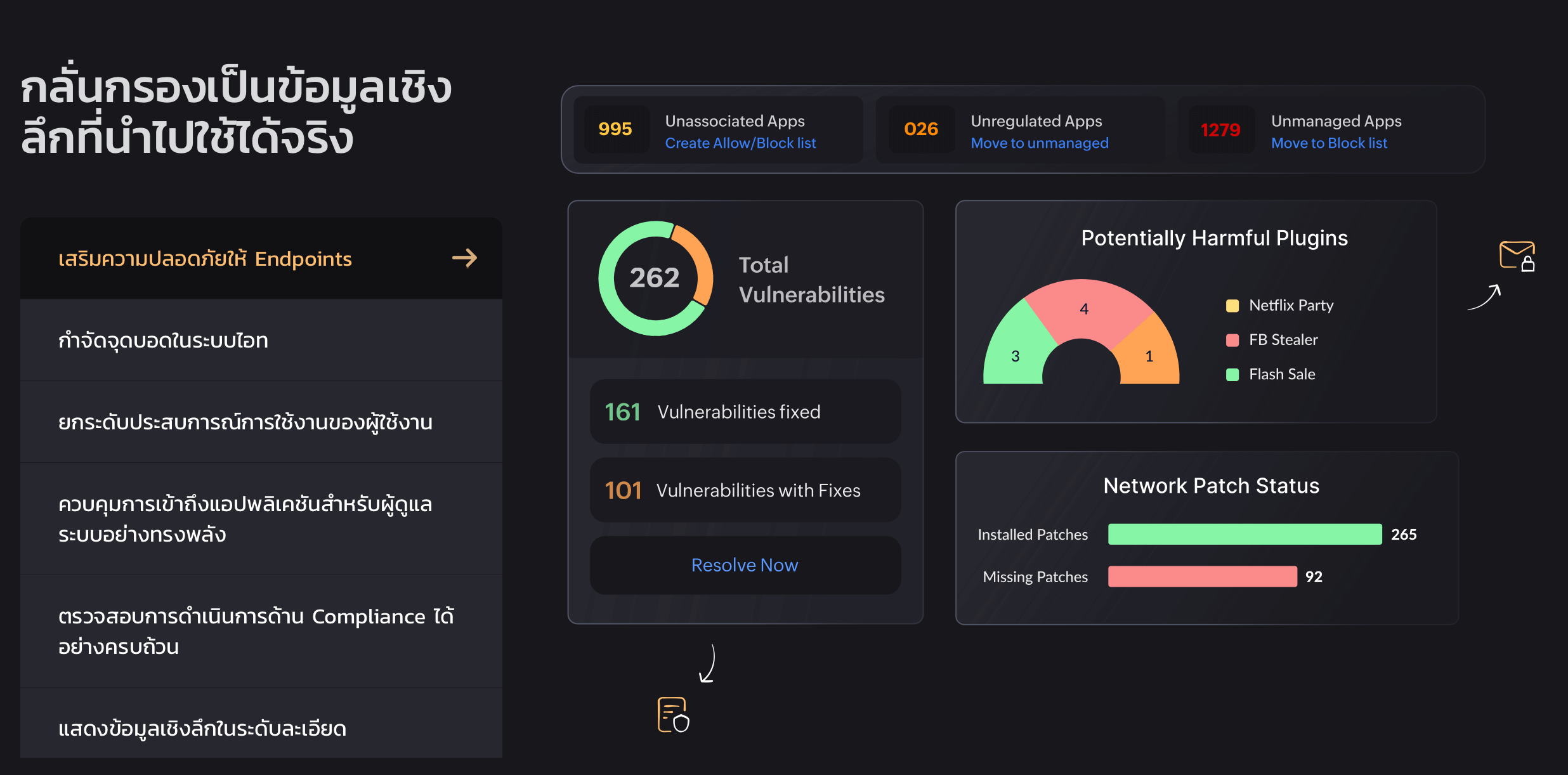

ขณะเดียวกัน Endpoint Central คือโซลูชันการจัดการอุปกรณ์ปลายทาง (Endpoint Management) แบบครบวงจร ที่ช่วยให้องค์กรสามารถบริหารจัดการและปกป้องอุปกรณ์ทั้งหมดผ่านคอนโซลเดียว รองรับการอัปเดตแพตช์อัตโนมัติ การบังคับใช้นโยบายความปลอดภัย และการตรวจจับช่องโหว่ ก่อนที่จะกลายเป็นจุดเริ่มต้นของการโจมตี

คลิกที่นี่เพื่อเริ่มทดลองใช้งานฟรี 30 วัน หรือ ติดต่อผู้เชี่ยวชาญของเราเพื่อรับคำปรึกษาเพิ่มเติม

ติดตามข่าวสารเพิ่มเติมได้ที่

Linkedin : https://www.linkedin.com/company/manageenginethailand

Facebook: https://www.facebook.com/manageenginethailand

แหล่งอ้างอิง

- CNBC—“How deepfake AI job applicants are stealing remote work” (11 July 2025)

- e-Crime Bureau—“14 Real-World Examples of Business Email Compromise (Updated 2022)” (16 October 2023)

- J.P.Morgan— "4 callback do’s and don’ts to protect against BEC" (28 September 2023)

- LighthouseIT—“The real threat behind recent Cyber attacks – social engineering” (3 July 2025)

- National Cyber Security Centre— “Business email compromise Dealing with targeted phishing emails”

- Security Week—“Austrian Firm Fires CEO After $56-million Cyber Scam” (25 May 2016)

- Slate—“Who Coined the Term “Catfish”?” (18 January 2013)